Reagálás riasztásokra

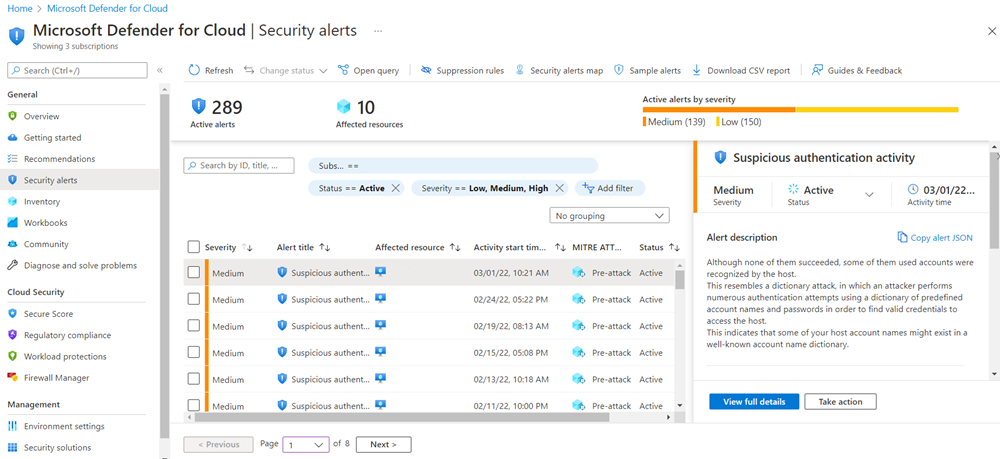

Ha már rendelkezik riasztásokkal, kiválaszthat egy biztonsági riasztást, hogy többet tudjon meg az azt kiváltó eseményekről. Ezután láthatja, hogy milyen lépéseket kell végrehajtania, ha vannak ilyenek, a támadás visszaszorításához. A biztonsági riasztások típus és dátum szerint vannak csoportosítva. A biztonsági riasztások kiválasztásakor megjelenik a riasztások listáját tartalmazó nézet, ahogyan az alábbi ábrán látható:

Ebben az esetben az aktivált riasztások gyanús hitelesítési tevékenységre hivatkoznak. Minden riasztás a következő információkat tartalmazza:

- Első oszlop: Riasztás súlyossága

- Második oszlop: A riasztás típusa

- Harmadik oszlop: Érintett erőforrás

- Negyedik oszlop: A tevékenység kezdési időpontja

- Ötödik oszlop: A riasztás lánc szándékának leállása

- Hatodik oszlop: Riasztás állapota

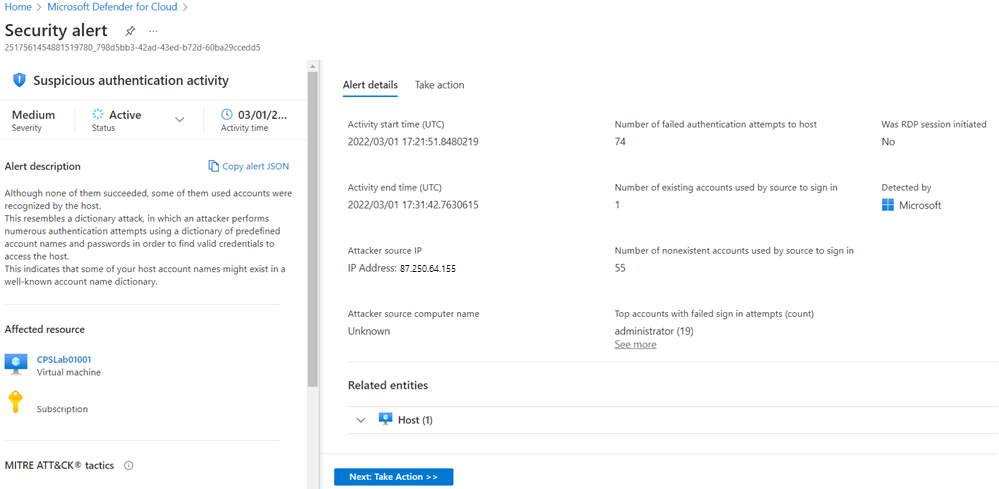

A biztonsági mérnök áttekinti ezeket az információkat, kiválaszt egy riasztást, majd a Riasztás panelen a teljes adatok megtekintése lehetőséget választja, hogy konkrét információkat kapjon a következőkről:

- What happened? (Possible compromised machine detected – a rendszer egy gép esetleges feltörését észlelte)

- Mikor történt? (2022. március 01. kedd, 10:31:00)

- Melyik erőforrást érte támadás? (CPSLab01001)

- Hol helyezkedik el ez az erőforrás? (Azure-előfizetés)

- Mik az ezzel kapcsolatos teendők? (Művelet végrehajtása)

Válasz biztonsági riasztásokra

A Riasztás részletei terület további részleteket tartalmaz erről az eseményről. Ezek a részletek betekintést nyújtanak a biztonsági riasztás, a célerőforrás, a forrás IP-cím és az esemény szervizelésére vonatkozó javaslatokba. Bizonyos esetekben a forrás IP-címe üres (nem elérhető), mert a Windows nem minden biztonsági eseménynaplója tartalmazza az IP-címet.

A Felhőhöz készült Defender által javasolt szervizelési lépések a biztonsági riasztástól függően változnak. Bizonyos esetekben előfordulhat, hogy az Azure egyéb képességeit kell használnia a javasolt elhárítási művelet végrehajtásához. A szervizelési javaslatok megtekintéséhez válassza a Művelet végrehajtása lapot. A támadás szervizelése például az erős jelszavak kényszerítése vagy az erőforráson való igény szerinti (JIT) hozzáférés használata.

Ezen a lapon vizsgálatot indíthat, hogy jobban megismerje a támadás ütemtervét, a támadás menetét és az esetlegesen feltört rendszereket. Azt is láthatja, hogy mely hitelesítő adatokat használták, és grafikusan ábrázolja a teljes támadási láncot.

Biztonsági riasztások egyeztetése

A felhőalapú erőforrások elleni támadások gyakran generálnak nagy adatmennyiséget, ezért fáradságos munka lehet az egyes riasztásokat végignézve megállapítani az eredeti okot. Felhőhöz készült Defender nyomon követi az egyes biztonsági riasztásokat, de big data- és gépi tanulási technológiákat is használ a különböző riasztások incidensekbe való kombinálásához.

Az incidensek összefüggő egyéni riasztások gyűjteményei. A kapcsolódó riasztások incidensekké való kombinálása a Felhőhöz készült Defender fejlett képessége, és továbbfejlesztett biztonsági funkciókat igényel a Felhőhöz készült Microsoft Defender.

Az összefüggő riasztások együttes megjelenítésén a biztonsági mérnökök gyorsan átláthatják a történtek „nagy képét”, és megkezdhetik a támadás elhárítását.