Mi az az Azure RBAC?

Identitással és hozzáféréssel kapcsolatban a nyilvános felhő használatát fontolgató szervezetek többsége két dolog miatt aggódik:

- Annak biztosítása, hogy amikor a felhasználók kilépnek a szervezetből, elveszítik a felhőben lévő erőforrásokhoz való hozzáférést.

- Az autonómia és a központi irányítás közötti megfelelő egyensúly megütközése; például lehetővé teszi a projektcsapatoknak, hogy virtuális gépeket hozzanak létre és kezelhessenek a felhőben, miközben központilag vezérelhetik azokat a hálózatokat, amelyeket a virtuális gépek más erőforrásokkal való kommunikációhoz használnak.

A Microsoft Entra ID és az Azure szerepköralapú hozzáférés-vezérlés (Azure RBAC) együttműködve megkönnyíti a célok elérését.

Azure-előfizetések

Először is ne feledje, hogy minden Azure-előfizetés egyetlen Microsoft Entra-címtárhoz van társítva. A címtárban lévő felhasználók, csoportok és alkalmazások kezelhetik az Azure-előfizetés erőforrásait. Az előfizetések a Microsoft Entra-azonosítót használják az egyszeri bejelentkezéshez (SSO) és a hozzáférés-kezeléshez. A helyi Active Directory a Microsoft Entra Csatlakozás használatával terjesztheti ki a felhőbe. Ez a funkció lehetővé teszi az alkalmazottak számára az Azure-előfizetések kezelését a meglévő munkahelyi identitásaik használatával. Ha letilt egy helyi Active Directory fiókot, az automatikusan elveszíti a Hozzáférést a Microsoft Entra-azonosítóhoz csatlakoztatott összes Azure-előfizetéshez.

Mi az Az Azure RBAC?

Az Azure szerepköralapú hozzáférés-vezérlés (Azure RBAC) az Azure Resource Managerre épülő engedélyezési rendszer, amely részletes hozzáférés-kezelést biztosít az Azure-beli erőforrásokhoz. Az Azure RBAC-vel pontos hozzáférést biztosíthat a felhasználóknak a feladataik elvégzéséhez. Az Azure RBAC használatával például lehetővé teheti, hogy az egyik alkalmazott kezelje az előfizetésben lévő virtuális gépeket, míg egy másik az ugyanazon előfizetésen belüli SQL-adatbázisokat.

Az alábbi videó részletesen ismerteti az Azure RBAC-t:

Hozzáférés megadásához rendelje hozzá a megfelelő Azure-szerepkört egy adott hatókörben lévő felhasználókhoz, csoportokhoz és alkalmazásokhoz. A szerepkör-hozzárendelés hatóköre lehet felügyeleti csoport, előfizetés, erőforráscsoport vagy egyetlen erőforrás. A szülőhatókörhöz hozzárendelt szerepkör hozzáférést biztosít a benne található gyermekhatókörökhöz is. Egy erőforráscsoporthoz hozzáféréssel rendelkező felhasználó például kezelheti a benne található összes erőforrást, például webhelyeket, virtuális gépeket és alhálózatokat. A hozzárendelt Azure-szerepkör határozza meg, hogy a felhasználó, csoport vagy alkalmazás milyen erőforrásokat kezelhet ezen a hatókörön belül.

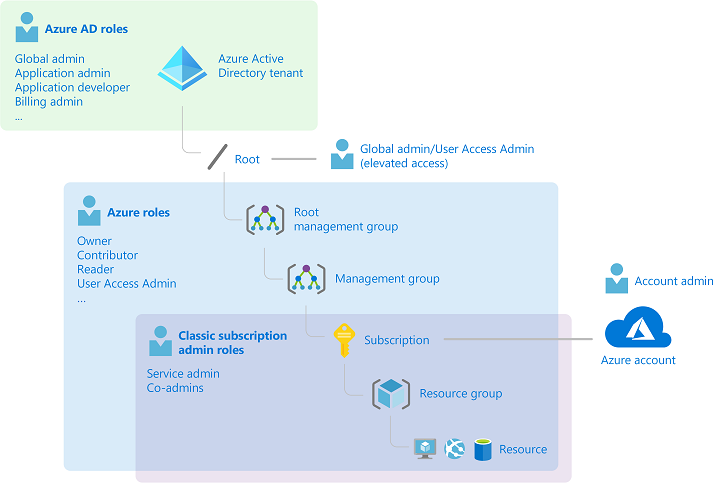

Az alábbi ábra bemutatja, hogy a klasszikus előfizetés-rendszergazdai szerepkörök, az Azure-szerepkörök és a Microsoft Entra-szerepkörök hogyan kapcsolódnak magas szinten. A magasabb hatókörű szerepköröket, például egy teljes előfizetést gyermek hatókörök, például szolgáltatáspéldányok öröklik.

Az előző ábrán egy előfizetés csak egy Microsoft Entra-bérlőhöz van társítva. Azt is vegye figyelembe, hogy egy erőforráscsoport több erőforrással is rendelkezhet, de csak egy előfizetéshez van társítva. Bár a diagram nem egyértelmű, egy erőforrás csak egy erőforráscsoporthoz köthető.

Mit tehetek az Azure RBAC-vel?

Az Azure RBAC lehetővé teszi, hogy hozzáférést biztosítson az Ön által vezérelt Azure-erőforrásokhoz. Tegyük fel, hogy kezelnie kell az Erőforrásokhoz való hozzáférést az Azure-ban a fejlesztési, mérnöki és marketingcsapatok számára. Megkezdte a hozzáférési kérelmek fogadását, és gyorsan meg kell tanulnia, hogyan működik a hozzáférés-kezelés az Azure-erőforrások esetében.

Íme néhány forgatókönyv, amelyeket az Azure RBAC-vel implementálhat:

- Az egyik felhasználó számára engedélyezheti az előfizetésben lévő virtuális gépek, a másik felhasználó számára pedig a virtuális hálózatok kezelését.

- Sql-adatbázisok kezelésének engedélyezése egy adatbázis-rendszergazdai csoport számára egy előfizetésben

- Engedélyezheti egy felhasználó számára az egy adott erőforráscsoportba tartozó összes erőforrás, például a virtuális gépek, a webhelyek és az alhálózatok kezelését.

- Engedélyezheti egy alkalmazás számára az egy adott erőforráscsoportba tartozó összes erőforrás elérését.

Azure RBAC az Azure Portalon

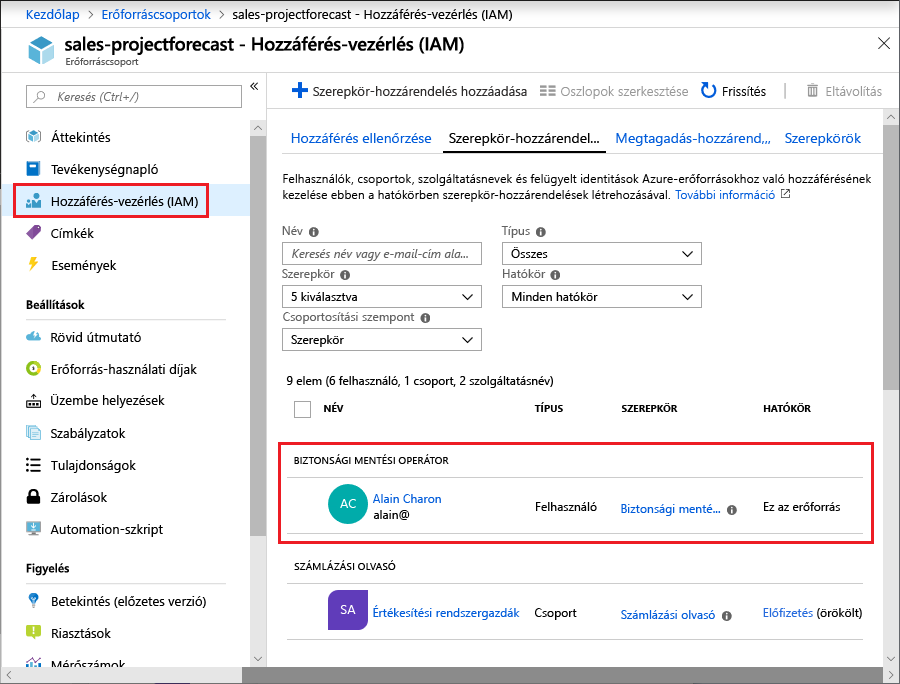

Az Azure Portal több területén megjelenik egy Hozzáférés-vezérlés (IAM) nevű panel, más néven identitás- és hozzáférés-kezelés. Ezen a panelen láthatja, hogy kinek van hozzáférése ehhez a területhez és a szerepkörükhöz. Ezzel a panellel hozzáférést adhat vagy távolíthat el.

Az alábbiakban egy erőforráscsoport Hozzáférés-vezérlés (IAM) panelje látható. Ebben a példában Alain a Biztonsági mentési operátor szerepkört kapta ehhez az erőforráscsoporthoz.

Hogyan működik az Azure RBAC?

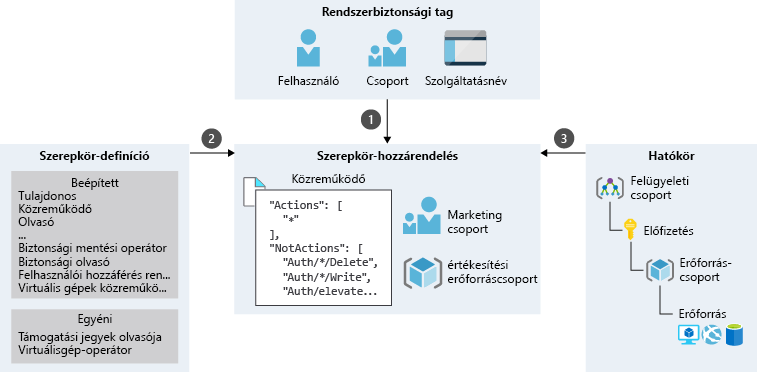

Az erőforrásokhoz való hozzáférést az Azure RBAC használatával szerepkör-hozzárendelések létrehozásával szabályozhatja, amelyek az engedélyek kikényszerítését szabályozzák. A szerepkör-hozzárendelés létrehozásához három elemre van szükség: egy biztonsági tagra, egy szerepkördefinícióra és egy hatókörre. Ezekre az elemekre "ki", "mit" és "hol" is gondolhat.

1. Biztonsági tag (ki)

A biztonsági tag csak egy egyszerű név egy felhasználónak, csoportnak vagy alkalmazásnak, amelyhez hozzáférést szeretne adni.

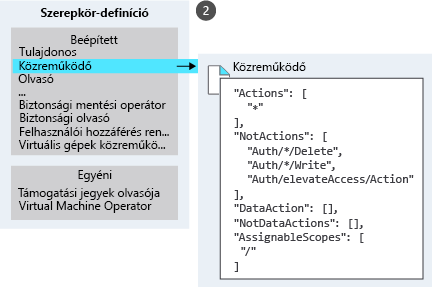

2. Szerepkördefiníció (amit tehet)

A szerepkör-definíció engedélyek gyűjteménye. Szokás egyszerűen csak szerepkörnek is nevezni. A szerepkördefiníciók felsorolják a szerepkör által végrehajtható engedélyeket, például olvasást, írást és törlést. A szerepkörök lehetnek magas szintűek, például tulajdonos vagy adottak, például virtuálisgép-közreműködők.

Az Azure számos beépített szerepkört biztosít, amelyeket használhat. Az alábbiakban négy alapvető beépített szerepkört sorolunk fel:

- Tulajdonos: Teljes hozzáféréssel rendelkezik az összes erőforráshoz, beleértve a másokhoz való hozzáférés delegálásának jogát is

- Közreműködő: Létrehozhat és kezelhet minden típusú Azure-erőforrást, de nem adhat hozzáférést másoknak

- Olvasó: Megtekintheti a meglévő Azure-erőforrásokat

- Felhasználói hozzáférés Rendszergazda istrator: Lehetővé teszi az Azure-erőforrásokhoz való felhasználói hozzáférés kezelését

Ha a beépített szerepkörök nem felelnek meg a cég vagy intézmény igényeinek, saját egyéni szerepköröket is létrehozhat.

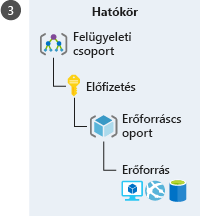

3. Hatókör (ahol)

A hatókör az a szint, ahol a hozzáférés érvényes. Ez hasznos lehet például, ha egy felhasználót Webhelyek közreműködője szerepkörrel szeretne felruházni, de csak egyetlen erőforráscsoportra vonatkozóan.

Az Azure-ban a hatókörök több szinten határozhatók meg: a felügyeleti csoport, az előfizetés, az erőforráscsoport vagy az erőforrás szintjén. A hatókörök szülő-gyermek (származtatott) kapcsolatokba vannak rendezve. Ha hozzáférést ad egy szülőhatókörhöz, ezeket az engedélyeket a gyermek hatókörei öröklik. Ha például hozzárendeli a Közreműködő szerepkört egy csoporthoz az előfizetés hatókörében, a szerepkört az előfizetés összes erőforráscsoportja és erőforrása örökli.

Szerepkör-hozzárendelés

Miután meghatározta, hogy ki, mit és hol, kombinálhatja ezeket az elemeket a hozzáférés biztosításához. A szerepkör-hozzárendelés az a folyamat, amely egy szerepkört egy biztonsági taghoz köt egy adott hatókörben a hozzáférés biztosítása céljából. A hozzáférés biztosításához létre kell hoznia egy szerepkör-hozzárendelést. A hozzáférés visszavonásához eltávolít egy szerepkör-hozzárendelést.

Az alábbi példa bemutatja, hogy a marketingcsoport hogyan lett hozzárendelve a Közreműködő szerepkörhöz az értékesítési erőforráscsoport hatókörében.

Az Azure RBAC egy engedélyezési modell

Az Azure RBAC egy engedélyezési modell. Ez azt jelenti, hogy ha hozzárendel egy szerepkört, az Azure RBAC lehetővé teszi bizonyos műveletek végrehajtását, például olvasást, írást vagy törlést. Ha tehát egy szerepkör-hozzárendelés olvasási engedélyeket ad egy erőforráscsoportnak, és egy másik szerepkör-hozzárendelés írási engedélyeket ad ugyanahhoz az erőforráscsoporthoz, akkor olvasási és írási engedélyekkel kell rendelkeznie az adott erőforráscsoporthoz.

Az Azure RBAC rendelkezik egy úgynevezett NotActions engedélyekkel. NotActions Nem engedélyezett engedélyeket hozhat létre. A szerepkörök hozzáférését – az érvényes engedélyeket – úgy számítjuk ki, hogy kivonjuk a műveleteket a ActionsNotActions műveletekből. A Közreműködő szerepkör például mindkettőt Actions és NotActions. A helyettesítő karakter (*) Actions azt jelzi, hogy a vezérlősíkon minden műveletet végrehajthat. Ezután kivonja a következő műveleteket NotActions a tényleges engedélyek kiszámításához:

- Szerepkörök és szerepkör-hozzárendelések törlése

- Szerepkörök és szerepkör-hozzárendelések létrehozása

- Felhasználói hozzáférés biztosítása a hívónak Rendszergazda istrator számára a bérlő hatókörében

- Tervösszetevők létrehozása vagy frissítése

- Tervösszetevők törlése