Gyakorlat – JIT virtuálisgép-hozzáférés engedélyezése

A funkció használatához rendelkeznie kell a Felhőhöz készült Microsoft Defender továbbfejlesztett biztonsági funkcióival. A próbaverzió aktiválása vagy az előfizetés fokozott biztonsága után engedélyezheti a just-in-time (JIT) virtuális gép (VM) hozzáférést az előfizetésben kiválasztott Azure-beli virtuális gépekhez. Ha most nem szeretné elindítani a próbaverziót, az alábbi utasításokat követve megtekintheti a szükséges lépéseket.

Új virtuális gép létrehozása

Először hozzunk létre egy virtuális gépet az Azure Cloud Shell használatával.

Feljegyzés

Ez a gyakorlat nem hajtható végre az Azure-tesztkörnyezetben. Győződjön meg arról, hogy olyan előfizetést választ, amely Felhőhöz készült Defender engedélyezett fokozott biztonsági funkciókkal rendelkezik.

Jelentkezzen be az Azure Portalra.

Válassza a Cloud Shell ikont az Azure Portal eszköztárának jobb felső sarkában. A Cloud Shell a portál alján jelenik meg.

Először adjon meg néhány alapértelmezett értéket, így nem kell többször megadnia őket.

Állítsa be az alapértelmezett helyet. Itt az eastus-t használjuk, de nyugodtan módosítsa azt egy Önhöz közelebbi helyre.

az configure --defaults location=eastusTipp.

A Másolás gombbal a vágólapra másolhatja a parancsokat. Beillesztéshez kattintson a jobb gombbal egy új sorra a Cloud Shell-terminálban, és válassza a Beillesztés lehetőséget, vagy használja a Shift+Beszúrás billentyűparancsot (⌘+V macOS rendszeren).

Ezután hozzon létre egy új Azure-erőforráscsoportot a virtuálisgép-erőforrások tárolásához. Ezzel a névvel

mslearnDeleteMeemlékeztettük magunkat, hogy töröljük ezt a csoportot, amikor elkészültünk.az group create --name mslearnDeleteMe --location eastusLépjen tovább, és állítsa be

mslearnDeleteMealapértelmezett erőforráscsoportként.az configure --defaults group="mslearnDeleteMe"Ezután futtassa a következő parancsot egy új Windows-alapú virtuális gép létrehozásához. Mindenképpen cserélje le az

<your-password-here>értéket a saját érvényes jelszavára.az vm create \ --name SRVDC01 \ --image win2019datacenter \ --resource-group mslearnDeleteMe \ --admin-username azureuser \ --admin-password <your-password-here>A virtuális gép és a kapcsolódó erőforrások létrehozása csak néhány percet vesz igénybe. Az alábbi példához hasonló választ kell kapnia.

{ "fqdns": "", "id": "/subscriptions/abcd/resourceGroups/mslearnDeleteMe/providers/Microsoft.Compute/virtualMachines/SRVDC01", "location": "eastus", "macAddress": "00-00-00-00-00-00", "powerState": "VM running", "privateIpAddress": "10.1.0.4", "publicIpAddress": "52.123.123.123", "resourceGroup": "mslearnDeleteMe", "zones": "" }Ha Távoli asztal (RDP) használatával szeretne csatlakozni a virtuális géphez, használja a válaszban szereplő nyilvános IP-címet. A Windows beépített RDP-ügyfélrel rendelkezik. Ha másik ügyfélrendszert használ, a macOS és a Linux rendszerhez is elérhetők ügyfelek.

Csatlakoztathatja és felügyelheti a virtuális gépet. Adjunk hozzá JIT-t a biztonság érdekében!

JIT virtuálisgép-hozzáférés engedélyezése a Felhőhöz készült Defender

Az Azure Portal kezdőlapján, a felső keresősávon keresse meg és válassza ki a Felhőhöz készült Microsoft Defender. Megjelenik a Felhőhöz készült Microsoft Defender Áttekintés panelje.

A bal oldali menüpanel Felhőbiztonság területén válassza a Számítási feladatok védelme lehetőséget. Megjelenik a Számítási feladatok védelme panel.

A főablakban görgessen le a Speciális védelemhez. válassza az Igény szerint virtuálisgép-hozzáférést. Megjelenik a Just-in-time virtuálisgép-hozzáférési ablaktábla.

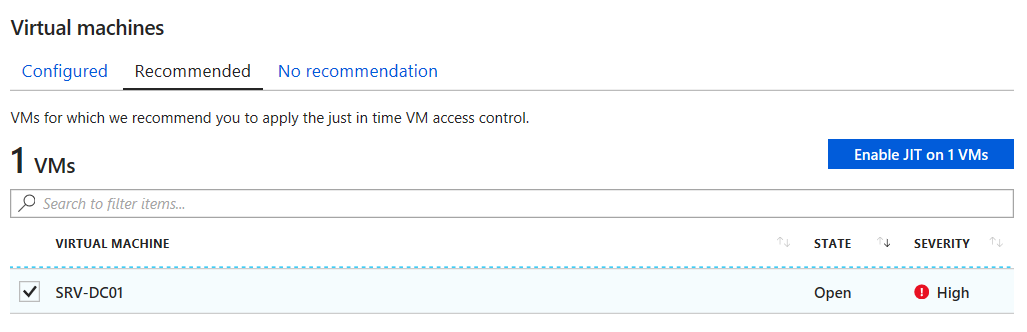

A Virtuális gépek területen válassza a Nincs konfigurálva lapot.

Válassza ki a virtuális gépet az MSLEARNDELETEME erőforráscsoportból.

Válassza a JIT engedélyezése 1 virtuális gépen a kiválasztott virtuális géppel, ahogyan az alábbi képernyőképen látható.

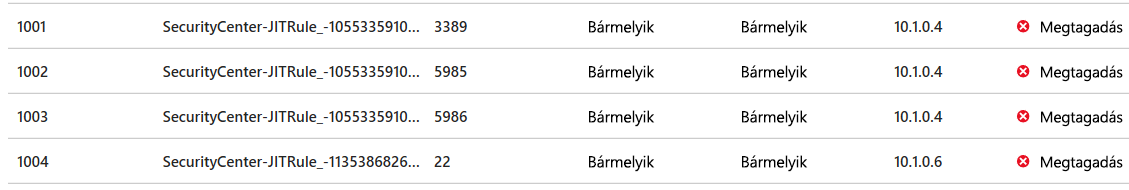

Megjelenik a JIT virtuális gép hozzáférési konfigurációs panelje a virtuális géphez. A JIT-szabályok engedélyezése után megvizsgálhatja a virtuális gép hálózati biztonsági csoportját. Új szabálykészletet alkalmaz a távfelügyeleti hozzáférés letiltására, ahogy az az alábbi képen is látható.

Figyelje meg, hogy a szabályok a belső címen vannak alkalmazva, és vonatkoznak az összes felügyeleti portra, köztük az RDP protokollra (3389) és az SSH-ra (22) is.

A felső menüsávon válassza a Mentés lehetőséget. Újra megjelenik a Just-in-time virtuálisgép-hozzáférési ablaktábla.

Távoli asztal-hozzáférés kérése

Ha ezen a ponton próbál RDP-t létrehozni a Windows rendszerű virtuális gépre, a hozzáférés le lesz tiltva. Amikor a rendszergazdának hozzáférésre van szüksége, Felhőhöz készült Defender kérhetnek hozzáférést.

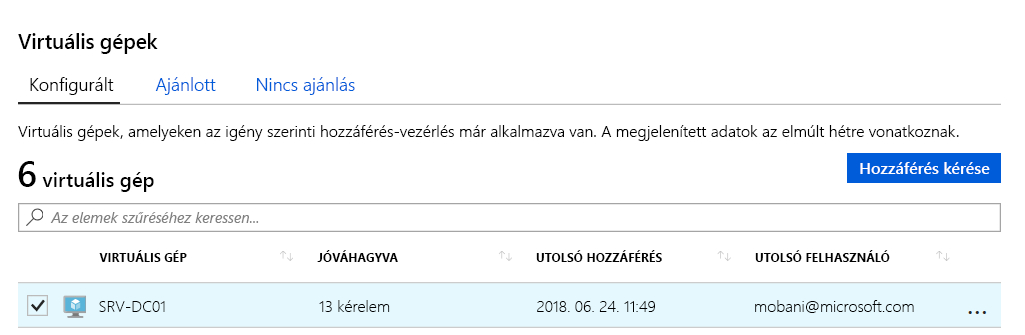

A Virtuális gépek területen válassza a Konfigurált lapot.

Válassza ki a virtuális gépet, majd válassza a Hozzáférés kérése lehetőséget a felügyeleti portok megnyitásához.

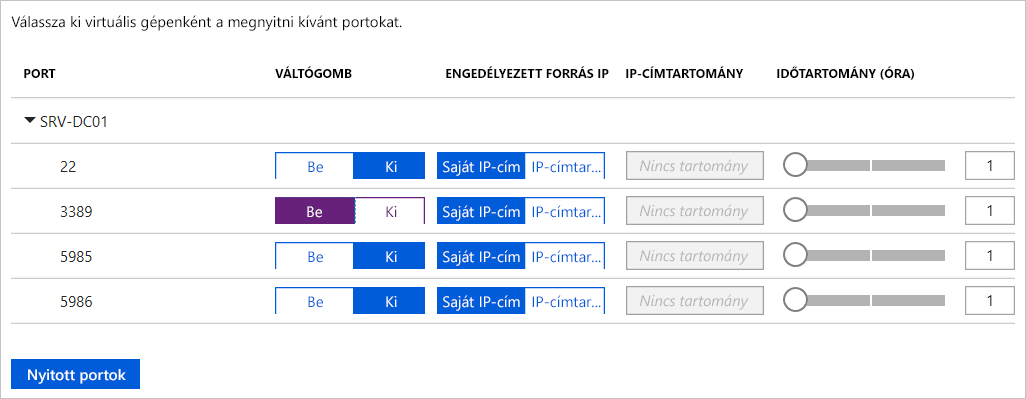

Megjelenik a Kérés hozzáférési panel az SRVD01-hez.

Válassza ki a megnyitni kívánt portokat; ebben az esetben a Távoli asztali port (3389).

Válassza a Portok megnyitása lehetőséget a kérés véglegesítéséhez. Beállíthatja, hogy hány óra legyen nyitva a port ezen a panelen is. Az idő lejárta után a port bezárul, és a hozzáférés megtagadva.

A távoli asztali ügyfél most már sikeresen csatlakozhat – legalábbis arra az időtartamra, amelyen keresztül Felhőhöz készült Defender.