Jegyzet

Az oldalhoz való hozzáférés engedélyezést igényel. Próbálhatod be jelentkezni vagy könyvtárat váltani.

Az oldalhoz való hozzáférés engedélyezést igényel. Megpróbálhatod a könyvtár váltását.

A következőkre vonatkozik: Windows Server 2025

A hardveresen kikényszerített Stack Protection biztonsági funkció a felhasználói módú folyamatok védelmére és a windows 10-ben a verem eltérítésének megelőzésére lett bevezetve. A hardveresen kikényszerített Stack Protection mostantól a Kernel módra is kiterjed, amely megvédi a kernelben lévő vermet a visszatérésorientált programozási alapú támadásoktól (ROP). A ROP egy gyakori módja annak, hogy a támadók eltérítsék a program végrehajtásának folyamatát, és folytathassák a támadási láncukat a támadók által kívánt kód végrehajtásához.

Most, hogy a felhasználói módú vermek védettek, és megakadályozzák a visszatérési cím módosítását a kernel módkódból, a támadók nem tudják kihasználni a memóriabiztonsági biztonsági réseket. Az ügyfelek már tapasztalják, hogy a kernel módban működő, hardveresen kényszerített halomvédelmi technológia megakadályozza, hogy a vírusokkal és kártevőkkel kapcsolatban álló illesztőprogramok végrehajtsák rosszindulatú kódjaikat.

A kernel módú hardveresen kényszerített Stack Protection alapértelmezés szerint ki van kapcsolva, de az ügyfelek bekapcsolhatják, ha teljesülnek az előfeltételek. Ez a cikk további információt nyújt a kernel módú hardveres veremvédelemről, és bemutatja, hogyan engedélyezheti a funkciót a Windows biztonsági alkalmazásban és a csoportházirenden keresztül.

Prerequisites

- Windows 11 2022 frissítés vagy újabb

- A Windows Biztonsági alkalmazás 1000.25330.0.9000-es vagy újabb verziója

- Intel Control-Flow Enforcement Technology (CET) vagy AMD Shadow Stacks technológiát támogató hardver.

- Intel, 11. generációs Intel Core Mobile processzorok és AMD Zen 3 Core (és újabb).

- A virtualizációalapú biztonság (VBS) és a Hipervizor által kényszerített kódintegritás (HVCI) engedélyezve van.

Árnyékveremek használata a vezérlési folyamat integritásának kényszerítéséhez

A kernel módú hardveres veremvédelemmel minden kernelverem rendelkezik egy megfelelő árnyékveremtel a vezérlőfolyamat integritásának kikényszerítéséhez. Ha a támadók memóriabiztonsági biztonsági rést használnak ki, a következő lépés egy program vezérlési folyamatának átirányítása a támadó kívánt helyére.

Az árnyékveremek megakadályozzák a vezérlési folyamat eltérítését. A Windows a Control Flow Guard használatával kényszeríti ki az integritást a közvetett hívásokon, a hardveresen kényszerített Stack Protection pedig a visszatérési integritás kikényszerítésére annak érdekében, hogy védelmet nyújthasson a program végrehajtásának folyamatát átirányító biztonsági résekkel szemben. A Control Flow Guard egy bitképet használ az érvényes ugrási célok megjegyzéséhez, hogy megakadályozza, hogy egy sérült közvetett hívás átirányítsa a vezérlőfolyamatot tetszőleges helyekre.

Az árnyékverem egy (hardver által védett) másodlagos vermet tart fenn az összes híváshalmazhoz, és amikor egy CALL vagy RET utasítás egy értéket betesz vagy kivesz a verembe, a megfelelő bejegyzés az árnyékveremben található. Ha a visszatérési cím nem egyezik, a rendszer kék képernyőt aktivál, hogy megakadályozza a nem kívánt programvezérlési viselkedést.

További információt a hardveresen kényszerített Stack Protection ismertetése című blogbejegyzésben talál.

Kernel módú hardver által biztosított veremvédelem engedélyezése Windows Biztonságban

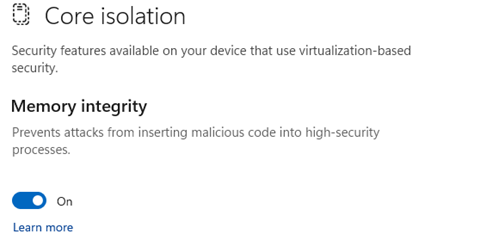

Virtualization-Based Biztonság (VBS) és a Hypervisor által kényszerített kódintegritás (HVCI) a kernel módú hardveresen kényszerített Stack Protection előfeltételei, a folytatás előtt győződjön meg arról, hogy ezek a funkciók engedélyezve vannak. Ezek automatikusan telepíthetők olyan Windows rendszereken, amelyek megfelelnek a minimális hardverkövetelményeknek.

Engedélyezze a VBS-t és a HVCI-t a következő lépésekkel:

Nyissa meg a Windows Security alkalmazást.

Lépjen az Eszközvédelem > Core elkülönítés részletei > Memória integritás szakaszba.

Kapcsolja be a funkciót.

A módosítás elvégzése után újra kell indítania az eszközt.

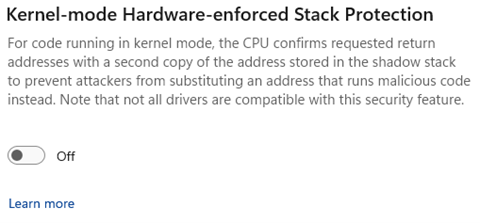

Kernel módú, hardver által kikényszerített veremvédelem bekapcsolása

Nyissa meg a Windows Security alkalmazást.

Lépjen a Device Security > Core elkülönítési részleteire > a Kernel módú, hardveresen kényszerített Stack Protectionhez.

Kapcsolja be a funkciót.

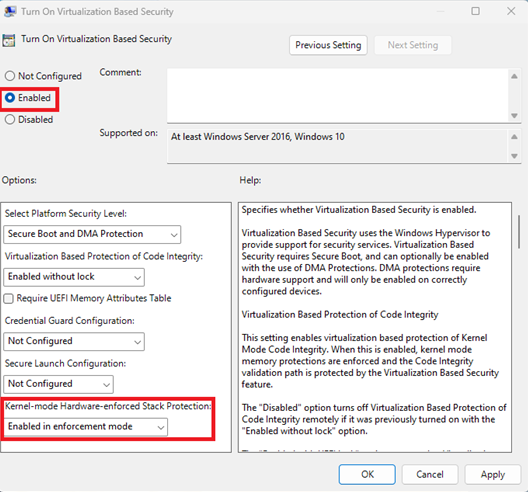

Kernel módú, hardver által biztosított veremvédelem engedélyezése a helyi csoportházirend-szerkesztőben

Vállalati ügyfelek esetében a kernel módú hardveres veremvédelmet csoportházirend segítségével lehet engedélyezni.

Nyissa meg a Helyi csoportházirend-szerkesztőt.

Navigáljon a Számítógép-konfiguráció > Felügyeleti sablonok > System > Device Guard > Kapcsolja be a virtualizáción alapuló biztonságot.

Győződjön meg arról, hogy a virtualizáláson alapuló biztonság engedélyezve van.

A Beállítások területen keresse meg a Kernel módú hardveres veremvédelmet. Válassza ki a Kényszerítési módban engedélyezett lehetőséget.

Válassza az Alkalmaz lehetőséget. Akkor rendben van.

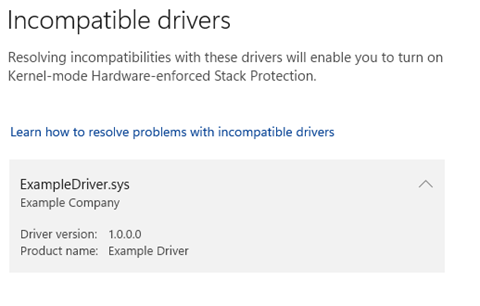

Inkompatibilis illesztőprogramok

Vannak olyan illesztőprogramok, amelyek még nem kompatibilisek. Azok az illesztőprogramok, amelyek potenciálisan rosszindulatú viselkedést mutatnak, például a visszatérési címek eltérítése a vezérlőfolyamat-szabályzatok megkerülése érdekében, nem kompatibilisek, és a kernel módú hardveres veremvédelem sebezhető illesztőprogram-tiltólistájára kerülnek. Miután az illesztőprogram-szállítókkal együttműködve az árnyékveremnek megfelelő módon hajtotta végre a kódfedést, ezek az illesztőprogramok engedélyezettek.

A jó felhasználói élmény és a gépkék képernyők elkerülése érdekében a Windows egy ismert, nem kompatibilis illesztőprogram-tiltólistát tart fenn a kernel módú hardveres veremvédelemhez. Ezek olyan illesztőprogramok, amelyekről ismert, hogy eltéríthetik a visszatérési címeket a kernelben. Ha ez a funkció be van kapcsolva, az illesztőprogram nem tölthető be (szemben a kék képernyővel, amikor a visszatérési cím eltérítését kísérelik meg). Továbbá, ha a rendszer már telepített egy illesztőprogramot a tiltólistára, ez a funkció nem lesz engedélyezve. Ezt a funkciót a társított illesztőprogram eltávolításával engedélyezheti.

Nem kompatibilis illesztőprogramok áttekintése

A funkció csak akkor engedélyezhető, ha az inkompatibilitások feloldódnak, vagy az illesztőprogram szállítójának frissített verziójával, vagy az illesztőprogramot telepítő alkalmazás eltávolításával. A nem kompatibilis illesztőprogramok listájának megtekintéséhez válassza a "Nem kompatibilis illesztőprogramok áttekintése" lehetőséget.

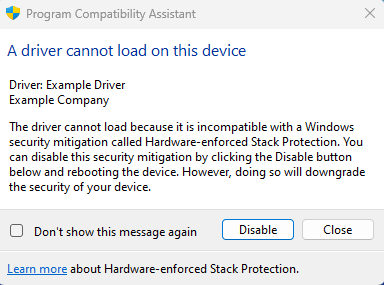

Egyes alkalmazások olyan illesztőprogramokat használnak, amelyek nem kompatibilisek a kernel módú hardveres veremvédelemmel. Például azok az alkalmazások, amelyek obfuscation motorokat használnak az IP-cím védelmére és az árnyékveremekkel nem kompatibilis vezérlési folyamat elhomályosítására. Amikor a nem biztonságos illesztőprogram ezzel a biztonsági funkcióval próbál betöltődni, megjelenik egy üzenet: "Az illesztőprogram nem tölthető be ezen az eszközön".

A biztonsági funkció opcionálisan letiltható, de ez az eszköz biztonságát is visszaminősítheti. Ezt a funkciót bármikor újra engedélyezheti a Windows biztonsági alkalmazásban.