Delegasi dan peran dalam pengelolaan pemberian hak

Di ID Microsoft Entra, Anda dapat menggunakan model peran untuk mengelola akses dalam skala besar melalui tata kelola identitas.

- Anda dapat menggunakan paket akses untuk mewakili peran organisasi di organisasi Anda, seperti "perwakilan penjualan". Paket akses yang mewakili peran organisasi tersebut akan mencakup semua hak akses yang biasanya dibutuhkan perwakilan penjualan, di beberapa sumber daya.

- Aplikasi dapat menentukan peran mereka sendiri. Misalnya, jika Anda memiliki aplikasi penjualan, dan aplikasi tersebut menyertakan peran aplikasi "tenaga penjual" dalam manifesnya, Anda kemudian dapat menyertakan peran tersebut dari manifes aplikasi dalam paket akses. Aplikasi juga dapat menggunakan grup keamanan dalam skenario di mana pengguna dapat memiliki beberapa peran khusus aplikasi secara bersamaan.

- Anda dapat menggunakan peran untuk mendelegasikan akses administratif. Jika Anda memiliki katalog untuk semua paket akses yang diperlukan oleh penjualan, Anda dapat menetapkan seseorang untuk bertanggung jawab atas katalog tersebut, dengan menetapkan peran khusus katalog kepada mereka.

Artikel ini membahas cara menggunakan peran untuk mengelola aspek dalam pengelolaan pemberian hak Microsoft Entra, untuk mengontrol akses ke sumber daya pengelolaan pemberian hak.

Secara default, pengguna dalam peran Administrator Global atau peran Administrator Tata Kelola Identitas dapat membuat dan mengelola semua aspek pengelolaan pemberian hak. Namun, pengguna dalam peran ini mungkin tidak mengetahui semua situasi yang memerlukan paket akses. Biasanya pengguna dalam masing-masing departemen, tim, atau proyek yang tahu dengan siapa mereka berkolaborasi, menggunakan sumber daya apa, dan untuk berapa lama. Alih-alih memberikan izin yang tidak terbatas kepada non-admin, Anda dapat memberi pengguna izin paling sedikit yang dibutuhkan untuk melakukan pekerjaan mereka dan menghindari pembuatan hak akses yang tidak sesuai atau bertentangan.

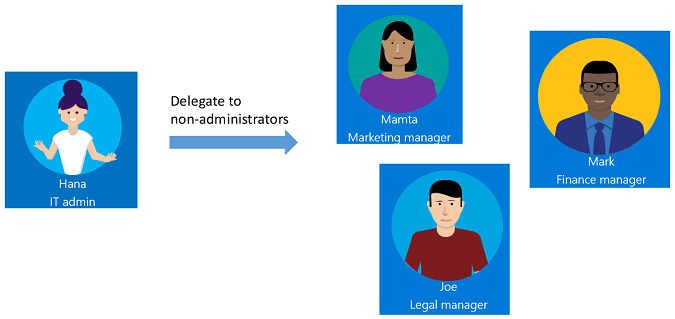

Video ini memberikan gambaran umum tentang cara mendelegasikan tata kelola akses dari admin TI kepada pengguna yang bukan admin.

Contoh delegasi

Untuk memahami bagaimana Anda dapat mendelegasikan tata kelola akses dalam pengelolaan pemberian hak, ada baiknya untuk mempertimbangkan sebuah contoh. Misalkan organisasi Anda memiliki admin dan manajer berikut.

Sebagai administrator TI, Hana memiliki kontak di setiap departemen --Mamta di Pemasaran, Mark in Finance, dan Joe di Legal yang bertanggung jawab atas sumber daya departemen mereka dan konten penting bisnis mereka.

Dengan pengelolaan pemberian hak, Anda dapat mendelegasikan tata kelola akses ke non-admin ini karena merekalah yang mengetahui pengguna mana yang memerlukan akses, untuk berapa lama, dan ke sumber daya mana. Mendelegasikan ke non-admin akan memastikan orang yang tepat mengelola akses untuk departemen mereka.

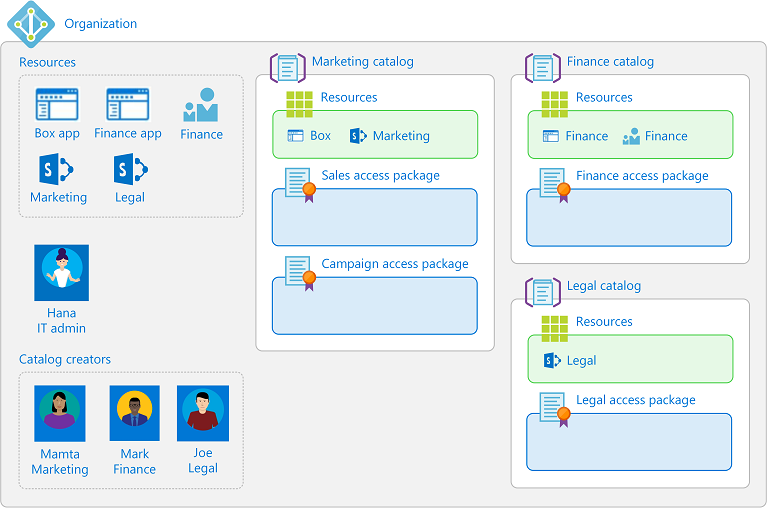

Berikut adalah salah satu cara Agar Hana dapat mendelegasikan tata kelola akses ke departemen pemasaran, keuangan, dan hukum.

Hana membuat grup keamanan Microsoft Entra baru, dan menambahkan Mamta, Mark, dan Joe sebagai anggota grup.

Hana menambahkan grup tersebut ke peran pembuat katalog.

Mamta, Mark, dan Joe sekarang dapat membuat katalog untuk departemen mereka, menambahkan sumber daya yang dibutuhkan departemen mereka, dan melakukan pendelegasian lebih lanjut dalam katalog. Mereka tidak dapat melihat katalog satu sama lain.

Mamta membuat katalog Marketing yang merupakan wadah sumber daya.

Mamta menambahkan sumber daya yang dimiliki departemen pemasaran ke katalog ini.

Mamta dapat menambahkan orang lain dari departemen tersebut sebagai pemilik katalog untuk katalog ini, yang membantu berbagi tanggung jawab manajemen katalog.

Mamta selanjutnya dapat mendelegasikan pembuatan dan pengelolaan paket akses dalam katalog Pemasaran kepada manajer proyek di departemen Pemasaran. Dia dapat melakukan ini dengan menetapkannya ke peran manajer paket akses pada katalog. Manajer paket akses dapat membuat dan mengelola paket akses, bersama dengan kebijakan, permintaan, dan penugasan dalam katalog tersebut. Jika katalog mengizinkannya, manajer paket akses dapat mengonfigurasi kebijakan untuk membawa pengguna dari organisasi yang terhubung.

Diagram berikut menunjukkan katalog dengan sumber daya untuk departemen pemasaran, keuangan, dan hukum. Dengan menggunakan katalog ini, manajer proyek dapat membuat paket akses untuk tim atau proyek mereka.

Setelah pendelegasian, departemen pemasaran mungkin memiliki peran yang mirip dengan tabel berikut.

| User | Peran organisasi | Peran Microsoft Entra | Peran pengelolaan pemberian hak |

|---|---|---|---|

| Hana | Admin TI | Administrator Global atau administrator Pemerintahan Identitas | |

| Mamta | Manajer pemasaran | User | Pembuat katalog dan Pemilik katalog |

| Bob | Pimpinan pemasaran | User | Pemilik katalog |

| Jessica | Manajer proyek pemasaran | User | Manajer paket akses |

Peran pengelolaan pemberian hak

Pengelolaan pemberian hak memiliki peran berikut, dengan izin untuk mengelola pengelolaan pemberian hak itu sendiri, yang berlaku di semua katalog.

| Peran pengelolaan pemberian hak | ID definisi peran | Deskripsi |

|---|---|---|

| Pembuat katalog | ba92d953-d8e0-4e39-a797-0cbedb0a89e8 |

Membuat dan mengelola katalog. Biasanya administrator TI yang bukan Administrator global atau pemilik sumber daya untuk kumpulan sumber daya. Orang yang membuat katalog secara otomatis menjadi pemilik katalog pertama dan dapat menambahkan lebih banyak pemilik katalog. Pembuat katalog tidak dapat mengelola atau melihat katalog yang tidak mereka miliki dan tidak dapat menambahkan sumber daya yang tidak mereka miliki ke katalog. Jika pembuat katalog perlu mengelola katalog lain atau menambahkan sumber daya yang tidak mereka miliki, mereka dapat meminta untuk menjadi salah satu pemilik katalog atau sumber daya tersebut. |

Pengelolaan pemberian hak memiliki peran berikut yang ditentukan untuk setiap katalog tertentu, untuk mengelola paket akses dan konfigurasi lain dalam katalog. Administrator atau pemilik katalog dapat menambahkan pengguna, grup pengguna, atau perwakilan layanan ke peran ini.

| Peran pengelolaan pemberian hak | ID definisi peran | Deskripsi |

|---|---|---|

| Pemilik katalog | ae79f266-94d4-4dab-b730-feca7e132178 |

Mengedit dan mengelola paket akses dan sumber daya lainnya dalam katalog. Biasanya admin TI atau pemilik sumber daya atau pengguna yang telah dipilih oleh pemilik katalog. |

| Pembaca katalog | 44272f93-9762-48e8-af59-1b5351b1d6b3 |

Lihat paket akses yang ada dalam katalog. |

| Manajer paket akses | 7f480852-ebdc-47d4-87de-0d8498384a83 |

Mengedit dan mengelola semua paket akses yang ada dalam katalog. |

| Manajer penetapan paket akses | e2182095-804a-4656-ae11-64734e9b7ae5 |

Mengedit dan mengelola semua penetapan paket akses yang ada. |

Juga, pemberi izin yang dipilih dan pemohon paket akses memiliki hak, meskipun keduanya bukan peran.

| Right | Deskripsi |

|---|---|

| Pemberi Izin | Diotorisasi oleh kebijakan untuk menyetujui atau menolak permintaan untuk mengakses paket, meskipun mereka tidak dapat mengubah definisi paket akses. |

| Pemohon | Diotorisasi oleh kebijakan paket akses untuk meminta paket akses tersebut. |

Tabel berikut mencantumkan tugas yang dapat dilakukan peran pengelolaan pemberian izin dalam pengelolaan pemberian izin.

Untuk menentukan peran yang paling tidak istimewa untuk tugas, Anda juga dapat mereferensikan peran Administrator berdasarkan tugas admin di ID Microsoft Entra.

Peran yang diperlukan untuk menambahkan sumber daya ke katalog

Administrator Global dapat menambahkan atau menghapus grup apa pun (kelompok keamanan yang dibuat di cloud atau Grup Microsoft 365 yang dibuat di cloud), aplikasi, atau situs web SharePoint Online dalam katalog.

Catatan

Pengguna yang telah ditetapkan peran administrator pengguna tidak akan dapat lagi membuat katalog atau mengelola paket akses dalam katalog yang tidak mereka miliki. Administrator Pengguna yang merupakan pemilik katalog dapat menambahkan atau menghapus grup atau aplikasi apa pun di katalog yang mereka miliki, kecuali untuk grup yang dikonfigurasi sebagai dapat ditetapkan ke peran direktori. Untuk informasi selengkapnya tentang grup yang dapat ditetapkan peran, referensi Buat grup yang dapat ditetapkan peran di ID Microsoft Entra. Jika pengguna di organisasi Anda telah ditetapkan peran administrator Pengguna untuk mengonfigurasi katalog, paket akses, atau kebijakan dalam pengelolaan pemberian hak, Anda harus menetapkan peran Pemerintahan Identitas kepada pengguna ini.

Untuk pengguna yang bukan administrator global, untuk menambahkan grup, aplikasi, atau situs SharePoint Online ke katalog, pengguna tersebut harus memiliki kemampuan untuk melakukan tindakan pada sumber daya tersebut, dan menjadi peran pemilik katalog dalam pengelolaan pemberian hak untuk katalog. Cara paling umum pengguna dapat memiliki kemampuan untuk melakukan tindakan untuk sumber daya adalah dengan berada dalam peran direktori Microsoft Entra yang memungkinkan mereka mengelola sumber daya. Atau untuk sumber daya yang memiliki pemilik, pengguna dapat memiliki kemampuan untuk melakukan tindakan dengan telah ditetapkan sebagai pemilik sumber daya.

Tindakan yang diperiksa pengelolaan pemberian izin saat pengguna menambahkan sumber daya ke katalog adalah:

- Untuk menambahkan grup keamanan atau grup Microsoft 365: pengguna harus diizinkan untuk melakukan

microsoft.directory/groups/members/updatetindakan danmicrosoft.directory/groups/owners/update - Untuk menambahkan aplikasi: pengguna harus diizinkan untuk melakukan

microsoft.directory/servicePrincipals/appRoleAssignedTo/updatetindakan - Untuk menambahkan situs SharePoint Online: pengguna harus menjadi Administrator SharePoint atau berada dalam peran situs SharePoint Online yang memungkinkan mereka mengelola izin di situs

Tabel berikut ini mencantumkan beberapa kombinasi peran yang menyertakan tindakan yang memungkinkan pengguna dalam kombinasi peran tersebut untuk menambahkan sumber daya ke katalog. Untuk menghapus sumber daya dari katalog, Anda juga harus memiliki peran atau kepemilikan dengan tindakan yang sama tersebut.

| Peran direktori Microsoft Entra | Peran pengelolaan pemberian hak | Dapat menambahkan kelompok keamanan | Dapat menambahkan grup Microsoft 365 | Bisa menambahkan aplikasi | Dapat menambahkan situs web SharePoint Online |

|---|---|---|---|---|---|

| Administrator Global | n/a | ✔️ | ✔️ | ✔️ | ✔️ |

| Administrator Tata Kelola Identitas | n/a | ✔️ | |||

| Admin Grup | Pemilik katalog | ✔️ | ✔️ | ||

| Admin Intune | Pemilik katalog | ✔️ | ✔️ | ||

| Admin Exchange | Pemilik katalog | ✔️ | |||

| Administrator SharePoint | Pemilik katalog | ✔️ | ✔️ | ||

| Administrator Aplikasi | Pemilik katalog | ✔️ | |||

| Administrator Aplikasi Cloud | Pemilik katalog | ✔️ | |||

| User | Pemilik katalog | Hanya jika pemilik grup | Hanya jika pemilik grup | Hanya jika pemilik aplikasi |

Manajemen siklus hidup pengguna tamu yang didelegasikan

Biasanya, pengguna dalam peran dengan hak istimewa Pengundang Tamu dapat mengundang pengguna eksternal individual ke organisasi, dan pengaturan ini dapat diubah menggunakan pengaturan kolaborasi eksternal.

Untuk mengelola kolaborasi eksternal, di mana pengguna eksternal individu untuk proyek kolaborasi mungkin tidak diketahui sebelumnya, menetapkan pengguna yang bekerja dengan organisasi eksternal ke dalam peran pengelolaan pemberian hak dapat memungkinkan mereka mengonfigurasi katalog, paket akses, dan kebijakan untuk kolaborasi eksternal mereka. Konfigurasi ini memungkinkan pengguna eksternal yang berkolaborasi dengan mereka untuk meminta dan ditambahkan ke direktori organisasi Anda dan paket akses.

- Untuk mengizinkan pengguna di direktori eksternal dari organisasi yang terhubung untuk dapat meminta paket akses dalam katalog, pengaturan katalog Diaktifkan untuk pengguna eksternal perlu diatur ke Ya. Mengubah pengaturan ini dapat dilakukan oleh administrator atau pemilik katalog katalog.

- Paket akses juga harus memiliki kebijakan yang ditetapkan untuk pengguna yang tidak ada di direktori Anda. Kebijakan ini dapat dibuat oleh administrator, pemilik katalog, atau manajer paket akses katalog.

- Paket akses dengan kebijakan tersebut akan memungkinkan pengguna dalam cakupan untuk dapat meminta akses, termasuk pengguna yang belum ada di direktori Anda. Jika permintaan mereka disetujui, atau tidak memerlukan persetujuan, maka pengguna akan secara otomatis ditambahkan ke direktori Anda.

- Jika pengaturan kebijakan adalah untuk Semua pengguna, dan pengguna bukan bagian dari organisasi terhubung yang sudah ada, maka organisasi terhubung baru yang diusulkan dibuat secara otomatis. Anda dapat melihat daftar organisasi yang tersambung dan menghapus organisasi yang tidak lagi diperlukan.

Anda juga dapat mengonfigurasi apa yang terjadi ketika pengguna eksternal yang dibawa oleh pengelolaan pemberian hak kehilangan penugasan terakhir mereka ke paket akses apa pun. Anda dapat memblokir mereka untuk masuk ke direktori ini, atau menghapus akun tamu mereka, di pengaturan untuk mengelola siklus hidup pengguna eksternal.

Membatasi administrator yang didelegasikan agar tidak mengonfigurasi kebijakan untuk pengguna yang tidak ada di direktori

Anda dapat mencegah pengguna yang tidak berada dalam peran administratif mengundang tamu individual, dalam pengaturan kolaborasi eksternal, dengan mengubah pengaturan Pengaturan undangan Tamu ke peran admin tertentu, dan mengaktifkan pendaftaran layanan mandiri tamu diatur ke Tidak.

Untuk mencegah pengguna yang didelegasikan mengonfigurasi pengelolaan pemberian hak untuk memungkinkan pengguna eksternal meminta kolaborasi eksternal, pastikan untuk mengomunikasikan batasan ini kepada semua administrator global, administrator tata kelola identitas, pembuat katalog, dan pemilik katalog, karena mereka dapat mengubah katalog, sehingga mereka tidak secara tidak sengaja mengizinkan kolaborasi baru dalam katalog baru atau yang diperbarui. Mereka harus memastikan bahwa katalog diatur dengan Diaktifkan untuk pengguna eksternal ke Tidak, dan tidak memiliki paket akses apa pun dengan kebijakan untuk mengizinkan pengguna yang tidak berada di direktori untuk meminta.

Anda dapat melihat daftar katalog yang saat ini diaktifkan untuk pengguna eksternal di pusat admin Microsoft Entra.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Tata Kelola Identitas.

Telusuri ke Katalog pengelolaan>pemberian izin tata kelola>identitas.

Ubah pengaturan filter untuk Diaktifkan untuk pengguna eksternal menjadi Ya.

Jika salah satu katalog tersebut memiliki jumlah paket akses bukan nol, paket akses tersebut mungkin memiliki kebijakan untuk pengguna yang tidak ada di direktori.

Mengelola penetapan peran untuk peran pengelolaan pemberian hak secara terprogram

Anda juga dapat menampilkan dan memperbarui pembuat katalog dan pengelolaan pemberian hak penetapan peran khusus katalog menggunakan Microsoft Graph. Pengguna dalam peran yang sesuai dengan aplikasi yang memiliki izin EntitlementManagement.ReadWrite.All terdelegasi dapat memanggil API Graph untuk mencantumkan definisi peran dari pengelolaan pemberian hak, dan mencantumkan penetapan peran ke definisi peran tersebut.

Misalnya, untuk melihat peran khusus pengelolaan pemberian hak yang telah ditetapkan pengguna atau grup tertentu, gunakan kueri Grafik untuk mencantumkan penetapan peran, dan berikan ID pengguna atau grup sebagai nilai principalId filter kueri, seperti dalam

GET https://graph.microsoft.com/v1.0/roleManagement/entitlementManagement/roleAssignments?$filter=principalId eq '10850a21-5283-41a6-9df3-3d90051dd111'&$expand=roleDefinition&$select=id,appScopeId,roleDefinition

Untuk peran yang khusus untuk katalog, appScopeId tanggapan menunjukkan katalog di mana pengguna diberi peran. Respons ini hanya mengambil penetapan eksplisit dari prinsipal tersebut ke peran dalam pengelolaan pemberian hak, respons ini tidak mengembalikan hasil bagi pengguna yang memiliki hak akses melalui peran direktori, atau melalui keanggotaan dalam grup yang ditetapkan ke peran.