Fitur Azure Firewall Basic

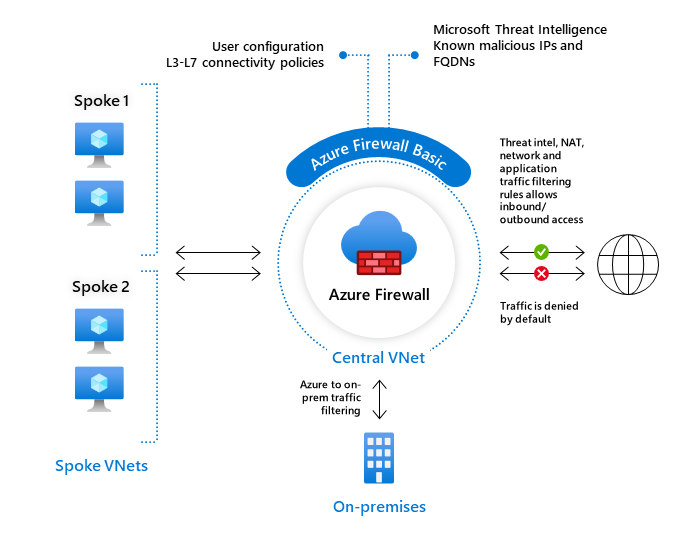

Azure Firewall Basic adalah layanan keamanan jaringan berbasis cloud terkelola yang melindungi sumber daya Azure Virtual Network Anda.

Azure Firewall Basic menyertakan fitur-fitur berikut:

- Ketersediaan tinggi bawaan

- Zona Ketersediaan

- Aturan pemfilteran FQDN aplikasi

- Aturan pemfilteran lalu lintas jaringan

- Tag FQDN

- Tag layanan

- Inteligensi ancaman dalam mode pemberitahuan

- Dukungan SNAT keluar

- Dukungan DNAT masuk

- Beberapa alamat IP publik

- Pengelogan Azure Monitor

- Sertifikasi

Untuk membandingkan fitur Azure Firewall untuk semua SKU Firewall, lihat Memilih SKU Azure Firewall yang tepat untuk memenuhi kebutuhan Anda.

Ketersediaan tinggi bawaan

Ketersediaan tinggi sudah ada di dalamnya, sehingga penyeimbang muatan tambahan tidak diperlukan dan tidak ada yang perlu Anda konfigurasikan.

Zona Ketersediaan

Azure Firewall dapat dikonfigurasi selama penyebaran untuk menjangkau beberapa Zona Ketersediaan guna meningkatkan ketersediaan. Anda juga dapat mengaitkan Azure Firewall ke zona tertentu karena alasan kedekatan. Untuk informasi selengkapnya tentang ketersediaan, lihat Perjanjian Tingkat Layanan (SLA) Azure Firewall.

Tidak ada biaya tambahan untuk firewall yang disebarkan di lebih dari satu Zona Ketersediaan. Namun, ada biaya tambahan untuk transfer data masuk dan keluar yang terkait dengan Zona Ketersediaan. Untuk informasi selengkapnya, lihat Detail harga Bandwidth.

Zona Ketersediaan Azure Firewall tersedia di wilayah yang mendukung Zona Ketersediaan. Untuk informasi selengkapnya, lihat Wilayah yang mendukung Zona Ketersediaan di Azure.

Aturan pemfilteran FQDN aplikasi

Anda dapat membatasi lalu lintas HTTP/S keluar atau lalu lintas Azure SQL ke daftar tertentu atas nama domain yang sepenuhnya memenuhi syarat (FQDN) termasuk wild card. Fitur ini tidak memerlukan penghentian TLS.

Video berikut menunjukkan cara membuat aturan aplikasi:

Aturan pemfilteran lalu lintas jaringan

Anda dapat membuat izinkan atau tolak aturan pemfilteran jaringan secara terpusat berdasarkan alamat IP sumber dan tujuan, port, dan protokol. Azure Firewall sepenuhnya berstatus, sehingga dapat membedakan paket yang sah untuk berbagai jenis koneksi. Aturan diberlakukan dan dicatat di beberapa langganan dan jaringan virtual.

Azure Firewall mendukung penyaringan stateful protokol jaringan Layer 3 dan Layer 4. Protokol IP Lapisan 3 dapat difilter dengan memilih Protokol apa pun dalam aturan Jaringan dan memilih wild-card * untuk port.

Tag FQDN

Tag FQDN memudahkan Anda untuk mengizinkan lalu lintas layanan Azure yang terkenal melalui firewall Anda. Misalnya, Anda ingin mengizinkan lalu lintas Windows Update melalui firewall Anda. Anda membuat aturan aplikasi dan menyertakan tag Windows Update. Kini, lalu lintas dari Windows Update dapat mengalir melalui firewall Anda.

Tag layanan

Tag layanan merepresentasikan sekelompok prefiks alamat IP untuk membantu meminimalkan kerumitan pembuatan aturan keamanan. Anda tidak dapat membuat tag layanan sendiri, atau menentukan alamat IP mana yang disertakan dalam sebuah tag. Microsoft mengelola awalan alamat yang dicakup oleh tag layanan dan secara otomatis memperbarui tag layanan saat alamat berubah.

Inteligensi ancaman

Pemfilteran berbasis inteligensi ancaman dapat diaktifkan agar firewall Anda memperingatkan lalu lintas dari/ke alamat IP dan domain berbahaya yang diketahui. Alamat IP dan domain bersumber dari umpan Inteligensi Ancaman Microsoft.

Dukungan SNAT keluar

Semua alamat IP lalu lintas virtual keluar diterjemahkan ke IP publik Azure Firewall (Terjemahan Alamat Jaringan Sumber: SNAT). Anda dapat mengidentifikasi dan mengizinkan lalu lintas yang berasal dari jaringan virtual Anda ke tujuan Internet jarak jauh. Azure Firewall tidak melakukan SNAT saat IP tujuan merupakan rentang alamat IP privat per IANA RFC 1918.

Jika organisasi Anda menggunakan rentang alamat IP publik untuk jaringan privat, Azure Firewall akan melakukan SNAT pada lalu lintas ke salah satu alamat IP privat firewall di AzureFirewallSubnet. Anda dapat mengonfigurasi Azure Firewall untuk tidak melakukan SNAT pada rentang alamat IP Anda. Untuk informasi selengkapnya, lihat rentang alamat IP privat Azure Firewall SNAT.

Anda dapat memantau pemanfaatan port SNAT dalam metrik Azure Firewall. Pelajari selengkapnya dan lihat rekomendasi kami tentang pemanfaatan port SNAT dalam dokumentasi log firewall dan metrik kami.

Untuk informasi selengkapnya tentang perilaku NAT Azure Firewall, lihat Perilaku NAT Azure Firewall.

Dukungan DNAT masuk

Lalu lintas Internet masuk ke alamat IP publik firewall Anda diterjemahkan (Terjemahan Alamat Jaringan Tujuan: DNAT) dan difilter ke alamat IP privat pada jaringan virtual Anda.

Beberapa alamat IP publik

Anda dapat mengaitkan beberapa alamat IP publik dengan firewall Anda.

Hal ini memungkinkan skenario berikut:

- DNAT - Anda dapat menerjemahkan beberapa instans port standar ke server backend Anda. Misalnya, jika memiliki dua alamat IP publik, Anda dapat menerjemahkan TCP port 3389 (RDP) untuk kedua alamat IP.

- SNAT - Lebih banyak port tersedia untuk koneksi SNAT keluar, mengurangi potensi kehabisan port SNAT. Saat ini, Azure Firewall memilih alamat IP publik sumber secara acak yang akan digunakan untuk koneksi. Jika memiliki pemfilteran hilir di jaringan, Anda perlu mengizinkan semua alamat IP publik yang terkait dengan firewall Anda. Pertimbangkan menggunakan prefiks alamat IP publik untuk memudahkan konfigurasi ini.

Pengelogan Azure Monitor

Semua peristiwa terintegrasi dengan Azure Monitor, memungkinkan Anda mengarsipkan log ke akun penyimpanan, mengalirkan peristiwa ke hub peristiwa Anda, atau mengirimkannya ke log Azure Monitor. Untuk sampel log Azure Monitor, lihat Log Azure Monitor untuk Azure Firewall.

Untuk informasi selengkapnya, lihat Tutorial: Memantau log dan metrik Azure Firewall.

Buku kerja Azure Firewall menyediakan kanvas fleksibel untuk analisis data Azure Firewall. Anda dapat menggunakannya untuk membuat laporan visual yang kaya di dalam portal Microsoft Azure. Untuk informasi selengkapnya, lihat Memantau log menggunakan Buku kerja Azure Firewall.

Sertifikasi

Azure Firewall mematuhi Payment Card Industry (PCI), Service Organization Controls (SOC), dan International Organization for Standardization (ISO). Untuk informasi selengkapnya, lihat sertifikasi kepatuhan Azure Firewall.