Memvisualisasikan log alur Kelompok Keamanan Jaringan dengan Power BI

Log alur Kelompok Keamanan Jaringan memungkinkan Anda menampilkan informasi tentang masuk dan keluarnya lalu lintas IP melalui kelompok keamanan jaringan. Log alur ini memperlihatkan alur keluar dan masuk per aturan, alur yang diterapkan ke NIC, 5 tuple informasi tentang alur (IP Sumber/Tujuan, Port Sumber/Tujuan, Protokol), dan apakah lalu lintas diizinkan atau ditolak.

Mendapatkan wawasan tentang data pengelogan aliran dengan mencari file log secara manual mungkin sulit dilakukan. Dalam artikel ini, kami menyediakan solusi untuk memvisualisasikan log alur terbaru Anda dan mempelajari lalu lintas di jaringan Anda.

Peringatan

Langkah-langkah berikut dapat digunakan dengan log alur versi 1. Untuk detailnya, lihat Pengantar pengelogan alur untuk kelompok keamanan jaringan. Instruksi berikut tidak dapat digunakan dengan versi 2 file log, tanpa perubahan.

Skenario

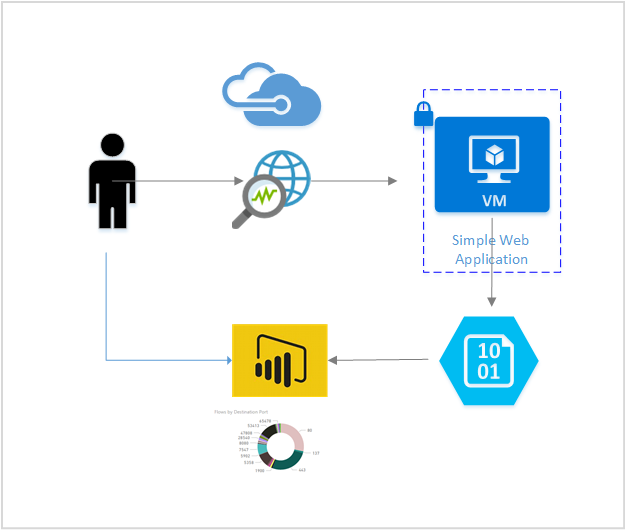

Dalam skenario berikut, kita menghubungkan desktop Power BI ke akun penyimpanan yang sudah kita konfigurasi sebagai sink untuk data Pengelogan Alur NSG kita. Setelah kita terhubung ke akun penyimpanan kami, Power BI mengunduh dan mengurai log untuk memberikan representasi visual lalu lintas yang dicatat oleh Kelompok Keamanan Jaringan.

Menggunakan visual yang disediakan dalam templat yang bisa Anda periksa:

- Pembicara Teratas

- Data Alur Seri Waktu berdasarkan arah dan keputusan aturan

- Aliran berdasarkan alamat MAC Antarmuka Jaringan

- Aliran berdasarkan NSG dan Aturan

- Aliran berdasarkan Port Tujuan

Templat yang disediakan dapat diedit agar Anda dapat memodifikasinya untuk menambahkan data, visual, atau kueri edit baru agar sesuai dengan kebutuhan Anda.

Siapkan

Sebelum memulai, Anda harus mengaktifkan Pengelogan Alur Grup Keamanan Jaringan pada satu atau banyak Grup Keamanan Jaringan di dalam akun Anda. Untuk petunjuk tentang mengaktifkan log alur Keamanan Jaringan, lihat artikel berikut ini: Pengenalan pengelogan alur untuk Kelompok keamanan Jaringan.

Anda juga harus menginstal klien Power BI Desktop di komputer Anda, dan memiliki ruang kosong yang cukup di komputer Anda untuk mengunduh serta memuat data log yang ada di akun penyimpanan Anda.

Langkah-langkah

Unduh dan buka templat Power BI berikut ini di templat log alur Power BI Power BI Desktop Application Network Watcher

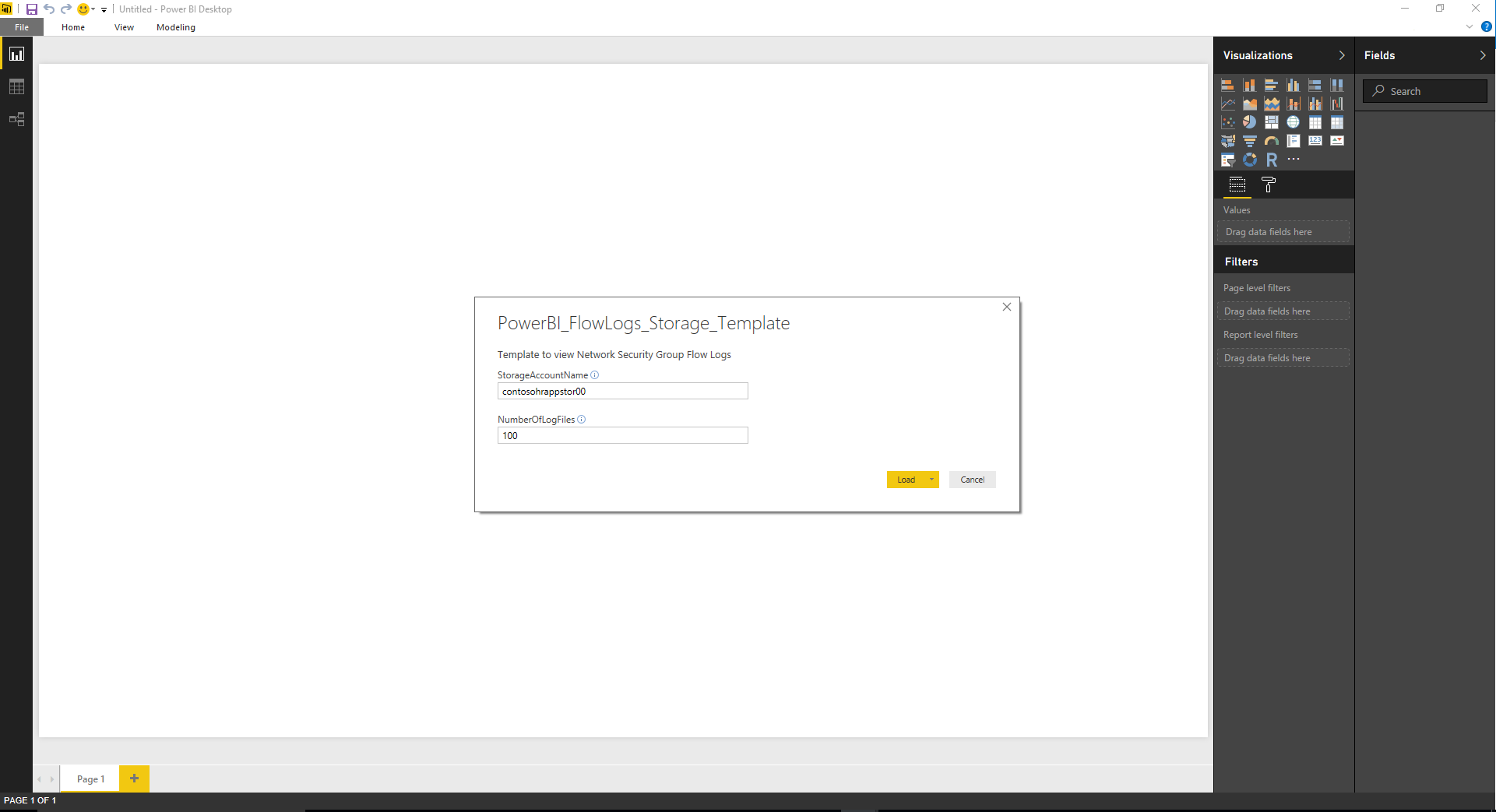

Memasukkan parameter Kueri yang diperlukan

StorageAccountName – Menentukan nama akun penyimpanan yang berisi log aliran NSG yang ingin Anda muat dan visualisasikan.

NumberOfLogFiles – Menentukan jumlah file log yang ingin Anda unduh dan visualisasikan di Power BI. Misalnya, jika 50 ditentukan, 50 file log terbaru. Jika kita mengaktifkan 2 NSG dan dikonfigurasi untuk mengirim log alur NSG ke akun ini, log 25 jam terakhir dapat dilihat.

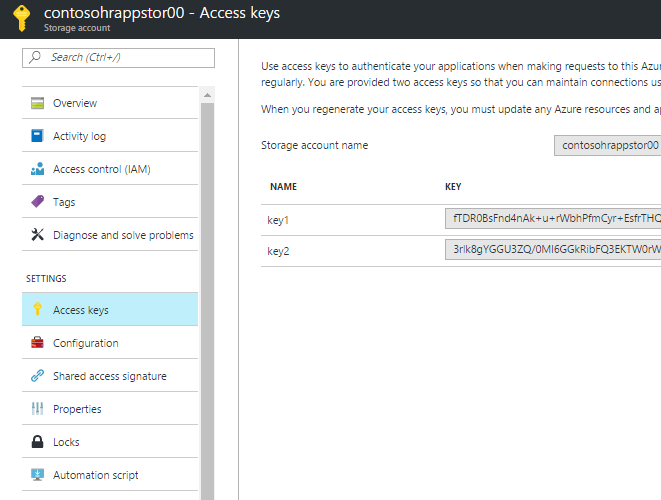

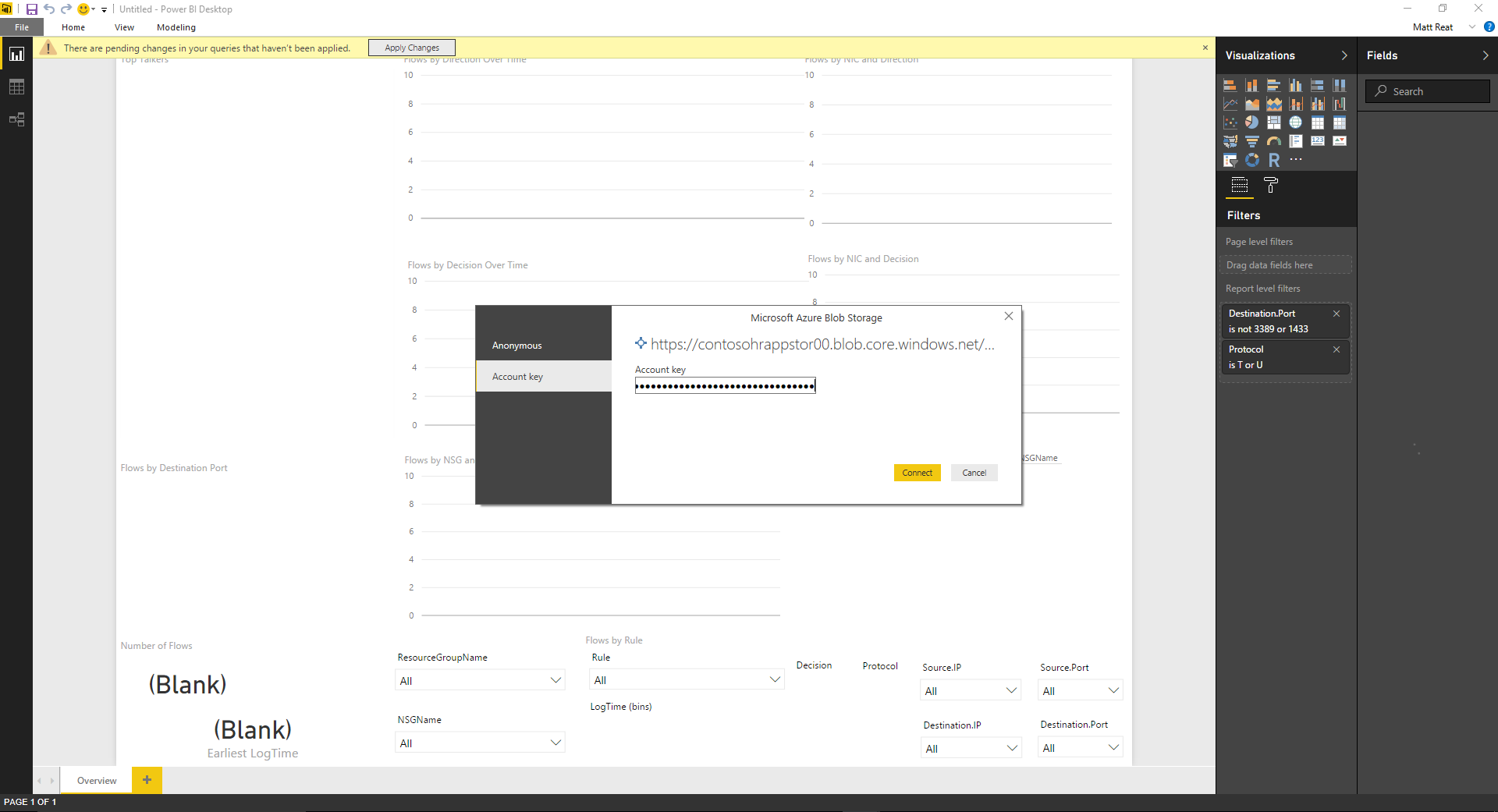

Masukkan Kunci Akses untuk akun penyimpanan Anda. Anda dapat mencari kunci akses dengan menavigasikan ke akun penyimpanan Anda di portal Microsoft Azure dan memilih Kunci Akses dari menu Pengaturan. Klik Sambungkan, lalu terapkan perubahan.

Log Anda diunduh serta diuraikan dan sekarang Anda dapat menggunakan visual yang dibuat sebelumnya.

Memahami visual

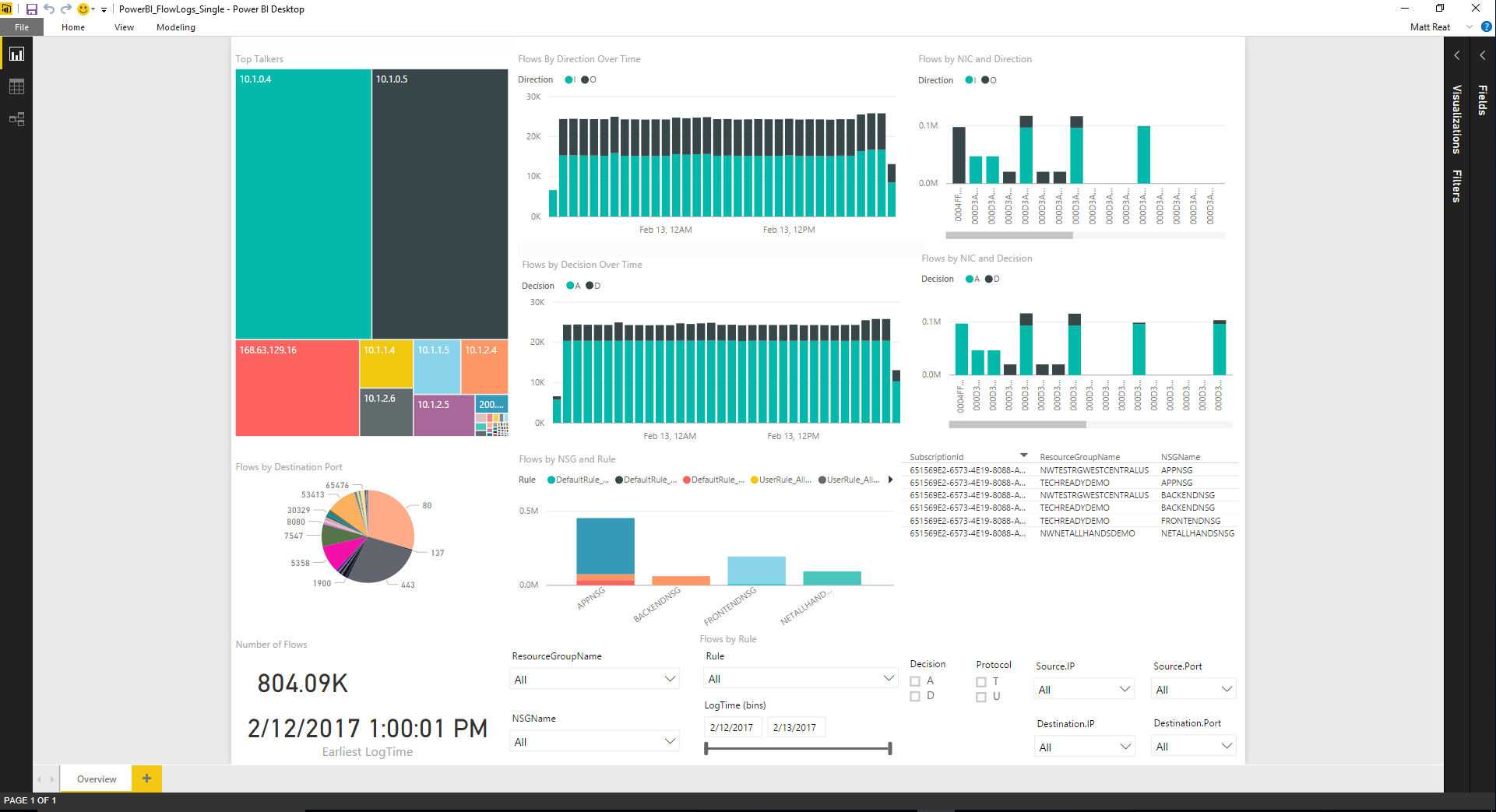

Yang tersedia dalam templat adalah sekumpulan visual yang membantu memahami data Log Alur NSG. Gambar berikut memperlihatkan sampel tampilan dasbor saat diisi dengan data. Di bawah ini kami memeriksa setiap visual secara lebih rinci.

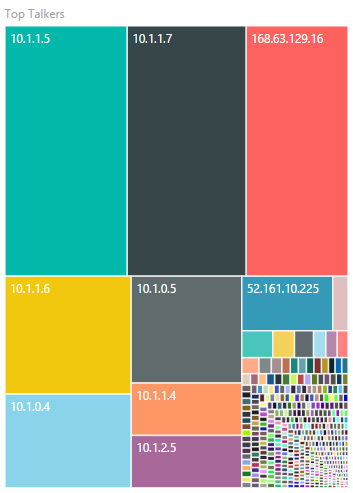

Visual Pembicara Teratas menampilkan IP yang sudah memulai koneksi terbanyak selama periode yang ditentukan. Ukuran kotak sesuai dengan jumlah koneksi relatif.

Grafik seri waktu berikut memperlihatkan jumlah alur selama periode tersebut. Grafik bagian atas disegmentasi oleh arah alur, dan bagian bawah disegmentasi oleh keputusan yang dibuat (izinkan atau tolak). Dengan visual ini, Anda dapat memeriksa tren lalu lintas Anda dari waktu ke waktu, dan melihat lonjakan tidak normal atau penurunan lalu lintas atau pun segmentasi lalu lintas.

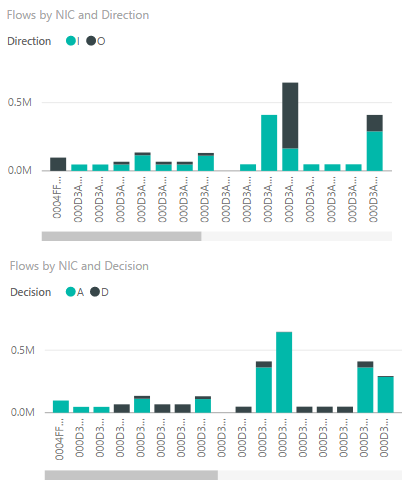

Grafik berikut memperlihatkan alur per antarmuka Jaringan, dengan bagian atas yang disegmentasi oleh arah alur dan bagian bawah yang disegmentasi oleh keputusan yang dibuat. Dengan informasi ini, Anda dapat memperoleh wawasan tentang komputer virtual mana yang paling terkait dengan yang lain, dan apakah lalu lintas ke komputer virtual tertentu diizinkan atau ditolak.

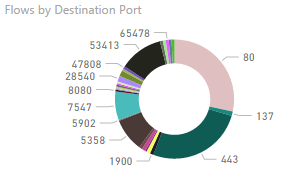

Bagan roda donat berikut memperlihatkan perincian Alur berdasarkan Port Tujuan. Dengan informasi ini, Anda dapat melihat port tujuan yang paling umum digunakan yang digunakan dalam periode yang ditentukan.

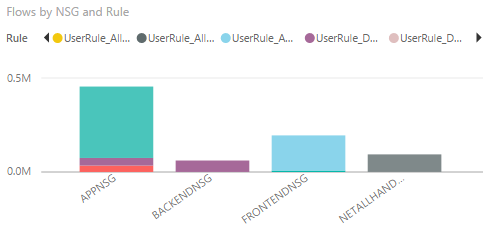

Bagan batang berikut memperlihatkan Alur berdasarkan NSG dan Aturan. Dengan informasi ini, Anda dapat melihat NSG yang bertanggung jawab atas lalu lintas terbanyak, dan gangguan lalu lintas pada NSG berdasarkan aturan.

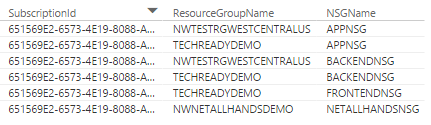

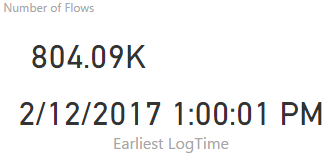

Bagan informasi berikut menampilkan informasi tentang NSG yang ada dalam log, jumlah Alur yang diambil selama periode, dan tanggal log paling awal yang ditangkap. Informasi ini memberi Anda gambaran tentang NSG apa yang dicatat dan rentang tanggal alur.

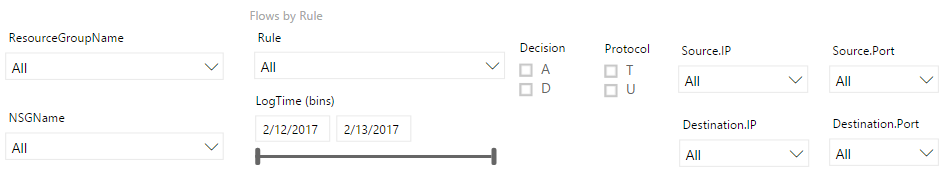

Templat ini mencakup pemotong berikut untuk memungkinkan Anda melihat hanya data yang paling Anda minati. Anda dapat memfilter pada grup sumber daya, NSG, dan aturan Anda. Anda juga dapat memfilter informasi 5 tuple, keputusan, dan waktu log ditulis.

Kesimpulan

Kami menunjukkan dalam skenario ini bahwa dengan menggunakan log Alur Kelompok Keamanan Jaringan yang disediakan oleh Network Watcher dan Power BI, kita dapat memvisualisasikan dan memahami lalu lintas. Menggunakan templat yang disediakan, Power BI mengunduh log langsung dari penyimpanan dan memprosesnya secara lokal. Waktu yang diperlukan untuk memuat templat bervariasi tergantung jumlah file yang diminta dan ukuran total file yang diunduh.

Jangan ragu untuk menyesuaikan templat ini untuk kebutuhan Anda. Ada banyak cara agar Anda dapat menggunakan Power BI dengan Log Alur Kelompok Keamanan Jaringan.

Catatan

Log secara default disimpan di

https://{storageAccountName}.blob.core.windows.net/insights-logs-networksecuritygroupflowevent/- Jika ada data lain di direktori lain, kueri untuk menarik dan memproses data harus diubah.

Templat yang disediakan tidak disarankan untuk digunakan dengan lebih dari 1 GB log.

Jika Anda memiliki sejumlah besar log, sebaiknya selidiki solusi menggunakan penyimpanan data lain seperti Data Lake atau server SQL.

Langkah berikutnya

Pelajari cara memvisualisasikan log alur NSG Anda dengan Elastic Stack dengan mengunjungi Memvisualisasikan log alur NSG Azure Network Watcher menggunakan alat sumber terbuka