Menggunakan analitik yang cocok untuk mendeteksi ancaman

Manfaatkan inteligensi ancaman yang dihasilkan oleh Microsoft untuk menghasilkan pemberitahuan dan insiden keakuratan tinggi dengan aturan analitik Inteligensi Ancaman Microsoft Defender. Aturan bawaan di Microsoft Azure Sentinel ini cocok dengan indikator dengan log Common Event Format (CEF), peristiwa DNS Windows dengan indikator ancaman domain dan IPv4, data syslog, dan banyak lagi.

Penting

Analisis pencocokan saat ini ada di PRATINJAU. Lihat Ketentuan Penggunaan Tambahan untuk Pratinjau Microsoft Azure untuk ketentuan hukum tambahan yang berlaku untuk fitur Azure dalam versi beta, pratinjau, atau belum dirilis ke ketersediaan umum.

Prasyarat

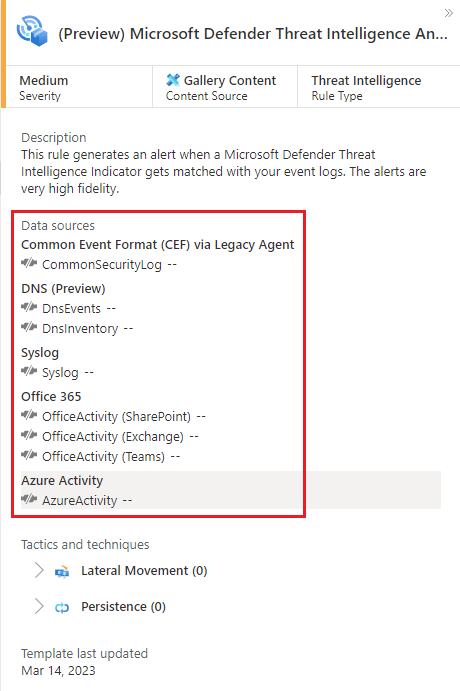

Untuk menghasilkan pemberitahuan dan insiden keakuratan tinggi, satu atau beberapa konektor data yang didukung harus diinstal, tetapi lisensi MDTI premium tidak diperlukan. Instal solusi yang sesuai dari hub konten untuk menyambungkan sumber data ini.

- Common Event Format (CEF)

- DNS (Pratinjau)

- Syslog

- Log aktivitas Office

- Log aktivitas Azure

Misalnya, bergantung pada sumber data Anda, Anda mungkin menggunakan solusi dan konektor data berikut.

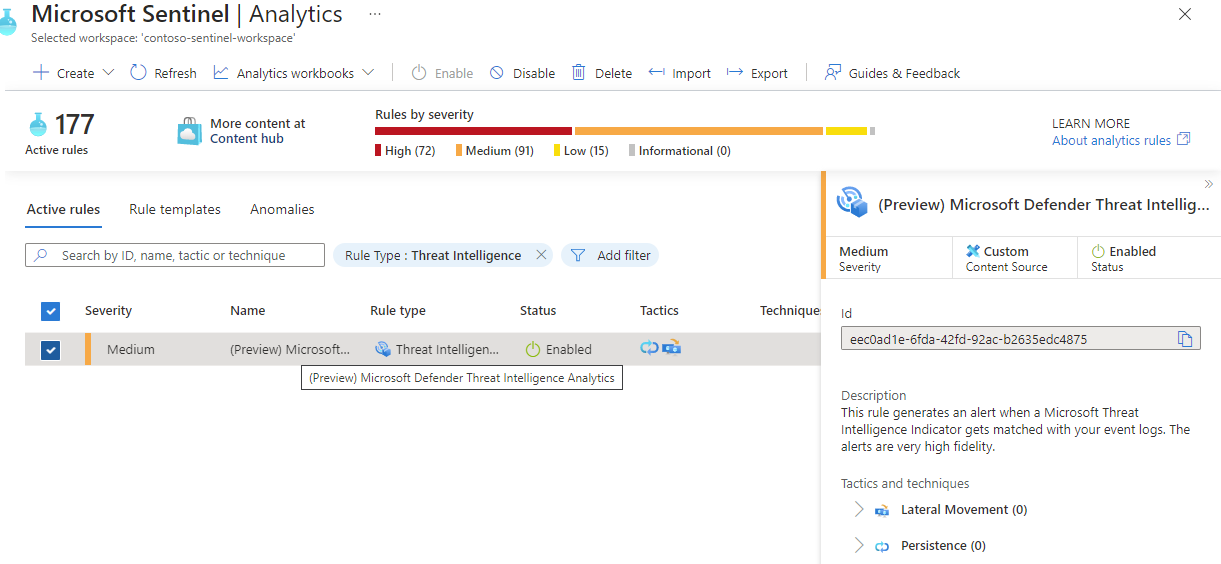

Mengonfigurasi aturan analitik yang cocok

Analitik yang cocok dikonfigurasi saat Anda mengaktifkan aturan analitik Inteligensi Ancaman Microsoft Defender.

Klik menu Analitik dari bagian Konfigurasi .

Pilih tab menu Templat aturan .

Di jendela pencarian ketik inteligensi ancaman.

Pilih templat aturan analitik Inteligensi Ancaman Microsoft Defender.

Klik Buat aturan. Detail aturan hanya dibaca, dan status default aturan diaktifkan.

Klik Tinjau>Buat.

Sumber dan indikator data

Inteligensi Ancaman Microsoft Defender (MDTI) Analytics cocok dengan log Anda dengan indikator domain, IP, dan URL dengan cara berikut:

Log CEF yang diserap ke dalam tabel Log Analytics CommonSecurityLog cocok dengan URL dan indikator domain jika diisi di

RequestURLbidang , dan indikator IPv4 diDestinationIPbidang .Log DNS Windows tempat peristiwa

SubType == "LookupQuery"yang diserap ke dalam tabel DnsEvents cocok dengan indikator domain yang diisi diNamebidang , dan indikator IPv4 diIPAddressesbidang .Peristiwa Syslog di mana

Facility == "cron"diserap ke dalam tabel Syslog cocok dengan domain dan indikator IPv4 langsung dariSyslogMessagebidang .Log aktivitas Office yang diserap ke dalam tabel OfficeActivity cocok dengan indikator IPv4 langsung dari

ClientIPbidang .Log aktivitas Azure yang diserap ke dalam tabel AzureActivity cocok dengan indikator IPv4 langsung dari

CallerIpAddressbidang .

Triase insiden yang dihasilkan oleh analitik yang cocok

Jika analitik Microsoft menemukan kecocokan, pemberitahuan apa pun yang dihasilkan dikelompokkan ke dalam insiden.

Gunakan langkah-langkah berikut untuk melakukan triase melalui insiden yang dihasilkan oleh aturan analitik Inteligensi Ancaman Microsoft Defender:

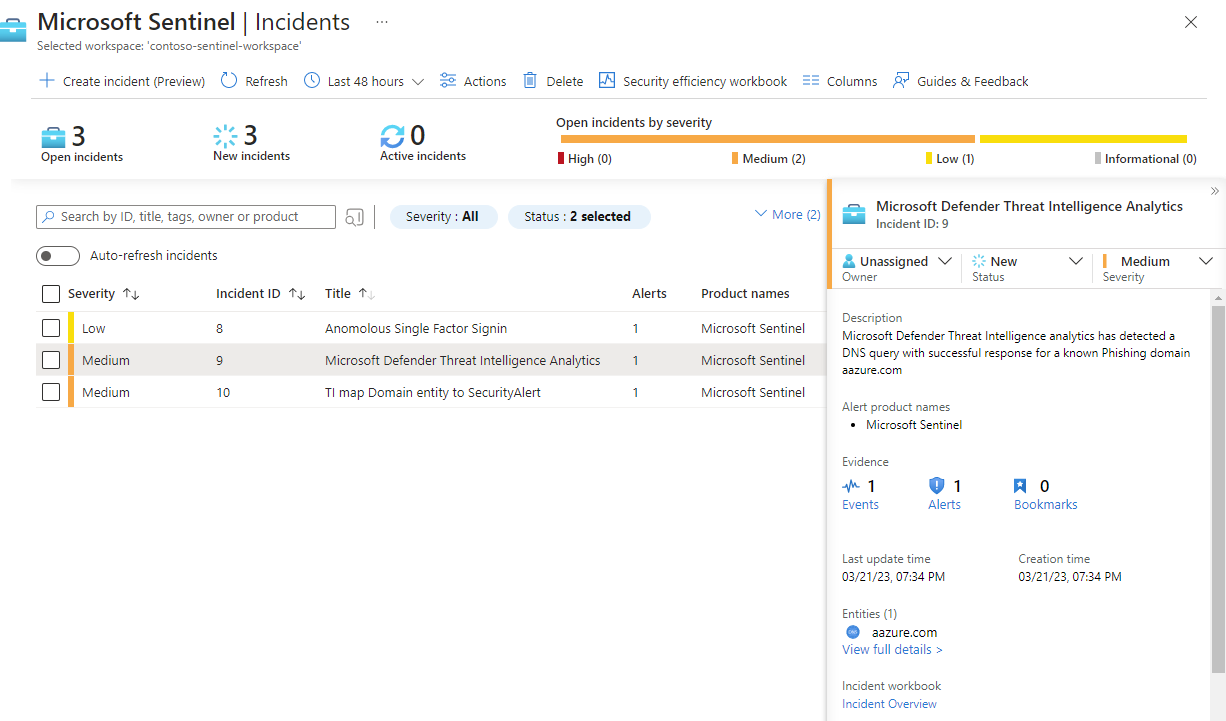

Di ruang kerja Microsoft Azure Sentinel tempat Anda mengaktifkan aturan analitik Inteligensi Ancaman Microsoft Defender, pilih Insiden dan cari Inteligensi Ancaman Microsoft Defender Analytics.

Setiap insiden yang ditemukan akan ditampilkan di grid.

Pilih Lihat detail untuk melihat entitas dan detail lain tentang insiden, seperti pemberitahuan.

Contohnya:

Amati tingkat keparahan yang ditetapkan ke pemberitahuan dan insiden. Bergantung pada bagaimana indikator dicocokkan, tingkat keparahan yang sesuai ditetapkan ke pemberitahuan dari

InformationalkeHigh. Misalnya, jika indikator dicocokkan dengan log firewall yang telah mengizinkan lalu lintas, pemberitahuan tingkat keparahan tinggi dihasilkan. Jika indikator yang sama dicocokkan dengan log firewall yang memblokir lalu lintas, pemberitahuan yang dihasilkan akan rendah atau sedang.Pemberitahuan kemudian dikelompokkan berdasarkan indikator yang dapat diamati. Misalnya, semua pemberitahuan yang dihasilkan dalam periode waktu 24 jam yang cocok

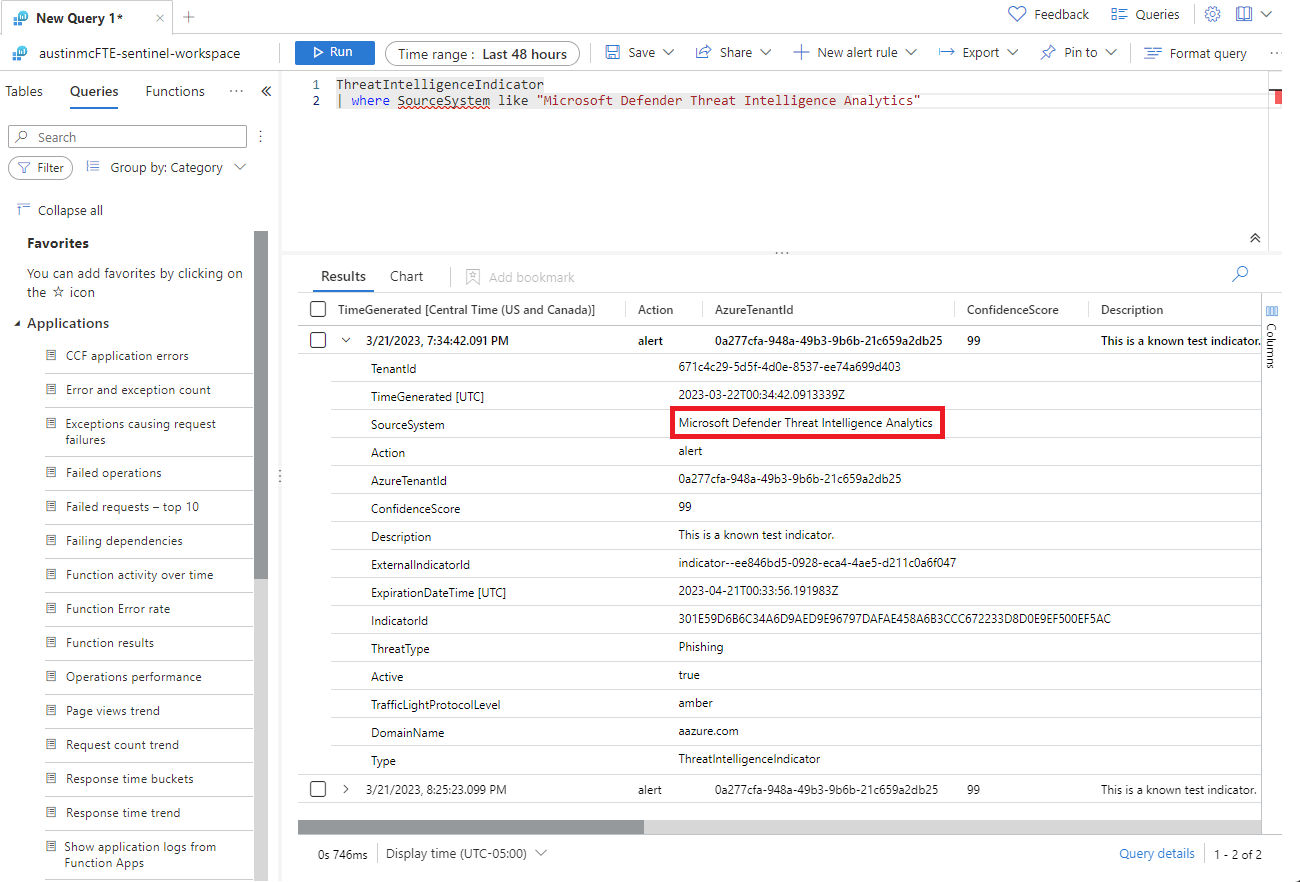

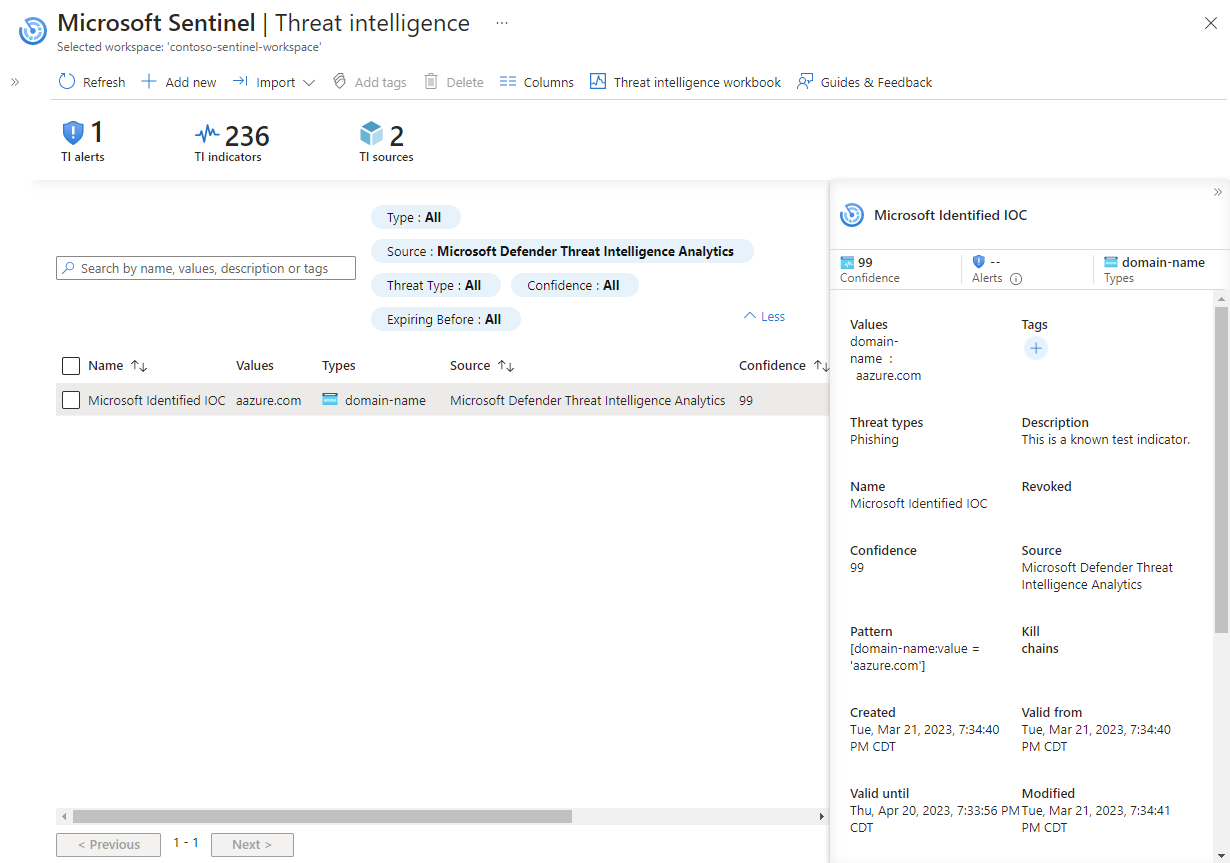

contoso.comdengan domain dikelompokkan ke dalam satu insiden dengan tingkat keparahan yang ditetapkan berdasarkan tingkat keparahan pemberitahuan tertinggi.Amati detail indikator. Saat kecocokan ditemukan, indikator diterbitkan ke tabel Log Analytics ThreatIntelligenceIndicators , dan ditampilkan di halaman Inteligensi Ancaman. Untuk indikator apa pun yang diterbitkan dari aturan ini, sumber didefinisikan sebagai Inteligensi Ancaman Microsoft Defender Analytics.

Misalnya, dalam tabel ThreatIntelligenceIndicators :

Di halaman Inteligensi Ancaman:

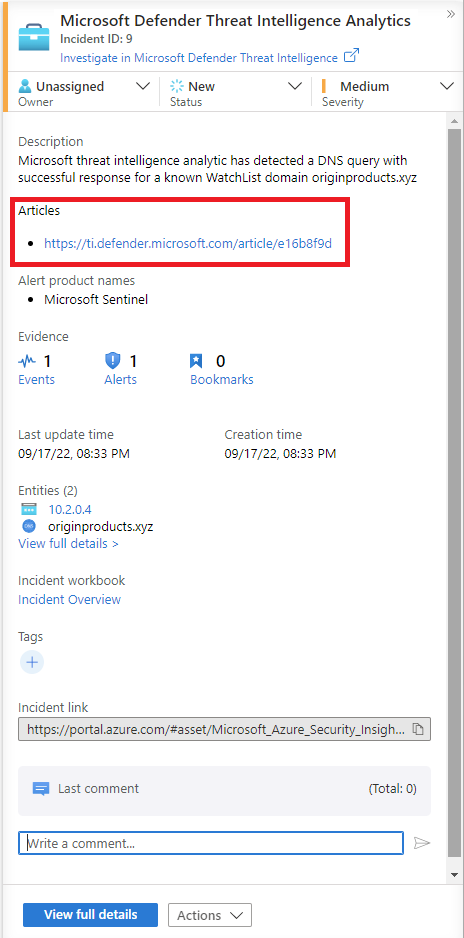

Dapatkan konteks lainnya dari Inteligensi Ancaman Microsoft Defender

Seiring dengan pemberitahuan dan insiden keakuratan tinggi, beberapa indikator MDTI menyertakan tautan ke artikel referensi di portal komunitas MDTI.

Untuk informasi selengkapnya, lihat portal MDTI dan Apa itu Inteligensi Ancaman Microsoft Defender?

Konten terkait

Dalam artikel ini, Anda mempelajari cara menyambungkan inteligensi ancaman yang dihasilkan oleh Microsoft untuk menghasilkan pemberitahuan dan insiden. Untuk informasi selengkapnya tentang inteligensi ancaman di Microsoft Azure Sentinel, lihat artikel berikut ini:

- Bekerja dengan indikator ancaman di Microsoft Azure Sentinel.

- Sambungkan Microsoft Sentinel ke umpan inteligensi ancaman STIX/TAXII.

- Menghubungkan platform intelijen ancaman ke Microsoft Sentinel.

- Lihat platform TIP, umpan TAXII, dan pengayaan yang tersedia untuk diintegrasi dengan Microsoft Sentinel.