Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Berlaku untuk:Database Azure SQL

Database SQL di Fabric

Artikel ini memperkenalkan pengaturan yang mengontrol konektivitas ke server untuk Azure SQL Database dan database SQL di Microsoft Fabric.

- Untuk informasi selengkapnya tentang berbagai komponen yang mengarahkan lalu lintas jaringan dan kebijakan koneksi, lihat arsitektur konektivitas.

- Artikel ini tidak berlaku untuk Azure SQL Managed Instance, sebagai gantinya lihat Menyambungkan aplikasi Anda ke Azure SQL Managed Instance.

- Artikel ini tidak berlaku untuk Azure Synapse Analytics.

- Untuk pengaturan yang mengontrol konektivitas ke kumpulan SQL khusus di Azure Synapse Analytics, lihat Pengaturan konektivitas Azure Synapse Analytics.

- Untuk string koneksi ke kumpulan Azure Synapse Analytics, lihat Menyambungkan ke Synapse SQL.

- Lihat Aturan firewall IP Azure Synapse Analytics untuk panduan tentang cara mengonfigurasi aturan firewall IP untuk Azure Synapse Analytics dengan ruang kerja.

Jaringan dan konektivitas

Anda dapat mengubah pengaturan ini di server logis Anda.

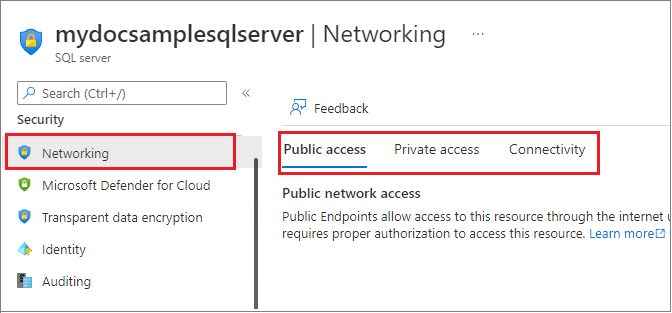

Mengubah akses jaringan publik

Dimungkinkan untuk mengubah akses jaringan publik untuk Azure SQL Database Anda melalui portal Microsoft Azure, Azure PowerShell, dan Azure CLI.

Catatan

Pengaturan ini berlaku segera setelah diterapkan. Pelanggan Anda mungkin mengalami kehilangan koneksi jika mereka tidak memenuhi persyaratan untuk setiap pengaturan.

Untuk mengaktifkan akses jaringan publik untuk server logis yang menghosting database Anda:

- Buka portal Azure, dan buka server logis di Azure.

- Di bawah Keamanan, pilih halaman Jaringan.

- Pilih tab Akses publik, lalu atur Akses jaringan publik ke Pilih jaringan.

Dari halaman ini, Anda dapat menambahkan aturan jaringan virtual, serta mengonfigurasi aturan firewall untuk titik akhir publik Anda.

Pilih tab Akses privat untuk mengonfigurasi titik akhir privat.

Menolak akses jaringan publik

Default untuk pengaturan Akses jaringan publik adalah Nonaktifkan. Pelanggan dapat memilih untuk menyambungkan ke database dengan menggunakan titik akhir publik (dengan aturan firewall tingkat server berbasis IP atau dengan aturan firewall jaringan virtual), atau titik akhir privat (dengan menggunakan Azure Private Link), seperti yang diuraikan dalam gambaran umum akses jaringan.

Saat Akses jaringan publik diatur ke Nonaktifkan, hanya koneksi dari titik akhir privat yang diizinkan. Semua koneksi dari titik akhir publik akan ditolak dengan pesan kesalahan yang mirip dengan:

Error 47073

An instance-specific error occurred while establishing a connection to SQL Server.

The public network interface on this server is not accessible.

To connect to this server, use the Private Endpoint from inside your virtual network.

Ketika Akses jaringan publik diatur ke Nonaktifkan, setiap upaya untuk menambahkan, menghapus, atau mengedit aturan firewall apa pun akan ditolak dengan pesan kesalahan yang mirip dengan:

Error 42101

Unable to create or modify firewall rules when public network interface for the server is disabled.

To manage server or database level firewall rules, please enable the public network interface.

Pastikan bahwa Akses jaringan publik diatur ke Jaringan yang dipilih agar dapat menambahkan, menghapus, atau mengedit aturan firewall apa pun untuk Azure SQL Database.

Versi TLS Minimum

Pengaturan versi Keamanan Lapisan Transportasi (TLS) minimum memungkinkan pelanggan untuk memilih versi TLS mana yang digunakan database SQL mereka. TLS adalah protokol kriptografi yang digunakan untuk mengamankan komunikasi server klien melalui jaringan. Ini memastikan bahwa informasi sensitif, seperti kredensial autentikasi dan kueri database, aman dari penyadapan dan perusakan. Dimungkinkan untuk mengubah versi TLS minimum dengan menggunakan portal Azure, Azure PowerShell, dan Azure CLI.

Mengatur versi TLS minimum memastikan tingkat kepatuhan garis besar dan menjamin dukungan untuk protokol TLS yang lebih baru. Misalnya, memilih TLS 1.2 berarti hanya koneksi dengan TLS 1.2 atau TLS 1.3 yang diterima, sementara koneksi yang menggunakan TLS 1.1 atau yang lebih rendah ditolak.

Saat ini, versi TLS minimum terendah yang didukung oleh Azure SQL Database adalah TLS 1.2. Versi ini membahas kerentanan yang ditemukan di versi sebelumnya. Disarankan untuk mengatur versi TLS minimum ke TLS 1.2 setelah pengujian untuk mengonfirmasi bahwa aplikasi Anda kompatibel.

Catatan

TLS 1.0 dan 1.1 dihentikan dan tidak lagi tersedia.

Mengonfigurasi versi TLS minimum

Anda dapat mengonfigurasi versi TLS minimum untuk koneksi klien dengan menggunakan portal Azure, Azure PowerShell, atau Azure CLI.

Perhatian

- Default untuk versi TLS minimum adalah mengizinkan semua versi TLS 1.2 ke atas. Harap diperhatikan bahwa setelah menerapkan versi TLS, Anda tidak dapat kembali ke pengaturan default.

- Memberlakukan minimal TLS 1.3 dapat menyebabkan masalah untuk koneksi dari klien yang tidak mendukung TLS 1.3 karena tidak semua driver dan sistem operasi mendukung TLS 1.3.

Untuk pelanggan dengan aplikasi yang mengandalkan versi TLS yang lebih lama, sebaiknya tetapkan versi TLS minimal sesuai dengan persyaratan aplikasi Anda. Jika persyaratan aplikasi tidak diketahui atau beban kerja mengandalkan driver lama yang tidak lagi dipertahankan, sebaiknya jangan mengatur versi TLS minimal.

Untuk informasi selengkapnya, lihat pertimbangan TLS untuk konektivitas SQL Database.

Setelah Anda mengatur versi TLS minimal, pelanggan yang menggunakan versi TLS yang lebih rendah dari versi TLS minimum server akan gagal mengautentikasi, dengan kesalahan berikut:

Error 47072

Login failed with invalid TLS version

Catatan

Versi TLS minimum diberlakukan pada lapisan aplikasi. Alat yang mencoba menentukan dukungan TLS di lapisan protokol mungkin mengembalikan versi TLS selain versi minimum yang diperlukan saat dijalankan langsung terhadap titik akhir SQL Database.

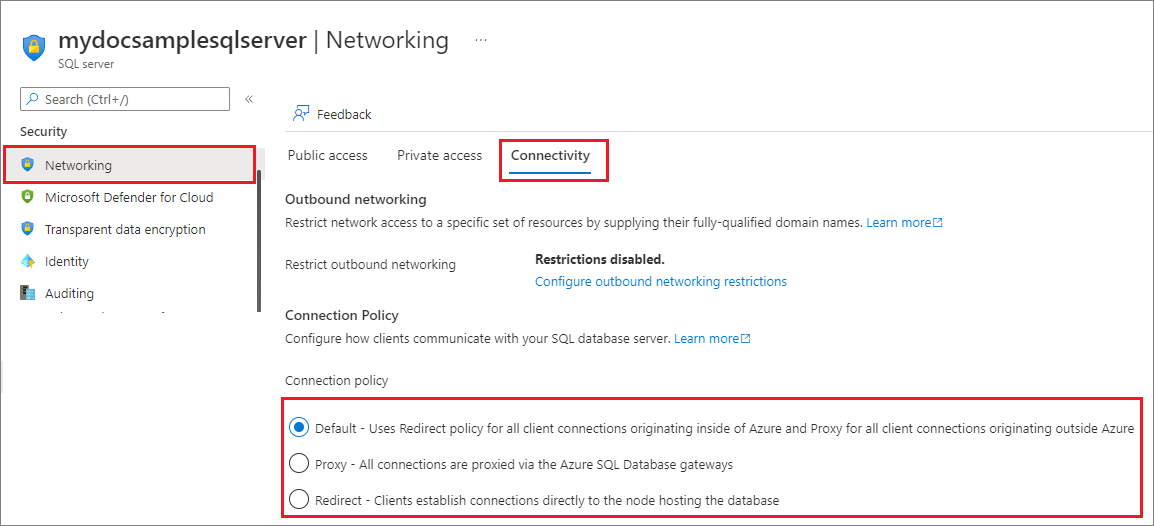

- Buka portal Azure, dan buka server logis di Azure.

- Di bawah Keamanan, pilih halaman Jaringan.

- Pilih tab Konektivitas . Pilih Versi TLS Minimum yang diinginkan untuk semua database yang terkait dengan server, dan pilih Simpan.

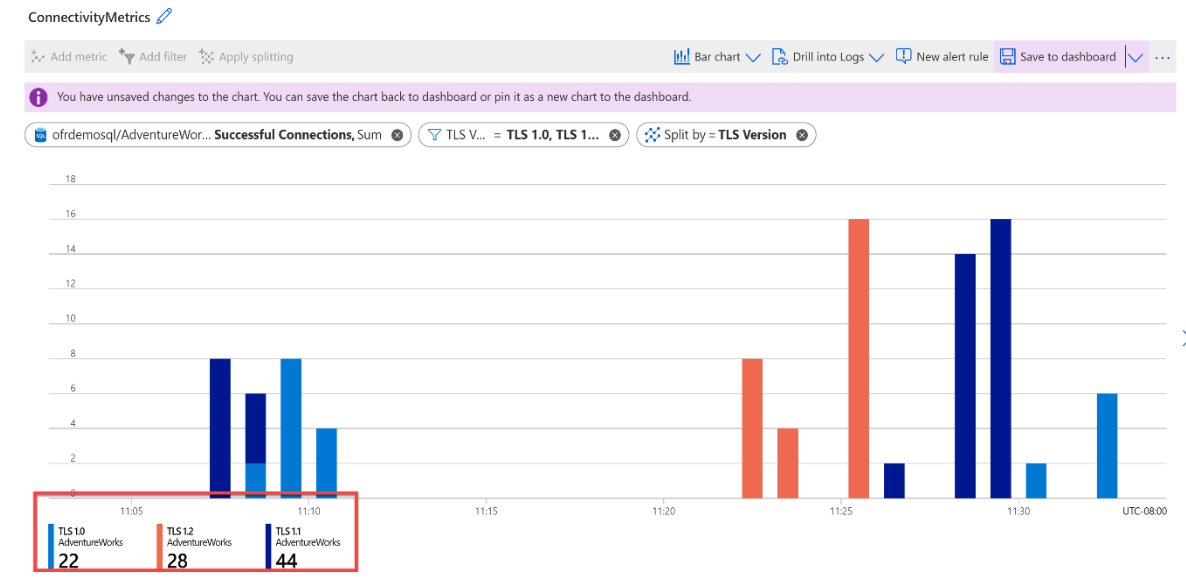

Mengidentifikasi koneksi klien

Anda dapat menggunakan log audit portal Azure dan SQL untuk mengidentifikasi klien yang terhubung menggunakan TLS 1.0 dan 1.0.

Di portal Azure, buka Metrik di bawah Pemantauan untuk sumber daya database Anda, lalu filter menurut Koneksi yang berhasil, dan = TLS dan 1.0:

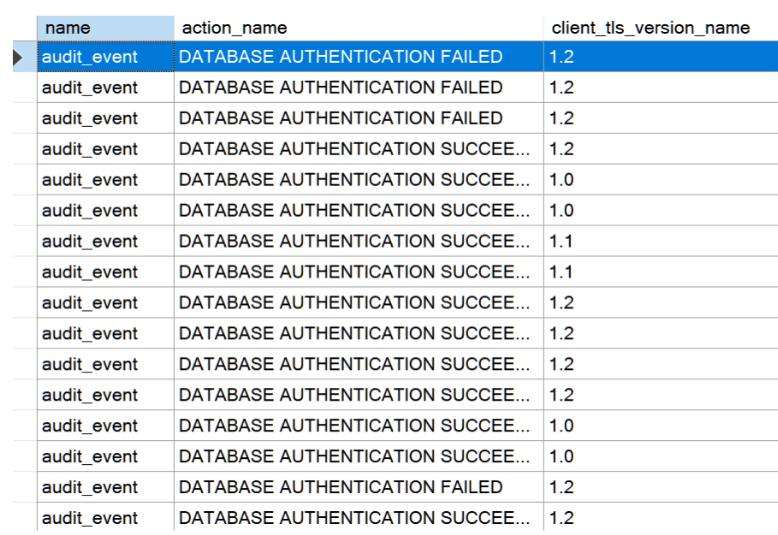

Anda juga bisa mengkueri sys.fn_get_audit_file langsung dalam database Anda untuk menampilkan client_tls_version_name dalam file audit, mencari peristiwa bernama audit_event.

Mengubah kebijakan koneksi

Kebijakan koneksi menentukan cara pelanggan terhubung. Kami sangat menyarankan kebijakan koneksi Redirect daripada kebijakan koneksi Proxy untuk latensi terendah dan throughput tertinggi.

Dimungkinkan untuk mengubah kebijakan koneksi dengan menggunakan portal Azure, Azure PowerShell, dan Azure CLI.

Dimungkinkan untuk mengubah kebijakan koneksi Anda untuk server logis Anda dengan menggunakan portal Azure.

- Buka portal Azure. Kunjungi server logis di Azure.

- Di bawah Keamanan, pilih halaman Jaringan.

- Pilih tab Konektivitas . Pilih kebijakan koneksi yang diinginkan, dan pilih Simpan.

FAQ perubahan penghentian TLS 1.0 dan 1.1 yang akan datang

Azure telah mengumumkan bahwa dukungan untuk versi TLS yang lebih lama (TLS 1.0, dan 1.1) berakhir pada 31 Agustus 2025. Untuk informasi selengkapnya, lihat Penghentian TLS 1.0 dan 1.1.

Mulai November 2024, Anda tidak akan lagi dapat mengatur versi TLS minimal untuk koneksi klien Azure SQL Database dan Azure SQL Managed Instance di bawah TLS 1.2.

Mengapa TLS 1.0 dan 1.1 dihentikan?

TLS versi 1.0 dan 1.1 sudah kedaluarsa dan tidak lagi memenuhi standar keamanan modern. Mereka dipensiunkan ke:

- Kurangi paparan kerentanan yang diketahui.

- Selaras dengan praktik terbaik industri dan persyaratan kepatuhan.

- Pastikan klien menggunakan protokol enkripsi yang lebih kuat seperti TLS 1.2 atau TLS 1.3.

Apa yang terjadi jika TLS 1.0 dan 1.1 digunakan setelah 31 Agustus 2025?

Setelah 31 Agustus 2025, TLS 1.0 dan 1.1 tidak akan lagi didukung, dan koneksi yang menggunakan TLS 1.0 dan 1.1 kemungkinan akan gagal. Sangat penting untuk transisi ke minimal TLS 1.2 atau lebih tinggi sebelum tenggat waktu.

Bagaimana cara memeriksa apakah instans SQL Database, SQL Managed Instance, Cosmos DB, atau MySQL saya menggunakan TLS 1.0/1.1?

Untuk mengidentifikasi klien yang tersambung ke Azure SQL Database Anda menggunakan TLS 1.0 dan 1.1, log audit SQL harus diaktifkan. Dengan pengauditan diaktifkan, Anda dapat melihat koneksi klien.

Untuk mengidentifikasi klien yang tersambung ke Azure SQL Managed Instance Anda menggunakan TLS 1.0 dan 1.1, audit harus diaktifkan. Dengan pengauditan diaktifkan, Anda dapat menggunakan log audit dengan Azure Storage, Azure Event Hubs, atau Log Azure Monitor untuk melihat koneksi klien.

Untuk memverifikasi versi TLS minimum Azure Cosmos DB Anda, dapatkan nilai

minimalTlsVersionproperti saat ini menggunakan Azure CLI atau Azure PowerShell.Untuk memverifikasi versi TLS minimum yang dikonfigurasi untuk Server Azure Database for MySQL Anda, periksa nilai

tls_versionparameter server menggunakan antarmuka baris perintah MySQL untuk memahami protokol apa yang dikonfigurasi.

Mengapa layanan saya ditandai jika saya telah mengonfigurasi TLS 1.2?

Layanan mungkin salah ditandai karena:

- Pengalihan kembali yang terputus-putus ke versi TLS yang lebih lama oleh klien lama.

- Pustaka klien yang salah dikonfigurasi atau string koneksi yang tidak memberlakukan TLS 1.2.

- Lag telemetri atau positif palsu dalam logika deteksi.

Apa yang harus saya lakukan jika saya menerima notifikasi pensiun secara tidak sengaja?

Jika server atau database Anda sudah dikonfigurasi dengan TLS minimum 1.2, atau dikonfigurasi tanpa TLS minimum (pengaturan default di SQL Database dan SQL Managed Instance minimalTLSVersion yang memetakan ke 0) dan terhubung dengan 1.2, tidak ada tindakan yang diperlukan.

Apa yang terjadi jika aplikasi atau pustaka klien saya tidak mendukung TLS 1.2?

Koneksi akan gagal setelah TLS 1.0/1.1 dinonaktifkan. Anda harus meningkatkan pustaka klien, driver, atau kerangka kerja ke versi yang mendukung TLS 1.2.

Bagaimana jika server saya dikonfigurasi tanpa versi TLS minimum?

Server yang dikonfigurasi tanpa versi TLS minimum dan terhubung dengan TLS 1.0/1.1 harus ditingkatkan ke TLS minimum versi 1.2. Untuk server yang dikonfigurasi tanpa versi TLS minimum dan terhubung dengan 1.2, tidak diperlukan tindakan. Untuk server yang dikonfigurasi tanpa versi TLS minimum dan menggunakan koneksi terenkripsi, tidak diperlukan tindakan.

Bagaimana saya akan diberi tahu tentang penghentian TLS untuk sumber daya saya?

Pengingat email akan terus menjelang penghentian TLS 1.0 dan 1.1 pada bulan Agustus.

Siapa yang dapat saya hubungi jika saya memerlukan bantuan untuk memvalidasi atau memperbarui pengaturan TLS saya?

Jika Anda memerlukan bantuan untuk memvalidasi atau memperbarui pengaturan TLS, hubungi Tanya Jawab Microsoft atau buka tiket dukungan menggunakan portal Microsoft Azure jika Anda memiliki paket dukungan.