Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

AKS menyediakan beberapa saluran autoupgrade yang didedikasikan untuk pembaruan keamanan OS tingkat simpul tepat waktu. Saluran ini berbeda dari peningkatan versi Kubernetes tingkat kluster dan menggantikannya.

Penting

Mulai 30 November 2025, Azure Kubernetes Service (AKS) tidak lagi mendukung atau menyediakan pembaruan keamanan untuk Azure Linux 2.0. Gambar node Azure Linux 2.0 dibekukan pada rilis 202512.06.0. Mulai tanggal 31 Maret 2026, gambar simpul akan dihapus, dan Anda tidak akan dapat menskalakan kumpulan simpul Anda. Migrasikan ke versi Linux Azure yang didukung dengan meningkatkan kumpulan simpul Anda ke versi Kubernetes yang didukung atau bermigrasi ke osSku AzureLinux3. Untuk informasi selengkapnya, lihat masalah Penghentian GitHub dan pengumuman penghentian Pembaruan Azure. Untuk tetap mendapatkan informasi tentang pengumuman dan pembaruan, ikuti catatan rilis AKS.

Interaksi antara peningkatan otomatis OS node dan kluster

Pembaruan keamanan OS tingkat node dirilis pada tingkat yang lebih cepat daripada patch Kubernetes atau pembaruan versi minor. Saluran pembaruan otomatis OS node memberi Anda fleksibilitas dan memungkinkan strategi yang dapat disesuaikan untuk pembaruan keamanan OS di tingkat node. Kemudian, Anda dapat memilih rencana terpisah untuk autoupgrades versi Kubernetes di tingkat kluster.

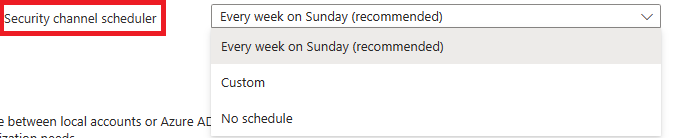

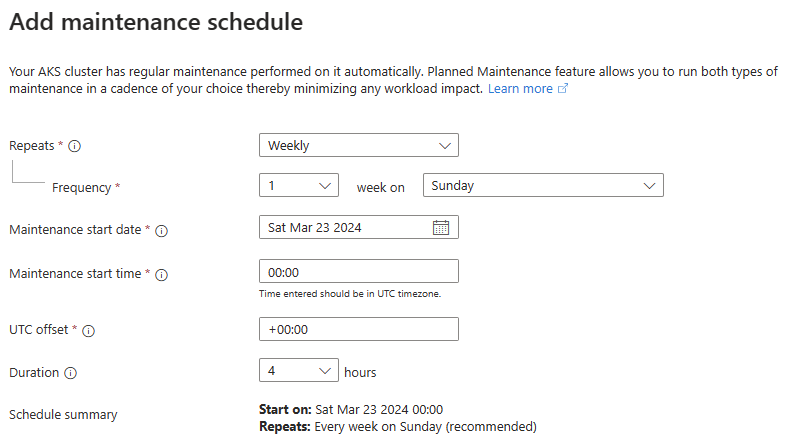

Sebaiknya gunakan autoupgrade pada tingkat kluster dan saluran autoupgrade OS simpul secara bersamaan. Penjadwalan dapat disempurnakan dengan menerapkan dua set jendela pemeliharaan - aksManagedAutoUpgradeSchedule terpisah untuk saluran autoupgrade kluster dan aksManagedNodeOSUpgradeSchedule untuk saluran autoupgrade OS node.

Saluran untuk peningkatan gambar OS simpul

Saluran yang dipilih menentukan waktu peningkatan. Saat membuat perubahan pada saluran peningkatan otomatis OS simpul, izinkan hingga 24 jam agar perubahan diterapkan.

Catatan

- Pembaruan otomatis citra OS node tidak memengaruhi versi Kubernetes pada kluster.

- Dimulai dengan API versi 2023-06-01, default untuk kluster AKS baru adalah

NodeImage.

Perubahan saluran OS node yang menyebabkan reimage

Transisi saluran os simpul berikut akan memicu gambar ulang pada simpul:

| Dari | Untuk |

|---|---|

| Tidak Dikelola | Tidak ada |

| Tidak disebutkan | Tidak Dikelola |

| Tambalan Keamanan | Tidak Dikelola |

| NodeImage | Tidak Dikelola |

| Tidak ada | Tidak Dikelola |

Saluran peningkatan OS node yang tersedia

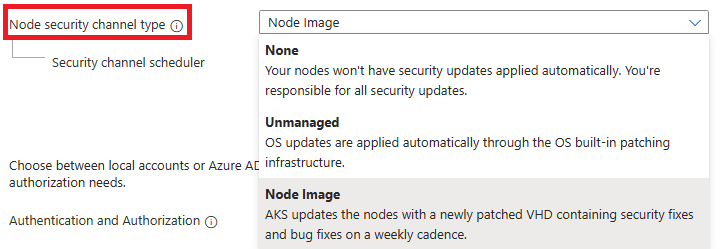

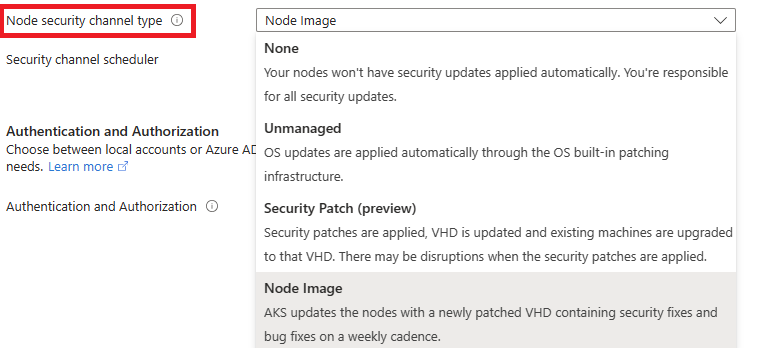

Saluran peningkatan berikut tersedia. Anda diizinkan untuk memilih salah satu opsi ini:

| Saluran | Deskripsi | Perilaku khusus OS |

|---|---|---|

None |

Simpul Anda tidak memiliki pembaruan keamanan yang diterapkan secara otomatis. Ini berarti Anda bertanggung jawab sepenuhnya atas pembaruan keamanan Anda. | T/A |

Unmanaged |

Infrastruktur patching bawaan OS secara otomatis menerapkan pembaruan OS. Komputer yang baru dialokasikan awalnya tidak dikirim. Infrastruktur OS menambalnya di beberapa titik. | Ubuntu dan Azure Linux (kumpulan simpul CPU) menerapkan patch keamanan melalui peningkatan tanpa pengawas/dnf-otomatis kira-kira sekali per hari sekitar pukul 06.00 UTC. Windows tidak secara otomatis menerapkan patch keamanan, sehingga opsi ini bertingkah setara dengan None. Anda perlu mengelola proses reboot menggunakan alat seperti kured.

Azure Linux dengan OS Guard di AKS tidak mendukung Unmanaged. |

SecurityPatch |

Patch keamanan OS, yang diuji AKS, dikelola sepenuhnya, dan diterapkan dengan praktik penyebaran yang aman. AKS secara teratur memperbarui hard disk virtual node (VHD) dengan patch dari penjaga gambar berlabel "hanya keamanan." Mungkin ada gangguan ketika patch keamanan diterapkan ke simpul. Namun AKS membatasi gangguan dengan hanya mengganti node Anda hanya jika diperlukan, seperti untuk paket keamanan kernel tertentu. Ketika patch diterapkan, VHD diperbarui dan mesin yang ada ditingkatkan ke VHD tersebut, menghormati jendela pemeliharaan dan pengaturan lonjakan. Jika AKS memutuskan bahwa mencitrakan ulang simpul tidak diperlukan, AKS akan melakukan patch simpul secara langsung tanpa menguras pod dan tidak melakukan pembaruan VHD. Opsi ini dikenakan biaya tambahan untuk menghosting VHD di grup sumber daya simpul Anda. Jika Anda menggunakan saluran ini, peningkatan tanpa pengawas Linux dinonaktifkan secara default. | Azure Linux tidak mendukung saluran ini pada VM yang mendukung GPU.

SecurityPatch bekerja pada versi patch kubernetes yang tidak digunakan lagi, selama versi Kubernetes minor masih didukung.

Flatcar Container Linux untuk AKS dan Azure Linux dengan OS Guard di AKS tidak mendukung SecurityPatch. |

NodeImage |

AKS memperbarui simpul dengan VHD yang baru di-patch yang berisi perbaikan keamanan dan perbaikan bug pada irama mingguan. Pembaruan ke VHD baru mengganggu, mengikuti jendela pemeliharaan dan pengaturan lonjakan. Tidak ada biaya VHD tambahan yang dikeluarkan saat memilih opsi ini. Jika Anda menggunakan saluran ini, peningkatan tanpa pengawas Linux dinonaktifkan secara default. Peningkatan gambar node didukung selama versi minor Kubernetes kluster masih didukung. Gambar node yang telah diuji oleh AKS, sepenuhnya dikelola, dan diterapkan dengan praktik penerapan yang aman. |

Apa yang harus dipilih - Saluran SecurityPatch atau Saluran NodeImage?

Ada dua pertimbangan penting bagi Anda untuk memilih antara SecurityPatch atau NodeImage saluran.

| Harta benda | Saluran NodeImage | Saluran Tambalan Keamanan | Saluran yang Direkomendasikan |

|---|---|---|---|

Speed of shipping |

Garis waktu untuk membangun, pengujian, rilis, dan peluncuran VHD baru dapat memakan waktu sekitar dua minggu setelah praktik penyebaran yang aman. Meskipun jika terjadi CVE, peluncuran yang dipercepat dapat terjadi berdasarkan kasus per kasus. Waktu yang tepat ketika VHD baru mencapai suatu wilayah dapat dipantau melalui pelacak rilis. | Rilis SecurityPatch relatif lebih cepat daripada NodeImage, bahkan dengan praktik penyebaran yang aman. SecurityPatch memiliki keuntungan 'Live-patching' di lingkungan Linux, di mana patching mengarah ke 'reimaging' selektif dan tidak melakukan 'reimaging' setiap kali patch diterapkan. Jika terjadi, imaji ulang dikontrol oleh jendela pemeliharaan. |

SecurityPatch |

Bugfixes |

Mencakup perbaikan bug selain perbaikan keamanan. | Secara ketat hanya membawa perbaikan keamanan. | NodeImage |

Mengatur saluran pembaruan otomatis OS simpul pada kluster baru

- Atur saluran autoupgrade OS simpul pada kluster baru menggunakan perintah

az aks createdengan parameter--node-os-upgrade-channel. Contoh berikut menetapkan saluran autoupgrade dari OS node keSecurityPatch.

export RANDOM_SUFFIX=$(openssl rand -hex 3)

export RESOURCE_GROUP="myResourceGroup$RANDOM_SUFFIX"

export AKS_CLUSTER="myAKSCluster$RANDOM_SUFFIX"

az aks create \

--resource-group $RESOURCE_GROUP \

--name $AKS_CLUSTER \

--node-os-upgrade-channel SecurityPatch \

--generate-ssh-keys

Mengatur saluran autoupgrade OS node pada kluster yang ada

- Atur saluran autoupgrade os node pada kluster yang ada menggunakan

az aks updateperintah dengan--node-os-upgrade-channelparameter . Contoh berikut menetapkan saluran autoupgrade dari OS node keSecurityPatch.

az aks update --resource-group $RESOURCE_GROUP --name $AKS_CLUSTER --node-os-upgrade-channel SecurityPatch

Hasil:

{

"autoUpgradeProfile": {

"nodeOsUpgradeChannel": "SecurityPatch"

}

}

Memperbarui kepemilikan dan jadwal

Irama default berarti tidak ada jendela pemeliharaan terencana yang diterapkan.

| Saluran | Memperbarui Kepemilikan | Irama default |

|---|---|---|

Unmanaged |

Pembaruan keamanan berbasis OS. AKS tidak memiliki kontrol atas pembaruan ini. | Setiap malam sekitar pukul 06.00 UTC untuk Ubuntu dan Azure Linux. Bulanan untuk Windows. |

SecurityPatch |

Teruji AKS, dikelola sepenuhnya, dan diterapkan dengan praktik penyebaran yang aman. Untuk informasi selengkapnya, lihat Peningkatan keamanan dan ketahanan beban kerja Kanonis di Azure. | Biasanya lebih cepat dari jadwal mingguan yang ditentukan oleh AKS. |

NodeImage |

Teruji AKS, dikelola sepenuhnya, dan diterapkan dengan praktik penyebaran yang aman. Untuk informasi lebih real time tentang rilis, cari Gambar Simpul AKS di Pelacak rilis | Unduhan. |

Catatan

Meskipun pembaruan keamanan Windows dirilis setiap bulan, menggunakan kanal Unmanaged tidak akan secara otomatis menerapkan pembaruan ini ke node Windows. Jika Anda memilih Unmanaged saluran, Anda perlu mengelola proses reboot untuk simpul Windows.

Batasan saluran node yang diketahui

Saat ini, ketika Anda mengatur saluran autoupgrade kluster ke

node-image, itu juga secara otomatis mengatur saluran autoupgrade OS simpul keNodeImage. Anda tidak dapat mengubah nilai saluran pembaruan otomatis OS jika saluran pembaruan otomatis kluster Anda adalahnode-image. Untuk mengatur nilai saluran autoupgrade OS simpul, periksa nilai saluran autoupgrade kluster bukannode-image.Saluran

SecurityPatchtidak didukung pada kumpulan simpul OS Windows.

Catatan

Gunakan CLI versi 2.61.0 atau lebih tinggi untuk SecurityPatch saluran.

Jendela pemeliharaan terencana OS simpul

Pemeliharaan terencana untuk pembaruan otomatis OS pada simpul dimulai pada jendela waktu pemeliharaan yang telah Anda tentukan.

Catatan

Untuk memastikan fungsionalitas yang tepat, gunakan jendela pemeliharaan empat jam atau lebih.

Untuk informasi selengkapnya tentang Pemeliharaan Terencana, lihat Menggunakan Pemeliharaan Terencana untuk menjadwalkan jangka waktu pemeliharaan untuk kluster Azure Kubernetes Service (AKS) (pratinjau) Anda.

Tanya Jawab Autoupgrade Node OS

Bagaimana cara memeriksa nilai nodeOsUpgradeChannel saat ini pada kluster?

Jalankan az aks show perintah dan periksa "autoUpgradeProfile" untuk menentukan nilai apa yang nodeOsUpgradeChannel diatur ke:

az aks show --resource-group $RESOURCE_GROUP --name $AKS_CLUSTER --query "autoUpgradeProfile"

Hasil:

{

"nodeOsUpgradeChannel": "SecurityPatch"

}

Bagaimana saya dapat memantau status pembaruan otomatis OS pada simpul?

Untuk melihat status peningkatan otomatis OS simpul Anda, cari log aktivitas di kluster Anda. Anda juga dapat mencari peristiwa terkait peningkatan tertentu seperti yang disebutkan dalam Meningkatkan kluster AKS. AKS juga memancarkan peristiwa Event Grid terkait peningkatan. Untuk mempelajari selengkapnya, lihat AKS sebagai sumber Event Grid.

Dapatkah saya mengubah nilai saluran autoupgrade OS node jika saluran autoupgrade kluster saya diatur ke node-image?

Tidak. Saat ini, ketika Anda mengatur saluran autoupgrade kluster ke node-image, itu juga secara otomatis mengatur saluran autoupgrade OS simpul ke NodeImage. Anda tidak dapat mengubah nilai saluran autoupgrade OS node jika saluran autoupgrade kluster Anda adalah node-image. Agar dapat mengubah nilai saluran autoupgrade OS nodus, pastikan saluran autoupgrade kluster itu bukan node-image.

SecurityPatch Mengapa direkomendasikan melalui Unmanaged saluran?

Unmanaged Di saluran, AKS tidak memiliki kontrol atas bagaimana dan kapan pembaruan keamanan dikirimkan. Dengan SecurityPatch, pembaruan keamanan sepenuhnya diuji dan mengikuti praktik penyebaran yang aman.

SecurityPatch juga menghormati jendela pemeliharaan. Untuk informasi selengkapnya, lihat Peningkatan keamanan dan ketahanan beban kerja Kanonis di Azure.

Apakah SecurityPatch selalu mengarah pada gambar ulang node saya?

AKS membatasi reimage hanya jika diperlukan, seperti paket kernel tertentu yang mungkin memerlukan reimage agar dapat diterapkan sepenuhnya.

SecurityPatch dirancang untuk meminimalkan gangguan sebanyak mungkin. Jika AKS memutuskan bahwa pencitraan ulang node tidak diperlukan, AKS akan menambal node secara langsung tanpa mengosongkan pod, dan tidak ada pembaruan VHD yang dilakukan dalam kasus seperti itu.

SecurityPatch Mengapa saluran perlu menjangkau snapshot.ubuntu.com titik akhir?

Dengan saluran, SecurityPatch node kluster Linux harus mengunduh patch keamanan dan pembaruan yang diperlukan dari layanan rekam jepret ubuntu yang dijelaskan dalam ubuntu-snapshots-on-azure-ensuring-predictability-and-consistency-in-cloud-deployments.

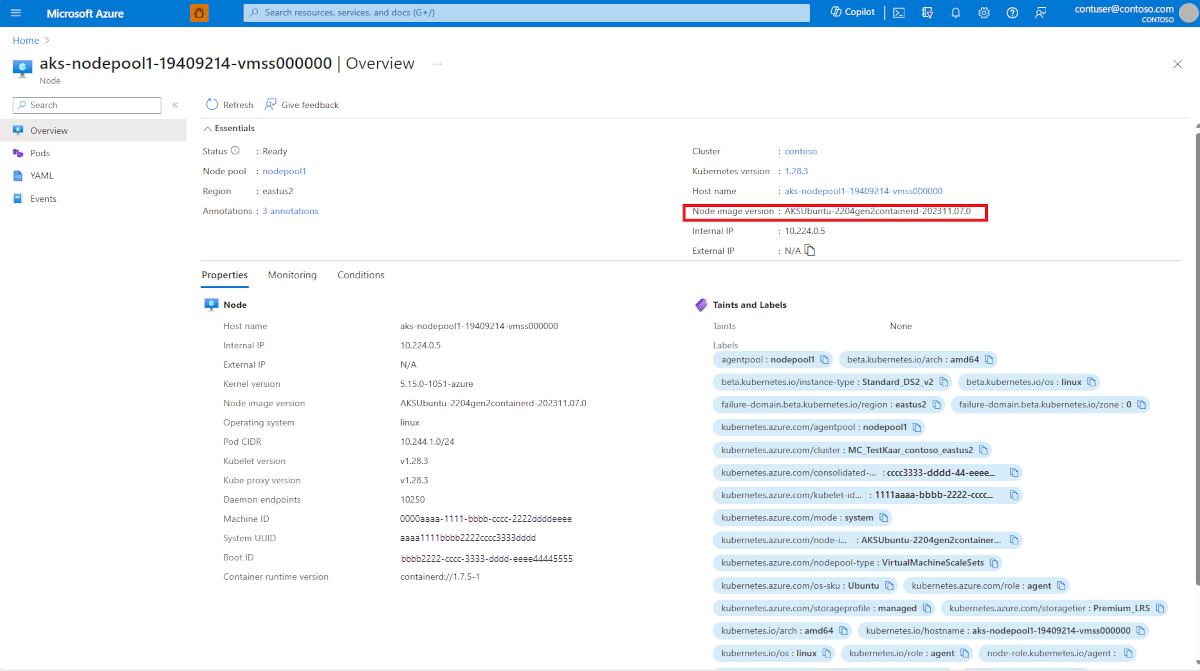

Bagaimana cara mengetahui apakah SecurityPatch peningkatan atau NodeImage diterapkan pada simpul saya?

Jalankan kubectl get nodes --show-labels perintah untuk mencantumkan simpul di kluster Anda dan labelnya.

Di antara label yang dikembalikan, Anda akan melihat baris yang mirip dengan output berikut:

kubernetes.azure.com/node-image-version=AKSUbuntu-2204gen2containerd-202410.27.0-2024.12.01

Di sini, versi gambar simpul dasar adalah AKSUbuntu-2204gen2containerd-202410.27.0. Jika berlaku, versi patch keamanan biasanya mengikuti. Dalam contoh di atas, itu adalah 2024.12.01.

Detail yang sama juga akan dicari di portal Azure di bawah tampilan label simpul:

Langkah berikutnya

Untuk diskusi terperinci tentang praktik terbaik peningkatan dan pertimbangan lainnya, lihat panduan patch dan peningkatan AKS.