Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Penting

Mulai March 31, 2026, Azure Kubernetes Service (AKS) tidak lagi mendukung akses keluar default untuk komputer virtual (VM). Kluster AKS baru yang menggunakan opsi jaringan virtual yang dikelola AKS akan menempatkan subnet kluster ke subnet privat secara default (defaultOutboundAccess = false). Pengaturan ini tidak memengaruhi lalu lintas kluster yang dikelola AKS, yang menggunakan jalur keluar yang dikonfigurasi secara eksplisit. Ini mungkin memengaruhi skenario yang tidak didukung, seperti menyebarkan sumber daya lain ke subnet yang sama. Kluster yang menggunakan BYO VNet tidak terpengaruh oleh perubahan ini. Dalam konfigurasi yang didukung, tidak ada tindakan yang diperlukan. Untuk informasi selengkapnya tentang penghentian ini, lihat pengumuman mengenai penghentian Azure Updates. Untuk tetap mendapatkan informasi tentang pengumuman dan pembaruan, ikuti catatan rilis AKS.

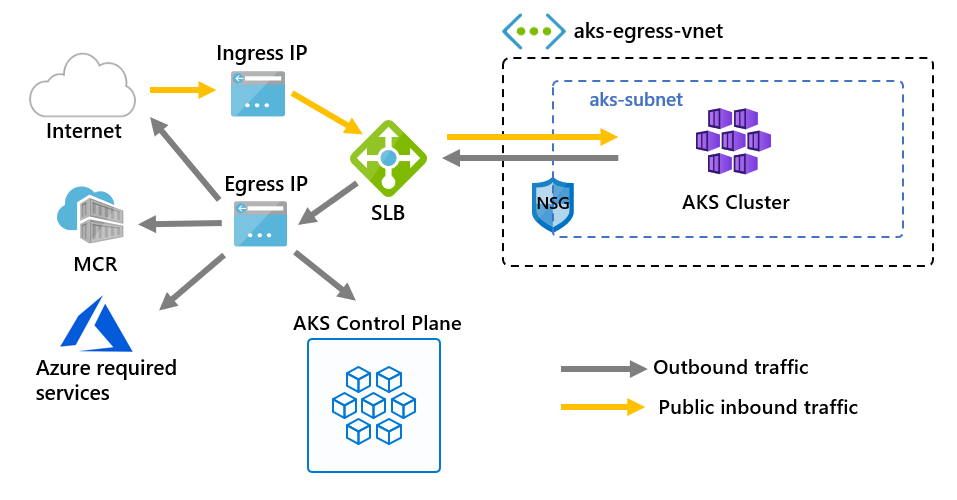

Anda dapat menyesuaikan pengaturan egress pada kluster AKS agar sesuai dengan skenario tertentu. Secara default, AKS membuat Standard Load Balancer yang akan disiapkan dan digunakan untuk keluar. Namun, pengaturan default mungkin tidak memenuhi persyaratan semua skenario jika IP publik tidak diizinkan atau hop tambahan diperlukan untuk keluar.

Artikel ini membahas berbagai jenis konektivitas keluar yang tersedia di kluster AKS.

Catatan

Anda sekarang dapat memperbarui outboundType setelah pembuatan kluster.

Penting

Dalam kluster nonprivat, lalu lintas dari server API kluster dirutekan dan diproses melalui tipe keluar dari kluster. Untuk mencegah lalu lintas server API diproses sebagai lalu lintas publik, pertimbangkan untuk menggunakan kluster privat, atau lihat fitur Integrasi VNet API Server .

Batasan

- Pengaturan

outboundTypememerlukan kluster AKS yang memilikivm-set-typeVirtualMachineScaleSetssertaload-balancer-skuStandard.

Jenis keluar di AKS

Anda dapat mengonfigurasi kluster AKS menggunakan jenis outbound berikut: penyeimbang beban (load balancer), gerbang NAT (NAT gateway), atau rute yang ditentukan pengguna (user-defined routes). Jenis keluar hanya memengaruhi lalu lintas keluar kluster Anda. Untuk informasi selengkapnya, lihat menyiapkan pengontrol ingress.

Tipe Keluar: Load Balancer

Load balancer digunakan untuk keluar melalui IP publik yang ditetapkan AKS. Jenis outbound dari loadBalancer mendukung layanan Kubernetes jenis loadBalancer, yang mengharapkan proses keluar dari load balancer yang dibuat oleh penyedia sumber daya AKS.

Jika loadBalancer diatur, AKS secara otomatis menyelesaikan konfigurasi berikut:

- Alamat IP publik dibuat untuk lalu lintas keluar kluster.

- Alamat IP publik dialokasikan ke perangkat load balancer.

- Kumpulan backend untuk load balancer disiapkan untuk simpul agen di kluster.

Untuk informasi selengkapnya, lihat menggunakan load balancer standar di AKS.

Jenis keluaran: NAT Gateway

Jika managedNATGatewayV2 (Pratinjau), managedNATGateway atau userAssignedNATGateway dipilih untuk outboundType, AKS bergantung pada Gateway NAT Azure Networking untuk egress kluster.

- Pilih

managedNatGatewayV2ataumanagedNatGatewaysaat menggunakan jaringan virtual terkelola. AKS menyediakan gateway NAT StandardV2 denganmanagedNATGatewayV2dan gateway NAT Standar denganmanagedNATGatewaydan melampirkannya ke subnet kluster. Gateway NAT StandardV2 direkomendasikan karena memiliki redundansi zona sebagai pengaturan default dan menawarkan bandwidth serta throughput yang lebih tinggi. Untuk informasi, lihat Gateway NAT StandardV2. - Pilih

userAssignedNATGatewaysaat menggunakan jaringan virtual bawaan Anda. Opsi ini mengharuskan Anda membuat gateway NAT sebelum pembuatan kluster. Gateway NAT Standar dan StandardV2 didukung.

Penting

Jenis managedNATGatewayV2 keluar saat ini dalam PRATINJAU.

Lihat Ketentuan Penggunaan Tambahan untuk Pratinjau Microsoft Azure untuk persyaratan hukum yang berlaku bagi fitur Azure yang masih dalam tahap beta, pratinjau, atau belum dirilis untuk ketersediaan umum.

Untuk informasi selengkapnya, lihat menggunakan gateway NAT dengan AKS.

Jenis keluar: Rute yang Ditetapkan Pengguna

Catatan

Tipe userDefinedRouting keluar adalah skenario jaringan tingkat lanjut dan memerlukan konfigurasi jaringan yang sesuai.

Jika userDefinedRouting diatur, AKS tidak secara otomatis mengonfigurasi jalur keluar. Penyiapan keluar diselesaikan oleh Anda.

Anda harus menyebarkan kluster AKS ke jaringan virtual yang ada dengan subnet yang dikonfigurasi. Karena Anda tidak menggunakan arsitektur penyeimbang beban standar (SLB), Anda harus menetapkan pengaturan rute keluar yang eksplisit. Arsitektur ini mengharuskan pengiriman lalu lintas keluar secara eksplisit ke perangkat seperti firewall, gateway, proksi, atau untuk memungkinkan NAT dilakukan oleh IP publik yang ditetapkan ke penyeimbang beban standar atau perangkat.

Untuk informasi selengkapnya, lihat mengonfigurasi keluarnya kluster melalui perutean yang ditentukan pengguna.

Jenis keluar: tidak ada

Penting

Jenis none keluar hanya tersedia dengan Kluster Terisolasi Jaringan dan memerlukan perencanaan yang cermat untuk memastikan kluster beroperasi seperti yang diharapkan tanpa dependensi yang tidak diinginkan pada layanan eksternal. Untuk kluster yang sepenuhnya terisolasi, lihat pertimbangan kluster terisolasi.

Jika none diatur, AKS tidak akan mengonfigurasi jalur keluar secara otomatis. Opsi ini mirip dengan userDefinedRouting, tetapi tidak memerlukan rute default sebagai bagian dari validasi.

Jenis none lalu lintas keluar didukung dalam skenario jaringan virtual bawa-sendiri (BYO) dan skenario VNet terkelola. Namun, Anda harus memastikan bahwa kluster AKS disebarkan ke lingkungan jaringan tempat jalur keluar eksplisit ditentukan jika diperlukan. Untuk skenario BYO VNet, kluster harus disebarkan ke jaringan virtual yang ada dengan subnet yang sudah dikonfigurasi. Karena AKS tidak membuat load balancer standar atau infrastruktur keluar apa pun, Anda harus membuat jalur keluar eksplisit jika diperlukan. Opsi lalu lintas keluar dapat mencakup pengalihan trafik ke firewall, proksi, gateway, atau konfigurasi jaringan khusus lainnya.

Tipe keluaran: blok (Pratinjau)

Penting

Jenis block tipe keluar hanya tersedia dengan Kluster Terisolasi Jaringan dan jenis ini memerlukan perencanaan yang cermat untuk memastikan tidak ada ketergantungan jaringan yang tidak diinginkan. Untuk kluster yang sepenuhnya terisolasi, lihat pertimbangan kluster terisolasi.

Jika block diatur, AKS mengonfigurasi aturan jaringan untuk secara aktif memblokir semua lalu lintas keluar dari kluster. Opsi ini berguna untuk lingkungan yang sangat aman di mana konektivitas keluar harus dibatasi.

Ketika menggunakan block :

- AKS memastikan bahwa tidak ada lalu lintas internet publik yang dapat meninggalkan kluster melalui aturan kelompok keamanan jaringan (NSG). Lalu lintas VNet tidak terpengaruh.

- Anda harus secara eksplisit mengizinkan lalu lintas keluar yang diperlukan melalui konfigurasi jaringan tambahan.

Opsi ini block menyediakan tingkat isolasi jaringan lain tetapi memerlukan perencanaan yang cermat untuk menghindari melanggar beban kerja atau dependensi.

Memperbarui outboundType setelah pembuatan kluster

Mengubah jenis keluar setelah pembuatan kluster menyebarkan atau menghapus sumber daya sesuai kebutuhan untuk memasukkan kluster ke dalam konfigurasi keluar baru.

Tabel berikut menunjukkan jalur migrasi yang didukung antara jenis keluar untuk jaringan virtual terkelola dan BYO.

Jalur Migrasi yang Didukung untuk VNet Terkelola

Setiap baris menunjukkan apakah tipe keluaran dapat dimigrasikan ke tipe yang tercantum di bagian atas. "Didukung" berarti migrasi dimungkinkan, sementara "Tidak Didukung" atau "N/A" berarti tidak. Saat menggunakan jaringan virtual terkelola, migrasi hanya didukung antara jenis outbound terkelola - loadBalancer, managedNATGatewayV2, dan managedNATGateway. Saat menggunakan jaringan virtual kustom/BYO, migrasi hanya didukung antara jenis lalu lintas keluar yang ditentukan oleh pengguna - loadBalancer, userAssignedNATGateway dan userDefinedRouting.

| Dari|Ke | loadBalancer |

managedNATGatewayV2 |

managedNATGateway |

none |

block |

|---|---|---|---|---|---|

loadBalancer |

Tidak Berlaku | Didukung | Didukung | Didukung | Didukung |

managedNATGatewayV2 |

Tidak Didukung | Tidak Berlaku | Tidak Didukung | Tidak Didukung | Tidak Didukung |

managedNATGateway |

Tidak Didukung | Didukung | Tidak Berlaku | Didukung | Didukung |

none |

Didukung | Didukung | Didukung | Tidak Berlaku | Didukung |

block |

Didukung | Didukung | Didukung | Didukung | Tidak Berlaku |

Jalur Migrasi yang Didukung untuk BYO VNet

| Dari|Ke | loadBalancer |

userAssignedNATGateway |

userDefinedRouting |

none |

block |

|---|---|---|---|---|---|

loadBalancer |

Tidak Berlaku | Didukung | Didukung | Didukung | Tidak Didukung |

userAssignedNATGateway |

Didukung | Tidak Berlaku | Didukung | Didukung | Tidak Didukung |

userDefinedRouting |

Didukung | Didukung | Tidak Berlaku | Didukung | Tidak Didukung |

none |

Didukung | Didukung | Didukung | Tidak Berlaku | Tidak Didukung |

Peringatan

Memigrasikan jenis keluar ke managedNATGatewayV2userAssignedNATGateway atau userDefinedRouting akan mengubah alamat IP publik keluar kluster.

Jika Rentang IP resmi diaktifkan, pastikan rentang IP keluar baru ditambahkan ke rentang IP resmi.

Peringatan

Perubahan jenis alur keluar pada kluster mengganggu konektivitas jaringan dan mengakibatkan perubahan alamat IP egress kluster. Ini melibatkan waktu tidak aktif dan dampaknya terhadap koneksi yang ada. Jika ada aturan firewall yang dikonfigurasi untuk membatasi lalu lintas dari kluster, Anda perlu memperbaruinya agar sesuai dengan alamat IP keluar baru.

Memperbarui kluster untuk menggunakan tipe keluar baru

Catatan

Anda harus menggunakan versi >= 2.56 Azure CLI untuk memigrasikan jenis outbound. Gunakan az upgrade untuk memperbarui ke versi terbaru Azure CLI.

- Perbarui konfigurasi keluar kluster Anda menggunakan perintah

az aks update.

Memperbarui kluster dari loadbalancer ke managedNATGatewayV2

az aks update --resource-group <resourceGroup> --name <clusterName> --outbound-type managedNATGatewayV2 --nat-gateway-managed-outbound-ipv6-count <number of managed outbound ipv6>

Penting

Jenis managedNATGatewayV2 keluar sedang dalam PRATINJAU saat ini.

Lihat Ketentuan Penggunaan Tambahan untuk Pratinjau Microsoft Azure untuk persyaratan hukum yang berlaku bagi fitur Azure yang masih dalam tahap beta, pratinjau, atau belum dirilis untuk ketersediaan umum. Untuk informasi selengkapnya tentang cara mendaftar, lihat menggunakan gateway NAT dengan AKS.

Memperbarui kluster dari managedNATGateway ke loadbalancer

az aks update --resource-group <resourceGroup> --name <clusterName> \

--outbound-type loadBalancer \

<--load-balancer-managed-outbound-ip-count <number of managed outbound ip>| --load-balancer-outbound-ips <outbound ip ids> | --load-balancer-outbound-ip-prefixes <outbound ip prefix ids> >

Peringatan

Jangan gunakan kembali alamat IP yang sudah digunakan dalam konfigurasi keluar sebelumnya.

Memperbarui kluster dari managedNATGateway ke userDefinedRouting

- Tambahkan rute ke tabel rute default

0.0.0.0/0. Silakan lihat Sesuaikan egress kluster dengan tabel routing yang ditentukan oleh pengguna di Azure Kubernetes Service (AKS)

az aks update --resource-group <resourceGroup> --name <clusterName> --outbound-type userDefinedRouting

Memperbarui kluster dari Loadbalancer ke user-assigned NAT Gateway dalam skenario BYO Vnet

- Asosiasikan gateway NAT dengan subnet yang terkait dengan beban kerja. Lihat Membuat gateway NAT terkelola atau ditetapkan pengguna

az aks update --resource-group <resourceGroup> --name <clusterName> --outbound-type userAssignedNATGateway