Cara mengotorisasi akun developer dengan menggunakan Azure Active Directory B2C di Azure API Management

BERLAKU UNTUK: Pengembang | Dasar v2 | Standar | Standar v2 | Premi

Azure Active Directory B2C adalah solusi manajemen identitas cloud untuk aplikasi web dan seluler yang berhadapan dengan konsumen. Anda dapat menggunakannya untuk mengelola akses ke portal pengembang API Management Anda.

Dalam tutorial ini, Anda akan mempelajari konfigurasi yang diperlukan dalam layanan API Management untuk berintegrasi dengan Azure Active Directory B2C.

Untuk gambaran umum opsi untuk mengamankan portal pengembang, lihat Mengamankan akses ke portal pengembang API Management.

Penting

- Artikel ini telah diperbarui dengan langkah-langkah untuk mengonfigurasi aplikasi Azure AD B2C menggunakan Microsoft Authentication Library (MSAL).

- Jika sebelumnya Anda mengonfigurasi aplikasi Azure AD B2C untuk masuk pengguna menggunakan Azure AD Authentication Library (ADAL), kami sarankan Anda bermigrasi ke MSAL.

Prasyarat

- Penyewa Azure Active Directory B2C untuk membuat aplikasi. Untuk informasi selengkapnya, lihat gambaran Azure Active Directory B2C.

- Sebuah instans API Management. Jika Anda belum memilikinya, buat instans Azure API Management.

Mengonfigurasi alur daftar dan masuk pengguna

Di bagian ini, Anda akan membuat alur pengguna di penyewa Azure Active Directory B2C yang berisi kebijakan pendaftaran dan masuk. Untuk langkah-langkah mendetail, lihat Membuat alur pengguna dan kebijakan kustom di Azure Active Directory B2C.

- Di portal Microsoft Azure, akses penyewa Azure Active Directory B2C Anda.

- Pada Kebijakan, pilih Alur pengguna>+ Alur pengguna baru.

- Pada laman Buat alur pengguna, pilih alur pengguna Daftar dan masuk. Pilih versi yang Direkomendasikan lalu pilih Buat.

- Pada halaman Buat , berikan informasi berikut ini:

- Masukkan nama unik untuk alur pengguna.

- Di IdP, pilih Daftar melalui alamat email.

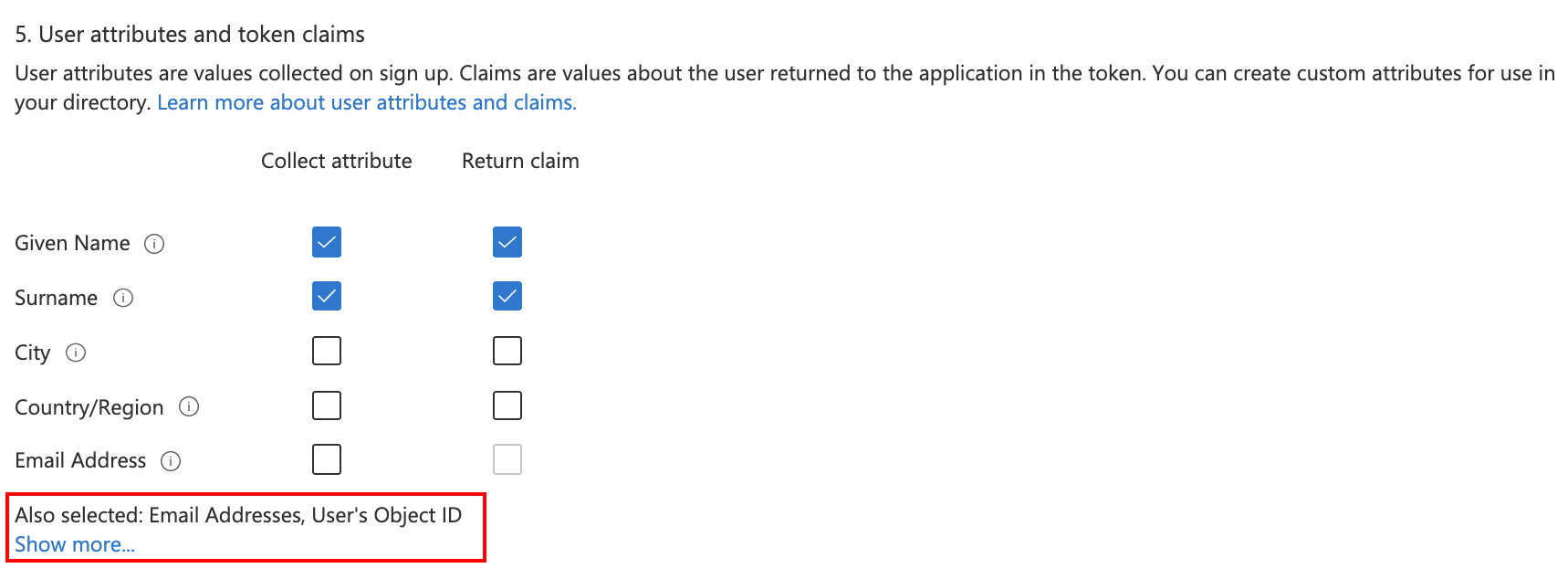

- Di Atribut pengguna dan klaim token, pilih atribut dan klaim berikut yang diperlukan untuk portal pengembang API Management.

Mengumpulkan atribut: Nama Yang Diberikan, Nama Keluarga

Mengembalikan klaim: Nama Pemberian Nama, Nama Keluarga, Alamat Email, ObjectID Pengguna

- Pilih Buat.

Mengonfigurasi IdP untuk portal pengembang

Di tab portal Microsoft Azure yang terpisah, navigasikan ke instans API Management Anda.

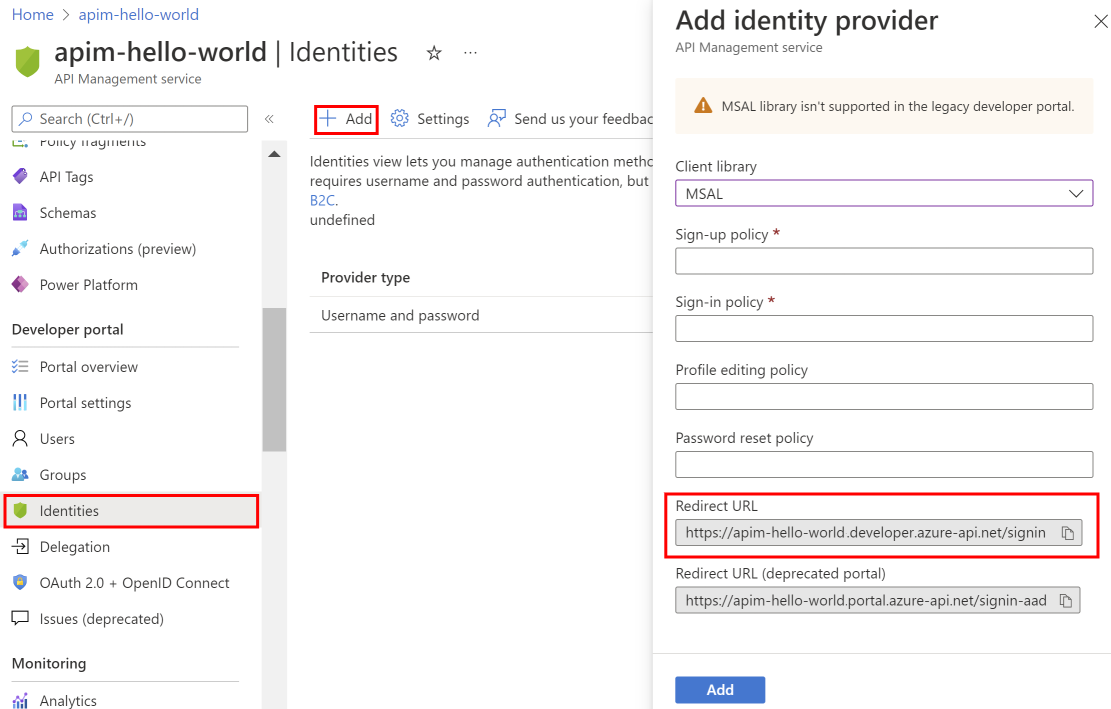

Di Portal pengembang, pilih Identitas>+Tambahkan.

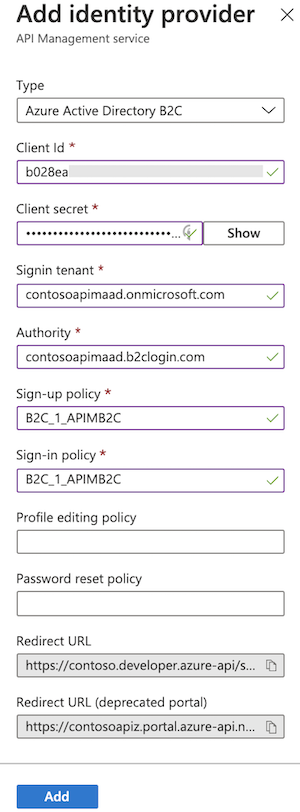

Di halaman Tambahkan IdP, pilih Azure Active Directory B2C. Setelah dipilih, Anda akan dapat memasukkan informasi lain yang diperlukan.

- Di menu menurun Pustaka klien, pilih MSAL.

- Untuk menambahkan pengaturan lain, lihat langkah selanjutnya di artikel ini.

Di jendela Tambahkan IdP, salin URL Pengalihan.

Kembali ke tab browser untuk penyewa Azure Active Directory B2C Anda di portal Microsoft Azure. Pilih Pendaftaran aplikasi>+ Pendaftaran baru.

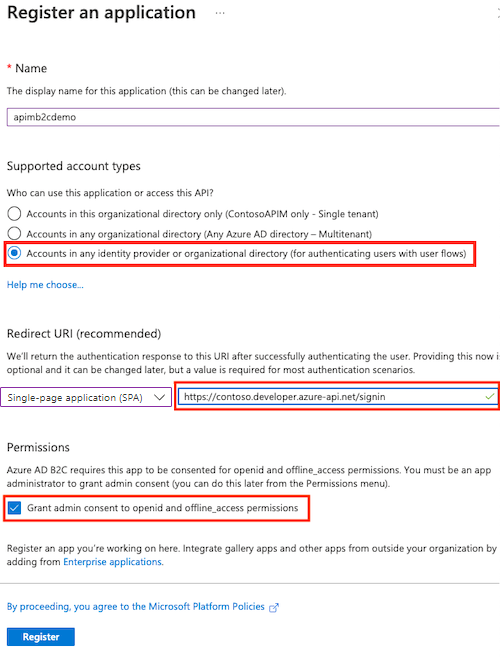

Di halaman Daftarkan aplikasi, masukkan informasi pendaftaran aplikasi Anda.

- Di bagian Nama, masukkan nama aplikasi yang Anda pilih.

- Di bagian Jenis akun yang didukung, pilih Akun di direktori organisasi apa pun (untuk mengautentikasi pengguna dengan alur pengguna). Untuk informasi lebih lanjut, lihat Mendaftarkan aplikasi.

- Di URI Pengalihan, pilih Single-page application (SPA) dan tempel URL pengalihan yang Anda simpan dari langkah sebelumnya.

- Di Izin, pilih Berikan izin admin untuk openid dan offline_access.

- Pilih Daftar untuk membuat aplikasi.

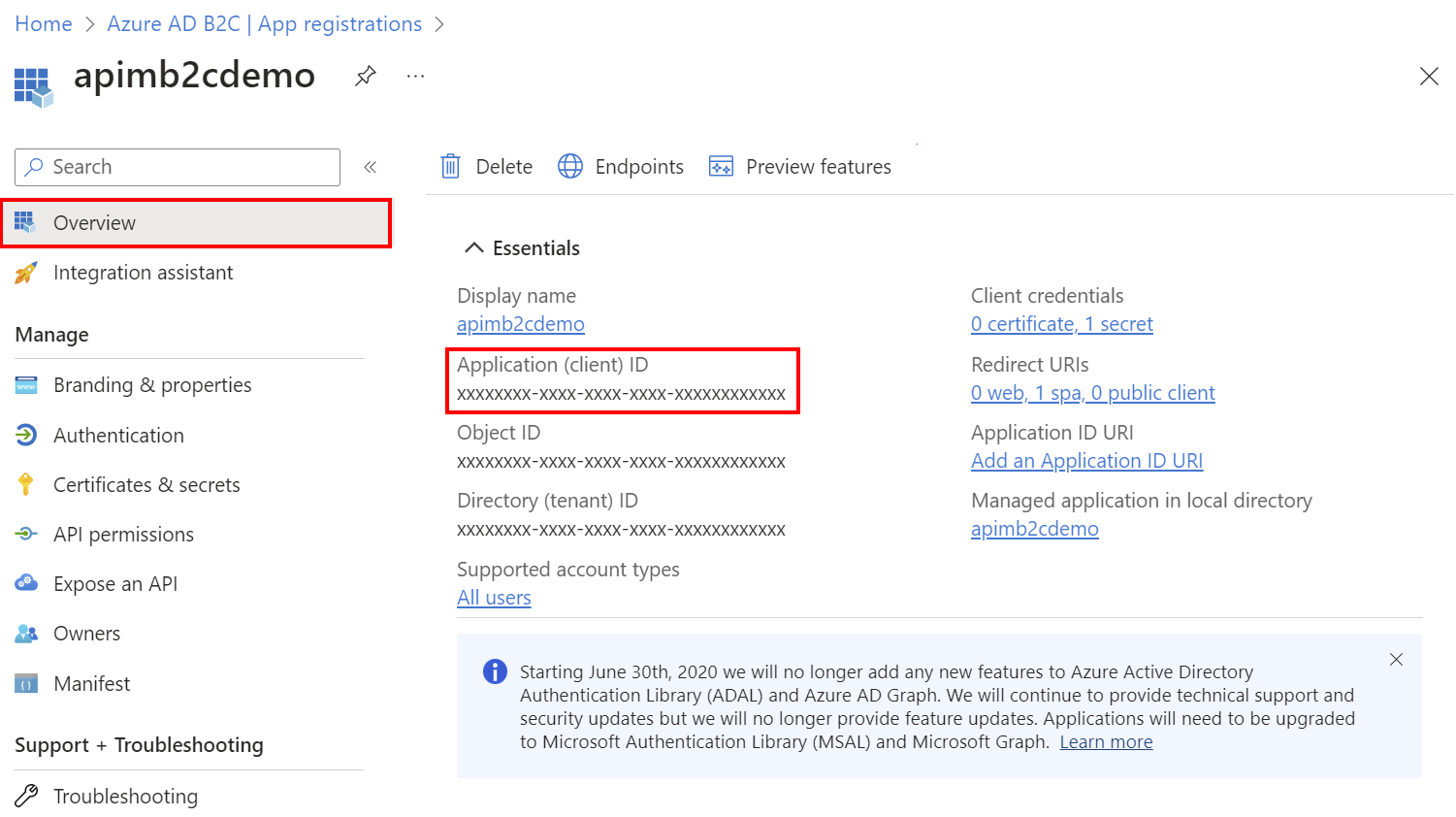

Di halaman Gambaran Umum aplikasi, temukan ID Aplikasi (klien) dan salin nilai tersebut ke clipboard.

Beralih kembali ke halaman API Management Tambahkan IdP dan tempel ID ke dalam kotak teks Id Klien.

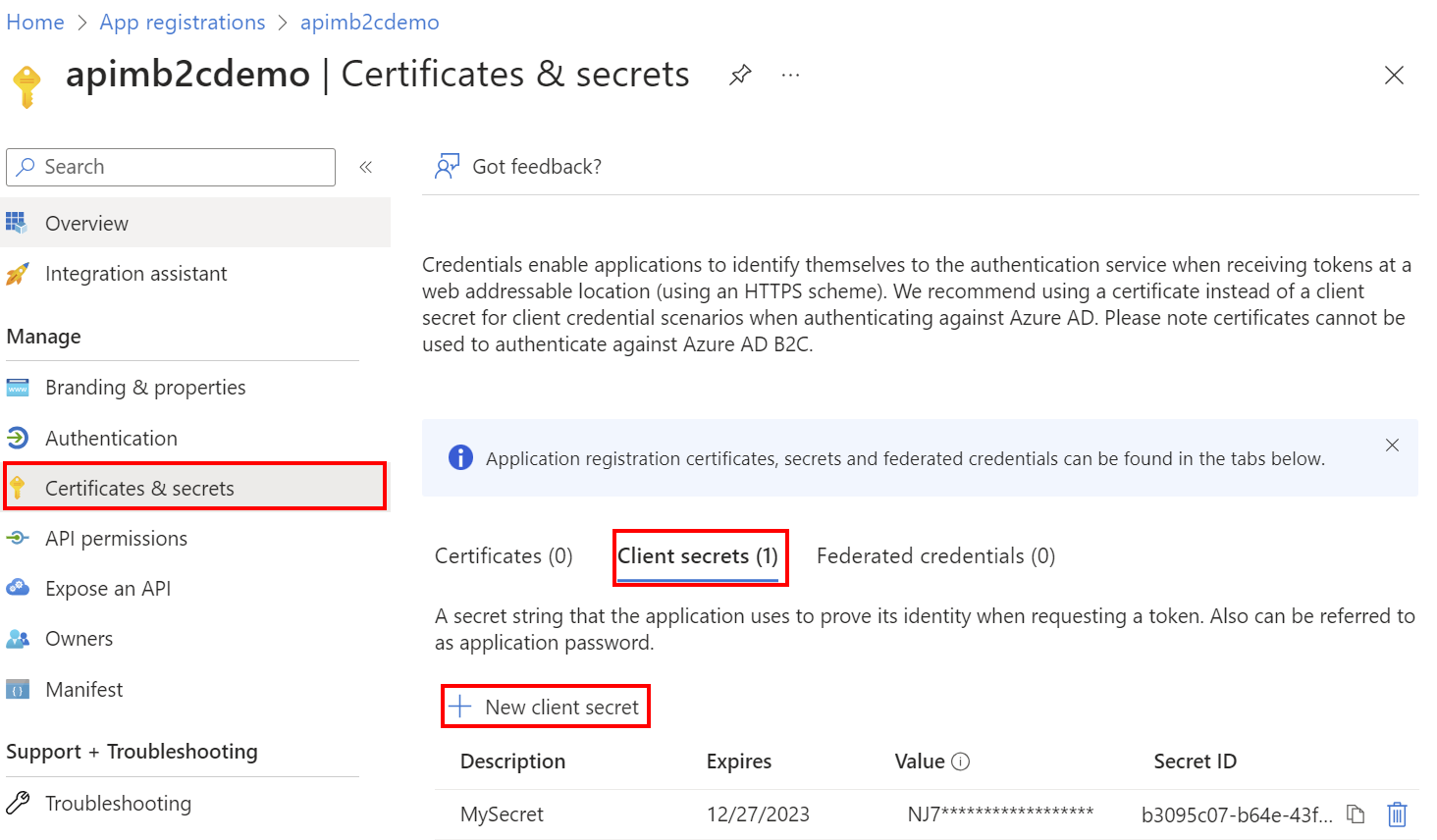

Beralih kembali ke pendaftaran aplikasi B2C. Pilih Sertifikat & rahasia>+Rahasia klien baru.

- Di halaman Tambahkan rahasia klien, masukkan Deskripsi dan pilih Tambahkan.

- Catat Nilai di lokasi yang aman. Nilai rahasia ini tidak pernah ditampilkan lagi setelah Anda meninggalkan halaman ini.

Beralih kembali ke halaman API Management Tambahkan IdP, dan tempel kunci ke dalam kotak teks Rahasia klien.

Melanjutkan pada halaman Tambahkan IdP :

Di Penyewa masuk, tentukan nama domain penyewa Azure Active Directory B2C.

Bidang Otoritas memungkinkan Anda mengontrol URL masuk Azure Active Directory B2C untuk digunakan. Tetapkan nilainya ke <nama_b2c_tenant_Anda>.b2clogin.com.

Tentukan Kebijakan Pendaftaran dan Kebijakan Masuk menggunakan nama alur pengguna yang Anda buat di langkah sebelumnya.

Secara opsional, berikan Kebijakan Pengeditan Profil dan Kebijakan Pengaturan Ulang Kata Sandi.

Setelah Anda menentukan konfigurasi yang diinginkan, pilih Tambahkan.

Terbitkan ulang portal pengembang agar konfigurasi Azure AD B2C diterapkan. Di menu sebelah kiri, di bawah Portal pengembang, pilih Gambaran umum portal>Terbitkan.

Setelah perubahan disimpan, pengembang akan dapat membuat akun baru dan masuk ke portal pengembang dengan menggunakan Azure Active Directory B2C.

Bermigrasi ke MSAL

Jika sebelumnya Anda mengonfigurasi aplikasi Azure AD B2C untuk masuk pengguna menggunakan ADAL, Anda dapat menggunakan portal untuk memigrasikan aplikasi ke MSAL dan memperbarui penyedia identitas di API Management.

Memperbarui aplikasi Azure AD B2C untuk kompatibilitas MSAL

Untuk langkah-langkah memperbarui aplikasi Azure AD B2C, lihat Mengalihkan URI pengalihan ke jenis aplikasi satu halaman.

Memperbarui konfigurasi penyedia identitas

- Di menu kiri instans API Management Anda, di bawah Portal pengembang, pilih Identitas.

- Pilih Azure Active Directory B2C dari daftar.

- Di menu menurun Pustaka klien, pilih MSAL.

- Pilih Perbarui.

- Menerbitkan kembali portal pengembang Anda.

Portal pengembang - tambahkan autentikasi akun Azure Active Directory B2C

Penting

Anda perlu menerbitkan ulang portal pengembang saat membuat atau memperbarui pengaturan konfigurasi Azure Active Directory B2C agar perubahan diterapkan.

Di portal pengembang, masuk dengan Azure Active Directory B2C dapat dilakukan dengan widget Tombol masuk: OAuth. Widget sudah disertakan pada halaman masuk konten portal pengembang default.

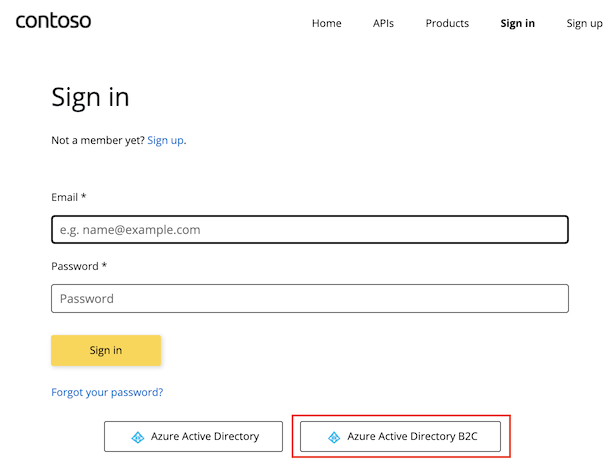

Untuk masuk menggunakan Azure Active Directory B2C, buka jendela browser baru dan buka portal pengembang. Pilih Masuk.

Di halaman Masuk, pilih Azure Active Directory B2C.

Anda dialihkan ke kebijakan pendaftaran yang Anda konfigurasi di bagian sebelumnya. Pilih untuk mendaftar dengan menggunakan alamat email Anda di penyewa Active Directory B2C.

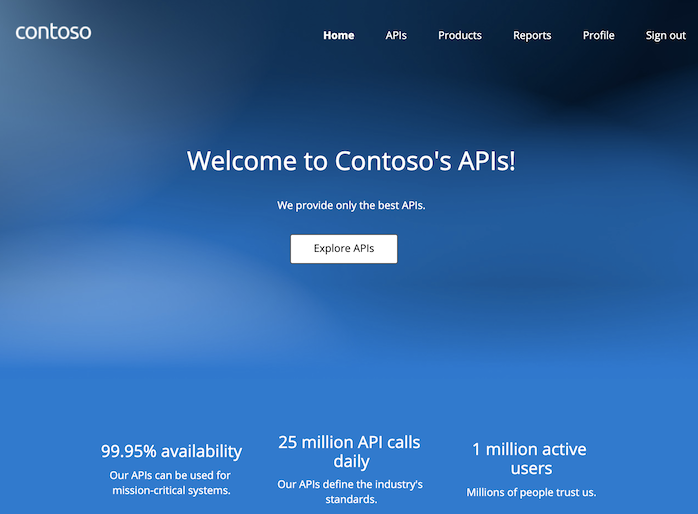

Setelah pendaftaran selesai, Anda diarahkan kembali ke portal pengembang. Anda sekarang masuk ke portal pengembang untuk instans layanan API Management Anda.

Meskipun akun baru dibuat secara otomatis setiap kali pengguna baru masuk dengan Azure Active Directory B2C, Anda dapat mempertimbangkan untuk menambahkan widget yang sama ke halaman pendaftaran.

Widget Formulir pendaftaran: OAuth menyajikan formulir yang digunakan untuk mendaftar dengan OAuth.

Langkah berikutnya

- Gambaran Azure Active Directory B2C

- Azure Active Directory B2C: Kerangka kerja kebijakan yang dapat diperluas

- Pelajari selengkapnya tentang MSAL dan bermigrasi ke MSAL v2

- Menggunakan akun Microsoft sebagai penyedia identitas di Azure Active Directory B2C

- Menggunakan akun Google sebagai penyedia identitas di Azure Active Directory B2C

- Menggunakan akun LinkedIn sebagai penyedia identitas di Azure Active Directory B2C

- Menggunakan akun Facebook sebagai penyedia identitas di Azure Active Directory B2C