Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

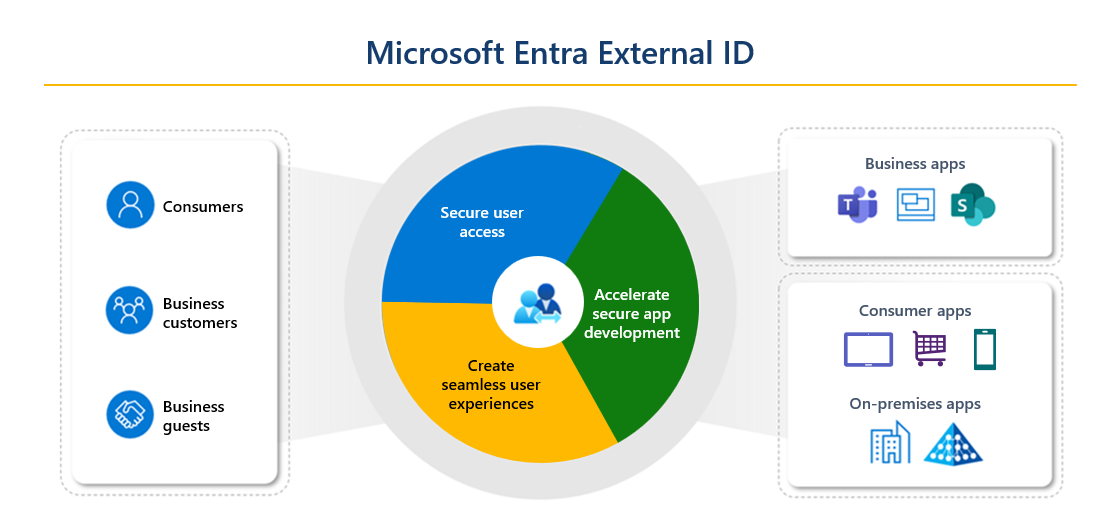

MICROSOFT Entra External ID menggabungkan solusi canggih untuk bekerja dengan orang di luar organisasi Anda. Dengan kemampuan ID Eksternal, Anda dapat mengizinkan identitas eksternal untuk mengakses aplikasi dan sumber daya Anda dengan aman.

Baik Anda bekerja dengan mitra eksternal, konsumen, atau pelanggan bisnis, pengguna dapat membawa identitas mereka sendiri. Identitas ini dapat mencakup akun perusahaan atau yang dikeluarkan pemerintah dan penyedia identitas sosial yang seperti Google atau Facebook.

Skenario ini termasuk dalam cakupan ID Eksternal:

Jika Anda adalah organisasi atau pengembang yang membuat aplikasi konsumen, gunakan ID Eksternal untuk menambahkan autentikasi dan manajemen identitas dan akses pelanggan (CIAM) dengan cepat ke aplikasi Anda. Daftarkan aplikasi Anda, buat pengalaman masuk yang disesuaikan, dan kelola pengguna aplikasi Anda di penyewa Microsoft Entra dalam konfigurasi eksternal . Penyewa ini terpisah dari karyawan dan sumber daya organisasi Anda.

Jika Anda ingin memungkinkan karyawan Anda untuk berkolaborasi dengan mitra bisnis dan tamu, gunakan kolaborasi B2B di ID Eksternal. Izinkan akses aman ke aplikasi perusahaan Anda melalui undangan atau pendaftaran layanan mandiri. Tentukan tingkat akses yang dimiliki tamu ke tenant Microsoft Entra yang berisi karyawan dan sumber daya organisasi Anda, yang merupakan tenant dalam konfigurasi tenaga kerja.

ID Eksternal adalah solusi fleksibel untuk keduanya:

- Pengembang aplikasi berorientasi konsumen yang membutuhkan autentikasi dan CIAM

- Bisnis yang mencari kolaborasi B2B yang aman

Mengamankan aplikasi Anda untuk konsumen dan pelanggan bisnis

Organisasi dan pengembang dapat menggunakan ID Eksternal di penyewa eksternal sebagai solusi CIAM mereka ketika menerbitkan aplikasi mereka kepada konsumen dan pelanggan bisnis.

Anda dapat membuat penyewa Microsoft Entra terpisah dalam konfigurasi eksternal untuk mengelola aplikasi dan akun pengguna Anda secara terpisah dari tenaga kerja Anda. Dalam penyewa ini, Anda dapat mengonfigurasi pengalaman pendaftaran bermerek kustom dan fitur manajemen pengguna:

Siapkan alur pendaftaran layanan mandiri yang menentukan langkah-langkah pendaftaran yang diikuti pelanggan dan metode masuk yang dapat mereka gunakan. Metode ini termasuk email dan kata sandi, kode akses satu kali, atau akun sosial dari Google atau Facebook.

Buat pengalaman kustom untuk pengguna yang masuk ke aplikasi Anda dengan mengonfigurasi pengaturan branding untuk penyewa Anda. Dengan pengaturan ini, Anda dapat menambahkan gambar latar belakang, warna, logo perusahaan, dan teks Anda sendiri untuk masuk di seluruh aplikasi Anda.

Kumpulkan informasi dari pelanggan selama pendaftaran dengan memilih dari atribut pengguna bawaan atau menambahkan atribut kustom Anda sendiri.

Analisis aktivitas pengguna dan data keterlibatan untuk mengungkap wawasan berharga yang dapat membantu keputusan strategis dan mendorong pertumbuhan bisnis.

Dengan ID Eksternal, pelanggan dapat masuk dengan menggunakan identitas yang sudah mereka miliki. Anda dapat menyesuaikan dan mengontrol bagaimana pelanggan mendaftar dan masuk saat mereka menggunakan aplikasi Anda. Karena kemampuan CIAM ini dibangun ke dalam ID Eksternal, Anda juga mendapat manfaat dari fitur platform Microsoft Entra seperti keamanan, kepatuhan, dan skalabilitas yang ditingkatkan.

Untuk detailnya, lihat gambaran umum MICROSOFT Entra External ID di penyewa eksternal.

Berkolaborasi dengan tamu bisnis

Kolaborasi ID eksternal B2B memungkinkan tenaga kerja Anda untuk berkolaborasi dengan mitra bisnis eksternal. Anda dapat mengundang siapa pun untuk masuk ke organisasi Microsoft Entra Anda dengan menggunakan kredensial mereka sendiri sehingga mereka dapat mengakses aplikasi dan sumber daya yang ingin Anda bagikan dengan mereka.

Gunakan kolaborasi B2B saat Anda perlu mengizinkan tamu bisnis mengakses aplikasi Office 365, aplikasi perangkat lunak sebagai layanan (SaaS), dan aplikasi lini bisnis Anda. Tidak tersedia kredensial yang terkait dengan tamu bisnis. Sebaliknya, mereka mengautentikasi dengan organisasi asal atau penyedia identitas mereka, lalu organisasi Anda memeriksa kelayakan mereka untuk kolaborasi tamu.

Ada berbagai cara untuk menambahkan tamu bisnis ke organisasi Anda untuk kolaborasi:

Undang pengguna untuk berkolaborasi dengan menggunakan akun Microsoft Entra, akun Microsoft, atau identitas sosial yang Anda aktifkan, seperti Google. Admin dapat menggunakan pusat admin Microsoft Entra atau PowerShell untuk mengundang pengguna untuk berkolaborasi. Pengguna masuk ke sumber daya bersama dengan menggunakan proses penukaran sederhana dengan akun email kantor, sekolah, atau lainnya.

Gunakan alur pengguna pendaftaran layanan mandiri untuk memungkinkan tamu mendaftar aplikasi itu sendiri. Pengalaman dapat disesuaikan untuk memungkinkan pendaftaran dengan identitas kerja, sekolah, atau sosial (seperti Google atau Facebook). Anda juga dapat mengumpulkan informasi tentang pengguna selama proses pendaftaran.

Gunakan pengelolaan pemberian hak Microsoft Entra, fitur untuk mengelola identitas dan akses untuk pengguna eksternal dalam skala besar. Anda dapat menggunakan fitur ini untuk mengotomatiskan alur kerja permintaan akses, penetapan akses, tinjauan, dan kedaluwarsa.

Objek pengguna dibuat untuk tamu bisnis di direktori yang sama dengan yang Anda gunakan untuk karyawan Anda. Anda dapat mengelola objek pengguna ini seperti objek pengguna lain di direktori Anda. Misalnya, Anda dapat menambahkannya ke grup. Anda dapat menetapkan izin ke objek pengguna untuk otorisasi sambil mengizinkan pengguna menggunakan kredensial yang ada untuk autentikasi.

Anda dapat menggunakan pengaturan akses lintas penyewa untuk mengelola kolaborasi dengan organisasi Microsoft Entra lain dan di seluruh cloud Microsoft Azure. Untuk kolaborasi dengan pengguna dan organisasi eksternal non-Microsoft Entra, gunakan pengaturan kolaborasi eksternal.

Apa itu tenaga kerja dan penyewa eksternal?

Tenant adalah instans khusus dan tepercaya dari Microsoft Entra ID. Ini berisi sumber daya organisasi, termasuk aplikasi terdaftar dan direktori pengguna. Ada dua cara untuk mengonfigurasi penyewa, tergantung pada bagaimana organisasi berniat menggunakan penyewa dan sumber daya yang ingin Anda kelola:

- Konfigurasi penyewa tenaga kerja adalah penyewa Microsoft Entra standar yang mencakup karyawan, aplikasi bisnis internal, dan sumber daya organisasi lainnya. Dalam penyewa tenaga kerja, pengguna internal Anda dapat berkolaborasi dengan mitra bisnis eksternal dan tamu dengan menggunakan kolaborasi B2B.

- Konfigurasi penyewa eksternal khususnya ditujukan untuk aplikasi yang ingin Anda terbitkan kepada konsumen atau pelanggan bisnis. Penyewa yang unik ini mengikuti model penyewa Microsoft Entra standar tetapi dikustomisasi untuk skenario konsumen. Ini berisi pendaftaran aplikasi Anda dan direktori akun konsumen atau pelanggan.

Untuk rincian lebih lanjut, lihat Konfigurasi tenaga kerja dan penyewa eksternal di Microsoft Entra External ID.

Membandingkan sekumpulan fitur ID Eksternal

Tabel berikut membandingkan skenario yang bisa Anda aktifkan dengan ID Eksternal.

| Skenario | ID eksternal pada tenant karyawan | ID eksternal pada tenant eksternal |

|---|---|---|

| Skenario utama | Izinkan tenaga kerja Anda untuk berkolaborasi dengan tamu bisnis. Izinkan tamu menggunakan identitas pilihan mereka untuk masuk ke sumber daya di organisasi Microsoft Entra Anda. ID eksternal menyediakan akses ke aplikasi Microsoft atau aplikasi Anda sendiri, termasuk aplikasi SaaS atau aplikasi yang dikembangkan khusus. Contoh: Undang tamu untuk masuk ke aplikasi Microsoft Anda atau menjadi anggota tamu di Teams. |

Terbitkan aplikasi ke konsumen eksternal dan pelanggan bisnis dengan menggunakan ID Eksternal untuk pengalaman identitas. ID eksternal menyediakan manajemen identitas dan akses untuk SaaS modern atau aplikasi yang dikembangkan khusus (bukan aplikasi Microsoft). Contoh: Buat pengalaman masuk yang disesuaikan untuk pengguna aplikasi seluler konsumen Anda dan pantau penggunaan aplikasi. |

| Ditujukan untuk | Berkolaborasi dengan mitra bisnis dari organisasi eksternal seperti pemasok, mitra, dan vendor. Pengguna ini mungkin atau mungkin tidak memiliki ID Microsoft Entra atau TI terkelola. | Konsumen dan pelanggan bisnis aplikasi Anda. Pengguna ini dikelola dalam klien Microsoft Entra yang dikonfigurasi untuk aplikasi dan pengguna eksternal. |

| Pengelolaan pengguna | Anda mengelola pengguna kolaborasi B2B di penyewa tenaga kerja yang sama dengan karyawan tetapi biasanya diklasifikasikan sebagai pengguna tamu. Anda dapat mengelola pengguna tamu dengan cara yang sama seperti karyawan dan menambahkannya ke grup yang sama. Anda dapat menggunakan pengaturan akses lintas penyewa untuk menentukan pengguna mana yang memiliki akses ke kolaborasi B2B. | Anda mengelola pengguna aplikasi di penyewa eksternal yang Anda buat untuk konsumen aplikasi Anda. Pengguna di tenant eksternal memiliki izin default yang berbeda dari pengguna di tenant tenaga kerja. Penyewa eksternal terpisah dari direktori karyawan organisasi. |

| Sistem masuk tunggal (SSO) | SSO ke semua aplikasi yang terhubung dengan Microsoft Entra didukung. Misalnya, Anda dapat menyediakan akses ke aplikasi Microsoft 365 atau lokal, dan ke aplikasi SaaS lainnya seperti Salesforce atau Workday. | SSO ke aplikasi yang terdaftar di tenant eksternal didukung. SSO ke Microsoft 365 atau ke aplikasi Microsoft SaaS lainnya tidak didukung. |

| Branding perusahaan | Status default untuk pengalaman autentikasi adalah desain Microsoft. Administrator dapat menyesuaikan pengalaman masuk tamu dengan branding perusahaan mereka. | Branding default untuk penyewa eksternal netral dan tidak menyertakan merek Microsoft yang ada. Administrator dapat menyesuaikan branding untuk organisasi atau per aplikasi. Pelajari selengkapnya. |

| Pengaturan awan Microsoft | Didukung. | Tidak berlaku. |

| Pengelolaan pemberian hak | Didukung. | Tidak berlaku. |

Teknologi terkait

Beberapa teknologi Microsoft Entra terkait dengan kolaborasi dengan pengguna dan organisasi eksternal. Saat Anda merancang model kolaborasi ID Eksternal Anda, pertimbangkan fitur-fitur lain ini.

koneksi langsung B2B

Anda dapat menggunakan koneksi langsung B2B untuk membuat hubungan kepercayaan dua arah dengan organisasi Microsoft Entra lainnya untuk mengaktifkan fitur saluran bersama Teams Connect. Fitur ini memungkinkan pengguna untuk masuk dengan lancar ke saluran bersama Teams untuk obrolan, panggilan, berbagi file, dan berbagi aplikasi.

Ketika dua organisasi saling mengaktifkan koneksi langsung B2B, pengguna mengautentikasi di organisasi asal mereka dan menerima token akses dari organisasi sumber daya. Tidak seperti kolaborasi B2B, pengguna B2B direct connect tidak ditambahkan sebagai tamu ke direktori tenaga kerja Anda. Pelajari selengkapnya tentang B2B direct connect di Microsoft Entra External ID.

Setelah Anda menyiapkan koneksi langsung B2B dengan organisasi eksternal, kemampuan berikut untuk saluran bersama Teams tersedia:

Pemilik saluran bersama dapat mencari pengguna yang diizinkan dalam Teams dari organisasi eksternal dan menambahkannya ke saluran bersama.

Pengguna eksternal dapat mengakses saluran bersama Teams tanpa harus beralih organisasi atau masuk dengan menggunakan akun lain. Dari dalam Teams, pengguna eksternal dapat mengakses file dan aplikasi melalui tab File . Kebijakan saluran bersama menentukan akses pengguna.

Anda menggunakan pengaturan akses lintas penyewa untuk mengelola hubungan kepercayaan dengan organisasi Microsoft Entra lainnya dan untuk menentukan kebijakan masuk dan keluar untuk koneksi langsung B2B.

Untuk detail tentang sumber daya, file, dan aplikasi yang tersedia untuk pengguna B2B direct connect melalui saluran bersama Teams, lihat Obrolan, tim, saluran, dan aplikasi di Microsoft Teams.

Lisensi dan penagihan didasarkan pada pengguna aktif bulanan (MAU). Pelajari selengkapnya tentang model penagihan untuk MICROSOFT Entra External ID.

Azure Active Directory B2C (Azure AD B2C)

Penting

Berlaku mulai 1 Mei 2025, Azure Active Directory B2C (Azure AD B2C) tidak lagi tersedia untuk dibeli pelanggan baru. Untuk mempelajari selengkapnya, lihat Apakah Azure AD B2C masih tersedia untuk dibeli? di FAQ kami.

Azure AD B2C adalah solusi warisan untuk identitas pelanggan dan manajemen akses. Azure AD B2C menyertakan direktori berbasis konsumen terpisah yang Anda kelola di portal Azure melalui layanan Azure AD B2C. Setiap penyewa Azure AD B2C terpisah dan berbeda dari ID Microsoft Entra lainnya dan penyewa Azure AD B2C.

Pengalaman portal Azure AD B2C mirip dengan ID Microsoft Entra, tetapi ada perbedaan utama. Misalnya, Anda dapat menyesuaikan perjalanan pengguna dengan menggunakan Kerangka Kerja Pengalaman Identitas.

Untuk informasi selengkapnya tentang perbedaan penyewa Azure AD B2C dari penyewa Microsoft Entra, lihat Fitur Microsoft Entra yang didukung di Azure AD B2C. Untuk detail tentang mengonfigurasi dan mengelola Azure AD B2C, lihat dokumentasi Azure AD B2C.

Manajemen hak akses Microsoft Entra untuk mendaftarkan tamu bisnis

Anda mungkin tidak tahu sebelumnya kolaborator eksternal individu mana yang memerlukan akses ke sumber daya Anda. Anda memerlukan cara bagi pengguna dari perusahaan mitra untuk mendaftar dengan kebijakan yang Anda kontrol.

Untuk memungkinkan pengguna dari organisasi lain meminta akses, Anda dapat menggunakan pengelolaan pemberian hak Microsoft Entra untuk mengonfigurasi kebijakan yang mengelola akses bagi pengguna eksternal. Setelah disetujui, pengguna ini disediakan dengan akun tamu dan ditetapkan ke grup, aplikasi, dan situs SharePoint Online.

Akses Bersyarat

Organisasi dapat menggunakan kebijakan Microsoft Entra Conditional Access untuk meningkatkan keamanan mereka dengan menerapkan kontrol akses yang sesuai kepada pengguna eksternal. Kontrol ini mencakup autentikasi multifaktor (MFA).

Akses Bersyarat dan MFA di tenan eksternal

Di penyewa eksternal, organisasi dapat memberlakukan MFA untuk pelanggan dengan membuat kebijakan Akses Bersyarat dan menambahkan MFA ke alur pengguna pendaftaran dan masuk. Penyewa eksternal mendukung dua metode untuk autentikasi sebagai faktor kedua:

- Kode akses satu kali email. Setelah pengguna masuk dengan email dan kata sandi mereka, mereka dimintai kode sandi yang dikirim ke email mereka.

- Autentikasi berbasis SMS. SMS tersedia sebagai metode autentikasi faktor kedua untuk MFA untuk pengguna di penyewa eksternal. Pengguna yang masuk dengan email dan kata sandi, email dan kode akses satu kali, atau identitas sosial seperti Google atau Facebook diminta untuk verifikasi kedua melalui SMS.

Pelajari selengkapnya tentang metode autentikasi di penyewa eksternal.

Akses Bersyarkat untuk kolaborasi B2B dan koneksi langsung B2B

Dalam penyewa ruang kerja, organisasi dapat menerapkan kebijakan Akses Bersyarat untuk kolaborasi B2B eksternal dan pengguna yang terhubung langsung B2B dengan cara yang sama seperti diterapkan untuk karyawan penuh waktu dan anggota organisasi. Untuk skenario lintas penyewa Microsoft Entra, jika kebijakan Akses Bersyarat Anda memerlukan MFA atau kepatuhan perangkat, Anda sekarang dapat mempercayai klaim MFA dan kepatuhan perangkat dari organisasi asal pengguna eksternal.

Saat pengaturan kepercayaan diaktifkan, selama autentikasi, MICROSOFT Entra ID memeriksa kredensial pengguna untuk klaim MFA atau ID perangkat untuk menentukan apakah kebijakan sudah terpenuhi. Jika demikian, pengguna eksternal diberikan masuk tanpa hambatan ke sumber daya bersama Anda. Jika tidak, tantangan MFA atau perangkat dimulai di penyewa rumah pengguna. Pelajari selengkapnya tentang alur autentikasi dan Conditional Access untuk pengguna eksternal dalam organisasi penyewa tenaga kerja.

Aplikasi multi penyewa

Jika Anda menawarkan aplikasi SaaS ke banyak organisasi, Anda dapat mengonfigurasi aplikasi Anda untuk menerima rincian masuk dari penyewa Microsoft Entra mana pun. Konfigurasi ini disebut membuat aplikasi Anda multipenyewa. Pengguna di penyewa Microsoft Entra mana pun dapat masuk ke aplikasi Anda setelah mereka menyetujui untuk menggunakan akun mereka dengan aplikasi Anda. Pelajari cara mengizinkan masuk multi-tenant.

Organisasi multipenyewa

Organisasi multipenyewa adalah organisasi yang memiliki lebih dari satu instance Microsoft Entra ID. Ada berbagai alasan untuk menggunakan beberapa penyewa. Misalnya, organisasi Anda mungkin mencakup beberapa cloud atau batas geografis.

Kemampuan organisasi multipenyewa memungkinkan kolaborasi yang mulus di seluruh Microsoft 365. Ini juga meningkatkan pengalaman berkolaborasi karyawan di seluruh organisasi Anda yang memiliki banyak penyewa dalam aplikasi seperti Microsoft Teams dan Microsoft Viva Engage.

Kemampuan sinkronisasi lintas penyewa adalah layanan sinkronisasi satu arah yang memungkinkan pengguna mengakses sumber daya tanpa menerima email undangan yang menerima permintaan persetujuan di setiap penyewa.

Untuk mempelajari selengkapnya tentang organisasi multipenyewa dan sinkronisasi lintas penyewa, lihat dokumentasi untuk organisasi multipenyewa dan perbandingan fitur.

Microsoft Graph API

Semua fitur ID Eksternal juga didukung untuk otomatisasi melalui MICROSOFT Graph API, kecuali fitur yang tercantum di bagian berikutnya. Untuk informasi selengkapnya, lihat Mengelola identitas Microsoft Entra dan akses jaringan dengan menggunakan Microsoft Graph.

Kemampuan yang tidak didukung di Microsoft Graph

| Fitur ID Eksternal | Didukung dalam | Solusi otomatisasi |

|---|---|---|

| Mengidentifikasi organisasi milik Anda | Penyewa tenaga kerja | Lihat API Penyewa - Daftar Azure Resource Manager. Untuk saluran bersama Teams dan koneksi langsung B2B, gunakan Get tenantReferences Microsoft Graph API. |

Microsoft Graph API untuk kolaborasi B2B

API akses lintas tenant. Buat kolaborasi B2B dan kebijakan koneksi langsung B2B yang sama secara terprogram yang dapat dikonfigurasi di portal Microsoft Azure.

Dengan menggunakan API ini, Anda dapat menyiapkan kebijakan untuk kolaborasi masuk dan keluar. Misalnya, Anda dapat mengizinkan atau memblokir fitur untuk semua orang secara default dan membatasi akses ke organisasi, grup, pengguna, dan aplikasi tertentu.

Anda juga dapat menggunakan API ini untuk menerima klaim MFA dan perangkat (klaim yang sesuai dan klaim gabungan hibrid Microsoft Entra) dari organisasi Microsoft Entra lainnya.

Jenis sumber daya untuk manajemen undangan. Bangun sendiri pengalaman orientasi untuk tamu bisnis Anda. Misalnya, Anda dapat menggunakan API Buat Undangan untuk mengirim email undangan yang disesuaikan secara otomatis langsung ke pengguna B2B. Atau Anda dapat menggunakan nilai

inviteRedeemUrlyang dikembalikan pada saat respons pembuatan untuk membuat undangan Anda sendiri (melalui mekanisme komunikasi pilihan Anda) kepada pengguna yang diundang.