Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Halaman ini memperkenalkan daftar akses IP untuk akun dan ruang kerja Azure Databricks.

Gambaran umum daftar akses IP

Catatan

Fitur ini membutuhkan rencana Premium.

Daftar akses IP meningkatkan keamanan dengan memberikan kontrol atas jaringan mana yang dapat terhubung ke akun dan ruang kerja Azure Databricks Anda. Default memungkinkan koneksi dari alamat IP apa pun.

- Batasi akses berdasarkan alamat IP sumber pengguna.

- Izinkan koneksi hanya dari jaringan yang disetujui seperti kantor perusahaan atau VPN.

- Blokir upaya akses dari jaringan yang tidak aman atau publik seperti kedai kopi.

Ada dua fitur daftar akses IP:

- daftar akses IP untuk konsol akun (Pratinjau Umum): Admin akun dapat mengonfigurasi daftar akses IP untuk konsol akun untuk memungkinkan pengguna terhubung ke UI konsol akun dan REST API tingkat akun hanya melalui serangkaian alamat IP yang disetujui. Pemilik akun dan admin akun dapat menggunakan UI konsol akun atau REST API untuk mengonfigurasi alamat IP dan subnet yang diizinkan dan diblokir. Lihat Mengonfigurasi daftar akses IP untuk konsol akun.

- daftar akses IP untuk ruang kerja: Admin ruang kerja dapat mengonfigurasi daftar akses IP untuk ruang kerja Azure Databricks untuk memungkinkan pengguna terhubung ke API tingkat ruang kerja atau ruang kerja hanya melalui sekumpulan alamat IP yang disetujui. Admin ruang kerja menggunakan REST API untuk mengonfigurasi alamat IP dan subnet yang diizinkan dan diblokir. Lihat Mengonfigurasi daftar akses IP untuk ruang kerja.

Catatan

Jika Anda menggunakan Private Link, daftar akses IP hanya berlaku untuk permintaan melalui internet (alamat IP publik). Alamat IP privat dari lalu lintas Private Link tidak dapat diblokir oleh daftar akses IP. Untuk mengontrol siapa yang dapat mengakses Azure Databricks menggunakan tautan privat, Anda dapat memeriksa titik akhir privat mana yang telah dibuat Lihat konsep Azure Private Link.

Kontrol ingress berbasis konteks

Penting

Fitur ini ada di Pratinjau Umum.

Meskipun akses IP mencantumkan permintaan filter hanya berdasarkan alamat IP sumber, kontrol ingress berbasis konteks memungkinkan admin akun menggabungkan beberapa kondisi—seperti identitas pengguna, jenis permintaan, dan sumber jaringan—ke dalam aturan izinkan dan tolak. Kebijakan ini memberikan kontrol yang lebih terperinci atas siapa yang dapat menjangkau ruang kerja Anda dan dari mana.

Kontrol ingress berbasis konteks dikonfigurasi di tingkat akun. Satu kebijakan dapat mengatur beberapa ruang kerja, memastikan penegakan yang konsisten di seluruh organisasi Anda.

Kedua kontrol berlaku bersama-sama. Permintaan harus diizinkan oleh kebijakan masuk berbasis konteks tingkat akun dan oleh daftar akses IP ruang kerja apa pun. Ingress berbasis konteks dapat membatasi akses berdasarkan lingkup identitas atau permintaan, dan daftar akses IP dapat membatasi akses berdasarkan lokasi jaringan. Jika salah satu kontrol memblokir permintaan, akses ditolak.

Lihat Kontrol ingress berbasis konteks.

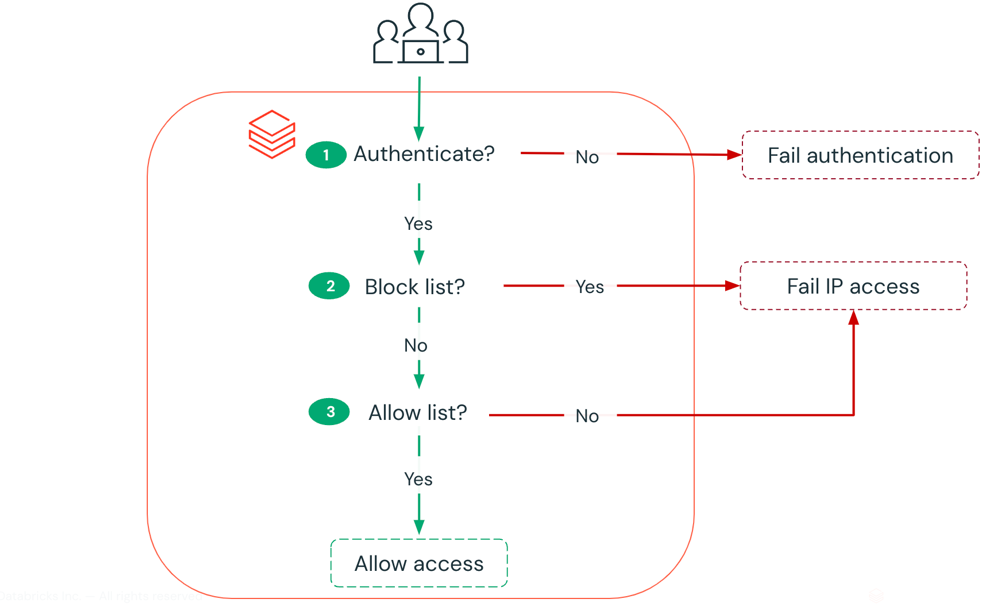

Bagaimana akses diperiksa?

Fitur daftar akses IP memungkinkan Anda mengonfigurasi daftar izin dan daftar blokir untuk konsol dan ruang kerja akun Azure Databricks:

-

Izinkan daftar berisi sekumpulan alamat IP di internet publik yang diizinkan aksesnya. Izinkan beberapa alamat IP secara eksplisit atau sebagai seluruh subnet (misalnya

216.58.195.78/28). - Daftar blokir berisi alamat IP atau subnet untuk diblokir, bahkan jika disertakan dalam daftar yang diizinkan. Misalnya, rentang alamat IP yang diizinkan mungkin mencakup rentang alamat IP infrastruktur yang lebih kecil yang dalam praktiknya berada di luar perimeter jaringan aman yang sebenarnya.

Ketika koneksi dicoba:

- Pertama semua daftar blok diperiksa. Jika alamat IP koneksi cocok dengan daftar blokir apa pun, koneksi ditolak.

- Jika koneksi tidak ditolak oleh daftar blok, alamat IP dibandingkan dengan daftar yang diizinkan. Jika setidaknya ada satu daftar yang diizinkan, koneksi hanya diperbolehkan jika alamat IP cocok dengan daftar yang diizinkan. Jika tidak ada daftar yang diizinkan, semua alamat IP diizinkan.

Jika fitur dinonaktifkan, semua akses diizinkan ke akun atau ruang kerja Anda.

Untuk semua daftar izinkan dan daftar blokir yang digabungkan, konsol akun mendukung batas maksimum 1000 nilai IP/CIDR, di mana satu CIDR dihitung sebagai satu nilai.

Perubahan pada daftar akses IP dapat memakan waktu beberapa menit untuk diterapkan.

Langkah selanjutnya

- Mengonfigurasi daftar akses IP untuk konsol akun: Siapkan pembatasan IP untuk akses konsol akun untuk mengontrol jaringan mana yang dapat mengakses pengaturan tingkat akun dan API. Lihat Mengonfigurasi daftar akses IP untuk konsol akun.

- Mengonfigurasi daftar akses IP untuk ruang kerja: Menerapkan pembatasan IP untuk akses ruang kerja untuk mengontrol jaringan mana yang dapat terhubung ke ruang kerja Azure Databricks Anda. Lihat Mengonfigurasi daftar akses IP untuk ruang kerja.

- Mengonfigurasi konektivitas privat: Gunakan Private Link untuk membangun akses aman dan terisolasi ke layanan Azure dari jaringan virtual Anda, melewati internet publik. Lihat Konsep Azure Private Link.