Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Penting

Fitur ini telah mencapai akhir masa pakai dan tidak akan lagi tersedia setelah 9 Juni 2026. Jika Anda mengonfigurasi fitur ini sebelum tanggal akhir masa pakai, Anda harus bermigrasi ke fitur perimeter keamanan jaringan baru pada 9 Juni 2026. Pelanggan yang ada telah dihubungi tentang migrasi yang diperlukan. Lihat Mengonfigurasi perimeter keamanan jaringan Azure untuk sumber daya Azure.

Halaman ini menjelaskan cara mengonfigurasi firewall penyimpanan Azure untuk komputasi tanpa server menggunakan UI konsol akun Azure Databricks. Anda juga dapat menggunakan API Konfigurasi konektivitas jaringan.

Untuk mengonfigurasi titik akhir privat untuk akses komputasi tanpa server, lihat Mengonfigurasi konektivitas privat ke sumber daya Azure.

Nota

Azure Databricks membebankan biaya jaringan saat beban kerja tanpa server tersambung ke sumber daya pelanggan. Lihat Pahami biaya jaringan tanpa server Databricks.

Gambaran umum pengaktifan firewall untuk komputasi tanpa server

Konektivitas jaringan tanpa server dikelola dengan konfigurasi konektivitas jaringan (NCC). Admin akun membuat NCC di konsol akun, dan NCC dapat dilampirkan ke satu atau beberapa ruang kerja. NCC adalah konstruksi regional tingkat akun yang digunakan untuk mengelola pembuatan titik akhir privat dan pengaktifan firewall dalam skala besar.

NCC mendefinisikan identitas jaringan untuk sumber daya Azure sebagai aturan default. Saat NCC dilampirkan ke ruang kerja, komputasi tanpa server di ruang kerja tersebut menggunakan salah satu jaringan tersebut untuk menyambungkan ke sumber daya Azure. Anda dapat mengizinkan daftar jaringan ini di firewall sumber daya Azure Anda. Untuk firewall sumber daya Azure non-penyimpanan, hubungi tim akun Anda untuk mempelajari tentang menggunakan IP NAT yang stabil.

Aktivasi firewall NCC didukung oleh gudang SQL tanpa server, tugas, notebook, Alur Deklaratif Lakeflow Spark, dan model yang melayani endpoint.

Anda juga dapat membatasi akses akun penyimpanan ruang kerja ke jaringan resmi, termasuk komputasi tanpa server. Saat NCC dilampirkan, aturan jaringannya secara otomatis ditambahkan ke akun penyimpanan ruang kerja. Lihat Mengaktifkan dukungan firewall untuk akun penyimpanan ruang kerja Anda.

Untuk informasi selengkapnya tentang NCC, lihat Apa itu konfigurasi konektivitas jaringan (NCC)?.

Implikasi biaya akses penyimpanan lintas wilayah

Firewall hanya berlaku ketika sumber daya Azure berada di wilayah yang sama dengan ruang kerja Azure Databricks. Untuk lalu lintas lintas wilayah dari komputasi tanpa server Azure Databricks (misalnya, ruang kerja berada di wilayah US Timur dan penyimpanan ADLS berada di Eropa Barat), Azure Databricks merutekan lalu lintas melalui layanan Azure NAT Gateway.

Persyaratan

- Ruang kerja Anda harus berada di paket Premium.

- Anda harus menjadi admin akun Azure Databricks.

- Setiap NCC dapat dipasangkan ke hingga 50 ruang kerja.

- Setiap akun Azure Databricks dapat memiliki hingga 10 NCC per wilayah yang didukung. NCC menyediakan blok CIDR IP stabil yang dibagikan bersama dibandingkan dengan blok IP yang berbeda untuk setiap konfigurasi, dan rentang IP ini spesifik untuk setiap wilayah. Untuk daftar wilayah yang didukung, lihat wilayah Azure Databricks.

- Anda harus memiliki

WRITEakses ke aturan jaringan akun penyimpanan Azure Anda.

Langkah 1: Membuat konfigurasi konektivitas jaringan dan menyalin ID subnet

Databricks merekomendasikan berbagi NCC di antara ruang kerja di unit bisnis yang sama dan mereka yang berbagi wilayah dan properti konektivitas yang sama. Misalnya, jika beberapa ruang kerja menggunakan firewall penyimpanan dan ruang kerja lain menggunakan pendekatan alternatif Private Link, gunakan NCC terpisah untuk kasus penggunaan tersebut.

- Sebagai admin akun, buka konsol akun.

- Di bar samping, klik Keamanan.

- Klik Konfigurasi konektivitas jaringan.

- Klik Tambahkan konfigurasi jaringan.

- Masukkan nama untuk NCC.

- Pilih wilayah. Ini harus cocok dengan wilayah ruang kerja Anda.

- Klik Tambahkan.

- Dalam daftar NCC, klik NCC baru Anda.

- Di Aturan Default di bawah Identitas jaringan, klik Tampilkan semua.

- Dalam dialog, klik tombol Salin subnet .

Langkah 2: Melampirkan NCC ke ruang kerja

Anda dapat melampirkan NCC pada hingga sebanyak 50 ruang kerja di wilayah yang sama dengan NCC.

Untuk menggunakan API untuk melampirkan NCC ke ruang kerja, lihat API Ruang Kerja Akun.

- Di bar samping konsol akun, klik Ruang Kerja.

- Klik nama ruang kerja Anda.

- Klik Perbarui ruang kerja.

- Di bidang Konfigurasi konektivitas jaringan , pilih NCC Anda. Jika tidak terlihat, konfirmasikan bahwa Anda telah memilih wilayah yang sama untuk ruang kerja dan NCC.

- Klik Perbarui.

- Tunggu 10 menit agar perubahan diterapkan.

- Mulai ulang sumber daya komputasi tanpa server yang berjalan di ruang kerja.

Jika Anda menggunakan fitur ini untuk menyambungkan ke akun penyimpanan ruang kerja, konfigurasi Anda selesai. Aturan jaringan secara otomatis ditambahkan ke akun penyimpanan ruang kerja. Untuk akun penyimpanan tambahan, lanjutkan ke langkah berikutnya.

Langkah 3: Mengunci akun penyimpanan Anda

Jika Anda belum membatasi akses ke akun penyimpanan Azure untuk hanya mengizinkan jaringan yang terdaftar, lakukan sekarang. Anda tidak perlu melakukan langkah ini untuk akun penyimpanan ruang kerja.

Membuat firewall penyimpanan juga memengaruhi konektivitas dari bidang komputasi klasik ke sumber daya Anda. Anda juga harus menambahkan aturan jaringan untuk menyambungkan ke akun penyimpanan Anda dari sumber daya komputasi klasik.

- Buka portal Azure.

- Navigasi ke akun penyimpanan Anda untuk sumber data.

- Di navigasi kiri, klik Jaringan.

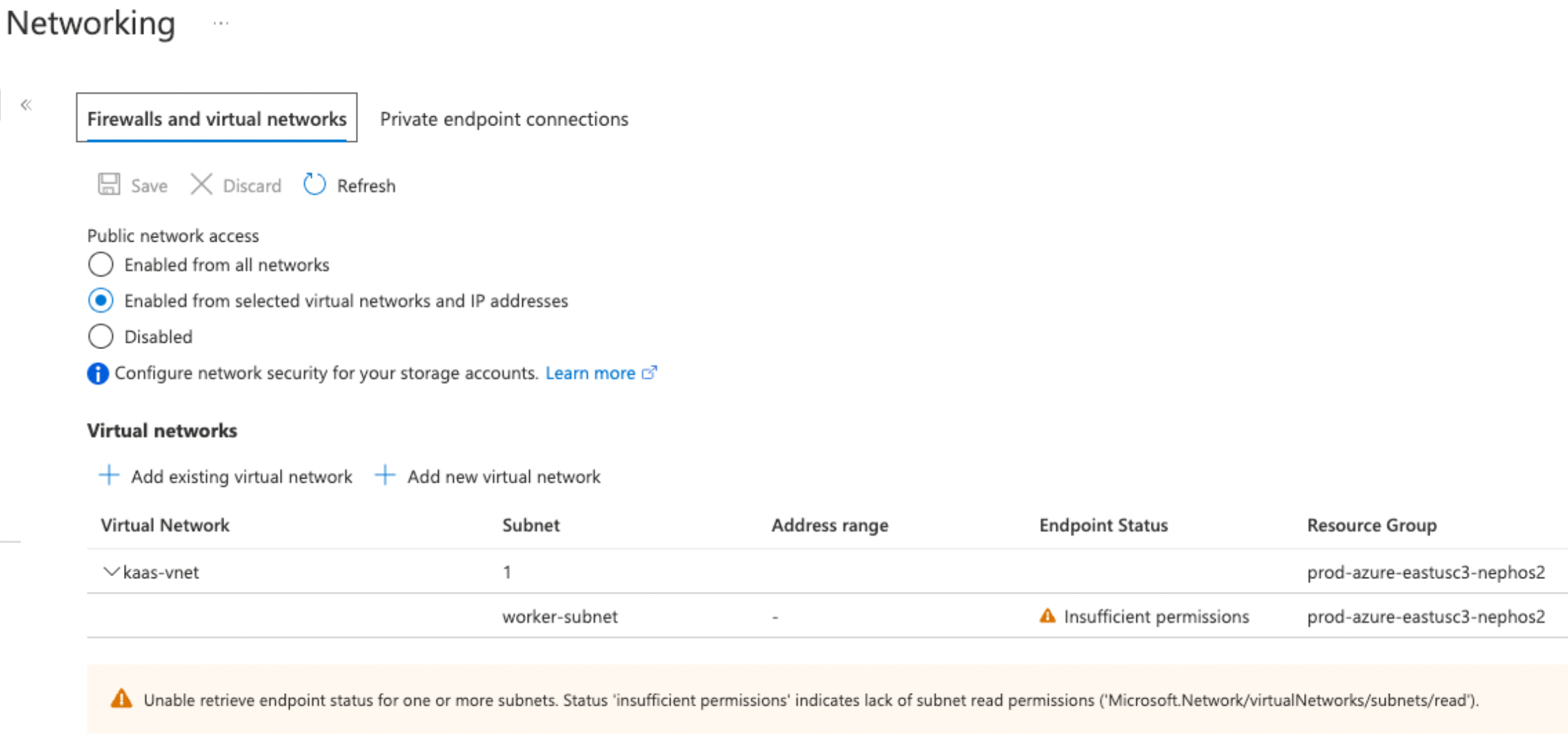

- Di bidang Akses jaringan publik, periksa nilainya. Secara default, nilai diaktifkan dari semua jaringan. Ubah ini menjadi Diaktifkan dari jaringan virtual dan alamat IP yang dipilih.

Langkah 4: Menambahkan aturan jaringan akun penyimpanan Azure

Anda tidak perlu melakukan langkah ini untuk akun penyimpanan ruang kerja.

Di editor teks, salin dan tempel skrip berikut, ganti parameter dengan nilai untuk akun Azure Anda:

# Define parameters $subscription = `<YOUR_SUBSCRIPTION_ID>` # Replace with your Azure subscription ID or name $resourceGroup = `<YOUR_RESOURCE_GROUP>` # Replace with your Azure resource group name $accountName = `<YOUR_STORAGE_ACCOUNT_NAME>` # Replace with your Azure storage account name $subnets = `<SUBNET_NAME_1>` # Replace with your actual subnet names # Add network rules for each subnet foreach ($subnet in $subnets) { az storage account network-rule add --subscription $subscription ` --resource-group $resourceGroup ` --account-name $accountName ` --subnet $subnet }Luncurkan Azure Cloud Shell.

Di Azure Cloud Shell, menggunakan editor, buat file baru yang diakhiri dengan ekstensi

.ps1.vi ncc.ps1Tempelkan skrip dari langkah 1 ke editor Anda lalu tekan

Esc, ketik:wq, dan tekanEnter.Jalankan perintah berikut untuk menjalankan skrip Anda:

./ncc.ps1Setelah menjalankan semua perintah, Anda dapat menggunakan portal Microsoft Azure untuk melihat akun penyimpanan Anda dan mengonfirmasi bahwa ada entri dalam tabel Virtual Networks yang mewakili subnet baru.

Kiat

- Saat Anda menambahkan aturan jaringan akun penyimpanan, gunakan API Konektivitas Jaringan untuk mengambil subnet terbaru.

- Hindari menyimpan informasi NCC secara lokal.

- Abaikan penyebutan "Izin tidak cukup" di kolom status titik akhir atau peringatan di bawah daftar jaringan. Mereka hanya menunjukkan bahwa Anda tidak memiliki izin untuk membaca subnet Azure Databricks tetapi tidak mengganggu kemampuan subnet tanpa server Azure Databricks tersebut untuk menghubungi penyimpanan Azure Anda.

Untuk mengonfirmasi bahwa akun penyimpanan Anda menggunakan pengaturan ini dari portal Microsoft Azure, navigasikan ke Jaringan di akun penyimpanan Anda. Konfirmasikan bahwa Akses jaringan publik diatur ke Diaktifkan dari jaringan virtual dan alamat IP yang dipilih dan jaringan yang diizinkan tercantum di bagian Jaringan Virtual .

Langkah selanjutnya

- Mengelola aturan titik akhir privat: Mengontrol lalu lintas jaringan ke dan dari titik akhir privat Anda dengan menentukan aturan tertentu yang mengizinkan atau menolak koneksi. Lihat Mengelola Aturan pada Titik Akhir Privat.

- Mengonfigurasi kebijakan jaringan: Terapkan kebijakan jaringan untuk menyediakan kontrol keamanan tambahan dan pembatasan akses untuk lingkungan komputasi tanpa server Anda. Lihat Apa itu kontrol keluar tanpa server?.

- Memahami biaya transfer data dan konektivitas: Pelajari tentang biaya yang terkait dengan pemindahan data ke dalam dan ke luar lingkungan tanpa server dan konfigurasi konektivitas jaringan. Lihat Pahami biaya jaringan tanpa server Databricks.