Pertimbangan keamanan untuk mengakses aplikasi dari jarak jauh dengan proksi aplikasi Microsoft Entra

Artikel ini menjelaskan komponen yang berfungsi untuk menjaga pengguna dan aplikasi Anda tetap aman saat Anda menggunakan proksi aplikasi Microsoft Entra.

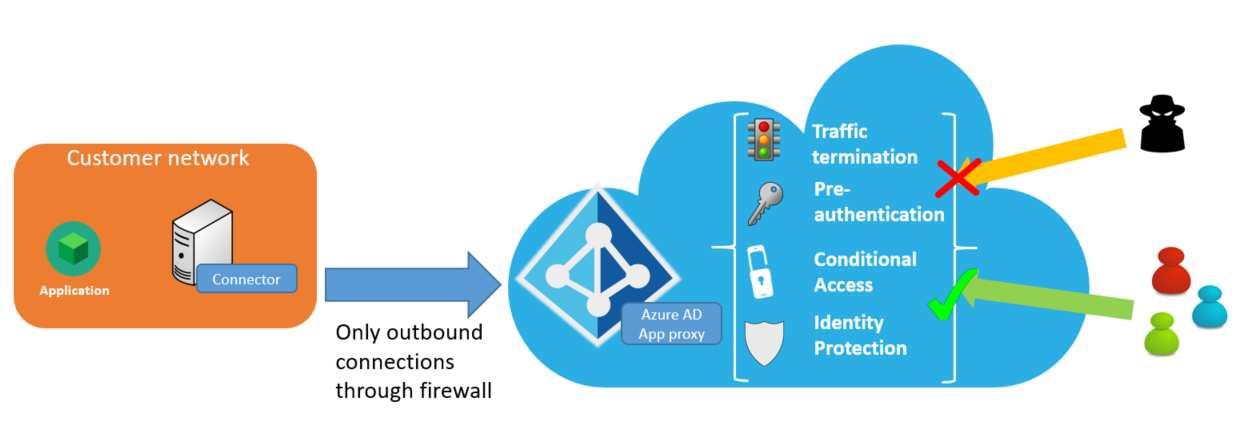

Diagram berikut menunjukkan bagaimana MICROSOFT Entra ID memungkinkan akses jarak jauh yang aman ke aplikasi lokal Anda.

Keuntungan keamanan

Proksi aplikasi Microsoft Entra menawarkan banyak manfaat keamanan. Daftar manfaatnya adalah:

- Akses terautentikasi

- Akses Bersyarat

- Penghentian lalu lintas

- Semua akses keluar

- Analitik skala cloud dan pembelajaran mesin

- Akses jarak jauh sebagai layanan

- Layanan perlindungan Microsoft Distributed Denial of Service (DDoS)

Akses terautentikasi

Hanya koneksi terautentikasi yang dapat mengakses jaringan Anda saat Anda menggunakan pra-autentikasi Microsoft Entra.

Proksi aplikasi Microsoft Entra bergantung pada layanan token keamanan Microsoft Entra (STS) untuk semua autentikasi. Pra-autentikasi, berdasarkan sifatnya, memblokir sejumlah besar serangan anonim, karena hanya identitas terautentikasi yang dapat mengakses aplikasi back-end.

Jika Anda memilih Passthrough sebagai metode pra-autentikasi, Anda tidak akan mendapatkan manfaat ini.

Akses Bersyarat

Terap kontrol kebijakan yang lebih terperinci sebelum koneksi ke jaringan Anda dibuat.

Dengan Akses Bersyarat, Anda dapat menentukan batasan tentang cara pengguna diizinkan mengakses aplikasi Anda. Anda dapat membuat kebijakan yang membatasi masuk berdasarkan lokasi, kekuatan autentikasi, dan profil risiko pengguna.

Anda juga dapat menggunakan Akses Bersyar untuk mengonfigurasi kebijakan autentikasi multifaktor, menambahkan lapisan keamanan lain ke autentikasi pengguna Anda. Selain itu, aplikasi Anda juga dapat dirutekan ke aplikasi Microsoft Defender untuk Cloud melalui Akses Bersyar Microsoft Entra untuk menyediakan pemantauan dan kontrol real time, melalui kebijakan akses dan sesi.

Penghentian lalu lintas

Semua lalu lintas dihentikan di cloud.

Karena proksi aplikasi Microsoft Entra adalah proksi terbalik, semua lalu lintas ke aplikasi back-end dihentikan di layanan. Sesi ini hanya dapat diterbitkan ulang dengan server back-end, yang berarti bahwa server back-end Anda tidak terekspos untuk mengarahkan lalu lintas HTTP. Konfigurasi berarti Anda lebih terlindungi dari serangan yang ditargetkan.

Semua akses adalah koneksi outbound

Anda tidak perlu membuka koneksi masuk ke jaringan perusahaan.

konektor jaringan privat hanya menggunakan koneksi keluar ke layanan proksi aplikasi Microsoft Entra. Tidak perlu membuka port firewall untuk koneksi masuk. Proksi tradisional memerlukan jaringan perimeter (juga dikenal sebagai DMZ, zona demiliterisasi, atau subnet yang disaring) dan memungkinkan akses ke koneksi yang tidak diautentikasi di tepi jaringan. Dengan proksi aplikasi, Anda tidak memerlukan jaringan perimeter karena semua koneksi keluar dan berlangsung melalui saluran yang aman.

Untuk informasi selengkapnya tentang konektor, lihat Memahami konektor jaringan privat Microsoft Entra.

Analitik skala cloud dan pembelajaran mesin

Dapatkan perlindungan keamanan mutakhir.

Karena merupakan bagian dari ID Microsoft Entra, proksi aplikasi menggunakan Microsoft Entra ID Protection, dengan data dari Pusat Respons Keamanan Microsoft dan Unit Kejahatan Digital. Bersama-sama, kami secara proaktif mengidentifikasi akun yang rentan dan menawarkan perlindungan dari login berisiko tinggi. Kami memperhitungkan banyak faktor untuk menentukan upaya masuk yang berisiko tinggi. Faktor-faktor ini termasuk menandai perangkat yang terinfeksi, jaringan anonim, dan lokasi unik atau tidak terduga.

Banyak dari laporan dan peristiwa ini sudah tersedia melalui API untuk integrasi dengan informasi keamanan dan sistem manajemen peristiwa (SIEM) Anda.

Akses jarak jauh sebagai layanan

Anda tidak perlu khawatir tentang mempertahankan dan melakukan patching server lokal.

Perangkat lunak yang tidak di-patch tetap menyebabkan sejumlah besar serangan. Proksi aplikasi Microsoft Entra adalah layanan skala Internet yang dimiliki Microsoft, sehingga Anda selalu mendapatkan patch dan peningkatan keamanan terbaru.

Untuk meningkatkan keamanan aplikasi yang diterbitkan oleh proksi aplikasi Microsoft Entra, kami memblokir robot perayap web agar tidak mengindeks dan mengarsipkan aplikasi Anda. Setiap kali robot perayap web mencoba mengambil pengaturan robot untuk aplikasi yang diterbitkan, proksi aplikasi membalas dengan file robots.txt yang menyertakan User-agent: * Disallow: /.

Layanan perlindungan Microsoft Distributed Denial of Service (DDoS)

Aplikasi yang diterbitkan melalui proksi aplikasi dilindungi dari serangan Distributed Denial of Service (DDoS). Microsoft secara otomatis mengaktifkan perlindungan ini di semua pusat data. Layanan perlindungan Microsoft DDoS menyediakan pemantauan lalu lintas yang selalu aktif dan mitigasi serangan tingkat jaringan umum secara real time.

Di balik layanan

Proksi aplikasi Microsoft Entra terdiri dari dua bagian:

- Layanan berbasis cloud: Layanan ini berjalan di cloud Microsoft, dan merupakan tempat koneksi klien/pengguna eksternal dibuat.

- Konektor lokal: Komponen lokal, konektor mendengarkan permintaan dari layanan proksi aplikasi Microsoft Entra dan menangani koneksi ke aplikasi internal.

Alur antara konektor dan layanan proksi aplikasi dibuat saat:

- Konektor pertama kali disiapkan.

- Konektor menarik informasi konfigurasi dari layanan proksi aplikasi.

- Pengguna mengakses aplikasi yang dipublikasikan.

Catatan

Semua komunikasi terjadi melalui TLS, dan selalu berasal dari konektor ke layanan proksi aplikasi. Layanan ini hanya outbound.

Konektor menggunakan sertifikat klien untuk mengautentikasi ke layanan proksi aplikasi untuk hampir semua panggilan. Satu-satunya pengecualian untuk proses ini adalah langkah penyiapan awal saat sertifikat klien dibuat.

Memasang konektor

Saat konektor pertama kali disiapkan, peristiwa alur berikut ini berlangsung:

- Pendaftaran konektor ke layanan terjadi sebagai bagian dari pemasangan konektor. Pengguna diminta untuk memasukkan kredensial admin Microsoft Entra mereka. Token yang diperoleh dari autentikasi ini kemudian disajikan ke layanan proksi aplikasi Microsoft Entra.

- Layanan proksi aplikasi mengevaluasi token. Ini memeriksa apakah pengguna adalah Administrator Global dalam tenant. Jika pengguna bukan administrator, proses dihentikan.

- Konektor menghasilkan permintaan sertifikat klien dan meneruskannya, bersama dengan token, ke layanan proksi aplikasi. Sebagai gantinya, layanan memverifikasi token dan menandatangani permintaan sertifikat klien.

- Konektor menggunakan sertifikat klien untuk komunikasi di masa mendatang dengan layanan proksi aplikasi.

- Konektor melakukan tarikan awal data konfigurasi sistem dari layanan menggunakan sertifikat kliennya, dan sekarang siap untuk mengambil permintaan.

Memperbarui pengaturan konfigurasi

Setiap kali layanan proksi aplikasi memperbarui pengaturan konfigurasi, peristiwa alur berikut terjadi:

- Konektor terhubung ke titik akhir konfigurasi dalam layanan proksi aplikasi dengan menggunakan sertifikat kliennya.

- Sertifikat klien divalidasi.

- Layanan proksi aplikasi mengembalikan data konfigurasi ke konektor (misalnya, grup konektor tempat konektor harus menjadi bagian dari).

- Konektor menghasilkan permintaan sertifikat baru jika sertifikat saat ini berusia lebih dari 180 hari.

Mengakses aplikasi yang dipublikasikan

Saat pengguna mengakses aplikasi yang diterbitkan, peristiwa berikut terjadi antara layanan proksi aplikasi dan konektor jaringan privat:

- Layanan mengautentikasi pengguna untuk aplikasi

- Layanan menempatkan permintaan di antrean konektor

- Konektor memproses permintaan dari antrean

- Konektor menunggu respons

- Layanan mengalirkan data ke pengguna

Untuk mempelajari selengkapnya tentang hal yang terjadi di setiap langkah ini, lanjutkan membaca.

1. Layanan mengautentikasi pengguna untuk aplikasi

Jika aplikasi menggunakan passthrough sebagai metode pra-autentikasinya, langkah-langkah di bagian ini akan dilewati.

Pengguna dialihkan ke Microsoft Entra STS untuk mengautentikasi jika aplikasi dikonfigurasi untuk melakukan pra-autentikasi dengan ID Microsoft Entra. Langkah-langkah berikut terjadi:

- Proksi aplikasi memeriksa persyaratan kebijakan Akses Bersyar. Langkah ini memastikan pengguna ditetapkan ke aplikasi. Jika verifikasi dua langkah diperlukan, urutan autentikasi akan meminta pengguna untuk metode autentikasi kedua.

- Microsoft Entra STS mengeluarkan token yang ditandatangani untuk aplikasi dan mengalihkan pengguna kembali ke layanan proksi aplikasi.

- Proksi aplikasi memverifikasi bahwa token dikeluarkan untuk aplikasi yang benar, ditandatangani, dan valid.

- Proksi aplikasi menetapkan cookie autentikasi terenkripsi untuk menunjukkan keberhasilan autentikasi ke aplikasi. Cookie menyertakan tanda waktu kedaluwarsa berdasarkan token dari ID Microsoft Entra. Cookie juga menyertakan nama pengguna yang didasarkan pada autentikasi. Cookie dienkripsi dengan kunci privat yang hanya diketahui oleh layanan proksi aplikasi.

- Proksi aplikasi mengalihkan pengguna kembali ke URL yang awalnya diminta.

Jika ada bagian dari langkah-langkah pra-autentikasi yang gagal, permintaan pengguna ditolak, dan pengguna ditampilkan pesan yang menunjukkan sumber masalah.

2. Layanan menempatkan permintaan dalam antrean konektor

Koneksi tor menjaga koneksi keluar tetap terbuka ke layanan proksi aplikasi. Ketika permintaan masuk, layanan mengantrekan permintaan pada salah satu koneksi terbuka untuk diambil konektor.

Permintaan ini mencakup header permintaan, data dari cookie terenkripsi, pengguna yang membuat permintaan, dan ID permintaan. Meskipun data dari cookie terenkripsi dikirim dengan permintaan, cookie autentikasi itu sendiri tidak.

3. Konektor memproses permintaan dari antrean.

Berdasarkan permintaan, proksi aplikasi melakukan salah satu tindakan berikut:

Jika permintaan adalah operasi sederhana (misalnya, tidak ada data dalam isi apa adanya dengan permintaan API

GETRESTful), konektor membuat koneksi ke sumber daya internal target lalu menunggu respons.Jika permintaan memiliki data yang terkait dengannya dalam isi (misalnya, operasi RESTful API

POST), konektor membuat koneksi keluar dengan menggunakan sertifikat klien ke instans proksi aplikasi. Ini membuat koneksi ini untuk meminta data dan membuka koneksi ke sumber daya internal. Setelah menerima permintaan dari konektor, layanan proksi aplikasi mulai menerima konten dari pengguna dan meneruskan data ke konektor. Konektor, pada akhirnya, meneruskan data ke sumber daya internal.

4. Konektor menunggu respons.

Setelah permintaan dan transmisi semua konten ke back end selesai, konektor menunggu respons.

Setelah menerima respons, konektor membuat koneksi keluar ke layanan proksi aplikasi, untuk mengembalikan detail header dan mulai mengalirkan data pengembalian.

5. Layanan mengalirkan data ke pengguna.

Beberapa pemrosesan aplikasi terjadi saat ini. Misalnya, proksi aplikasi menerjemahkan header atau URL.