Mulai cepat: Beri izin untuk membuat pendaftaran aplikasi tak terbatas

Dalam panduan mulai cepat ini, Anda membuat peran kustom dengan izin untuk membuat jumlah pendaftaran aplikasi yang tidak terbatas, lalu menetapkan peran tersebut kepada pengguna. Pengguna yang ditetapkan kemudian dapat menggunakan pusat admin Microsoft Entra, Microsoft Graph PowerShell, atau Microsoft Graph API untuk membuat pendaftaran aplikasi. Tidak seperti peran Pengembang Aplikasi bawaan, peran khusus ini memberikan kemampuan untuk membuat jumlah pendaftaran aplikasi yang tidak terbatas. Peran Pengembang Aplikasi memberikan kemampuan tersebut, tetapi jumlah total objek yang dibuat dibatasi hingga 250 untuk mencegah pencapaian kuota objek di seluruh direktori. Peran hak istimewa paling sedikit yang diperlukan untuk membuat dan menetapkan peran kustom Microsoft Entra adalah Administrator Peran Istimewa.

Jika Anda tidak memiliki langganan Azure, buat akun gratis sebelum Anda memulai.

Prasyarat

- Lisensi Microsoft Entra ID P1 atau P2

- Administrator Peran Privileged

- Modul Microsoft Graph PowerShell saat menggunakan PowerShell

- Persetujuan admin saat menggunakan Penjelajah Graph untuk Microsoft Graph API

Untuk informasi selengkapnya, lihat Prasyarat untuk menggunakan PowerShell atau Graph Explorer.

Pusat admin Microsoft Entra

Membuat peran kustom

Tip

Langkah-langkah dalam artikel ini mungkin sedikit berbeda berdasarkan portal tempat Anda memulai.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Peran Istimewa.

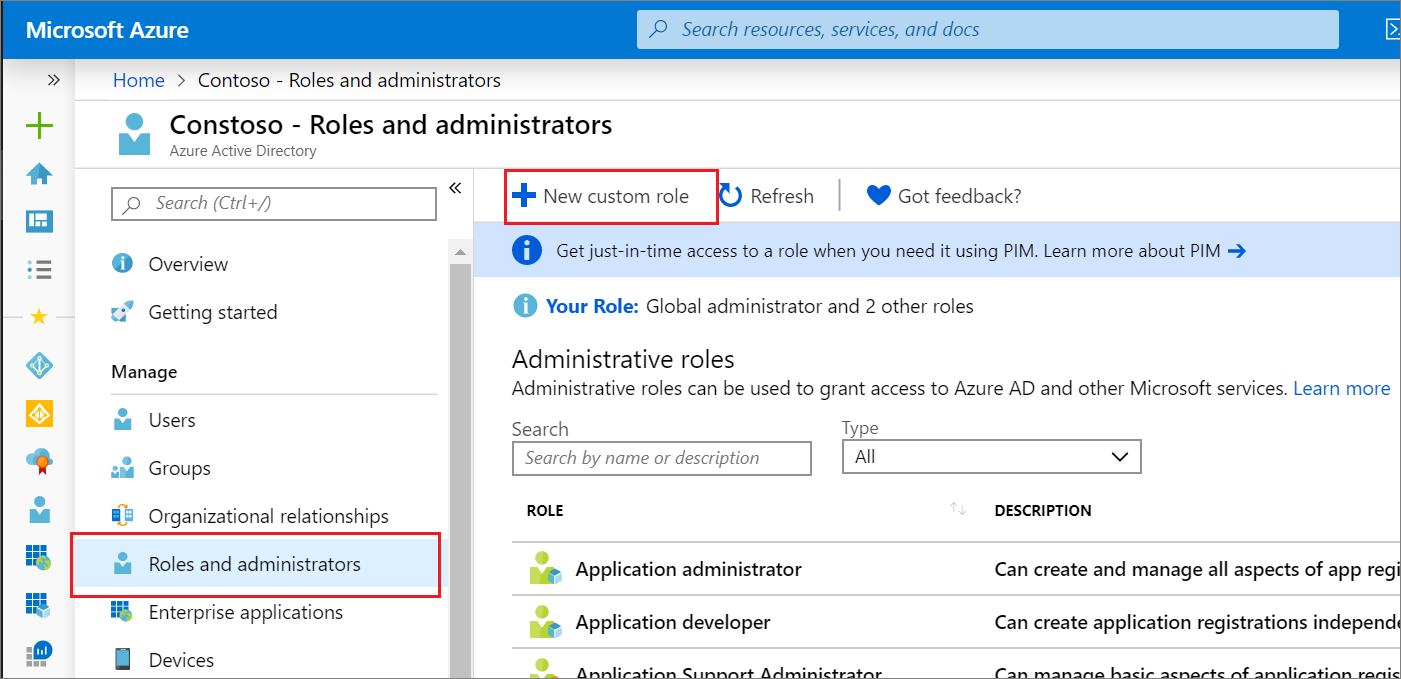

Telusuri Peran Identitas>& Peran admin>& admin.

Pilih Peran kustom baru.

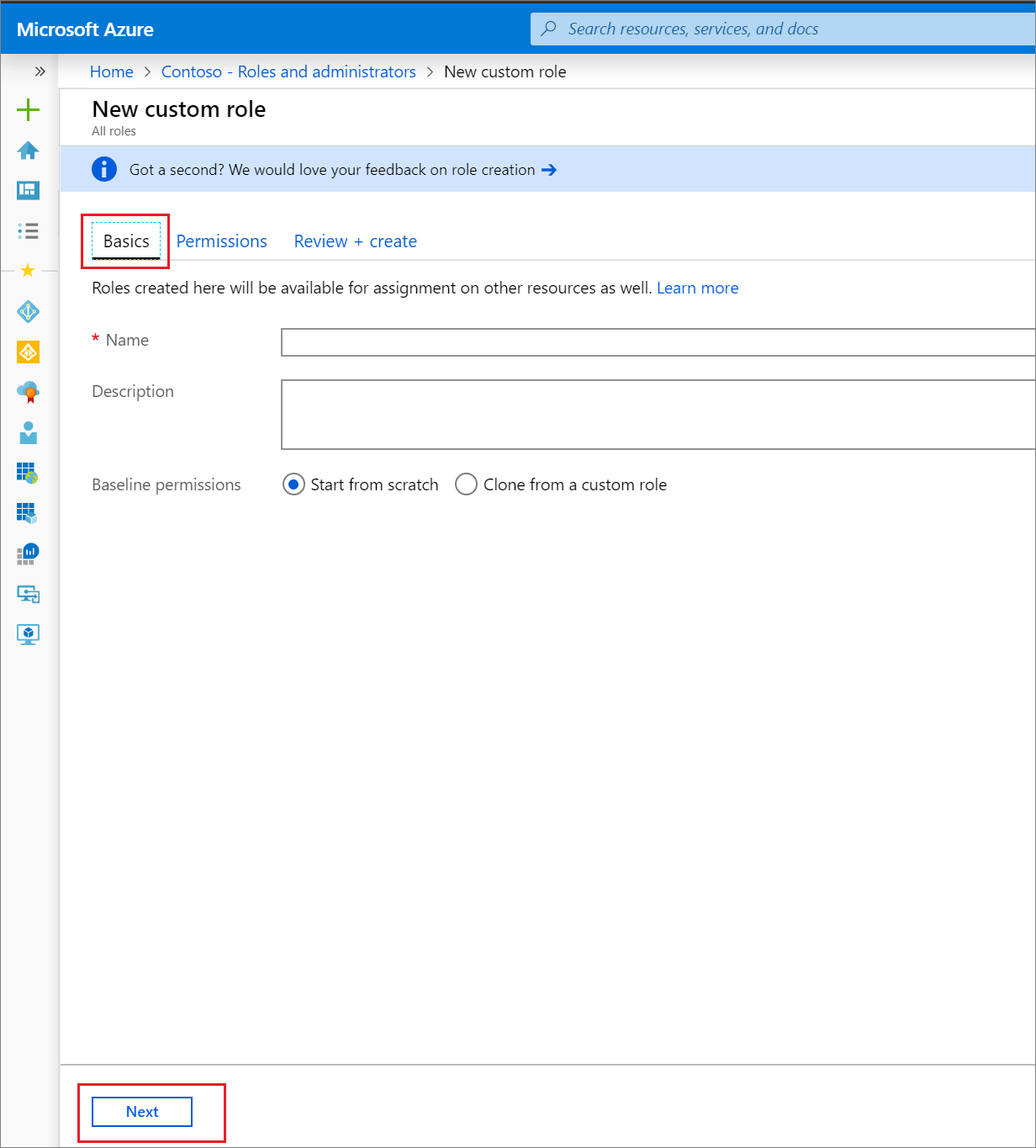

Pada tab Dasar , masukkan "Pembuat Pendaftaran Aplikasi" untuk nama peran dan "Dapat membuat jumlah pendaftaran aplikasi yang tidak terbatas" untuk deskripsi peran, lalu pilih Berikutnya.

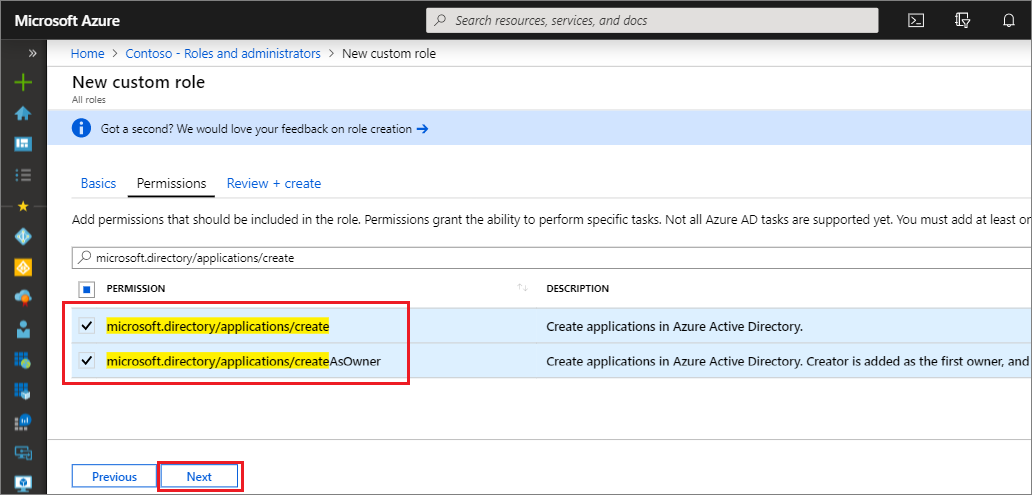

Pada tab Izin, masukkan "microsoft.directory/applications/create" di kotak pencarian, lalu pilih kotak centang di samping izin yang diinginkan, lalu pilih Berikutnya.

Pada tab Tinjau + buat, tinjau izin dan pilih Buat.

Menetapkan peran

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Peran Istimewa.

Telusuri Peran Identitas>& Peran admin>& admin.

Pilih peran Pembuat Pendaftaran Aplikasi dan pilih Tambahkan tugas.

Pilih pengguna yang diinginkan dan klik Pilih untuk menambahkan pengguna ke peran.

Selesai! Dalam quickstart ini, Anda berhasil membuat peran kustom dengan izin untuk membuat jumlah pendaftaran aplikasi yang tidak terbatas, lalu menetapkan peran itu kepada pengguna.

Tip

Untuk menetapkan peran ke aplikasi menggunakan pusat admin Microsoft Entra, masukkan nama aplikasi ke dalam kotak pencarian halaman penugasan. Aplikasi tidak ditampilkan dalam daftar secara default, tetapi dikembalikan dalam hasil pencarian.

Izin pendaftaran aplikasi

Ada dua izin yang tersedia untuk memberikan kemampuan membuat pendaftaran aplikasi, masing-masing dengan perilaku yang berbeda.

- microsoft.directory/applications/createAsOwner: Menetapkan izin ini menghasilkan pembuat yang ditambahkan sebagai pemilik pertama pendaftaran aplikasi yang dibuat, dan pendaftaran aplikasi yang dibuat dihitung terhadap 250 kuota objek yang dibuat pembuat.

- microsoft.directory/applications/create: Menetapkan izin ini menghasilkan pembuat yang tidak ditambahkan sebagai pemilik pertama pendaftaran aplikasi yang dibuat, dan pendaftaran aplikasi yang dibuat tidak akan dihitung terhadap kuota 250 objek yang dibuat kreator. Gunakan izin ini dengan hati-hati, karena tidak ada yang mencegah penerima tugas membuat pendaftaran aplikasi hingga kuota tingkat direktori terpukul. Jika kedua izin ditetapkan, maka izin ini yang lebih diutamakan.

PowerShell

Membuat peran kustom

Buat peran baru menggunakan skrip PowerShell berikut ini:

# Basic role information

$displayName = "Application Registration Creator"

$description = "Can create an unlimited number of application registrations."

$templateId = (New-Guid).Guid

# Set of permissions to grant

$allowedResourceAction =

@(

"microsoft.directory/applications/create"

"microsoft.directory/applications/createAsOwner"

)

$rolePermissions = @{'allowedResourceActions'= $allowedResourceAction}

# Create new custom admin role

$customRole = New-MgRoleManagementDirectoryRoleDefinition -DisplayName $displayName -Description $description -RolePermissions $rolePermissions -TemplateId $templateId -IsEnabled:$true

Menetapkan peran

Tetapkan peran menggunakan skrip PowerShell ini:

# Get the user and role definition you want to link

$user = Get-MgUser -Filter "UserPrincipalName eq 'Adam@contoso.com'"

$roleDefinition = Get-MgRoleManagementDirectoryRoleDefinition -Filter "DisplayName eq 'Application Registration Creator'"

# Get resource scope for assignment

$resourceScope = '/'

# Create a scoped role assignment

$roleAssignment = New-MgRoleManagementDirectoryRoleAssignment -DirectoryScopeId $resourceScope -RoleDefinitionId $roleDefinition.Id -PrincipalId $user.Id

API Microsoft Graph

Membuat peran kustom

Menggunakan API Create unifiedRoleDefinition untuk membuat peran kustom.

POST https://graph.microsoft.com/v1.0/roleManagement/directory/roleDefinitions

Isi

{

"description": "Can create an unlimited number of application registrations.",

"displayName": "Application Registration Creator",

"isEnabled": true,

"rolePermissions":

[

{

"allowedResourceActions":

[

"microsoft.directory/applications/create"

"microsoft.directory/applications/createAsOwner"

]

}

],

"templateId": "<PROVIDE NEW GUID HERE>",

"version": "1"

}

Menetapkan peran

Menggunakan API Create unifiedRoleAssignment untuk menetapkan peran kustom. Penetapan peran menggabungkan ID utama keamanan (yang dapat menjadi pengguna atau perwakilan layanan), ID definisi peran (peran), dan cakupan sumber daya Microsoft Entra.

POST https://graph.microsoft.com/v1.0/roleManagement/directory/roleAssignments

Isi

{

"@odata.type": "#microsoft.graph.unifiedRoleAssignment",

"principalId": "<PROVIDE OBJECTID OF USER TO ASSIGN HERE>",

"roleDefinitionId": "<PROVIDE OBJECTID OF ROLE DEFINITION HERE>",

"directoryScopeId": "/"

}

Langkah berikutnya

- Jangan ragu untuk berbagi dengan kami di forum peran administratif Microsoft Entra.

- Untuk informasi selengkapnya tentang peran Microsoft Entra, lihat Peran bawaan Microsoft Entra.

- Untuk izin pengguna default, lihat perbandingan izin pengguna tamu dan anggota default.

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk