Tutorial: Mengonfigurasi G Suite untuk provisi pengguna otomatis

Tutorial ini menjelaskan langkah-langkah yang perlu Anda lakukan di ID G Suite dan Microsoft Entra untuk mengonfigurasi provisi pengguna otomatis. Saat dikonfigurasi, MICROSOFT Entra ID secara otomatis memprovisi dan mendeprovisi pengguna dan grup ke G Suite menggunakan layanan provisi Microsoft Entra. Untuk detail penting tentang apa yang dilakukan layanan ini, cara kerjanya, dan tanya jawab umum, lihat Mengotomatiskan provisi dan deprovisi pengguna ke aplikasi SaaS dengan ID Microsoft Entra.

Catatan

Tutorial ini menjelaskan konektor yang dibangun di atas Layanan Provisi pengguna Microsoft Entra. Untuk detail penting tentang apa yang dilakukan layanan ini, cara kerjanya, dan tanya jawab umum, lihat Mengotomatiskan provisi dan deprovisi pengguna ke aplikasi SaaS dengan ID Microsoft Entra.

Kemampuan yang didukung

- Membuat pengguna di G Suite

- Menghapus pengguna di G Suite saat mereka tidak memerlukan akses lagi (catatan: menghapus pengguna dari cakupan sinkronisasi tidak akan mengakibatkan penghapusan objek di GSuite)

- Menjaga atribut pengguna tetap sinkron antara MICROSOFT Entra ID dan G Suite

- Memprovisi grup dan keanggotaan grup di G Suite

- Akses menyeluruh ke G Suite (disarankan)

Prasyarat

Skenario yang diuraikan dalam tutorial ini mengasumsikan bahwa Anda sudah memiliki prasyarat berikut:

- Penyewa Microsoft Entra

- Akun pengguna di MICROSOFT Entra ID dengan izin untuk mengonfigurasi provisi (misalnya, Administrator Aplikasi, Administrator Aplikasi Cloud, Pemilik Aplikasi, atau Administrator Global).

- Penyewa G Suite

- Akun pengguna di G Suite dengan izin Admin.

Langkah 1: Merencanakan penyebaran provisi Anda

- Pelajari tentang Cara kerja layanan provisi .

- Tentukan siapa yang berada dalam cakupan provisi.

- Tentukan data apa yang akan dipetakan antara ID Microsoft Entra dan G Suite.

Langkah 2: Mengonfigurasi G Suite untuk mendukung provisi dengan ID Microsoft Entra

Sebelum mengonfigurasi G Suite untuk provisi pengguna otomatis dengan MICROSOFT Entra ID, Anda harus mengaktifkan provisi SCIM di G Suite.

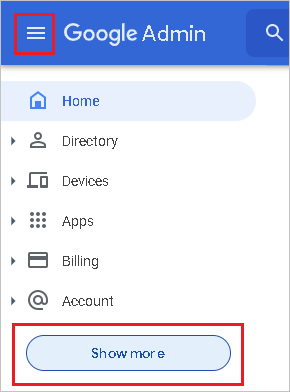

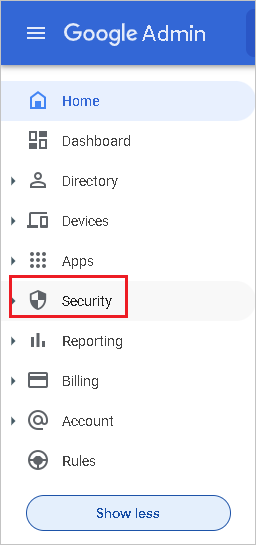

Masuk ke konsol Admin G Suite dengan akun administrator Anda, lalu pilih Menu utama dan pilih Keamanan. Jika Anda tidak melihatnya, mungkin tersembunyi di bagian menu Tampilkan Selengkapnya.

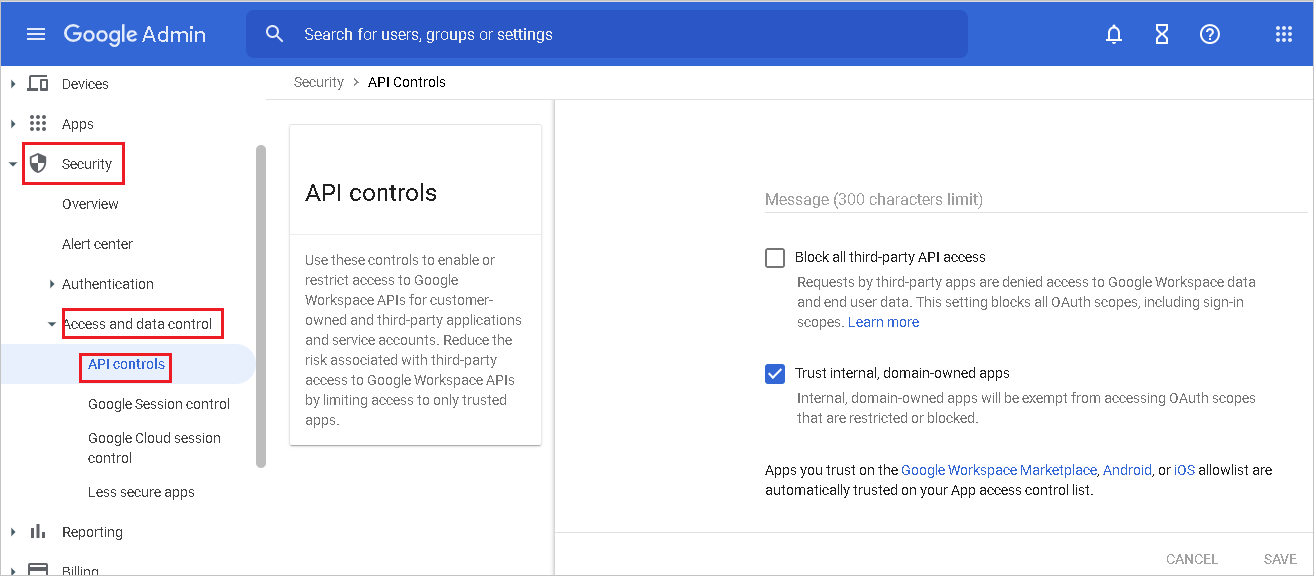

Navigasikan ke Keamanan -> Akses dam kontrol data -> Kontrol API .Pilih kotak centang Percayai aplikasi internal milik domain, lalu klik SIMPAN

Penting

Untuk setiap pengguna yang ingin Anda provisikan ke G Suite, nama pengguna mereka di ID Microsoft Entra harus terkait dengan domain kustom. Misalnya, nama pengguna yang terlihat seperti bob@contoso.onmicrosoft.com tidak diterima oleh G Suite. Di sisi lain, bob@contoso.com diterima. Anda bisa mengubah domain pengguna yang ada dengan mengikuti instruksi di sini.

Setelah menambahkan dan memverifikasi domain kustom yang diinginkan dengan ID Microsoft Entra, Anda harus memverifikasinya lagi dengan G Suite. Untuk memverifikasi domain di G Suite, lihat langkah-langkah berikut:

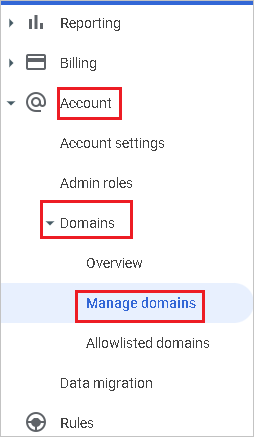

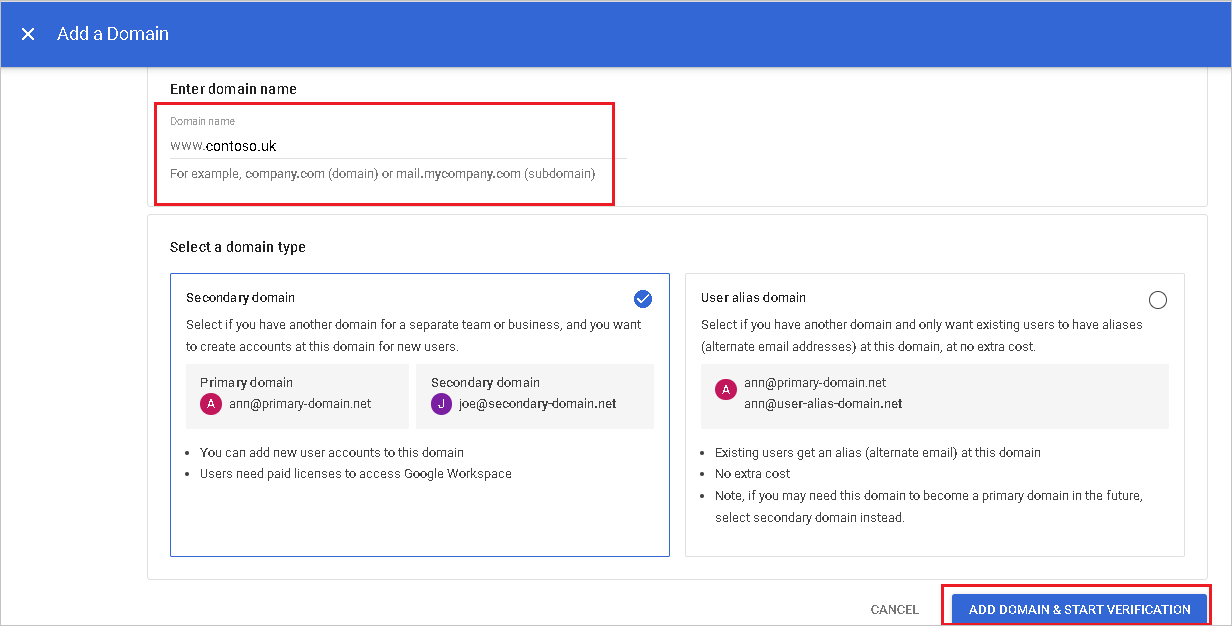

Di Konsol Admin G Suite, navigasikan ke Akun -> Domain -> Kelola Domain.

Di halaman Kelola Domain, klik Tambahkan domain.

Pilih Tambahkan domain lain, lalu ketik nama domain yang ingin Anda tambahkan.

Pilih TAMBAHKAN DOMAIN & MULAI VERIFIKASI. Lalu ikuti langkah-langkah untuk memverifikasi bahwa Anda adalah pemilik nama domain. Untuk petunjuk komprehensif tentang cara memverifikasi domain Anda dengan Google, lihat Memverifikasi kepemilikan situs Anda.

Ulangi langkah-langkah sebelumnya untuk domain lain yang ingin Anda tambahkan ke G Suite.

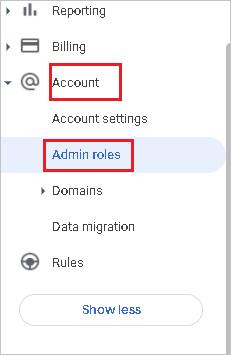

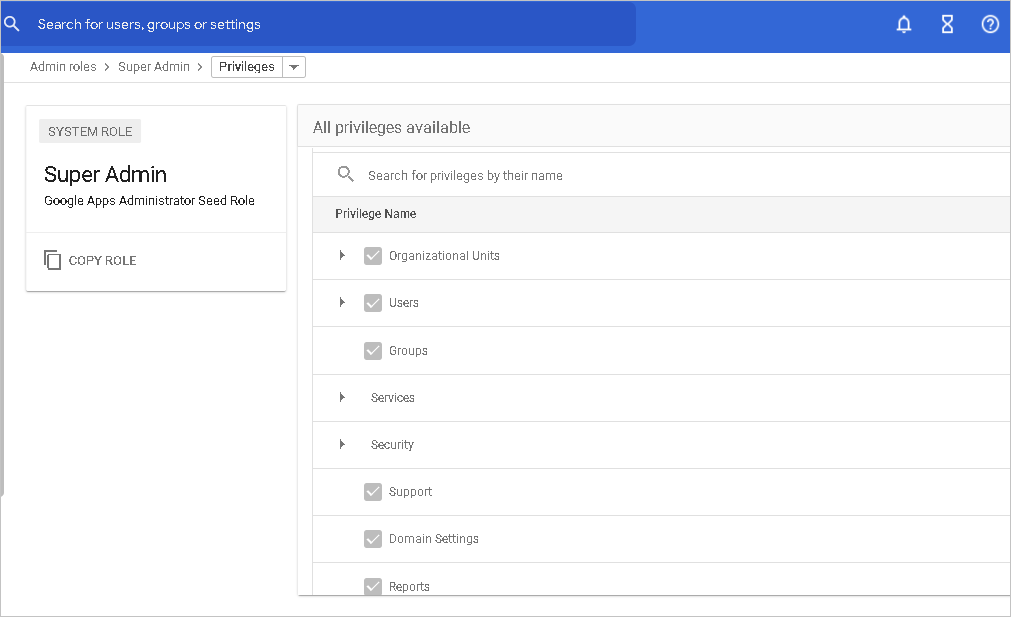

Selanjutnya, tentukan akun admin mana yang ingin Anda gunakan untuk mengelola provisi pengguna di G Suite. Navigasikan ke Akun->peran Admin.

Untuk Peran admin akun tersebut, edit Hak Istimewa untuk peran tersebut. Pastikan untuk mengaktifkan semua Hak Istimewa API Admin sehingga akun ini dapat digunakan untuk provisi.

Langkah 3: Menambahkan G Suite dari galeri aplikasi Microsoft Entra

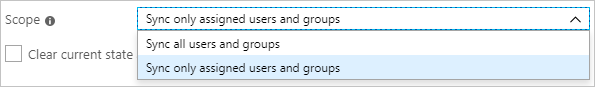

Tambahkan G Suite dari galeri aplikasi Microsoft Entra untuk mulai mengelola provisi ke G Suite. Jika sebelumnya Anda telah menyiapkan G Suite untuk SSO, Anda dapat menggunakan aplikasi yang sama. Namun, sebaiknya Anda membuat aplikasi terpisah saat menguji integrasi pada awalnya. Pelajari selengkapnya tentang cara menambahkan aplikasi dari galeri di sini.

Langkah 4: Tentukan siapa yang berada dalam cakupan provisi

Layanan provisi Microsoft Entra memungkinkan Anda untuk mencakup siapa yang disediakan berdasarkan penugasan ke aplikasi dan atau berdasarkan atribut pengguna / grup. Jika Anda memilih untuk mencakup siapa yang diprovisikan ke aplikasi Anda berdasarkan penugasan, Anda dapat menggunakan langkah-langkah berikut untuk menetapkan pengguna dan grup ke aplikasi. Jika Anda memilih untuk mencakup siapa yang disediakan hanya berdasarkan atribut pengguna atau grup, Anda dapat menggunakan filter cakupan seperti yang dijelaskan di sini.

Mulai dari yang kecil. Lakukan pengujian pada set kecil pengguna dan grup sebelum meluncurkan ke semua orang. Saat cakupan provisi diatur ke pengguna dan grup yang telah ditetapkan, Anda dapat mengontrolnya dengan menetapkan satu atau dua pengguna atau grup ke aplikasi. Ketika cakupan diatur ke semua pengguna dan grup, Anda dapat menentukan filter cakupan berbasis atribut.

Jika Anda memerlukan lebih banyak peran, Anda dapat memperbarui manifes aplikasi untuk menambahkan peran baru.

Langkah 5: Mengonfigurasi provisi pengguna otomatis ke G Suite

Bagian ini memandu Anda melalui langkah-langkah untuk mengonfigurasi layanan provisi Microsoft Entra untuk membuat, memperbarui, dan menonaktifkan pengguna dan/atau grup di TestApp berdasarkan penetapan pengguna dan/atau grup di ID Microsoft Entra.

Catatan

Untuk mempelajari lebih lanjut titik akhir API Direktori G Suite, lihat dokumentasi referensi API Direktori.

Untuk mengonfigurasi provisi pengguna otomatis untuk G Suite di ID Microsoft Entra:

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

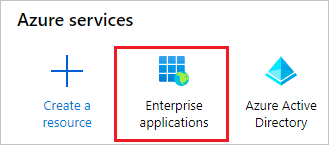

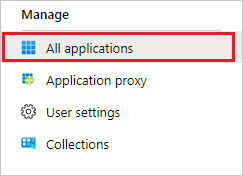

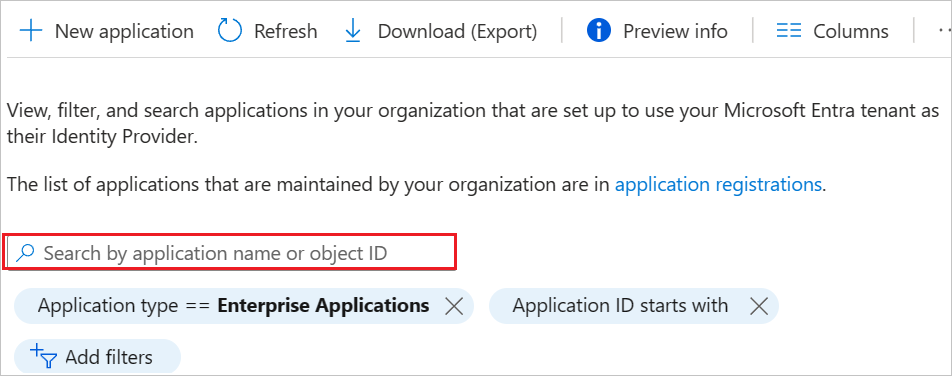

Telusuri aplikasi Identity>Applications>Enterprise.

Dalam daftar aplikasi, pilih G Suite.

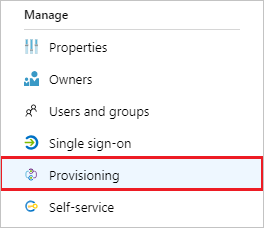

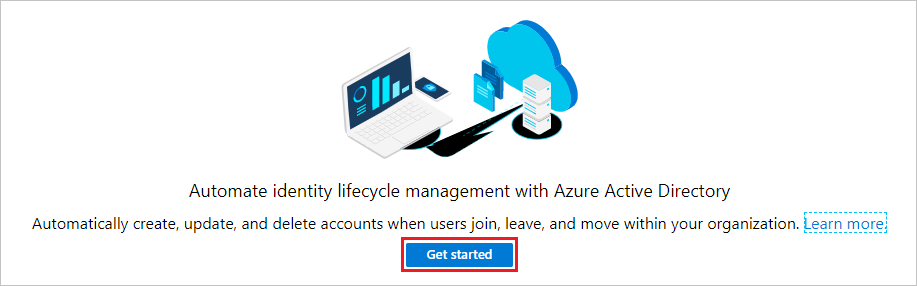

Pilih tab Provisi. Klik Memulai.

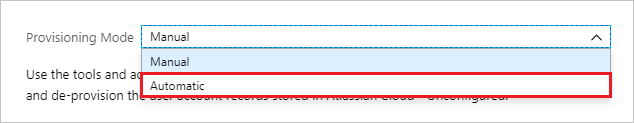

Atur Mode Provisi ke Otomatis.

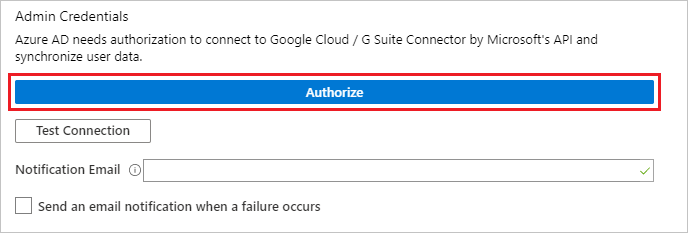

Di bagian Info Masuk Admin, klik Otorisasi. Anda akan diarahkan ke kotak dialog otorisasi Google di jendela browser baru.

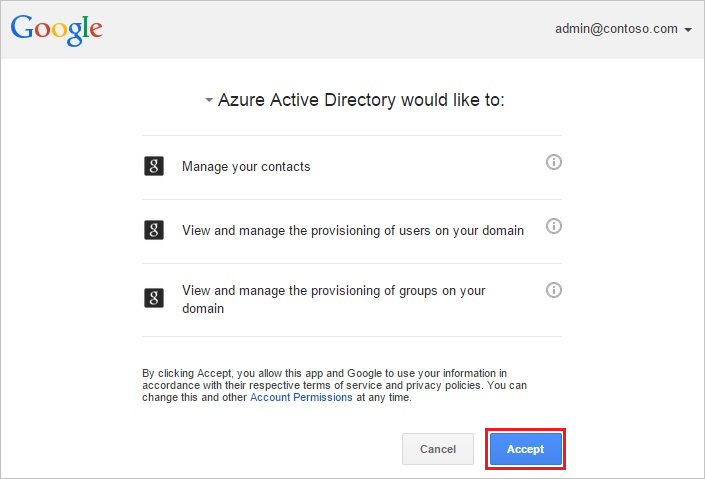

Konfirmasikan bahwa Anda ingin memberikan izin Microsoft Entra untuk membuat perubahan pada penyewa G Suite Anda. Pilih Terima.

Pilih Uji Koneksi ion untuk memastikan ID Microsoft Entra dapat tersambung ke G Suite. Jika koneksi gagal, pastikan akun G Suite Anda memiliki izin Admin, lalu coba lagi. Kemudian coba langkah Otorisasi lagi.

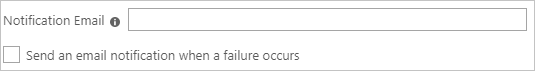

Di bidang Surel Pemberitahuan, masukkan alamat surel seseorang atau grup penerima pemberitahuan kesalahan provisi dan pilih kotak centang Kirim pemberitahuan surel ketika kegagalan terjadi.

Pilih Simpan.

Di bawah bagian Pemetaan, pilih Provisikanpengguna Microsoft Entra.

Tinjau atribut pengguna yang disinkronkan dari ID Microsoft Entra ke G Suite di bagian Pemetaan Atribut. Pilih tombol Simpan untuk menerapkan perubahan apa pun.

Catatan

Provisi GSuite saat ini hanya mendukung penggunaan primaryEmail sebagai atribut yang cocok.

| Atribut | Jenis |

|---|---|

| primaryEmail | String |

| relations. [ketik persamaan "manager"].value | String |

| name.familyName | String |

| name.givenName | String |

| ditangguhkan | String |

| externalIds.[ketik persamaan "custom"].value | String |

| externalIds.[ketik persamaan "organization"].value | String |

| addresses.[ketik persamaan "work"].country | String |

| addresses.[ketik persamaan "work"].streetAddress | String |

| addresses.[ketik persamaan "work"].region | String |

| addresses.[ketik persamaan "work"].locality | String |

| addresses.[ketik persamaan "work"].postalCode | String |

| emails.[ketik persamaan "work"].address | String |

| organizations.[ketik persamaan "work"].department | String |

| organizations.[ketik persamaan "work"].title | String |

| phoneNumbers.[ketik persamaan "work"].value | String |

| phoneNumbers.[ketik persamaan "mobile"].value | String |

| phoneNumbers.[ketik persamaan "work_fax"].value | String |

| emails.[ketik persamaan "work"].address | String |

| organizations.[ketik persamaan "work"].department | String |

| organizations.[ketik persamaan "work"].title | String |

| addresses.[ketik persamaan "home"].country | String |

| addresses.[ketik persamaan "home"].formatted | String |

| addresses.[ketik persamaan "home"].locality | String |

| addresses.[ketik persamaan "home"].postalCode | String |

| addresses.[ketik persamaan "home"].region | String |

| addresses.[ketik persamaan "home"].streetAddress | String |

| addresses.[ketik persamaan "other"].country | String |

| addresses.[ketik persamaan "other"].formatted | String |

| addresses.[ketik persamaan "other"].locality | String |

| addresses.[ketik persamaan "other"].postalCode | String |

| addresses.[ketik persamaan "other"].region | String |

| addresses.[ketik persamaan "other"].streetAddress | String |

| addresses.[ketik persamaan "work"].formatted | String |

| changePasswordAtNextLogin | String |

| emails.[ketik persamaan "home"].address | String |

| emails.[ketik persamaan "other"].address | String |

| externalIds.[ketik persamaan "account"].value | String |

| externalIds.[ketik persamaan "custom"].customType | String |

| externalIds.[ketik persamaan "customer"].value | String |

| externalIds.[ketik persamaan "login_id"].value | String |

| externalIds.[ketik persamaan "network"].value | String |

| gender.type | String |

| GeneratedImmutableId | String |

| pengidentifikasi | String |

| ims.[ketik persamaan "home"].protocol | String |

| ims.[ketik persamaan "other"].protocol | String |

| ims.[ketik persamaan "work"].protocol | String |

| includeInGlobalAddressList | String |

| ipWhitelisted | String |

| organizations.[ketik persamaan "school"].costCenter | String |

| organizations.[ketik persamaan "school"].department | String |

| organizations.[ketik persamaan "school"].domain | String |

| organizations.[ketik persamaan "school"].fullTimeEquivalent | String |

| organizations.[ketik persamaan "school"].location | String |

| organizations.[ketik persamaan "school"].name | String |

| organizations.[ketik persamaan "school"].symbol | String |

| organizations.[ketik persamaan "school"].title | String |

| organizations.[ketik persamaan "work"].costCenter | String |

| organizations.[ketik persamaan "work"].domain | String |

| organizations.[ketik persamaan "work"].fullTimeEquivalent | String |

| organizations.[ketik persamaan "work"].location | String |

| organizations.[ketik persamaan "work"].name | String |

| organizations.[ketik persamaan "work"].symbol | String |

| OrgUnitPath | String |

| phoneNumbers.[ketik persamaan "home"].value | String |

| phoneNumbers.[ketik persamaan "other"].value | String |

| websites.[ketik persamaan "home"].value | String |

| websites.[ketik persamaan "other"].value | String |

| websites.[ketik persamaan "work"].value | String |

Di bawah bagian Pemetaan, pilih Provisikan grup Microsoft Entra.

Tinjau atribut grup yang disinkronkan dari ID Microsoft Entra ke G Suite di bagian Pemetaan Atribut. Atribut yang dipilih sebagai properti Pencocokan digunakan untuk mencocokkan grup di G Suite untuk operasi pembaruan. Pilih tombol Simpan untuk menerapkan perubahan apa pun.

Atribut Jenis email String Anggota String nama String description String Untuk mengonfigurasi filter cakupan, lihat instruksi berikut yang disediakan dalam Tutorial filter cakupan.

Untuk mengaktifkan layanan provisi Microsoft Entra untuk G Suite, ubah Status Provisi menjadi Aktif di bagian Pengaturan.

Tetapkan pengguna dan/atau grup yang ingin Anda provisikan ke G Suite dengan memilih nilai yang diinginkan pada Cakupan di bagian Pengaturan.

Ketika Anda siap untuk memprovisi, klik Simpan.

Operasi ini memulai siklus sinkronisasi awal semua pengguna dan grup yang ditentukan dalam Cakupan di bagian Pengaturan. Siklus awal membutuhkan waktu lebih lama untuk dilakukan daripada siklus berikutnya, yang terjadi sekitar setiap 40 menit selama layanan provisi Microsoft Entra berjalan.

Catatan

Jika pengguna sudah memiliki akun pribadi/konsumen yang sudah ada menggunakan alamat email pengguna Microsoft Entra, hal ini dapat menyebabkan beberapa masalah yang dapat diselesaikan dengan menggunakan Google Transfer Tool sebelum melakukan sinkronisasi direktori.

Langkah 6: Memantau penyebaran Anda

Setelah Mengonfigurasi provisi, gunakan sumber daya berikut untuk memantau penyebaran Anda:

- Gunakan log provisi untuk menentukan pengguna mana yang telah berhasil atau gagal diprovisi

- Periksa bilah progres untuk melihat status siklus provisi dan seberapa lama penyelesaiannya

- Jika konfigurasi provisi tampaknya dalam keadaan tidak sehat, aplikasi masuk ke karantina. Pelajari selengkapnya status karantina di sini.

Tips Pemecahan Masalah

- Menghapus pengguna dari cakupan sinkronisasi menonaktifkannya di GSuite tetapi tidak akan mengakibatkan penghapusan pengguna di G Suite

Akses aplikasi just-in-time (JIT) dengan PIM untuk grup

Dengan PIM untuk Grup, Anda dapat menyediakan akses just-in-time ke grup di Google Cloud / Google Workspace dan mengurangi jumlah pengguna yang memiliki akses permanen ke grup istimewa di Google Cloud / Google Workspace.

Mengonfigurasi aplikasi perusahaan Anda untuk SSO dan provisi

- Tambahkan Google Cloud / Google Workspace ke penyewa Anda, konfigurasikan untuk provisi seperti yang dijelaskan dalam tutorial ini, dan mulai provisi.

- Mengonfigurasi akses menyeluruh untuk Google Cloud / Google Workspace.

- Buat grup yang menyediakan akses ke aplikasi kepada semua pengguna.

- Tetapkan grup ke aplikasi Google Cloud / Google Workspace.

- Tetapkan pengguna uji Anda sebagai anggota langsung grup yang dibuat di langkah sebelumnya, atau berikan mereka akses ke grup melalui paket akses. Grup ini dapat digunakan untuk akses persisten dan nonadmin di Google Cloud / Google Workspace.

Mengaktifkan PIM untuk grup

- Buat grup kedua di ID Microsoft Entra. Grup ini menyediakan akses ke izin admin di Google Cloud/ Google Workspace.

- Bawa grup di bawah manajemen di Microsoft Entra PIM.

- Tetapkan pengguna uji Anda sebagai memenuhi syarat untuk grup di PIM dengan peran yang diatur ke anggota.

- Tetapkan grup kedua ke aplikasi Google Cloud / Google Workspace.

- Gunakan provisi sesuai permintaan untuk membuat grup di Google Cloud / Google Workspace.

- Masuk ke Google Cloud / Google Workspace dan tetapkan grup kedua izin yang diperlukan untuk melakukan tugas admin.

Sekarang setiap pengguna akhir yang dibuat memenuhi syarat untuk grup di PIM bisa mendapatkan akses JIT ke grup di Google Cloud / Google Workspace dengan mengaktifkan keanggotaan grup mereka.

- Berapa lama waktu yang diperlukan untuk menyediakan pengguna ke aplikasi?

- Saat pengguna ditambahkan ke grup di MICROSOFT Entra ID di luar mengaktifkan keanggotaan grup mereka menggunakan Microsoft Entra ID Privileged Identity Management (PIM):

- Keanggotaan grup disediakan dalam aplikasi selama siklus sinkronisasi berikutnya. Siklus sinkronisasi berjalan setiap 40 menit.

- Saat pengguna mengaktifkan keanggotaan grup mereka di MICROSOFT Entra ID PIM:

- Keanggotaan grup disediakan dalam 2 – 10 menit. Ketika ada tingkat permintaan yang tinggi pada satu waktu, permintaan dibatasi dengan tarif lima permintaan per 10 detik.

- Untuk lima pengguna pertama dalam periode 10 detik yang mengaktifkan keanggotaan grup mereka untuk aplikasi tertentu, keanggotaan grup disediakan dalam aplikasi dalam waktu 2-10 menit.

- Untuk pengguna keenam dan di atasnya dalam periode 10 detik yang mengaktifkan keanggotaan grup mereka untuk aplikasi tertentu, keanggotaan grup disediakan untuk aplikasi dalam siklus sinkronisasi berikutnya. Siklus sinkronisasi berjalan setiap 40 menit. Batas pembatasan adalah per aplikasi perusahaan.

- Saat pengguna ditambahkan ke grup di MICROSOFT Entra ID di luar mengaktifkan keanggotaan grup mereka menggunakan Microsoft Entra ID Privileged Identity Management (PIM):

- Jika pengguna tidak dapat mengakses grup yang diperlukan di Google Cloud / Google Workspace, tinjau log PIM, dan log provisi untuk memastikan bahwa keanggotaan grup berhasil diperbarui. Tergantung pada bagaimana aplikasi target dirancang, mungkin perlu lebih banyak waktu agar keanggotaan grup berlaku dalam aplikasi.

- Anda dapat membuat pemberitahuan untuk kegagalan menggunakan Azure Monitor.

Log Perubahan

- 17/10/2020 - Menambahkan dukungan untuk lebih banyak atribut pengguna dan grup G Suite.

- 17/10/2020 - Nama atribut target G Suite yang diperbarui agar sesuai dengan apa yang ditentukan di sini.

- 17/10/2020 - Pemetaan atribut default yang diperbarui.

Sumber daya lainnya

- Mengelola provisi akun pengguna untuk Aplikasi Perusahaan

- Apa itu akses aplikasi dan akses menyeluruh dengan MICROSOFT Entra ID?