Tutorial: Integrasi SSO Microsoft Entra dengan LUSID

Dalam tutorial ini, Anda akan mempelajari cara mengintegrasikan LUSID dengan MICROSOFT Entra ID. Saat mengintegrasikan LUSID dengan MICROSOFT Entra ID, Anda dapat:

- Mengontrol di MICROSOFT Entra ID siapa yang memiliki akses ke LUSID.

- Memungkinkan pengguna Anda untuk masuk secara otomatis ke LUSID dengan akun Microsoft Entra mereka.

- Kelola akun Anda di satu lokasi pusat.

Prasyarat

Untuk memulai, Anda membutuhkan item berikut:

- Langganan Microsoft Entra. Jika tidak memiliki langganan, Anda bisa mendapatkan akun gratis.

- Langganan dengan dukungan akses menyeluruh (SSO) LUSID.

- Bersama dengan Administrator Aplikasi Cloud, Administrator Aplikasi juga dapat menambahkan atau mengelola aplikasi di ID Microsoft Entra. Untuk informasi selengkapnya, lihat Peran bawaan Azure.

Deskripsi Skenario

Dalam tutorial ini, Anda mengonfigurasi dan menguji Microsoft Entra SSO di lingkungan pengujian.

- LUSID mendukung SSO yang diinisiasi SP dan IDP.

- LUSID mendukung provisi pengguna Just In Time.

Menambahkan LUSID dari galeri

Untuk mengonfigurasi integrasi LUSID ke MICROSOFT Entra ID, Anda perlu menambahkan LUSID dari galeri ke daftar aplikasi SaaS terkelola Anda.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

- Telusuri aplikasi Identity>Applications>Enterprise Aplikasi> baru.

- Di bagian Tambahkan dari galeri, ketik LUSID di kotak pencarian.

- Pilih LUSID dari panel hasil, lalu tambahkan aplikasi. Tunggu beberapa saat selagi aplikasi ditambahkan ke penyewa Anda.

Atau, Anda juga dapat menggunakan Wizard App Configuration Enterprise. Dalam wizard ini, Anda dapat menambahkan aplikasi ke penyewa Anda, menambahkan pengguna/grup ke aplikasi, menetapkan peran, serta menelusuri konfigurasi SSO juga. Pelajari selengkapnya tentang wizard Microsoft 365.

Mengonfigurasi dan menguji SSO Microsoft Entra untuk LUSID

Konfigurasikan dan uji SSO Microsoft Entra dengan LUSID menggunakan pengguna uji bernama B.Simon. Agar SSO berfungsi, Anda perlu membuat hubungan tautan antara pengguna Microsoft Entra dan pengguna terkait di LUSID.

Untuk mengonfigurasi dan menguji SSO Microsoft Entra dengan LUSID, lakukan langkah-langkah berikut:

- Konfigurasikan SSO Microsoft Entra - untuk memungkinkan pengguna Anda menggunakan fitur ini.

- Buat pengguna uji Microsoft Entra - untuk menguji akses menyeluruh Microsoft Entra dengan B.Simon.

- Tetapkan pengguna uji Microsoft Entra - untuk mengaktifkan B.Simon untuk menggunakan akses menyeluruh Microsoft Entra.

- Konfigurasukan SSO LUSID - untuk mengonfigurasi pengaturan akses menyeluruh di sisi aplikasi.

- Buat pengguna uji LUSID - untuk memiliki mitra B.Simon di LUSID yang ditautkan ke representasi Microsoft Entra pengguna.

- Uji SSO - untuk memverifikasi apakah konfigurasi berfungsi.

Mengonfigurasi SSO Microsoft Entra

Ikuti langkah-langkah ini untuk mengaktifkan SSO Microsoft Entra.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

Telusuri aplikasi Identity>Applications>Enterprise>LUSID>Akses menyeluruh.

Di halaman Pilih metode akses menyeluruh, pilih SAML.

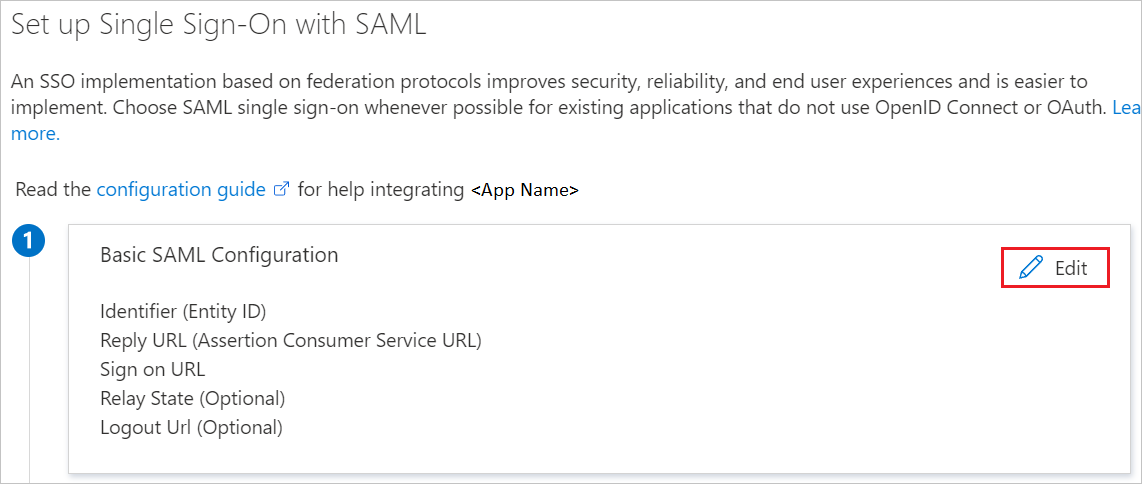

Di halaman Menyiapkan akses menyeluruh dengan SAML, klik ikon pensil untuk Konfigurasi SAML Dasar untuk mengedit pengaturan.

Pada bagian Konfigurasi SAML Dasar, lakukan langkah-langkah berikut:

a. Dalam kotak teks Pengidentifikasi, ketik URL menggunakan pola berikut ini:

https://www.okta.com/saml2/service-provider/<ID>b. Di kotak teks URL Balasan, ketikkan URL menggunakan pola berikut:

https://<CustomerDomain>.identity.lusid.com/sso/saml2/<ID>Jika Anda ingin mengonfigurasi aplikasi dalam mode yang dimulai SP , klik Atur URL tambahan dan ketik URL di kotak teks Status Relay menggunakan pola berikut:

https://<CustomerDomain>.lusid.com/app/homeCatatan

Nilai-nilai ini tidak nyata. Perbarui nilai-nilai ini dengan Pengidentifikasi, URL Balasan, dan URL Status Relai yang sebenarnya. Hubungi tim dukungan LUSID untuk mendapatkan nilai tersebut. Anda juga dapat merujuk ke pola yang ditampilkan di bagian Konfigurasi SAML Dasar.

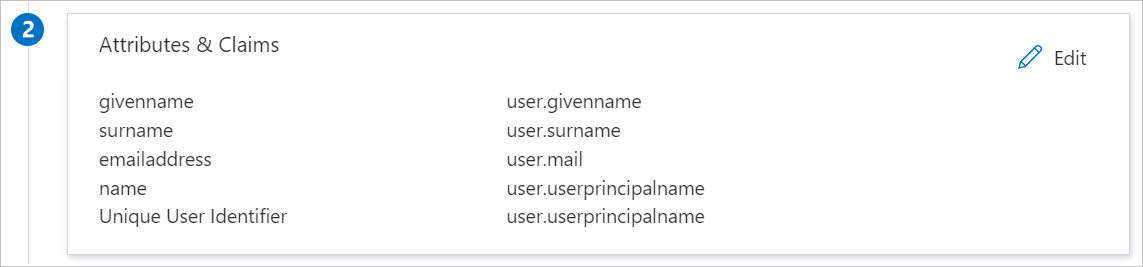

Aplikasi LUSID mengharapkan pernyataan SAML dalam format tertentu, yang mengharuskan Anda untuk menambahkan pemetaan atribut kustom ke konfigurasi atribut token SAML Anda. Cuplikan layar berikut menampilkan daftar atribut default.

Selain di atas, aplikasi LUSID mengharapkan beberapa atribut lagi untuk diteruskan kembali dalam respons SAML, yang ditunjukkan di bawah ini. Atribut ini juga sudah terisi sebelumnya, namun Anda dapat meninjaunya sesuai kebutuhan.

Nama Atribut Sumber email user.mail firstName user.givenname lastName pengguna.namakeluarga fbn-groups user.assignedroles Catatan

Silakan klik di sini untuk mengetahui cara mengonfigurasi Peran di ID Microsoft Entra.

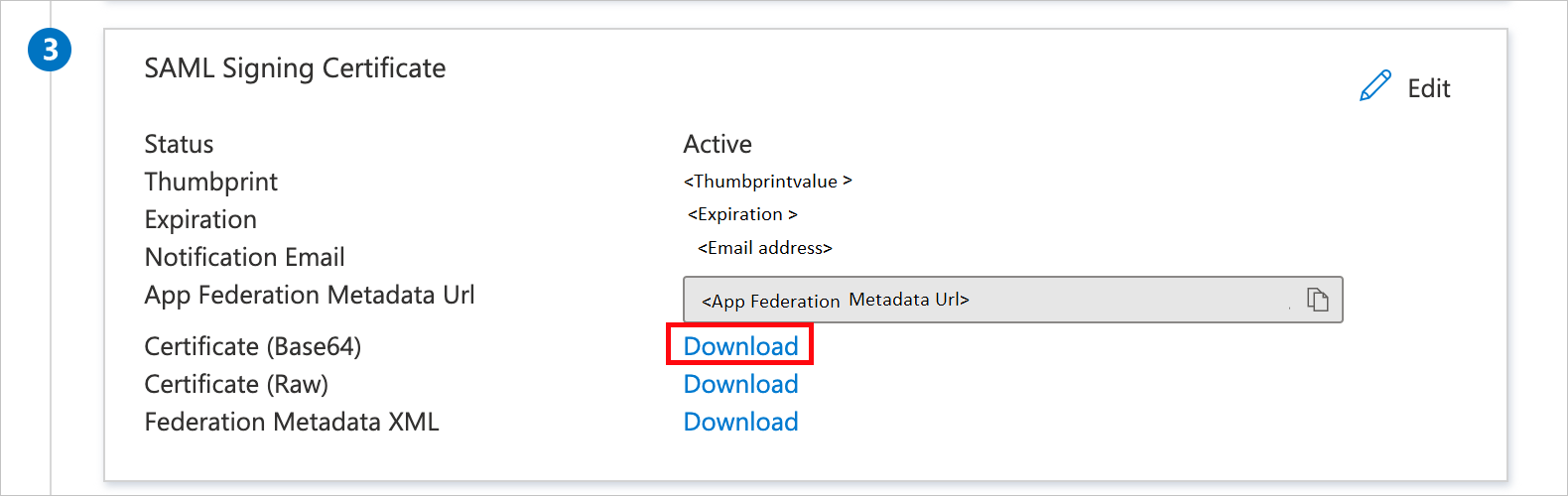

Pada halaman Menyiapkan akses menyeluruh dengan SAML, di bagian Sertifikat Penandatanganan SAML, temukan Sertifikat (Base64) dan pilih Unduh untuk mengunduh sertifikat dan menyimpannya di komputer Anda.

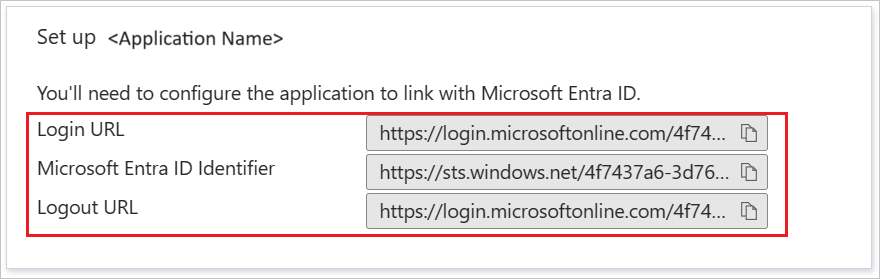

Pada bagian Siapkan LUSID, salin URL yang sesuai berdasarkan kebutuhan Anda.

Membuat pengguna uji Microsoft Entra

Di bagian ini, Anda akan membuat pengguna uji bernama B.Simon.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Pengguna.

- Telusuri ke Pengguna>Identitas>Semua pengguna.

- Pilih Pengguna>baru Buat pengguna baru, di bagian atas layar.

- Di properti Pengguna, ikuti langkah-langkah berikut:

- Di bidang Nama tampilan, masukkan

B.Simon. - Di bidang Nama prinsipal pengguna, masukkan username@companydomain.extension. Contohnya:

B.Simon@contoso.com - Pilih kotak centang Tampilkan kata sandi, lalu tulis nilai yang ditampilkan di kotak Kata sandi.

- Pilih Tinjau + buat.

- Di bidang Nama tampilan, masukkan

- Pilih Buat.

Menetapkan pengguna uji Microsoft Entra

Di bagian ini, Anda akan mengaktifkan B.Simon untuk menggunakan akses menyeluruh dengan memberikan akses ke LUSID.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

- Telusuri aplikasi Identity>Applications>Enterprise>LUSID.

- Di halaman gambaran umum aplikasi, pilih Pengguna dan grup.

- Pilih Tambahkan pengguna/grup, kemudian pilih Pengguna dan grup dalam dialog Tambahkan Penugasan.

- Dalam dialog Pengguna dan grup, pilih B.Simon dari daftar Pengguna, lalu klik tombol Pilih di bagian bawah layar.

- Jika Anda ingin suatu peran ditetapkan ke pengguna, Anda dapat memilihnya dari menu tarik-turun Pilih peran. Jika tidak ada peran yang disiapkan untuk aplikasi ini, Anda akan melihat peran "Akses Default" yang dipilih.

- Dalam dialog Tambah Penugasan, klik tombol Tetapkan.

Mengonfigurasi SSO LUSID

Untuk mengonfigurasi akses menyeluruh di sisi LUSID, Anda perlu mengirim Sertifikat (Base64) yang diunduh dan URL yang disalin yang sesuai dari konfigurasi aplikasi ke tim dukungan LUSID. Mereka menetapkan pengaturan ini agar koneksi SSO SAML terkonfigurasi dengan benar di kedua sisi.

Membuat pengguna uji LUSID

Di bagian ini, pengguna bernama B.Simon dibuat di LUSID. LUSID mendukung provisi pengguna just-in-time, yang diaktifkan secara default. Tidak ada item tindakan untuk Anda di bagian ini. Jika pengguna belum ada di LUSID, pengguna baru akan dibuat setelah autentikasi.

Menguji akses menyeluruh

Di bagian ini, Anda menguji konfigurasi akses menyeluruh Microsoft Entra dengan opsi berikut.

Diinisiasi SP:

Klik Uji aplikasi ini, ini akan dialihkan ke URL Masuk LUSID tempat Anda dapat memulai alur masuk.

Buka URL Masuk LUSID secara langsung dan mulai alur masuk dari sana.

Diinisiasi IDP:

- Klik Uji aplikasi ini, dan Anda akan secara otomatis masuk ke LUSID tempat Anda menyiapkan SSO.

Anda juga dapat menggunakan Aplikasi Saya Microsoft untuk menguji aplikasi dalam mode apa pun. Saat Anda mengeklik petak peta LUSID di Aplikasi Saya, jika dikonfigurasi dalam mode SP, Anda akan dialihkan ke halaman masuk aplikasi untuk memulai alur masuk. Jika dikonfigurasi dalam mode IDP, Anda akan otomatis masuk ke LUSID tempat Anda menyiapkan SSO. Untuk informasi selengkapnya, lihat Microsoft Entra Aplikasi Saya.

Langkah berikutnya

Setelah mengonfigurasi LUSID, Anda dapat menerapkan kontrol sesi, yang melindungi penyelundupan dan penyusupan data sensitif organisasi Anda secara real time. Kontrol sesi diperluas dari Akses Bersyarat. Pelajari cara menerapkan kontrol sesi dengan Microsoft Cloud App Security.