Mengonfigurasi penyedia kredensial umum di pengelola kredensial

BERLAKU UNTUK: Semua tingkatAN API Management

Dalam artikel ini, Anda mempelajari tentang mengonfigurasi penyedia identitas untuk koneksi terkelola di instans API Management Anda. Pengaturan untuk penyedia umum berikut ditampilkan:

- Penyedia Microsoft Entra

- Penyedia OAuth 2.0 generik

Anda mengonfigurasi penyedia kredensial di manajer kredensial instans API Management Anda. Untuk contoh langkah demi langkah mengonfigurasi penyedia dan koneksi Microsoft Entra, lihat:

Prasyarat

Untuk mengonfigurasi salah satu penyedia yang didukung di API Management, pertama-tama konfigurasikan aplikasi OAuth 2.0 di penyedia identitas yang akan digunakan untuk mengotorisasi akses API. Untuk detail konfigurasi, lihat dokumentasi pengembang penyedia.

Jika Anda membuat penyedia kredensial yang menggunakan jenis pemberian kode otorisasi, konfigurasikan URL Pengalihan (terkadang disebut URL Panggilan Balik Otorisasi atau nama serupa) di aplikasi. Untuk nilai , masukkan

https://authorization-manager.consent.azure-apim.net/redirect/apim/<YOUR-APIM-SERVICENAME>.Bergantung pada skenario Anda, konfigurasikan pengaturan aplikasi seperti cakupan (izin API).

Minimal, ambil kredensial aplikasi berikut yang akan dikonfigurasi di API Management: ID klien aplikasi dan rahasia klien.

Bergantung pada penyedia dan skenario Anda, Anda mungkin perlu mengambil pengaturan lain seperti URL atau cakupan titik akhir otorisasi.

Penyedia Microsoft Entra

Manajer kredensial API mendukung penyedia identitas Microsoft Entra, yang merupakan layanan identitas di Microsoft Azure yang menyediakan manajemen identitas dan kemampuan kontrol akses. Ini memungkinkan pengguna untuk masuk dengan aman menggunakan protokol standar industri.

- Jenis pemberian yang didukung: kode otorisasi, kredensial klien

Catatan

Saat ini, penyedia kredensial Microsoft Entra hanya mendukung titik akhir Azure AD v1.0.

Pengaturan penyedia Microsoft Entra

| Properti | Deskripsi | Wajib diisi | Default |

|---|---|---|---|

| Nama penyedia | Nama sumber daya penyedia kredensial di API Management | Ya | T/A |

| IdP | Pilih Azure Active Directory v1 | Ya | T/A |

| Jenis hibah | Jenis pemberian otorisasi OAuth 2.0 yang akan digunakan Bergantung pada skenario Anda, pilih Kode otorisasi atau kredensial Klien. |

Ya | Kode otorisasi |

| URL Otorisasi | https://graph.microsoft.com |

Ya | T/A |

| ID klien | ID aplikasi (klien) yang digunakan untuk mengidentifikasi aplikasi Microsoft Entra | Ya | T/A |

| Rahasia Klien | Rahasia klien yang digunakan untuk aplikasi Microsoft Entra | Ya | T/A |

| URL Masuk | URL masuk Microsoft Entra | No | https://login.windows.net |

| URL Sumber Daya | URL sumber daya yang memerlukan otorisasi Contoh: https://graph.microsoft.com |

Ya | T/A |

| ID Penyewa | ID penyewa aplikasi Microsoft Entra Anda | No | biasa |

| Cakupan | Satu atau beberapa izin API untuk aplikasi Microsoft Entra Anda, dipisahkan oleh karakter " " Contoh: ChannelMessage.Read.All User.Read |

No | Izin API diatur di aplikasi Microsoft Entra |

Penyedia OAuth 2.0 generik

Anda dapat menggunakan dua penyedia generik untuk mengonfigurasi koneksi:

- OAuth Umum 2.0

- Generik OAuth 2.0 dengan PKCE

Penyedia generik memungkinkan Anda menggunakan idP OAuth 2.0 Anda sendiri berdasarkan kebutuhan spesifik Anda.

Catatan

Sebaiknya gunakan OAuth 2.0 generik dengan penyedia PKCE untuk meningkatkan keamanan jika penyedia identitas Anda mendukungnya. Pelajari lebih lanjut

- Jenis pemberian yang didukung: kode otorisasi, kredensial klien

Pengaturan penyedia kredensial generik

| Properti | Deskripsi | Wajib diisi | Default |

|---|---|---|---|

| Nama penyedia | Nama sumber daya penyedia kredensial di API Management | Ya | T/A |

| IdP | Pilih Generic Oauth 2 atau Generic Oauth 2 dengan PKCE. | Ya | T/A |

| Jenis hibah | Jenis pemberian otorisasi OAuth 2.0 yang akan digunakan Bergantung pada skenario dan idP Anda, pilih Kode otorisasi atau kredensial Klien. |

Ya | Kode otorisasi |

| URL Otorisasi | URL titik akhir otorisasi | No | TIDAK TERPAKAI |

| ID klien | ID yang digunakan untuk mengidentifikasi aplikasi ke server otorisasi penyedia identitas | Ya | T/A |

| Rahasia Klien | Rahasia yang digunakan oleh aplikasi untuk mengautentikasi dengan server otorisasi penyedia identitas | Ya | T/A |

| Refresh URL | URL yang diminta aplikasi Anda untuk menukar token refresh dengan token akses yang diperbarui | No | TIDAK TERPAKAI |

| URL token | URL di server otorisasi penyedia identitas yang digunakan untuk meminta token secara terprogram | Ya | T/A |

| Cakupan | Satu atau beberapa tindakan spesifik yang diizinkan untuk dilakukan aplikasi atau informasi yang dapat diminta atas nama pengguna dari API, dipisahkan oleh karakter " " Contoh: user web api openid |

No | T/A |

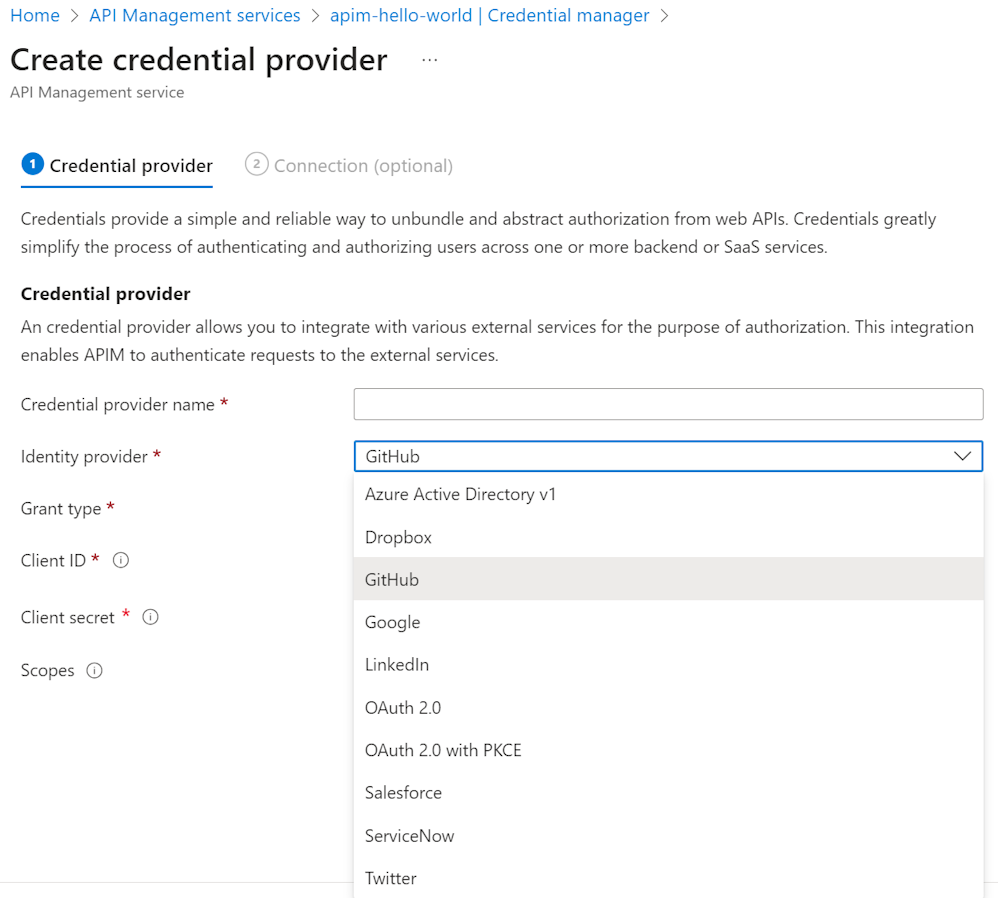

Penyedia identitas lainnya

API Management mendukung beberapa penyedia untuk penawaran SaaS populer, termasuk GitHub, LinkedIn, dan lainnya. Anda dapat memilih dari daftar penyedia ini di portal Azure saat membuat penyedia kredensial.

Jenis pemberian yang didukung: kode otorisasi, kredensial klien (tergantung pada penyedia)

Pengaturan yang diperlukan untuk penyedia ini berbeda dari penyedia ke penyedia tetapi mirip dengan penyedia OAuth 2.0 generik. Lihat dokumentasi pengembang untuk setiap penyedia.

Konten terkait

- Pelajari selengkapnya tentang mengelola koneksi di API Management.

- Buat koneksi untuk MICROSOFT Entra ID atau GitHub.