Konsep identitas Azure VMware Solution

Cloud privat Azure VMware Solution disediakan dengan vCenter Server dan NSX Manager. Anda menggunakan vCenter Server untuk mengelola beban kerja komputer virtual (VM) dan Manajer NSX untuk mengelola dan memperluas cloud privat. Peran CloudAdmin digunakan untuk vCenter Server dan peran CloudAdmin (dengan izin terbatas) digunakan untuk Manajer NSX.

Akses dan identitas vCenter Server

Di Azure VMware Solution, VMware vCenter Server memiliki akun pengguna lokal bawaan bernama CloudAdmin yang diberi peran CloudAdmin. Anda dapat mengonfigurasi pengguna dan grup di Direktori Aktif Windows Server dengan peran CloudAdmin untuk cloud privat Anda. Secara umum, peran CloudAdmin adalah membuat dan mengelola beban kerja di cloud pribadi Anda. Tetapi di Azure VMware Solution, peran CloudAdmin memiliki hak istimewa vCenter Server yang berbeda dari solusi cloud VMware lainnya dan penyebaran lokal.

Penting

Akun pengguna CloudAdmin lokal harus digunakan sebagai akun akses darurat untuk skenario "break glass" di cloud privat Anda. Ini tidak dimaksudkan untuk digunakan untuk aktivitas administratif harian atau untuk integrasi dengan layanan lain.

Dalam penyebaran lokal vCenter Server dan ESXi, administrator memiliki akses ke akun vCenter Server administrator@vsphere.local dan akun root ESXi. Administrator mungkin juga ditetapkan ke lebih banyak pengguna dan grup Windows Server Active Directory.

Dalam penyebaran Azure VMware Solution, administrator tidak memiliki akses ke akun pengguna Administrator atau akun root ESXi. Tetapi administrator dapat menetapkan pengguna Windows Server Active Directory dan mengelompokkan peran CloudAdmin di vCenter Server. Peran CloudAdmin tidak memiliki izin untuk menambahkan sumber identitas seperti server Lightweight Directory Access Protocol (LDAP) lokal atau Secure LDAP (LDAPS) ke vCenter Server. Namun, Anda dapat menggunakan perintah Jalankan untuk menambahkan sumber identitas dan menetapkan peran CloudAdmin kepada pengguna dan grup.

Akun pengguna di cloud privat tidak dapat mengakses atau mengelola komponen manajemen tertentu yang didukung dan dikelola Microsoft. Contohnya termasuk kluster, host, datastore, dan sakelar virtual terdistribusi.

Catatan

Di Azure VMware Solution, domain akses menyeluruh (SSO) vsphere.local disediakan sebagai sumber daya terkelola untuk mendukung operasi platform. Anda tidak dapat menggunakannya untuk membuat atau mengelola grup dan pengguna lokal kecuali grup dan pengguna yang disediakan secara default dengan cloud privat Anda.

Penting

Azure VMware Solution menawarkan peran kustom di vCenter Server tetapi saat ini tidak menawarkannya di portal Azure VMware Solution. Untuk informasi selengkapnya, lihat bagian Membuat peran kustom di vCenter Server nanti di artikel ini.

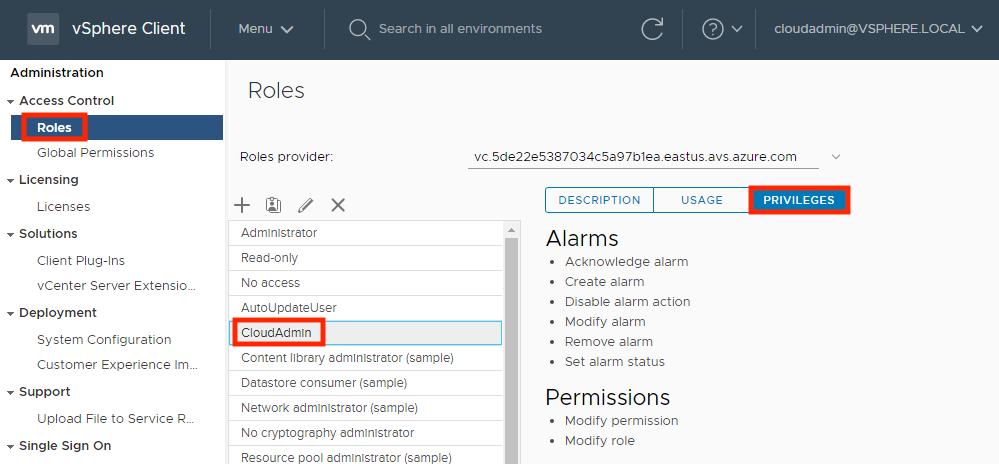

Lihat hak istimewa vCenter Server

Gunakan langkah-langkah berikut untuk melihat hak istimewa yang diberikan ke peran CloudAdmin Azure VMware Solution pada vCenter Cloud privat Azure VMware Solution Anda.

Masuk ke vSphere Client dan buka Menu>Administration (Administrasi).

Pada Microsoft Azure Access Control Service, pilih Peran.

Dari daftar peran, pilih CloudAdmin, lalu pilih Hak Istimewa.

Peran CloudAdmin di Azure VMware Solution memiliki hak istimewa berikut di vCenter Server. Untuk informasi selengkapnya, lihat dokumentasi produk VMware.

| Hak Istimewa | Deskripsi |

|---|---|

| Alarm | Mengonfirmasi alarm Membuat alarm Menonaktifkan tindakan alarm Mengubah alarm Menghapus alarm Mengatur status alarm |

| Pustaka Konten | Menambahkan item pustaka Menambahkan sertifikat akar ke penyimpanan kepercayaan Cek masuk templat Lihat templat Membuat langganan untuk pustaka yang sudah terbit Membuat pustaka lokal Membuat atau menghapus registri Harbor Membuat pustaka langganan Membuat, menghapus, atau menghapus menyeluruh proyek registri Pelabuhan Menghapus item pustaka Menghapus pustaka lokal Menghapus sertifikat akar dari penyimpanan kepercayaan Menghapus pustaka langganan Menghapus langganan pustaka yang sudah terbit Mengunduh file Mengeluarkan item pustaka Mengeluarkan pustaka langganan Mengimpor penyimpanan Mengelola sumber daya registri Harbor pada sumber daya komputasi tertentu Menyelidiki informasi langganan Menerbitkan item pustaka kepada para pelanggannya Menerbitkan pustaka kepada para pelanggannya Membaca penyimpanan Menyinkronkan item pustaka Menyinkronkan pustaka langganan Introspeksi tipe Memperbarui pengaturan konfigurasi Memperbarui file Memperbarui pustaka Memperbarui item pustaka Memperbarui pustaka lokal Memperbarui pustaka langganan Memperbarui langganan pustaka yang sudah terbit Melihat pengaturan konfigurasi |

| Operasi kriptografi | Akses langsung |

| Datastore | Mengalokasikan ruang Menelusuri datastore Mengonfigurasi datastore Operasi file tingkat rendah Menghapus berkas Memperbarui metadata komputer virtual |

| Folder | Buat folder Menghapus folder Memindahkan folder Mengganti nama folder |

| Global | Membatalkan tugas Tag global Kesehatan Mencatat peristiwa Mengelola atribut kustom Manajer layanan Mengatur atribut kustom Tag sistem |

| Host | Replikasi vSphere Mengelola replikasi |

| Jaringan | Menetapkan jaringan |

| Izin | Ubah izin Ubah peran |

| Penyimpanan Berbasis Profil | Tampilan penyimpanan yang digerakkan oleh profil |

| Sumber daya | Terapkan rekomendasi Menetapkan vApp ke kumpulan sumber daya Tetapkan komputer virtual ke pusat sumber daya Buat kumpulan sumber daya Migrasikan komputer virtual yang dimatikan Migrasikan komputer virtual yang dinyalakan Ubah kumpulan sumber daya Pindahkan kumpulan sumber daya Kueri vMotion Hapus kumpulan sumber daya Ganti nama kumpulan sumber daya |

| Tugas terjadwal | Buat tugas Mengubah tugas Menghapus tugas Menjalankan tugas |

| Sesi | Pesan Memvalidasi sesi |

| Tampilan penyimpanan | Tampilan |

| vApp | Menambahkan komputer virtual Menetapkan kumpulan sumber daya Menetapkan vApp Klon Buat Hapus Ekspor Impor Memindahkan Daya mati Daya hidup Ubah nama Tangguhkan Membatalkan Pendaftaran Menampilkan lingkungan OVF Mengonfigurasi aplikasi vApp Mengonfigurasi instans vApp Mengonfigurasi managedBy vApp Mengonfigurasi sumber daya vApp |

| Mesin virtual | Ubah Konfigurasi Memperoleh sewa disk Menambahkan disk yang ada Menambahkan disk baru Menambahkan atau menghapus perangkat Konfigurasi tingkat lanjut Mengubah jumlah CPU Ubah memori Ubah pengaturan Mengubah penempatan swapfile Mengubah sumber daya Mengonfigurasi perangkat USB host Mengonfigurasi perangkat mentah Mengonfigurasi managedBy Menampilkan pengaturan sambungan Memperluas disk virtual Mengubah pengaturan perangkat Kompatibilitas toleransi kesalahan kueri File yang tidak dimiliki kueri Muat ulang dari jalur Menghapus disk Ubah nama Mengatur ulang informasi tamu Mengatur anotasi Alihkan pelacakan perubahan disk Bolak-balik induk fork Meningkatkan kompatibilitas komputer virtual Edit inventaris Membuat dari yang sudah ada Buat baru Memindahkan Daftar Hapus Membatalkan Pendaftaran Operasi tamu Modifikasi alias operasi tamu Kueri alias operasi tamu Modifikasi operasi tamu Eksekusi program operasi tamu Kueri operasi tamu Interaksi Menjawab pertanyaan Mencadangkan operasi pada komputer virtual Mengonfigurasi media CD Mengonfigurasi media floppy Menghubungkan perangkat Interaksi konsol Membuat cuplikan layar Defragmentasi semua disk Menyeret dan Melepaskan Manajemen sistem operasi tamu oleh VIX API Menyuntikkan kode pemindaian USB HID Menginstal alat VMware Menjeda atau membatalkan jeda Menghapus atau menyusutkan operasi Daya mati Daya hidup Merekam sesi pada komputer virtual Memutar ulang sesi pada komputer virtual Reset Melanjutkan Toleransi Kegagalan Tangguhkan Menangguhkan toleransi kesalahan Menguji failover Uji mulai ulang VM sekunder Matikan toleransi kesalahan Aktifkan toleransi kesalahan Penyediaan Mengizinkan akses disk Mengizinkan akses file Mengizinkan akses disk baca-saja Mengizinkan pengunduhan komputer virtual Mengkloning templat Mengkloning komputer virtual Membuat templat dari komputer virtual Menyesuaikan tamu Menyebarkan templat Menandai sebagai templat Mengubah spesifikasi kustomisasi Mempromosikan disk Membaca spesifikasi kustomisasi Konfigurasi layanan Mengizinkan pemberitahuan Mengizinkan polling pemberitahuan peristiwa global Mengelola konfigurasi layanan Mengubah konfigurasi layanan Mengonfigurasi layanan kueri Membaca konfigurasi layanan Manajemen rekam jepret Membuat Cuplikan Menghapus rekam jepret Mengganti nama rekam jepret Mengembalikan rekam jepret Replikasi vSphere Mengonfigurasi replikasi Mengelola replikasi Pantau replikasi |

| vService | Membuat dependensi Menghancurkan dependensi Mengonfigurasi ulang konfigurasi dependensi Memperbarui dependensi |

| Penetapan tag vSphere | Menetapkan dan membatalkan penetapan tag vSphere Membuat tag vSphere Membuat kategori tag vSphere Menghapus tag vSphere Menghapus kategori tag vSphere Mengedit tag vSphere Mengedit kategori tag vSphere Mengubah bidang UsedBy untuk kategori Mengubah bidang UsedBy untuk tag |

Membuat peran kustom di vCenter Server

Azure VMware Solution mendukung penggunaan peran kustom dengan hak istimewa yang setara atau lebih rendah daripada peran CloudAdmin. Gunakan peran CloudAdmin untuk membuat, memodifikasi, atau menghapus peran kustom dengan hak istimewa kurang dari atau sama dengan peran mereka saat ini.

Catatan

Anda dapat membuat peran dengan hak istimewa lebih besar dari CloudAdmin. Namun, Anda tidak dapat menetapkan peran ke pengguna atau grup apa pun atau menghapus peran. Peran yang memiliki hak istimewa lebih besar dari CloudAdmin tidak didukung.

Untuk mencegah pembuatan peran yang tidak dapat ditetapkan atau dihapus, kloning peran CloudAdmin sebagai dasar untuk membuat peran kustom baru.

Membuat peran kustom

Masuk ke vCenter Server dengan cloudadmin@vsphere.local atau pengguna dengan peran CloudAdmin.

Arahkan ke bagian konfigurasi Peran dan pilih Menu>Administrasi>Microsoft Azure Access Control Service>Peran.

Pilih peran CloudAdmin dan pilih ikon Kloning tindakan peran.

Catatan

Jangan mengkloning peran Administrator karena Anda tidak dapat menggunakannya. Selain itu, peran kustom yang dibuat tidak dapat dihapus oleh cloudadmin@vsphere.local.

Berikan nama yang Anda inginkan untuk peran yang dikloning.

Hapus hak istimewa untuk peran dan pilih OK. Peran yang dikloning terlihat di daftar Peran.

Terapkan peran kustom

Arahkan ke objek yang memerlukan izin tambahan. Misalnya, untuk menerapkan izin ke folder, navigasikan ke Menu>VMs and Templates>Folder Name.

Klik kanan pada objek dan pilih Tambahkan Izin.

Pilih Sumber Identitas di daftar menu drop-down User (Pengguna), tempat grup atau pengguna dapat ditemukan.

Cari pengguna atau grup setelah memilih Sumber Identitas pada bagian Pengguna.

Pilih peran yang ingin Anda terapkan ke pengguna atau grup.

Catatan

Mencoba menerapkan pengguna atau grup ke peran yang memiliki hak istimewa yang lebih besar dari CloudAdmin akan mengakibatkan kesalahan.

Periksa Perbanyak ke anak-anak jika diperlukan, dan pilih OK. Izin yang ditambahkan ditampilkan di bagian Izin.

Akses dan identitas Manajer NSX VMware

Saat cloud privat disediakan menggunakan portal Azure, komponen manajemen pusat data yang ditentukan perangkat lunak (SDDC) seperti vCenter Server dan VMware NSX Manager disediakan untuk pelanggan.

Microsoft bertanggung jawab atas manajemen siklus hidup appliance NSX seperti, Appliance VMware NSX Manager dan VMware NSX Edge. Mereka bertanggung jawab untuk bootstrapping konfigurasi jaringan, seperti membuat gateway Tier-0.

Anda bertanggung jawab atas konfigurasi jaringan yang ditentukan perangkat lunak (SDN) VMware NSX, misalnya:

- Segmen jaringan

- Gateway Tingkat 1 Lainnya

- Aturan firewall terdistribusi

- Layanan stateful seperti firewall gateway

- Load balancer pada gateway Tier-1

Anda dapat mengakses VMware NSX Manager menggunakan pengguna lokal bawaan "cloudadmin" yang ditetapkan ke peran kustom yang memberikan hak istimewa terbatas kepada pengguna untuk mengelola VMware NSX. Meskipun Microsoft mengelola siklus hidup VMware NSX, operasi tertentu tidak diizinkan oleh pengguna. Operasi yang tidak diizinkan termasuk mengedit konfigurasi node transportasi host dan edge atau memulai peningkatan. Untuk pengguna baru, Azure VMware Solution menyebarkannya dengan sekumpulan izin tertentu yang diperlukan oleh pengguna tersebut. Tujuannya adalah untuk memberikan pemisahan kontrol yang jelas antara konfigurasi sarana kontrol Azure VMware Solution dan pengguna cloud privat Azure VMware Solution.

Untuk penyebaran cloud privat baru, akses VMware NSX disediakan dengan cloudadmin pengguna lokal bawaan yang ditetapkan ke peran cloudadmin dengan serangkaian izin tertentu untuk menggunakan fungsionalitas VMware NSX untuk beban kerja.

Izin pengguna cloudadmin VMware NSX

Izin berikut ditetapkan ke pengguna cloudadmin di Azure VMware Solution NSX.

Catatan

Pengguna cloudadmin VMware NSX di Azure VMware Solution tidak sama dengan pengguna cloudadmin yang disebutkan dalam dokumentasi produk VMware. Izin berikut berlaku untuk API Kebijakan NSX VMware. Fungsionalitas API Manajer mungkin terbatas.

| Kategori | Jenis | Operasi | Izin |

|---|---|---|---|

| Jaringan | Konektivitas | Gateway Tingkat-0 Gateway Tingkat-1 Segmen |

Baca-saja Akses Penuh Akses Penuh |

| Jaringan | Network Services | VPN NAT Penyeimbangan Beban Kebijakan Penerusan Statistik |

Akses Penuh Akses Penuh Akses Penuh Baca-saja Akses Penuh |

| Jaringan | Manajemen IP | DNS DHCP Kumpulan Alamat IP |

Akses Penuh Akses Penuh Akses Penuh |

| Jaringan | Profil | Akses Penuh | |

| Keamanan | Keamanan Barat Timur | Firewall Terdistribusi IDS dan IPS terdistribusi Firewall Identitas |

Akses Penuh Akses Penuh Akses Penuh |

| Keamanan | Keamanan Selatan Utara | Gateway Firewall Analisis URL |

Akses Penuh Akses Penuh |

| Keamanan | Introspeksi Jaringan | Baca-saja | |

| Keamanan | Perlindungan Titik Akhir | Baca-saja | |

| Keamanan | Pengaturan | Akses Penuh | |

| Inventaris | Akses Penuh | ||

| Pemecahan Masalah | IPFIX | Akses Penuh | |

| Pemecahan Masalah | Pencerminan Port | Akses Penuh | |

| Pemecahan Masalah | Alur pelacakan | Akses Penuh | |

| Sistem | Konfigurasi Pengaturan Pengaturan Pengaturan |

Firewall identitas Pengguna dan Peran Manajemen Sertifikat (hanya Sertifikat Layanan) Pengaturan Antarmuka Pengguna |

Akses Penuh Akses Penuh Akses Penuh Akses Penuh |

| Sistem | Semua lainnya | Baca-saja |

Anda dapat melihat izin yang diberikan ke peran cloudadmin Azure VMware Solution di cloud privat Azure VMware Solution Anda VMware NSX.

- Masuk ke Manajer NSX.

- Navigasi ke Sistem dan temukan Pengguna dan Peran.

- Pilih dan perluas peran cloudadmin , ditemukan di bawah Peran.

- Pilih kategori seperti, Jaringan atau Keamanan, untuk melihat izin tertentu.

Catatan

Cloud privat yang dibuat sebelum Juni 2022 akan beralih dari peran admin ke peran cloudadmin . Anda akan menerima pemberitahuan melalui Azure Service Health yang menyertakan garis waktu perubahan ini sehingga Anda dapat mengubah kredensial NSX yang telah Anda gunakan untuk integrasi lain.

Integrasi NSX LDAP untuk kontrol akses berbasis peran (RBAC)

Dalam penyebaran Azure VMware Solution, VMware NSX dapat diintegrasikan dengan layanan direktori LDAP eksternal untuk menambahkan pengguna atau grup direktori jarak jauh, dan menetapkan peran RBAC VMware NSX, seperti penyebaran lokal. Untuk informasi selengkapnya tentang cara mengaktifkan integrasi VMware NSX LDAP, lihat dokumentasi produk VMware.

Tidak seperti penyebaran lokal, tidak semua peran RBAC NSX yang telah ditentukan sebelumnya didukung dengan solusi Azure VMware untuk menjaga manajemen konfigurasi sarana kontrol IaaS Azure VMware Solution terpisah dari jaringan penyewa dan konfigurasi keamanan. Untuk informasi selengkapnya, lihat bagian berikutnya, Peran RBAC NSX yang didukung.

Catatan

Integrasi VMware NSX LDAP hanya didukung dengan SDDC dengan pengguna "cloudadmin" VMware NSX.

Peran RBAC NSX yang didukung dan tidak didukung

Dalam penyebaran Azure VMware Solution, peran RBAC VMware NSX berikut yang telah ditentukan didukung dengan integrasi LDAP:

- Auditor

- Cloudadmin

- LB Admin

- LB Operator

- VPN Admin

- Operator Jaringan

Dalam penyebaran Azure VMware Solution, peran RBAC VMware NSX berikut yang telah ditentukan sebelumnya tidak didukung dengan integrasi LDAP:

- Admin Perusahaan

- Admin Jaringan

- Admin Keamanan

- Admin Mitra NetX

- Admin Mitra GI

Anda dapat membuat peran kustom di NSX dengan izin yang kurang dari atau sama dengan peran CloudAdmin yang dibuat oleh Microsoft. Berikut ini adalah contoh tentang cara membuat peran "Admin Jaringan" dan "Admin Keamanan" yang didukung.

Catatan

Pembuatan peran kustom akan gagal jika Anda menetapkan izin yang tidak diizinkan oleh peran CloudAdmin.

Membuat peran "admin jaringan AVS"

Gunakan langkah-langkah berikut untuk membuat peran kustom ini.

Navigasikan ke Pengguna Sistem>dan Peran Peran>.

KlonIng Admin Jaringan dan berikan nama, Admin Jaringan AVS.

Ubah izin berikut menjadi "Baca Saja" atau "Tidak Ada" seperti yang terlihat di kolom Izin dalam tabel berikut ini.

Kategori Subkategori Fitur Izin Jaringan Konektivitas

Network ServicesGateway Tingkat-0

OSPF Gateway > Tingkat-0

Kebijakan PenerusanBaca-saja

Tidak

TidakTerapkan perubahan dan Simpan Peran.

Membuat peran "admin keamanan AVS"

Gunakan langkah-langkah berikut untuk membuat peran kustom ini.

Navigasikan ke Pengguna Sistem>dan Peran Peran>.

KlonIng Admin Keamanan dan berikan nama, "Admin Keamanan AVS".

Ubah izin berikut menjadi "Baca Saja" atau "Tidak Ada" seperti yang terlihat di kolom Izin dalam tabel berikut ini.

| Kategori | Subkategori | Fitur | Izin |

|---|---|---|---|

| Jaringan | Network Services | Kebijakan Penerusan | Tidak |

| Keamanan |

Introspeksi Jaringan Perlindungan Titik Akhir Pengaturan |

Profil layanan |

Tidak Tidak Tidak |

- Terapkan perubahan dan Simpan Peran.

Catatan

Opsi konfigurasi AD VMware NSX System>Identity Firewall tidak didukung oleh peran kustom NSX. Rekomendasinya adalah menetapkan peran Operator Keamanan kepada pengguna dengan peran kustom untuk memungkinkan pengelolaan fitur Identity Firewall (IDFW) untuk pengguna tersebut.

Catatan

Fitur VMware NSX Traceflow tidak didukung oleh peran kustom VMware NSX. Rekomendasinya adalah menetapkan peran Auditor kepada pengguna bersama dengan peran kustom untuk mengaktifkan fitur Traceflow untuk pengguna tersebut.

Catatan

Integrasi VMware Aria Operations Automation dengan komponen NSX dari Azure VMware Solution mengharuskan peran "auditor" ditambahkan ke pengguna dengan peran cloudadmin NSX Manager.

Langkah berikutnya

Sekarang setelah Anda mempelajari akses dan konsep identitas Azure VMware Solution, Anda mungkin ingin mempelajari tentang: