Enkripsi data tidak aktif di Personalizer

Penting

Mulai tanggal 20 September 2023 Anda tidak akan dapat membuat sumber daya Personalizer baru. Layanan Personalizer dihentikan pada tanggal 1 Oktober 2026.

Personalizer adalah layanan di layanan Azure AI yang menggunakan model pembelajaran mesin untuk menyediakan aplikasi dengan konten yang disesuaikan pengguna. Saat Personalizer menyimpan data ke cloud, Personalizer mengenkripsi data tersebut. Enkripsi ini melindungi data dan membantu Anda memenuhi komitmen keamanan dan kepatuhan organisasi Anda.

Tentang enkripsi layanan Azure AI

Data dienkripsi dan didekripsi menggunakan enkripsi AES 256-bit yang sesuai dengan FIPS 140-2. Enkripsi dan dekripsi bersifat transparan, yang berarti enkripsi dan akses dikelola untuk Anda. Data Anda aman secara default. Anda tidak perlu mengubah kode atau aplikasi untuk memanfaatkan enkripsi.

Tentang manajemen kunci enkripsi

Secara default, langganan Anda menggunakan kunci enkripsi yang dikelola Microsoft. Anda juga dapat mengelola langganan dengan kunci Anda sendiri, yang disebut kunci yang dikelola pelanggan. Saat Anda menggunakan kunci yang dikelola pelanggan, Anda memiliki fleksibilitas yang lebih besar terkait cara Anda membuat, memutar, menonaktifkan, dan mencabut kontrol akses. Anda juga dapat mengaudit kunci enkripsi yang digunakan untuk melindungi data Anda. Jika kunci yang dikelola pelanggan dikonfigurasi untuk langganan Anda, enkripsi ganda disediakan. Dengan lapisan perlindungan kedua ini, Anda dapat mengontrol kunci enkripsi melalui Azure Key Vault Anda.

Kunci yang dikelola pelanggan dengan Azure Key Vault

Saat menggunakan kunci yang dikelola pelanggan, Anda harus menggunakan Azure Key Vault untuk menyimpannya. Anda dapat membuat kunci Anda sendiri dan menyimpannya di brankas kunci, atau Anda dapat menggunakan API Key Vault untuk membuat kunci. Sumber daya layanan Azure AI dan brankas kunci harus berada di wilayah yang sama dan di penyewa Microsoft Entra yang sama, tetapi dapat berada di langganan yang berbeda. Untuk informasi lebih lanjut tentang Key Vault, lihat Apa itu Azure Key Vault?.

Saat Anda membuat sumber daya layanan Azure AI baru, sumber daya tersebut selalu dienkripsi dengan menggunakan kunci yang dikelola Microsoft. Kunci yang dikelola pelanggan tidak dapat diaktifkan saat Anda membuat sumber daya. Kunci yang dikelola pelanggan disimpan di Key Vault. Brankas kunci perlu disediakan dengan kebijakan akses yang memberikan izin kunci ke identitas terkelola yang terkait dengan sumber daya layanan Azure AI. Identitas terkelola hanya tersedia setelah sumber daya dibuat menggunakan tingkat harga yang diperlukan untuk kunci yang dikelola pelanggan.

Mengaktifkan kunci yang dikelola pelanggan juga memungkinkan identitas terkelola yang ditetapkan sistem, fitur ID Microsoft Entra. Setelah identitas terkelola yang ditetapkan sistem diaktifkan, sumber daya ini terdaftar dengan ID Microsoft Entra. Setelah terdaftar, identitas terkelola akan diberikan akses ke brankas kunci yang dipilih selama penyiapan kunci yang dikelola pelanggan.

Penting

Jika Anda menonaktifkan identitas terkelola yang ditetapkan sistem, akses ke brankas kunci akan dihapus dan data apa pun yang dienkripsi dengan kunci pelanggan tidak akan dapat diakses lagi. Fitur apa pun yang bergantung pada data ini akan berhenti berfungsi.

Penting

Identitas terkelola saat ini tidak mendukung skenario lintas direktori. Saat Anda mengonfigurasi kunci yang dikelola pelanggan di portal Azure, identitas terkelola secara otomatis ditetapkan di balik layar. Jika Anda kemudian memindahkan langganan, grup sumber daya, atau sumber daya dari satu direktori Microsoft Entra ke direktori lain, identitas terkelola yang terkait dengan sumber daya tidak ditransfer ke penyewa baru, sehingga kunci yang dikelola pelanggan mungkin tidak lagi berfungsi. Untuk informasi selengkapnya, lihat Mentransfer langganan antara direktori Microsoft Entra di FAQ dan masalah umum terkait identitas terkelola untuk sumber daya Azure.

Mengonfigurasi Key Vault

Saat Anda menggunakan kunci yang dikelola pelanggan, Anda perlu mengatur dua properti di brankas kunci, Penghapusan Sementara dan Jangan Hapus Menyeluruh. Properti ini tidak diaktifkan secara default, tetapi Anda dapat mengaktifkannya di brankas kunci baru atau yang sudah ada menggunakan portal Azure, PowerShell, atau Azure CLI.

Penting

Jika properti Penghapusan Sementara dan Jangan Hapus Menyeluruh tidak diaktifkan dan Anda menghapus kunci, Anda tidak dapat memulihkan data di sumber daya layanan Azure AI Anda.

Untuk mempelajari cara mengaktifkan properti ini pada brankas kunci yang ada, lihat Manajemen pemulihan Azure Key Vault dengan perlindungan penghapusan menyeluruh dan penghapusan sementara.

Mengaktifkan kunci yang dikelola pelanggan untuk sumber daya

Untuk mengaktifkan kunci yang dikelola pelanggan di portal Azure, ikuti langkah-langkah berikut:

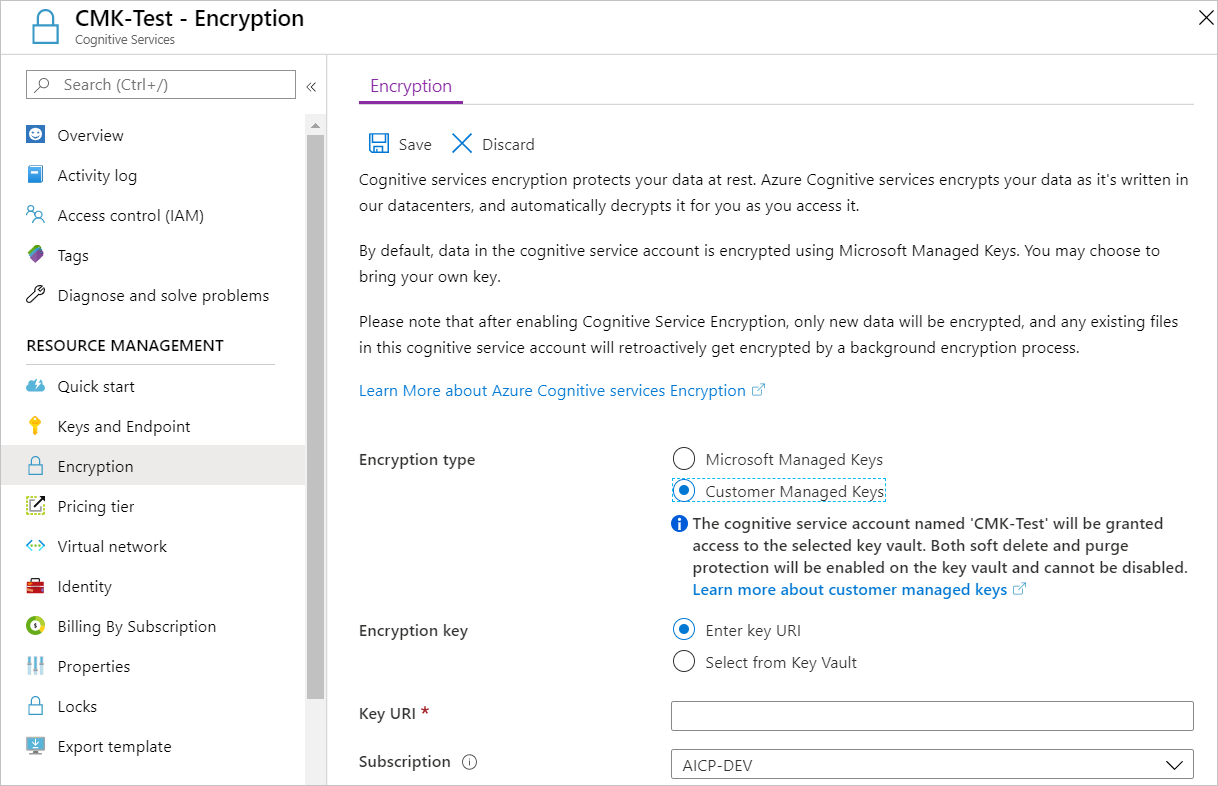

Buka sumber daya layanan Azure AI Anda.

Di sebelah kiri, pilih Enkripsi.

Di bagian Jenis enkripsi, pilih Kunci yang Dikelola Pelanggan, seperti yang diperlihatkan dalam cuplikan layar berikut.

Menentukan kunci

Setelah mengaktifkan kunci yang dikelola pelanggan, Anda dapat menentukan kunci untuk dikaitkan dengan sumber daya layanan Azure AI.

Menentukan kunci sebagai URI

Untuk menentukan kunci sebagai URI, ikuti langkah-langkah berikut:

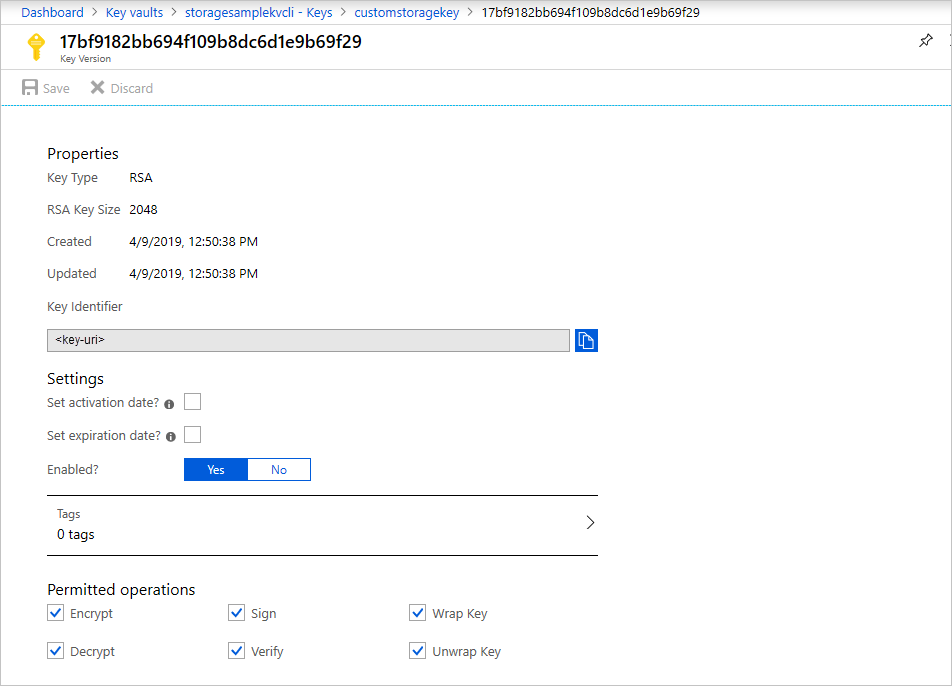

Di portal Azure, buka brankas kunci Anda.

Di bagian Pengaturan, pilih Kunci.

Pilih kunci yang diinginkan, lalu klik kunci untuk melihat versinya. Pilih versi kunci untuk melihat pengaturan untuk versi tersebut.

Salin nilai Pengidentifikasi Kunci yang memberikan URI.

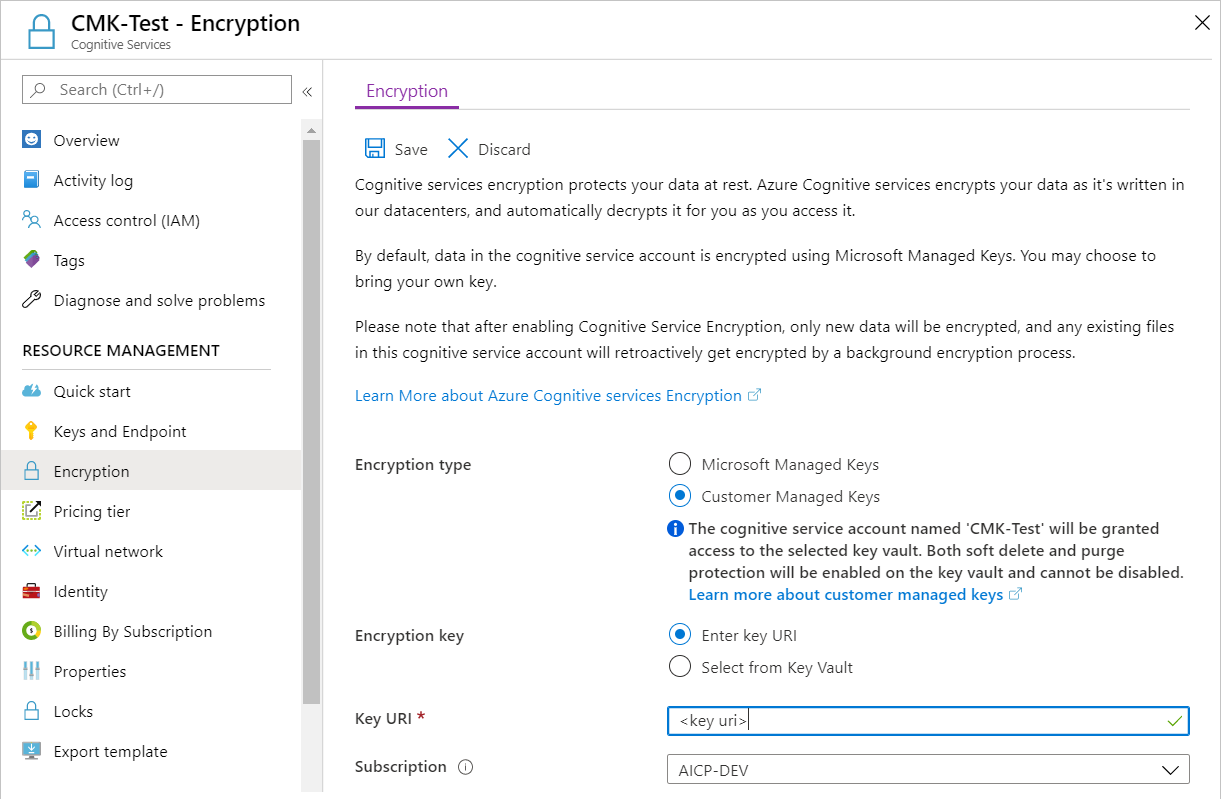

Kembali ke sumber daya layanan Azure AI Anda, lalu pilih Enkripsi.

Di bagian Kunci enkripsi, pilih Masukkan URI kunci.

Tempel URI yang Anda salin ke kotak URI Kunci.

Di bagian Langganan , pilih langganan yang berisi brankas kunci.

Simpan perubahan.

Menentukan kunci dari brankas kunci

Untuk menentukan kunci dari brankas kunci, pertama-tama pastikan Anda memiliki brankas kunci yang berisi kunci. Lalu ikuti langkah-langkah berikut:

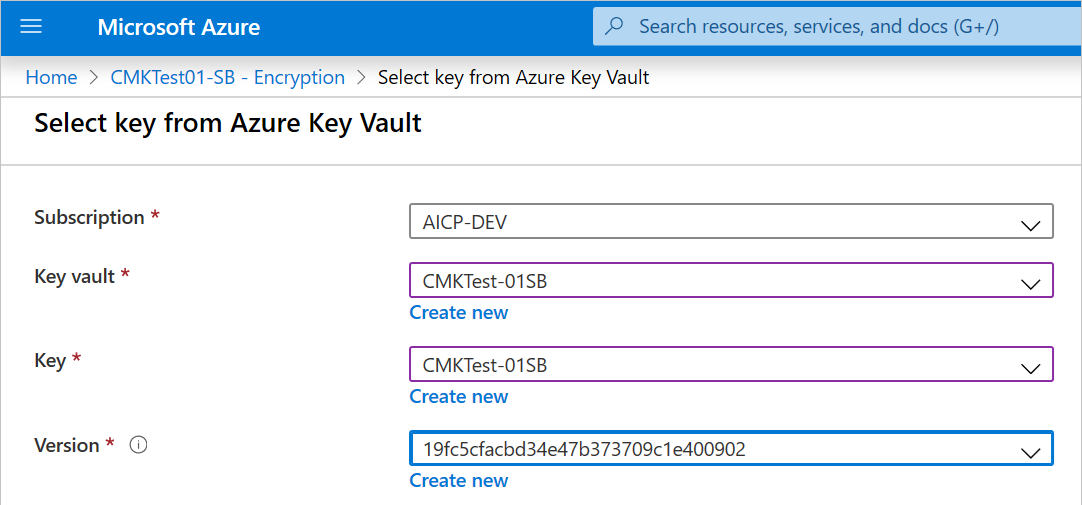

Buka sumber daya layanan Azure AI Anda, lalu pilih Enkripsi.

Di bagian Kunci enkripsi, pilih Pilih dari Key Vault.

Pilih brankas kunci yang berisi kunci yang ingin Anda gunakan.

Pilih brankas kunci yang ingin Anda gunakan.

Simpan perubahan.

Perbarui versi kunci

Saat Anda membuat versi baru kunci, perbarui sumber daya layanan Azure AI untuk menggunakan versi baru. Ikuti langkah-langkah ini:

- Buka sumber daya layanan Azure AI Anda, lalu pilih Enkripsi.

- Masukkan URI untuk versi kunci baru. Atau, Anda dapat memilih brankas kunci dan pilih kunci tersebut lagi untuk memperbarui versi.

- Simpan perubahan.

Menggunakan kunci yang berbeda

Untuk mengubah kunci yang digunakan untuk enkripsi, ikuti langkah-langkah berikut:

- Buka sumber daya layanan Azure AI Anda, lalu pilih Enkripsi.

- Masukkan URI untuk kunci baru. Atau, Anda dapat memilih brankas kunci tersebut dan lalu memilih kunci baru.

- Simpan perubahan.

Memutar kunci yang dikelola pelanggan

Anda dapat memutar kunci yang dikelola pelanggan di Key Vault sesuai dengan kebijakan kepatuhan Anda. Saat kunci diputar, Anda harus memperbarui sumber daya layanan Azure AI untuk menggunakan URI kunci baru. Untuk mempelajari cara memperbarui sumber daya untuk menggunakan versi baru kunci di portal Azure, lihat Memperbarui versi kunci.

Memutar kunci tidak memicu enkripsi ulang data dalam sumber daya. Pelanggan tidak perlu melakukan tindakan lebih lanjut.

Mencabut akses ke kunci yang dikelola pelanggan

Untuk mencabut akses ke kunci yang dikelola pelanggan, gunakan PowerShell atau Azure CLI. Untuk mengetahui informasi selengkapnya, lihat Azure Key Vault PowerShell atau Azure Key Vault CLI. Mencabut akses secara efektif memblokir akses ke semua data di sumber daya layanan Azure AI, karena kunci enkripsi tidak dapat diakses oleh layanan Azure AI.

Menonaktifkan kunci yang dikelola pelanggan

Saat Anda menonaktifkan kunci yang dikelola pelanggan, sumber daya layanan Azure AI Anda kemudian dienkripsi dengan kunci yang dikelola Microsoft. Untuk menonaktifkan kunci yang dikelola pelanggan, ikuti langkah-langkah berikut:

- Buka sumber daya layanan Azure AI Anda, lalu pilih Enkripsi.

- Kosongkan kotak centang di sebelah Gunakan kunci Anda sendiri.