Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Tip

Data Factory di Microsoft Fabric adalah generasi Azure Data Factory berikutnya, dengan arsitektur yang lebih sederhana, AI bawaan, dan fitur baru. Jika Anda baru menggunakan integrasi data, mulailah dengan Fabric Data Factory. Beban kerja ADF yang ada dapat ditingkatkan ke Fabric untuk mengakses kemampuan baru di seluruh ilmu data, analitik real time, dan pelaporan.

Prasyarat

Pengguna harus memiliki peran Operator Identitas Terkelola (Azure RBAC) atau peran kustom dengan Microsoft. ManagedIdentity/userAssignedIdentities/*/assign/action RBAC untuk mengonfigurasi identitas terkelola yang ditetapkan pengguna sebagai kredensial. RBAC tambahan diperlukan untuk membuat dan menggunakan kredensial di Synapse. Pelajari selengkapnya.

Menggunakan kredensial

Kami memperkenalkan Kredensial yang dapat berisi identitas terkelola yang ditetapkan pengguna, perwakilan layanan, dan juga mencantumkan identitas terkelola yang ditetapkan sistem yang dapat Anda gunakan dalam layanan tertaut yang mendukung autentikasi Microsoft Entra. Ini membantu Anda mengonsolidasikan dan mengelola semua kredensial berbasis Microsoft Entra ID Anda.

Di bawah adalah langkah-langkah umum untuk menggunakan identitas terkelola yang ditetapkan pengguna dalam layanan tertaut untuk autentikasi.

Jika Anda tidak memiliki identitas terkelola pengguna yang dibuat di Azure, pertama-tama buat satu di halaman Managed Identities portal Azure.

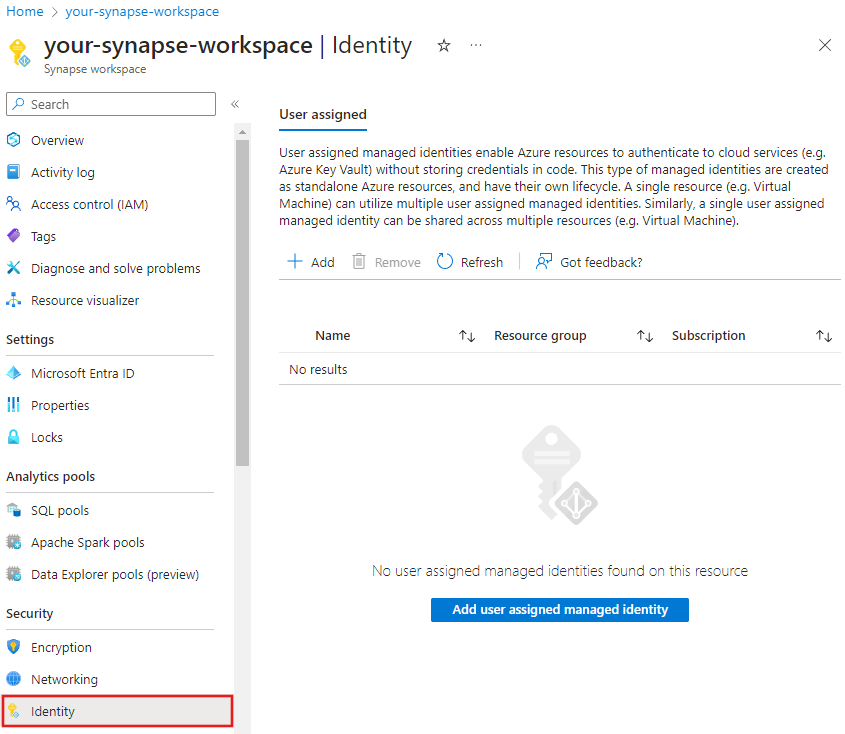

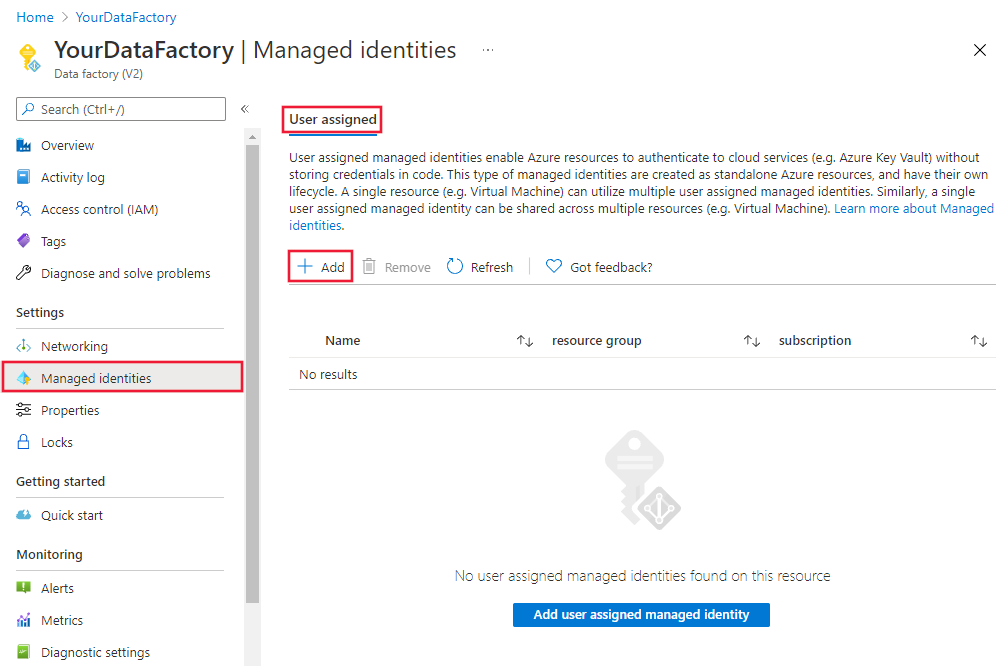

Kaitkan identitas terkelola yang ditetapkan pengguna ke instans pabrik data menggunakan portal Azure, SDK, PowerShell, REST API. Cuplikan layar di bawah ini digunakan Azure portal (bilah pabrik data) untuk mengaitkan identitas terkelola yang ditetapkan pengguna.

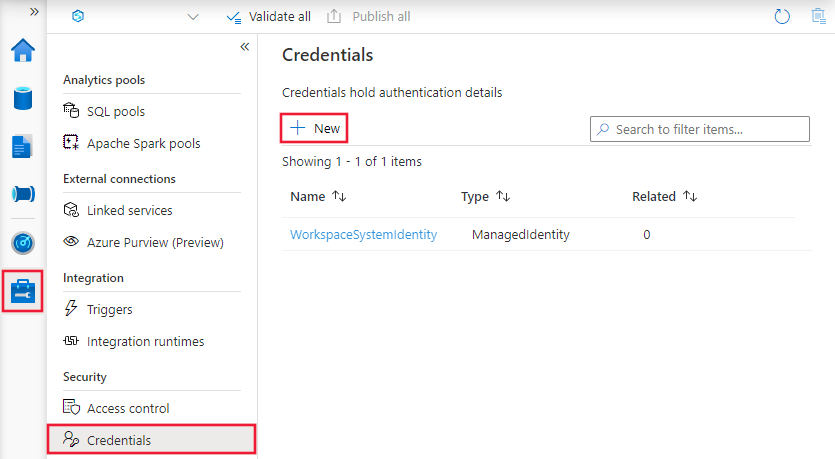

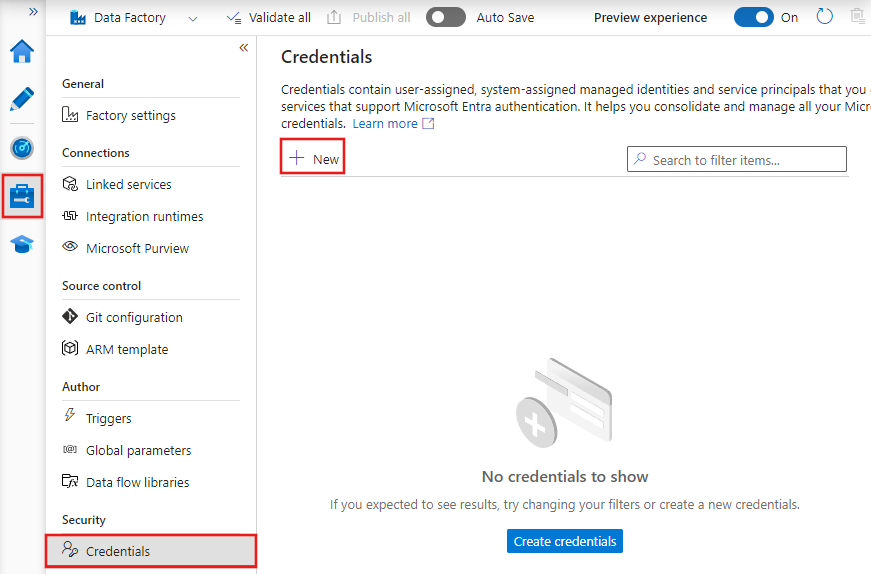

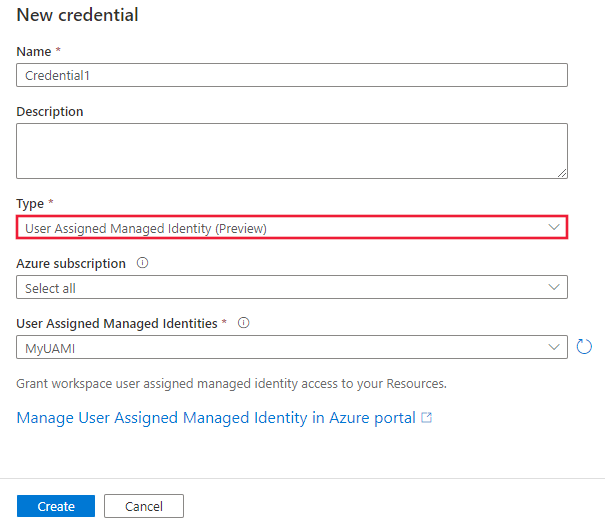

Buat Kredensial secara interaktif di antarmuka pengguna Data Factory. Anda dapat memilih identitas terkelola yang ditetapkan pengguna yang terkait dengan pabrik data di Langkah 1.

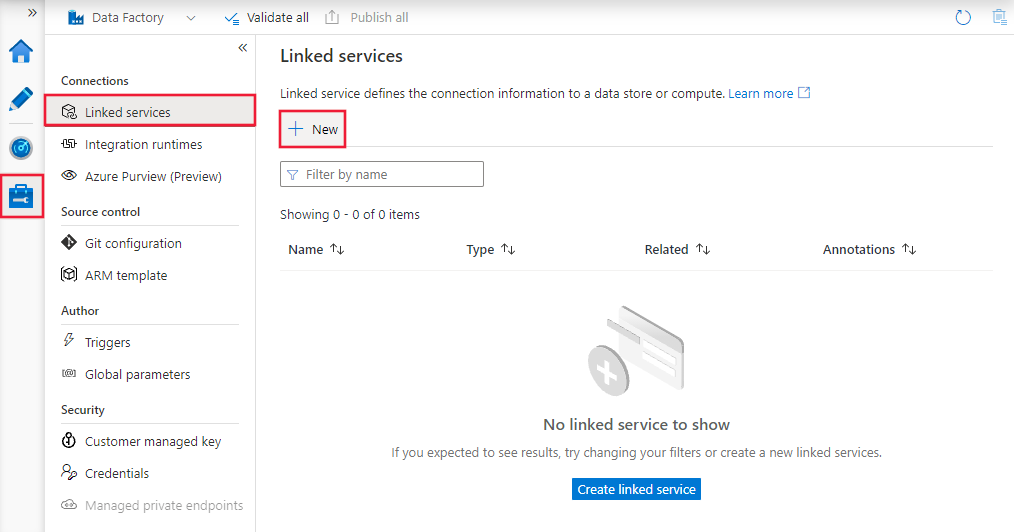

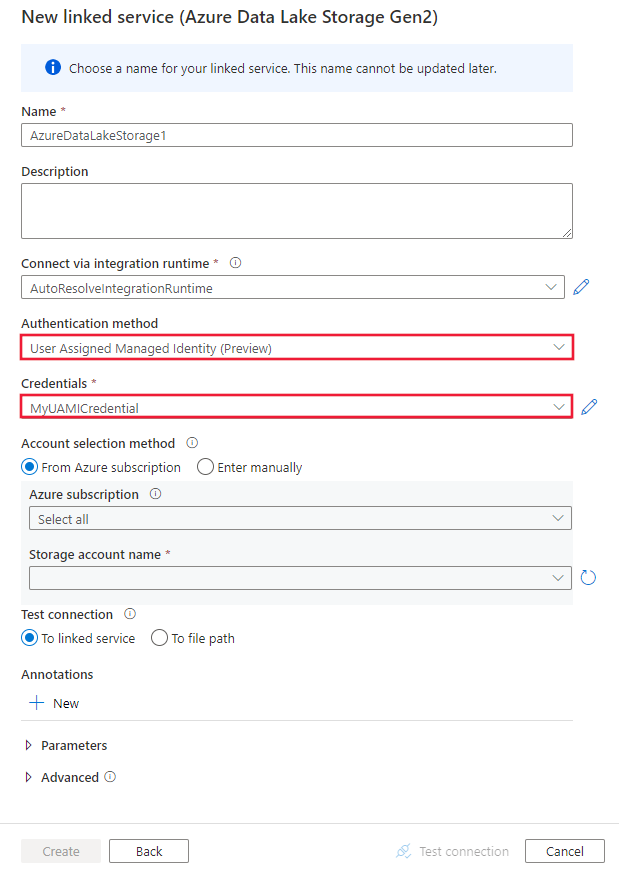

Membuat layanan tertaut baru dan pilih Identitas terkelola yang ditetapkan pengguna di bawah autentikasi

Mengelola kredensial dengan skrip

Anda dapat menggunakan API SDK, PowerShell, dan REST untuk tindakan di atas. Contoh pembuatan identitas terkelola yang ditetapkan pengguna dan menetapkannya izin ke sumber daya dengan Bicep/ARM tersedia di contoh ini. Layanan tertaut dengan identitas terkelola yang ditetapkan pengguna saat ini tidak didukung di Synapse Spark.

Konten terkait

Lihat topik berikut yang memperkenalkan kapan dan cara menggunakan identitas terkelola:

- Simpan kredensial di Azure Key Vault

- Menyalin data dari/ke Azure Data Lake Store dengan menggunakan identitas terkelola untuk autentikasi sumber daya Azure.

Lihat Identitas Terkelola untuk Gambaran Umum Sumber Daya Azure untuk latar belakang lebih lanjut tentang identitas terkelola untuk sumber daya Azure, yang menjadi dasar identitas terkelola pabrik data.