Mengamankan data yang disimpan di Azure Data Lake Storage Gen1

Mengamankan data di Azure Data Lake Storage Gen1 merupakan pendekatan tiga langkah. Kontrol akses berbasis peran Azure (Azure RBAC) maupun daftar kontrol akses (ACL) harus diset untuk mengaktifkan secara penuh akses ke data untuk pengguna dan grup keamanan.

- Mulailah dengan membuat grup keamanan di Microsoft Entra ID. Grup keamanan ini digunakan untuk menerapkan kontrol akses berbasis peran Azure (Azure RBAC) di portal Microsoft Azure.

- Tetapkan grup keamanan Microsoft Entra ke akun Data Lake Storage Gen1. Hal ini akan mengontrol akses ke akun Data Lake Storage Gen1 dari portal dan operasi pengelolaan dari portal atau API.

- Tetapkan grup keamanan Microsoft Entra sebagai daftar kontrol akses (ACL) pada sistem file Data Lake Storage Gen1.

- Selain itu, Anda juga dapat mengeset rentang alamat IP untuk klien yang dapat mengakses data di Data Lake Storage Gen1.

Artikel ini memberikan petunjuk tentang cara menggunakan portal Microsoft Azure untuk melakukan tugas di atas. Untuk informasi mendalam tentang cara Data Lake Storage Gen1 menerapkan keamanan di akun dan tingkat data, lihat Keamanan di Azure Data Lake Storage Gen1. Untuk informasi mendalam tentang cara ACL diterapkan di Data Lake Storage Gen1, lihat Ikhtisar Access Control di Data Lake Storage Gen1.

Prasyarat

Sebelum memulai tutorial ini, Anda harus memiliki hal berikut:

- Langganan Azure. Lihat Dapatkan uji coba gratis Azure.

- Akun Data Lake Storage Gen1. Untuk petunjuk tentang cara membuatnya, lihat Memulai Azure Data Lake Storage Gen1

Membuat grup keamanan di Microsoft Entra ID

Untuk petunjuk tentang cara membuat grup keamanan Microsoft Entra dan cara menambahkan pengguna ke grup, lihat Mengelola grup keamanan di Microsoft Entra ID.

Catatan

Anda dapat menambahkan pengguna dan grup lain ke grup di Microsoft Entra ID menggunakan portal Azure. Namun, untuk menambahkan perwakilan layanan ke grup, gunakan modul PowerShell Microsoft Entra ID.

# Get the desired group and service principal and identify the correct object IDs

Get-AzureADGroup -SearchString "<group name>"

Get-AzureADServicePrincipal -SearchString "<SPI name>"

# Add the service principal to the group

Add-AzureADGroupMember -ObjectId <Group object ID> -RefObjectId <SPI object ID>

Menetapkan pengguna atau grup keamanan ke akun Data Lake Storage Gen1

Ketika Anda menetapkan pengguna atau grup keamanan ke akun Data Lake Storage Gen1, Anda mengontrol akses ke operasi pengelolaan pada akun menggunakan portal Microsoft Azure dan API Azure Resource Manager.

Buka akun Data Lake Storage Gen1. Dari panel kiri, klik Semua sumber daya, lalu dari bilah Semua sumber daya, klik nama akun tempat Anda ingin menetapkan pengguna atau grup keamanan.

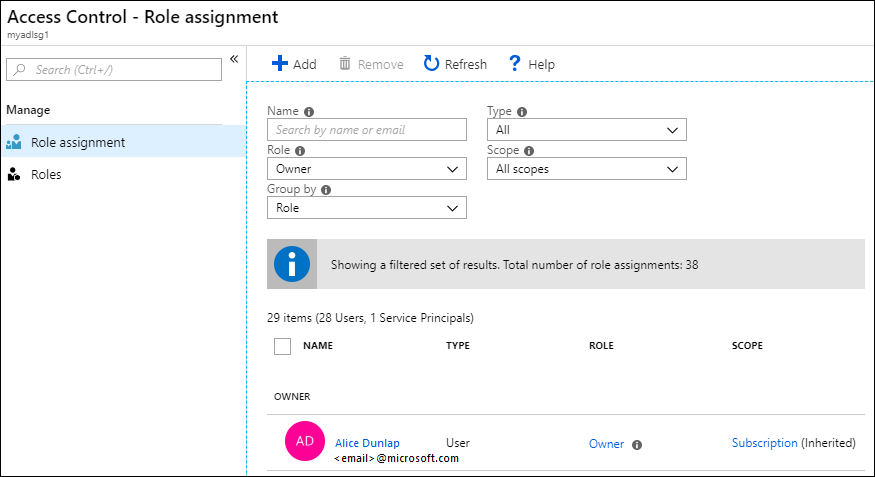

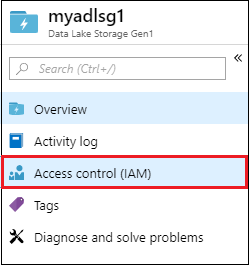

Di bilah akun Data Lake Storage Gen1 Anda, klik Access Control (IAM) . Bilah tersebut secara default mencantumkan pemilik langganan sebagai pemilik.

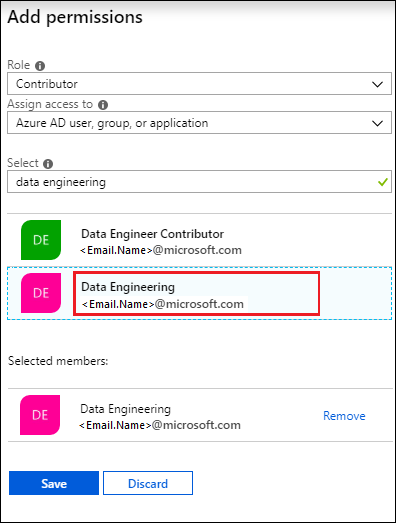

Di bilah Access Control (IAM) , klik Tambahkan untuk membuka bilah Tambahkan izin. Di bilah Tambahkan izin, pilih Peran untuk pengguna/grup. Cari grup keamanan yang Anda buat sebelumnya di Microsoft Entra ID dan pilih. Jika Anda memiliki banyak pengguna dan grup yang harus dicari, gunakan kotak teks Pilih untuk memfilter nama grup.

Peran Pemilik dan Kontributor menyediakan akses ke berbagai fungsi administrasi pada akun data lake. Untuk pengguna yang akan berinteraksi dengan data di data lake tetapi masih perlu melihat informasi pengelolaan akun, Anda dapat menambahkannya ke peran Pembaca. Ruang lingkup peran ini terbatas pada operasi pengelolaan yang terkait dengan akun Data Lake Storage Gen1.

Untuk operasi data, izin sistem file individu menentukan apa yang dapat dilakukan pengguna. Oleh karena itu, pengguna yang memiliki peran Pembaca hanya dapat melihat pengaturan administratif yang terkait dengan akun tetapi dapat berpotensi membaca dan menulis data berdasarkan izin sistem file yang ditetapkan untuknya. Izin sistem file Data Lake Storage Gen1 dijelaskan di Menetapkan grup keamanan sebagai ACL ke sistem file Azure Data Lake Storage Gen1.

Penting

Hanya peran Pemilik yang secara otomatis mengaktifkan akses sistem file. Kontributor, Pembaca, dan semua peran lainnya mengharuskan ACL untuk mengaktifkan tingkat akses apa pun ke folder dan file. Peran Pemilik menyediakan izin file dan folder pengguna super yang tidak dapat ditimpa melalui ACL. Untuk informasi selengkapnya tentang bagaimana kebijakan Azure RBAC memetakan ke akses data, lihat Azure RBAC untuk pengelolaan akun.

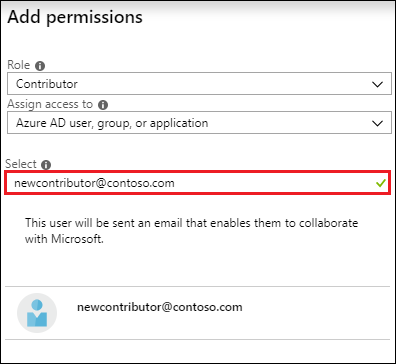

Jika Anda ingin menambahkan grup/pengguna yang tidak tercantum di bilah Tambahkan izin, Anda dapat mengundang mereka dengan mengetik alamat email mereka di kotak teks Pilih lalu memilihnya dari daftar.

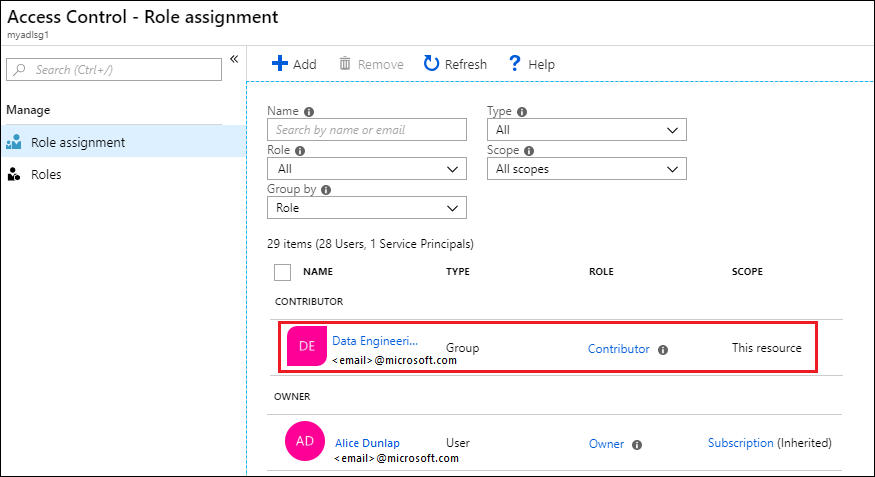

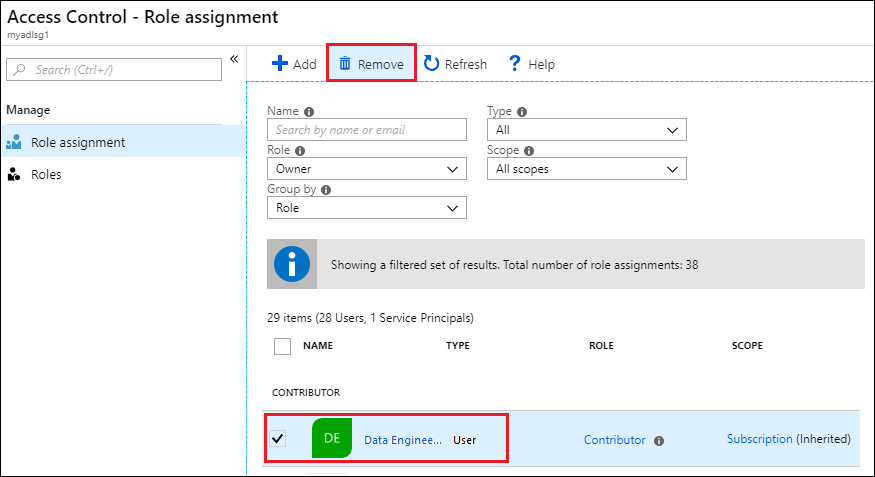

Klik Simpan. Anda akan melihat grup keamanan ditambahkan seperti yang ditunjukkan di bawah ini.

Sekarang pengguna/grup keamanan Anda memiliki akses ke akun Data Lake Storage Gen1. Jika Anda ingin menyediakan akses ke pengguna tertentu, Anda bisa menambahkannya ke grup keamanan. Demikian pula, jika Anda ingin mencabut akses untuk pengguna, Anda dapat menghapusnya dari grup keamanan. Anda juga dapat menetapkan beberapa grup keamanan ke akun.

Menetapkan pengguna atau grup keamanan sebagai ACL ke sistem file Data Lake Storage Gen1

Dengan menetapkan pengguna/grup keamanan ke sistem file Data Lake Storage Gen1, Anda mengeset kontrol akses pada data yang disimpan di Data Lake Storage Gen1.

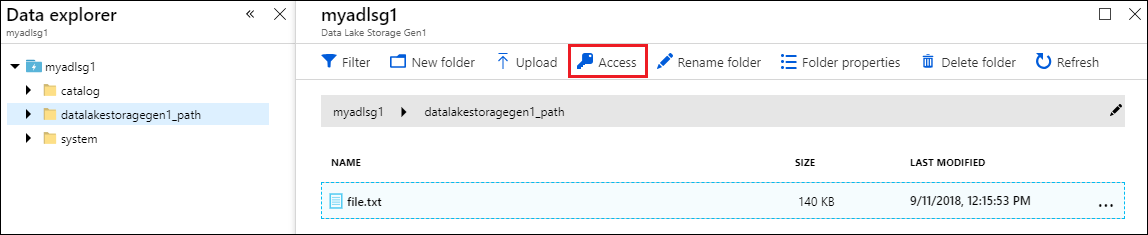

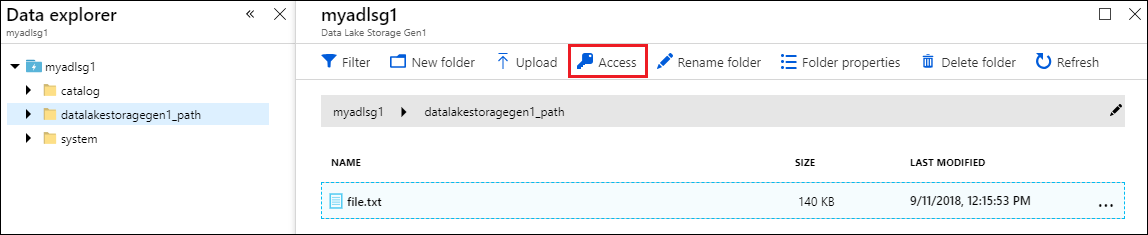

Di bilah akun Data Lake Storage Gen1 Anda, klik Data Explorer.

Di bilah Data Explorer, klik folder yang ingin Anda konfigurasikan ACL-nya, lalu klik Akses. Untuk menetapkan ACL ke file, Anda harus terlebih dahulu mengeklik file untuk melakukan pratinjau lalu klik Akses dari bilah Pratinjau File.

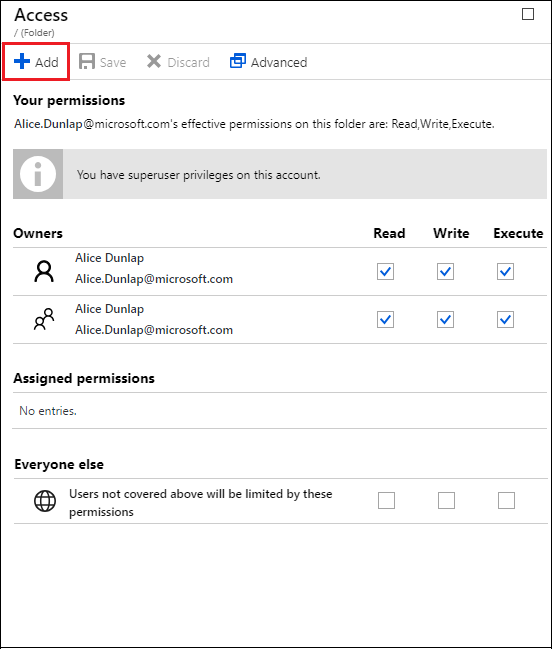

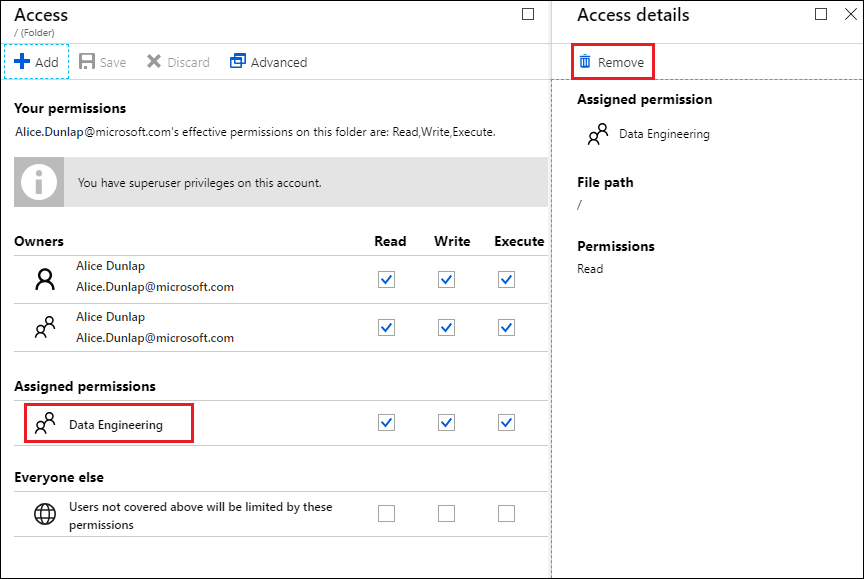

Bilah Akses mencantumkan pemilik dan izin yang ditetapkan yang sudah ditetapkan ke root. Klik ikon Tambahkan untuk menambahkan ACL Access tambahan.

Penting

Pengaturan izin akses untuk satu file tidak selalu memberikan akses pengguna/grup ke file tersebut. Jalur ke file harus dapat diakses oleh pengguna/grup yang ditetapkan. Untuk informasi dan contoh selengkapnya, lihat Skenario umum yang terkait dengan izin.

Pemilik dan Semua orang menyediakan akses bergaya UNIX, di mana Anda menentukan baca, tulis, eksekusi (rwx) ke tiga kelas pengguna yang berbeda: pemilik, grup, dan lainnya.

Izin yang ditetapkan sesuai dengan ACL POSIX yang memungkinkan Anda mengatur izin untuk pengguna atau grup bernama tertentu di luar pemilik atau grup file.

Untuk informasi selengkapnya, lihat ACL HDFS. Untuk informasi selengkapnya tentang bagaimana ACL diterapkan di Data Lake Storage Gen1, lihat Access Control di Data Lake Storage Gen1.

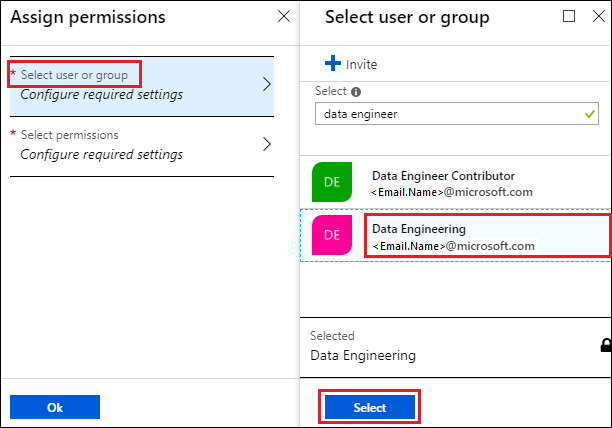

Klik ikon Tambahkan untuk membuka bilah Tetapkan izin. Di bilah ini, klik Pilih pengguna atau grup, lalu di bilah Pilih pengguna atau grup, cari grup keamanan yang Anda buat sebelumnya di Microsoft Entra ID. Jika Anda memiliki banyak grup yang harus dicari, gunakan kotak teks di bagian atas untuk memfilter nama grup. Klik grup yang ingin Anda tambahkan lalu klik Pilih.

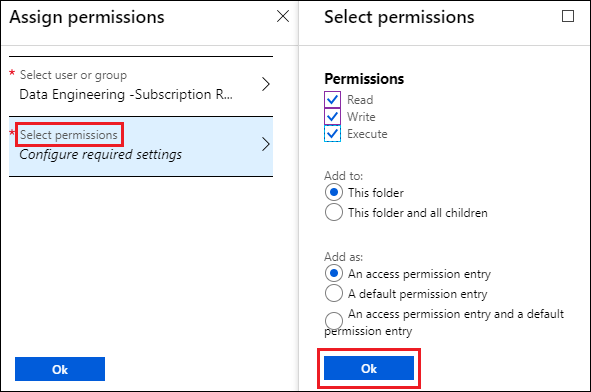

Klik Pilih izin, pilih izin, apakah izin harus diterapkan secara berulang, dan apakah Anda ingin menetapkan izin sebagai ACL akses, ACL default, atau keduanya. Klik OK.

Untuk informasi selengkapnya tentang izin di Data Lake Storage Gen1, dan ACL Default/Access, lihat Access Control di Data Lake Storage Gen1.

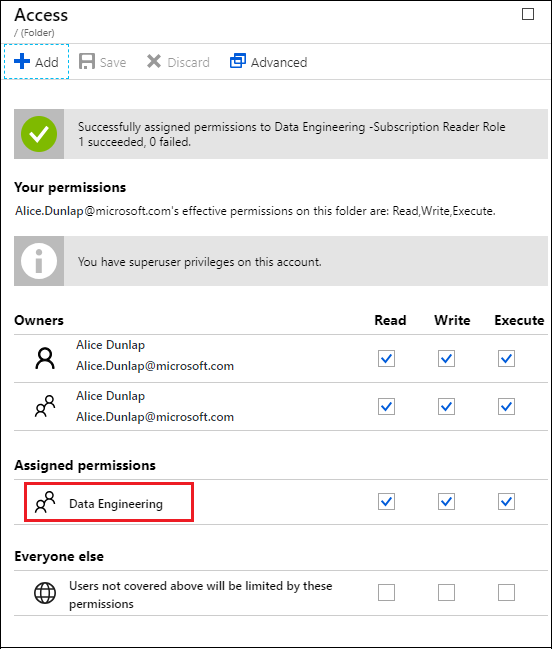

Setelah mengeklik Ok di bilah Pilih izin, sekarang grup yang baru ditambahkan dan izin terkait akan dicantumkan di bilah Akses.

Penting

Dalam rilis terkini, Anda bisa memiliki hingga 28 entri di bawah Izin yang ditetapkan. Jika Anda ingin menambahkan lebih dari 28 pengguna, Anda harus membuat grup keamanan, menambahkan pengguna ke grup keamanan, menambahkan penyediaan akses ke grup keamanan tersebut untuk akun Data Lake Storage Gen1.

Jika diperlukan, Anda juga dapat mengubah izin akses setelah menambahkan grup. Bersihkan atau pilih kotak centang untuk setiap jenis izin (Baca, Tulis, Eksekusi) berdasarkan apakah Anda ingin menghapus atau menetapkan izin tersebut ke grup keamanan. Klik Simpan untuk menyimpan perubahan, atau Buang untuk membatalkan perubahan.

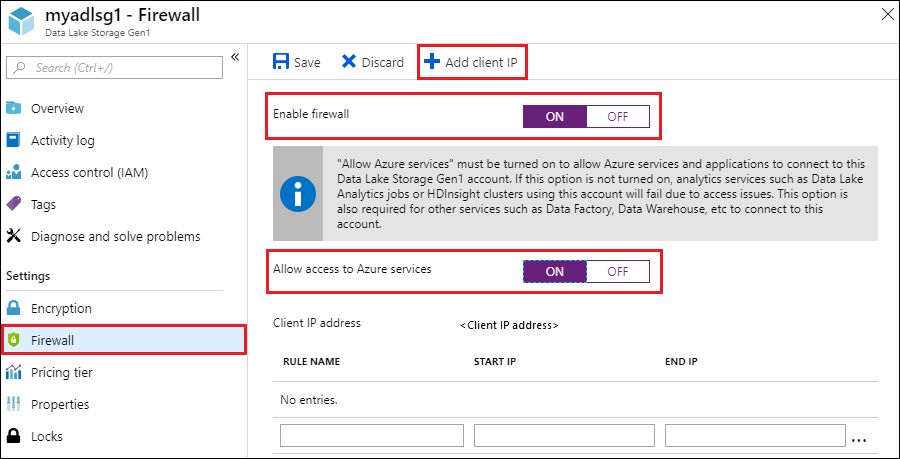

Mengeset rentang alamat IP untuk akses data

Data Lake Storage Gen1 memungkinkan Anda untuk lebih jauh mengunci akses ke penyimpanan data Anda pada tingkat jaringan. Anda dapat mengaktifkan firewall, menentukan alamat IP, atau menentukan rentang alamat IP untuk klien tepercaya Anda. Setelah diaktifkan, hanya klien yang memiliki alamat IP dalam rentang yang ditentukan yang dapat terhubung ke penyimpanan.

Menghapus grup keamanan untuk akun Data Lake Storage Gen1

Ketika Anda menghapus grup keamanan ke akun Data Lake Storage Gen1, Anda hanya mengubah akses ke operasi pengelolaan pada akun menggunakan portal Microsoft Azure dan API Azure Resource Manager.

Akses ke data tidak berubah dan masih dikelola oleh ACL akses. Pengecualian untuk ini adalah pengguna/grup dalam peran Pemilik. Pengguna/grup yang dihapus dari peran Pemilik tidak lagi menjadi pengguna super dan akses mereka turun ke akses pengaturan ACL.

Di bilah akun Data Lake Storage Gen1 Anda, klik Access Control (IAM) .

Di bilah Access Control (IAM) , klik grup keamanan yang ingin Anda hapus. Klik Hapus.

Menghapus ACL grup keamanan dari sistem file Data Lake Storage Gen1

Ketika Anda menghapus ACL grup keamanan dari sistem file Data Lake Storage Gen1, Anda mengubah akses ke data di akun Gen1 Penyimpanan Data Lake.

Di bilah akun Data Lake Storage Gen1 Anda, klik Data Explorer.

Di bilah Data Explorer, klik folder yang ingin Anda hapus ACL-nya, lalu klik Akses. Untuk menghapus ACL untuk sebuah file, Anda harus terlebih dahulu mengeklik file untuk melakukan pratinjau lalu klik Akses dari bilah Pratinjau File.

Di bilah Akses, klik grup keamanan yang ingin Anda hapus. Di bilah Detail akses, klik Hapus.

Lihat juga

- Ikhtisar Azure Data Lake Storage Gen1

- Menyalin data dari Azure Storage Blobs ke Data Lake Storage Gen1

- Menggunakan Azure Data Lake Analytics dengan Data Lake Storage Gen1

- Menggunakan Azure HDInsight dengan Data Lake Storage Gen1

- Memulai dengan Data Lake Storage Gen1 menggunakan PowerShell

- Memulai dengan Data Lake Storage Gen1 menggunakan .NET SDK

- Mengakses log diagnostik untuk Data Lake Storage Gen1