Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Halaman ini menjelaskan bagaimana Azure Databricks secara otomatis menyinkronkan pengguna, perwakilan layanan, dan grup dari ID Microsoft Entra menggunakan manajemen identitas otomatis.

Gambaran umum manajemen identitas otomatis

Manajemen identitas otomatis memungkinkan Anda menambahkan pengguna, perwakilan layanan, dan grup dengan lancar dari ID Microsoft Entra ke Azure Databricks tanpa mengonfigurasi aplikasi di ID Microsoft Entra. Saat manajemen identitas otomatis diaktifkan, Anda dapat langsung mencari di ruang kerja gabungan identitas untuk pengguna ID Microsoft Entra, perwakilan layanan, dan grup, dan menambahkannya ke ruang kerja Anda. Databricks menggunakan ID Microsoft Entra sebagai sumber rekaman, sehingga setiap perubahan pada keanggotaan grup dihormati di Azure Databricks.

Penyediaan just-in-time (JIT) selalu diaktifkan saat manajemen identitas otomatis diaktifkan, dan Anda tidak dapat mematikannya. Pengguna baru dari MICROSOFT Entra ID secara otomatis disediakan di Azure Databricks saat masuk pertama kali. Lihat Memprovisikan pengguna (JIT) secara otomatis.

Pengguna juga dapat berbagi dasbor dengan pengguna, perwakilan layanan, atau grup apa pun di ID Microsoft Entra. Saat dibagikan, pengguna, perwakilan layanan, dan anggota grup tersebut secara otomatis ditambahkan ke akun Azure Databricks saat masuk. Mereka tidak ditambahkan sebagai anggota ke ruang kerja tempat dasbor berada. Anggota ID Microsoft Entra yang tidak memiliki akses ke ruang kerja diberikan akses ke salinan dasbor khusus tampilan yang diterbitkan dengan izin data bersama. Untuk informasi selengkapnya tentang berbagi dasbor, lihat Berbagi dasbor.

Manajemen identitas otomatis tidak didukung di ruang kerja federasi tanpa identitas. Untuk informasi selengkapnya tentang federasi identitas, lihat Federasi identitas.

Status pengguna dan grup

Saat manajemen identitas otomatis diaktifkan, pengguna, perwakilan layanan, dan grup dari ID Microsoft Entra terlihat di konsol akun dan halaman pengaturan admin ruang kerja. Statusnya mencerminkan aktivitas dan statusnya antara ID Microsoft Entra dan Azure Databricks:

| Kedudukan | Makna |

|---|---|

| Tidak aktif: Tidak ada penggunaan | Untuk pengguna dan perwakilan layanan: identitas di ID Microsoft Entra yang belum masuk ke Azure Databricks. Untuk kelompok: kelompok belum ditambahkan ke ruang kerja. |

| Aktif | Identitas aktif di Azure Databricks. |

| Aktif: Dihapus Dari EntraID | Sebelumnya aktif di Azure Databricks dan telah dihapus dari ID Microsoft Entra. Azure Databricks secara otomatis menonaktifkan pengguna ini selama sinkronisasi identitas berikutnya. Tidak dapat masuk atau mengautentikasi ke API. |

| Dinonaktifkan | Identitas dinonaktifkan di ID Microsoft Entra atau Azure Databricks secara otomatis menonaktifkan identitas setelah penghapusan dari ID Microsoft Entra. Tidak dapat masuk atau mengautentikasi ke API. |

Petunjuk / Saran

Sebagai praktik terbaik keamanan, Databricks merekomendasikan untuk mencabut token akses pribadi untuk pengguna Dinonaktifkan dan Aktif: Dihapus Dari EntraID . Saat pengguna dihapus dari ID Microsoft Entra, Azure Databricks secara otomatis menonaktifkan akun mereka tetapi tidak secara otomatis mencabut token.

Identitas yang dikelola menggunakan manajemen identitas otomatis ditampilkan sebagai Eksternal di Azure Databricks. Identitas eksternal tidak dapat diperbarui menggunakan antarmuka pengguna Azure Databricks.

Berbagi dan menetapkan izin ke identitas ID Microsoft Entra

Saat manajemen identitas otomatis diaktifkan, Anda dapat memilih pengguna ID Microsoft Entra dan perwakilan layanan saat berbagi atau menetapkan izin di seluruh Azure Databricks.

Untuk grup ID Microsoft Entra, perilaku berbagi berbeda menurut jenis aset:

- Aset tingkat akun: Grup tersedia saat berbagi atau menetapkan izin ke aset tingkat akun, seperti Aplikasi Databricks, objek Katalog Unity, dasbor AI/BI, ruang Genie, dan penetapan ruang kerja.

- Aset tingkat ruang kerja: Untuk berbagi aset tingkat ruang kerja (seperti notebook, pekerjaan, gudang SQL, pemberitahuan, dan file) dengan grup ID Microsoft Entra, admin ruang kerja harus terlebih dahulu secara langsung menambahkan grup ke ruang kerja.

Manajemen identitas otomatis vs provisi SCIM

Saat manajemen identitas otomatis diaktifkan, semua pengguna, grup, dan keanggotaan grup disinkronkan dari ID Microsoft Entra ke Azure Databricks sehingga provisi SCIM tidak diperlukan. Jika Anda menjaga aplikasi perusahaan SCIM tetap berjalan secara paralel, aplikasi SCIM terus mengelola pengguna dan grup yang dikonfigurasi di aplikasi perusahaan ID Microsoft Entra. Ini tidak mengelola identitas ID Microsoft Entra yang tidak ditambahkan melalui penyediaan SCIM.

Databricks merekomendasikan penggunaan manajemen identitas otomatis. Provisi SCIM memerlukan peran Administrator Aplikasi Cloud dan aplikasi ID Microsoft Entra terpisah. Tabel di bawah ini membandingkan fitur manajemen identitas otomatis dengan fitur provisi SCIM.

| Fitur | Manajemen identitas otomatis | Penyediaan SCIM |

|---|---|---|

| Menyinkronkan pengguna | ✓ | ✓ |

| Sinkronisasi grup | ✓ | ✓ (Hanya anggota langsung) |

| Menyinkronkan grup bersarang | ✓ | |

| Perwakilan layanan sinkronisasi | ✓ | |

| Tersedia secara default dalam Azure Databricks | ✓ | |

| Bekerja dengan semua edisi ID Microsoft Entra | ✓ | |

| Tersedia tanpa peran admin untuk Microsoft Entra ID | ✓ | |

| Memerlukan federasi identitas | ✓ |

ID eksternal Azure Databricks dan ID objek Microsoft Entra

Azure Databricks menggunakan ID ObjectId Microsoft Entra sebagai tautan otoritatif untuk menyinkronkan identitas dan keanggotaan grup, dan secara otomatis memperbarui bidang externalId agar sesuai dengan ObjectId dalam alur pengulangan harian. Databricks tidak merekomendasikan pencampuran metode provisi. Menambahkan identitas yang sama melalui manajemen identitas otomatis dan provisi SCIM menyebabkan entri duplikat dan konflik izin. Gunakan manajemen identitas otomatis sebagai sumber kebenaran tunggal, dengan keanggotaan grup yang mencerminkan ID Microsoft Entra.

Anda dapat menggabungkan identitas duplikat ini dengan memberikan ID eksternal mereka di Azure Databricks. Gunakan Pengguna Akun API, Entitas Utama Layanan Akun, atau Grup Akun API untuk memperbarui entitas utama agar menambahkan ID Microsoft Entra mereka di kolom objectId.

Karena externalId dapat diperbarui dari waktu ke waktu, Azure Databricks sangat menyarankan agar Anda tidak menggunakan alur kerja kustom yang bergantung pada bidang externalId.

Cara kerja sinkronisasi keanggotaan grup

Saat manajemen identitas otomatis diaktifkan, Azure Databricks me-refresh keanggotaan grup pengguna dari ID Microsoft Entra selama aktivitas yang memicu pemeriksaan autentikasi dan otorisasi, misalnya, login browser, autentikasi token, atau eksekusi pekerjaan. Ini memastikan bahwa izin berbasis grup di Azure Databricks tetap disinkronkan dengan perubahan yang dibuat di ID Microsoft Entra.

Saat Azure Databricks memperbarui keanggotaan grup, Azure Databricks mengambil keanggotaan grup transitif (berlapis) dari Microsoft Entra ID. Ini berarti bahwa jika pengguna adalah anggota Grup A, dan Grup A adalah anggota Grup B, Azure Databricks mengenali pengguna sebagai memiliki keanggotaan di kedua grup. Azure Databricks hanya mengambil keanggotaan untuk grup yang telah ditambahkan ke Azure Databricks. Ini tidak menyinkronkan atau merekonstruksi hierarki grup induk lengkap dari ID Microsoft Entra.

Azure Databricks menyegarkan keanggotaan grup pada jadwal yang berbeda-beda tergantung pada aktivitas:

- Login browser: Sinkronisasi keanggotaan grup jika lebih dari 5 menit telah berlalu sejak sinkronisasi terakhir

- Aktivitas lain (misalnya, autentikasi token, atau pekerjaan yang sedang berjalan): Sinkronisasi keanggotaan grup jika lebih dari 40 menit telah berlalu sejak sinkronisasi terakhir

Grup bersarang dan perwakilan layanan

Saat manajemen identitas otomatis diaktifkan, anggota grup berlapis mewarisi izin dari grup yang disediakan. Izin yang ditetapkan ke grup induk berlaku untuk semua pengguna dan perwakilan layanan yang termasuk dalam grup, termasuk yang ditambahkan langsung ke grup dan mereka yang termasuk dalam keanggotaan grup berlapis. Namun, grup bertingkat dan prinsipal layanan dalam grup tidak dapat dirujuk secara otomatis di akun, kecuali untuk berbagi dasbor.

Visibilitas grup berlapis

Grup berlapis terlihat di Azure Databricks. Pertimbangkan grup anak, Group-C, yang merupakan anggota grup induk, Group-P. Jika Anda menambahkan Group-P ke ruang kerja, semua identitas di keduanya Group-P dan Group-C memiliki akses ke ruang kerja. Di UI admin akun dan admin ruang kerja, Group-C muncul sebagai anggota Group-P pada halaman detail anggota grup. Hanya tingkat pertama dari penempatan bersarang yang muncul di halaman rincian grup.

Pertimbangan untuk grup bersarang

- Akses ruang kerja: Grup tersemat dan principal layanan tidak perlu ditambahkan langsung ke ruang kerja untuk mendapatkan akses. Jika grup induk ditambahkan ke ruang kerja, semua anggota grup tersebut dapat mengakses ruang kerja.

- Aset tingkat akun: Grup tersedia saat berbagi atau menetapkan izin ke aset tingkat akun, seperti Aplikasi Databricks, objek Katalog Unity, dasbor AI/BI, ruang Genie, dan penetapan ruang kerja.

- Batas grup akun dan perwakilan layanan: Grup berlapis dan perwakilan layanan yang tidak diprovisikan secara langsung ke akun tidak dihitung dalam batas grup akun. Hanya grup yang secara eksplisit diberikan ke akun yang dihitung dalam batas.

Misalnya, di ID Microsoft Entra, Anda memiliki struktur grup berikut:

-

Marketing-All(grup induk)-

Marketing-US(grup anak) -

Marketing-EU(grup anak) -

Marketing-APAC(grup anak)

-

Jika admin ruang kerja menambahkan Marketing-All ke ruang kerja mereka:

- Akses yang diberikan: Semua anggota dan semua grup turunannya

Marketing-All(Marketing-US,Marketing-EU,Marketing-APAC) dapat mengakses ruang kerja. Misalnya, pengguna dan perwakilan layanan diMarketing-APACdapat mengautentikasi dan menggunakan ruang kerja. - Provisi akun: Hanya

Marketing-Alldisediakan untuk akun Azure Databricks dan dihitung terhadap batas grup akun. Grup anak tidak dihitung dalam batas kecuali Anda secara eksplisit menyediakannya. - Aset tingkat akun:

Marketing-Alldan semua grup turunannya (Marketing-US,Marketing-EU, )Marketing-APACtersedia saat berbagi atau menetapkan izin ke aset tingkat akun, seperti dasbor dan objek di Katalog Unity.

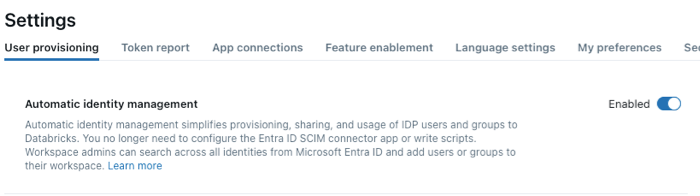

Mengaktifkan manajemen identitas otomatis

Manajemen identitas otomatis diaktifkan secara default untuk akun yang dibuat setelah 1 Agustus 2025. Admin akun dapat mengaktifkan manajemen identitas otomatis di konsol akun.

Sebagai admin akun, masuk ke konsol akun.

Di bar samping, klik Keamanan.

Di tab Provisi pengguna , alihkan Manajemen identitas otomatis ke Diaktifkan.

Perubahan membutuhkan waktu lima hingga sepuluh menit untuk diterapkan.

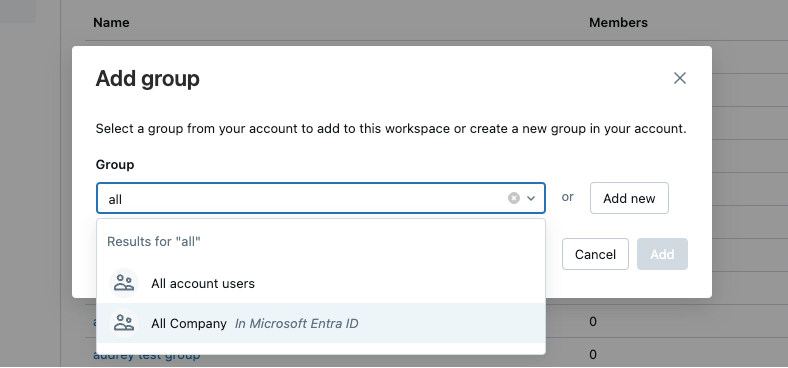

Setelah akun Anda diaktifkan, untuk menambahkan dan menghapus pengguna, perwakilan layanan, dan grup dari ID Microsoft Entra, ikuti instruksi di bawah ini:

- Menambahkan pengguna ke akun Anda

- Menambahkan perwakilan layanan ke akun Anda

- Menambahkan grup ke akun Anda

Menonaktifkan manajemen identitas otomatis

Ketika manajemen identitas otomatis dinonaktifkan:

- Pengguna dan perwakilan layanan tetap ada: Mereka mempertahankan akses tetapi tidak lagi disinkronkan dengan ID Microsoft Entra. Anda dapat menghapus atau menonaktifkan pengguna dan perwakilan layanan secara manual di konsol akun setelah menonaktifkan manajemen identitas otomatis.

- Grup kehilangan keanggotaan: Grup tetap berada di Azure Databricks, tetapi semua anggota grup dihapus.

- Tidak ada sinkronisasi dengan ID Microsoft Entra: Perubahan di ID Microsoft Entra (seperti penghapusan pengguna atau pembaruan grup) tidak tercermin dalam Azure Databricks.

- Tidak ada pewarisan izin: Pengguna yang dikelola oleh manajemen identitas otomatis tidak dapat mewarisi izin dari grup induk. Ini memengaruhi model izin berbasis grup berlapis.

Jika Anda berencana untuk menonaktifkan manajemen identitas otomatis, Databricks merekomendasikan untuk menyiapkan provisi SCIM terlebih dahulu sebagai fallback. SCIM kemudian dapat mengambil alih sinkronisasi identitas dan grup.

- Sebagai admin akun, masuk ke konsol akun.

- Di bar samping, klik Keamanan.

- Di tab Provisi pengguna , alihkan Manajemen identitas otomatis ke Dinonaktifkan.

Mengaudit peristiwa manajemen identitas otomatis

Saat manajemen identitas otomatis diaktifkan, Anda dapat menggunakan log audit untuk melacak operasi identitas yang dilakukan oleh proses AIM.

Tag log audit untuk acara AIM

AIM menggunakan peristiwa log audit yang ada tetapi menambahkan tag untuk mengidentifikasi operasi yang dilakukan secara otomatis oleh proses sinkronisasi identitas:

-

titik akhir: "autoUserCreation" - Menunjukkan peristiwa dipancarkan dari proses AIM. Tag ini muncul pada operasi pengguna (

add, ,activateUser,deactivateUserupdateUser), operasi grup (createGroup, ,updateGroupremoveGroup), dan operasi keanggotaan grup (addPrincipalToGroup,removePrincipalFromGroup). -

groupMembershipType: "IdentityProvider" - Muncul pada operasi keanggotaan grup (

addPrincipalToGroup,removePrincipalFromGroup) untuk menunjukkan keanggotaan grup disinkronkan dari ID Microsoft Entra.

Mencari peristiwa audit AIM

Anda bisa mengkueri system.access.audit tabel untuk melacak operasi AIM. Misalnya:

Lacak login pengguna:

SELECT

DISTINCT user_identity.email

FROM

system.access.audit

WHERE

action_name = "aadBrowserLogin"

Lacak pengguna yang dibuat oleh AIM:

SELECT

request_params.targetUserName,

event_time

FROM

system.access.audit

WHERE

action_name = "add"

AND request_params.endpoint = "autoUserCreation"

Melacak keanggotaan grup yang disinkronkan dari ID Entra:

SELECT

request_params.targetGroupName,

request_params.targetUserName,

event_time

FROM

system.access.audit

WHERE

action_name IN ("addPrincipalToGroup", "removePrincipalFromGroup")

AND request_params.groupMembershipType = "IdentityProvider"

Untuk informasi selengkapnya tentang tabel system.access.audit, lihat referensi tabel sistem log audit .

Perilaku dan batasan yang diketahui

Bagian ini menjelaskan perilaku yang mungkin tidak langsung terlihat jelas saat bekerja dengan manajemen identitas otomatis.

Pembuatan grup dan penetapan ruang kerja

Saat manajemen identitas otomatis menyinkronkan grup dari ID Microsoft Entra, grup tersebut otomatis dibuat pada tingkat akun. Peristiwa ini muncul di log audit sebagai createGroup operasi yang ditandai dengan endpoint: "autoUserCreation". Pembuatan grup tingkat akun bersifat otomatis, tetapi penetapan ruang kerja adalah langkah manual terpisah. Anggota grup yang disinkronkan dapat mengakses ruang kerja hanya setelah administrator akun menetapkan grup ke ruang kerja. Manajemen identitas otomatis mengontrol keanggotaan grup, dan admin mengontrol akses ruang kerja.

Provisi perwakilan layanan pada penggunaan pertama

Menambahkan grup yang berisi prinsipal layanan ke Azure Databricks tidak otomatis menyediakan prinsipal layanan tersebut. Azure Databricks menyediakan service principal hanya pada penggunaan pertama, seperti autentikasi token atau eksekusi pekerjaan. Hingga perwakilan layanan mengautentikasi atau menjalankan pekerjaan, perwakilan layanan tidak muncul di Azure Databricks.

Sinkronisasi nama grup tidak proaktif

Mengganti nama grup di ID Microsoft Entra tidak segera memperbarui nama grup di Azure Databricks. Nama grup hanya disinkronkan saat admin akun membuka halaman detail grup di konsol akun. Hingga saat itu, grup mempertahankan nama sebelumnya di Azure Databricks.

Manajemen identitas otomatis tidak menghapus keanggotaan yang disinkronkan SCIM

Manajemen identitas otomatis tidak menghapus keanggotaan grup yang awalnya disinkronkan menggunakan provisi SCIM. Ini dirancang untuk menghindari melanggar pekerjaan dan izin yang ada yang bergantung pada keanggotaan tersebut. Untuk menghapus keanggotaan yang disinkronkan SCIM, gunakan API SCIM untuk membersihkannya secara manual.

Direktori ID Entra antar-tenant tidak didukung

Manajemen identitas otomatis tidak mendukung direktori ID Microsoft Entra lintas penyewa. Jika Anda memerlukan manajemen identitas lintas penyewa, konfigurasikan provisi SCIM dengan kolaborasi Microsoft Entra B2B.

Grup berlapis dan prinsipal layanan melalui API dan Terraform

Grup berlapis dan perwakilan layanan yang tidak secara langsung disediakan ke akun Azure Databricks terlihat di antarmuka pengguna konsol akun tetapi tidak dapat diambil atau dikelola melalui API Databricks atau Terraform. Untuk mengelolanya secara terprogram, provisikan secara eksplisit ke akun.

Hak akses tetap berlanjut saat bermigrasi dari SCIM ke manajemen identitas otomatis

Saat Anda bermigrasi dari provisi SCIM ke manajemen identitas otomatis, grup tetap menjadi objek Azure Databricks internal yang sama. Izin Katalog Unity, penetapan ruang kerja, dan pengaturan lainnya akan diteruskan secara otomatis. Anda tidak kehilangan izin apa pun selama migrasi.