Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Pelajari cara membuat koneksi di Catalog Explorer yang menyimpan detail autentikasi untuk sumber penyerapan terkelola Lakeflow Connect. Setiap pengguna dengan USE CONNECTION hak istimewa pada koneksi kemudian dapat membuat alur penyerapan terkelola dari sumber seperti Salesforce dan SQL Server.

Pengguna admin harus menyelesaikan langkah-langkah dalam artikel ini jika pengguna yang akan membuat alur adalah pengguna non-admin atau akan menggunakan antarmuka terprogram. Antarmuka ini mengharuskan pengguna menentukan koneksi yang ada saat membuat alur.

Pengguna admin dapat membuat koneksi dan alur sekaligus pada UI pengambilan data. Lihat Penghubung Terkelola di Lakeflow Connect.

Penyerapan vs. koneksi federasi

Lakeflow Connect menawarkan konektor penyerapan yang dikelola sepenuhnya untuk aplikasi perusahaan dan sumber database. Federasi Lakehouse memungkinkan Anda mengkueri sumber data eksternal tanpa memindahkan data Anda. Anda dapat membuat koneksi untuk pengambilan data dan penggabungan kueri di Catalog Explorer.

Persyaratan hak istimewa

Hak istimewa pengguna yang diperlukan untuk terhubung ke sumber penyerapan terkelola bergantung pada antarmuka yang Anda pilih:

| Skenario | Antarmuka yang didukung | Hak istimewa pengguna yang diperlukan |

|---|---|---|

| Pengguna admin membuat koneksi dan alur penyerapan secara bersamaan. | UI penyerapan data |

|

| Pengguna admin membuat koneksi untuk pengguna non-admin untuk membuat alur. | Admin:

Bukan admin

|

Admin:

Bukan admin

|

Confluence

Untuk membuat koneksi Confluence di Catalog Explorer, lakukan hal berikut:

Selesaikan penyiapan sumber. Gunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar-dasar koneksi wizard Siapkan koneksi , masukkan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih Confluence.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan kredensial berikut ini:

-

Domain: Nama domain instans Confluence (misalnya,

your-domain.atlassian.net). Jangan sertakanhttps://atauwww. - Rahasia klien: Rahasia klien dari pengaturan sumber.

- ID Klien: ID klien dari penyiapan sumber.

-

Domain: Nama domain instans Confluence (misalnya,

Klik Masuk dengan Confluence.

Anda dialihkan ke halaman otorisasi Atlassian.

Masukkan kredensial Confluence Anda dan selesaikan proses autentikasi.

Anda dialihkan ke ruang kerja Azure Databricks.

Klik Buat koneksi.

Dynamics 365

Penting

Fitur ini ada di Pratinjau Umum.

Admin ruang kerja atau admin metastore harus menyiapkan Microsoft Dynamics 365 sebagai sumber data untuk penyerapan ke Azure Databricks menggunakan Lakeflow Connect. Lihat Mengonfigurasi sumber data untuk penyerapan Microsoft Dynamics 365.

Lakeflow Connect mendukung penyerapan data dari Microsoft Dynamics 365. Ini termasuk aplikasi bawaan Dataverse dan aplikasi non-Dataverse (seperti Keuangan & Operasi) yang dapat dihubungkan ke Dataverse. Konektor mengakses data melalui Azure Synapse Link, yang mengekspor data D365 ke Azure Data Lake Storage Gen2.

Synapse Link for Dataverse ke Azure Data Lake menggantikan layanan yang sebelumnya dikenal sebagai Ekspor data ke Azure Data Lake Storage Gen2 (Ekspor ke Data Lake).

Prasyarat

Admin ruang kerja atau admin metatstore harus menyiapkan Microsoft Dynamics 365 sebagai sumber data untuk penyerapan ke Azure Databricks menggunakan Lakeflow Connect. Lihat Mengonfigurasi sumber data untuk penyerapan Microsoft Dynamics 365.

Buat sambungan

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih Dynamics 365.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , tentukan yang berikut ini:

- Rahasia klien: Nilai rahasia untuk pendaftaran aplikasi MICROSOFT Entra ID Anda. Dapatkan ini dari pengaturan sumber.

- ID Klien: Pengidentifikasi unik (ID Aplikasi) untuk pendaftaran aplikasi ID Microsoft Entra Anda. Dapatkan ini dari pengaturan sumber.

- Nama akun penyimpanan Azure: Nama akun Azure Data Lake Storage Gen2 tempat Synapse Link mengekspor data D365 Anda.

- ID Tenant: Pengidentifikasi unik untuk tenant Microsoft Entra ID Anda. Dapatkan ini dari pengaturan sumber.

- Nama kontainer ADLS: Nama kontainer dalam akun Azure Data Lake Storage (ADLS) Gen2 tempat data D365 disimpan.

Klik Buat koneksi.

Langkah berikutnya

Google Ads

Mengonfigurasi OAuth untuk penyerapan Google Ads. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar-dasar koneksi wizard Siapkan koneksi , masukkan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih Google Ads.

Di menu drop-down Jenis autentikasi , pilih OAuth.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan kredensial berikut ini:

- ID Klien: ID klien dari penyiapan sumber.

- Rahasia klien: Rahasia klien dari pengaturan sumber.

Klik Masuk dengan Google Ads. Anda dialihkan ke halaman otorisasi Google.

Pilih akun yang memiliki akses ke akun Google Ads Anda dan selesaikan proses autentikasi. Anda dialihkan ke ruang kerja Azure Databricks.

Masukkan Token Pengembang dari pengaturan asal.

Klik Buat koneksi.

Data Mentah Google Analytics

Metode autentikasi berikut didukung:

- OAuth U2M (disarankan)

- Autentikasi akun layanan menggunakan kunci JSON (Di UI, ini disebut Nama Pengguna dan kata sandi)

U2M OAuth

- Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

- Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

- Di menu drop-down Jenis koneksi , pilih Data Mentah Google Analytics.

- Di menu drop-down Jenis autentikasi , pilih OAuth.

- (Opsional) Tambahkan komentar.

- Klik Berikutnya.

- Di halaman Autentikasi , klik Masuk ke Google dan masuk dengan info masuk akun Google Anda.

- Pada permintaan untuk mengizinkan Lakeflow Connect mengakses akun Google Anda, klik Izinkan.

- Setelah Anda dialihkan kembali ke ruang kerja Azure Databricks, klik Buat koneksi.

Autentikasi akun layanan

- Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

- Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

- Di menu drop-down Jenis koneksi , pilih Data Mentah Google Analytics.

- Di menu drop-down Jenis autentikasi , pilih Nama pengguna dan kata sandi.

- (Opsional) Tambahkan komentar.

- Klik Berikutnya.

- Pada halaman Autentikasi , masukkan kunci akun layanan Google dari penyiapan sumber dalam format JSON.

- Klik Buat koneksi.

HubSpot

Untuk membuat koneksi HubSpot di Catalog Explorer, lakukan hal berikut:

Konfigurasikan OAuth untuk penyerapan HubSpot. Gunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih HubSpot.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan yang berikut ini:

- ID Klien: Pengidentifikasi klien dari penyiapan sumber.

- Rahasia klien: Rahasia klien dari pengaturan sumber.

Klik Masuk dengan HubSpot dan otorisasi aplikasi Azure Databricks.

Setelah Anda dialihkan kembali ke ruang kerja Azure Databricks, klik Buat koneksi.

Jira

Untuk membuat koneksi Jira di Catalog Explorer, lakukan hal berikut:

Selesaikan penyiapan sumber. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih Jira.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan yang berikut ini:

-

Host: Domain untuk sumber data Jira, termasuk

http/https. - (Opsional) Port: Port untuk sebuah instans Jira lokal. Defaultnya adalah 443.

- Rahasia klien: Rahasia klien dari pengaturan sumber.

- (Opsional) Di tempat: Pilih jika instans Jira ditempatkan secara lokal.

- ID Klien: ID klien dari penyiapan sumber.

- (Opsional) Jalur penyebaran Jira: Jalur penyebaran on-premesis (misalnya, jika URL adalah

http://<domain>:<port>/<path>, jalurnya adalah<path>).

-

Host: Domain untuk sumber data Jira, termasuk

Klik Masuk dengan Jira dan otorisasi aplikasi Azure Databricks.

Iklan Meta

Prasyarat

Siapkan Meta Ads sebagai sumber data.

Buat sambungan

- Di Penjelajah Katalog, klik Tambahkan dan pilih Buat koneksi.

- Di menu drop-down Jenis koneksi , pilih Iklan Meta.

- Masukkan nama untuk koneksi.

- Di bidang ID Aplikasi , masukkan ID Aplikasi dari aplikasi Meta Anda.

- Di bidang Rahasia Aplikasi , masukkan Rahasia Aplikasi dari aplikasi Meta Anda.

- Klik Autentikasi dan buat koneksi.

- Di jendela Autentikasi Meta, masuk dengan akun Meta Anda dan berikan izin yang diminta.

- Setelah autentikasi berhasil, koneksi dibuat.

MySQL

Prasyarat

Selesaikan penyiapan sumber. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Membuat koneksi

Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih MySQL.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan yang berikut ini:

- Host: Tentukan nama domain MySQL.

- Pengguna dan Kata Sandi: Masukkan kredensial masuk MySQL dari pengguna replikasi.

Klik Buat koneksi.

Tombol Uji Koneksi saat ini gagal untuk pengguna yang dibuat dengan caching_sha2_password atau sha256_password bahkan ketika kredensial sudah benar. Ini adalah masalah yang sudah diketahui.

NetSuite

Konektor NetSuite menggunakan autentikasi berbasis token.

Prasyarat

Selesaikan penyiapan sumber. Anda menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Buat sambungan

Untuk membuat koneksi penyerapan NetSuite di Catalog Explorer, lakukan hal berikut:

Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih NetSuite.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan kredensial berikut ini:

- Kunci Konsumen: Kunci konsumen OAuth dari integrasi NetSuite Anda.

- Rahasia Konsumen: Rahasia konsumen OAuth dari integrasi NetSuite Anda.

- ID Token: ID token akses untuk pengguna NetSuite Anda.

- Rahasia Token: Rahasia token akses untuk pengguna NetSuite Anda.

- ID Peran: ID internal peran Pengintegrasi Gudang Data di NetSuite.

- Host: Nama host dari URL NetSuite JDBC Anda.

- Port: Nomor port dari URL NetSuite JDBC Anda.

- ID Akun: ID akun dari URL NetSuite JDBC Anda.

Klik Uji koneksi untuk memverifikasi bahwa Anda dapat tersambung ke Netsuite.

Klik Buat koneksi.

PostgreSQL

Prasyarat

Mengonfigurasi PostgreSQL untuk penyerapan ke Azure Databricks

Membuat koneksi

- Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

- Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

- Di menu drop-down Jenis koneksi , pilih PostgreSQL.

- (Opsional) Tambahkan komentar.

- Klik Berikutnya.

- Pada halaman Autentikasi , untuk Host, tentukan nama domain PostgreSQL.

- Untuk Pengguna dan Kata Sandi, masukkan kredensial masuk PostgreSQL dari pengguna replikasi.

- Klik Buat koneksi.

Salesforce

Lakeflow Connect mendukung penyerapan data dari Platform Salesforce. Databricks juga menawarkan zero-copy connector di Lakehouse Federation untuk menjalankan kueri berfederasi pada Salesforce Data 360 (dulu disebut Data Cloud).

Prasyarat

Salesforce menerapkan pembatasan penggunaan ke aplikasi yang terhubung. Izin dalam tabel berikut diperlukan untuk autentikasi pertama kali yang berhasil. Jika Anda tidak memiliki izin ini, Salesforce memblokir koneksi dan mengharuskan admin untuk menginstal aplikasi yang terhubung dengan Databricks.

| Keadaan | Izin yang diperlukan |

|---|---|

| Kontrol Akses API diaktifkan. |

Customize Application dan (Modify All Data atau Manage Connected Apps) |

| Kontrol Akses API tidak diaktifkan. | Approve Uninstalled Connected Apps |

Untuk latar belakang, lihat Mempersiapkan Perubahan Pembatasan Penggunaan Aplikasi Yang Terhubung dalam dokumentasi Salesforce.

Buat sambungan

Untuk membuat koneksi penyerapan Salesforce di Catalog Explorer, lakukan langkah-langkah berikut:

Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih Salesforce.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

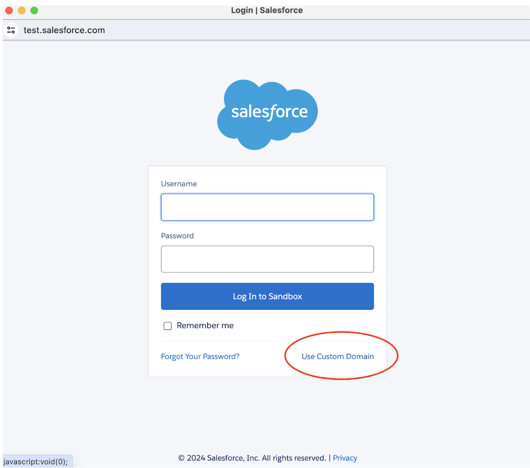

Jika Anda mengambil data dari akun sandbox Salesforce, atur Is sandbox ke

true.Klik Masuk dengan Salesforce.

Anda dialihkan ke Salesforce.

Jika Anda menyerap dari kotak pasir Salesforce, klik Gunakan Domain Kustom, berikan URL kotak pasir, lalu klik Lanjutkan.

Masukkan kredensial Salesforce Anda dan klik Masuk. Databricks merekomendasikan masuk sebagai pengguna Salesforce yang khusus untuk pemrosesan data Databricks.

Penting

Untuk tujuan keamanan, hanya autentikasi jika Anda mengklik tautan OAuth 2.0 di antarmuka pengguna Azure Databricks.

Setelah kembali ke asisten pengisian, klik Buat koneksi.

ServiceNow

Langkah-langkah untuk membuat koneksi ServiceNow di Catalog Explorer bergantung pada metode OAuth yang Anda pilih. Metode berikut didukung:

- OAuth U2M (disarankan)

- Kredensial Kata Sandi Pemilik Sumber Daya OAuth (ROPC)

U2M OAuth

Mengonfigurasi ServiceNow untuk penyerapan Azure Databricks. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih ServiceNow.

Di menu drop-down Jenis autentikasi , pilih OAuth.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan yang berikut ini:

- Instance URL: URL instance ServiceNow.

-

Cakupan OAuth: Biarkan nilai

useraccountdefault. - Rahasia klien: Rahasia klien yang Anda peroleh dalam pengaturan sumber.

- ID Klien: ID klien yang Anda peroleh dalam penyiapan sumber.

Klik Masuk dengan ServiceNow.

Masuk menggunakan kredensial ServiceNow Anda.

Anda dialihkan ke ruang kerja Azure Databricks.

Klik Buat koneksi.

ROPC

Mengonfigurasi ServiceNow untuk penyerapan Azure Databricks. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Jenis koneksi , pilih ServiceNow.

Di menu drop-down Jenis autentikasi , pilih Kata Sandi Pemilik Sumber Daya OAuth.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan yang berikut ini:

- Pengguna: Nama pengguna ServiceNow Anda.

- Kata sandi: Kata sandi ServiceNow Anda.

- Instance URL: URL instance ServiceNow.

- ID Klien: ID klien yang Anda peroleh dalam penyiapan sumber.

- Rahasia klien: Rahasia klien yang Anda peroleh dalam pengaturan sumber.

Klik Buat koneksi.

SharePoint

Metode autentikasi berikut didukung:

- OAuth M2M (Pratinjau Umum)

- OAuth U2M

- OAuth dengan pembaruan token secara manual

Dalam sebagian besar skenario, Databricks merekomendasikan OAuth mesin-ke-mesin (M2M). M2M mencakup izin konektor ke situs tertentu. Namun, jika Anda ingin membatasi izin sesuai dengan apa yang dapat diakses oleh pengguna yang terautentikasi, pilih OAuth pengguna-ke-mesin (U2M). Kedua metode menawarkan refresh token otomatis dan keamanan yang lebih tinggi.

M2M

Selesaikan penyiapan sumber. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Tipe koneksi , pilih Microsoft SharePoint.

Di menu drop-down Jenis autentikasi, pilih OAuth Mesin ke Mesin.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

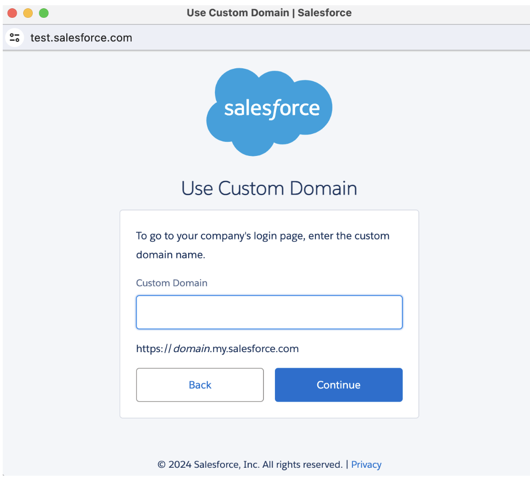

Pada halaman Autentikasi , masukkan kredensial berikut untuk aplikasi ID Microsoft Entra Anda:

- Rahasia klien: Rahasia klien yang Anda ambil dalam penyiapan sumber.

- ID Klien: ID klien yang Anda ambil dalam penyiapan sumber.

-

Domain: URL instans SharePoint dalam format berikut:

https://MYINSTANCE.sharepoint.com - ID Penyewa: ID penyewa yang Anda peroleh dalam pengaturan sumber.

Klik Masuk dengan Microsoft SharePoint.

Jendela baru terbuka. Setelah Anda masuk dengan kredensial SharePoint, izin yang Anda berikan ke aplikasi ID Entra ditampilkan.

Klik Terima.

Pesan yang berhasil diotorisasi ditampilkan, dan Anda dialihkan ke ruang kerja Azure Databricks.

Klik Buat koneksi.

U2M

Selesaikan penyiapan sumber. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Tipe koneksi , pilih Microsoft SharePoint.

Di menu drop-down Jenis autentikasi , pilih OAuth.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan kredensial berikut untuk aplikasi ID Microsoft Entra Anda:

- Rahasia klien: Rahasia klien yang Anda ambil dalam penyiapan sumber.

- ID Klien: ID klien yang Anda ambil dalam penyiapan sumber.

-

Domain: URL instans SharePoint dalam format berikut:

https://MYINSTANCE.sharepoint.com - ID Penyewa: ID penyewa yang Anda peroleh dalam pengaturan sumber.

Klik Masuk dengan Microsoft SharePoint.

Jendela baru terbuka. Setelah Anda masuk dengan kredensial SharePoint, izin yang Anda berikan ke aplikasi ID Entra ditampilkan.

Klik Terima.

Pesan yang berhasil diotorisasi ditampilkan, dan Anda dialihkan ke ruang kerja Azure Databricks.

Klik Buat koneksi.

Token penyegaran manual

Selesaikan penyiapan sumber. Anda akan menggunakan detail autentikasi yang Anda peroleh untuk membuat koneksi.

Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

Pada halaman Dasar koneksi wizard Siapkan koneksi , tentukan Nama koneksi yang unik.

Di menu drop-down Tipe koneksi , pilih Microsoft SharePoint.

Di menu drop-down Jenis autentikasi , pilih Token Refresh OAuth.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

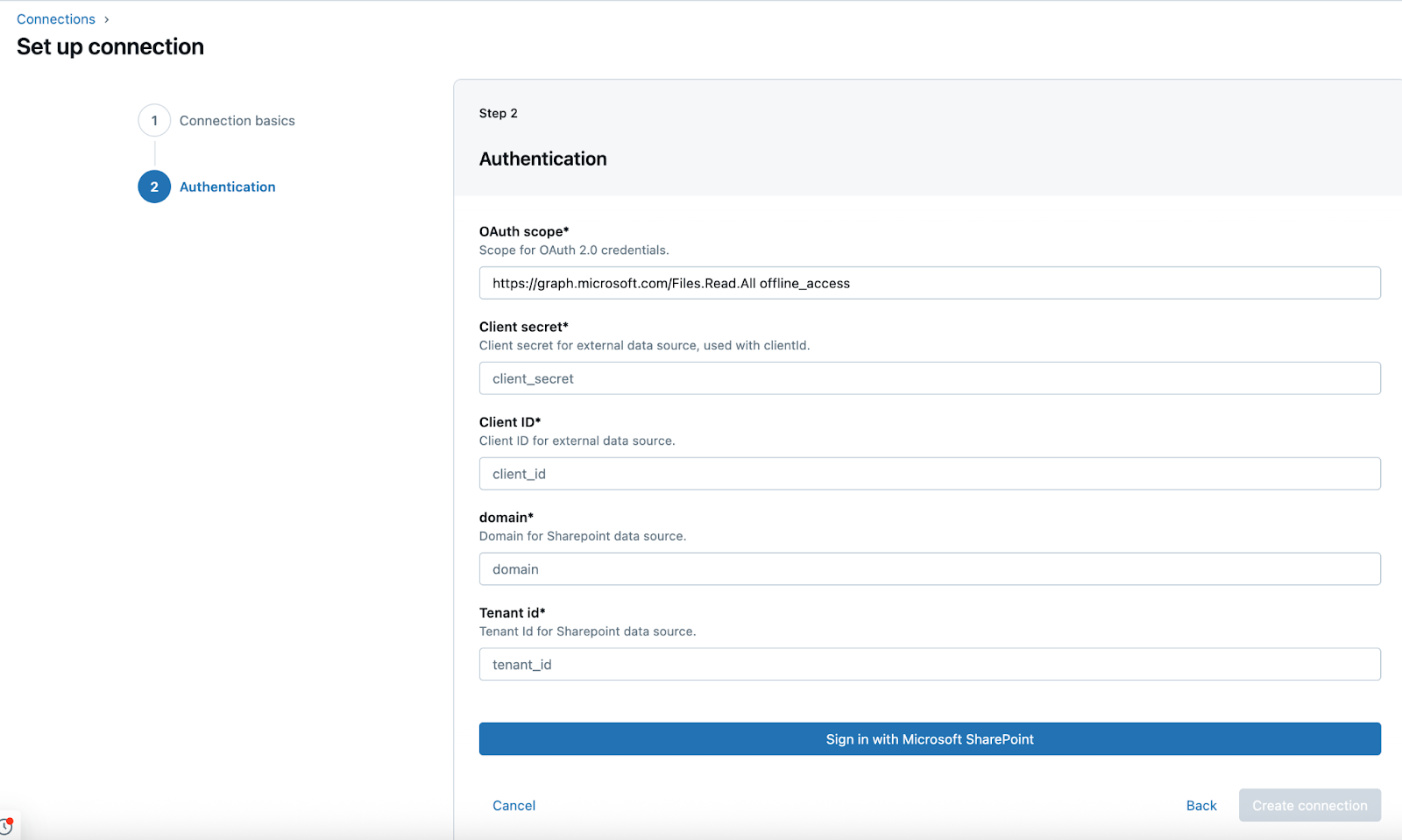

Pada halaman Autentikasi , masukkan kredensial berikut untuk aplikasi ID Microsoft Entra Anda:

- ID Penyewa: ID penyewa yang Anda peroleh dalam pengaturan sumber.

- ID Klien: ID klien yang Anda ambil dalam penyiapan sumber.

- Rahasia klien: Rahasia klien yang Anda ambil dalam penyiapan sumber.

- Refresh token: Token refresh yang Anda ambil saat pengaturan sumber.

Klik Buat koneksi.

SQL Server

- Di ruang kerja Azure Databricks, klik

Catalog.

- Klik

Sambungkan, lalu klik Koneksi.

- Klik tombol Buat koneksi .

- Masukkan Nama koneksi yang unik.

- Untuk Jenis koneksi pilih SQL Server.

- Untuk Host, tentukan nama domain SQL Server.

- Untuk Pengguna dan Kata Sandi, masukkan kredensial masuk SQL Server Anda.

- Klik Buat koneksi.

Iklan TikTok

Penting

Fitur ini ada di Beta. Admin ruang kerja dapat mengontrol akses ke fitur ini dari halaman Pratinjau . Lihat Kelola Pratinjau Azure Databricks.

Untuk membuat koneksi Iklan TikTok di Catalog Explorer, lakukan hal berikut:

- Konfigurasikan Iklan TikTok untuk mengaktifkan autentikasi dari Azure Databricks. Untuk petunjuknya, lihat Mengonfigurasi Iklan TikTok untuk penyerapan terkelola.

- Di ruang kerja Azure Databricks, klik

Catalog.

- Klik

Sambungkan, lalu klik Koneksi.

- Klik tombol Buat koneksi .

- Masukkan Nama koneksi yang unik.

- Untuk Jenis koneksi, pilih Iklan TikTok.

- Klik Berikutnya.

- Masukkan ID Klien dan Rahasia Klien (ini adalah ID Aplikasi dan Rahasia Aplikasi dari aplikasi Iklan TikTok yang Anda buat).

- Klik Masuk dengan Iklan TikTok. Anda dialihkan ke Iklan TikTok, tempat Anda diminta untuk memberikan izin untuk mengakses data berdasarkan cakupan yang Anda pilih saat membuat aplikasi. Pilih semua cakupan yang diminta.

- Klik Buat Koneksi.

Lihat Mengonfigurasi Iklan TikTok untuk penyerapan terkelola untuk petunjuk penyiapan terperinci.

Workday HCM (Manajemen Modal Manusia)

Penting

Fitur ini ada di Beta. Admin ruang kerja dapat mengontrol akses ke fitur ini dari halaman Pratinjau . Lihat Kelola Pratinjau Azure Databricks.

Untuk membuat koneksi HCM Workday di Catalog Explorer:

- Selesaikan penyiapan sumber di Mengonfigurasi autentikasi ke Workday HCM. Gunakan kredensial OAuth yang Anda peroleh untuk membuat koneksi.

- Di ruang kerja Azure Databricks, klik

> Buat Katalog > Buat koneksi.

- Pada halaman Dasar-dasar koneksi , masukkan Nama koneksi yang unik.

- Di menu drop-down Jenis koneksi , pilih Workday HCM.

- (Opsional) Tambahkan komentar.

- Klik Berikutnya.

- Pada halaman Autentikasi , masukkan kredensial berikut ini:

- ID Klien: ID klien dari penyiapan OAuth.

- Rahasia Klien: Rahasia klien dari penyiapan OAuth.

- Refresh Token: Token penyegaran dari pengaturan OAuth.

- Nama Penyewa: ID Organisasi Workday Anda (klik MyAccount>ID Organisasi).

- URL Instans: URL Instans Workday Anda.

- Klik Buat koneksi.

Laporan Kerja Harian

Untuk membuat koneksi Laporan Workday di Catalog Explorer, lakukan hal berikut:

- Buat kredensial akses Workday. Untuk petunjuknya, lihat Mengonfigurasi laporan Workday untuk penyerapan.

- Di ruang kerja Azure Databricks, klik Katalog > Lokasi eksternal > Koneksi > Buat koneksi.

- Untuk Nama koneksi, masukkan nama unik untuk koneksi Workday.

- Untuk Jenis koneksi, pilih Laporan Workday.

- Untuk Jenis autentikasi, pilih Token Refresh OAuth atau Nama pengguna dan kata sandi (autentikasi dasar), lalu klik Berikutnya.

- (Token refresh OAuth) Pada halaman Autentikasi , masukkan ID Klien, Rahasia klien, dan Token refresh yang Anda peroleh dalam penyiapan sumber.

- (Autentikasi dasar) Masukkan nama pengguna dan kata sandi Workday Anda.

- Klik Buat koneksi.

Dukungan Zendesk

Penting

Fitur ini ada di Beta. Admin ruang kerja dapat mengontrol akses ke fitur ini dari halaman Pratinjau . Lihat Kelola Pratinjau Azure Databricks.

Untuk membuat koneksi Dukungan Zendesk di Catalog Explorer, lakukan hal berikut:

Konfigurasikan OAuth di Dukungan Zendesk. Lihat Mengonfigurasi Dukungan Zendesk untuk OAuth.

Di ruang kerja Azure Databricks, klik

Catalog.

Klik

Sambungkan, lalu klik Koneksi.

Klik tombol Buat koneksi .

Masukkan Nama koneksi yang unik.

Untuk Jenis koneksi, pilih Dukungan Zendesk.

(Opsional) Tambahkan komentar.

Klik Berikutnya.

Pada halaman Autentikasi , masukkan kredensial berikut ini:

: Subdomain Zendesk Anda (contohnya, dari ). - ID Klien: Pengidentifikasi klien OAuth dari penyiapan sumber.

- Rahasia klien: Rahasia klien OAuth dari pengaturan sumber.

Klik Masuk dengan Dukungan Zendesk. Anda dialihkan ke halaman otorisasi Zendesk.

Selesaikan proses autentikasi dan otorisasi aplikasi.

Anda dialihkan kembali ke Azure Databricks. Klik Buat koneksi.

Langkah berikutnya

Setelah Anda membuat koneksi ke sumber penyerapan terkelola Anda di Catalog Explorer, setiap pengguna dengan hak istimewa pada koneksi dapat membuat alur penyerapan dengan USE CONNECTION cara berikut:

- Wizard pemasukan (hanya konektor yang didukung)

- Paket Otomatisasi Deklaratif

- API dari Databricks

- SDK Databricks

- Databricks CLI (antarmuka baris perintah)

Untuk petunjuk membuat alur, lihat dokumentasi konektor terkelola.