Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Artikel ini menjelaskan peringatan serta pemberitahuan keamanan di Microsoft Defender untuk Cloud.

Apa yang dimaksud dengan pemberitahuan keamanan?

Pemberitahuan keamanan adalah pemberitahuan yang dihasilkan oleh rencana perlindungan beban kerja Defender untuk Cloud saat ancaman diidentifikasi di lingkungan Azure, hibrid, atau multicloud Anda.

- Pemberitahuan keamanan dipicu oleh deteksi tingkat lanjut yang tersedia saat Anda mengaktifkan paket Defender untuk jenis sumber daya tertentu.

- Setiap pemberitahuan menyediakan detail sumber daya, masalah, dan langkah-langkah remediasi yang terpengaruh.

- Defender untuk Cloud mengklasifikasikan pemberitahuan dan memprioritaskannya berdasarkan tingkat keparahan.

- Pemberitahuan ditampilkan di portal selama 90 hari, bahkan jika sumber daya yang terkait dengan pemberitahuan dihapus selama waktu tersebut. Ini karena pemberitahuan mungkin menunjukkan potensi pelanggaran terhadap organisasi Anda yang perlu diselidiki lebih lanjut.

- Pemberitahuan dapat diekspor ke format CSV.

- Pemberitahuan juga dapat dialirkan langsung ke solusi Security Information and Event Management (SIEM) seperti Microsoft Sentinel, Security Orchestration Automated Response (SOAR), atau IT Service Management (ITSM).

- Defender untuk Cloud memanfaatkan MITRE Attack Matrix untuk mengaitkan peringatan dengan niat yang mereka persepsikan, sehingga membantu memformalkan pengetahuan domain keamanan.

Bagaimana pemberitahuan diklasifikasikan?

Pemberitahuan memiliki tingkat keparahan yang ditetapkan untuk membantu memprioritaskan cara menghadiri setiap pemberitahuan. Tingkat keparahan didasarkan pada:

- Pemicu tertentu

- Tingkat keyakinan bahwa ada niat jahat di balik aktivitas yang mengarah ke pemberitahuan

| Severity | Respons yang direkomendasikan |

|---|---|

| High | Ada kemungkinan besar bahwa sumber daya Anda disusupi. Anda harus segera memeriksanya. Defender for Cloud memiliki keyakinan tinggi terhadap niat jahat dan temuan yang digunakan untuk mengeluarkan pemberitahuan. Misalnya, pemberitahuan yang mendeteksi eksekusi alat berbahaya yang diketahui seperti Mimikatz, alat umum yang digunakan untuk pencurian informasi masuk. |

| Medium | Ini mungkin aktivitas mencurigakan yang mungkin menunjukkan bahwa sumber daya telah disusupi. Keyakinan Defender for Cloud dalam analitik atau temuan berada di level sedang dan keyakinan niat jahat berada di level sedang hingga tinggi. Ini biasanya akan menjadi pembelajaran mesin atau deteksi berbasis anomali, misalnya upaya masuk dari lokasi yang tidak biasa. |

| Low | Ini mungkin serangan positif yang jinak atau serangan yang diblokir. Defender for Cloud tidak cukup yakin bahwa niatnya berbahaya dan aktivitas tersebut mungkin tidak bermasalah. Misalnya, pembersihan log adalah tindakan yang mungkin terjadi saat penyerang mencoba menyembunyikan jejaknya, tetapi dalam banyak kasus ini merupakan operasi rutin yang dilakukan oleh admin. Defender for Cloud tidak memberi tahu Anda kapan serangan diblokir, kecuali jika ada kasus menarik yang sebaiknya Anda periksa. |

| Informational | Sebuah insiden biasanya terdiri atas sejumlah pemberitahuan, beberapa di antaranya mungkin tampak hanya sebagai informasi, tetapi dalam konteks pemberitahuan lain mungkin sebaiknya dilihat lebih dekat. |

Apa itu insiden keamanan?

Insiden keamanan adalah kumpulan pemberitahuan terkait.

Insiden memberi Anda satu tampilan serangan dan pemberitahuan terkait, sehingga Anda dapat dengan cepat memahami tindakan yang diambil penyerang, dan sumber daya yang terpengaruh.

Ketika cakupan ancaman terus membesar, kebutuhan untuk mendeteksi penyusupan sekecil apa pun juga bertambah. Analis keamanan perlu berupaya keras untuk melakukan triase peringatan yang berbeda serta mengidentifikasi serangan yang sebenarnya. Dengan menghubungkan pemberitahuan serta sinyal keakuratan rendah ke dalam insiden keamanan, Defender untuk Cloud membantu analis mengatasi kelelahan pemberitahuan ini.

Di cloud, serangan dapat terjadi di penyewa yang berbeda-beda, Defender untuk Cloud bisa menggabungkan algoritme AI untuk menganalisis urutan serangan yang dilaporkan pada setiap langganan Azure. Teknik ini mengidentifikasi urutan serangan sebagai pola pemberitahuan yang umum, bukan hanya saling terkait secara kebetulan.

Selama investigasi insiden, analis sering kali membutuhkan konteks ekstra untuk mencapai keputusan tentang sifat ancaman dan cara menguranginya. Misalnya, walaupun anomali jaringan terdeteksi, kurangnya pemahaman tentang apa lagi yang terjadi di jaringan atau terkait dengan sumber daya yang ditargetkan akan menyulitkan pengambilan keputusan terkait tindakan selanjutnya. Untuk meringankan hal tersebut, insiden keamanan dapat mencakup artefak, kejadian terkait, dan informasi. Informasi tambahan yang tersedia untuk insiden keamanan bervariasi, tergantung pada jenis ancaman yang terdeteksi dan konfigurasi lingkungan Anda.

Menghubungkan pemberitahuan ke dalam insiden

Defender untuk Cloud menghubungkan peringatan serta sinyal kontekstual ke dalam insiden.

- Korelasi melihat sinyal yang berbeda di seluruh sumber daya serta menggabungkan pengetahuan keamanan dan AI untuk menganalisis peringatan, menemukan pola serangan baru saat terjadi.

- Dengan menggunakan informasi yang dikumpulkan untuk setiap langkah serangan, Defender untuk Cloud juga bisa mengabaikan aktivitas yang tampaknya merupakan langkah serangan, tetapi sebenarnya bukan.

Tip

Dalam referensi insiden, tinjau daftar insiden keamanan yang dapat dihasilkan oleh korelasi insiden.

Bagaimana Defender for Cloud mendeteksi ancaman?

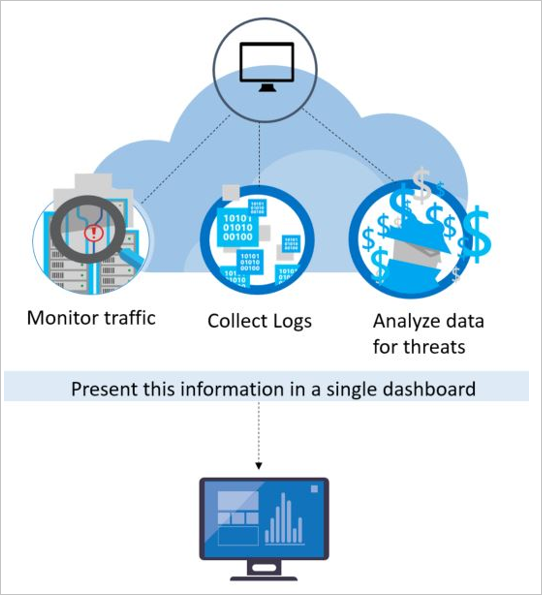

Untuk mendeteksi ancaman nyata serta mengurangi positif palsu, Defender untuk Cloud memantau sumber daya, mengumpulkan, dan menganalisis data untuk ancaman, sering kali menghubungkan data dari berbagai sumber.

Inisiatif Microsoft

Microsoft Defender for Cloud dapat memanfaatkan keberadaan tim riset keamanan dan ilmu data di seluruh Microsoft yang terus memantau adanya perubahan dalam lanskap ancaman. Ini termasuk inisiatif berikut:

Pakar keamanan Microsoft: Kerja sama yang berkelanjutan dengan tim di seluruh Microsoft yang bekerja di bidang keamanan khusus, seperti forensik dan deteksi serangan web.

Penelitian keamanan Microsoft: Para peneliti kami terus mencermati ancaman. Berkat kehadiran global kami di cloud dan secara lokal, kami memiliki akses ke set telemetri yang luas. Kumpulan himpunan data yang luas dan beragam memungkinkan kami menemukan pola dan tren serangan baru di seluruh produk konsumen dan perusahaan lokal kami, serta layanan online kami. Dengan begitu, Defender for Cloud dapat dengan cepat memperbarui algoritme deteksinya saat penyerang merilis eksploitasi baru yang semakin canggih. Pendekatan ini membantu Anda mengimbangi lingkungan ancaman yang begitu dinamis.

Pemantauan inteligensi ancaman: Inteligensi ancaman mencakup mekanisme, indikator, implikasi, dan saran yang dapat ditindaklanjuti tentang ancaman yang ada atau yang muncul. Informasi ini dibagikan di komunitas keamanan dan Microsoft terus memantau umpan inteligensi ancaman dari sumber internal dan eksternal.

Berbagi sinyal: Wawasan dari tim keamanan di seluruh portofolio layanan cloud dan lokal Microsoft, server, dan perangkat titik akhir klien dibagikan dan dianalisis.

Penyetelan deteksi: Algoritma dijalankan terhadap himpunan data pelanggan nyata dan peneliti keamanan bekerja dengan pelanggan untuk memvalidasi hasilnya. Positif benar dan salah digunakan untuk menyempurnakan algoritma pembelajaran mesin.

Upaya gabungan ini berujung pada deteksi baru yang lebih baik, yang dapat Anda langsung manfaatkan – Anda tidak bisa melakukan tindakan apa pun.

Analitik keamanan

Defender for Cloud menyebarkan analitik keamanan tingkat lanjut, yang jauh melampaui pendekatan berbasis tanda tangan. Terobosan dalam teknologi big data dan pembelajaran mesin dimanfaatkan untuk mengevaluasi peristiwa di seluruh cloud fabric - mendeteksi ancaman yang tidak mungkin diidentifikasi menggunakan pendekatan manual dan memprediksi evolusi serangan. Analisis keamanan ini meliputi:

Inteligensi ancaman terintegrasi

Microsoft memiliki sejumlah besar inteligensi ancaman global. Telemetri mengalir dari berbagai sumber, seperti Azure, Microsoft 365, Microsoft CRM online, Microsoft Dynamics AX, outlook.com, MSN.com, Microsoft Digital Crimes Unit (DCU), dan Microsoft Security Response Center (MSRC). Peneliti juga menerima informasi inteligensi ancaman yang dibagikan di antara penyedia cloud utama dan umpan dari pihak ketiga lainnya. Microsoft Defender for Cloud dapat menggunakan informasi ini untuk memberitahu Anda tentang ancaman dari pelaku yang diketahui.

Analitik perilaku

Analitik perilaku adalah teknik yang menganalisis dan membandingkan data dengan kumpulan pola yang diketahui. Namun, pola-pola ini bukanlah tanda tangan yang sederhana. Semuanya ditentukan melalui algoritma pembelajaran mesin kompleks yang diterapkan pada himpunan data besar. Mereka juga ditentukan melalui analisis yang cermat tentang perilaku berbahaya oleh analis ahli. Microsoft Defender for Cloud dapat menggunakan analitik perilaku untuk mengidentifikasi sumber daya yang disusupi berdasarkan analisis log mesin virtual, log perangkat jaringan virtual, log fabric, dan sumber daya lainnya.

Deteksi anomali

Defender untuk Cloud juga menggunakan deteksi anomali untuk mengidentifikasi ancaman. Berbeda dengan analitik perilaku yang bergantung pada pola yang diketahui berasal dari himpunan data besar, deteksi anomali lebih "dipersonalisasi" dan berfokus pada garis besar yang dikhususkan untuk penyebaran Anda. Pembelajaran mesin diterapkan untuk menilai aktivitas normal pada penyebaran Anda dan kemudian aturan dibuat untuk menentukan kondisi outlier yang dapat mewakili peristiwa keamanan.

Mengekspor pemberitahuan

Anda memiliki berbagai opsi untuk melihat pemberitahuan Anda di luar Defender for Cloud, termasuk:

- Unduh laporan CSV di dasbor pemberitahuan menyediakan ekspor satu kali ke CSV.

- Ekspor berkelanjutan dari pengaturan Lingkungan memungkinkan Anda mengonfigurasi aliran pemberitahuan dan rekomendasi keamanan ke ruang kerja Log Analytics dan Azure Event Hubs. Pelajari selengkapnya.

- Konektor Microsoft Sentinel mengalirkan pemberitahuan keamanan dari Microsoft Defender for Cloud ke Microsoft Sentinel. Pelajari selengkapnya.

Pelajari peringatan streaming ke solusi SIEM, SOAR, atau Manajemen Layanan IT serta cara untuk terus mengekspor data.

Langkah selanjutnya

Dalam artikel ini, Anda mempelajari berbagai jenis pemberitahuan yang tersedia di Defender for Cloud. Untuk informasi selengkapnya, lihat:

- Pemberitahuan Keamanan di Log Azure Activity - Selain tersedia di portal Microsoft Azure atau secara terprogram, pemberitahuan dan insiden keamanan diaudit sebagai peristiwa di Log Aktivitas Azure

- Tabel referensi Peringatan Defender for Cloud

- Merespons pemberitahuan keamanan

- Pelajari cara untuk mengelola insiden keamanan di Microsoft Defender untuk Cloud.