Mengatur koneksi layanan identitas beban kerja Azure Resource Manager secara manual

Saat Anda memecahkan masalah koneksi layanan identitas beban kerja Azure Resource Manager, Anda mungkin perlu mengonfigurasi koneksi secara manual alih-alih menggunakan alat otomatis yang tersedia di Azure DevOps.

Kami menyarankan agar Anda mencoba pendekatan otomatis sebelum memulai konfigurasi manual.

Ada dua opsi untuk autentikasi: gunakan identitas terkelola atau gunakan perwakilan layanan. Keuntungan dari opsi identitas terkelola adalah Anda dapat menggunakannya jika Anda tidak memiliki izin untuk membuat perwakilan layanan atau jika Anda menggunakan penyewa Microsoft Entra yang berbeda dari pengguna Azure DevOps Anda.

Mengatur koneksi layanan identitas beban kerja untuk menggunakan autentikasi identitas terkelola

Anda mungkin perlu membuat identitas terkelola secara manual yang menggunakan kredensial federasi, lalu memberikan izin yang diperlukan. Anda juga dapat menggunakan REST API untuk proses ini.

Buat identitas terkelola

Masuk ke portal Azure.

Di kotak penelusuran, masukkan Identitas Terkelola.

Pilih Buat.

Di panel Buat Identitas Terkelola yang Ditetapkan Pengguna, masukkan atau pilih nilai untuk item berikut ini:

- Langganan: Pilih langganan untuk membuat identitas terkelola yang ditetapkan pengguna.

- Grup sumber daya: Pilih grup sumber daya untuk membuat identitas terkelola yang ditetapkan pengguna, atau pilih Buat baru untuk membuat grup sumber daya baru.

- Wilayah: Pilih wilayah untuk menyebarkan identitas terkelola yang ditetapkan pengguna, misalnya, US Timur.

- Nama: Masukkan nama untuk identitas terkelola yang ditetapkan pengguna Anda, misalnya, UADEVOPS.

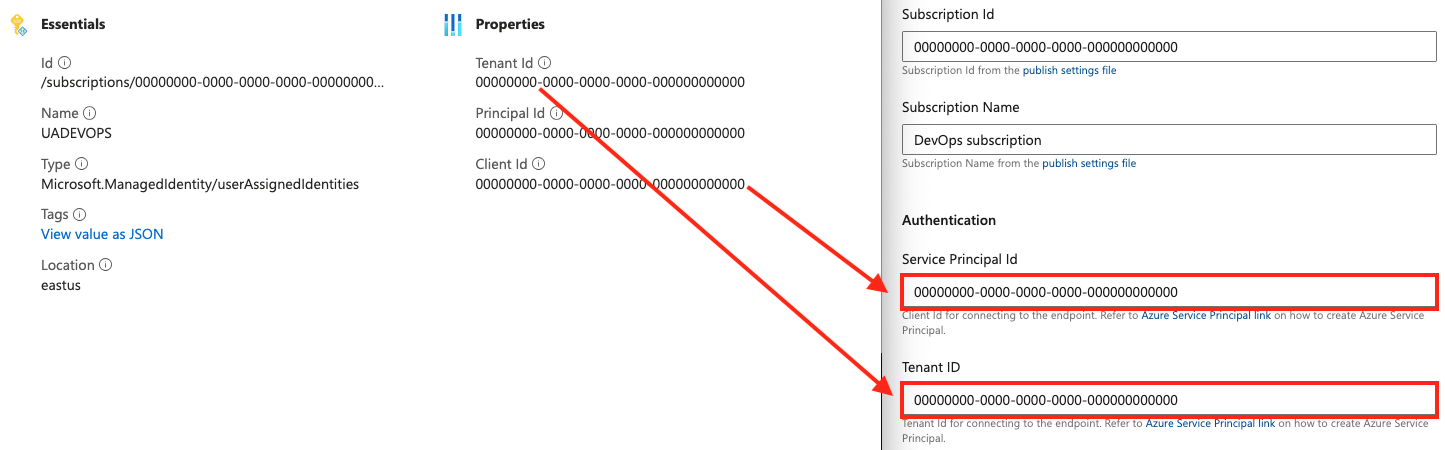

Salin nilai ID Langganan dan ID Klien untuk identitas terkelola Anda untuk digunakan nanti.

Buka Properti Pengaturan>.

Salin nilai Id Penyewa untuk digunakan nanti.

Buka Pengaturan>Kredensial federasi.

Pilih Tambahkan kredensial.

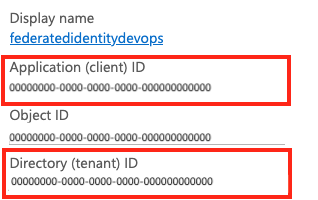

Pilih skenario Pengeluar sertifikat lainnya.

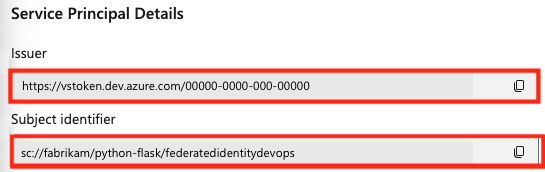

Masukkan nilai untuk Pengeluar Sertifikat dan Pengidentifikasi subjek. Anda akan mengganti nilai-nilai ini nanti saat membuat koneksi layanan.

Bidang Deskripsi Penerbit Memasuki https://vstoken.dev.azure.com/<unique-identifier>.unique-identifieradalah GUID organisasi Azure DevOps Anda.Pengidentifikasi subjek Tentukan sc://<Azure DevOps organization>/<project name>/<service connection name>. Koneksi layanan tidak perlu dibuat.Pilih Simpan.

Biarkan jendelanya tetap terbuka. Kemudian dalam prosesnya, Anda kembali ke jendela dan memperbarui kredensial federasi pendaftaran aplikasi Anda.

Memberikan izin ke identitas terkelola

Di portal Azure, buka sumber daya Azure yang ingin Anda berikan izinnya (misalnya, grup sumber daya).

Pilih Kontrol Akses (IAM) .

Pilih Tambahkan penetapan peran. Tetapkan peran yang diperlukan ke identitas terkelola Anda (misalnya, Kontributor).

Pilih Tinjau dan tetapkan.

Membuat koneksi layanan untuk autentikasi identitas terkelola

Di Azure DevOps, buka proyek Anda dan buka

>koneksi Layanan Alur.>

>koneksi Layanan Alur.>Pilih Koneksi layanan baru.

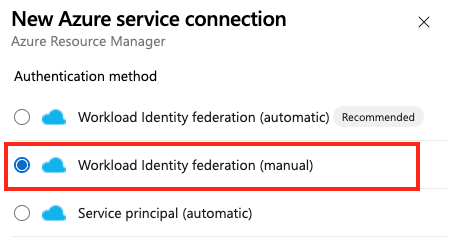

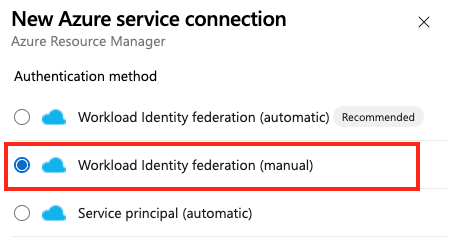

Pilih Azure Resource Manager, lalu pilih Berikutnya.

Pilih Federasi Identitas Beban Kerja (manual), lalu pilih Berikutnya.

Untuk Nama koneksi layanan, masukkan nilai yang Anda gunakan untuk Pengidentifikasi subjek saat membuat kredensial federasi Anda.

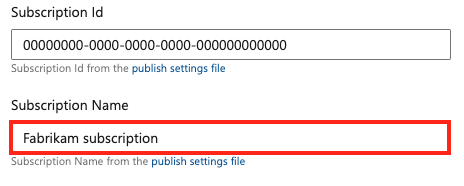

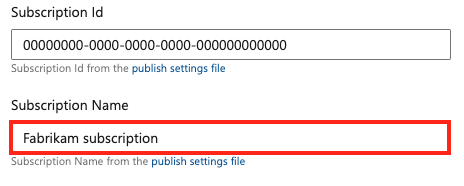

Untuk ID Langganan dan Nama Langganan, masukkan nilai untuk langganan di akun portal Azure Anda.

Di bagian autentikasi:

Untuk Id Perwakilan Layanan, masukkan nilai Id Klien dari identitas terkelola Anda.

Untuk ID Penyewa, masukkan nilai Id Penyewa dari identitas terkelola Anda.

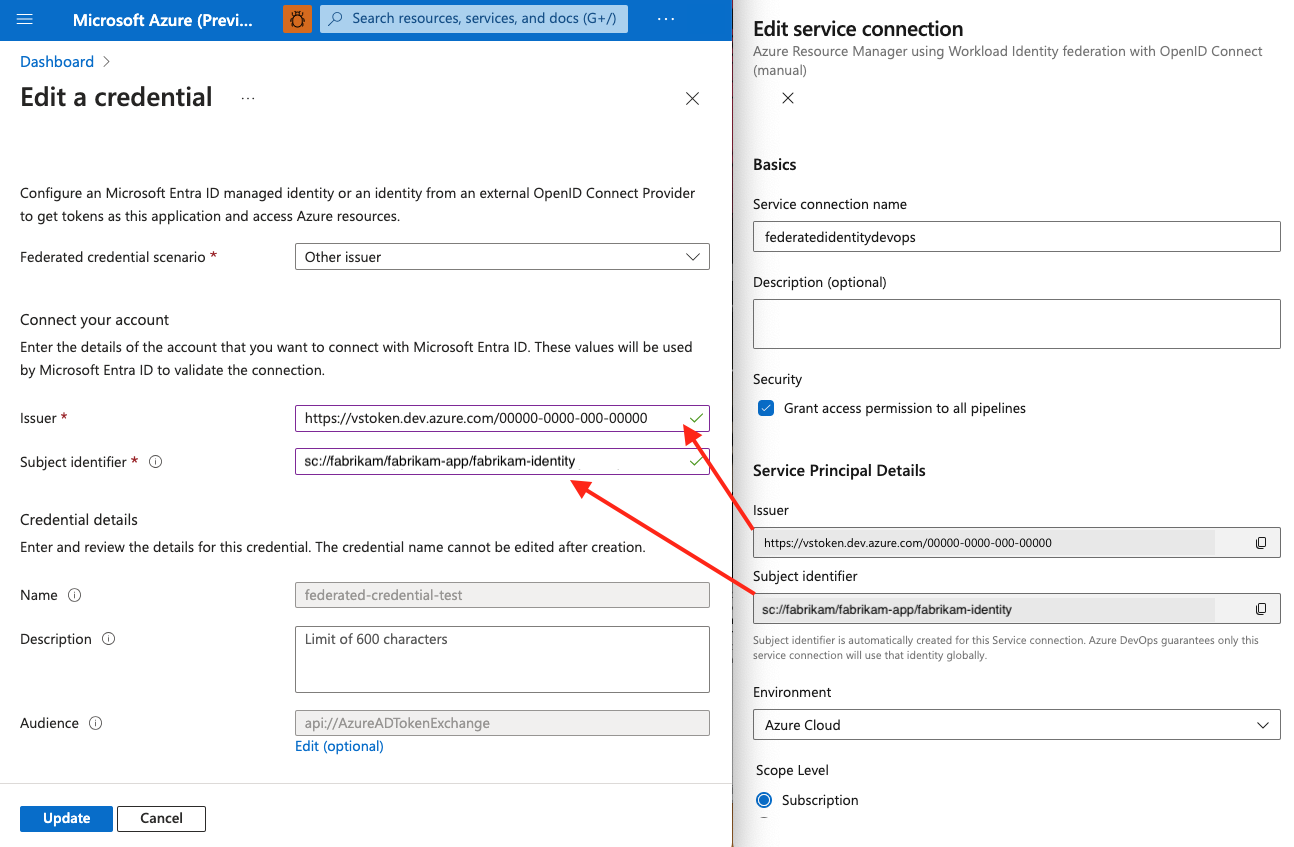

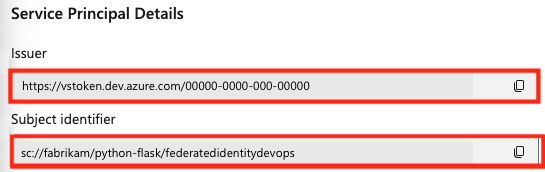

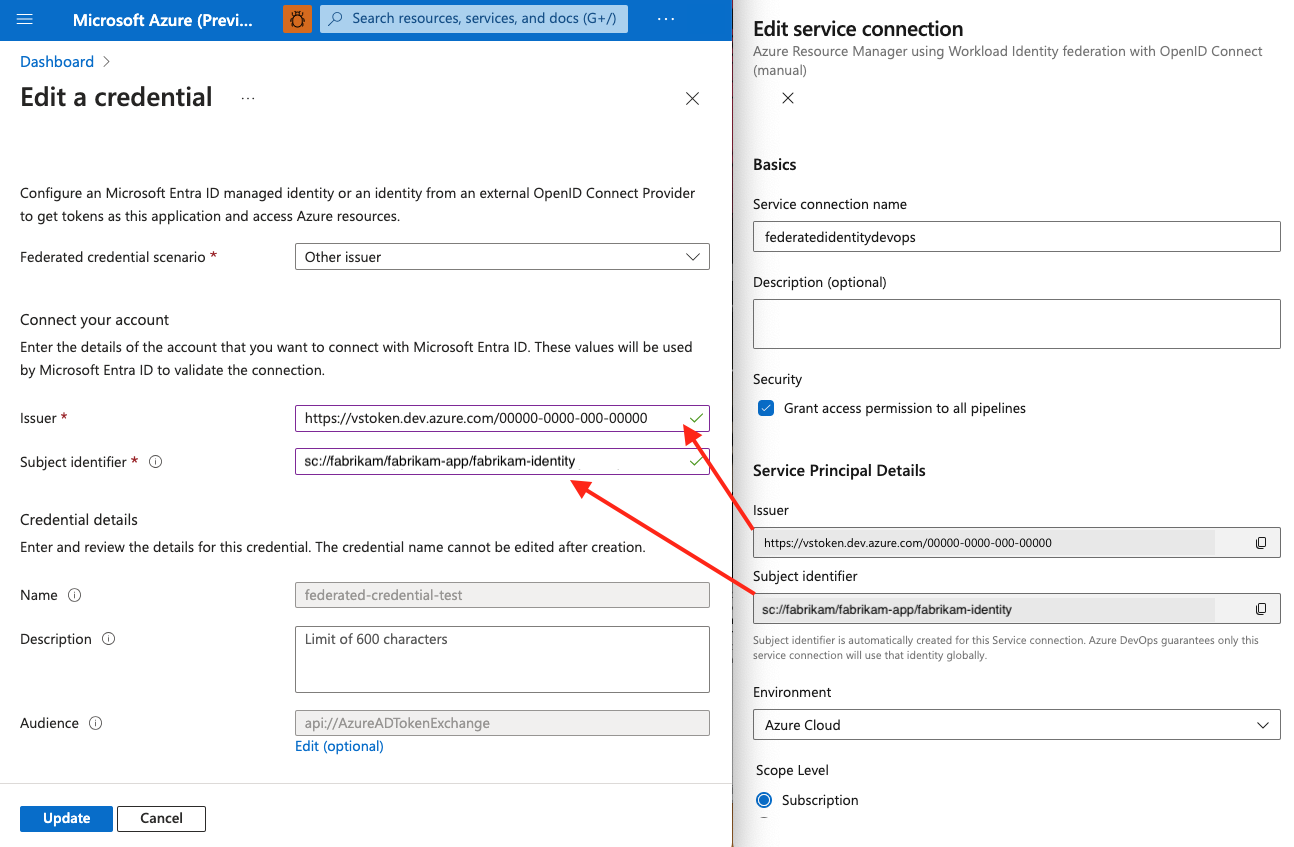

Di Azure DevOps, salin nilai yang dihasilkan untuk Pengeluar Sertifikat dan Pengidentifikasi subjek.

Di portal Azure, kembali ke kredensial federasi pendaftaran aplikasi Anda.

Tempelkan nilai untuk Pengeluar Sertifikat dan Pengidentifikasi subjek yang Anda salin dari proyek Azure DevOps Ke dalam kredensial federasi Anda di portal Azure.

Di portal Azure, pilih Perbarui untuk menyimpan kredensial yang diperbarui.

Di Azure DevOps, pilih Verifikasi dan simpan.

Mengatur koneksi layanan identitas beban kerja untuk menggunakan autentikasi perwakilan layanan

Anda mungkin perlu membuat perwakilan layanan secara manual yang memiliki kredensial federasi, lalu memberikan izin yang diperlukan. Anda juga dapat menggunakan REST API untuk proses ini.

Membuat pendaftaran aplikasi dan kredensial federasi

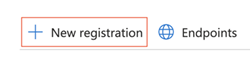

Di portal Azure, buka pendaftaran aplikasi.

Pilih Pendaftaran baru.

Untuk Nama, masukkan nama untuk pendaftaran aplikasi Anda, lalu pilih Siapa yang dapat menggunakan aplikasi ini atau mengakses API ini.

Salin nilai untuk ID Aplikasi (klien) dan ID Direktori (penyewa) dari pendaftaran aplikasi Anda untuk digunakan nanti.

Buka Kelola>Sertifikat & rahasia.

Pilih Kredensial federasi.

Pilih Tambahkan kredensial.

Pilih skenario Pengeluar sertifikat lainnya.

Masukkan nilai untuk Pengeluar Sertifikat dan Pengidentifikasi subjek. Anda akan mengganti nilai-nilai ini nanti saat membuat koneksi layanan.

Bidang Deskripsi Penerbit Memasuki https://vstoken.dev.azure.com/<unique-identifier>.unique-identifieradalah GUID organisasi Azure DevOps Anda.Pengidentifikasi subjek Tentukan sc://<Azure DevOps organization>/<project name>/<service connection name>. Koneksi layanan Anda tidak perlu dibuat.Pilih Simpan.

Biarkan jendelanya tetap terbuka. Kemudian dalam prosesnya, Anda kembali ke jendela dan memperbarui kredensial federasi pendaftaran aplikasi Anda.

Memberikan izin ke pendaftaran aplikasi

Di portal Azure, buka sumber daya Azure yang ingin Anda berikan izinnya (misalnya, grup sumber daya).

Pilih Kontrol Akses (IAM) .

Pilih Tambahkan penetapan peran. Tetapkan peran yang diperlukan ke pendaftaran aplikasi (misalnya, Kontributor).

Pilih Tinjau dan tetapkan.

Membuat koneksi layanan untuk autentikasi perwakilan layanan

Di Azure DevOps, buka proyek Anda dan buka

>koneksi Layanan Alur.>

>koneksi Layanan Alur.>Pilih Koneksi layanan baru.

Pilih Azure Resource Manager, lalu pilih Berikutnya.

Pilih Federasi Identitas Beban Kerja (manual), lalu pilih Berikutnya.

Untuk Nama koneksi layanan, masukkan nilai Pengidentifikasi subjek dari kredensial federasi Anda.

Untuk ID Langganan dan Nama Langganan, masukkan nilai untuk langganan di akun portal Azure Anda.

Di bagian autentikasi:

Untuk Id Perwakilan Layanan, masukkan nilai ID Aplikasi (klien) dari pendaftaran aplikasi Anda.

Untuk Id Penyewa, masukkan nilai ID Direktori (penyewa) dari pendaftaran aplikasi Anda.

Salin nilai yang dihasilkan untuk Pengeluar Sertifikat dan Pengidentifikasi subjek.

Di portal Azure, kembali ke kredensial federasi pendaftaran aplikasi Anda.

Tempelkan nilai untuk Pengeluar Sertifikat dan Pengidentifikasi subjek yang Anda salin dari proyek Azure DevOps Ke dalam kredensial federasi Anda di portal Azure.

Di portal Azure, pilih Perbarui untuk menyimpan kredensial yang diperbarui.

Di Azure DevOps, pilih Verifikasi dan simpan.

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk