Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Kami sebelumnya mengandalkan UI Azure DevOps untuk membuat, memperbarui, dan kedaluwarsa token akses pribadi. Dalam rilis ini, kami sangat senang mengumumkan dukungan REST API Azure DevOps untuk token akses pribadi, dan sekarang tersedia dalam pratinjau privat.

Lihat daftar Fitur di bawah ini untuk detailnya.

Umum

- API manajemen siklus hidup PAT (pratinjau privat)

- Peristiwa manajemen token sekarang di Log Audit

- Membatasi visibilitas dan kolaborasi pengguna ke proyek tertentu

- Sembunyikan pengaturan organisasi

Azure Pipelines

- Detail pemberi persetujuan tersedia dalam log audit

- Perubahan proses untuk mendapatkan pemberian alur gratis dalam proyek publik

Azure Artifacts

Umum

API manajemen siklus hidup PAT (pratinjau privat)

Kami dengan senang hati mengumumkan rilis API baru untuk mengelola siklus hidup Token Akses Pribadi (PATs) di Azure DevOps. Set API yang kaya ini memungkinkan tim Anda menyederhanakan manajemen PAT yang mereka miliki, menawarkan fungsionalitas baru, seperti membuat token akses pribadi baru dengan cakupan dan durasi yang diinginkan, dan memperbarui atau kedaluwarsa yang ada.

Saat ini, cara utama bagi Anda untuk mengelola PAT (Token Akses Pribadi) adalah melalui UI atau dengan menggunakan sekumpulan API terbatas yang hanya ditujukan untuk Administrator Koleksi Proyek. API baru ini membuka kemampuan bagi organisasi untuk menyiapkan otomatisasi yang melibatkan PAT, termasuk menyiapkan alur build atau berinteraksi dengan item kerja.

API manajemen siklus hidup PAT sekarang tersedia bagi organisasi untuk digunakan dalam pratinjau privat.

Silakan hubungi kami dengan kasus penggunaan Anda dan organisasi Azure DevOps Anda untuk mendapatkan akses ke API dan dokumentasi. Kami menghargai umpan balik apa pun yang dapat Anda tawarkan tentang bagaimana API ini telah membantu organisasi Anda atau dapat ditingkatkan lebih lanjut untuk memenuhi kebutuhan Anda!

Peristiwa manajemen token sekarang di Log Audit

Token Akses Pribadi (PATs) dan Kunci SSH memungkinkan Anda dan rekan satu tim mengautentikasi dengan Azure DevOps dengan cara yang tidak interaktif. Banyak dari Anda telah menyatakan kebutuhan untuk memahami oleh siapa dan bagaimana token ini digunakan untuk mencegah aktivitas berbahaya oleh pengguna yang tidak sah. Dengan rilis ini, peristiwa baru akan ditambahkan ke Log Audit setiap kali token ini berhasil dibuat, diperbarui, dicabut, dan/atau dihapus.

Untuk melihat peristiwa baru ini, buka halaman Audit melalui halaman pengaturan Organisasi Anda. Untuk informasi tambahan tentang peristiwa baru ini dan semua peristiwa yang tersedia di Log Audit Anda, silakan lihat dokumentasi kami.

Membatasi visibilitas dan kolaborasi pengguna ke proyek tertentu

Dalam sprint ini, kami merilis fitur pratinjau publik untuk memungkinkan administrator organisasi di Azure DevOps membatasi pengguna melihat dan berkolaborasi dengan pengguna dalam proyek yang berbeda. Fitur ini akan menghadirkan tingkat isolasi dan kontrol akses lain ke proyek. Umpan balik awal Anda akan membantu kami meningkatkan pengalaman.

Secara default, pengguna yang ditambahkan ke organisasi dapat melihat semua metadata dan pengaturan organisasi. Ini termasuk melihat daftar pengguna di organisasi, daftar proyek, detail penagihan, data penggunaan, dan apa pun yang dapat diakses melalui pengaturan organisasi. Selain itu, pengguna dapat menggunakan berbagai pemilih orang untuk mencari, melihat, memilih, dan menandai semua anggota organisasi lainnya, bahkan jika pengguna ini tidak berada dalam proyek yang sama.

Untuk membatasi pengguna dari informasi ini, Anda dapat mengaktifkan fitur Batasi visibilitas dan kolaborasi pengguna ke pratinjau proyektertentu untuk organisasi Anda. Setelah diaktifkan, grup Pengguna Cakupan Proyek, grup keamanan tingkat organisasi, akan ditambahkan ke organisasi Azure DevOps Anda. Pengguna dan grup yang ditambahkan ke grup baru ini (yang dapat ditemukan dengan menavigasi ke Pengaturan Organisasi -> Izin) akan memiliki dua batasan: Pengaturan organisasi tersembunyi dan pencarian dan penandaan pemilih orang terbatas.

Pengaturan Organisasi Tersembunyi

Pengguna yang ditambahkan ke grup "Pengguna Cakupan Proyek" dibatasi untuk mengakses halaman Pengaturan Organisasi, kecuali untuk Gambaran Umum dan Proyek, dan dibatasi untuk hanya menampilkan data dari proyek tempat mereka berada.

Pencarian dan pemberian tag pemilih orang terbatas

Menggunakan berbagai pemilih orang dalam produk, pengguna, dan grup yang ditambahkan ke grup "Pengguna Cakupan Proyek" hanya akan dapat mencari, melihat, memilih, dan menandai anggota yang juga merupakan anggota proyek tempat mereka berada saat ini.

Azure Pipelines

Detail pemberi persetujuan tersedia dalam log audit

Sekarang Anda dapat melihat detail tentang siapa yang menyetujui alur Anda di log audit. Kami memperbarui peristiwa 'Check Suite Completed' untuk menyertakan informasi ini. Anda dapat mengakses log audit dari Pengaturan Organisasi ->Audit.

Perubahan proses untuk mendapatkan pemberian alur gratis dalam proyek publik

Azure Pipelines telah menawarkan CI/CD gratis untuk sumber terbuka proyek sejak September 2018. Karena jumlah ini untuk memberikan komputasi gratis, itu selalu menjadi target untuk penyalahgunaan - terutama penambangan kripto. Meminimalkan penyalahgunaan ini selalu mengambil energi dari tim. Selama beberapa bulan terakhir, situasinya semakin buruk secara substansial, dengan persentase proyek publik baru yang tinggi di Azure DevOps digunakan untuk penambangan kripto dan aktivitas lain yang kami klasifikasikan sebagai kasar. Selain mengambil jumlah energi yang meningkat dari tim, ini menempatkan kumpulan agen kami yang dihosting di bawah tekanan dan menurunkan pengalaman semua pengguna kami - baik sumber terbuka maupun berbayar.

Untuk mengatasi situasi ini, proyek publik baru yang dibuat di Azure DevOps tidak akan lagi mendapatkan pemberian gratis pekerjaan paralel. Akibatnya, Anda tidak akan dapat menjalankan alur saat membuat proyek publik baru. Namun, Anda dapat meminta pemberian gratis dengan mengirim email ke azpipelines-ossgrant@microsoft.com dan memberikan detail berikut:

- Nama Anda

- Organisasi Azure DevOps tempat Anda meminta pemberian gratis

- Tautan ke repositori yang Anda rencanakan untuk dibangun

- Deskripsi singkat tentang proyek Anda

Untuk informasi selengkapnya tentang pekerjaan paralel dan pemberian gratis, lihat dokumentasi kami.

Azure Artifacts

Perubahan pada perilaku upstream Artefak Azure

Sebelumnya, Azure Artifacts memberi umpan versi paket yang disajikan dari semua sumber hulunya. Upstream ini mencakup versi paket yang awalnya didorong ke umpan Azure Artifacts (bersumber secara internal) dan versi paket dari repositori publik umum seperti npmjs.com, NuGet.org, Maven Central, dan PyPI (bersumber eksternal).

Sprint ini memperkenalkan perilaku baru yang memberikan keamanan tambahan untuk umpan privat Anda dengan membatasi akses ke paket yang bersumber secara eksternal ketika paket sumber internal sudah ada. Fitur ini menawarkan lapisan keamanan baru, yang mencegah paket berbahaya dari registri publik yang dikonsumsi secara tidak sengaja. Perubahan ini tidak akan memengaruhi versi paket apa pun yang sudah digunakan atau di-cache di umpan Anda.

Untuk mempelajari selengkapnya tentang skenario paket umum di mana Anda perlu mengizinkan versi paket yang bersumber secara eksternal bersama dengan beberapa skenario lain di mana tidak ada pemblokiran ke paket publik yang diperlukan dan cara mengonfigurasi perilaku upstram, lihat dokumentasi Mengonfigurasi perilaku upstram - Azure Artifacts | Microsoft Docs

Langkah berikutnya

Catatan

Fitur-fitur ini akan diluncurkan selama dua hingga tiga minggu ke depan.

Buka Azure DevOps dan lihat.

Cara memberikan umpan balik

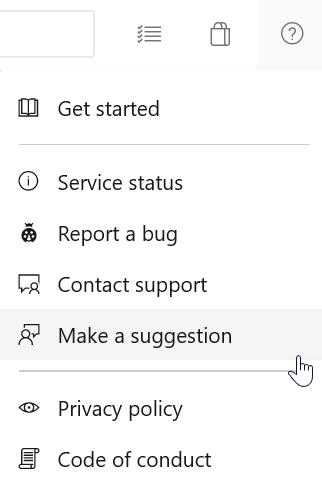

Kami akan senang mendengar apa yang Anda pikirkan tentang fitur-fitur ini. Gunakan menu bantuan untuk melaporkan masalah atau memberikan saran.

Anda juga bisa mendapatkan saran dan pertanyaan yang dijawab oleh komunitas di Stack Overflow.

Terima kasih,

Aaron Halberg