Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Dalam sprint ini, kami menambahkan kebijakan baru untuk membatasi cakupan dan masa pakai token akses pribadi (PAT). Selain itu, kami memperbarui ekstensi Windows Shell Team Foundation Version Control (TFVC) untuk mendukung Visual Studio 2019.

Lihat deskripsi fitur berikut untuk detailnya.

General

- Membatasi cakupan dan masa pakai token akses pribadi (PAT) melalui kebijakan penyewa Azure AD

- Dukungan kebijakan akses kondisional untuk lalu lintas IPv6

Azure Pipelines (Alat otomatisasi alur kerja pengembangan perangkat lunak dari Microsoft)

- Pertahankan alur yang dikonsumsi di alur lain

- Perubahan dalam pembuatan lingkungan otomatis

- Menghapus dialog Insight dari Pipeline Build

Azure Repos

General

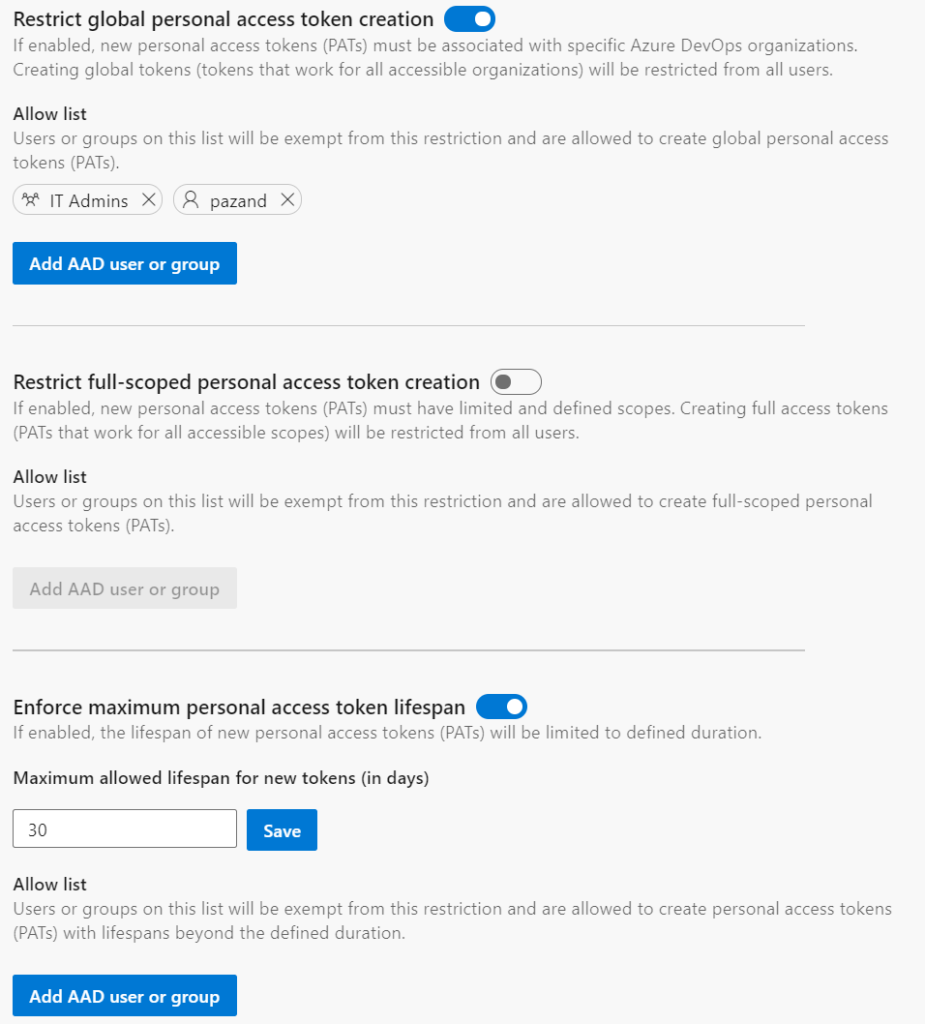

Membatasi cakupan dan masa pakai token akses pribadi (PAT) melalui kebijakan penyewa Azure AD

Token akses pribadi (PATs) memudahkan untuk mengautentikasi terhadap Azure DevOps untuk berintegrasi dengan alat dan layanan Anda. Namun, token yang bocor dapat membahayakan akun dan data Azure DevOps Anda, membahayakan aplikasi dan layanan Anda.

Kami menerima umpan balik tentang administrator yang tidak memiliki kontrol yang diperlukan untuk membatasi area permukaan ancaman yang ditimbulkan oleh PAT yang bocor. Berdasarkan umpan balik ini, kami telah menambahkan serangkaian kebijakan baru yang dapat digunakan untuk membatasi cakupan dan masa pakai token akses pribadi (PATs) Azure DevOps organisasi Anda! Berikut cara kerjanya:

Pengguna yang ditetapkan ke peran Administrator Azure DevOps di Azure Active Directory dapat menavigasi ke tab Azure Active Directory di pengaturan organisasi organisasi Azure DevOps apa pun yang ditautkan ke Azure ACTIVE Directory mereka.

Di sana, administrator dapat:

- membatasi pembuatan token akses pribadi global (token yang berfungsi untuk semua organisasi Azure DevOps yang dapat diakses oleh pengguna)

- membatasi pembuatan token akses pribadi yang tercakup penuh

- menentukan masa pakai maksimum untuk token akses pribadi baru

Kebijakan ini akan berlaku untuk semua PAT baru yang dibuat oleh pengguna untuk organisasi Azure DevOps yang ditautkan ke penyewa Azure AD. Setiap kebijakan memiliki daftar izin untuk pengguna dan grup yang harus dikecualikan dari kebijakan. Daftar pengguna dan grup dalam daftar Izinkan tidak akan memiliki akses untuk mengelola konfigurasi kebijakan.

Kebijakan ini hanya berlaku untuk PAT baru, dan tidak akan memengaruhi PAT yang sudah ada, yang telah dibuat dan sedang digunakan. Namun, setelah kebijakan diaktifkan, setiap PAT yang ada, sekarang yang tidak patuh harus diperbarui agar berada dalam batasan sebelum dapat diperbarui.

Dukungan kebijakan akses bersyarat untuk lalu lintas IPv6

Kami sekarang memperluas dukungan kebijakan akses bersyarat (CAP) untuk menyertakan kebijakan pembatasan IPv6. Saat kami melihat orang-orang semakin mengakses sumber daya Azure DevOps pada perangkat dari alamat IPv6, kami ingin memastikan bahwa tim Anda dilengkapi untuk memberikan dan menghapus akses dari alamat IP apa pun, termasuk yang berasal dari lalu lintas IPv6.

Azure Pipelines (Alat otomatisasi alur kerja pengembangan perangkat lunak dari Microsoft)

Pertahankan pipeline yang dikonsumsi di pipeline lain

Rilis klasik memiliki kemampuan untuk secara otomatis mempertahankan build yang mereka konsumsi. Ini adalah salah satu kesenjangan antara rilis klasik dan alur YAML, dan menghentikan beberapa dari Anda pindah ke YAML. Dengan rilis ini, kami telah mengatasi kesenjangan ini.

Sekarang Anda dapat membuat alur YAML multi-tahap untuk mewakili rilis Anda, dan menggunakan alur YAML lain di dalamnya sebagai sumber daya. Saat Anda melakukannya, Azure Pipelines akan secara otomatis mempertahankan alur sumber daya selama alur rilis dipertahankan. Ketika alur rilis dihapus, sewa pada alur sumber daya dirilis dan kebijakan retensinya sendiri diikuti.

Perubahan dalam pembuatan lingkungan otomatis

Saat Anda menulis alur YAML dan merujuk ke lingkungan yang tidak ada, Azure Pipelines secara otomatis membuat lingkungan. Pembuatan otomatis ini dapat terjadi dalam konteks pengguna atau konteks sistem. Dalam alur berikut, Azure Pipelines tahu tentang pengguna yang melakukan operasi:

- Anda menggunakan panduan pembuatan alur YAML di antarmuka web Azure Pipelines dan merujuk ke lingkungan yang belum dibuat.

- Anda memperbarui file YAML menggunakan editor web Azure Pipelines dan menyimpan alur setelah menambahkan referensi ke lingkungan yang tidak ada.

Dalam setiap kasus di atas, Azure Pipelines memiliki pemahaman yang jelas tentang pengguna yang melakukan operasi. Oleh karena itu, ia membuat lingkungan dan menambahkan pengguna ke peran administrator untuk lingkungan. Pengguna ini memiliki semua izin untuk mengelola lingkungan dan/atau menyertakan pengguna lain dalam berbagai peran untuk mengelola lingkungan.

Dalam alur berikut, Azure Pipelines tidak memiliki informasi tentang pengguna yang membuat lingkungan: Anda memperbarui file YAML menggunakan editor kode eksternal lain, menambahkan referensi ke lingkungan yang tidak ada, lalu menyebabkan alur integrasi manual atau berkelanjutan dipicu. Dalam hal ini, Azure Pipelines tidak tahu tentang pengguna. Sebelumnya, kami menangani kasus ini dengan menambahkan semua kontributor proyek ke peran administrator lingkungan. Setiap anggota proyek kemudian dapat mengubah izin ini dan mencegah orang lain mengakses lingkungan.

Kami menerima umpan balik Anda tentang memberikan izin administrator pada lingkungan kepada semua anggota proyek. Saat kami mendengarkan umpan balik Anda, kami mendengar bahwa kami tidak boleh membuat lingkungan secara otomatis jika tidak jelas siapa pengguna yang melakukan operasi tersebut. Dengan rilis ini, kami membuat perubahan pada bagaimana lingkungan akan dibuat secara otomatis:

- Ke depannya, eksekusi alur tidak akan secara otomatis membuat lingkungan jika tidak ada dan jika konteks pengguna tidak diketahui. Dalam kasus seperti itu, alur akan gagal dengan kesalahan Lingkungan yang tidak ditemukan. Anda perlu membuat lingkungan terlebih dahulu dengan keamanan yang tepat dan memeriksa konfigurasi sebelum menggunakannya dalam alur.

- Alur dengan konteks pengguna yang diketahui masih akan membuat lingkungan secara otomatis seperti yang mereka lakukan di masa lalu.

- Terakhir, perlu dicatat bahwa fitur untuk membuat lingkungan secara otomatis hanya ditambahkan untuk menyederhanakan proses memulai azure Pipelines. Itu dimaksudkan untuk skenario pengujian, dan bukan untuk skenario produksi. Anda harus selalu menyiapkan lingkungan produksi terlebih dahulu dengan izin dan pemeriksaan keamanan yang tepat, lalu menggunakannya dalam alur kerja.

Menghapus dialog Wawasan dari Pipeline Build

Berdasarkan umpan balik Anda, kotak dialog wawasan tugas/alur yang ditampilkan saat menavigasi Alur Build telah dihapus untuk meningkatkan alur kerja. Analitik alur masih tersedia sehingga Anda memiliki wawasan yang Anda butuhkan.

Azure Repos

Pembaruan untuk ekstensi Windows Shell Team Foundation Control (TFVC) untuk Visual Studio 2019

Versi ekstensi TFVC Windows Shell sebelumnya hanya berfungsi pada komputer yang menginstal Visual Studio 2017.

Kami telah merilis versi baru alat ini yang kompatibel dengan Visual Studio 2019. Ekstensi ini menyediakan integrasi dengan Windows Explorer dan dialog file umum. Dengan integrasi ini, Anda dapat melakukan banyak operasi kontrol sumber tanpa harus menjalankan Visual Studio atau alat baris perintah Team Foundation.

Langkah selanjutnya

Nota

Fitur-fitur ini akan diluncurkan selama dua hingga tiga minggu ke depan.

Buka Azure DevOps dan lihat.

Cara memberikan umpan balik

Kami akan senang mendengar apa yang Anda pikirkan tentang fitur-fitur ini. Gunakan menu bantuan untuk melaporkan masalah atau memberikan saran.

Anda juga bisa mendapatkan saran dan pertanyaan yang dijawab oleh komunitas di Stack Overflow.

Terima kasih

Vijay Machiraju