Pemindaian rahasia

Kredensial yang terekspos dalam sistem teknik memberikan peluang yang mudah dieksploitasi bagi penyerang. Untuk bertahan dari ancaman ini, GitHub Advanced Security untuk pemindaian Azure DevOps untuk kredensial dan konten sensitif lainnya dalam kode sumber Anda. Perlindungan push juga mencegah kredensial apa pun bocor di tempat pertama.

Pemindaian rahasia untuk pemindaian repositori Anda untuk rahasia apa pun yang mungkin sudah ada di kode sumber Anda di seluruh riwayat dan perlindungan push mencegah rahasia baru diekspos dalam kode sumber.

GitHub Advanced Security untuk Azure DevOps berfungsi dengan Azure Repos. Jika Anda ingin menggunakan GitHub Advanced Security dengan repositori GitHub, lihat GitHub Advanced Security.

Tentang pemberitahuan pemindaian rahasia

Ketika Advanced Security diaktifkan, ia memindai repositori untuk rahasia yang dikeluarkan oleh berbagai penyedia layanan dan menghasilkan pemberitahuan pemindaian rahasia.

Jika akses ke sumber daya memerlukan kredensial yang dipasangkan, pemindaian rahasia dapat membuat pemberitahuan hanya ketika kedua bagian pasangan terdeteksi dalam file yang sama. Pemasangan memastikan bahwa kebocoran paling kritis tidak tersembunyi di balik informasi tentang kebocoran parsial. Pencocokan pasangan juga membantu mengurangi positif palsu karena kedua elemen pasangan harus digunakan bersama-sama untuk mengakses sumber daya penyedia.

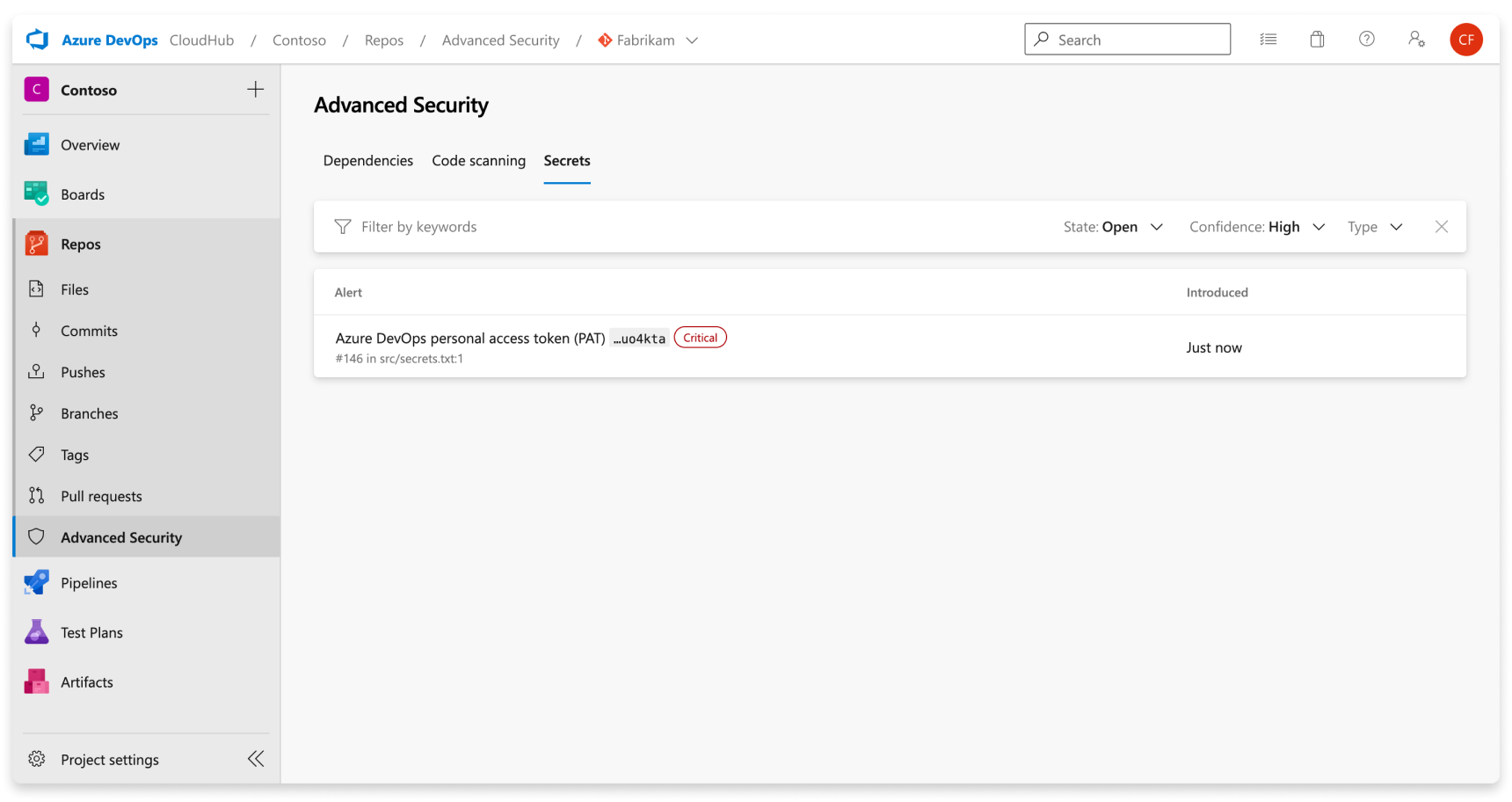

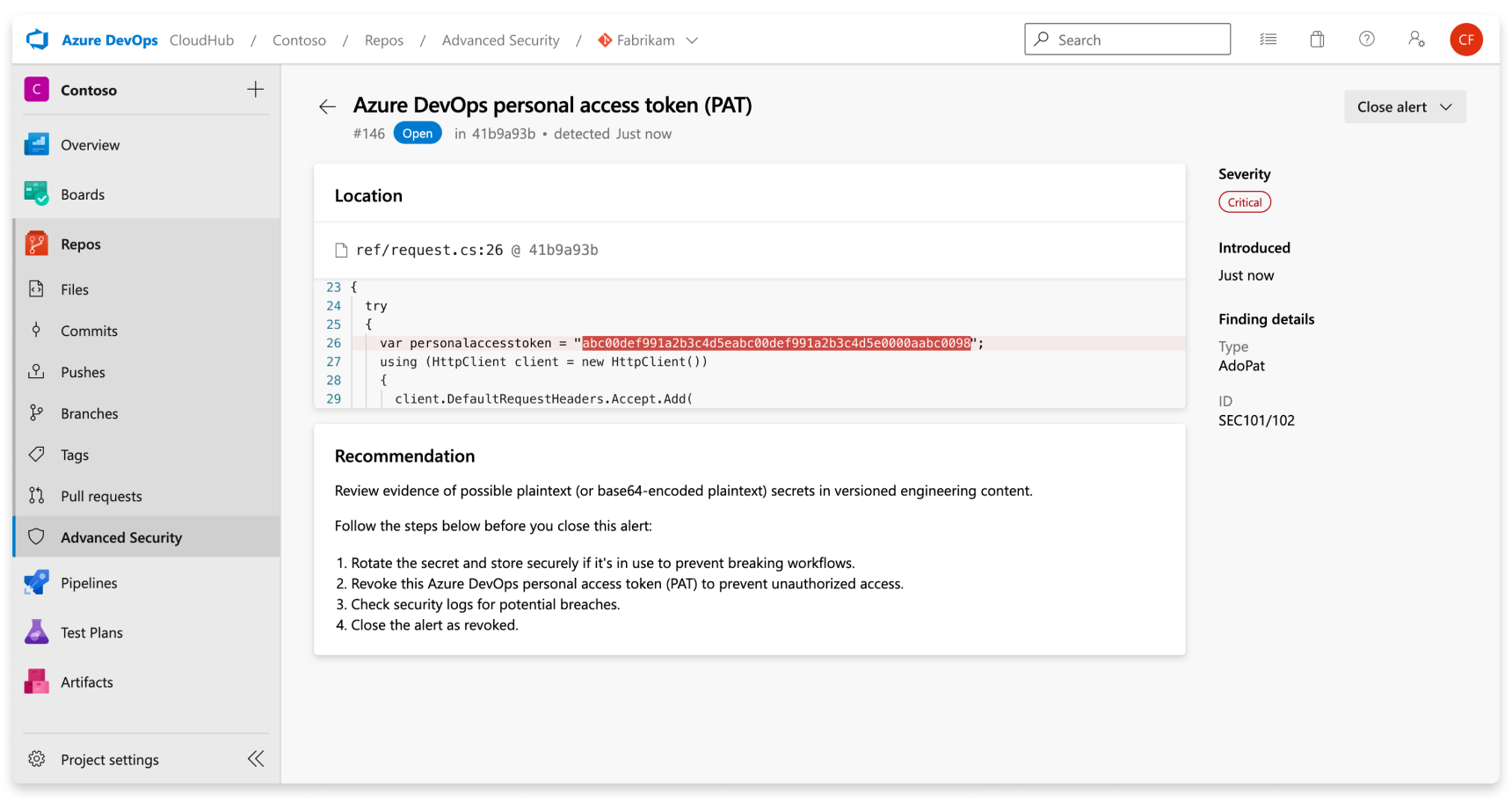

Tab Keamanan Tingkat Lanjut di Repos>Advanced Security di Azure DevOps adalah hub untuk melihat pemberitahuan keamanan Anda. Pilih tab Rahasia untuk melihat pemberitahuan pemindaian rahasia. Anda dapat memfilter menurut jenis status dan rahasia. Anda dapat menavigasi ke pemberitahuan untuk detail selengkapnya, termasuk panduan remediasi. Setelah mengaktifkan Advanced Security, pemindaian dimulai untuk repositori yang dipilih, termasuk semua penerapan historis. Seiring waktu, pemberitahuan akan mulai muncul saat pemindaian berlangsung.

Tidak ada dampak pada hasil jika cabang diganti namanya - mungkin perlu waktu hingga 24 jam sebelum nama baru ditampilkan.

Untuk memulihkan rahasia yang terekspos, batalkan info masuk yang terekspos dan buat yang baru di tempatnya. Rahasia yang baru dibuat kemudian harus disimpan dengan aman dengan cara yang tidak langsung mendorongnya kembali ke dalam kode. Misalnya, rahasia dapat disimpan di Azure Key Vault. Sebagian besar sumber daya memiliki kredensial primer dan sekunder. Metode untuk menggulirkan kredensial utama dibandingkan kredensial sekunder identik, kecuali dinyatakan lain.

Mengelola pemberitahuan pemindaian rahasia

Menampilkan pemberitahuan untuk repositori

Siapa pun dengan izin kontributor untuk repositori dapat melihat ringkasan semua pemberitahuan untuk repositori di tab Keamanan Tingkat Lanjut di bawah Repositori. Pilih pada tab Rahasia untuk melihat semua pemberitahuan pemindaian rahasia.

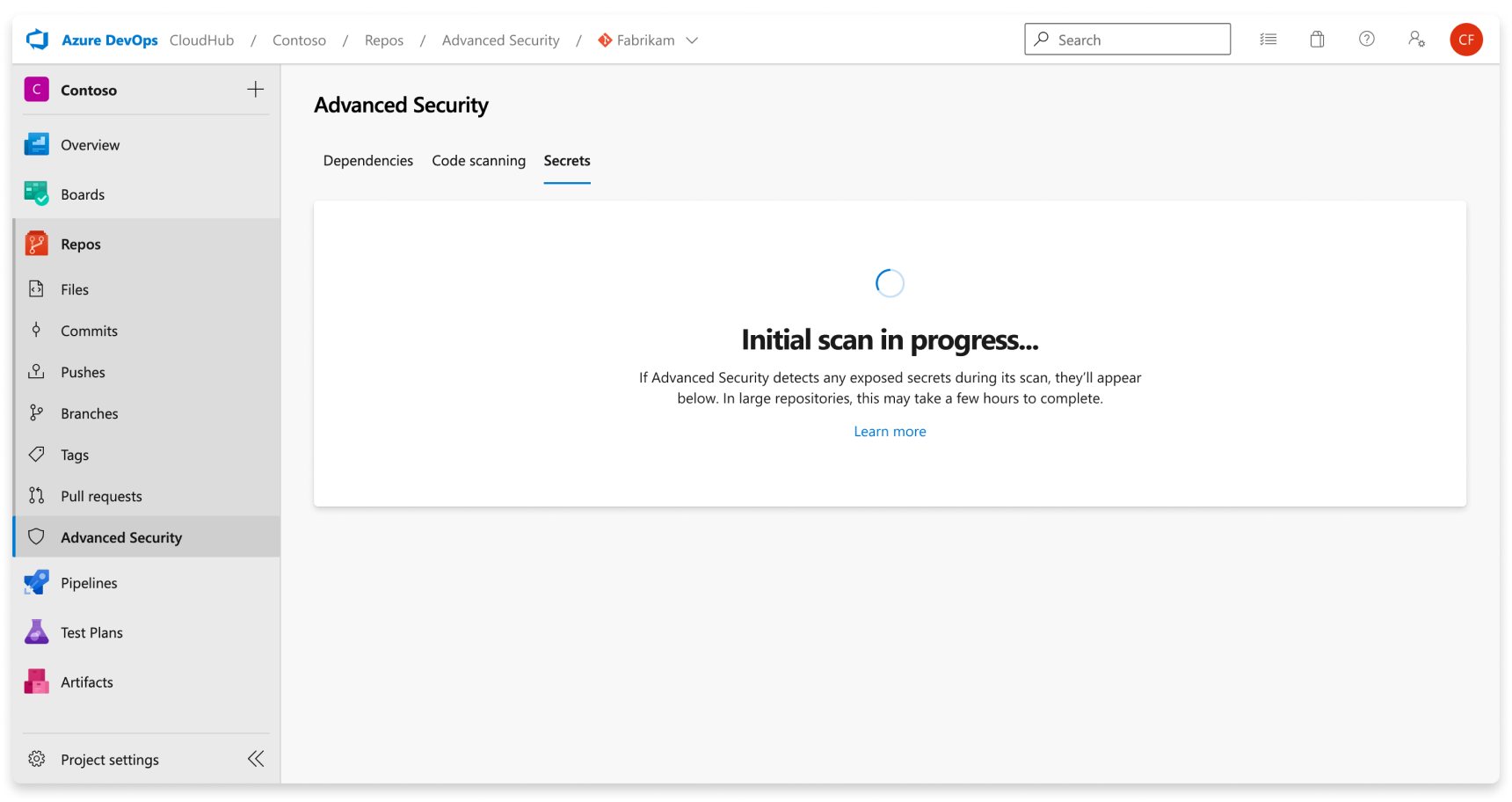

Jika Advanced Security baru-baru ini diaktifkan untuk repositori Anda, Anda mungkin melihat kartu yang menunjukkan bahwa Advanced Security masih memindai repositori Anda.

Setelah pemindaian selesai, hasil apa pun ditampilkan. Satu pemberitahuan dihasilkan untuk setiap kredensial unik yang terdeteksi, di semua cabang dan riwayat repositori Anda. Tidak ada filter cabang saat digulung menjadi satu pemberitahuan.

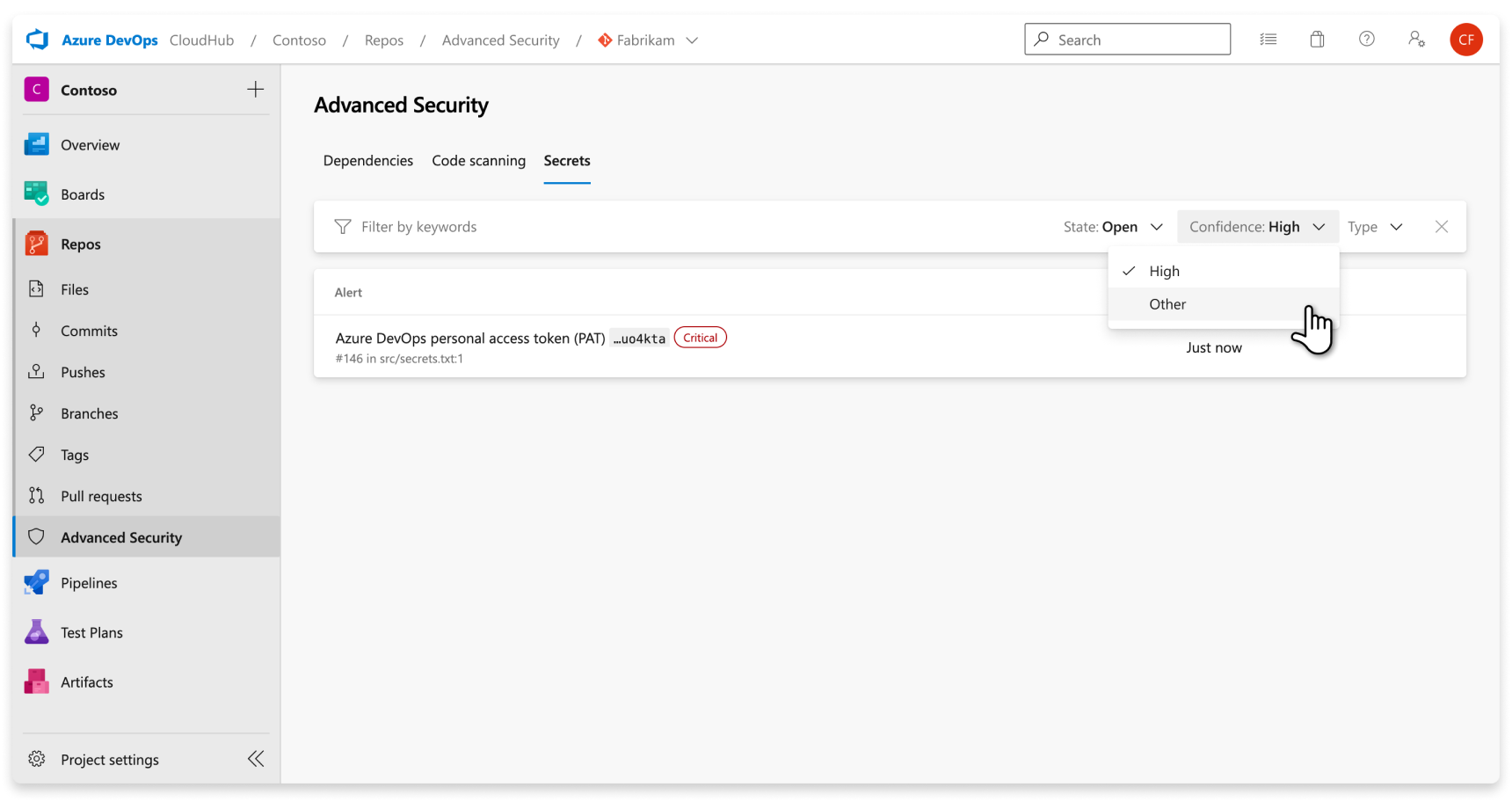

Rahasia non-penyedia dapat dilihat dengan memilih "Lainnya" dari menu dropdown keyakinan pada tab pemindaian rahasia.

Detail peringatan

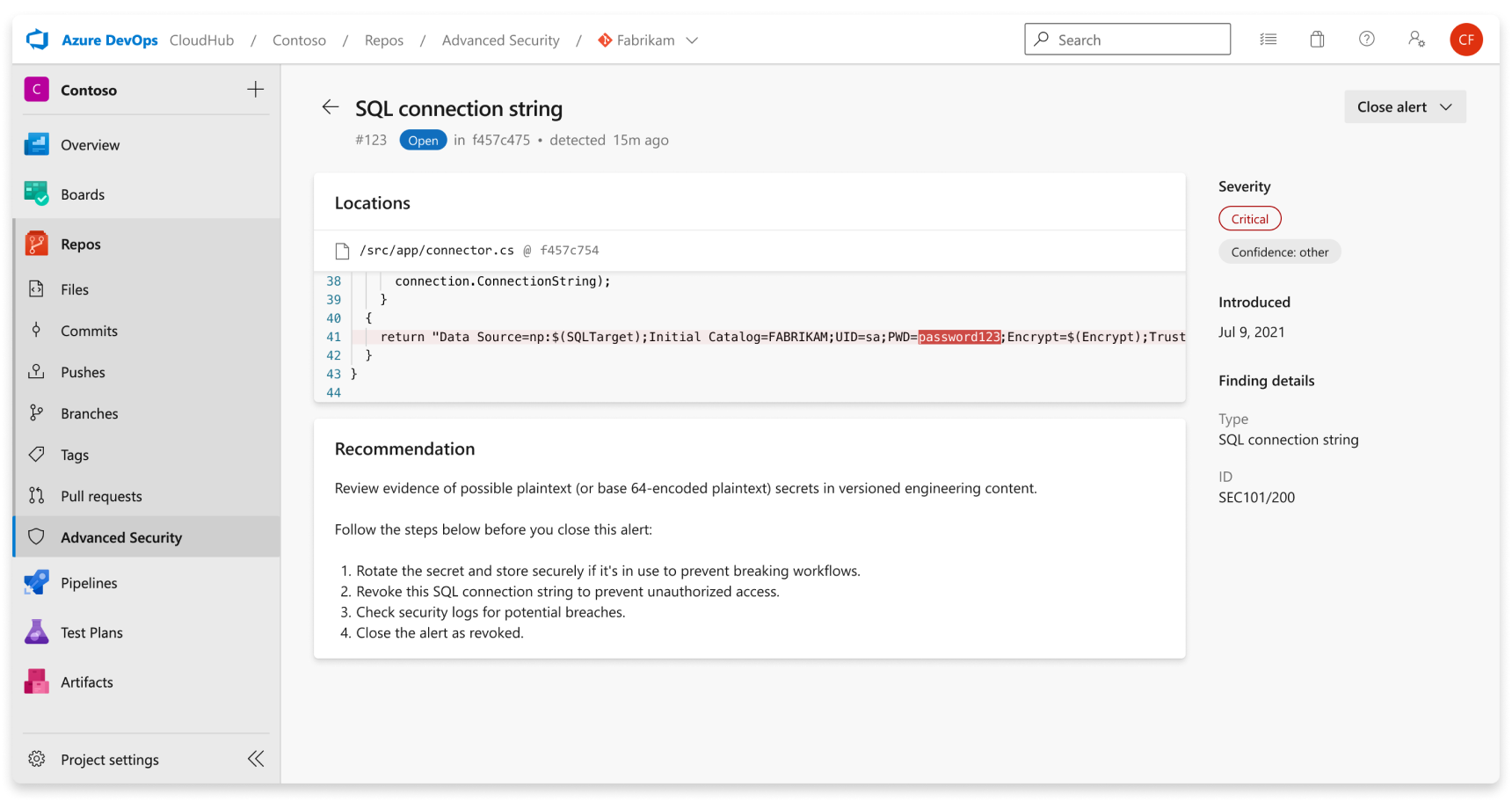

Saat Anda menavigasi ke pemberitahuan, tampilan pemberitahuan terperinci muncul dan mengungkapkan detail selengkapnya tentang temuan dan memberikan panduan remediasi tertentu untuk mengatasi pemberitahuan.

| Bagian | Penjelasan |

|---|---|

| Lokasi | Bagian Lokasi merinci jalur tempat pemindaian rahasia menemukan kredensial yang bocor. Mungkin ada beberapa lokasi atau beberapa penerapan dalam riwayat yang berisi kredensial yang bocor. Semua lokasi dan penerapan ini ditampilkan di bawah Lokasi dengan tautan langsung ke cuplikan kode dan menerapkannya diidentifikasi. |

| Rekomendasi | Bagian rekomendasi berisi panduan remediasi atau tautan ke panduan remediasi dokumentasi pihak ketiga untuk kredensial yang diidentifikasi. |

| Tutup pemberitahuan | Tidak ada perilaku perbaikan otomatis untuk pemberitahuan pemindaian rahasia. Semua pemberitahuan pemindaian rahasia harus dibuktikan secara manual sebagaimana diperbaiki melalui halaman detail pemberitahuan. Pilih tombol Tutup untuk memverifikasi bahwa rahasia dicabut. |

| Tingkat keparahan | Semua pemberitahuan pemindaian rahasia ditetapkan sebagai penting. Setiap kredensial yang terekspos berpotensi menjadi kesempatan bagi aktor jahat. |

| Menemukan detail | Jenis kredensial dan aturan yang digunakan untuk menemukan kredensial tercantum di bawah detail Temuan di bilah sisi halaman detail pemberitahuan. |

Dengan rahasia non-penyedia, Keyakinan: tag lain juga muncul oleh lencana tingkat keparahan dalam tampilan detail pemberitahuan.

Memperbaiki pemberitahuan pemindaian rahasia

Setiap rahasia memiliki langkah-langkah remediasi unik untuk memandu Anda melalui cara mencabut dan meregenerasi rahasia baru di tempatnya. Detail pemberitahuan berbagi langkah atau dokumentasi tertentu untuk setiap pemberitahuan.

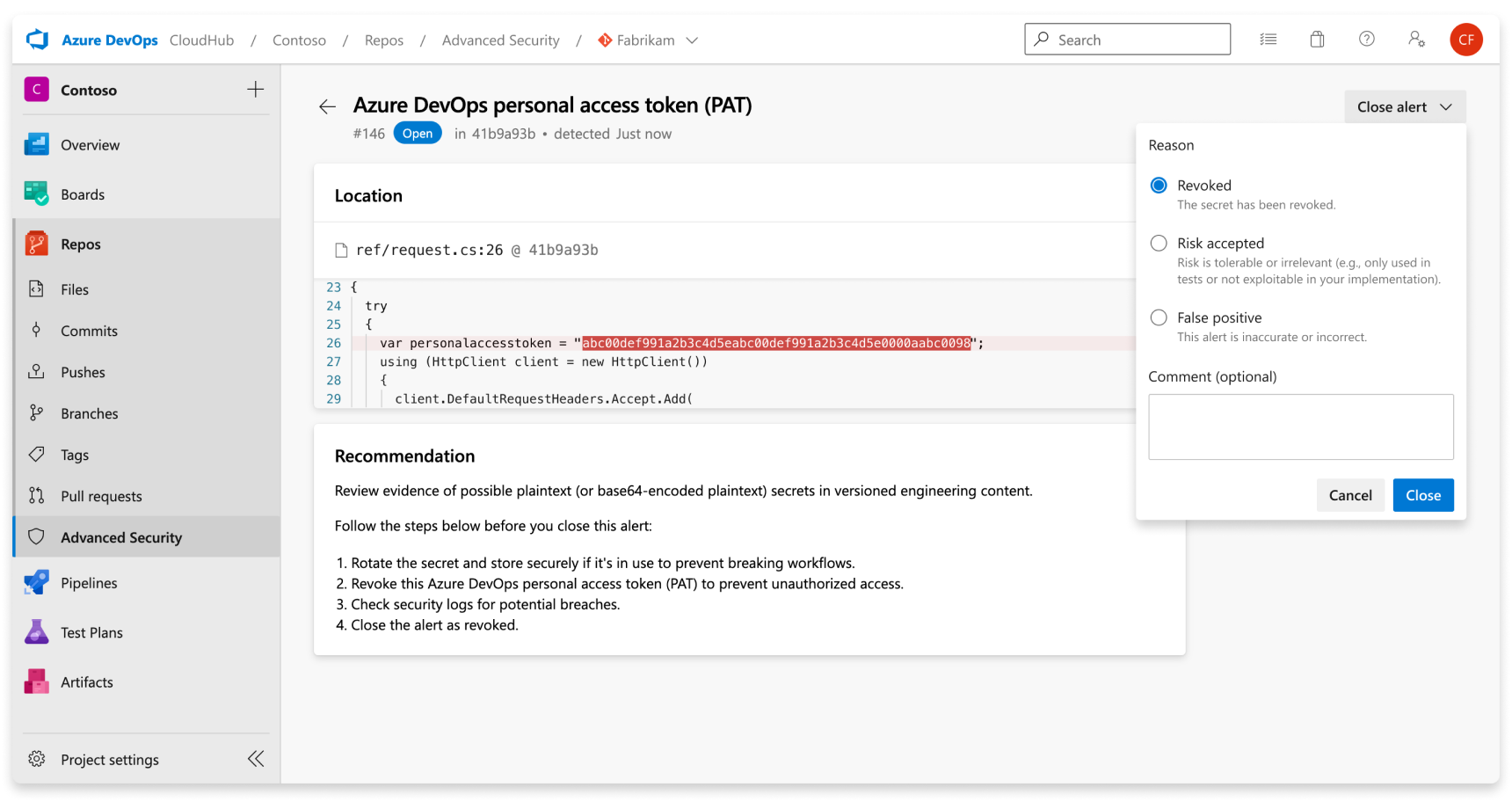

Pemberitahuan pemindaian rahasia tetap terbuka hingga ditutup. Untuk membuktikan bahwa pemberitahuan pemindaian rahasia diperbaiki:

- Navigasi ke pemberitahuan yang ingin Anda tutup dan pilih pemberitahuan.

- Pilih menu drop-down Tutup pemberitahuan.

- Jika belum dipilih, pilih Diperbaiki.

- Pilih Tutup untuk mengirimkan dan menutup pemberitahuan.

Menutup pemberitahuan pemindaian rahasia

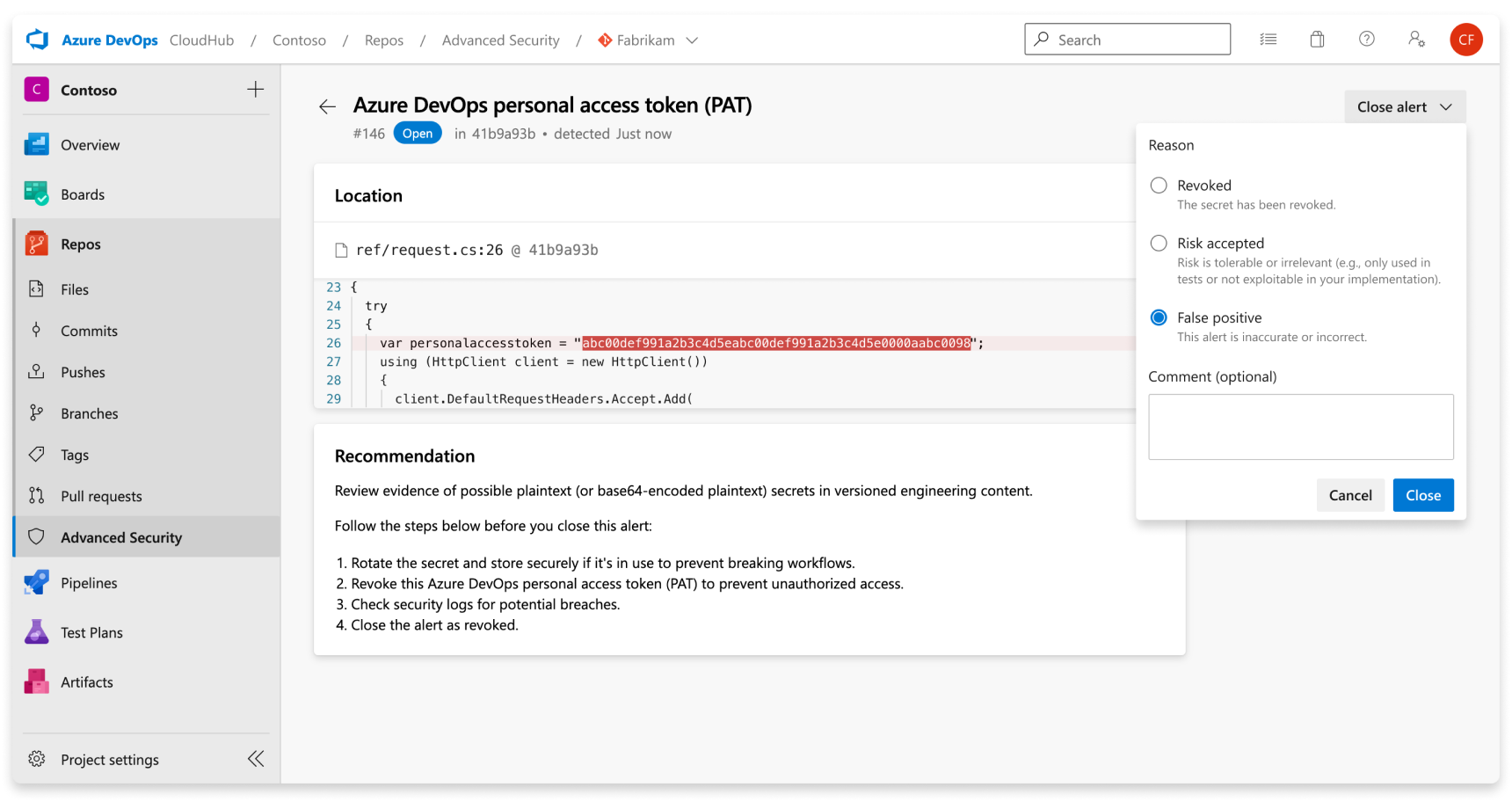

Untuk menutup pemberitahuan di Advanced Security, Anda memerlukan izin yang sesuai. Secara default, hanya administrator proyek yang dapat menutup pemberitahuan Keamanan Tingkat Lanjut. Untuk informasi selengkapnya tentang izin Keamanan Tingkat Lanjut, lihat Mengelola izin Keamanan Tingkat Lanjut.

Untuk menutup pemberitahuan:

- Navigasi ke pemberitahuan yang ingin Anda tutup dan pilih pada pemberitahuan.

- Pilih menu drop-down Tutup pemberitahuan.

- Jika belum dipilih, pilih Risiko diterima atau Positif palsu sebagai alasan penutupan.

- Tambahkan komentar opsional ke dalam kotak teks Komentar .

- Pilih Tutup untuk mengirimkan dan menutup pemberitahuan.

- Status pemberitahuan berubah dari Buka menjadi Tertutup dan menampilkan alasan pemecatan Anda.

Setiap pemberitahuan yang sebelumnya diberhentikan dapat dibuka kembali secara manual.

Mengamankan rahasia yang disusupi

Setelah rahasia diterapkan ke repositori, rahasia tersebut disusupi. Microsoft merekomendasikan tindakan berikut untuk rahasia yang disusupi:

- Untuk token akses pribadi Azure DevOps yang disusupi, hapus token yang disusupi, buat token baru, dan perbarui layanan apa pun yang menggunakan token lama.

- Untuk semua rahasia lainnya, pertama-tama verifikasi bahwa rahasia yang diterapkan ke Azure Repos valid. Jika demikian, buat rahasia baru, perbarui layanan apa pun yang menggunakan rahasia lama, lalu hapus rahasia lama.

- identifikasi tindakan apa pun yang diambil oleh token yang disusupi pada sumber daya perusahaan Anda.

Saat memperbarui rahasia, pastikan untuk menyimpan rahasia baru dengan aman, dan pastikan bahwa rahasia tersebut selalu diakses dan tidak pernah disimpan sebagai teks biasa. Salah satu kemungkinannya bisa melalui Azure Keyvault atau solusi manajemen rahasia lainnya.

Perlindungan pendorongan rahasia

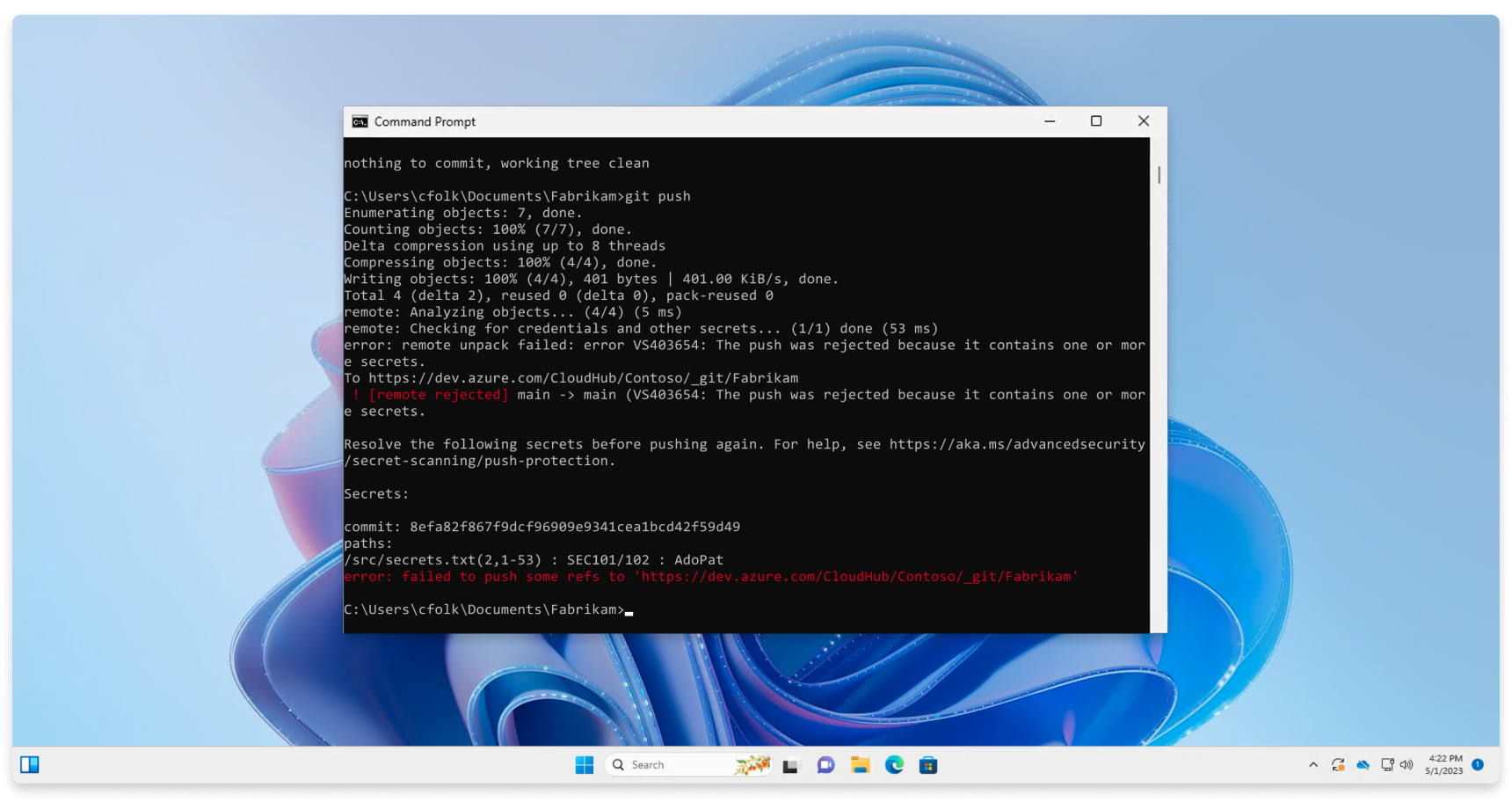

Perlindungan pendorongan memeriksa dorongan masuk untuk rahasia dengan keyakinan tinggi dan mencegah pendorongan dilalui. Pesan kesalahan menampilkan semua rahasia yang diidentifikasi bagi Anda untuk menghapusnya atau terus mendorong rahasia jika diperlukan.

Tentang pemberitahuan perlindungan push

Pemberitahuan perlindungan push adalah pemberitahuan pengguna yang dilaporkan oleh perlindungan push. Pemindaian rahasia sebagai perlindungan push saat ini memindai repositori untuk rahasia yang dikeluarkan oleh beberapa penyedia layanan.

Jika akses ke sumber daya memerlukan kredensial yang dipasangkan, pemindaian rahasia dapat membuat pemberitahuan hanya ketika kedua bagian pasangan terdeteksi dalam file yang sama. Pemasangan memastikan bahwa kebocoran paling kritis tidak tersembunyi di balik informasi tentang kebocoran parsial. Pencocokan pasangan juga membantu mengurangi positif palsu karena kedua elemen pasangan harus digunakan bersama-sama untuk mengakses sumber daya penyedia.

Perlindungan push mungkin tidak memblokir versi token tertentu yang lebih lama karena token ini dapat menghasilkan jumlah positif palsu yang lebih tinggi daripada versi terbarunya. Perlindungan push mungkin juga tidak memblokir token warisan. Untuk token seperti Azure Storage Keys, Advanced Security hanya mendukung token yang baru dibuat, bukan token yang cocok dengan pola warisan.

Mendorong perlindungan dari baris perintah

Perlindungan push dibangun secara asli ke Dalam Azure DevOps Git. Jika penerapan Anda berisi rahasia yang diidentifikasi, Anda akan melihat kesalahan bahwa pendorongan Anda ditolak.

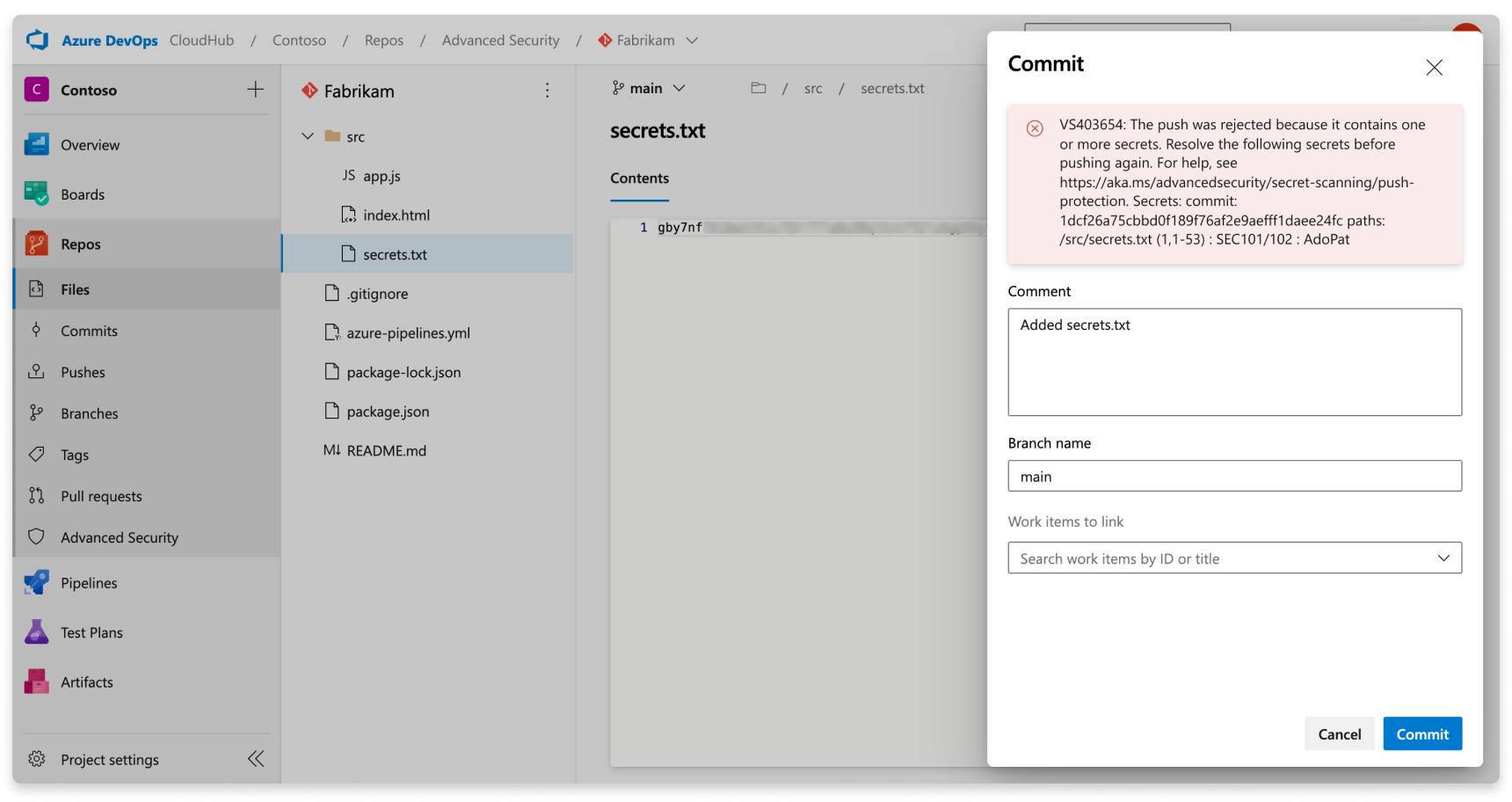

Mendorong perlindungan dari antarmuka web

Perlindungan push juga berfungsi dari antarmuka web. Jika rahasia diidentifikasi dalam penerapan, Anda akan melihat blok kesalahan berikut yang menghentikan Anda mendorong perubahan:

Apa yang harus dilakukan jika dorongan Anda diblokir

Perlindungan push memblokir rahasia yang ditemukan dalam file teks biasa yang biasanya (tetapi tidak terbatas pada) file teks seperti kode sumber atau file konfigurasi JSON. Rahasia ini disimpan dalam teks biasa. Jika aktor jahat mendapatkan akses ke file dan mereka dipublikasikan ke repositori publik, rahasia tersebut dapat digunakan oleh siapa pun.

Disarankan untuk menghapus rahasia dari file yang ditandai lalu menghapus rahasia dari riwayat penerapan. Jika rahasia yang ditandai adalah tempat penampung atau contoh rahasia, disarankan agar Anda memperbarui rahasia palsu untuk menambahkan string Placeholder di depan rahasia palsu.

Jika rahasia ditambahkan dalam penerapan Anda sebelumnya, amankan penerapan dan buat penerapan baru:

- Hapus rahasia dari kode Anda.

- Menerapkan perubahan dengan menggunakan

git commit --amend - Dorong perubahan Anda lagi.

Jika rahasia ditambahkan jauh ke belakang dalam riwayat, edit penerapan Anda menggunakan rebase interaktif:

- Gunakan

git loguntuk menentukan penerapan yang pertama kali Anda terapkan pada rahasia. - Lakukan rebase interaktif:

git rebase -i [commit ID before credential introduction]~1 - Identifikasi penerapan Anda untuk mengedit dengan mengubah

pickmenjadieditpada baris pertama teks yang muncul di editor. - Hapus rahasia dari kode Anda.

- Terapkan perubahan dengan

git commit --amend. - Selesaikan rebase dengan menjalankan

git rebase --continue.

Mendorong rahasia yang diblokir

Melewati rahasia berbendera tidak disarankan karena melewati dapat membahukan keamanan perusahaan Anda. Jika Anda mengonfirmasi bahwa rahasia yang diidentifikasi bukan positif palsu, Anda harus menghapus rahasia dari seluruh riwayat cabang Anda sebelum mencoba mendorong perubahan Anda lagi.

Jika Anda yakin rahasia yang diblokir adalah positif palsu atau aman untuk didorong, Anda dapat melewati perlindungan dorong. Sertakan string skip-secret-scanning:true dalam pesan penerapan Anda. Bahkan jika Anda melewati perlindungan push, pemberitahuan pemindaian rahasia dihasilkan di UX pemberitahuan setelah rahasia didorong.

Pola pemindaian rahasia

Keamanan Tingkat Lanjut mempertahankan beberapa set pola pemindaian rahasia default:

- Pola perlindungan push - digunakan untuk mendeteksi potensi rahasia pada waktu push di repositori dengan perlindungan push pemindaian rahasia diaktifkan.

- Pola pemberitahuan pengguna - digunakan untuk mendeteksi potensi rahasia di repositori dengan pemberitahuan pemindaian rahasia diaktifkan.

- Pola non-penyedia - digunakan untuk mendeteksi kemunculan umum rahasia terstruktur di repositori dengan pemberitahuan pemindaian rahasia diaktifkan.

Rahasia yang didukung

| Bagian | Penjelasan |

|---|---|

| Penyedia | Nama penyedia token. |

| Nama token | Jenis token yang ditemukan oleh pemindaian rahasia Keamanan Tingkat Lanjut. |

| Pengguna | Token yang kebocorannya dilaporkan kepada pengguna pasca-pendorongan. Ini berlaku untuk semua repositori tempat Advanced Security diaktifkan |

| Perlindungan pendorongan | Token yang kebocorannya dilaporkan kepada pengguna saat didorong. Ini berlaku untuk semua repositori tempat perlindungan dorong rahasia diaktifkan. |

| Validitas | Token di mana Advanced Security akan mencoba melakukan pemeriksaan validitas. |

Pola penyedia mitra

Tabel berikut mencantumkan pola penyedia mitra yang didukung oleh pemindaian rahasia.

| Penyedia | Nama Token | Perlindungan Pendorongan | Pemberitahuan Pengguna | Pemeriksaan Validitas |

|---|---|---|---|---|

| Adafruit IO | AdafruitIOKey | |||

| Adobe | AdobeDeviceToken | |||

| Adobe | AdobeServiceToken | |||

| Adobe | AdobeShortLivedAccessToken | |||

| Akamai | AkamaiCredentials | |||

| Alibaba Cloud | AlibabaCloudCredentials | |||

| Amazon | AmazonMwsAuthToken | |||

| Amazon | AmazonOAuthCredentials | |||

| Amazon | AwsCredentials | |||

| Amazon | AwsTemporaryCredentials | |||

| Asana | AsanaPat | |||

| Atlassian | AtlassianApiToken | |||

| Atlassian | AtlassianJwt | |||

| Atlassian | BitbucketCloudOAuthCredentials | |||

| Atlassian | BitbucketServerPat | |||

| Beamer | BeamerApiKey | |||

| Brevo | BrevoApiKey | |||

| Brevo | BrevoSmtpKey | |||

| Layanan Digital Kanada | CdsCanadaNotifyApiKey | |||

| Checkout.com | CheckoutIdentifiableSecretKey | |||

| Pimpinan Alat | ChiefToolsToken | |||

| Cisco | CiscoLocalAccountCredentials | |||

| Kloning | ClojarsDeployToken | |||

| Cloudant | CloudantCredentials | |||

| Suar awan | CloudflareApiToken | |||

| Contentful | ContentfulPersonalAccessToken | |||

| Crates.io | CratesApiKey | |||

| DevCycle | DevCycleClientApiKey | |||

| DevCycle | DevCycleManagementApiToken | |||

| DevCycle | DevCycleMobileApiKey | |||

| DevCycle | DevCycleServerApiKey | |||

| DigitalOcean | DigitalOceanOAuthToken | |||

| DigitalOcean | DigitalOceanPat | |||

| DigitalOcean | DigitalOceanRefreshToken | |||

| DigitalOcean | DigitalOceanSystemToken | |||

| Perselisihan | DiscordApiCredentials | |||

| Perselisihan | DiscordApiToken | |||

| Doppler | DopplerAuditToken | |||

| Doppler | DopplerCliToken | |||

| Doppler | DopplerPersonalToken | |||

| Doppler | DopplerScimToken | |||

| Doppler | DopplerServiceToken | |||

| Dropbox | DropboxAccessToken | |||

| Dropbox | DropboxAppCredentials | |||

| Dropbox | DropboxOAuth2ShortLivedAccessToken | |||

| Ransel | DuffelAccessToken | |||

| Dynatrace | DynatraceInternalToken | |||

| EasyPost | EasyPostApiKey | |||

| Ebay | EBayProductionClientCredentials | |||

| Ebay | EBaySandboxClientCredentials | |||

| Elastis | ElasticCloudApiKey | |||

| Elastis | ElasticStackApiKey | |||

| EventBrite | PicaticApiKey | |||

| FacebookAccessToken | ||||

| FacebookAppCredentials | ||||

| OculusAccessToken | ||||

| Cepatnya | FastlyApiToken | |||

| Figma | FigmaPat | |||

| Finikitas | FinicityAppKey | |||

| Flutterwave | FlutterwaveLiveApiSecretKey | |||

| Flutterwave | FlutterwaveTestApiSecretKey | |||

| Frame.io | FrameIODeveloperToken | |||

| Frame.io | FrameIOJwt | |||

| FullStory | FullStoryApiKey | |||

| GitHub | GitHubAppCredentials | |||

| GitHub | GitHubAppToken | |||

| GitHub | GitHubClassicPat | |||

| GitHub | GitHubOAuthAccessToken | |||

| GitHub | GitHubPat | |||

| GitHub | GitHubRefreshToken | |||

| GitHub | GitHubServerToServerToken | |||

| GitHub | GitHubUserToServerToken | |||

| GitLab | GitLabAccessToken | |||

| GoCardless | GoCardlessLiveAccessToken | |||

| GoCardless | GoCardlessSandboxAccessToken | |||

| FirebaseCloudMessagingServerKey | ||||

| GoogleApiKey | ||||

| GoogleCloudPrivateKeyId | ||||

| GoogleCloudStorageServiceAccountAccessKey | ||||

| GoogleCloudStorageUserAccessKey | ||||

| GoogleOAuthAccessToken | ||||

| GoogleOAuthCredentials | ||||

| GoogleOAuthRefreshToken | ||||

| GoogleServiceAccountKey | ||||

| Grafana | GrafanaApiKey | |||

| Grafana | GrafanaCloudApiToken | |||

| Grafana | GrafanaProjectApiKey | |||

| Grafana | GrafanaProjectServiceAccountToken | |||

| Hashicorp | HashiCorpVaultBatchLegacyToken | |||

| Hashicorp | HashiCorpVaultBatchToken | |||

| Hashicorp | HashiCorpVaultRootServiceToken | |||

| Hashicorp | HashiCorpVaultServiceLegacyToken | |||

| Hashicorp | HashiCorpVaultServiceToken | |||

| Hashicorp | TerraformCloudEnterpriseToken | |||

| HighNote | HighnoteRkKey | |||

| HighNote | HighnoteSkKey | |||

| HubSpot | HubspotApiKey | |||

| HubSpot | HubSpotApiPersonalAccessKey | |||

| HuggingFace | HuggingFaceAccessToken | |||

| Interkom | IntercomAccessToken | |||

| Ionic | IonicPat | |||

| Ionic | IonicRefreshToken | |||

| JD Cloud | JdCloudAccessKey | |||

| JFrog | JFrogPlatformAccessToken | |||

| JFrog | JFrogPlatformApiKey | |||

| Linier | LinearApiKey | |||

| Linier | LinearOAuthAccessToken | |||

| Lob | LobLiveApiKey | |||

| Lob | LobTestApiKey | |||

| LocalStack | LocalStackApiKey | |||

| LogicMonitor | LogicMonitorBearerToken | |||

| LogicMonitor | LogicMonitorLmv1AccessKey | |||

| Mailchimp | MailChimpApiKey | |||

| Mailgun | MailgunApiCredentials | |||

| Mapbox | MapboxSecretAccessToken | |||

| MessageBird | MessageBirdApiKey | |||

| Microsoft | AadClientAppIdentifiableCredentials | |||

| Microsoft | AdoPat | |||

| Microsoft | AzureApimDirectManagementSas | |||

| Microsoft | AzureApimGatewaySas | |||

| Microsoft | AzureApimIdentifiableDirectManagementKey | |||

| Microsoft | AzureApimIdentifiableGatewayKey | |||

| Microsoft | AzureApimIdentifiableRepositoryKey | |||

| Microsoft | AzureApimIdentifiableSubscriptionKey | |||

| Microsoft | AzureApimLegacyDirectManagementKey | |||

| Microsoft | AzureApimLegacyGatewayKey | |||

| Microsoft | AzureApimLegacyRepositoryKey | |||

| Microsoft | AzureApimLegacySubscriptionKey | |||

| Microsoft | AzureApimRepositorySas | |||

| Microsoft | AzureAppConfigurationCredentials | |||

| Microsoft | AzureApplicationInsightsCredentials | |||

| Microsoft | AzureBatchIdentifiableKey | |||

| Microsoft | AzureBatchLegacyKey | |||

| Microsoft | AzureBlockchainCredentials | |||

| Microsoft | AzureCacheForRedisIdentifiableKey | |||

| Microsoft | AzureCacheForRedisIdentifiablePrivateServiceKey | |||

| Microsoft | AzureCacheForRedisLegacyKey | |||

| Microsoft | AzureCdnSas | |||

| Microsoft | AzureCognitiveServicesKey | |||

| Microsoft | AzureCognitiveServicesTranslatorKey | |||

| Microsoft | AzureCommunicationServicesKey | |||

| Microsoft | AzureContainerRegistryIdentifiableKey | |||

| Microsoft | AzureContainerRegistryLegacyKey | |||

| Microsoft | AzureCosmosDBIdentifiableKey | |||

| Microsoft | AzureCosmosDBIdentifiablePrivateServiceKey | |||

| Microsoft | AzureCosmosDBLegacyKey | |||

| Microsoft | AzureDatabricksPat | |||

| Microsoft | AzureDevOpsOAuthToken | |||

| Microsoft | AzureEventGridKey | |||

| Microsoft | AzureEventHubIdentifiableKey | |||

| Microsoft | AzureEventHubIdentifiablePrivateServiceSystemKey | |||

| Microsoft | AzureFluidRelayKey | |||

| Microsoft | AzureFunctionIdentifiableKey | |||

| Microsoft | AzureFunctionLegacyKey | |||

| Microsoft | AzureGenomicsKey | |||

| Microsoft | AzureHDInsightCredentials | |||

| Microsoft | AzureIotDeviceIdentifiableKey | |||

| Microsoft | AzureIotDeviceLegacyCredentials | |||

| Microsoft | AzureIotDeviceProvisioningIdentifiableKey | |||

| Microsoft | AzureIotDeviceProvisioningLegacyCredentials | |||

| Microsoft | AzureIotHubIdentifiableKey | |||

| Microsoft | AzureIotHubLegacyCredentials | |||

| Microsoft | AzureLogicAppSas | |||

| Microsoft | AzureManagementCertificate | |||

| Microsoft | AzureMapsKey | |||

| Microsoft | AzureMixedRealityCredentials | |||

| Microsoft | AzureMLIdentifiablePrivateServicePrincipalCredentials | |||

| Microsoft | AzureMLWebServiceClassicIdentifiableKey | |||

| Microsoft | AzureMLWebServiceKey | |||

| Microsoft | AzureOpenAIKey | |||

| Microsoft | AzureRelayIdentifiableKey | |||

| Microsoft | AzureSearchIdentifiableAdminKey | |||

| Microsoft | AzureSearchIdentifiablePrivateServiceAdminKey | |||

| Microsoft | AzureSearchIdentifiableQueryKey | |||

| Microsoft | AzureSearchLegacyKey | |||

| Microsoft | AzureServiceBusIdentifiableKey | |||

| Microsoft | AzureServiceBusIdentifiablePrivateServiceSystemKey | |||

| Microsoft | AzureServiceBusLegacyCredentials | |||

| Microsoft | AzureServiceDeploymentCredentials | |||

| Microsoft | AzureSignalRKey | |||

| Microsoft | AzureStorageAccountIdentifiableKey | |||

| Microsoft | AzureStorageAccountLegacyCredentials | |||

| Microsoft | AzureStorageIdentifiablePrivateServiceKey | |||

| Microsoft | AzureStorageLooseSas | |||

| Microsoft | AzureStorageSas | |||

| Microsoft | AzureWebAppBotCredentials | |||

| Microsoft | AzureWebAppBotKey | |||

| Microsoft | AzureWebPubSubCredentials | |||

| Microsoft | BingApiKey | |||

| Microsoft | BingMapsKey | |||

| Microsoft | BingSearchKey | |||

| Microsoft | OfficeIncomingWebhook | |||

| Microsoft | Sas | |||

| Microsoft | SqlIdentifiableCredentials | |||

| Microsoft | VisualStudioAppCenterKey | |||

| Midtrans | MidtransServerKey | |||

| New Relic | NewRelicInsightsQueryKey | |||

| New Relic | NewRelicLicenseKey | |||

| New Relic | NewRelicPersonalApiKey | |||

| New Relic | NewRelicRestApiKey | |||

| Notion | NotionIntegrationToken | |||

| Notion | NotionOAuthClientCredentials | |||

| npm | NpmAuthorIdentifiableToken | |||

| npm | NpmCredentials | |||

| npm | NpmLegacyAuthorToken | |||

| NuGet | NuGetApiKey | |||

| NuGet | NuGetCredentials | |||

| Penyebaran Gurita | OctopusDeployApiKey | |||

| Onfido | OnfidoApiToken | |||

| OpenAI | OpenAIApiKeyV2 | |||

| Palantir | PalantirJwt | |||

| PayPal | PayPalBraintreeAccessToken | |||

| Persona | PersonaProductionApiKey | |||

| Persona | PersonaSandboxApiKey | |||

| PineCone | PineconeApiKey | |||

| PlanetScale | PlanetScaleDatabasePassword | |||

| PlanetScale | PlanetScaleoAuthToken | |||

| PlanetScale | PlanetScaleServiceToken | |||

| Plivo | PlivoCredentials | |||

| Postman | PostmanApiKey | |||

| Prefek | PrefectServerApiToken | |||

| Prefek | PrefectUserApiToken | |||

| Proctorio | ProctorioConsumerKey | |||

| Proctorio | ProctorioLinkageKey | |||

| Proctorio | ProctorioRegistrationKey | |||

| Proctorio | ProctorioSecretKeyV2 | |||

| Pulumi | PulumiAccessToken | |||

| PyPi | PyPiApiToken | |||

| ReadMe | ReadMeApiKey | |||

| redirect.pizza | RedirectPizzaApiToken | |||

| Rubygems | RubyGemsApiKey | |||

| SAMPLE | SecretScanningSampleToken | |||

| Samsara | SamsaraApiAccessToken | |||

| Samsara | SamsaraOAuth2AccessToken | |||

| Segment.io | SegmentPublicApiToken | |||

| SendGrid | SendGridApiKey | |||

| Shippo | ShippoLiveApiToken | |||

| Shippo | ShippoTestApiToken | |||

| Shopify | ShopifyAccessToken | |||

| Shopify | ShopifyAppClientCredentials | |||

| Shopify | ShopifyAppClientSecret | |||

| Shopify | ShopifyAppOAuthAccessToken | |||

| Shopify | ShopifyCustomAppAccessToken | |||

| Shopify | ShopifyMarketplaceToken | |||

| Shopify | ShopifyMerchantToken | |||

| Shopify | ShopifyPartnerApiToken | |||

| Shopify | ShopifyPrivateAppPassword | |||

| Shopify | ShopifySharedSecret | |||

| Slack | SlackApiKey | |||

| Slack | SlackAppLevelToken | |||

| Slack | SlackWebhook | |||

| Slack | SlackWorkflowKey | |||

| Splunk | SplunkHecApiKey | |||

| Splunk | SplunkJwtToken | |||

| Splunk | SplunkSessionKey | |||

| Square | SquareApplicationSecret | |||

| Square | SquareCredentials | |||

| Square | SquarePat | |||

| SSLMate | SSLMateApiKey | |||

| SSLMAte | SSLMateclusterSecret | |||

| Stripe | StripeLiveApiKey | |||

| Stripe | StripeLiveRestrictedApiKey | |||

| Stripe | StripeTestApiKey | |||

| Stripe | StripeTestRestrictedApiKey | |||

| Stripe | StripeWebhookSigningSecret | |||

| Supabase | SupabaseServiceKey | |||

| Tableau | TableauPersonalAccessToken | |||

| Telegram | TelegramBotToken | |||

| Telnyx | TelnyxApiV2Key | |||

| Tencent Cloud | TencentCloudCredentials | |||

| Tencent Cloud | TencentCloudSecretId | |||

| Twilio | TwilioApiKeyCredentials | |||

| Twilio | TwilioCredentials | |||

| Bentuk tipe | TypeformPat | |||

| Uniwise | WISEFlowApiKey | |||

| WakaTime | WakaTimeAppCredentials | |||

| WakaTime | WakaTimeOAuthAccessToken | |||

| WakaTime | WakaTimeOAuthRefreshToken | |||

| WorkOS | WorkOSProductionApiKey | |||

| WorkOS | WorkOSStagingApiKey | |||

| Yandex | YandexCloudApiKey | |||

| Yandex | YandexCloudIamAccessSecret | |||

| Yandex | YandexCloudIamCookie | |||

| Yandex | YandexCloudIamToken | |||

| Yandex | YandexDictionaryApiKey | |||

| Yandex | YandexPassportOAuthToken | |||

| Yandex | YandexPredictorApiKey | |||

| Yandex | YandexTranslateApiKey | |||

| Zuplo | ZuploConsumerApiKey |

Pola non-penyedia

Tabel berikut mencantumkan rahasia yang dihasilkan non-penyedia yang terdeteksi oleh pemindaian rahasia. Rahasia non-penyedia dapat dilihat dengan memilih "Lainnya" dari menu dropdown keyakinan pada tab pemindaian rahasia. Untuk informasi selengkapnya, lihat Mengelola pemberitahuan pemindaian rahasia.

Tip

Deteksi pola non-penyedia saat ini dalam versi beta dan dapat berubah.

| Penyedia | Rahasia yang Didukung | Nama Token |

|---|---|---|

| Generik | ASP.NET Machine Key | AspNetMachineKey |

| Generik | Kunci Privat yang dikodekan DER | DerPrivateKey |

| Generik | Dynatrace Token | DynatraceToken |

| Generik | Kredensial GPG | GpgCredentials |

| Generik | Header Permintaan HTTP | HttpAuthorizationRequestHeader |

| Generik | JavaScript Web Token | GenericJwt |

| Generik | Kredensial LinkedIn | LinkedInCredentials |

| Generik | String Koneksi MongoDB | MongoDbCredentials |

| Generik | String Koneksi MySQL/MariaDB | MySqlCredentials |

| Generik | Kunci Privat yang dikodekan PEM | PemPrivateKey |

| Generik | Kunci Privat PGP | PgpPrivateKey |

| Generik | Kunci Privat Berformat PKCS12 | Pkcs12PrivateKey |

| Generik | String Koneksi PostgreSQL | PostgreSqlCredentials |

| Generik | Kunci Privat Putty | PuttyPrivateKey |

| Generik | Kredensial RabbitMQ | RabbitMqCredentials |

| Generik | Kunci Privat RSA | RsaPrivateKey |

| Generik | String koneksi Microsoft SQL Server | SqlLegacyCredentials |

| Generik | SSH PrivateKey | OpenSshPrivateKey |

| Generik | SSH PrivateKey | GitHubSshPrivateKey |

| Generik | Kredensial Yang Dikodekan URL | UrlCredentials |

Pemecahan masalah pemindaian rahasia

Pemindaian repositori pemindaian rahasia tidak selesai

Jika pemindaian rahasia tingkat repositori setelah pertama kali mengaktifkan Advanced Security tampaknya macet setelah beberapa waktu, coba nonaktifkan lalu aktifkan kembali Advanced Security untuk mengatur ulang operasi pemindaian.

Perlindungan push tidak memblokir rahasia

Pastikan bahwa rahasia yang Anda coba blokir didukung untuk perlindungan push menggunakan tabel di atas, Rahasia yang didukung.

Tidak ada pemberitahuan repositori yang dibuat untuk kata sandi

Pastikan bahwa rahasia yang Anda coba blokir didukung sebagai pemberitahuan pengguna menggunakan tabel di atas, Rahasia yang didukung. Jika Anda mencoba mendorong rahasia bernama generik, seperti password: password123 atau secret: password123, pemindaian rahasia tidak mendukung skenario ini dan tidak ada pemberitahuan yang di-creaet atau tidak menerapkan perlindungan pendorongan.

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk