Titik akhir dan set aturan Azure DNS Private Resolver

Dalam artikel ini, Anda mempelajari tentang komponen Azure DNS Private Resolver. Titik akhir masuk, titik akhir keluar, dan set aturan penerusan DNS akan dibahas. Properti dan pengaturan komponen ini dijelaskan, dan contoh disediakan untuk cara penggunaannya.

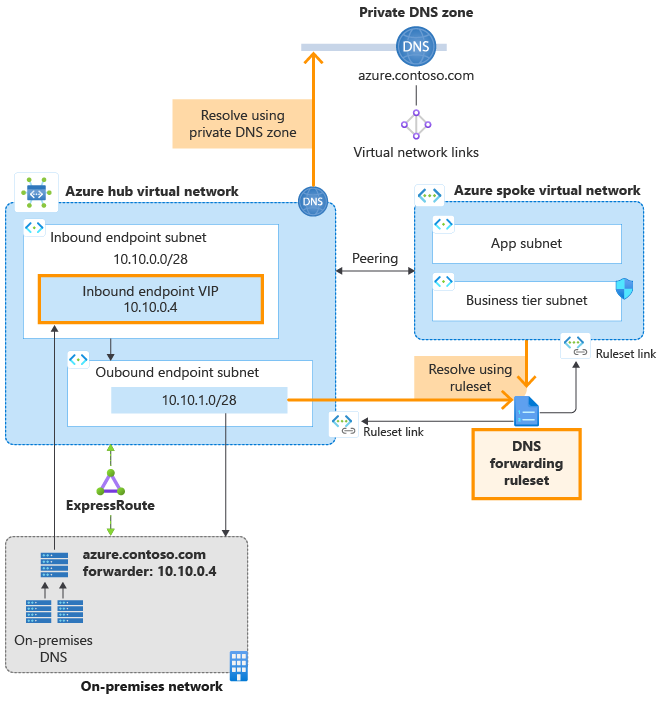

Arsitektur untuk Azure DNS Private Resolver dirangkum dalam gambar berikut. Dalam contoh jaringan ini, pemecah masalah DNS disebarkan di VNet hub yang melakukan peering dengan VNet spoke.

Gambar 1: Contoh jaringan hub dan spoke dengan pemecah masalah DNS

- Tautan ruleset disediakan dalam kumpulan aturan penerusan DNS ke VNet hub dan spoke, memungkinkan sumber daya di kedua VNet untuk mengatasi namespace DNS kustom menggunakan aturan penerusan DNS.

- Zona DNS privat juga disebarkan dan ditautkan ke VNet hub, memungkinkan sumber daya di VNet hub untuk menyelesaikan rekaman di zona tersebut.

- VNet spoke menyelesaikan rekaman di zona privat dengan menggunakan aturan penerusan DNS yang meneruskan kueri zona privat ke VIP titik akhir masuk di VNet hub.

- Jaringan lokal yang terhubung dengan ExpressRoute juga diperlihatkan dalam gambar, dengan server DNS dikonfigurasi untuk meneruskan kueri untuk zona privat Azure ke VIP titik akhir masuk. Untuk informasi selengkapnya tentang mengaktifkan resolusi DNS hibrida menggunakan Azure DNS Private Resolver, lihat Mengatasi Azure dan domain lokal.

Catatan

Koneksi peering yang diperlihatkan dalam diagram tidak diperlukan untuk resolusi nama. VNet yang ditautkan dari set aturan penerusan DNS menggunakan set aturan saat melakukan resolusi nama, baik rekan VNet yang ditautkan dengan VNet set aturan atau tidak.

Titik akhir masuk

Seperti namanya, titik akhir masuk masuk masuk ke Azure. Titik akhir masuk menyediakan alamat IP untuk meneruskan kueri DNS dari lokal dan lokasi lain di luar jaringan virtual Anda. Kueri DNS yang dikirim ke titik akhir masuk diselesaikan menggunakan Azure DNS. Zona DNS privat yang ditautkan ke jaringan virtual tempat titik akhir masuk diprovisikan akan diselesaikan oleh titik akhir masuk.

Alamat IP yang terkait dengan titik akhir masuk selalu menjadi bagian dari ruang alamat jaringan virtual privat tempat penyelesai privat disebarkan. Tidak ada sumber daya lain yang bisa berada di subnet yang sama dengan titik akhir masuk.

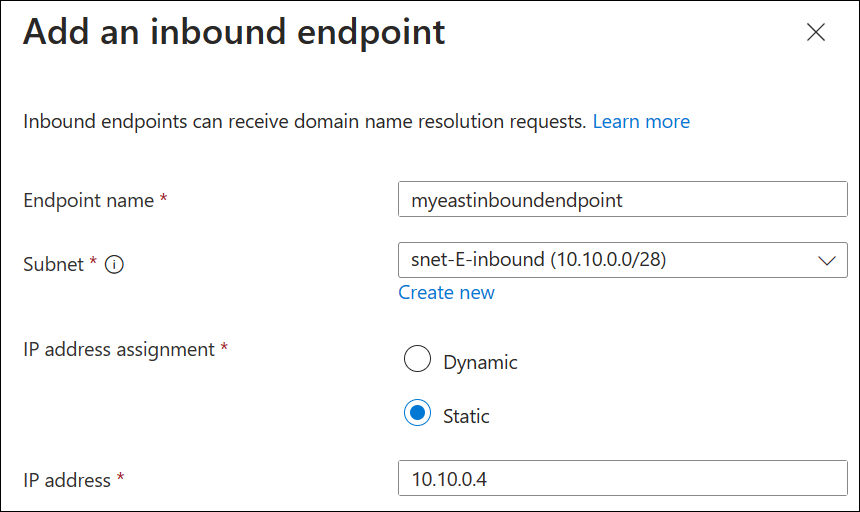

Alamat IP titik akhir statis dan dinamis

Alamat IP yang ditetapkan ke titik akhir masuk dapat statis atau dinamis. Jika Anda memilih statis, Anda tidak dapat memilih alamat IP yang dipesan di subnet. Jika Anda memilih alamat IP dinamis, alamat IP kelima yang tersedia di subnet ditetapkan. Misalnya, 10.10.0.4 adalah alamat IP kelima dalam subnet 10.10.0.0/28 (.0, .1, .2, .3, .4). Jika titik akhir masuk diprovisikan ulang, alamat IP ini dapat berubah, tetapi biasanya alamat IP ke-5 di subnet digunakan lagi. Alamat IP dinamis tidak berubah kecuali titik akhir masuk diprovisikan ulang. Contoh berikut menentukan alamat IP statis:

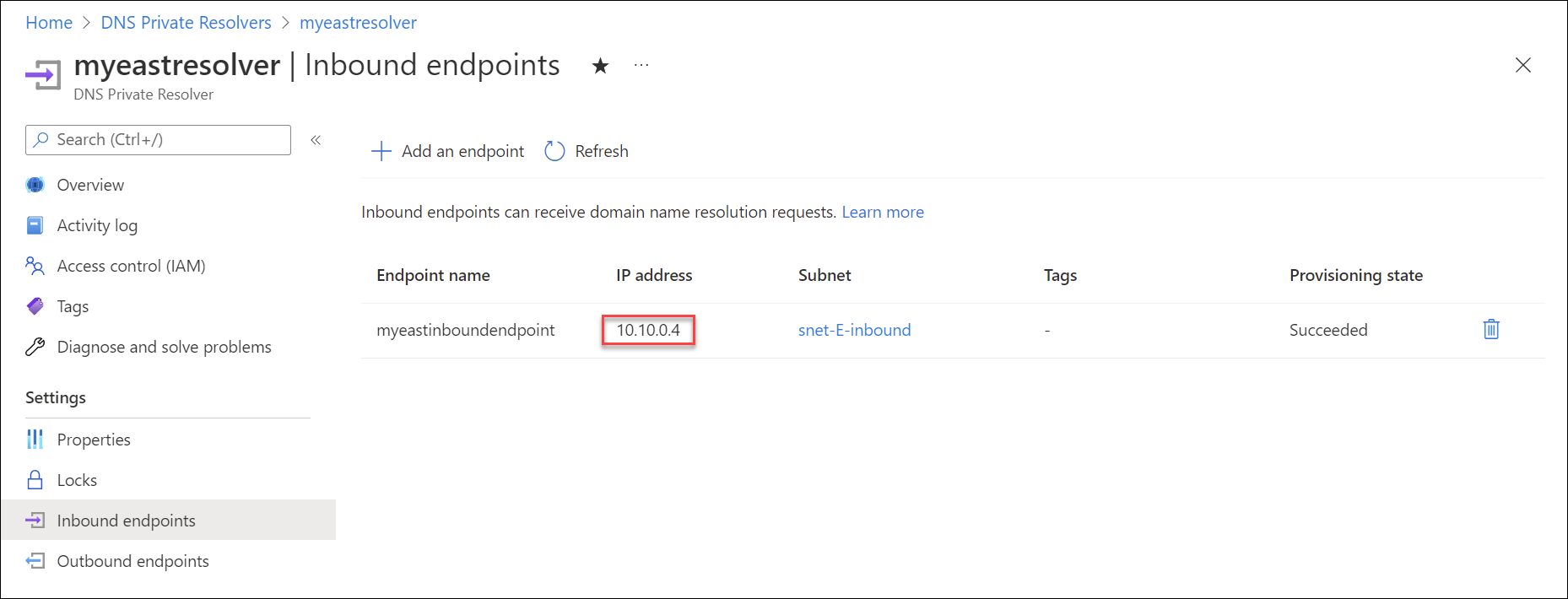

Contoh berikut menunjukkan provisi titik akhir masuk dengan alamat IP virtual (VIP) 10.10.0.4 di dalam subnet snet-E-inbound dalam jaringan virtual dengan ruang alamat 10.10.0.0/16.

Titik akhir keluar

Titik akhir keluar berasal dari Azure dan dapat ditautkan ke Set Aturan Penerusan DNS.

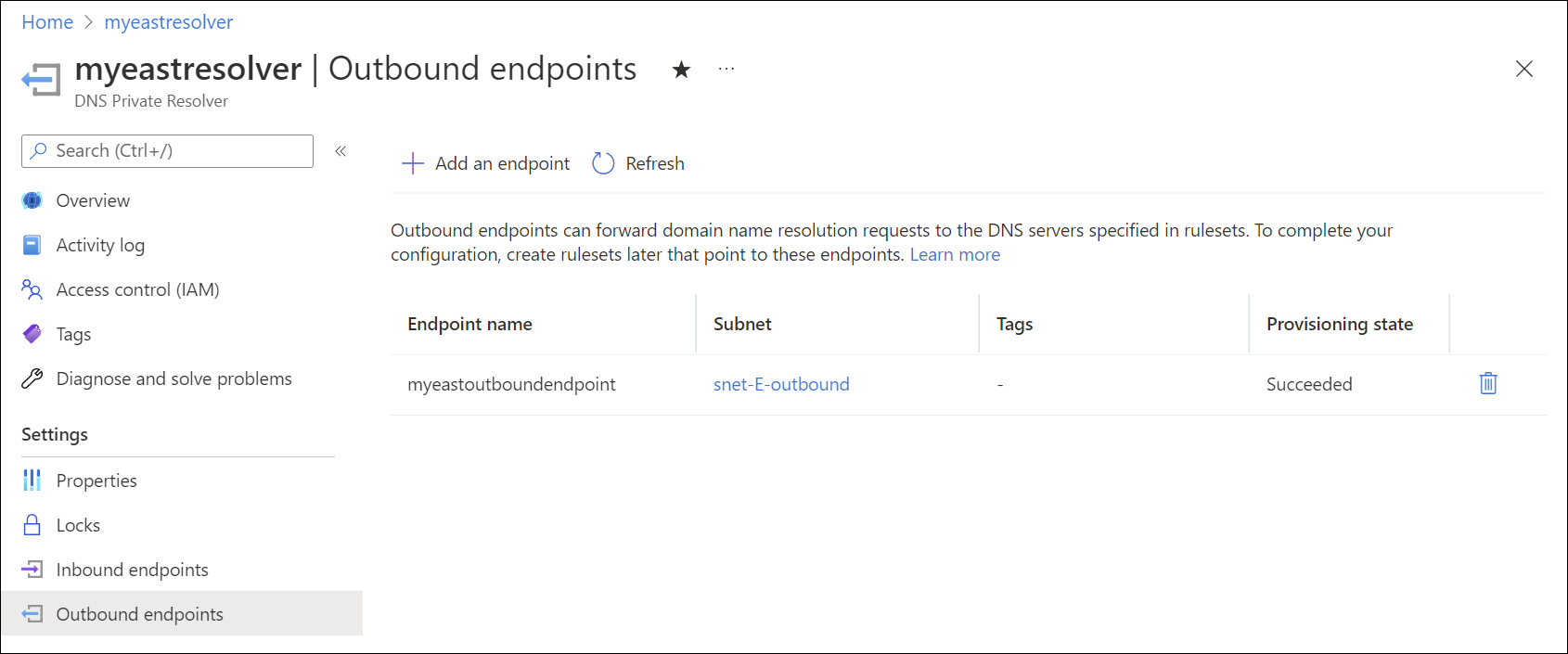

Titik akhir keluar juga merupakan bagian dari ruang alamat jaringan virtual privat tempat penyelesai privat disebarkan. Titik akhir keluar dikaitkan dengan subnet, tetapi tidak diprovisikan dengan alamat IP seperti titik akhir masuk. Tidak ada sumber daya lain yang dapat berada di subnet yang sama dengan titik akhir keluar. Cuplikan layar berikut menunjukkan titik akhir keluar di dalam subnet snet-E-outbound.

Set Aturan Penerusan DNS

Set aturan penerusan DNS memungkinkan Anda menentukan satu atau beberapa server DNS kustom untuk menjawab kueri untuk namespace DNS tertentu. Aturan individual dalam set aturan menentukan bagaimana nama DNS ini diselesaikan. Rulesets juga dapat ditautkan satu atau beberapa jaringan virtual, memungkinkan sumber daya di VNet untuk menggunakan aturan penerusan yang Anda konfigurasi.

Set aturan memiliki asosiasi berikut:

- Satu set aturan dapat dikaitkan dengan hingga 2 titik akhir keluar milik instans Dns Private Resolver yang sama. Ini tidak dapat dikaitkan dengan 2 titik akhir keluar dalam dua instans Dns Private Resolver yang berbeda.

- Set aturan dapat memiliki hingga 1000 aturan penerusan DNS.

- Set aturan dapat ditautkan ke hingga 500 jaringan virtual di wilayah yang sama.

Set aturan tidak dapat ditautkan ke jaringan virtual di wilayah lain. Untuk informasi selengkapnya tentang aturan dan batas penyelesai privat lainnya, lihat Apa batas penggunaan untuk Azure DNS?.

Link ruleset

Saat Anda menautkan set aturan ke jaringan virtual, sumber daya dalam jaringan virtual tersebut menggunakan aturan penerusan DNS yang diaktifkan dalam ruleset. Jaringan virtual yang ditautkan tidak diperlukan untuk melakukan peering dengan jaringan virtual tempat titik akhir keluar ada, tetapi jaringan ini dapat dikonfigurasi sebagai rekan. Konfigurasi ini umum dalam desain hub dan spoke. Dalam skenario hub dan spoke ini, vnet spoke tidak perlu ditautkan ke zona DNS privat untuk menyelesaikan rekaman sumber daya di zona tersebut. Dalam hal ini, aturan set aturan penerusan untuk zona privat mengirim kueri ke titik akhir masuk vnet hub. Misalnya: azure.contoso.com ke 10.10.0.4.

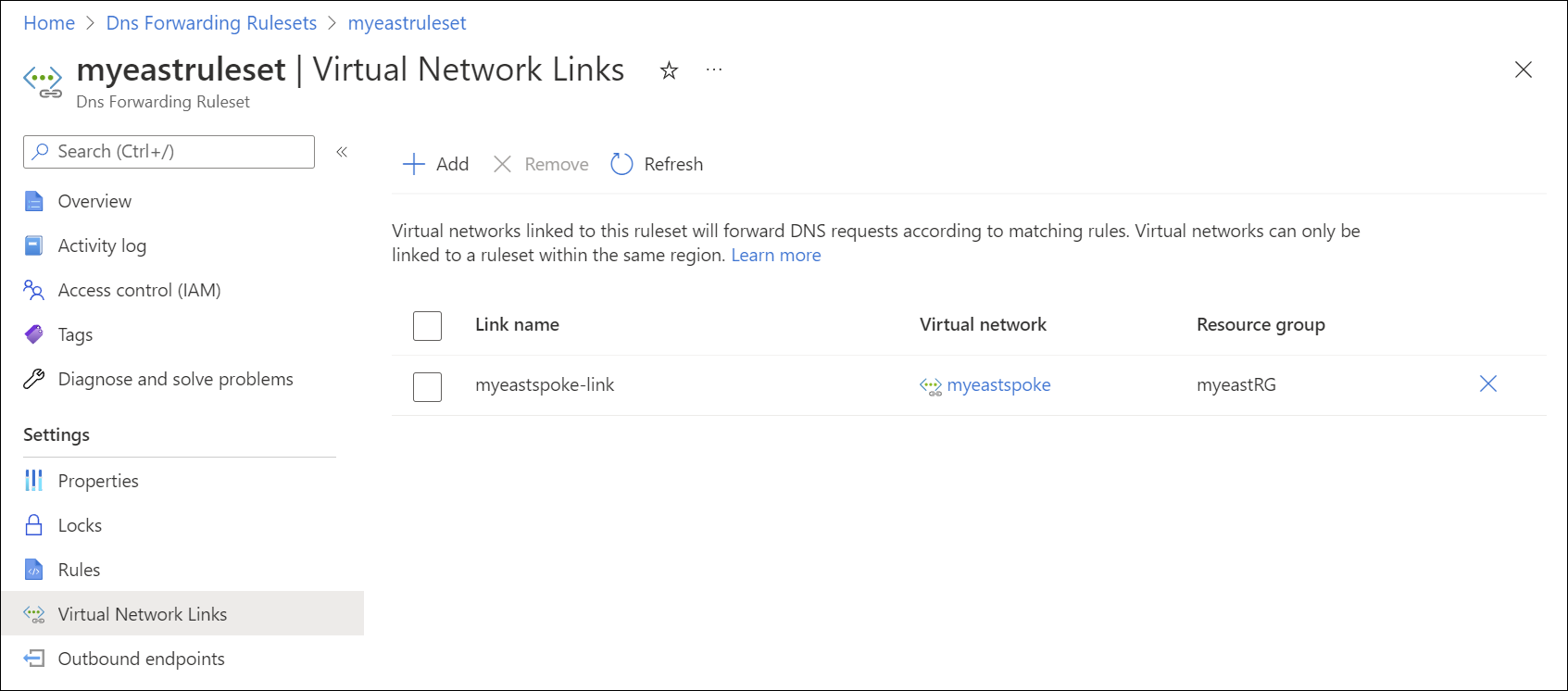

Cuplikan layar berikut menunjukkan seperangkat aturan penerusan DNS yang ditautkan ke jaringan virtual spoke: myeastspoke.

Tautan jaringan virtual untuk aturan penerusan DNS memungkinkan sumber daya di VNet lain untuk menggunakan aturan penerusan saat menyelesaikan nama DNS. VNet dengan resolver privat juga harus ditautkan dari zona DNS privat apa pun yang aturannya ada aturan aturan.

Misalnya, sumber daya di vnet myeastspoke dapat menyelesaikan rekaman di zona DNS privat azure.contoso.com jika:

- Set aturan yang disediakan di ditautkan

myeastvnetkemyeastspoke - Aturan pada set aturan dikonfigurasi dan diaktifkan dalam set aturan tertaut untuk menyelesaikan

azure.contoso.commenggunakan titik akhir masuk dimyeastvnet

Catatan

Anda juga dapat menautkan set aturan ke jaringan virtual di langganan Azure lain. Namun, grup sumber daya yang ditentukan harus berada di wilayah yang sama dengan pemecah masalah privat.

Aturan

Aturan penerusan DNS (aturan pada set aturan) memiliki properti berikut:

| Properti | Deskripsi |

|---|---|

| Nama aturan | Nama aturan Anda. Nama harus diawali dengan huruf dan dapat berisi huruf, angka, garis bawah, dan tanda hubung. |

| Nama domain | Namespace DNS yang diakhiri titik tempat aturan Anda berlaku. Namespace harus memiliki label nol (untuk kartubebas) atau antara 1 dan 34 label. Misalnya, contoso.com. memiliki dua label.1 |

| IP Tujuan:Port | Tujuan penerusan. Satu atau beberapa alamat IP dan port server DNS yang digunakan untuk mengatasi kueri DNS di namespace yang ditentukan. |

| Status aturan | Status aturan: Diaktifkan atau dinonaktifkan. Jika aturan dinonaktifkan, aturan akan diabaikan. |

1Nama domain label tunggal didukung.

Jika beberapa aturan cocok, kecocokan prefiks terpanjang akan digunakan.

Misalnya, jika Anda memiliki aturan berikut:

| Nama aturan | Nama domain | IP Tujuan:Port | Status aturan |

|---|---|---|---|

| Contoso | contoso.com. | 10.100.0.2:53 | Diaktifkan |

| AzurePrivate | azure.contoso.com. | 10.10.0.4:53 | Diaktifkan |

| Kartubebas | . | 10.100.0.2:53 | Diaktifkan |

Kueri untuk mencocokkan aturan AzurePrivate untuk azure.contoso.com dan juga aturan Contoso untuk contoso.com, tetapi aturan AzurePrivate lebih diutamakan karena awalannya azure.contoso lebih panjang dari contoso.secure.store.azure.contoso.com

Penting

Jika aturan ada di kumpulan aturan yang memiliki sebagai tujuannya, titik akhir masuk resolver privat, jangan tautkan ruleset ke VNet tempat titik akhir masuk disediakan. Konfigurasi ini dapat menyebabkan perulangan resolusi DNS. Misalnya: Dalam skenario sebelumnya, tidak ada tautan ruleset yang harus ditambahkan myeastvnet karena titik akhir masuk di 10.10.0.4 disediakan di myeastvnet dan aturan ada yang diselesaikan azure.contoso.com menggunakan titik akhir masuk.

Aturan yang diperlihatkan dalam artikel ini adalah contoh aturan yang dapat Anda gunakan untuk skenario tertentu. Contoh yang digunakan tidak diperlukan. Berhati-hatilah untuk menguji aturan penerusan Anda.

Jika Anda menyertakan aturan kartubebas dalam kumpulan aturan Anda, pastikan bahwa layanan DNS target dapat mengatasi nama DNS publik. Beberapa layanan Azure memiliki dependensi pada resolusi nama publik.

Pemrosesan aturan

- Jika beberapa server DNS dimasukkan sebagai tujuan untuk aturan, alamat IP pertama yang dimasukkan digunakan kecuali tidak merespons. Algoritma backoff eksponensial digunakan untuk menentukan apakah alamat IP tujuan responsif atau tidak.

- Domain tertentu diabaikan saat menggunakan aturan kartubebas untuk resolusi DNS, karena dicadangkan untuk layanan Azure. Lihat Konfigurasi zona DNS layanan Azure untuk daftar domain yang dicadangkan. Nama DNS dua label yang tercantum dalam artikel ini (misalnya: windows.net, azure.com, azure.net, windowsazure.us) dicadangkan untuk layanan Azure.

Penting

- Anda tidak dapat memasukkan alamat IP Azure DNS 168.63.129.16 sebagai alamat IP tujuan untuk aturan. Mencoba menambahkan alamat IP ini menghasilkan kesalahan: Pengecualian saat membuat permintaan penambahan untuk aturan.

- Jangan gunakan alamat IP titik akhir masuk resolver privat sebagai tujuan penerusan untuk zona yang tidak ditautkan ke jaringan virtual tempat resolver privat disediakan.

Opsi desain

Cara Anda menyebarkan ruleset penerusan dan titik akhir masuk di arsitektur hub dan spoke idealnya tergantung pada desain jaringan Anda. Dua opsi konfigurasi dibahas secara singkat di bagian berikut. Untuk diskusi yang lebih rinci dengan contoh konfigurasi, lihat Arsitektur pemecah masalah privat.

Meneruskan tautan set aturan

Menautkan set aturan penerusan ke VNet memungkinkan kemampuan penerusan DNS di VNet tersebut. Misalnya, jika set aturan berisi aturan untuk meneruskan kueri ke titik akhir masuk penyelesai privat, jenis aturan ini dapat digunakan untuk mengaktifkan resolusi zona privat yang ditautkan ke VNet titik akhir masuk. Konfigurasi ini dapat digunakan di mana Hub VNet ditautkan ke zona privat dan Anda ingin mengaktifkan zona privat untuk diselesaikan di VNet spoke yang tidak ditautkan ke zona privat. Dalam skenario ini, resolusi DNS zona privat dilakukan oleh titik akhir masuk di VNet hub.

Skenario desain tautan aturan paling cocok untuk arsitektur DNS terdistribusi di mana lalu lintas jaringan tersebar di jaringan Azure Anda, dan mungkin unik di beberapa lokasi. Dengan desain ini, Anda dapat mengontrol resolusi DNS di semua VNet yang ditautkan ke set aturan dengan memodifikasi satu set aturan.

Catatan

Jika Anda menggunakan opsi tautan ruleset dan ada aturan penerusan dengan titik akhir masuk sebagai tujuan, jangan tautkan aturan penerusan ke Hub VNet. Menautkan jenis aturan ini ke VNet yang sama di mana titik akhir masuk disediakan dapat menghasilkan perulangan resolusi DNS.

Titik akhir masuk sebagai DNS kustom

Titik akhir masuk dapat memproses kueri DNS masuk, dan dapat dikonfigurasi sebagai DNS kustom untuk VNet. Konfigurasi ini dapat menggantikan instans di mana Anda menggunakan server DNS Anda sendiri sebagai DNS kustom di VNet.

Skenario desain DNS kustom paling cocok untuk arsitektur DNS terpusat di mana resolusi DNS dan arus lalu lintas jaringan sebagian besar ke VNet hub, dan dikontrol dari lokasi pusat.

Untuk mengatasi zona DNS privat dari VNet spoke menggunakan metode ini, VNet tempat titik akhir masuk ada harus ditautkan ke zona privat. Hub VNet dapat (opsional) ditautkan ke set aturan penerusan. Jika set aturan ditautkan ke Hub, semua lalu lintas DNS yang dikirim ke titik akhir masuk diproses oleh set aturan.

Langkah berikutnya

- Tinjau komponen, keuntungan, dan persyaratan untuk Azure DNS Private Resolver.

- Pelajari cara membuat Azure DNS Private Resolver dengan menggunakan Azure PowerShell atau portal Azure.

- Pahami cara Mengatasi domain lokal dan Azure menggunakan Azure DNS Private Resolver.

- Pelajari cara Menyiapkan failover DNS menggunakan pemecah masalah privat.

- Pelajari cara mengonfigurasi DNS hibrid menggunakan penyelesai privat.

- Pelajari tentang beberapa kemampuan jaringan utama Azure lainnya.

- Modul pembelajaran: Pengantar Azure DNS.

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk