Menyebarkan dan mengonfigurasi sertifikat Enterprise CA untuk Azure Firewall

Azure Firewall Premium menyertakan fitur inspeksi TLS, yang memerlukan rantai autentikasi sertifikat. Untuk penyebaran produksi, Anda harus menggunakan Enterprise PKI untuk menghasilkan sertifikat yang Anda gunakan dengan Azure Firewall Premium. Gunakan artikel ini untuk membuat dan mengelola sertifikat CA Menengah untuk Azure Firewall Premium.

Untuk mempelajari selengkapnya tentang persyaratan sertifikat yang digunakan oleh Azure Firewall Premium, lihat Sertifikat Azure Firewall Premium.

Prasyarat

Jika Anda tidak memiliki langganan Azure, buat akun gratis sebelum Anda memulai.

Untuk menggunakan Enterprise CA untuk menghasilkan sertifikat yang akan digunakan dengan Azure Firewall Premium, Anda harus memiliki sumber daya berikut:

- Active Directory Forest

- Layanan Sertifikasi Direktori Aktif Root CA dengan Pendaftaran Web diaktifkan

- Azure Firewall Premium dengan Kebijakan Firewall tingkat Premium

- Azure Key Vault

- Identitas Terkelola dengan izin Baca ke Sertifikat dan Rahasia yang ditentukan dalam Azure Policy Akses vault Utama

Meminta dan mengekspor sertifikat

- Akses situs pendaftaran web pada Root CA, biasanya

https://<servername>/certsrvdan pilih Minta Sertifikat. - Pilih Permintaan Sertifikat Tingkat Lanjut.

- Pilih Buat dan Kirim Permintaan ke CA ini.

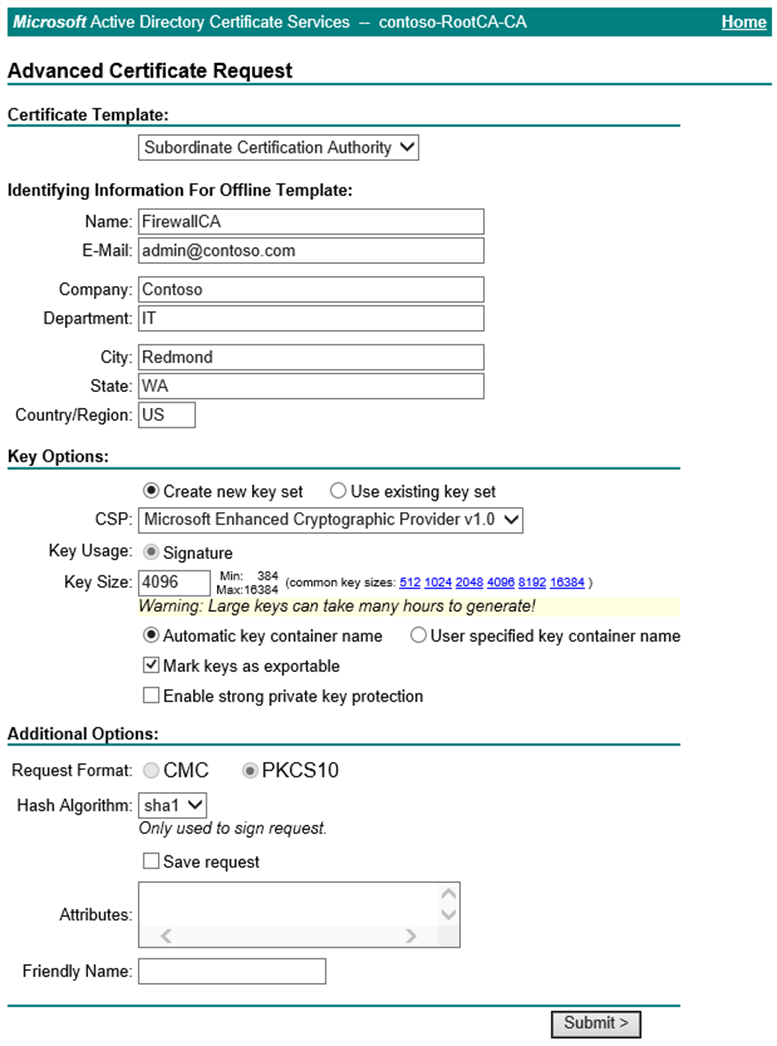

- Isi formulir menggunakan template Otoritas Sertifikasi Subordinat.

- Kirim permintaan dan instal sertifikat.

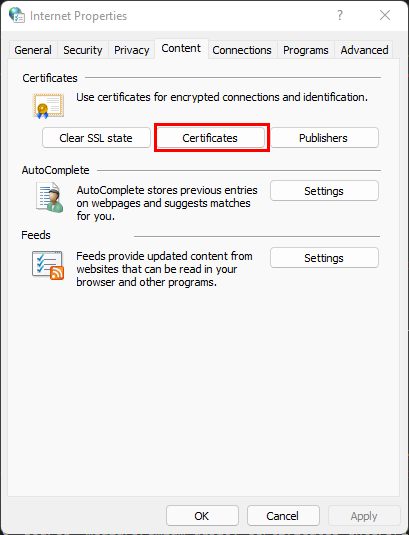

- Dengan asumsi permintaan ini dibuat dari Server Windows menggunakan Internet Explorer, buka Opsi Internet.

- Navigasikan ke tab Konten dan pilih Sertifikat.

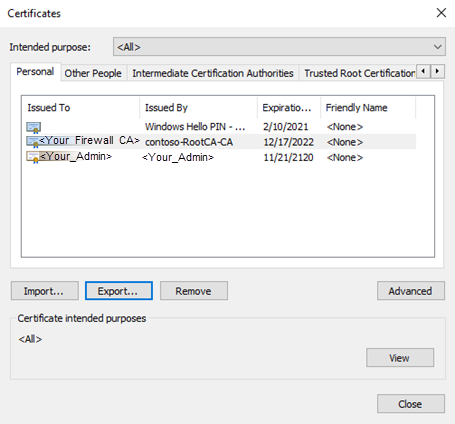

- Pilih sertifikat yang baru saja diterbitkan lalu pilih Ekspor.

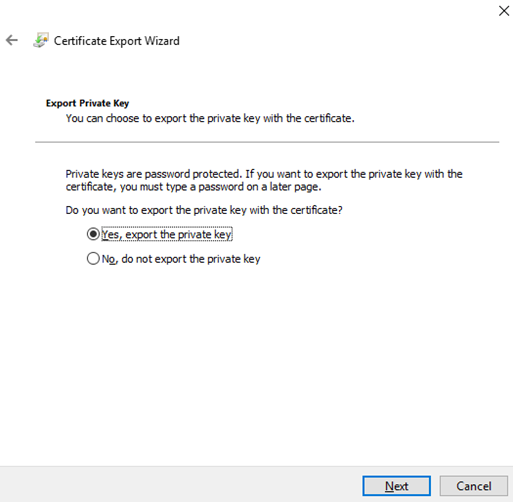

- Pilih Berikutnya untuk memulai wizard. Pilih Ya, ekspor kunci privat, lalu pilih Berikutnya.

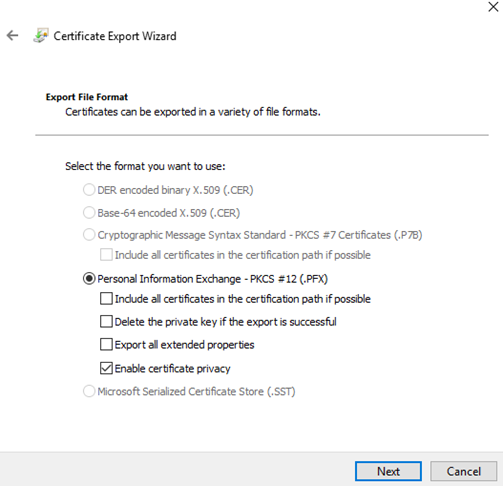

- Format file .pfx dipilih secara default. Hapus centang Sertakan semua sertifikat dalam alur sertifikasi jika memungkinkan. Jika Anda mengekspor seluruh rantai sertifikat, proses impor ke Azure Firewall akan gagal.

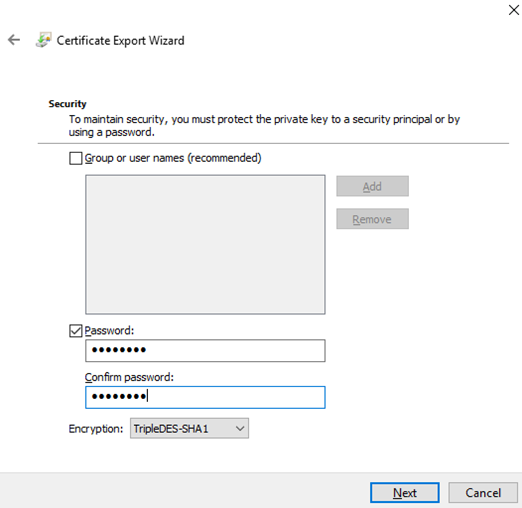

- Tetapkan dan konfirmasi kata sandi untuk melindungi kunci, lalu pilih Berikutnya.

- Pilih nama file dan ekspor lokasi lalu pilih Berikutnya.

- Pilih Selesai dan pindahkan sertifikat yang diekspor ke lokasi yang aman.

Menambahkan sertifikat ke Azure Policy Firewall

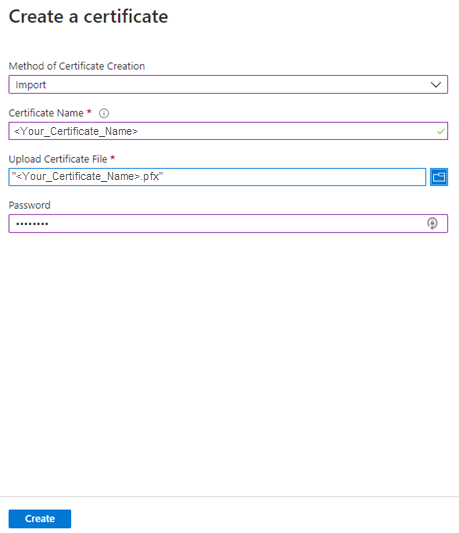

- Di portal Microsoft Azure, navigasi ke halaman Sertifikat Vault Kunci Anda, dan pilih Hasilkan/Impor.

- Pilih Impor sebagai metode pembuatan, beri nama sertifikat, pilih file .pfx yang diekspor, masukkan kata sandi, lalu pilih Buat.

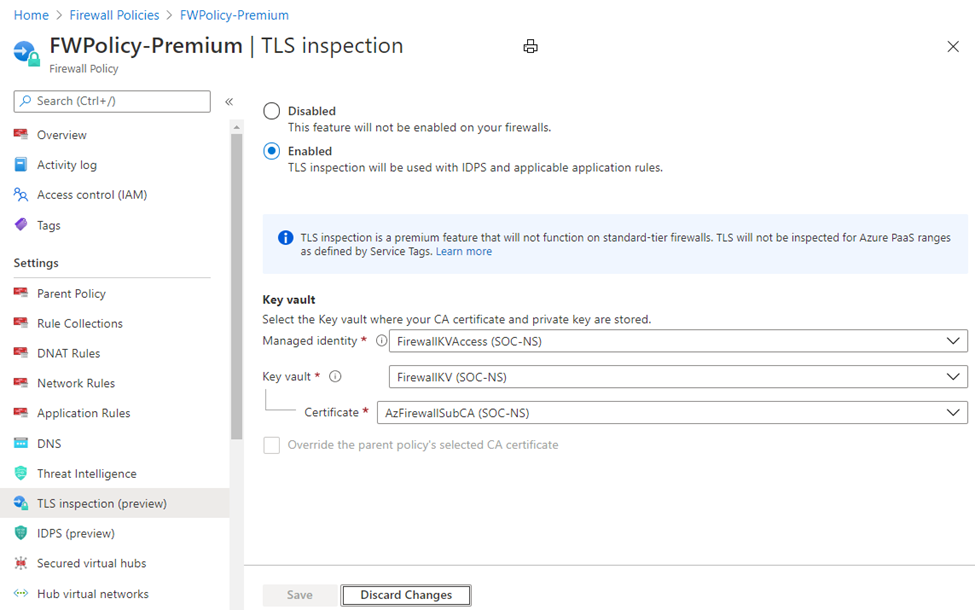

- Buka halaman Inspeksi TLS kebijakan Firewall Anda dan pilih identitas terkelola, Vault Kunci, dan sertifikat Anda.

- Pilih Simpan.

Memvalidasi inspeksi TLS

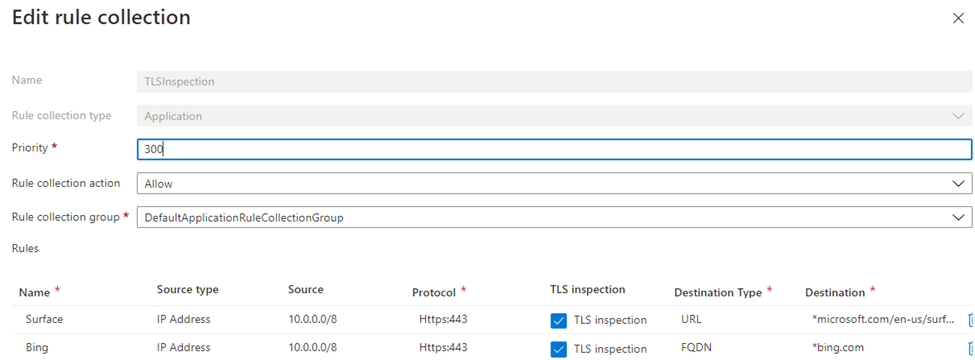

- Buat Aturan Aplikasi menggunakan inspeksi TLS ke URL tujuan atau FQDN pilihan Anda. Sebagai contoh:

*bing.com.

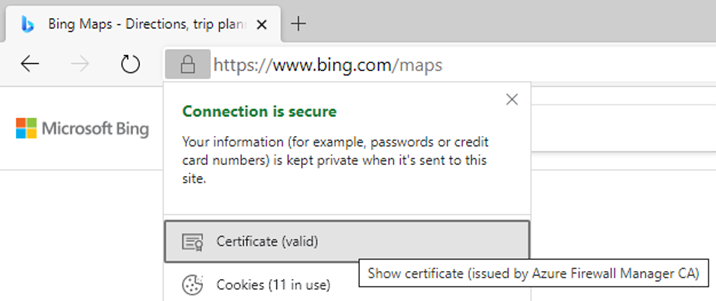

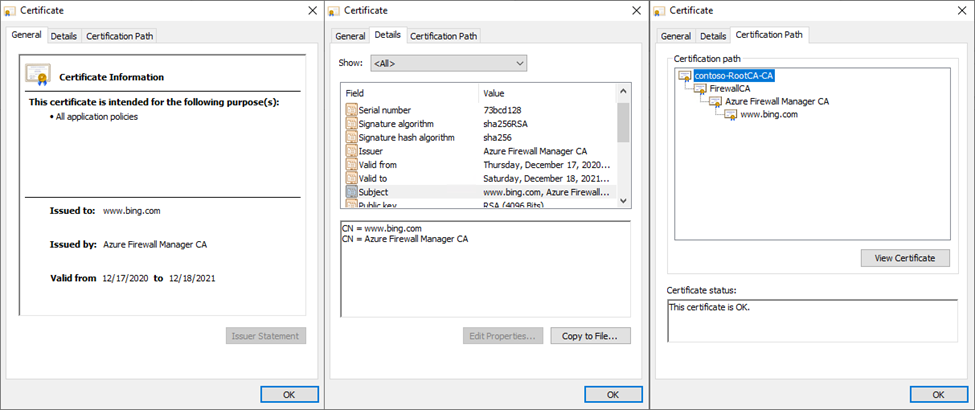

- Dari mesin yang bergabung dengan domain dalam rentang Sumber aturan, navigasi ke Tujuan Anda dan pilih simbol kunci di samping bilah alamat di browser Anda. Sertifikat harus menunjukkan bahwa sertifikat tersebut dikeluarkan oleh CA Perusahaan Anda daripada CA publik.

- Perlihatkan sertifikat untuk menampilkan detil lebih lanjut, termasuk alur sertifikat.

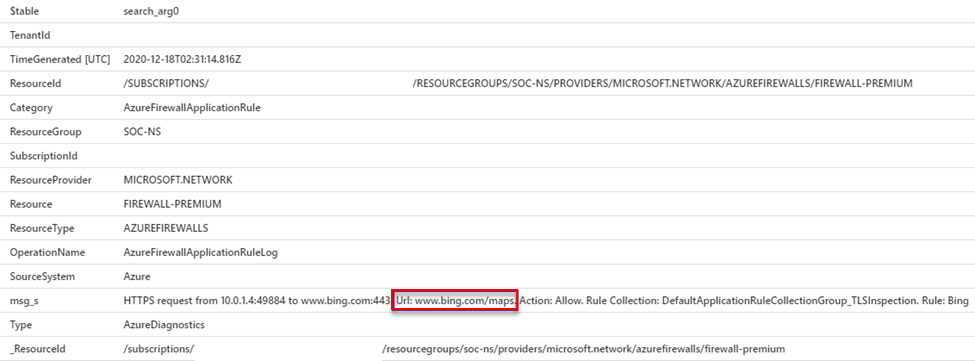

- Di Analitik Log, jalankan kueri KQL berikut untuk mengembalikan semua permintaan yang telah tunduk pada Inspeksi TLS:

Hasilnya menunjukkan URL lengkap lalu lintas yang diperiksa:AzureDiagnostics | where ResourceType == "AZUREFIREWALLS" | where Category == "AzureFirewallApplicationRule" | where msg_s contains "Url:" | sort by TimeGenerated desc

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk