Menggunakan Azure Firewall untuk melindungi Office 365

Anda bisa menggunakan Tag Layanan bawaan Azure Firewall dan tag FQDN untuk mengizinkan komunikasi keluar ke titik akhir dan alamat IP Office 365.

Catatan

Tag layanan Office 365 dan tag FQDN hanya didukung dalam kebijakan Azure Firewall. Mereka tidak didukung dalam aturan klasik.

Pembuatan tag

Untuk setiap produk dan kategori Office 365, Azure Firewall secara otomatis mengambil titik akhir dan alamat IP yang diperlukan, dan membuat tag yang sesuai:

- Nama tag: semua nama dimulai dengan Office365 dan diikuti dengan:

- Produk: Exchange / Skype / SharePoint / Common

- Kategori: Optimalkan / Izinkan / Default

- Wajib /Tidak diperlukan (opsional)

- Jenis tag:

- Tag FQDN hanya mewakili FQDN yang diperlukan untuk produk dan kategori tertentu yang berkomunikasi melalui HTTP/HTTPS (port 80/443) dan dapat digunakan dalam Aturan Aplikasi untuk mengamankan lalu lintas ke FQDN dan protokol ini.

- Tag layanan hanya mewakili alamat dan rentang IPv4 yang diperlukan untuk produk dan kategori tertentu dan dapat digunakan dalam Aturan Jaringan untuk mengamankan lalu lintas ke alamat IP ini dan ke port yang diperlukan.

Anda harus menerima tag yang tersedia untuk kombinasi produk, kategori, dan diperlukan / tidak diperlukan dalam kasus berikut:

- Untuk Tag Layanan – kombinasi spesifik ini ada dan memiliki alamat IPv4 yang diperlukan yang tercantum.

- Untuk Aturan FQDN – kombinasi spesifik ini ada dan telah memerlukan FQDN yang tercantum yang berkomunikasi ke port 80/443.

Tag diperbarui secara otomatis dengan modifikasi apa pun pada alamat IPv4 dan FQDN yang diperlukan. Tag baru mungkin dibuat secara otomatis di masa mendatang juga jika kombinasi produk dan kategori baru ditambahkan.

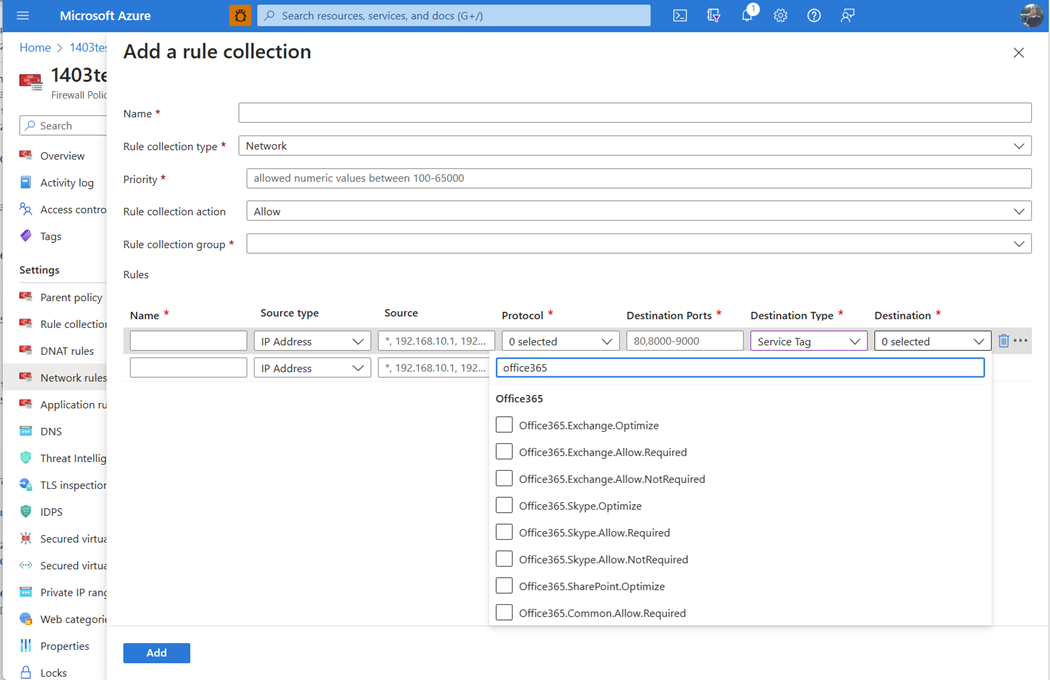

Kumpulan aturan jaringan:

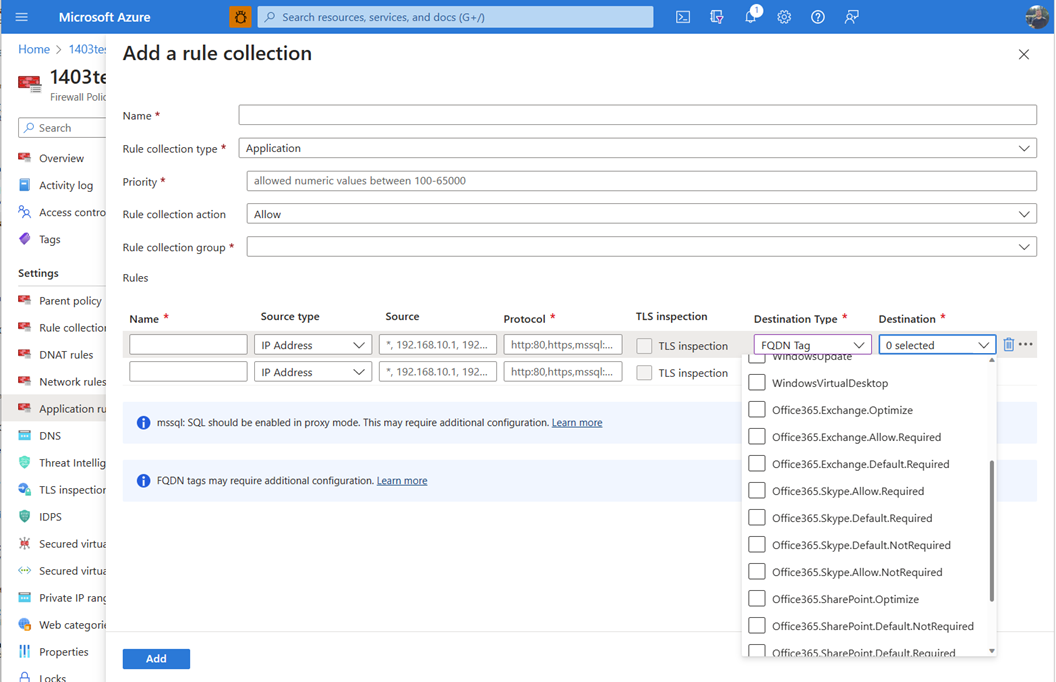

Kumpulan aturan aplikasi:

Konfigurasi aturan

Tag bawaan ini memberikan granularitas untuk mengizinkan dan melindungi lalu lintas keluar ke Office 365 berdasarkan preferensi dan penggunaan Anda. Anda hanya dapat mengizinkan lalu lintas keluar ke produk dan kategori tertentu untuk sumber tertentu. Anda juga dapat menggunakan Inspeksi dan IDPS TLS Azure Firewall Premium untuk memantau beberapa lalu lintas. Misalnya, lalu lintas ke titik akhir dalam kategori Default yang dapat diperlakukan sebagai lalu lintas keluar Internet normal. Untuk informasi selengkapnya tentang kategori titik akhir Office 365, lihat Kategori titik akhir Office 365 baru.

Saat Anda membuat aturan, pastikan Anda menentukan port TCP yang diperlukan (untuk aturan jaringan) dan protokol (untuk aturan aplikasi) seperti yang diperlukan oleh Office 365. Jika kombinasi produk, kategori, dan yang diperlukan/tidak diperlukan tertentu memiliki Tag Layanan dan tag FQDN, Anda harus membuat aturan representatif untuk kedua tag untuk sepenuhnya mencakup komunikasi yang diperlukan.

Batasan

Jika kombinasi tertentu dari produk, kategori dan yang diperlukan/tidak diperlukan hanya memiliki FQDN yang diperlukan, tetapi menggunakan port TCP yang bukan 80/443, tag FQDN tidak dibuat untuk kombinasi ini. Aturan Aplikasi hanya dapat mencakup HTTP, HTTPS, atau MSSQL. Untuk mengizinkan komunikasi ke FQDN ini, buat aturan jaringan Anda sendiri dengan FQDN dan port ini. Untuk informasi selengkapnya, lihat Menggunakan pemfilteran FQDN dalam aturan jaringan.

Langkah berikutnya

- Untuk informasi selengkapnya, lihat Melindungi Office365 dan Windows365 dengan Azure Firewall.

- Pelajari selengkapnya tentang konektivitas jaringan Office 365: Gambaran umum konektivitas jaringan Microsoft 365

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk