Mengonfigurasi kunci yang dikelola pelanggan saat tidak aktif

Saat Anda membuat Azure API baru untuk akun FHIR, data Anda dienkripsi menggunakan kunci yang dikelola Microsoft secara default. Sekarang, Anda dapat menambahkan lapisan kedua enkripsi untuk data menggunakan kunci Anda sendiri yang Anda pilih dan kelola sendiri.

Di Azure, ini biasanya dicapai menggunakan kunci enkripsi di azure Key Vault pelanggan. Azure SQL, Azure Storage, dan Azure Cosmos DB adalah beberapa contoh yang menyediakan kemampuan ini saat ini. Azure API untuk FHIR memanfaatkan dukungan ini dari Azure Cosmos DB. Saat membuat akun, Anda akan memiliki opsi untuk menentukan URI kunci Azure Key Vault. Kunci ini akan diteruskan ke Azure Cosmos DB ketika akun DB disediakan. Ketika permintaan Fast Healthcare Interoperability Resources (FHIR®) dibuat, Azure Cosmos DB mengambil kunci Anda dan menggunakannya untuk mengenkripsi/mendekripsi data.

Untuk memulai, lihat tautan berikut:

- Mendaftarkan penyedia sumber daya Azure Cosmos DB untuk langganan Azure Anda

- Mengonfigurasi instans Azure Key Vault Anda

- Menambahkan kebijakan akses ke instans Azure Key Vault Anda

- Membuat kunci di Azure Key Vault

Menggunakan portal Microsoft Azure

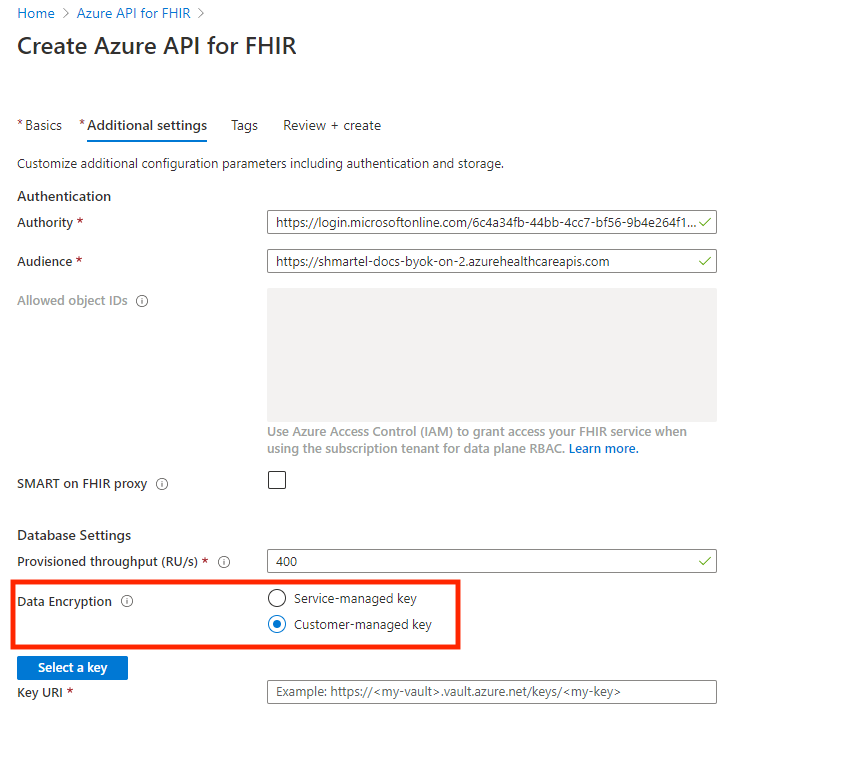

Saat membuat Azure API untuk akun FHIR di portal Azure, Anda akan melihat opsi konfigurasi Enkripsi Data di bawah Pengaturan Database pada tab Pengaturan Tambahan. Secara default, opsi kunci yang dikelola layanan akan dipilih.

Penting

Opsi enkripsi data hanya tersedia saat Azure API untuk FHIR dibuat dan tidak dapat diubah setelahnya. Namun, Anda dapat melihat dan memperbarui kunci enkripsi jika opsi Kunci yang dikelola pelanggan dipilih.

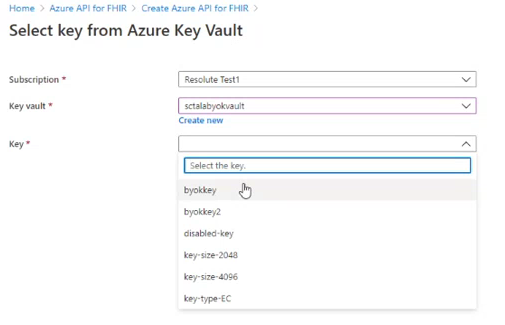

Anda dapat memilih kunci Anda dari KeyPicker:

Anda juga dapat menentukan kunci Azure Key Vault Anda di sini dengan memilih opsi Kunci yang dikelola pelanggan.

Anda juga dapat memasukkan URI kunci di sini:

Penting

Pastikan semua izin untuk Azure Key Vault diatur dengan tepat. Untuk informasi selengkapnya, lihat Menambahkan kebijakan akses ke instans Azure Key Vault Anda. Selain itu, pastikan bahwa penghapusan sementara diaktifkan di properti Key Vault. Tidak menyelesaikan langkah-langkah ini akan mengakibatkan kesalahan penyebaran. Untuk informasi selengkapnya, lihat Memverifikasi apakah penghapusan sementara diaktifkan pada brankas kunci dan mengaktifkan penghapusan sementara.

Catatan

Menggunakan kunci yang dikelola pelanggan di wilayah Azure Brasil Selatan, Asia Timur, dan Asia Tenggara memerlukan ID Aplikasi Perusahaan yang dihasilkan oleh Microsoft. Anda dapat meminta ID Aplikasi Perusahaan dengan membuat tiket dukungan satu kali melalui portal Azure. Setelah menerima ID Aplikasi, ikuti instruksi untuk mendaftarkan aplikasi.

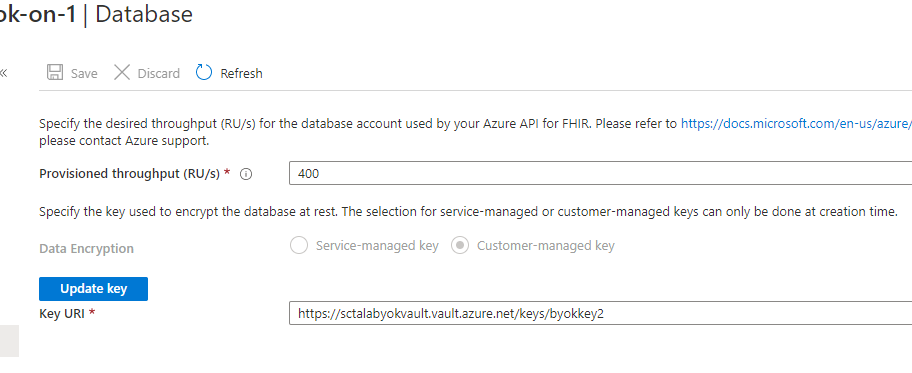

Untuk akun FHIR yang ada, Anda dapat melihat pilihan enkripsi kunci (Kunci yang dikelola layanan atau kunci yang dikelola pelanggan) di bilah Database seperti yang ditunjukkan di bawah ini. Opsi konfigurasi tidak dapat dimodifikasi setelah dipilih. Namun, Anda dapat memodifikasi dan memperbarui kunci Anda.

Selain itu, Anda dapat membuat versi baru kunci yang ditentukan, setelah itu data Anda akan dienkripsi dengan versi baru tanpa gangguan layanan apa pun. Anda juga dapat menghapus akses ke kunci untuk menghapus akses ke data. Ketika kunci dinonaktifkan, kueri akan mengakibatkan kesalahan. Jika kunci diaktifkan kembali, kueri akan berhasil lagi.

Menggunakan Azure PowerShell

Dengan URI kunci Azure Key Vault, Anda dapat mengonfigurasi CMK menggunakan PowerShell dengan menjalankan perintah PowerShell di bawah ini:

New-AzHealthcareApisService

-Name "myService"

-Kind "fhir-R4"

-ResourceGroupName "myResourceGroup"

-Location "westus2"

-CosmosKeyVaultKeyUri "https://<my-vault>.vault.azure.net/keys/<my-key>"

Menggunakan Azure CLI

Seperti metode PowerShell, Anda dapat mengonfigurasi CMK dengan meneruskan URI kunci Key Vault Azure Anda di key-vault-key-uri bawah parameter dan menjalankan perintah CLI di bawah ini:

az healthcareapis service create

--resource-group "myResourceGroup"

--resource-name "myResourceName"

--kind "fhir-R4"

--location "westus2"

--cosmos-db-configuration key-vault-key-uri="https://<my-vault>.vault.azure.net/keys/<my-key>"

Menggunakan templat Azure Resource Manager

Dengan URI kunci Azure Key Vault, Anda dapat mengonfigurasi CMK dengan meneruskannya di bawah properti keyVaultKeyUri di objek properti.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"services_myService_name": {

"defaultValue": "myService",

"type": "String"

}

},

"variables": {},

"resources": [

{

"type": "Microsoft.HealthcareApis/services",

"apiVersion": "2020-03-30",

"name": "[parameters('services_myService_name')]",

"location": "westus2",

"kind": "fhir-R4",

"properties": {

"accessPolicies": [],

"cosmosDbConfiguration": {

"offerThroughput": 400,

"keyVaultKeyUri": "https://<my-vault>.vault.azure.net/keys/<my-key>"

},

"authenticationConfiguration": {

"authority": "https://login.microsoftonline.com/72f988bf-86f1-41af-91ab-2d7cd011db47",

"audience": "[concat('https://', parameters('services_myService_name'), '.azurehealthcareapis.com')]",

"smartProxyEnabled": false

},

"corsConfiguration": {

"origins": [],

"headers": [],

"methods": [],

"maxAge": 0,

"allowCredentials": false

}

}

}

]

}

Dan Anda bisa menyebarkan templat dengan skrip PowerShell berikut ini:

$resourceGroupName = "myResourceGroup"

$accountName = "mycosmosaccount"

$accountLocation = "West US 2"

$keyVaultKeyUri = "https://<my-vault>.vault.azure.net/keys/<my-key>"

New-AzResourceGroupDeployment `

-ResourceGroupName $resourceGroupName `

-TemplateFile "deploy.json" `

-accountName $accountName `

-location $accountLocation `

-keyVaultKeyUri $keyVaultKeyUri

Langkah berikutnya

Dalam artikel ini, Anda mempelajari cara mengonfigurasi kunci tidak aktif yang dikelola pelanggan menggunakan templat portal Azure, PowerShell, CLI, dan Resource Manager. Anda dapat merujuk ke bagian FAQ Azure Cosmos DB untuk informasi selengkapnya.

FHIR® adalah merek dagang terdaftar HL7 dan digunakan dengan izin HL7.