Menggunakan filter IP

Keamanan merupakan aspek penting dari solusi IoT mana pun berdasarkan Azure IoT Hub. Terkadang Anda perlu secara eksplisit menentukan alamat IP dari perangkat mana yang dapat terhubung sebagai bagian dari konfigurasi keamanan Anda. Fitur filter IP memungkinkan Anda mengonfigurasi aturan untuk menolak atau menerima lalu lintas dari alamat IPv4 tertentu.

Waktu menggunakan

Gunakan filter IP untuk hanya menerima lalu lintas dari rentang alamat IP tertentu dan menolak lalu lintas lainnya. Misalnya, Anda menggunakan hub IoT dengan Azure Express Route untuk membuat koneksi privat antara hub IoT dan infrastruktur lokal Anda.

Pengaturan default

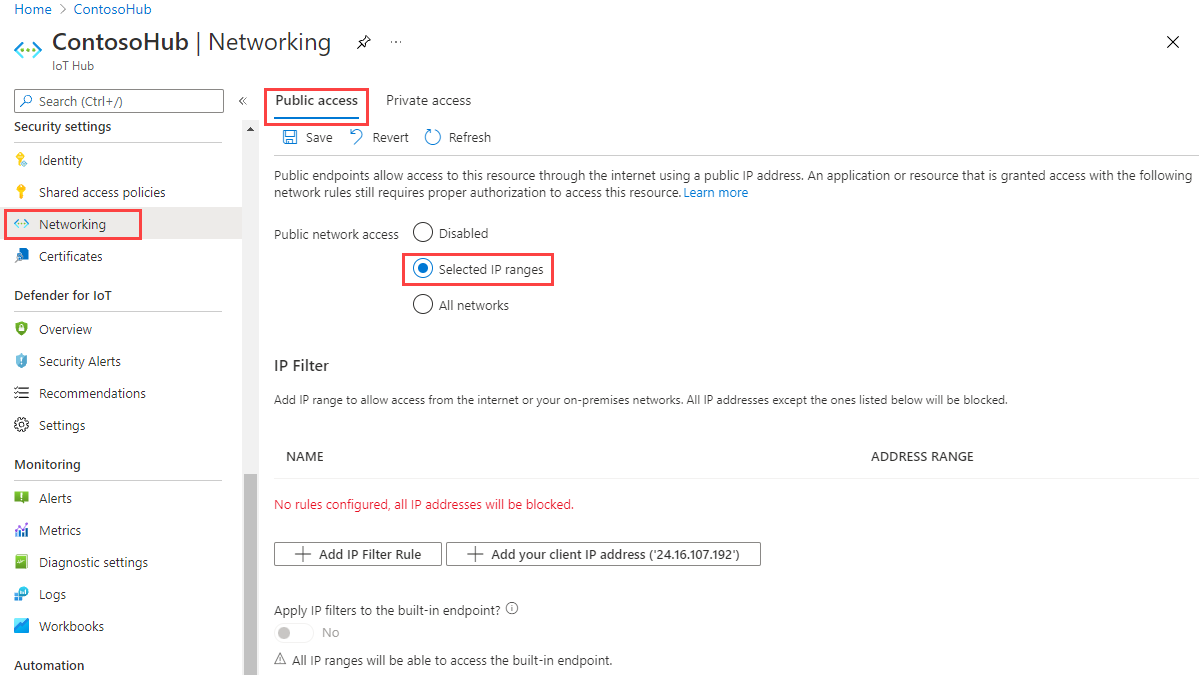

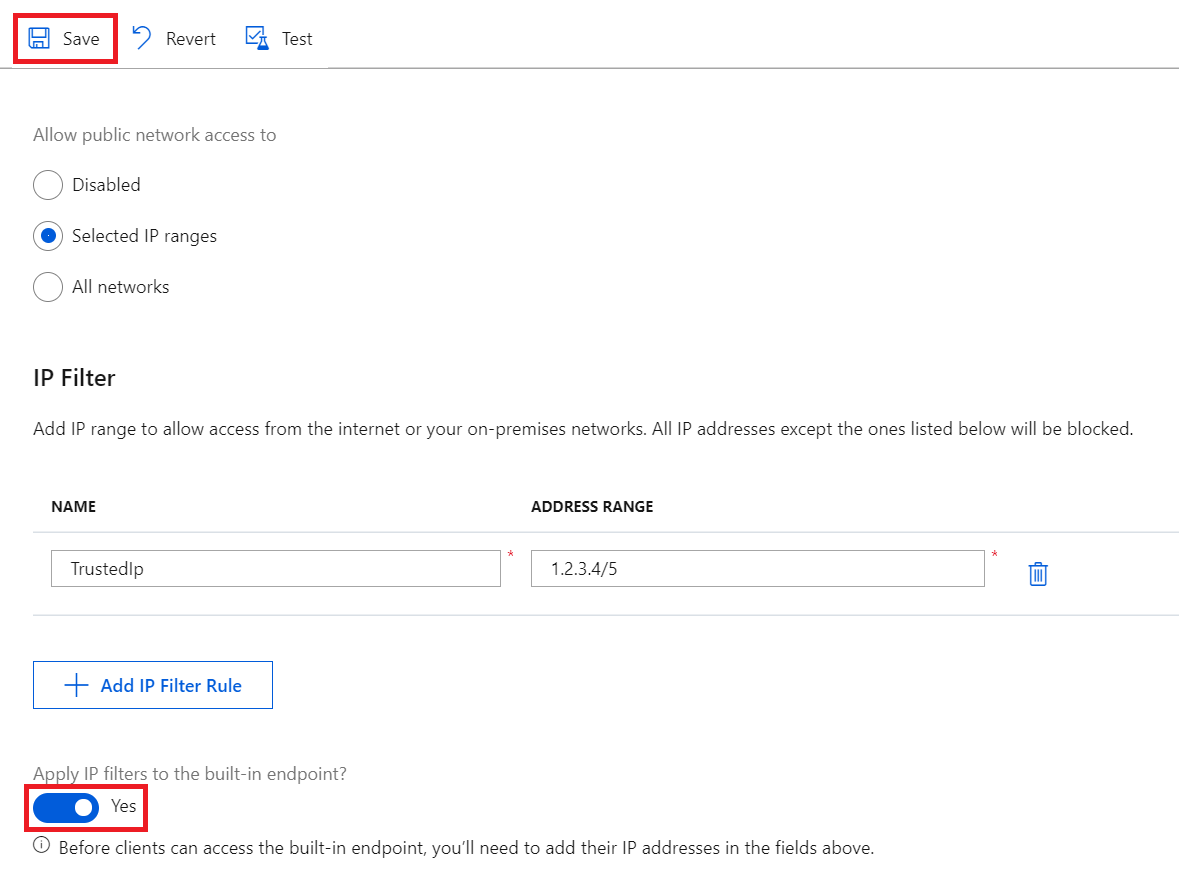

Untuk masuk ke halaman pengaturan Filter IP hub IoT Anda, pilih Pengaturan>keamanan Jaringan>Akses publik, lalu pilih Rentang IP yang Dipilih:

Secara default, kisi Filter IP di portal untuk hub IoT adalah kosong. Pengaturan default ini berarti hub Anda memblokir koneksi dari semua alamat IP. Pengaturan default ini setara dengan aturan yang memblokir rentang alamat IP 0.0.0.0/0.

Menambahkan atau mengedit aturan filter IP

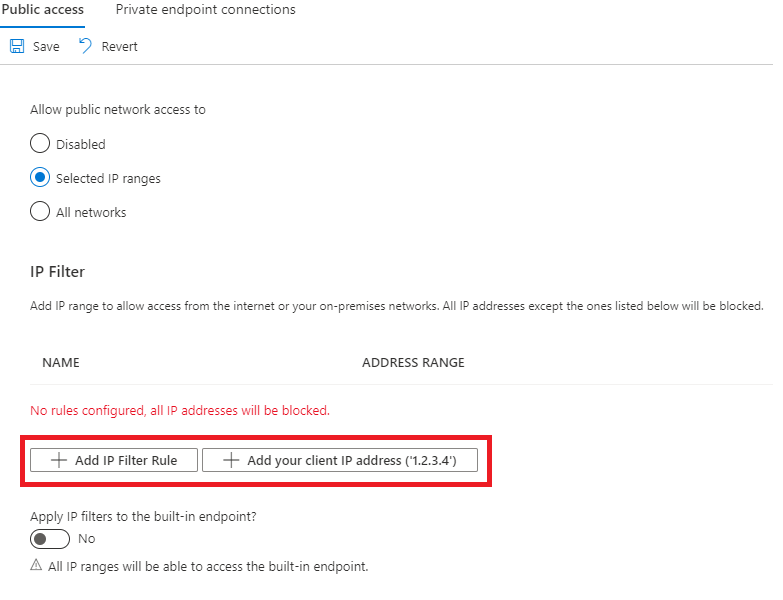

Untuk menambahkan aturan filter IP, pilih Tambahkan Aturan Filter IP. Untuk menambahkan alamat IP komputer Anda dengan cepat, pilih Tambahkan alamat IP klien Anda.

Setelah memilih Tambahkan Aturan Filter IP, isi bidang tersebut. Bidang ini telah diisi sebelumnya untuk Anda jika Anda memilih untuk menambahkan alamat IP klien Anda.

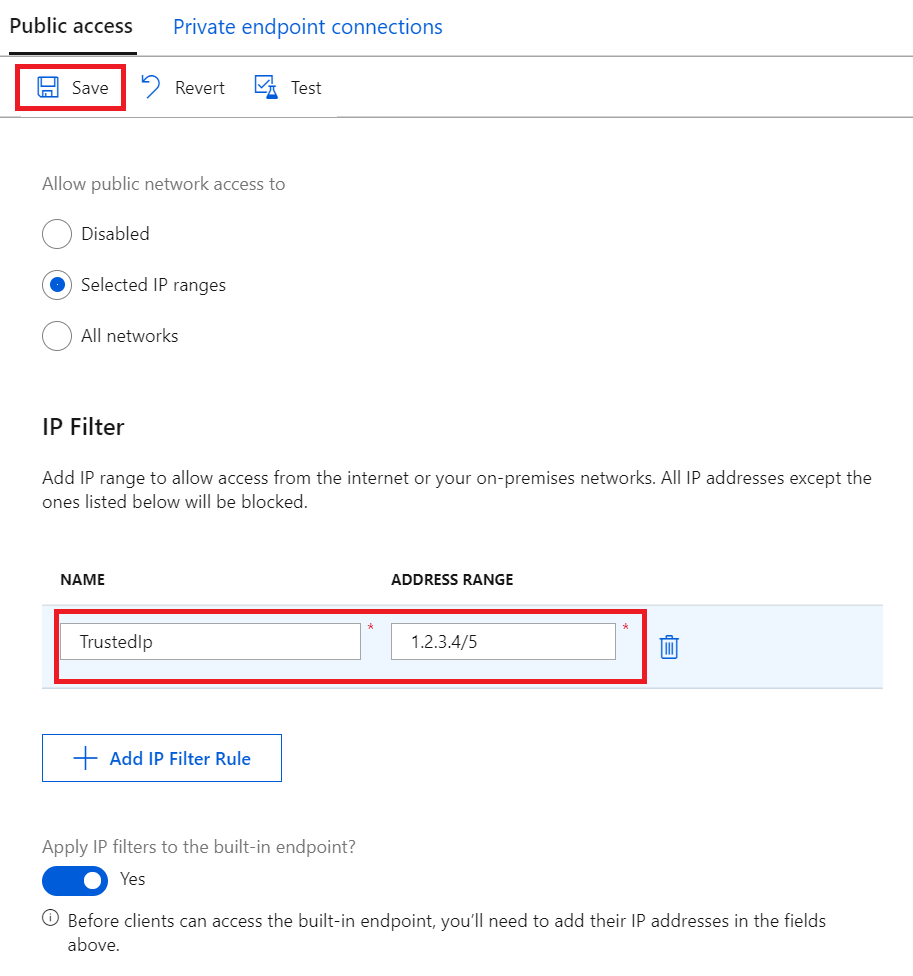

Berikan nama untuk aturan Filter IP. Nama ini harus berupa string alfanumerik unik yang tidak peka huruf besar/kecil hingga 128 karakter. Hanya karakter alfanumerik ASCII 7-bit plus karakter khusus berikut yang diterima:

- : . + % _ # * ? ! ( ) , = @ ; '.Berikan satu alamat IPv4 atau blok alamat IP dalam notasi CIDR. Misalnya, dalam notasi CIDR, 192.168.100.0/22 mewakili alamat IPv4 1024 dari 192.168.100.0 hingga 192.168.103.255.

Setelah mengisi bidang, pilih Simpan untuk menyimpan aturan. Anda melihat pemberitahuan tentang pembaruan yang sedang berlangsung.

Pilihan Tambahkan dinonaktifkan saat Anda mencapai maksimum 100 aturan filter IP.

Untuk mengedit aturan yang sudah ada, pilih data yang ingin Anda ubah, buat perubahan, lalu pilih Simpan untuk menyimpan pengeditan Anda.

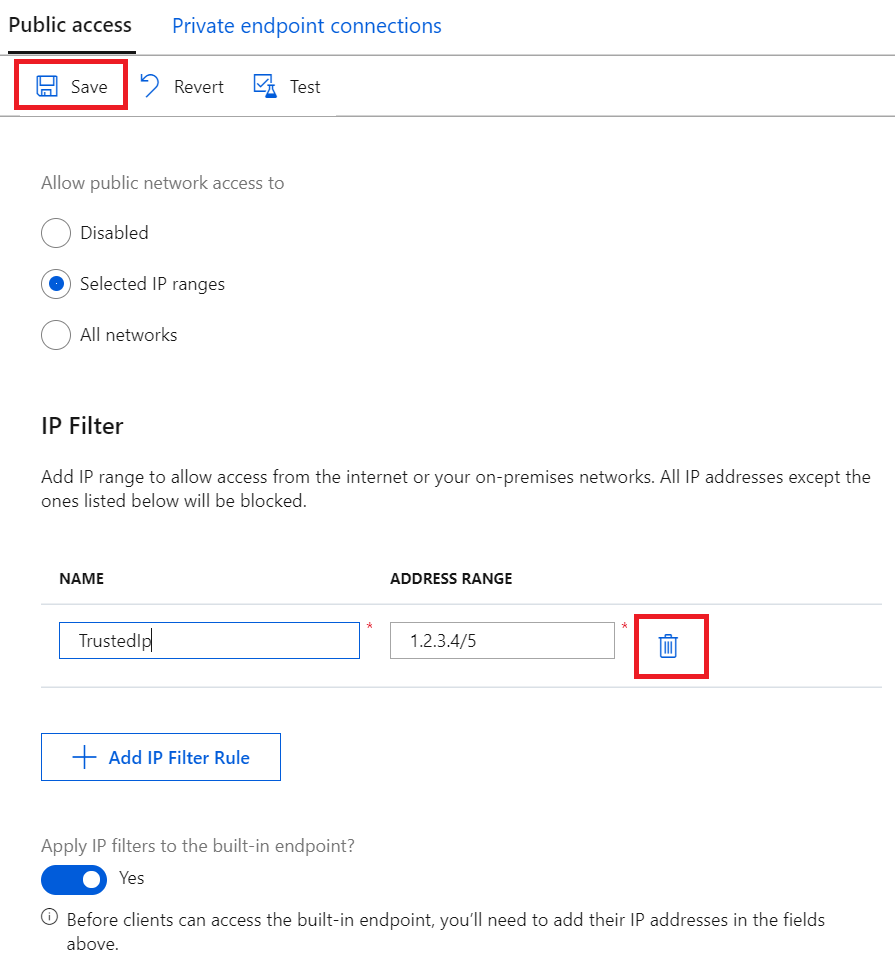

Menghapus aturan filter IP

Untuk menghapus aturan filter IP, pilih ikon tempat sampah pada baris tersebut, lalu pilih Simpan. Aturan dihapus dan perubahan disimpan.

Menerapkan aturan filter IP ke titik akhir yang kompatibel dengan Azure Event Hubs bawaan

Untuk menerapkan aturan filter IP ke titik akhir yang kompatibel dengan Azure Event Hubs bawaan, centang kotak di samping Terapkan filter IP ke titik akhir bawaan?, lalu pilih Simpan.

Catatan

Opsi ini tidak tersedia untuk hub IoT (F1) gratis. Untuk menerapkan aturan filter IP ke titik akhir bawaan, gunakan hub IoT berbayar.

Dengan mengaktifkan opsi ini, aturan filter IP Anda direplikasi ke titik akhir bawaan, sehingga hanya rentang IP tepercaya yang dapat mengaksesnya.

Jika Anda menonaktifkan opsi ini, titik akhir bawaan dapat diakses ke semua alamat IP. Perilaku ini dapat berguna jika Anda ingin membaca dari titik akhir dengan layanan dengan alamat IP sumber yang mungkin berubah dari waktu ke waktu seperti Azure Stream Analytics.

Cara penerapan aturan filter

Aturan filter IP diterapkan di tingkat layanan IoT Hub. Oleh karena itu, aturan filter IP berlaku untuk semua koneksi dari perangkat dan aplikasi ujung belakang yang menggunakan protokol yang didukung. Selain itu, Anda dapat memilih apakah titik akhir yang kompatibel dengan Azure Event Hubs bawaan (bukan melalui IoT Hub string koneksi) terikat dengan aturan ini.

Upaya koneksi apa pun dari alamat IP yang tidak diizinkan secara eksplisit menerima kode dan deskripsi status 401 tidak sah. Pesan respons tidak menyebutkan aturan IP. Menolak alamat IP dapat mencegah layanan Azure lainnya seperti Azure Stream Analytics, Azure Virtual Machines, atau Device Explorer di portal Microsoft Azure berinteraksi dengan hub IoT.

Catatan

Jika Anda harus menggunakan Azure Stream Analytics (ASA) untuk membaca pesan dari hub IoT dengan mengaktifkan filter IP, nonaktifkan opsi Terapkan filter IP ke titik akhir bawaan, kemudian gunakan nama dan titik akhir hub IoT Anda untuk menambahkan input streaming Event Hub secara manual di ASA.

Portal Azure

Aturan filter IP juga diterapkan saat menggunakan IoT Hub melalui portal Microsoft Azure. Ini karena panggilan API ke layanan IoT Hub dibuat langsung menggunakan browser Anda dengan informasi masuk Anda, yang konsisten dengan layanan Azure lainnya. Untuk mengakses IoT Hub menggunakan portal Microsoft Azure saat filter IP diaktifkan, tambahkan alamat IP komputer Anda ke daftar izin.

Memesan

Aturan filter IP mengizinkan aturan dan diterapkan tanpa mengurutkan. Hanya alamat IP yang Anda tambahkan yang diizinkan untuk tersambung ke IoT Hub.

Misalnya, jika Anda ingin menerima alamat dalam rentang 192.168.100.0/22 dan menolak alamat lainnya, Anda hanya perlu menambahkan satu aturan di kisi dengan rentang alamat 192.168.100.0/22.

Mengambil dan memperbarui filter IP menggunakan Azure CLI

Filter IP hub IoT Anda dapat diambil dan diperbarui melalui Azure CLI.

Untuk mengambil filter IP saat ini dari IoT Hub Anda, jalankan:

az resource show -n <iothubName> -g <resourceGroupName> --resource-type Microsoft.Devices/IotHubs

Ini mengembalikan objek JSON tempat filter IP Anda yang ada tercantum di properties.networkRuleSets bawah kunci:

{

...

"properties": {

"networkRuleSets": {

"defaultAction": "Deny",

"applyToBuiltInEventHubEndpoint": true,

"ipRules": [{

"filterName": "TrustedFactories",

"action": "Allow",

"ipMask": "1.2.3.4/5"

},

{

"filterName": "TrustedDevices",

"action": "Allow",

"ipMask": "1.1.1.1/1"

}

]

}

}

}

Untuk menambahkan filter IP baru untuk IoT Hub Anda, jalankan:

az resource update -n <iothubName> -g <resourceGroupName> --resource-type Microsoft.Devices/IotHubs --add properties.networkRuleSets.ipRules "{\"action\":\"Allow\",\"filterName\":\"TrustedIP\",\"ipMask\":\"192.168.0.1\"}"

Untuk menghapus filter IP yang ada di IoT Hub Anda, jalankan:

az resource update -n <iothubName> -g <resourceGroupName> --resource-type Microsoft.Devices/IotHubs --add properties.networkRuleSets.ipRules <ipFilterIndexToRemove>

Di sini, <ipFilterIndexToRemove> sesuai dengan urutan filter IP di hub properties.networkRuleSets.ipRulesIoT Anda.

Mengambil dan memperbarui filter IP menggunakan Azure PowerShell

Catatan

Sebaiknya Anda menggunakan modul Azure Az PowerShell untuk berinteraksi dengan Azure. Untuk memulai, lihat Menginstal Azure PowerShell. Untuk mempelajari cara bermigrasi ke modul Az PowerShell, lihat Memigrasikan Azure PowerShell dari AzureRM ke Az.

Filter IP IoT Hub Anda dapat diambil dan diatur melalui Azure PowerShell.

# Get your IoT Hub resource using its name and its resource group name

$iothubResource = Get-AzResource -ResourceGroupName <resourceGroupNmae> -ResourceName <iotHubName> -ExpandProperties

# Access existing IP filter rules

$iothubResource.Properties.networkRuleSets.ipRules |% { Write-host $_ }

# Construct a new IP filter

$filter = @{'filterName'='TrustedIP'; 'action'='Allow'; 'ipMask'='192.168.0.1'}

# Add your new IP filter rule

$iothubResource.Properties.networkRuleSets.ipRules += $filter

# Remove an existing IP filter rule using its name, e.g., 'GoodIP'

$iothubResource.Properties.networkRuleSets.ipRules = @($iothubResource.Properties.networkRuleSets.ipRules | Where 'filterName' -ne 'GoodIP')

# Update your IoT Hub resource with your updated IP filters

$iothubResource | Set-AzResource -Force

Memperbarui aturan filter IP menggunakan REST

Anda juga dapat mengambil dan memodifikasi filter IP IoT Hub menggunakan titik akhir REST Penyedia sumber daya Azure. Lihat properties.networkRuleSets dalam metode createorupdate.

Langkah berikutnya

Untuk mempelajari lebih lanjut kemampuan IoT Hub, lihat: