Koneksi ke sumber data secara privat

Dalam panduan ini, Anda mempelajari cara menyambungkan instans Azure Managed Grafana Anda ke sumber data menggunakan Titik Akhir Privat Terkelola. Titik akhir privat terkelola Azure Managed Grafana adalah titik akhir yang dibuat di Jaringan Virtual Terkelola yang digunakan layanan Azure Managed Grafana. Mereka membuat tautan privat dari jaringan tersebut ke sumber data Azure Anda. Azure Managed Grafana menyiapkan dan mengelola titik akhir privat ini atas nama Anda. Anda dapat membuat titik akhir privat terkelola dari Azure Managed Grafana untuk mengakses layanan terkelola Azure lainnya (misalnya, cakupan tautan privat Azure Monitor atau ruang kerja Azure Monitor) dan sumber data yang dihost sendiri (misalnya, menyambungkan ke Prometheus yang dihost sendiri di belakang layanan tautan privat).

Saat Anda menggunakan titik akhir privat terkelola, lalu lintas antara Azure Managed Grafana dan sumber datanya melintasi secara eksklusif melalui jaringan backbone Microsoft tanpa melalui internet. Titik akhir privat terkelola melindungi dari penyelundupan data. Titik akhir privat terkelola menggunakan alamat IP privat dari Jaringan Virtual Terkelola Anda untuk secara efektif membawa ruang kerja Azure Managed Grafana Anda ke jaringan tersebut. Setiap titik akhir privat terkelola dipetakan ke sumber daya tertentu di Azure dan bukan seluruh layanan. Pelanggan dapat membatasi konektivitas hanya untuk sumber daya yang disetujui oleh organisasi mereka.

Koneksi titik akhir privat dibuat dalam status "Tertunda" saat Anda membuat titik akhir privat terkelola di ruang kerja Azure Managed Grafana Anda. Alur kerja persetujuan dimulai. Pemilik sumber daya tautan privat bertanggung jawab untuk menyetujui atau menolak koneksi baru. Jika pemilik menyetujui koneksi, tautan privat dibuat. Jika tidak, tautan privat tidak disiapkan. Azure Managed Grafana memperlihatkan status koneksi saat ini. Hanya titik akhir privat terkelola dalam status yang disetujui yang dapat digunakan untuk mengirim lalu lintas ke sumber daya tautan privat yang tersambung ke titik akhir privat terkelola.

Meskipun titik akhir privat terkelola gratis, mungkin ada biaya yang terkait dengan penggunaan tautan privat pada sumber data. Untuk informasi selengkapnya, lihat detail harga sumber data Anda.

Catatan

Titik akhir privat terkelola saat ini hanya tersedia di Azure Global.

Sumber data yang didukung

Titik akhir privat terkelola berfungsi dengan layanan Azure yang mendukung tautan privat. Dengan menggunakannya, Anda dapat menyambungkan ruang kerja Azure Managed Grafana Anda ke penyimpanan data Azure berikut melalui konektivitas privat:

- Azure Cosmos DB untuk Mongo DB

- Azure Cosmos DB for PostgreSQL

- Azure Data Explorer

- Cakupan tautan privat Azure Monitor (misalnya, ruang kerja Analitik Log)

- Ruang kerja Azure Monitor, untuk Layanan Terkelola untuk Prometheus

- Azure SQL Managed Instance

- Azure SQL server

- Layanan tautan privat

- Azure Databricks

- Server fleksibel Azure Database for PostgreSQL

Prasyarat

Untuk mengikuti langkah-langkah dalam panduan ini, Anda harus memiliki:

- Akun Azure dengan langganan aktif. Buat akun secara gratis.

- Instans Azure Managed Grafana di tingkat Standar. Jika Anda belum memilikinya, buat instans baru.

Membuat titik akhir privat terkelola untuk ruang kerja Azure Monitor

Anda dapat membuat titik akhir privat terkelola di ruang kerja Azure Managed Grafana Anda untuk menyambungkan ke sumber data yang didukung menggunakan tautan privat.

Di portal Azure, navigasikan ke ruang kerja Grafana Anda lalu pilih Jaringan.

Pilih Titik Akhir Privat Terkelola, lalu pilih Buat.

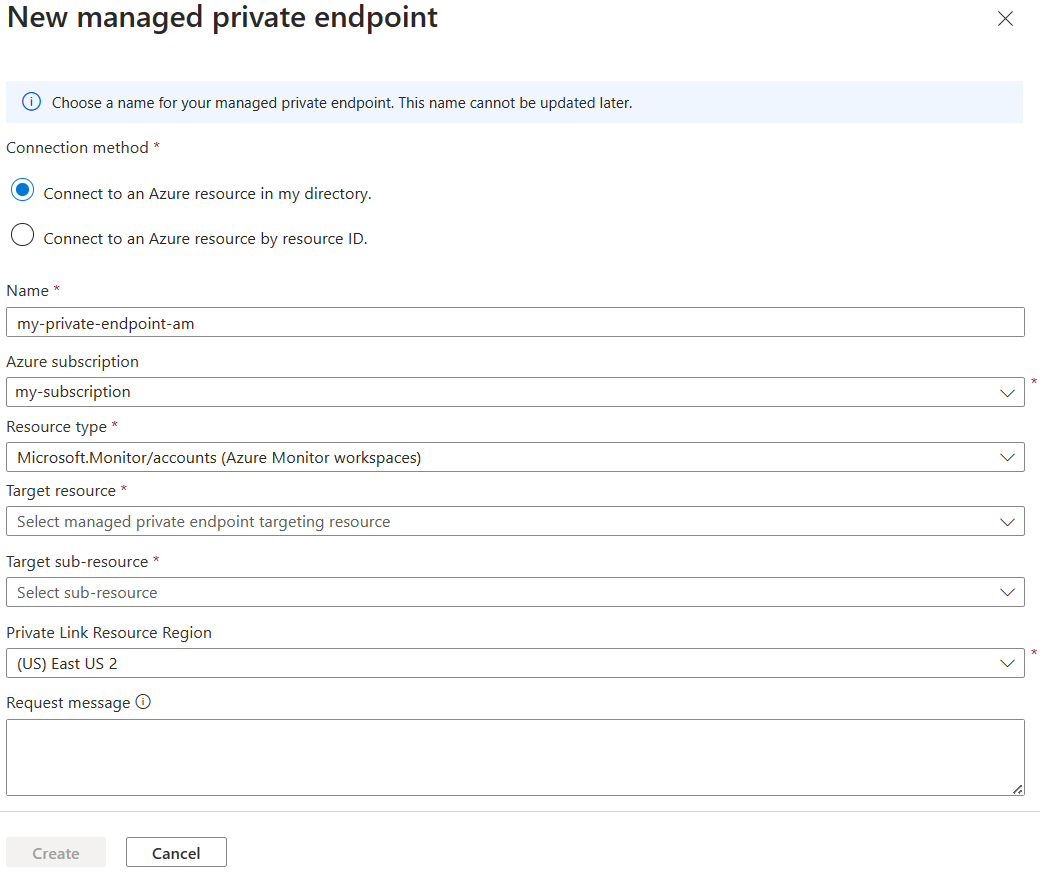

Di panel Titik akhir privat terkelola baru, isi informasi yang diperlukan untuk sumber daya yang akan disambungkan.

Pilih jenis Sumber Daya Azure (misalnya, Microsoft.Monitor/accounts untuk Azure Monitor Managed Service for Prometheus).

Pilih Buat untuk menambahkan sumber daya titik akhir privat terkelola.

Hubungi pemilik ruang kerja Azure Monitor target untuk menyetujui permintaan koneksi.

Catatan

Setelah koneksi titik akhir privat baru disetujui, semua lalu lintas jaringan antara ruang kerja Azure Managed Grafana Anda dan sumber data yang dipilih hanya akan mengalir melalui jaringan backbone Azure.

Membuat titik akhir privat terkelola ke layanan Azure Private Link

Jika Anda memiliki sumber data internal ke jaringan virtual Anda, seperti server InfluxDB yang dihosting di komputer virtual Azure, atau server Loki yang dihosting di dalam kluster AKS Anda, Anda dapat menghubungkan Azure Managed Grafana Anda ke dalamnya. Anda harus terlebih dahulu menambahkan akses tautan privat ke sumber daya tersebut menggunakan layanan Azure Private Link. Langkah-langkah tepat yang diperlukan untuk menyiapkan tautan privat bergantung pada jenis sumber daya Azure. Lihat dokumentasi layanan hosting yang Anda miliki. Misalnya, artikel ini menjelaskan cara membuat layanan tautan privat di Azure Kubernetes Service dengan menentukan objek layanan kubernetes.

Setelah menyiapkan layanan tautan privat, Anda dapat membuat titik akhir privat terkelola di ruang kerja Grafana yang tersambung ke tautan privat baru.

Di portal Azure, navigasikan ke sumber daya Grafana Anda lalu pilih Jaringan.

Pilih Titik Akhir Privat Terkelola, lalu pilih Buat.

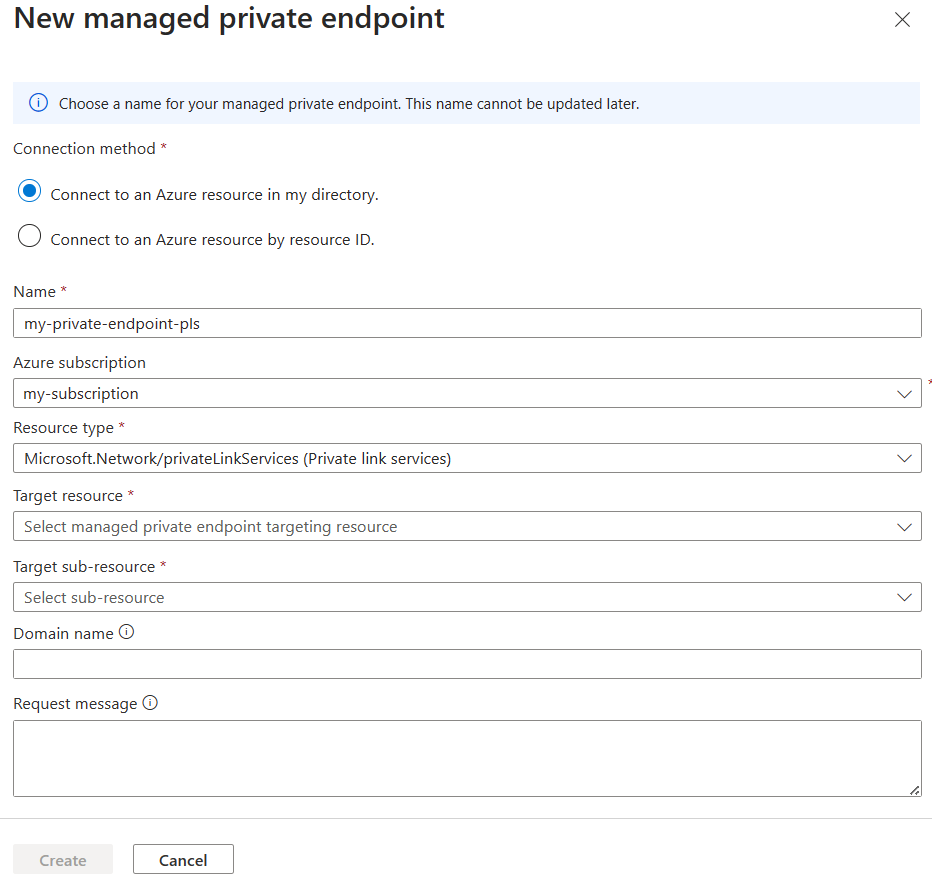

Di panel Titik akhir privat terkelola baru, isi informasi yang diperlukan untuk sumber daya yang akan disambungkan.

Tip

Bidang Nama domain bersifat opsional. Jika Anda menentukan nama domain, Azure Managed Grafana akan memastikan bahwa nama domain ini akan diselesaikan ke IP privat titik akhir privat terkelola di dalam jaringan terkelola layanan Grafana ini. Anda dapat menggunakan nama domain ini di konfigurasi URL sumber data Grafana Anda alih-alih alamat IP privat. Anda akan diminta untuk menggunakan nama domain jika Anda mengaktifkan TLS atau Indikasi Nama Server (SNI) untuk penyimpanan data yang dihost sendiri.

Pilih Buat untuk menambahkan sumber daya titik akhir privat terkelola.

Hubungi pemilik layanan tautan privat target untuk menyetujui permintaan koneksi.

Setelah permintaan koneksi disetujui, pilih Refresh untuk memastikan status koneksi Disetujui dan alamat IP privat ditampilkan.

Catatan

Langkah Refresh tidak dapat dilewati, karena refresh memicu operasi sinkronisasi jaringan oleh Azure Managed Grafana. Setelah koneksi titik akhir privat terkelola baru ditampilkan disetujui, semua lalu lintas jaringan antara ruang kerja Azure Managed Grafana Anda dan sumber data yang dipilih hanya akan mengalir melalui jaringan backbone Azure.

Langkah berikutnya

Dalam panduan cara ini, Anda mempelajari cara mengonfigurasi akses privat antara ruang kerja Azure Managed Grafana dan sumber data. Untuk mempelajari cara menyiapkan akses privat dari pengguna Anda ke ruang kerja Azure Managed Grafana, lihat Menyiapkan akses privat.