Migrasi automasi ArcSight SOAR ke Microsoft Sentinel

Microsoft Azure Sentinel menyediakan kemampuan Security Orchestration, Automation, and Response (SOAR) dengan aturan automasi dan playbook. Aturan Azure Automation mengotomatiskan penanganan dan respons insiden, dan playbook menjalankan urutan tindakan yang telah ditentukan untuk menanggapi dan memulihkan ancaman. Artikel ini membahas cara mengidentifikasi kasus penggunaan SOAR, dan cara memigrasikan automasi ArcSight SOAR Anda ke Microsoft Sentinel.

Aturan Azure Automation menyederhanakan alur kerja yang kompleks untuk proses orkestrasi insiden Anda, dan memungkinkan Anda mengelola automasi penanganan insiden secara terpusat.

Dengan aturan automasi, Anda dapat:

- Melakukan tugas automasi sederhana tanpa harus menggunakan playbook. Misalnya, Anda dapat menetapkan, menandai insiden, mengubah status, dan menutup insiden.

- Mengotomatiskan respons untuk beberapa aturan analitik sekaligus.

- Mengontrol urutan tindakan yang dijalankan.

- Menjalankan playbook untuk kasus-kasus di mana tugas automasi yang lebih kompleks diperlukan.

Mengidentifikasi kasus penggunaan SOAR

Inilah yang perlu Anda pikirkan saat memigrasikan kasus penggunaan SOAR dari ArcSight.

- Menggunakan kualitas kasus. Pilih kasus penggunaan yang baik untuk automasi. Kasus penggunaan harus didasarkan pada prosedur yang jelas, dengan variasi minimal, dan tingkat positif palsu yang rendah. Azure Automation harus bekerja dengan kasus penggunaan yang efisien.

- Intervensi manual. Respons otomatis dapat memiliki efek yang luas dan automasi berdampak tinggi harus memiliki input manusia untuk mengonfirmasi tindakan berdampak tinggi sebelum diambil.

- Kriteria biner. Untuk meningkatkan keberhasilan respons, poin keputusan dalam alur kerja otomatis harus sebatas mungkin, dengan kriteria biner. Kriteria biner mengurangi kebutuhan intervensi manusia, dan meningkatkan prediksi hasil.

- Peringatan atau data yang akurat. Tindakan respons tergantung pada akurasi sinyal seperti peringatan. Peringatan dan sumber pengayaan harus dapat diandalkan. Sumber daya Microsoft Azure Sentinel seperti daftar tonton dan inteligensi ancaman yang andal dapat meningkatkan keandalan.

- Peran Analis. Meskipun automasi jika memungkinkan sangat bagus, cadangkan tugas yang lebih kompleks untuk analis, dan beri mereka kesempatan untuk masukan ke dalam alur kerja yang memerlukan validasi. Singkatnya, automasi respons harus menambah dan memperluas kemampuan analis.

Memigrasikan alur kerja SOAR

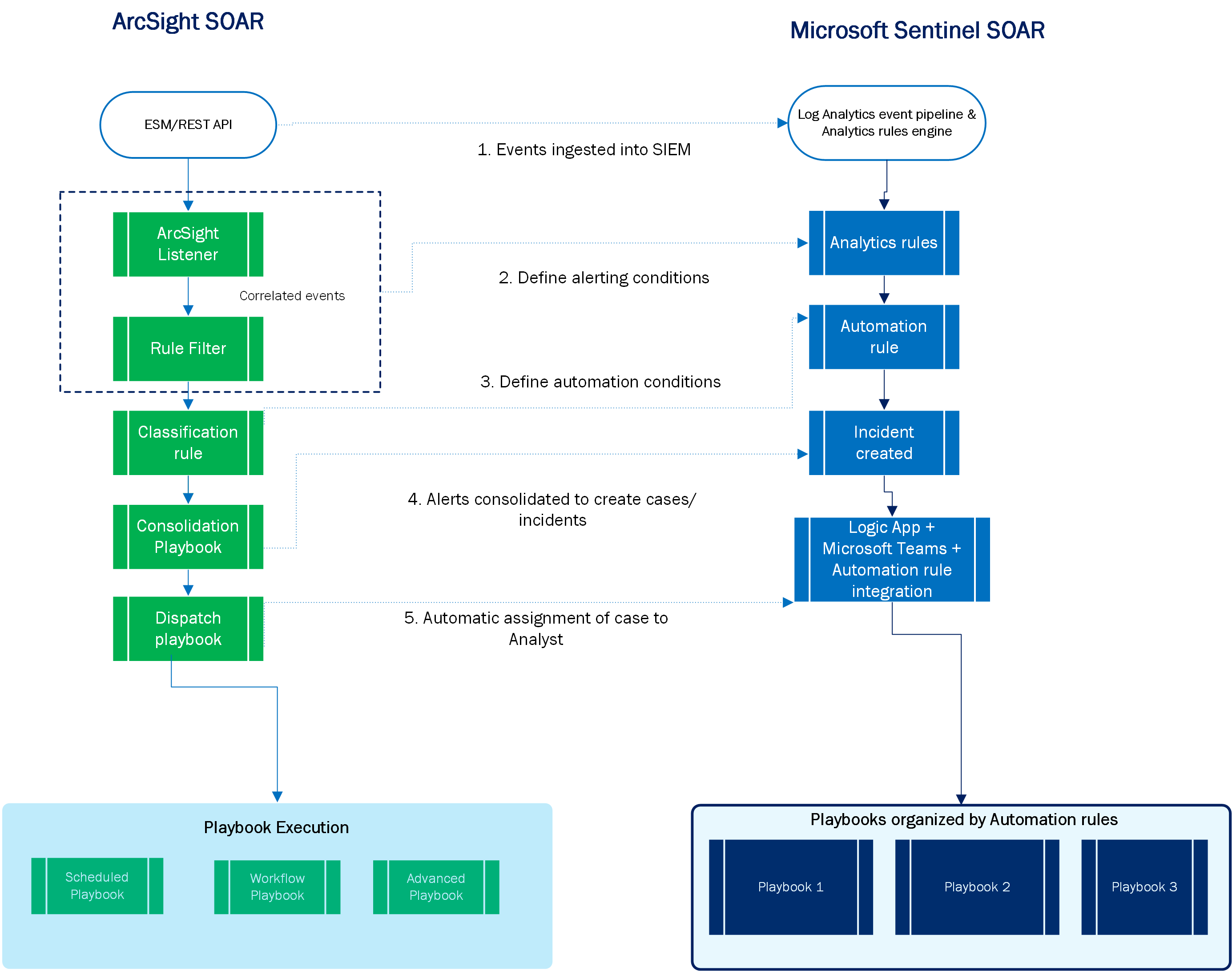

Bagian ini menunjukkan bagaimana konsep SOAR utama dalam ArcSight diterjemahkan ke komponen Microsoft Sentinel, dan memberikan panduan umum tentang cara memigrasikan setiap langkah atau komponen dalam alur kerja SOAR.

| Langkah (dalam diagram) | ArcSight | Microsoft Sentinel |

|---|---|---|

| 1 | Serap peristiwa ke Manajer Keamanan Enterprise (ESM) dan picu peristiwa korelasi. | Serap peristiwa ke ruang kerja Analitik Log. |

| 2 | Memfilter pemberitahuan secara otomatis untuk pembuatan kasus. | Gunakan aturan analitik untuk memicu pemberitahuan. Perkaya pemberitahuan menggunakan fitur detail kustom untuk membuat nama insiden dinamis. |

| 3 | Mengklasifikasikan kasus. | Gunakan aturan automasi. Dengan aturan automasi, Microsoft Sentinel memperlakukan insiden sesuai dengan aturan analitik yang memicu insiden, dan properti insiden yang cocok dengan kriteria yang ditentukan. |

| 4 | Mengonsolidasikan kasus. | Anda dapat mengonsolidasikan beberapa pemberitahuan ke satu insiden sesuai dengan properti seperti entitas yang cocok, detail pemberitahuan, atau jangka waktu pembuatan, menggunakan fitur pengelompokan pemberitahuan. |

| 5 | Kasus pengiriman. | Tetapkan insiden kepada analis tertentu menggunakan integrasi antara aturan automasi Microsoft Teams, Azure Logic Apps, dan Microsoft Sentinel. |

Memetakan komponen SOAR

Tinjau fitur Microsoft Sentinel atau Azure Logic Apps mana yang memetakan ke komponen ArcSight SOAR utama.

| ArcSight | Microsoft Sentinel/Azure Logic Apps |

|---|---|

| Pemicu | Pemicu |

| Bit Automasi | Konektor Azure Function |

| Tindakan | Tindakan |

| Playbook terjadwal | Playbook yang dimulai oleh pemicu pengulangan |

| Playbook alur kerja | Playbook secara otomatis dimulai oleh pemberitahuan atau pemicu insiden Microsoft Sentinel |

| Marketplace | • Tab > Templat Automation • Katalog hub konten • GitHub |

Menggunakan playbook dengan aturan automasi di Microsoft Azure Sentinel

Sebagian besar playbook yang Anda gunakan dengan Microsoft Azure Sentinel tersedia di tab > Templat Automation, katalog hub Konten, atau GitHub. Namun, dalam beberapa kasus, Anda mungkin perlu membuat playbook dari awal atau dari templat yang ada.

Anda biasanya membuat aplikasi logika kustom menggunakan fitur Azure Logic App Designer. Kode aplikasi logika didasarkan pada templat Azure Resource Manager (ARM), yang memfasilitasi pengembangan, penyebaran, dan portabilitas Azure Logic Apps di beberapa lingkungan. Untuk mengonversi playbook kustom Anda menjadi templat ARM portabel, Anda dapat menggunakan generator templat ARM.

Gunakan sumber daya ini untuk kasus di mana Anda perlu membangun playbook Anda sendiri baik dari awal atau dari templat yang ada.

- Mengotomatiskan penanganan insiden di Microsoft Azure Sentinel

- Mengotomatiskan respons ancaman dengan playbook di Microsoft Azure Sentinel

- Tutorial: Menggunakan playbook dengan aturan otomatisasi di Microsoft Azure Sentinel

- Cara menggunakan Microsoft Azure Sentinel untuk Respons Insiden, Orkestrasi, dan Automasi

- Kartu Adaptif untuk meningkatkan respons insiden di Microsoft Azure Sentinel

Praktik terbaik pasca migrasi SOAR

Berikut adalah praktik terbaik yang harus Anda mempertimbangkan setelah migrasi SOAR Anda:

- Setelah memigrasikan playbook, uji playbook secara ekstensif untuk memastikan bahwa tindakan yang dimigrasikan berfungsi seperti yang diharapkan.

- Tinjau automasi Anda secara berkala untuk mengeksplorasi cara untuk lebih menyederhanakan atau meningkatkan SOAR Anda. Microsoft Azure Sentinel terus menambahkan konektor dan tindakan baru yang dapat membantu Anda menyederhanakan atau meningkatkan efektivitas implementasi respons Anda saat ini.

- Pantau performa playbook Anda menggunakan buku kerja pemantauan kesehatan Playbook.

- Gunakan identitas terkelola dan perwakilan layanan: Mengautentikasi terhadap berbagai layanan Azure dalam Logic Apps Anda, menyimpan rahasia di Azure Key Vault, dan mengaburkan output eksekusi alur. Kami juga menyarankan agar Anda memantau aktivitas perwakilan layanan ini.

Langkah berikutnya

Dalam artikel ini, Anda mempelajari cara memetakan automasi SOAR dari ArcSight ke Microsoft Sentinel.