Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Microsoft Azure Sentinel menelan data dari berbagai sumber. Bekerja dengan berbagai jenis data dan tabel bersama-sama mengharuskan Anda untuk memahami masing-masing dari mereka, dan menulis dan menggunakan set unik data untuk aturan analisis, buku kerja, dan permintaan berburu untuk setiap jenis atau skema.

Terkadang, Anda memerlukan aturan, buku kerja, dan kueri terpisah, bahkan ketika tipe data berbagi elemen umum, seperti perangkat firewall. Menghubungkan antara berbagai jenis data selama penyelidikan dan perburuan juga bisa menjadi tantangan.

Model Informasi Keamanan Tingkat Lanjut (ASIM) adalah lapisan yang terletak di antara sumber-sumber yang beragam dan pengguna. ASIM mengikuti prinsipal ketahanan: "Ketatlah terkait apa yang Anda kirim, tetapi fleksibel terkait apa yang Anda terima". Menggunakan prinsip ketahanan sebagai pola desain, ASIM mengubah telemetri sumber kepemilikan yang dikumpulkan oleh Microsoft Sentinel ke data ramah pengguna untuk memfasilitasi pertukaran dan integrasi.

Artikel ini memberikan gambaran umum tentang Model Informasi Keamanan Tingkat Lanjut (ASIM), kasus penggunaannya, dan komponen utama.

Petunjuk / Saran

Tonton juga Webinar ASIM atau tinjau slide webinar.

Penggunaan ASIM umum

ASIM memberikan pengalaman tanpa batas untuk menangani berbagai sumber dalam tampilan yang seragam dan dinormalisasi, dengan menyediakan fungsi berikut:

Deteksi sumber silang. Aturan analitik yang dinormalisasi bekerja di seluruh sumber, lokal dan cloud, dan mendeteksi serangan seperti brute force atau perjalanan yang tidak mungkin melintasi sistem, termasuk Okta, AWS, dan Azure.

Sumber konten agnostik. Cakupan konten bawaan dan kustom menggunakan ASIM secara otomatis meluas ke sumber apa pun yang mendukung ASIM, bahkan jika sumber ditambahkan setelah konten dibuat. Misalnya, analitik peristiwa proses mendukung sumber apa pun yang dapat digunakan pelanggan untuk membawa data, seperti Pertahanan Microsoft untuk Titik Akhir, Windows Events, dan Sysmon.

Dukungan untuk sumber kustom Anda, dalam analitik bawaan

Kemudahan penggunaan. Setelah seorang analis belajar ASIM, menulis pertanyaan jauh lebih sederhana karena nama bidang selalu sama.

ASIM dan Metadata Peristiwa Keamanan Sumber Terbuka

ASIM selaras dengan model informasi umum Metadata Peristiwa Keamanan Sumber Terbuka (OSSEM), yang memungkinkan korelasi entitas yang dapat diprediksi di seluruh tabel yang dinormalkan.

OSSEM adalah proyek besutan komunitas yang utamanya berfokus pada dokumentasi dan standardisasi log peristiwa keamanan dari sumber data dan sistem operasi yang beragam. Proyek tersebut juga menyediakan Model Informasi Umum (CIM) yang dapat digunakan untuk rekayasa data selama prosedur normalisasi data untuk memungkinkan analis keamanan mengkueri dan menganalisis data di berbagai sumber data.

Untuk mengetahui informasi selengkapnya, lihat Dokumentasi referensi OSSEM.

Komponen ASIM

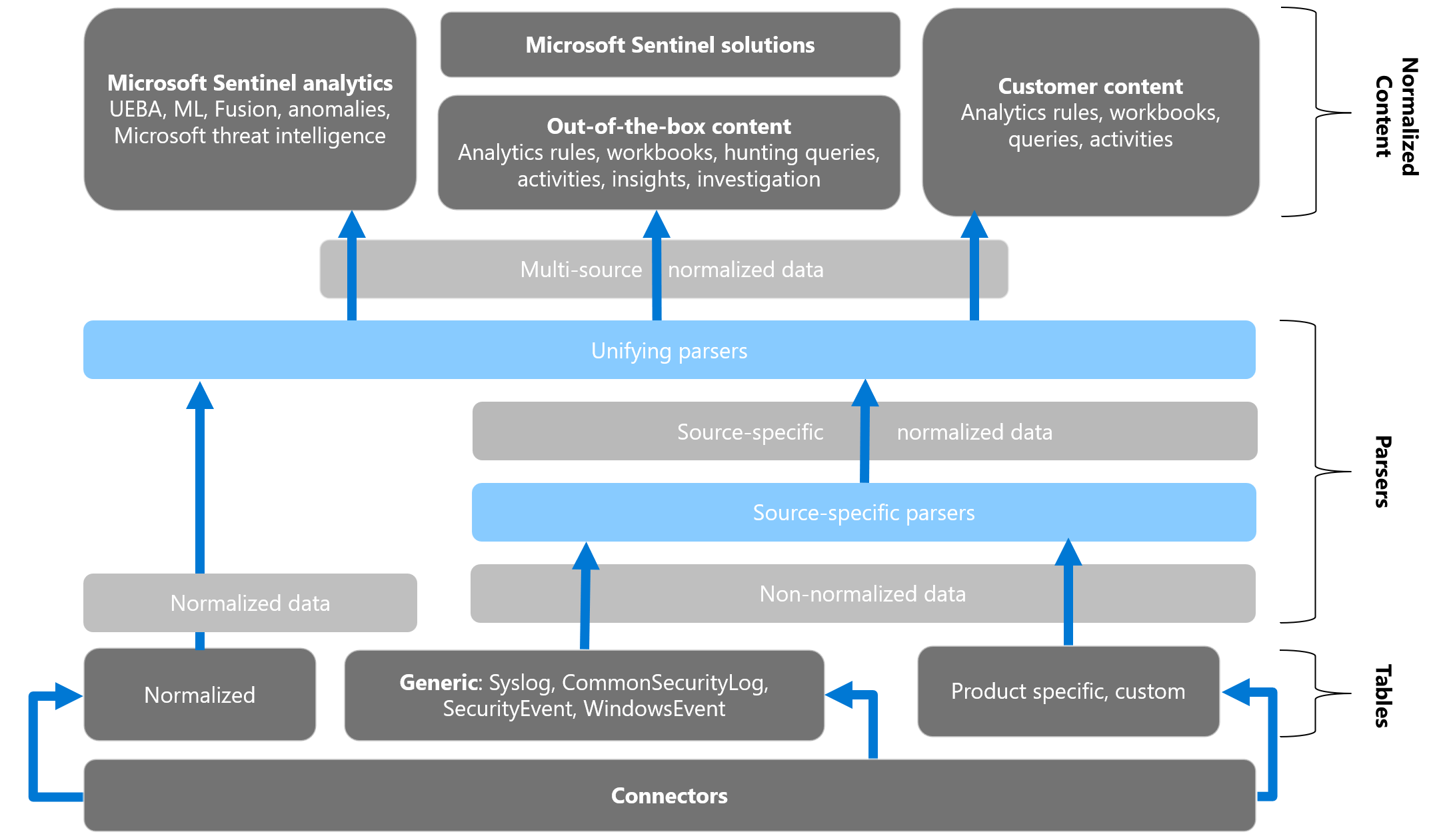

Gambar berikut menunjukkan bagaimana data yang tidak dinormalisasi dapat diterjemahkan ke dalam konten yang dinormalisasi dan digunakan di Microsoft Azure Sentinel. Misalnya, Anda dapat mulai dengan tabel kustom, spesifik produk, yang tidak dinormalisasi, dan menggunakan pengurai dan skema normalisasi untuk mengonversi tabel tersebut ke data yang dinormalisasi. Gunakan data Anda yang dinormalisasi di Microsoft dan analitik kustom, aturan, buku kerja, kueri, dan lainnya.

ASIM mencakup komponen berikut:

Skema dinormalisasi

Skema yang dinormalisasi mencakup set standar jenis peristiwa yang dapat diprediksi yang dapat Anda gunakan saat membangun kemampuan terpadu. Setiap skema mendefinisikan bidang yang mewakili suatu peristiwa, konvensi penamaan kolom yang dinormalisasi, dan format standar untuk nilai bidang.

ASIM saat ini mendefinisikan skema berikut:

- Peristiwa Pemberitahuan

- Peristiwa Audit

- Peristiwa Autentikasi

- Aktivitas DHCP

- Aktivitas DNS

- Aktivitas File

- Sesi Jaringan

- Peristiwa Proses

- Peristiwa Registri

- Manajemen Pengguna

- Sesi Web

Untuk informasi selengkapnya, lihat Skema ASIM.

Pengurai waktu kueri

ASIM menggunakan pengurai waktu kueri untuk memetakan data yang ada ke skema yang dinormalisasi menggunakan fungsi KQL. Banyak pengurai ASIM tersedia dengan luar biasa dengan Microsoft Sentinel. Lebih banyak pengurai dan versi pengurai bawaan yang dapat dimodifikasi dapat disebarkan dari repositori GitHub Microsoft Sentinel.

Untuk informasi selengkapnya, lihat pengurai ASIM.

Normalisasi waktu penyerapan

Pengurai waktu kueri memiliki banyak keuntungan:

- Mereka tidak mengharuskan data dimodifikasi, sehingga mempertahankan format sumber.

- Karena mereka tidak memodifikasi data, melainkan menyajikan tampilan data, data tersebut mudah dikembangkan. Mengembangkan, menguji, dan memperbaiki pengurai semuanya dapat dilakukan pada data yang ada. Selain itu, pengurai dapat diperbaiki ketika masalah ditemukan dan perbaikan akan berlaku untuk data yang ada.

Di sisi lain, sementara pengurai ASIM dioptimalkan, penguraian waktu kueri dapat memperlambat kueri, terutama pada himpunan data besar. Untuk mengatasinya, Microsoft Sentinel melengkapi penguraian waktu kueri dengan penguraian waktu penyerapan. Menggunakan transformasi penyerapan, peristiwa dinormalisasi ke tabel yang dinormalisasi, mempercepat kueri yang menggunakan data yang dinormalisasi.

Saat ini, ASIM mendukung tabel asli yang dinormalisasi berikut sebagai tujuan untuk mencerna normalisasi waktu:

- ASimAuditEventLogs untuk skema Peristiwa Audit.

- ASimAuthenticationEventLogs untuk skema Autentikasi .

- ASimDhcpEventLogs untuk skema Peristiwa DHCP .

- ASimDnsActivityLogs untuk skema DNS .

- ASimFileEventLogs untuk skema Event File .

- ASimNetworkSessionLogs untuk skema Sesi Jaringan .

- ASimProcessEventLogs untuk skema Kejadian Proses .

- ASimRegistryEventLogs untuk skema Peristiwa Registri .

- ASimUserManagementActivityLogs untuk skema Manajemen Pengguna .

- ASimWebSessionLogs untuk skema Sesi Web.

Untuk informasi selengkapnya, lihat Mencerna Normalisasi Waktu.

Konten untuk setiap skema yang dinormalisasi

Konten yang menggunakan ASIM mencakup solusi, aturan analitik, buku kerja, kueri berburu, dan banyak lagi. Konten untuk setiap skema yang dinormalisasi bekerja pada data apa pun yang dinormalisasi tanpa perlu membuat konten khusus sumber.

Untuk informasi selengkapnya, lihat konten ASIM.

Mulai menggunakan ASIM

Untuk mulai menggunakan ASIM:

Sebarkan solusi domain berbasis ASIM seperti solusi domain Network Threat Protection Essentials .

Aktifkan templat aturan analitik yang menggunakan ASIM. Untuk informasi selengkapnya, lihat daftar konten ASIM.

Gunakan kueri berburu ASIM dari repositori Microsoft Azure Sentinel GitHub, saat mengkueri log di KQL di halaman Log Microsoft Azure Sentinel. Untuk informasi selengkapnya, lihat daftar konten ASIM.

Tulis aturan analitik Anda sendiri menggunakan ASIM atau konversi yang sudah ada.

Aktifkan data kustom Anda untuk menggunakan analitik bawaan dengan menulis pengurai untuk sumber kustom Anda dan menambahkannya ke parser agnostik sumber yang relevan.

Konten terkait

Artikel ini memberikan ringkasan tentang normalisasi di Microsoft Sentinel dan ASIM.

Untuk informasi selengkapnya, lihat: