Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Pelajari cara menyambungkan ke Azure Key Vault menggunakan driver CSI di kluster Azure Kubernetes Service (AKS) dengan bantuan Konektor Layanan. Dalam tutorial ini, Anda menyelesaikan tugas-tugas berikut:

- Buat kluster AKS dan Azure Key Vault.

- Buat koneksi antara kluster AKS dan Azure Key Vault dengan Konektor Layanan.

- Buat

SecretProviderClassCRD dan penyedia CSI yangpodmengkonsumsi untuk menguji koneksi. - Membersihan sumber daya.

Peringatan

Microsoft menyarankan agar Anda menggunakan alur autentikasi paling aman yang tersedia. Alur autentikasi yang dijelaskan dalam prosedur ini memerlukan tingkat kepercayaan yang tinggi pada aplikasi, dan membawa risiko yang tidak ada di alur lain. Anda hanya boleh menggunakan alur ini ketika alur lain yang lebih aman, seperti identitas terkelola, tidak layak.

Prasyarat

- Akun Azure dengan langganan aktif. Buat akun secara gratis.

- Instal Azure CLI, dan masuk ke Azure CLI dengan menggunakan perintah az login .

- Instal Dockerdan kubectl, untuk mengelola gambar kontainer dan sumber daya Kubernetes.

- Pemahaman dasar tentang kontainer dan AKS. Mulai dari menyiapkan aplikasi untuk AKS.

Membuat sumber daya Azure

Buat grup sumber daya untuk tutorial ini.

az group create \ --name MyResourceGroup \ --location eastusBuat kluster AKS dengan perintah berikut, atau dengan merujuk ke tutorial. Kluster ini adalah tempat kita membuat koneksi layanan, definisi pod, dan tempat aplikasi sampel disebarkan.

az aks create \ --resource-group MyResourceGroup \ --name MyAKSCluster \ --enable-managed-identity \ --node-count 1Sambungkan ke kluster dengan perintah berikut.

az aks get-credentials \ --resource-group MyResourceGroup \ --name MyAKSClusterBuat Azure Key Vault dengan perintah berikut, atau dengan merujuk ke tutorial. Layanan target ini terhubung ke kluster AKS, dan merupakan layanan tempat driver CSI menyinkronkan rahasia.

az keyvault create \ --resource-group MyResourceGroup \ --name MyKeyVault \ --location EastUSBuat rahasia di Key Vault dengan perintah berikut.

az keyvault secret set \ --vault-name MyKeyVault \ --name ExampleSecret \ --value MyAKSExampleSecret

Membuat koneksi layanan di AKS dengan Konektor Layanan

Buat koneksi layanan antara kluster AKS dan Azure Key Vault menggunakan portal Azure atau Azure CLI.

Buka layanan Kubernetes Anda di portal Azure dan pilih Konektor Layanan dari menu sebelah kiri.

Pilih Buat dan isi pengaturan berikut. Biarkan pengaturan lain dengan nilai defaultnya.

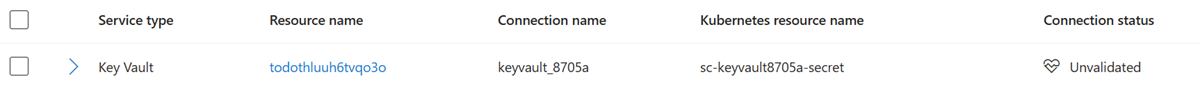

Pengaturan Pilihan Deskripsi Namespace Kubernetes Default Namespace tempat Anda memerlukan koneksi dalam kluster. Jenis layanan Key Vault (aktifkan CSI) Pilih Key Vault sebagai jenis layanan target dan periksa opsi aktifkan CSI . Nama koneksi keyvault_conn Gunakan nama koneksi yang disediakan oleh Konektor Layanan atau pilih nama koneksi Anda sendiri. Langganan <MySubscription>Langganan untuk layanan target Azure Key Vault Anda. Brankas kunci <MyKeyVault>Brankas kunci target yang ingin Anda sambungkan. Jenis klien Python Bahasa atau kerangka kerja kode yang Anda gunakan untuk menyambungkan ke layanan target. Setelah koneksi dibuat, halaman Konektor Layanan menampilkan informasi tentang koneksi baru.

Menguji koneksi

Klon sampel repositori:

git clone https://github.com/Azure-Samples/serviceconnector-aks-samples.gitBuka folder sampel repositori untuk Azure Key Vault:

cd serviceconnector-aks-samples/azure-keyvault-csi-providerGanti tempat penampung dalam

secret_provider_class.yamlfile diazure-keyvault-csi-providerfolder.- Ganti dengan nama brankas kunci yang kami buat dan sambungkan

<AZURE_KEYVAULT_NAME>. Anda bisa mendapatkan nilai dari portal Azure Service Connector. - Ganti

<AZURE_KEYVAULT_TENANTID>dengan ID penyewa brankas kunci. Anda bisa mendapatkan nilai dari portal Microsoft Azure Konektor Layanan. - Ganti

<AZURE_KEYVAULT_CLIENTID>dengan ID klien identitas addonazureKeyvaultSecretsProvider. Anda dapat memperoleh nilai dari portal Azure di Service Connector. - Ganti

<KEYVAULT_SECRET_NAME>dengan nama rahasia brankas kunci yang kami buat, misalnya,ExampleSecret

- Ganti dengan nama brankas kunci yang kami buat dan sambungkan

Sebarkan sumber daya Kubernetes ke kluster Anda dengan

kubectl applyperintah . Instalkubectlsecara lokal menggunakan perintah az aks install-cli jika tidak diinstal.Sebarkan

SecretProviderClassdefinisi sumber daya kustom (CRD).kubectl apply -f secret_provider_class.yamlSebarkan

pod. Perintah membuat pod bernamasc-demo-keyvault-csidi namespace default kluster AKS Anda.kubectl apply -f pod.yaml

Periksa apakah penyebaran berhasil dengan melihat pod dengan

kubectl.kubectl get pod/sc-demo-keyvault-csiSetelah pod dimulai, tersedia konten yang dipasang pada jalur volume yang ditentukan dalam penyebaran YAML Anda. Gunakan perintah berikut untuk memvalidasi rahasia Anda dan mencetak rahasia pengujian.

Tampilkan rahasia yang disimpan di penyimpanan rahasia menggunakan perintah berikut.

kubectl exec sc-demo-keyvault-csi -- ls /mnt/secrets-store/Tampilkan rahasia di penyimpanan menggunakan perintah berikut. Contoh perintah ini menunjukkan rahasia

ExampleSecretpengujian .kubectl exec sc-demo-keyvault-csi -- cat /mnt/secrets-store/ExampleSecret

Membersihkan sumber daya

Jika Anda tidak perlu menggunakan kembali sumber daya yang Anda buat dalam tutorial ini, hapus semua sumber daya yang Anda buat dengan menghapus grup sumber daya Anda.

az group delete \

--resource-group MyResourceGroup

Langkah berikutnya

Baca artikel berikut untuk mempelajari selengkapnya tentang konsep Konektor Layanan dan caranya membantu AKS terhubung ke layanan.