Kekuatan autentikasi Akses Bersyarah Kustom

Administrator juga dapat membuat hingga 15 kekuatan autentikasi kustom mereka sendiri agar sesuai dengan kebutuhan mereka. Kekuatan autentikasi kustom dapat berisi salah satu kombinasi yang didukung dalam tabel sebelumnya.

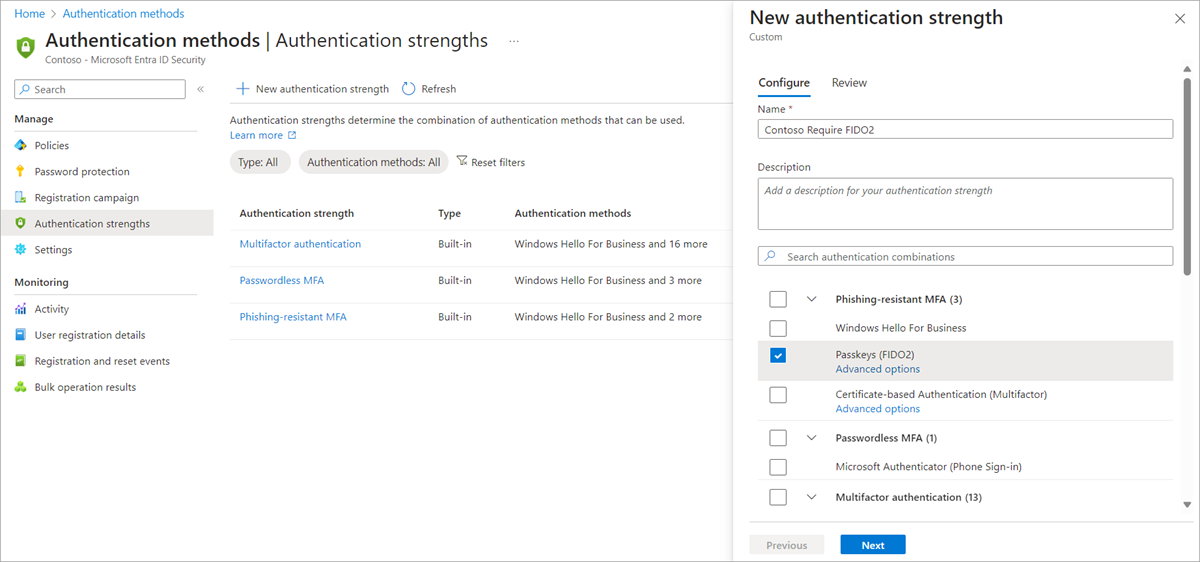

Masuk ke pusat admin Microsoft Entra sebagai Administrator.

Telusuri ke kekuatan Autentikasi metode>Autentikasi Perlindungan>.

Pilih Kekuatan autentikasi baru.

Berikan Nama deskriptif untuk kekuatan autentikasi baru Anda.

Secara opsional berikan Deskripsi.

Pilih salah satu metode yang tersedia yang ingin Anda izinkan.

Pilih Berikutnya dan tinjau konfigurasi kebijakan.

Memperbarui dan menghapus kekuatan autentikasi kustom

Anda dapat mengedit kekuatan autentikasi kustom. Jika dirujuk oleh kebijakan Akses Bersyar, kebijakan tersebut tidak dapat dihapus, dan Anda perlu mengonfirmasi pengeditan apa pun. Untuk memeriksa apakah kekuatan autentikasi dirujuk oleh kebijakan Akses Bersyar, klik kolom Kebijakan Akses Bersyar.

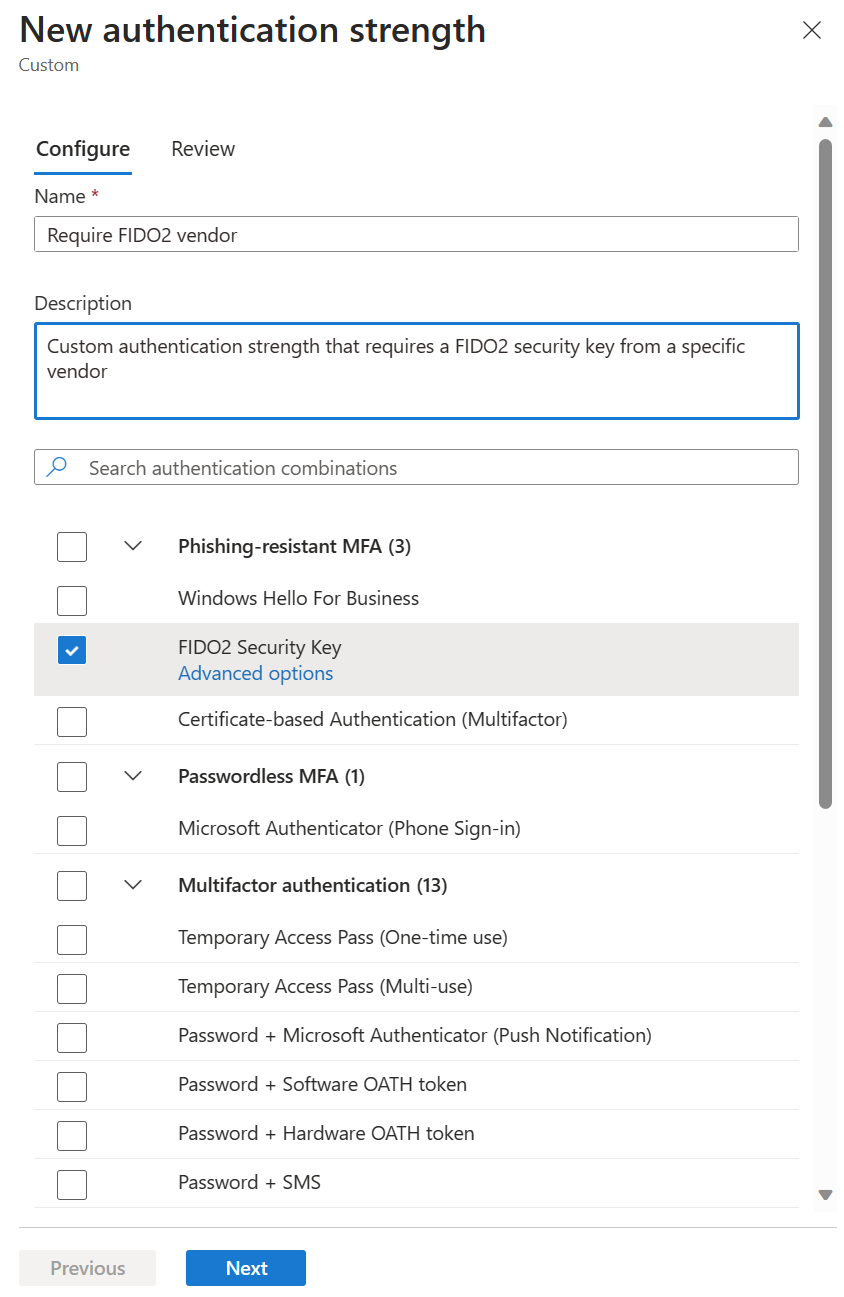

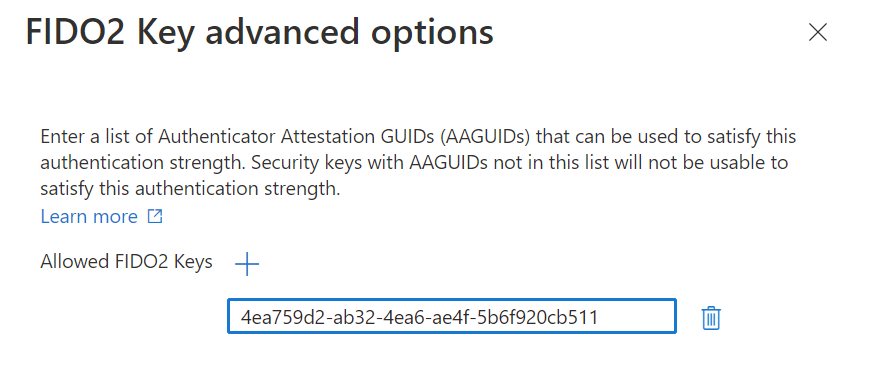

Opsi lanjutan kunci keamanan FIDO2

Anda dapat membatasi penggunaan kunci keamanan FIDO2 berdasarkan GUID Pengesahan Authenticator (AAGUID) mereka. Kemampuan ini memungkinkan administrator untuk memerlukan kunci keamanan FIDO2 dari produsen tertentu untuk mengakses sumber daya. Untuk memerlukan kunci keamanan FIDO2 tertentu, pertama-tama buat kekuatan autentikasi kustom. Lalu pilih Kunci Keamanan FIDO2, dan klik Opsi tingkat lanjut.

Di samping Kunci FIDO2 yang Diizinkan klik +, salin nilai AAGUID, dan klik Simpan.

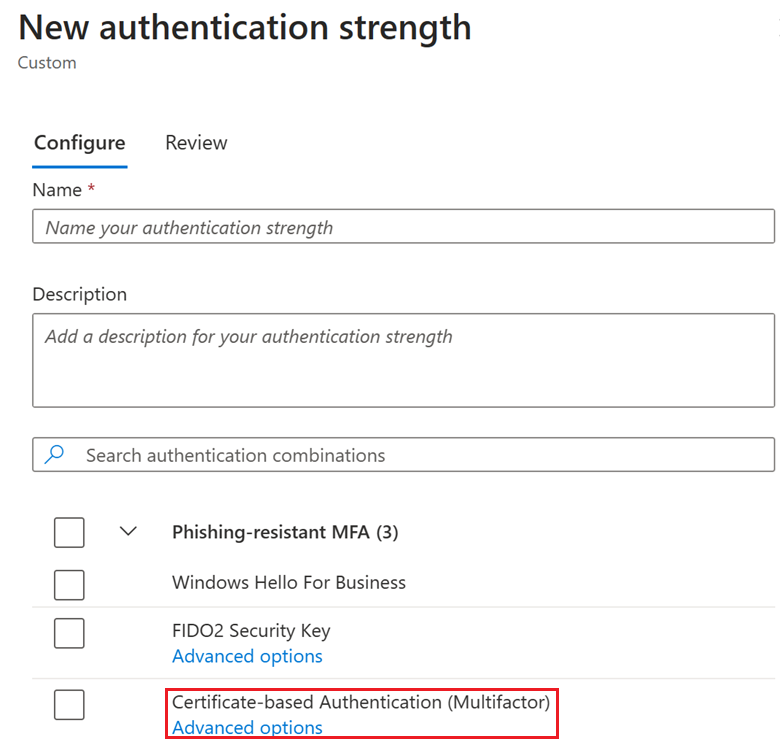

Opsi tingkat lanjut autentikasi berbasis sertifikat

Dalam kebijakan Metode autentikasi, Anda dapat mengonfigurasi apakah sertifikat terikat dalam sistem ke tingkat perlindungan autentikasi faktor tunggal atau multifaktor, berdasarkan penerbit sertifikat atau OID kebijakan. Anda juga dapat memerlukan sertifikat autentikasi faktor tunggal atau multifaktor untuk sumber daya tertentu, berdasarkan kebijakan kekuatan autentikasi Akses Bersyarat.

Dengan menggunakan opsi tingkat lanjut kekuatan autentikasi, Anda dapat memerlukan penerbit sertifikat atau OID kebijakan tertentu untuk membatasi rincian masuk lebih lanjut ke aplikasi.

Misalnya, Contoso mengeluarkan kartu pintar kepada karyawan dengan tiga jenis sertifikat multifaktor yang berbeda. Satu sertifikat adalah untuk izin rahasia, yang lain untuk izin rahasia, dan yang ketiga adalah untuk izin rahasia teratas. Masing-masing dibedakan oleh properti sertifikat, seperti OID kebijakan atau penerbit. Contoso ingin memastikan bahwa hanya pengguna dengan sertifikat multifaktor yang sesuai yang dapat mengakses data untuk setiap klasifikasi.

Bagian berikutnya menunjukkan cara mengonfigurasi opsi tingkat lanjut untuk CBA dengan menggunakan pusat admin Microsoft Entra dan Microsoft Graph.

Pusat admin Microsoft Entra

Masuk ke pusat admin Microsoft Entra sebagai Administrator.

Telusuri ke kekuatan Autentikasi metode>Autentikasi Perlindungan>.

Pilih Kekuatan autentikasi baru.

Berikan Nama deskriptif untuk kekuatan autentikasi baru Anda.

Secara opsional berikan Deskripsi.

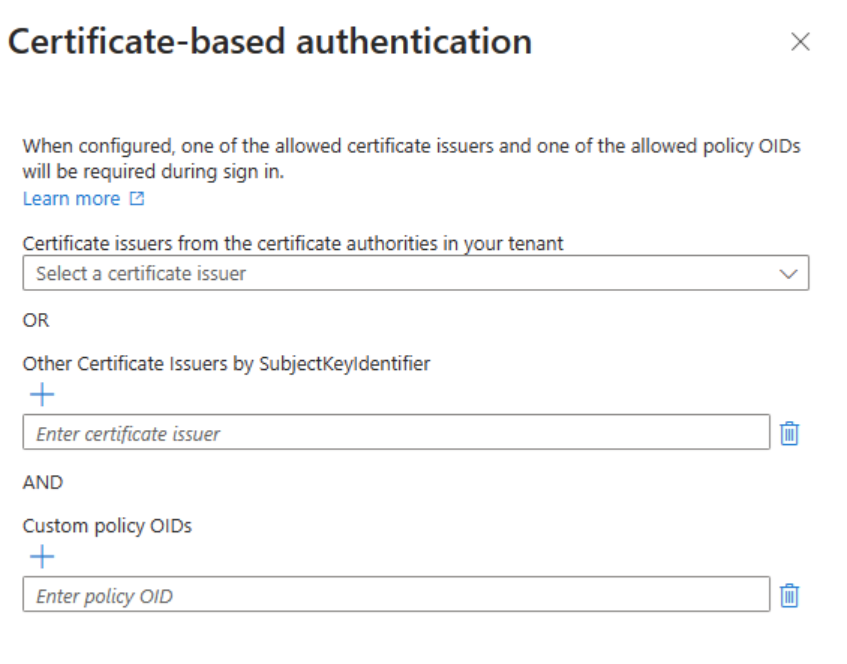

Di bawah Autentikasi berbasis sertifikat (baik faktor tunggal atau multifaktor), klik Opsi tingkat lanjut.

Anda dapat memilih penerbit sertifikat dari menu drop-down, ketik penerbit sertifikat dan ketik OID kebijakan yang diizinkan. Menu drop-down mencantumkan semua otoritas sertifikat dari penyewa terlepas dari apakah mereka faktor tunggal atau multifaktor.

- Jika penerbit sertifikat yang diizinkan DAN OID Kebijakan yang Diizinkan dikonfigurasi, ada hubungan AND. Pengguna harus menggunakan sertifikat yang memenuhi kedua kondisi tersebut.

- Antara daftar Penerbit sertifikat yang diizinkan dan daftar OID Kebijakan yang Diizinkan, ada hubungan OR. Pengguna harus menggunakan sertifikat yang memenuhi salah satu penerbit atau OID kebijakan.

- Gunakan Penerbit sertifikat lain oleh SubjectkeyIdentifier jika sertifikat yang ingin Anda gunakan tidak diunggah ke otoritas Sertifikat di penyewa Anda. Pengaturan ini dapat digunakan untuk skenario pengguna eksternal, jika pengguna mengautentikasi di penyewa rumah mereka.

Klik Berikutnya untuk meninjau konfigurasi, lalu klik Buat.

Microsoft Graph

Untuk membuat kebijakan kekuatan autentikasi Akses Bersyar baru dengan kombinasi sertifikatKonfigurasi:

POST /beta/identity/conditionalAccess/authenticationStrength/policies

{

"displayName": "CBA Restriction",

"description": "CBA Restriction with both IssuerSki and OIDs",

"allowedCombinations": [

" x509CertificateMultiFactor "

],

"combinationConfigurations": [

{

"@odata.type": "#microsoft.graph.x509CertificateCombinationConfiguration",

"appliesToCombinations": [

"x509CertificateMultiFactor"

],

"allowedIssuerSkis": ["9A4248C6AC8C2931AB2A86537818E92E7B6C97B6"],

"allowedPolicyOIDs": [

"1.2.3.4.6",

"1.2.3.4.5.6"

]

}

]

}

Untuk menambahkan kombinasi baruKonfigurasi ke kebijakan yang ada:

POST beta/identity/conditionalAccess/authenticationStrength/policies/{authenticationStrengthPolicyId}/combinationConfigurations

{

"@odata.type": "#microsoft.graph.x509CertificateCombinationConfiguration",

"allowedIssuerSkis": [

"9A4248C6AC8C2931AB2A86537818E92E7B6C97B6"

],

"allowedPolicyOIDs": [],

"appliesToCombinations": [

"x509CertificateSingleFactor "

]

}

Pembatasan

Opsi lanjutan kunci keamanan FIDO2

- Opsi Lanjutan kunci keamanan FIDO2 - Opsi tingkat lanjut tidak didukung untuk pengguna eksternal dengan penyewa rumah yang terletak di cloud Microsoft yang berbeda dari penyewa sumber daya.

Opsi tingkat lanjut autentikasi berbasis sertifikat

Hanya satu sertifikat yang dapat digunakan di setiap sesi browser. Setelah Anda masuk dengan sertifikat, sertifikat di-cache di browser selama durasi sesi. Anda tidak akan diminta untuk memilih sertifikat lain jika tidak memenuhi persyaratan kekuatan autentikasi. Anda perlu keluar dan masuk kembali untuk memulai ulang sesi. Lalu pilih sertifikat yang relevan.

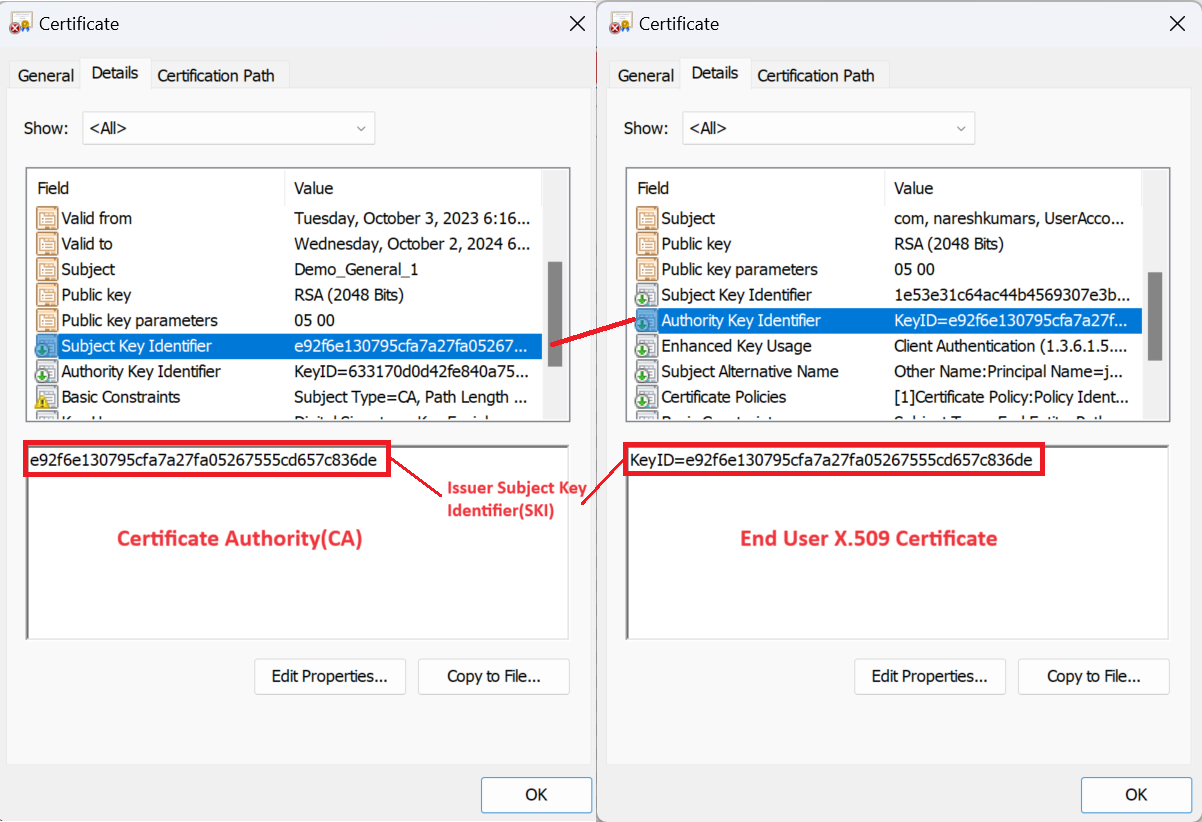

Otoritas Sertifikat dan sertifikat pengguna harus sesuai dengan standar X.509 v3. Secara khusus, untuk memberlakukan pembatasan CBA SKI penerbit, sertifikat memerlukan AKIs yang valid:

Catatan

Jika sertifikat tidak sesuai, autentikasi pengguna mungkin berhasil, tetapi tidak memenuhi pembatasan issuerSki untuk kebijakan kekuatan autentikasi.

Selama masuk, 5 OID kebijakan pertama dari sertifikat pengguna akhir dipertimbangkan, dan dibandingkan dengan OID kebijakan yang dikonfigurasi dalam kebijakan kekuatan autentikasi. Jika sertifikat pengguna akhir memiliki lebih dari 5 OID kebijakan, 5 OID kebijakan pertama dalam urutan leksikal yang sesuai dengan persyaratan kekuatan autentikasi diperhitungkan.

Untuk pengguna B2B, mari kita ambil contoh di mana Contoso telah mengundang pengguna dari Fabrikam ke penyewa mereka. Dalam hal ini, Contoso adalah penyewa sumber daya dan Fabrikam adalah penyewa rumah.

- Saat pengaturan akses lintas penyewa Nonaktif (Contoso tidak menerima MFA yang dilakukan oleh penyewa rumah) - Menggunakan autentikasi berbasis sertifikat pada penyewa sumber daya tidak didukung.

- Saat pengaturan akses lintas penyewa Aktif, Fabrikam dan Contoso berada di cloud Microsoft yang sama – artinya, penyewa Fabrikam dan Contoso berada di cloud komersial Azure atau di cloud Azure untuk Pemerintah AS. Selain itu, Contoso mempercayai MFA yang dilakukan pada penyewa rumah. Dalam hal ini:

- Akses ke sumber daya tertentu dapat dibatasi dengan menggunakan OID kebijakan atau "penerbit sertifikat lain oleh SubjectkeyIdentifier" dalam kebijakan kekuatan autentikasi kustom.

- Akses ke sumber daya tertentu dapat dibatasi dengan menggunakan pengaturan "Penerbit sertifikat lain oleh SubjectkeyIdentifier" dalam kebijakan kekuatan autentikasi kustom.

- Saat pengaturan akses lintas penyewa Aktif, Fabrikam dan Contoso tidak berada di cloud Microsoft yang sama – misalnya, penyewa Fabrikam ada di cloud komersial Azure dan penyewa Contoso berada di cloud Azure untuk Pemerintah AS - akses ke sumber daya tertentu tidak dapat dibatasi dengan menggunakan ID penerbit atau OID kebijakan dalam kebijakan kekuatan autentikasi kustom.

Pemecahan masalah opsi tingkat lanjut kekuatan autentikasi

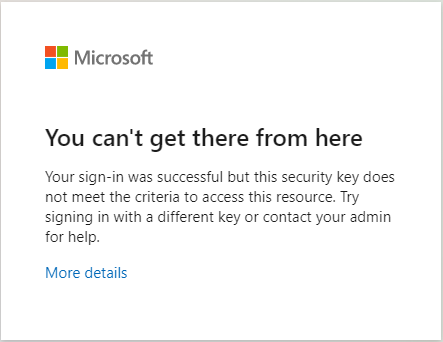

Pengguna tidak dapat menggunakan kunci keamanan FIDO2 mereka untuk masuk

Administrator Akses Bersyar bisa membatasi akses ke kunci keamanan tertentu. Saat pengguna mencoba masuk dengan menggunakan kunci yang tidak dapat mereka gunakan, anda tidak bisa sampai di sana dari sini pesan muncul. Pengguna harus memulai ulang sesi, dan masuk dengan kunci keamanan FIDO2 yang berbeda.

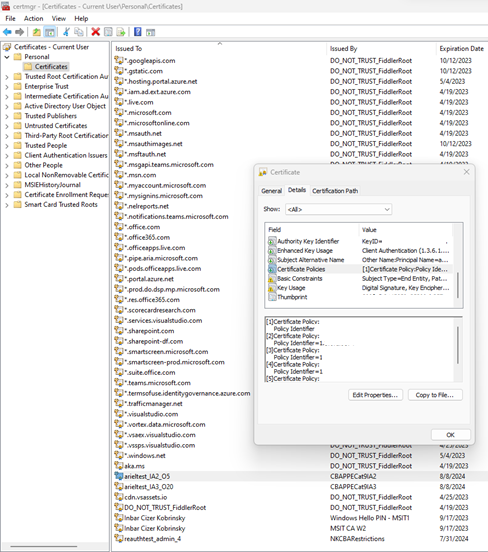

Cara memeriksa OID dan penerbit kebijakan sertifikat

Anda dapat mengonfirmasi properti sertifikat pribadi yang cocok dengan konfigurasi dalam opsi tingkat lanjut kekuatan autentikasi.

Di perangkat pengguna, masuk sebagai Administrator. Klik Jalankan, ketik certmgr.msc, dan tekan Enter. Untuk memeriksa OID kebijakan, klik Pribadi, klik kanan sertifikat dan klik Detail.

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk