Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Untuk melindungi pengguna Anda, Anda dapat mengonfigurasi kebijakan Microsoft Entra Conditional Access berbasis risiko yang dapat merespons perilaku berisiko secara otomatis. Kebijakan ini dapat secara otomatis memblokir upaya masuk atau memerlukan tindakan tambahan, seperti memerlukan perubahan kata sandi yang aman atau meminta autentikasi multifaktor Microsoft Entra. Kebijakan ini bekerja dengan kebijakan Microsoft Entra Conditional Access yang ada sebagai lapisan perlindungan tambahan untuk organisasi Anda. Pengguna mungkin tidak pernah memicu perilaku berisiko dalam salah satu kebijakan ini, tetapi organisasi Anda dilindungi jika upaya untuk membahayakan keamanan Anda dibuat.

Penting

Tutorial ini menunjukkan kepada administrator cara mengaktifkan autentikasi multifaktor berbasis risiko (MFA).

Jika tim TI Anda belum mengaktifkan kemampuan untuk menggunakan autentikasi multifaktor Microsoft Entra atau Anda mengalami masalah selama masuk, hubungi staf dukungan Anda untuk bantuan tambahan.

Dalam tutorial ini, Anda akan mempelajari cara:

- Memahami kebijakan yang tersedia

- Mengaktifkan pendaftaran autentikasi multifaktor Microsoft Entra

- Mengaktifkan perubahan kata sandi berbasis risiko

- Mengaktifkan autentikasi multifaktor berbasis risiko

- Menguji kebijakan berbasis risiko untuk upaya masuk pengguna

Prasyarat

Untuk menyelesaikan tutorial ini, Anda memerlukan sumber daya dan hak istimewa berikut:

- Penyewa Microsoft Entra yang berfungsi dengan setidaknya Microsoft Entra ID P2 atau lisensi uji coba diaktifkan.

- Jika diperlukan, buat satu secara gratis.

- Akun dengan hak istimewa Administrator Keamanan.

- ID Microsoft Entra dikonfigurasi untuk pengaturan ulang kata sandi mandiri dan autentikasi multifaktor Microsoft Entra

- Jika diperlukan, selesaikan tutorial untuk mengaktifkan Microsoft Entra SSPR.

- Jika diperlukan, selesaikan tutorial untuk mengaktifkan autentikasi multifaktor Microsoft Entra.

Gambaran umum Microsoft Entra ID Protection

Setiap hari, Microsoft mengumpulkan dan menganalisis triliunan sinyal anonim sebagai bagian dari upaya masuk pengguna. Sinyal ini memudahkan pembuatan pola perilaku masuk pengguna yang baik, dan mengidentifikasi potensi upaya masuk berisiko. Microsoft Entra ID Protection dapat meninjau upaya masuk pengguna dan mengambil tindakan ekstra jika ada perilaku yang mencurigakan:

Beberapa tindakan berikut mungkin memicu deteksi risiko Microsoft Entra ID Protection:

- Pengguna dengan kredensial yang bocor.

- Proses masuk dari alamat IP anonim.

- Perjalanan tidak memungkinkan ke lokasi yang tidak biasa.

- Masuk dari perangkat terinfeksi.

- Masuk dari alamat IP dengan aktivitas mencurigakan.

- Proses masuk dari lokasi yang tidak dikenal.

Artikel ini memandu Anda mengaktifkan tiga kebijakan untuk melindungi pengguna dan mengotomatiskan respons terhadap aktivitas yang mencurigakan.

- Kebijakan pendaftaran autentikasi multifaktor

- Pastikan pengguna terdaftar untuk autentikasi multifaktor Microsoft Entra. Jika kebijakan risiko masuk meminta MFA, pengguna harus sudah terdaftar untuk autentikasi multifaktor Microsoft Entra.

- Kebijakan risiko pengguna

- Mengidentifikasi dan mengotomatiskan respons terhadap akun pengguna yang mungkin memiliki kredensial yang disusupi. Dapat meminta pengguna untuk membuat kata sandi baru.

- Kebijakan Risiko Masuk Akun

- Mengidentifikasi dan mengotomatiskan respons terhadap upaya masuk yang mencurigakan. Dapat meminta pengguna untuk memberikan bentuk verifikasi tambahan menggunakan autentikasi multifaktor Microsoft Entra.

Saat mengaktifkan kebijakan berbasis risiko, Anda juga dapat memilih ambang batas untuk tingkat risiko - rendah, sedang, atau tinggi. Fleksibilitas ini memungkinkan Anda memutuskan seberapa agresif Anda ingin dalam memberlakukan kontrol apa pun untuk peristiwa masuk yang mencurigakan. Microsoft merekomendasikan konfigurasi kebijakan berikut.

Untuk informasi selengkapnya tentang Microsoft Entra ID Protection, lihat Apa itu Microsoft Entra ID Protection?

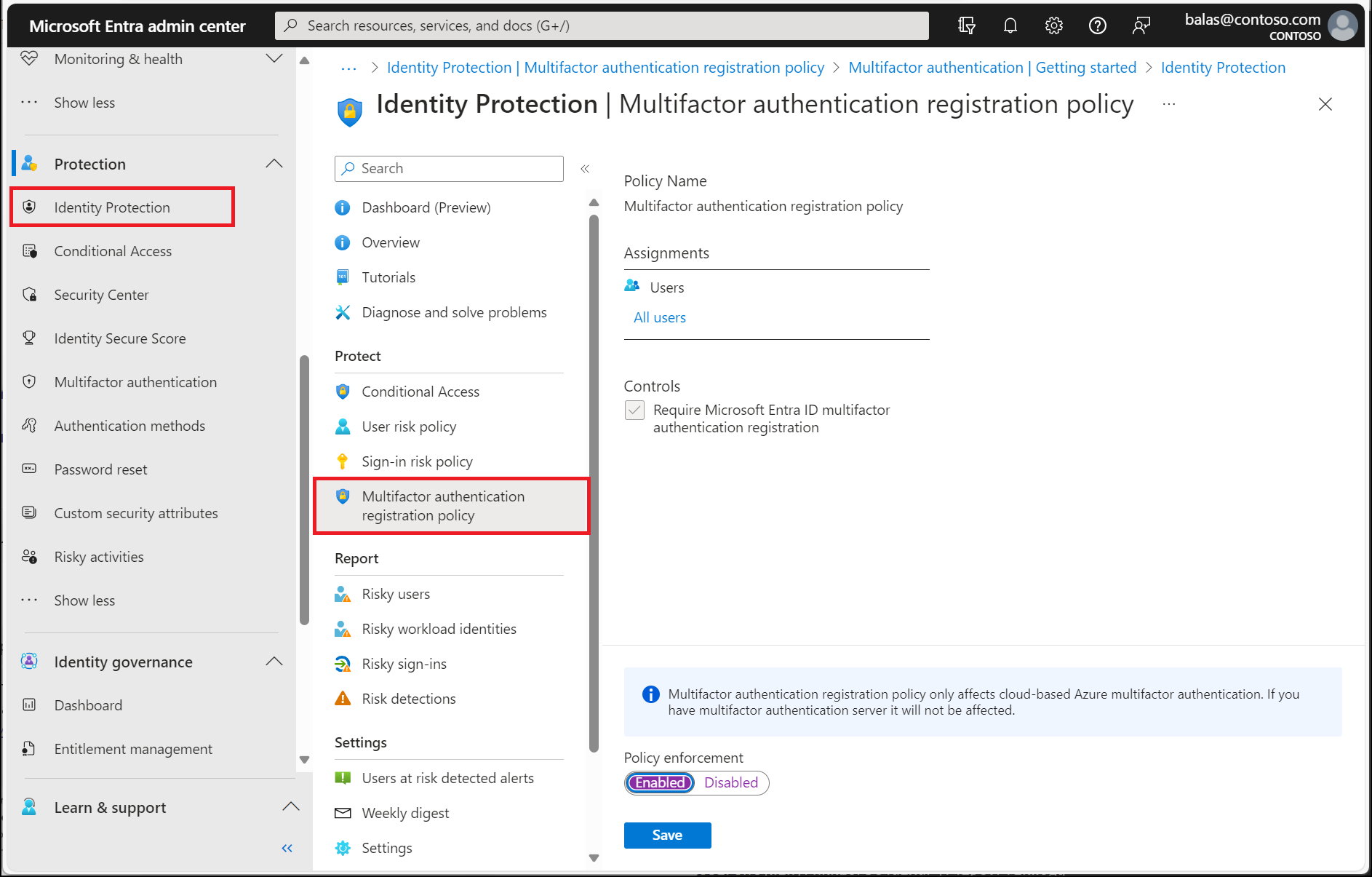

Mengaktifkan kebijakan pendaftaran autentikasi multifaktor

Microsoft Entra ID Protection menyertakan kebijakan default yang dapat membantu membuat pengguna terdaftar untuk autentikasi multifaktor Microsoft Entra. Jika Anda menggunakan kebijakan lain untuk melindungi peristiwa masuk, pengguna perlu sudah terdaftar untuk MFA. Jika Anda mengaktifkan kebijakan ini, pengguna tidak diwajibkan untuk melakukan MFA setiap kali ada peristiwa masuk. Kebijakan hanya memeriksa status pendaftaran untuk pengguna dan meminta mereka untuk melakukan pra-pendaftaran jika diperlukan.

Disarankan untuk mengaktifkan kebijakan pendaftaran ini untuk pengguna yang menggunakan autentikasi multifaktor. Untuk mengaktifkan kebijakan ini, selesaikan langkah-langkah berikut:

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Keamanan.

- Telusuri Perlindungan ID>Dasbor>kebijakan pendaftaran autentikasi Multifaktor.

- Secara default, kebijakan berlaku untuk Semua pengguna. Jika diinginkan, pilih Penugasan, lalu pilih pengguna atau grup untuk menerapkan kebijakan.

- Di bawah Kontrol, pilih Akses. Pastikan opsi untuk Mewajibkan pendaftaran autentikasi multifaktor Microsoft Entra dicentang, lalu pilih Pilih.

- Atur Terapkan Kebijakan ke Aktif, lalu pilih Simpan.

Mengaktifkan kebijakan risiko pengguna untuk perubahan kata sandi

Microsoft bekerja sama dengan peneliti, penegak hukum, berbagai tim keamanan di Microsoft, dan sumber tepercaya lainnya untuk menemukan pasangan nama pengguna dan kata sandi. Jika salah satu pasangan ini cocok dengan akun di lingkungan Anda, perubahan kata sandi berbasis risiko dapat diminta. Kebijakan dan tindakan ini mewajibkan pengguna memperbarui kata sandinya sebelum dapat masuk untuk memastikan info masuk yang diekspos sebelumnya tidak berfungsi lagi.

Untuk mengaktifkan kebijakan ini, selesaikan langkah-langkah berikut:

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Akses Bersyarat.

- Telusuri ke Entra ID>Akses Bersyarat.

- Pilih Kebijakan baru.

- Beri nama pada kebijakan Anda. Sebaiknya organisasi membuat standar yang bermakna untuk nama kebijakannya.

- Di bawah Penugasan, pilih Pengguna atau identitas beban kerja.

- Di bawah Sertakan, pilih Semua pengguna.

- Di bawah Kecualikan, pilih Pengguna dan grup dan pilih akun akses darurat atau akun break-glass untuk organisasi Anda.

- Pilih Selesai.

- Di bawah Sumber daya Target>Sertakan, pilih Semua sumber daya (sebelumnya 'Semua aplikasi cloud').

- Dalam Kondisi>Risiko pengguna, atur Konfigurasikan ke Ya.

- Di bawah Konfigurasikan tingkat risiko pengguna yang diperlukan agar kebijakan diberlakukan, pilih Tinggi. Panduan ini didasarkan pada rekomendasi Microsoft dan mungkin berbeda untuk setiap organisasi

- Pilih Selesai.

- Di bawah Kontrol akses>Pemberian, pilih Berikan akses.

- Pilih Perlu remediasi risiko. Kontrol Memerlukan pemberian kekuatan autentikasi dipilih secara otomatis. Pilih kekuatan yang sesuai untuk organisasi Anda.

- Pilih Pilih.

- Pada bagian Sesi, Frekuensi masuk - Setiap kali diterapkan secara otomatis sebagai kontrol sesi dan diperlukan.

- Konfirmasi pengaturan Anda dan atur Aktifkan kebijakan ke Khusus laporan.

- Pilih Buat untuk membuat kebijakan Anda.

Setelah mengonfirmasi pengaturan Anda menggunakan dampak kebijakan atau mode khusus laporan, pindahkan tombol Aktifkan kebijakan dari Hanya Laporan ke Aktif.

Mengaktifkan kebijakan risiko login untuk Otentikasi Multi-Faktor

Sebagian besar pengguna memiliki perilaku normal yang dapat dilacak. Jika mereka berperilaku di luar kebiasaan ini, hal ini akan berisiko untuk mengizinkan mereka masuk dengan berhasil. Sebagai gantinya, Anda mungkin ingin memblokir pengguna tersebut, atau meminta mereka untuk melakukan autentikasi multifaktor. Jika pengguna berhasil menyelesaikan verifikasi MFA, Anda dapat mempertimbangkannya sebagai upaya masuk yang valid dan memberikan akses ke aplikasi atau layanan.

Untuk mengaktifkan kebijakan ini, selesaikan langkah-langkah berikut:

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Akses Bersyarat.

- Telusuri ke Entra ID>Akses Bersyarat.

- Pilih Kebijakan baru.

- Beri nama pada kebijakan Anda. Sebaiknya organisasi membuat standar yang bermakna untuk nama kebijakannya.

- Di bawah Penugasan, pilih Pengguna atau identitas beban kerja.

- Di bawah Sertakan, pilih Semua pengguna.

- Di bawah Kecualikan, pilih Pengguna dan grup dan pilih akun akses darurat atau akun break-glass untuk organisasi Anda.

- Pilih Selesai.

- Di bawah Aplikasi atau tindakan cloud>Sertakan, pilih Semua sumber daya (sebelumnya 'Semua aplikasi cloud').

- Di bawah Kondisi>Risiko masuk, atur Konfigurasi ke Ya.

- Di bawah Pilih tingkat risiko masuk tempat kebijakan ini akan berlaku, pilih Tinggi dan Sedang. Panduan ini didasarkan pada rekomendasi Microsoft dan mungkin berbeda untuk setiap organisasi

- Pilih Selesai.

- Di bawah Kontrol akses>Pemberian, pilih Berikan akses.

- Pilih Perlu kekuatan autentikasi, lalu pilih kekuatan autentikasi Multifaktor bawaan dari daftar.

- Pilih Pilih.

- Di bawah Sesi.

- Pilih Frekuensi masuk.

- Pastikan Setiap kali dipilih.

- Pilih Pilih.

- Konfirmasi pengaturan Anda dan atur Aktifkan kebijakan ke Khusus laporan.

- Pilih Buat untuk membuat untuk mengaktifkan kebijakan Anda.

Setelah mengonfirmasi pengaturan Anda menggunakan dampak kebijakan atau mode khusus laporan, pindahkan tombol Aktifkan kebijakan dari Hanya Laporan ke Aktif.

Skenario tanpa kata sandi

Untuk organisasi yang mengadopsi metode autentikasi tanpa kata sandi , lakukan perubahan berikut:

Memperbarui kebijakan risiko masuk tanpa kata sandi Anda

- Di bawah Pengguna:

- Sertakan, pilih Pengguna dan grup dan targetkan pengguna tanpa kata sandi Anda.

- Di bawah Kecualikan, pilih Pengguna dan grup dan pilih akun akses darurat atau akun break-glass untuk organisasi Anda.

- Pilih Selesai.

- Di bawah Aplikasi atau tindakan cloud>Sertakan, pilih Semua sumber daya (sebelumnya 'Semua aplikasi cloud').

- Di bawah Kondisi>Risiko masuk, atur Konfigurasi ke Ya.

- Di bawah Pilih tingkat risiko masuk tempat kebijakan ini akan berlaku, pilih Tinggi dan Sedang. Untuk informasi selengkapnya tentang tingkat risiko, lihat Memilih tingkat risiko yang dapat diterima.

- Pilih Selesai.

- Di bawah Kontrol akses>Pemberian, pilih Berikan akses.

- Pilih Perlu kekuatan autentikasi, lalu pilih MFA Tanpa Kata Sandibawaan atau MFA tahan Phishing berdasarkan metode mana yang dimiliki pengguna yang ditargetkan.

- Pilih Pilih.

- Di bawah Sesi:

- Pilih Frekuensi masuk.

- Pastikan Setiap kali dipilih.

- Pilih Pilih.

Menguji peristiwa tanda berisiko

Sebagian besar peristiwa masuk pengguna tidak memicu kebijakan berbasis risiko yang dikonfigurasi pada langkah-langkah sebelumnya. Pengguna mungkin tidak pernah melihat permintaan MFA atau mengatur ulang kata sandi mereka. Jika kredensial mereka tetap aman dan perilaku mereka konsisten, upaya masuk mereka akan berhasil.

Untuk menguji kebijakan Microsoft Entra ID Protection yang dibuat pada langkah-langkah sebelumnya, Anda memerlukan cara untuk mensimulasikan perilaku berisiko atau potensi serangan. Langkah-langkah untuk melakukan pengujian ini bervariasi berdasarkan kebijakan Perlindungan ID Microsoft Entra yang ingin Anda validasi. Untuk informasi selengkapnya tentang skenario dan langkah-langkah, lihat Mensimulasikan deteksi risiko di Microsoft Entra ID Protection.

Membersihkan sumber daya

Jika Anda menyelesaikan pengujian dan tidak ingin lagi mengaktifkan kebijakan berbasis risiko, kembali ke setiap kebijakan yang ingin Anda nonaktifkan dan atur Aktifkan kebijakan ke Nonaktif atau hapus.

Langkah berikutnya

Dalam tutorial ini, Anda mengaktifkan kebijakan pengguna berbasis risiko untuk Microsoft Entra ID Protection. Anda mempelajari cara untuk:

- Memahami kebijakan yang tersedia untuk Microsoft Entra ID Protection

- Mengaktifkan pendaftaran autentikasi multifaktor Microsoft Entra

- Mengaktifkan perubahan kata sandi berbasis risiko

- Mengaktifkan autentikasi multifaktor berbasis risiko

- Menguji kebijakan berbasis risiko untuk upaya masuk pengguna