Tutorial - Memprovisikan grup ke Direktori Aktif menggunakan Microsoft Entra Cloud Sync

Tutorial ini memandu Anda membuat dan mengonfigurasi sinkronisasi cloud untuk menyinkronkan grup ke Active Directory lokal.

Memprovisikan ID Microsoft Entra ke Direktori Aktif - Prasyarat

Prasyarat berikut diperlukan untuk menerapkan grup provisi ke Direktori Aktif.

Persyaratan lisensi

Menggunakan fitur ini memerlukan lisensi Microsoft Entra ID P1. Untuk menemukan lisensi yang tepat untuk kebutuhan Anda, lihat Membandingkan fitur Microsoft Entra ID yang tersedia secara umum.

Persyaratan umum

- Akun Microsoft Entra dengan setidaknya peran Administrator Hibrid.

- Lingkungan Active Directory Domain Services lokal dengan sistem operasi Windows Server 2016 atau yang lebih baru.

- Diperlukan untuk atribut Skema AD - msDS-ExternalDirectoryObjectId

- Agen provisi dengan build versi 1.1.1370.0 atau yang lebih baru.

Catatan

Izin ke akun layanan ditetapkan selama penginstalan bersih saja. Jika Anda memutakhirkan dari versi sebelumnya, maka izin perlu ditetapkan secara manual menggunakan cmdlet PowerShell:

$credential = Get-Credential

Set-AADCloudSyncPermissions -PermissionType UserGroupCreateDelete -TargetDomain "FQDN of domain" -EACredential $credential

Jika izin diatur secara manual, Anda perlu memastikan bahwa Baca, Tulis, Buat, dan Hapus semua properti untuk semua objek Grup dan Pengguna turunan.

Izin ini tidak diterapkan ke objek AdminSDHolder secara default cmdlet Microsoft Entra provisioning agent gMSA PowerShell

- Agen provisi harus dapat berkomunikasi dengan satu atau beberapa pengendali domain pada port TCP/389 (LDAP) dan TCP/3268 (Katalog Global).

- Diperlukan untuk pencarian katalog global untuk memfilter referensi keanggotaan yang tidak valid

- Microsoft Entra Koneksi dengan build versi 2.2.8.0 atau yang lebih baru

- Diperlukan untuk mendukung keanggotaan pengguna lokal yang disinkronkan menggunakan Microsoft Entra Koneksi

- Diperlukan untuk menyinkronkan AD:user:objectGUID ke AAD:user:onPremisesObjectIdentifier

Grup yang didukung

Hanya berikut ini yang didukung:

- Hanya grup Keamanan yang dibuat cloud yang didukung

- Grup-grup ini dapat memiliki keanggotaan yang ditetapkan atau dinamis.

- Grup ini hanya dapat berisi pengguna lokal yang disinkronkan dan /atau grup keamanan yang dibuat cloud tambahan.

- Akun pengguna lokal yang disinkronkan dan merupakan anggota grup keamanan yang dibuat cloud ini, dapat berasal dari domain atau lintas domain yang sama, tetapi semuanya harus berasal dari forest yang sama.

- Grup-grup ini ditulis kembali dengan cakupan grup AD universal. Lingkungan lokal Anda harus mendukung cakupan grup universal.

- Grup yang lebih besar dari 50.000 anggota tidak didukung.

- Setiap grup berlapis anak langsung dihitung sebagai satu anggota dalam grup referensi

- Rekonsiliasi grup antara MICROSOFT Entra ID dan Active Directory tidak didukung jika grup diperbarui secara manual di Direktori Aktif.

Informasi Tambahan

Berikut ini adalah informasi tambahan tentang provisi grup ke Direktori Aktif.

- Grup yang disediakan untuk AD menggunakan sinkronisasi cloud hanya dapat berisi pengguna lokal yang disinkronkan dan/atau grup keamanan yang dibuat cloud tambahan.

- Semua pengguna ini harus memiliki atribut onPremisesObjectIdentifier yang diatur di akun mereka.

- OnPremisesObjectIdentifier harus cocok dengan objectGUID yang sesuai di lingkungan AD target.

- Atribut objectGUID pengguna lokal ke atribut pengguna cloud onPremisesObjectIdentifier dapat disinkronkan menggunakan Microsoft Entra Cloud Sync (1.1.1370.0) atau Microsoft Entra Koneksi Sync (2.2.8.0)

- Jika Anda menggunakan Microsoft Entra Koneksi Sync (2.2.8.0) untuk menyinkronkan pengguna, alih-alih Microsoft Entra Cloud Sync, dan ingin menggunakan Provisi ke AD, itu harus 2.2.8.0 atau yang lebih baru.

- Hanya penyewa MICROSOFT Entra ID reguler yang didukung untuk provisi dari ID Microsoft Entra ke Direktori Aktif. Penyewa seperti B2C tidak didukung.

- Pekerjaan provisi grup dijadwalkan untuk berjalan setiap 20 menit.

Asumsi

Tutorial ini mengasumsikan hal berikut:

- Anda memiliki lingkungan lokal Active Directory

- Anda memiliki penyiapan sinkronisasi cloud untuk menyinkronkan pengguna ke ID Microsoft Entra.

- Anda memiliki dua pengguna yang disinkronkan. Britta Simon dan Lola Jacobson. Pengguna ini ada di tempat dan di ID Microsoft Entra.

- Tiga Unit Organisasi telah dibuat di Direktori Aktif - Grup, Penjualan, dan Pemasaran. Mereka memiliki distinguishedNames berikut:

- OU=Marketing,DC=contoso,DC=com

- OU=Sales,DC=contoso,DC=com

- OU=Groups,DC=contoso,DC=com

Buat dua grup di ID Microsoft Entra.

Untuk memulai, kami membuat dua grup di MICROSOFT Entra ID. Satu grup adalah Penjualan dan yang lainnya adalah Pemasaran.

Untuk membuat dua grup, ikuti langkah-langkah ini.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Hibrid.

- Telusuri ke Grup>Identitas>Semua grup.

- Di bagian atas, klik Grup baru.

- Pastikan jenis Grup diatur ke keamanan.

- Untuk Nama Grup masukkan Penjualan

- Untuk Jenis keanggotaan, tetap tetap ditugaskan.

- Klik Buat.

- Ulangi proses ini menggunakan Pemasaran sebagai Nama Grup.

Menambahkan pengguna ke grup yang baru dibuat

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Hibrid.

- Telusuri ke Grup>Identitas>Semua grup.

- Di bagian atas, di kotak pencarian, masukkan Penjualan.

- Klik grup Penjualan baru.

- Di sebelah kiri, klik Anggota

- Di bagian atas, klik Tambahkan anggota.

- Di bagian atas, di kotak pencarian, masukkan Britta Simon.

- Masukkan cek di samping Britta Simon dan klik Pilih

- Itu harus berhasil menambahkannya ke grup.

- Di ujung kiri, klik Semua grup dan ulangi proses ini menggunakan grup Penjualan dan tambahkan Lola Jacobson ke grup tersebut.

Konfigurasikan penyediaan

Untuk mengonfigurasi penyediaan, ikuti langkah-langkah berikut.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Hibrid.

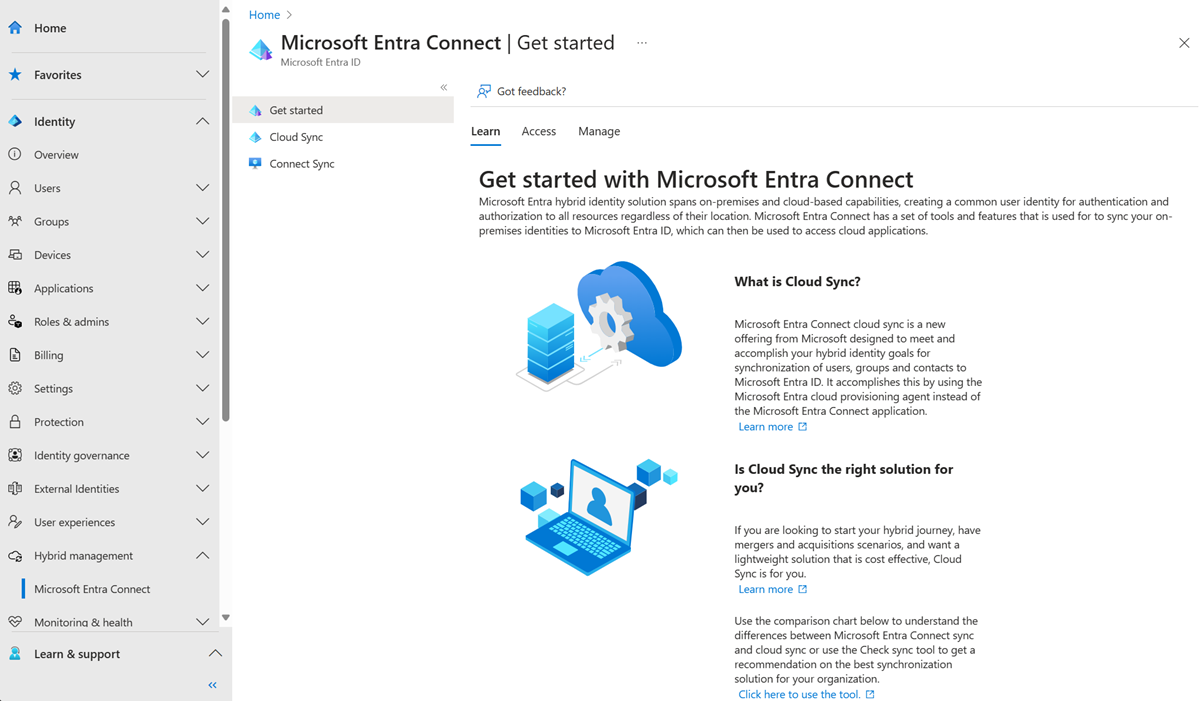

- Telusuri ke Manajemen>Hibrid Identitas>Sinkronisasi Microsoft Entra Koneksi> Cloud.

Pilih Konfigurasi baru.

Pada layar konfigurasi, pilih domain dan apakah Anda akan mengaktifkan sinkronisasi hash kata sandi. Klik Buat.

Layar Memulai terbuka. Dari sini, Anda dapat terus mengonfigurasi sinkronisasi cloud

Di sebelah kiri, klik Filter cakupan.

Di bawah Cakupan grup atur ke Semua Grup keamanan

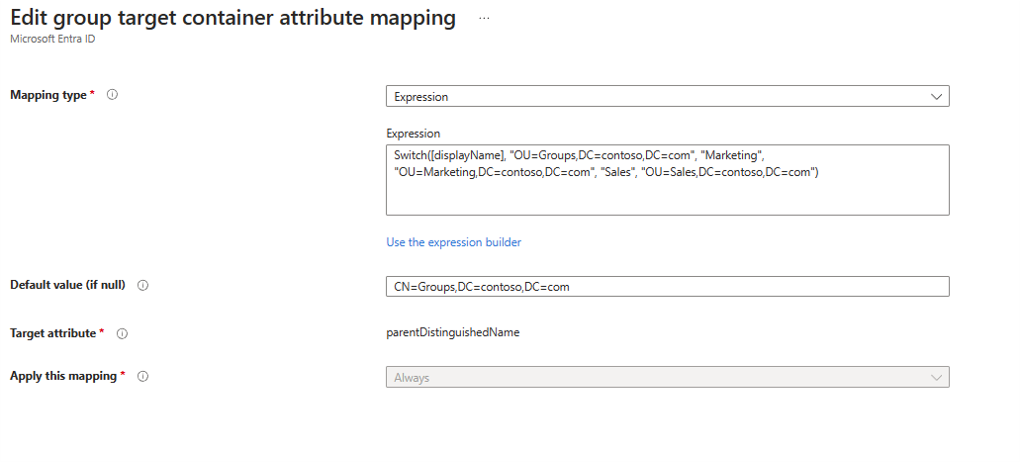

Ubah jenis Pemetaan menjadi Ekspresi

Dalam kotak ekspresi, masukkan yang berikut ini:

Switch([displayName],"OU=Groups,DC=contoso,DC=com","Marketing","OU=Marketing,DC=contoso,DC=com","Sales","OU=Sales,DC=contoso,DC=com")Klik Terapkan - Ini mengubah kontainer target tergantung pada atribut displayName grup.

Klik Simpan

Di sebelah kiri, klik Gambaran Umum

Di bagian atas, klik Tinjau dan aktifkan

Di sebelah kanan, klik Aktifkan konfigurasi

Konfigurasi pengujian

Catatan

Saat menggunakan provisi sesuai permintaan, anggota tidak secara otomatis diprovisi. Anda perlu memilih anggota mana yang ingin Anda uji dan ada batas 5 anggota.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Hibrid.

- Telusuri ke Manajemen>Hibrid Identitas>Sinkronisasi Microsoft Entra Koneksi> Cloud.

Di bawah Konfigurasi, pilih konfigurasi Anda.

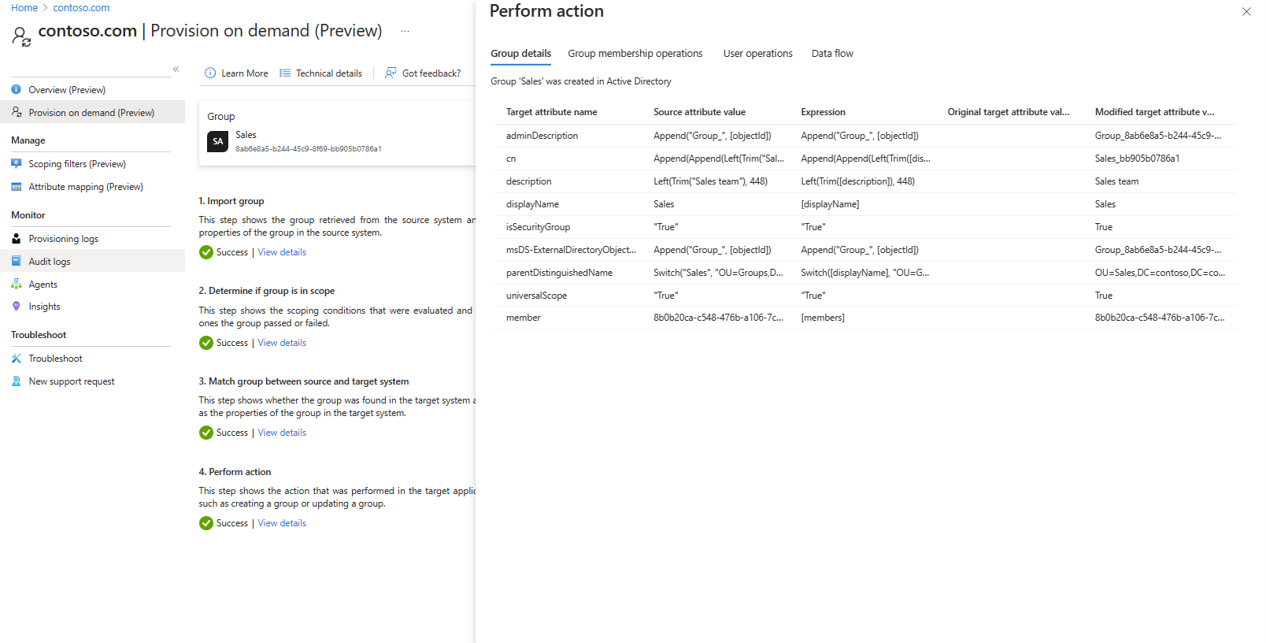

Di sebelah kiri, pilih Provisi sesuai permintaan.

Masukkan Penjualan dalam kotak Grup yang dipilih

Dari bagian Pengguna yang dipilih, pilih beberapa pengguna untuk diuji.

Klik Provisi.

Anda akan melihat grup yang disediakan.

Verifikasi di Direktori Aktif

Sekarang Anda dapat memastikan grup diprovisikan ke Direktori Aktif.

Lakukan:

- Masuk ke lingkungan lokal Anda.

- Luncurkan Pengguna dan Komputer Direktori Aktif

- Verifikasi bahwa grup baru telah disediakan.

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk