Tutorial: Mengintegrasikan satu forest dengan satu penyewa Microsoft Entra

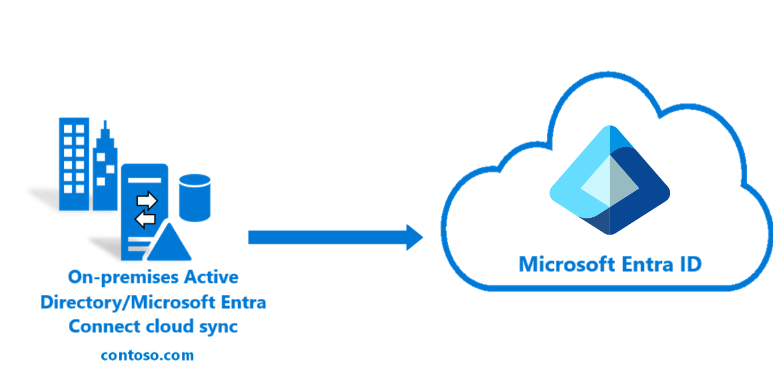

Tutorial ini memancang Anda membuat lingkungan identitas hibrid menggunakan Microsoft Entra Cloud Sync.

Anda dapat menggunakan lingkungan yang Anda buat dalam tutorial ini untuk pengujian atau untuk membiasakan diri dengan sinkronisasi cloud.

Prasyarat

Di pusat admin Microsoft Entra

- Buat akun Administrator Global khusus cloud di penyewa Microsoft Entra Anda. Dengan cara ini, Anda dapat mengelola konfigurasi tenant jika layanan lokal Anda gagal atau menjadi tidak tersedia. Pelajari cara menambahkan akun Administrator Global khusus cloud. Menyelesaikan langkah ini sangat penting untuk memastikan bahwa Anda tidak terkunci dari tenant Anda.

- Tambahkan satu atau beberapa nama domain kustom ke penyewa Microsoft Entra Anda. Pengguna Anda dapat masuk dengan salah satu nama domain ini.

Di lingkungan lokal Anda

Identifikasi server host yang bergabung dengan domain yang menjalankan Windows Server 2016 atau yang lebih besar dengan minimum RAM 4 GB dan runtime .NET 4.7.1+

Jika terdapat firewall antara server dan Microsoft Entra ID, konfigurasikan item yang berikut ini:

Pastikan bahwa agen dapat membuat permintaan keluar ke ID Microsoft Entra melalui port berikut:

Nomor port Cara menggunakannya 80 Mengunduh daftar pencabutan sertifikat (CRL) saat memvalidasi sertifikat TSL/SSL 443 Menangani semua komunikasi keluar dengan layanan 8080 (opsional) Agen melaporkan statusnya setiap 10 menit melalui port 8080, jika port 443 tidak tersedia. Status ini ditampilkan di portal. Jika firewall Anda menerapkan aturan sesuai dengan pengguna asal, buka port ini untuk lalu lintas dari layanan Windows yang berjalan sebagai layanan jaringan.

Jika firewall atau proxy memungkinkan Anda menentukan sufiks yang aman, tambahkan koneksi t ke *.msappproxy.net dan *.servicebus.windows.net. Jika tidak, izinkan akses ke rentang IP pusat data Azure, yang diperbarui setiap minggu.

Agen Anda memerlukan akses ke login.windows.net dan login.microsoftonline.com untuk pendaftaran awal. Buka firewall Anda untuk URL tersebut juga.

Untuk validasi sertifikat, buka blokir URL: mscrl.microsoft.com:80, crl.microsoft.com:80, ocsp.msocsp.com:80, dan www.microsoft.com:80. Karena URL ini digunakan untuk validasi sertifikat dengan produk Microsoft lainnya, Anda mungkin sudah membuka blokir URL ini.

Menginstal agen provisi Microsoft Entra

Jika Anda menggunakan tutorial lingkungan Ad Dasar dan Azure, itu akan menjadi DC1. Untuk menginstal agen, ikuti langkah-langkah berikut:

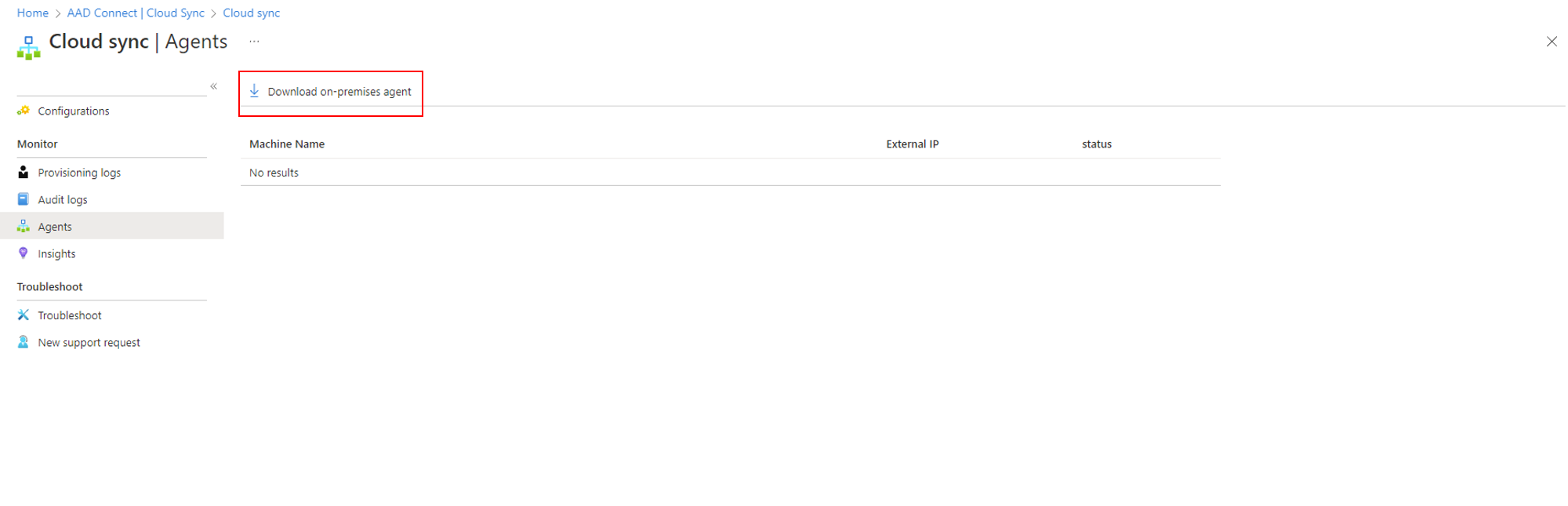

- Di portal Azure, pilih MICROSOFT Entra ID.

- Di sebelah kiri, pilih Microsoft Entra Koneksi.

- Di sebelah kiri, pilih Sinkronisasi cloud.

- Di sebelah kiri, pilih Agen.

- Pilih Unduh agen lokal, dan pilih Terima syarat & unduhan.

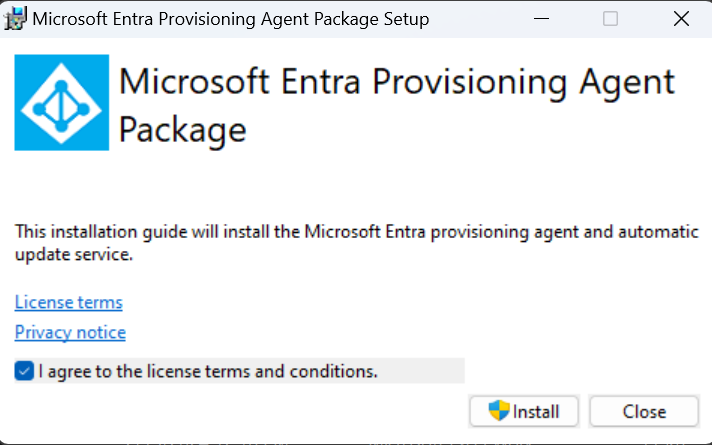

- Setelah Paket Microsoft Entra Koneksi Provisioning Agent diunduh, jalankan file penginstalan AAD Koneksi ProvisioningAgentSetup.exe dari folder unduhan Anda.

Catatan

Saat menginstal untuk penggunaan Cloud Pemerintah AS:

AAD Koneksi ProvisioningAgentSetup.exe ENVIRONMENTNAME=AzureUSGovernment

Lihat "Instal agen di cloud pemerintah AS" untuk informasi selengkapnya.

- Pada layar splash, pilih Saya menyetujui lisensi dan ketentuan, lalu pilih Instal.

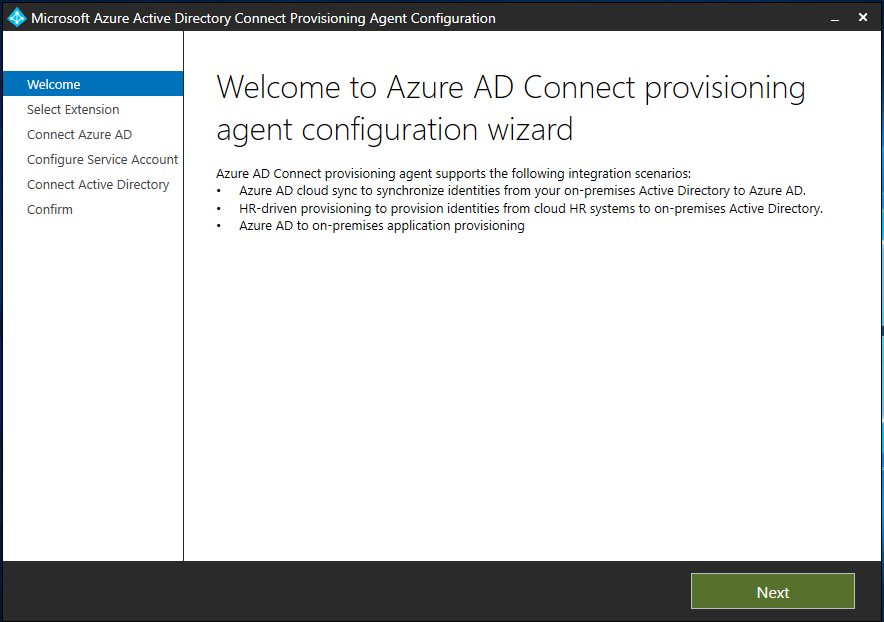

- Setelah operasi penginstalan selesai, wizard konfigurasi diluncurkan. Pilih Berikutnya untuk memulai konfigurasi.

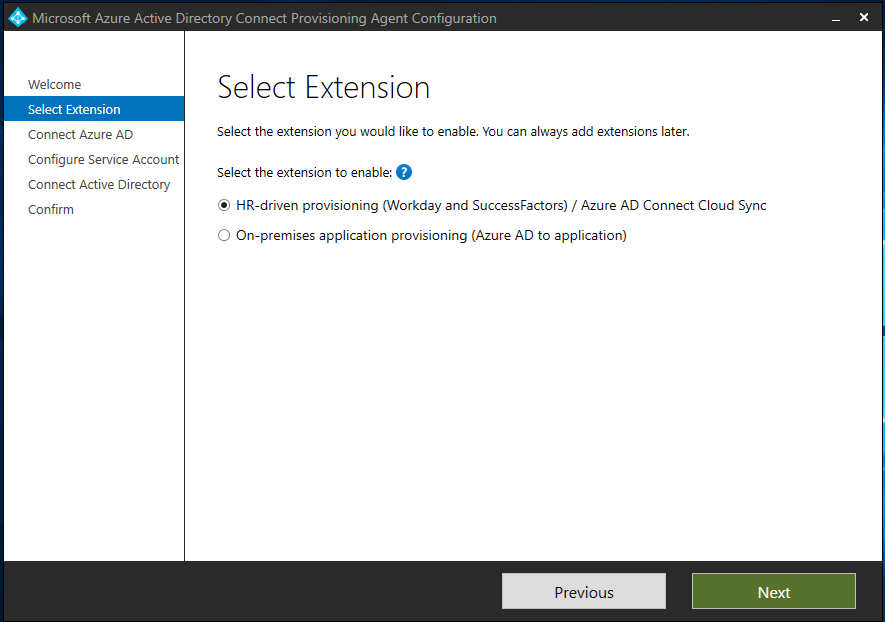

- Pada layar Pilih Ekstensi, pilih Provisi berbasis SDM (Workday dan SuccessFactors) / Microsoft Entra Koneksi sinkronisasi cloud dan pilih Berikutnya.

Catatan

Jika Anda menginstal agen provisi untuk digunakan dengan provisi aplikasi lokal, pilih Provisi aplikasi lokal (ID Microsoft Entra ke aplikasi).

- Masuk dengan akun dengan setidaknya peran Administrator Identitas Hibrid. Jika Anda mengaktifkan keamanan internet Explorer yang ditingkatkan, keamanan akan memblokir proses masuk. Jika demikian, tutup penginstalan, nonaktifkan keamanan yang ditingkatkan Internet Explorer, dan mulai ulang penginstalan Microsoft Entra Koneksi Provisioning Agent Package.

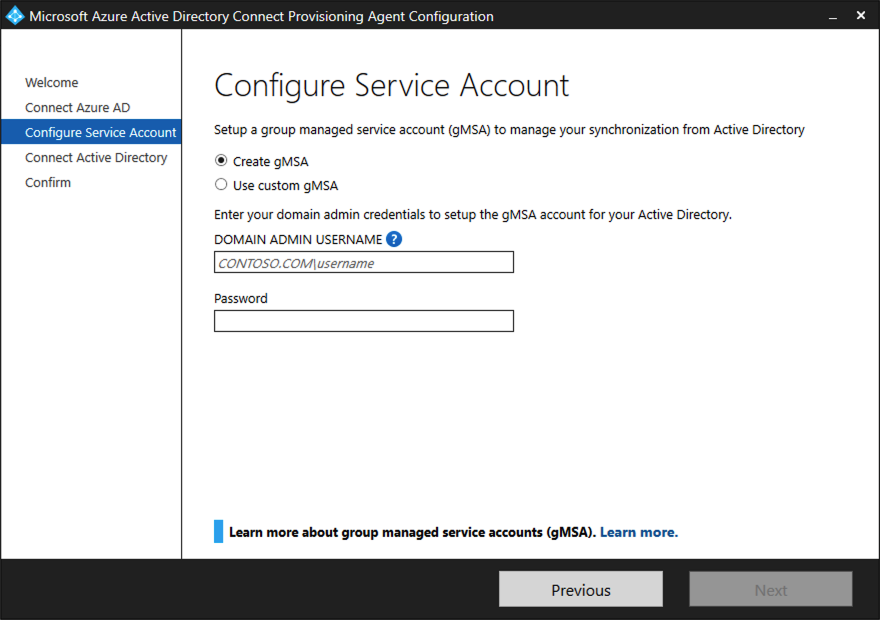

- Pada layar Konfigurasi Akun Layanan, pilih Grup Akun Layanan Terkelola (gMSA). Akun ini digunakan untuk menjalankan layanan agen. Jika akun layanan terkelola sudah dikonfigurasi di domain Anda oleh agen lain dan Anda menginstal agen kedua, pilih Buat gMSA karena sistem mendeteksi akun yang ada dan menambahkan izin yang diperlukan bagi agen baru untuk menggunakan akun gMSA. Saat diminta, pilih:

- Buat gMSA yang memungkinkan agen membuat akun layanan terkelola provAgentgMSA$ untuk Anda. Akun layanan terkelola grup (misalnya, CONTOSO\provAgentgMSA$) akan dibuat di domain Direktori Aktif yang sama tempat server host bergabung. Untuk menggunakan opsi ini, masukkan kredensial administrator domain Direktori Aktif (disarankan).

- Gunakan gMSA kustom dan berikan nama akun layanan terkelola yang telah Anda buat secara manual untuk tugas ini.

Untuk melanjutkan, pilih Berikutnya.

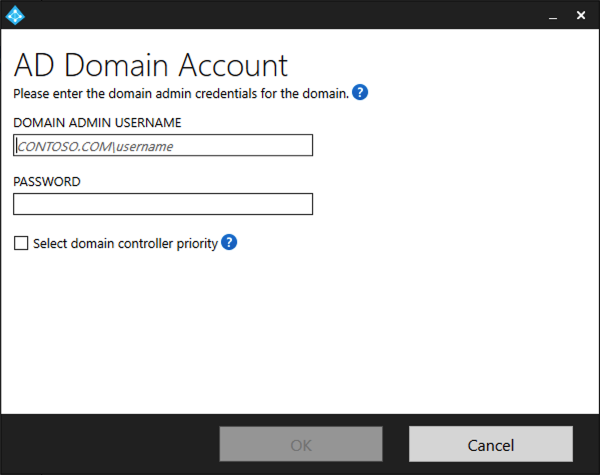

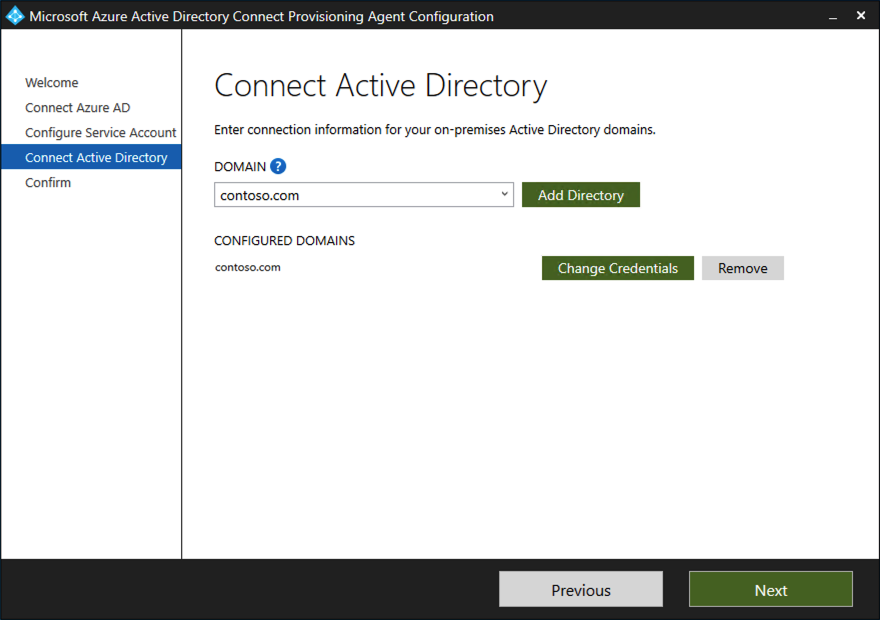

Pada layar Koneksi Active Directory, jika nama domain Anda muncul di bawah Domain yang dikonfigurasi, lewati ke langkah berikutnya. Jika tidak, ketik nama domain Active Directory Anda, dan pilih Tambahkan direktori.

Masuk dengan akun administrator domain Direktori Aktif Anda. Akun administrator domain tidak boleh memiliki kata sandi yang kedaluwarsa. Jika kata sandi kedaluwarsa atau berubah selama penginstalan agen, Anda perlu mengonfigurasi ulang agen dengan kredensial baru. Operasi ini menambahkan direktori lokal Anda. Pilih OK, lalu pilih Berikutnya untuk melanjutkan.

- Cuplikan layar berikut menunjukkan contoh domain yang dikonfigurasi contoso.com. Untuk melanjutkan, klik Berikutnya.

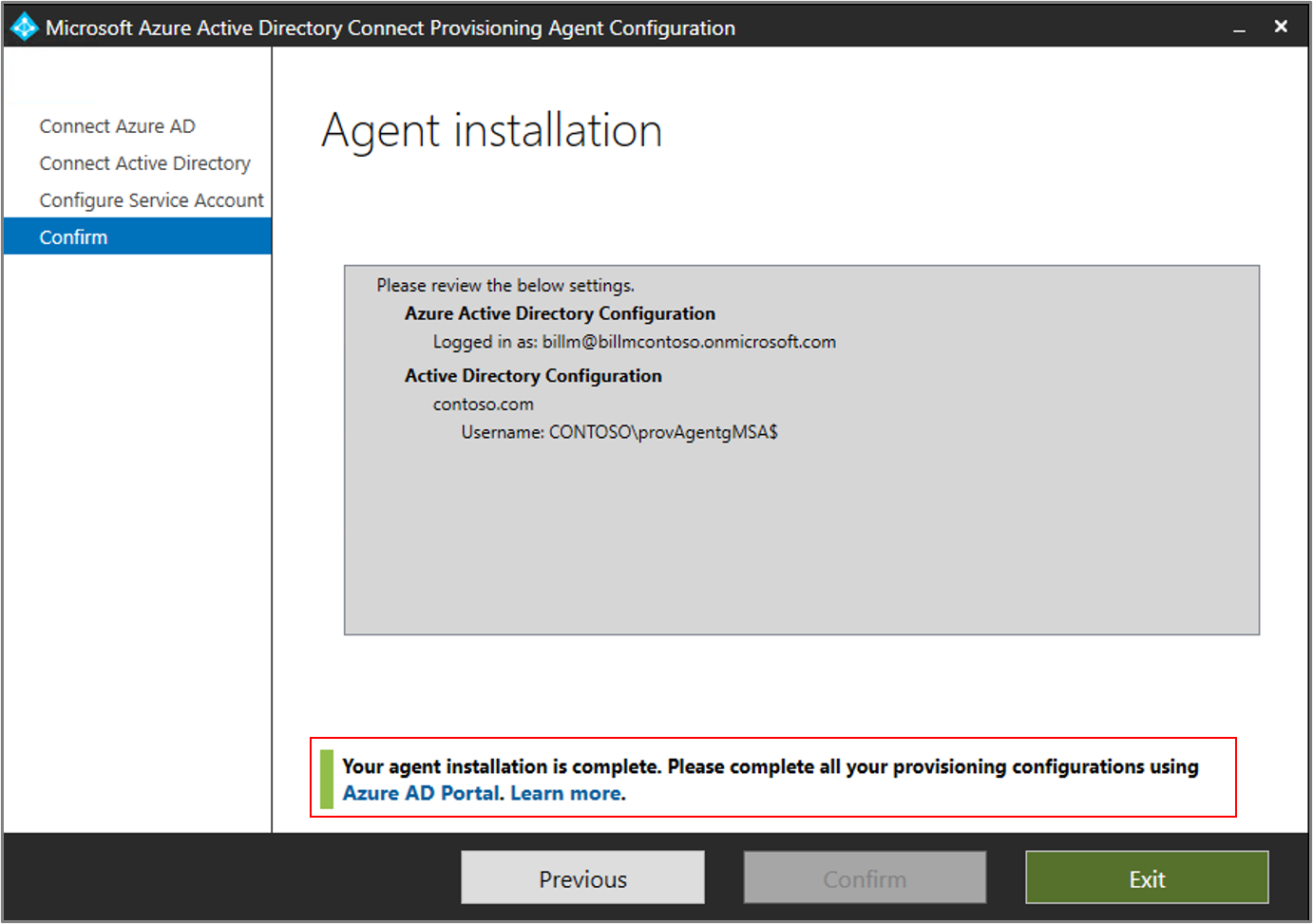

Pada layar Konfigurasi selesai, pilih Konfirmasi. Operasi ini mendaftar dan memulai ulang agen.

Setelah operasi ini selesai, Anda harus diberi tahu bahwa konfigurasi agen Anda berhasil diverifikasi. Anda dapat memilih Keluar.

- Jika Anda masih mendapatkan layar percikan awal, pilih Tutup.

Memverifikasi penginstalan agen

Verifikasi agen terjadi di portal Microsoft Azure dan di server lokal yang menjalankan agen.

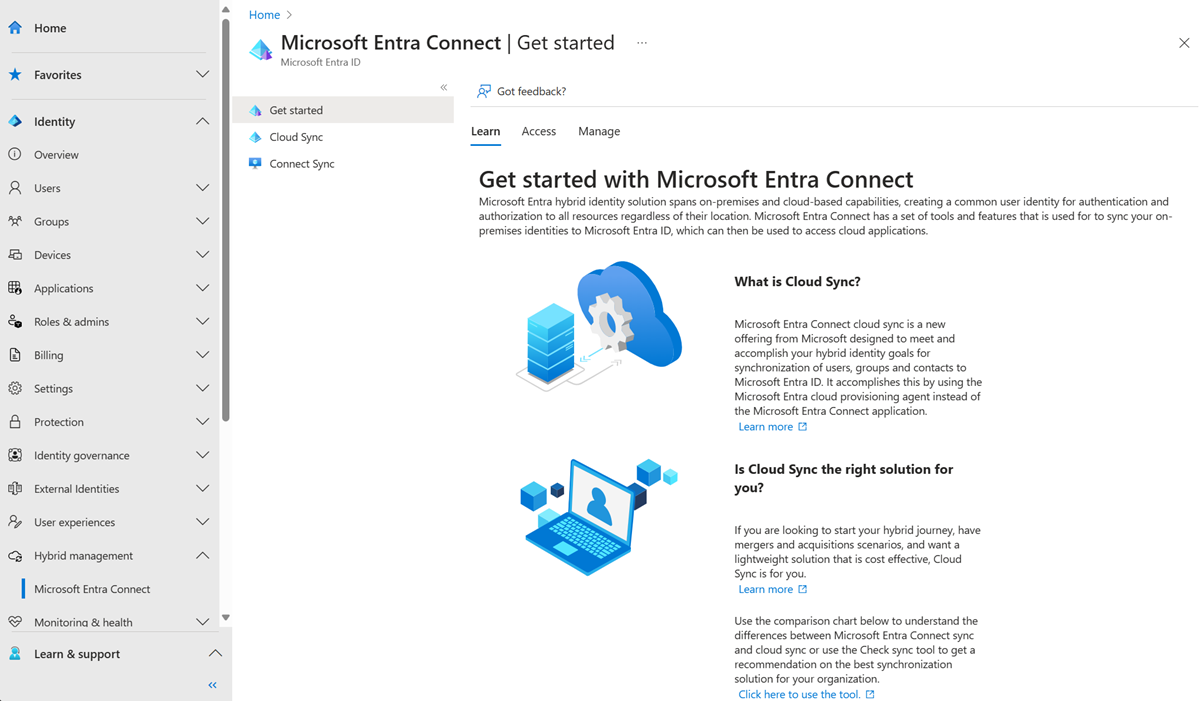

Memverifikasi agen portal Microsoft Azure

Untuk memverifikasi bahwa agen sedang didaftarkan oleh ID Microsoft Entra, ikuti langkah-langkah berikut:

- Masuk ke portal Azure.

- Pilih Microsoft Entra ID.

- Pilih Microsoft Entra Koneksi, lalu pilih Sinkronisasi cloud.

- Pada halaman sinkronisasi cloud, Anda akan melihat agen yang telah Anda instal. Verifikasi bahwa agen ditampilkan dan statusnya sehat.

Di server lokal

Untuk memverifikasi bahwa agen berjalan, ikuti langkah berikut:

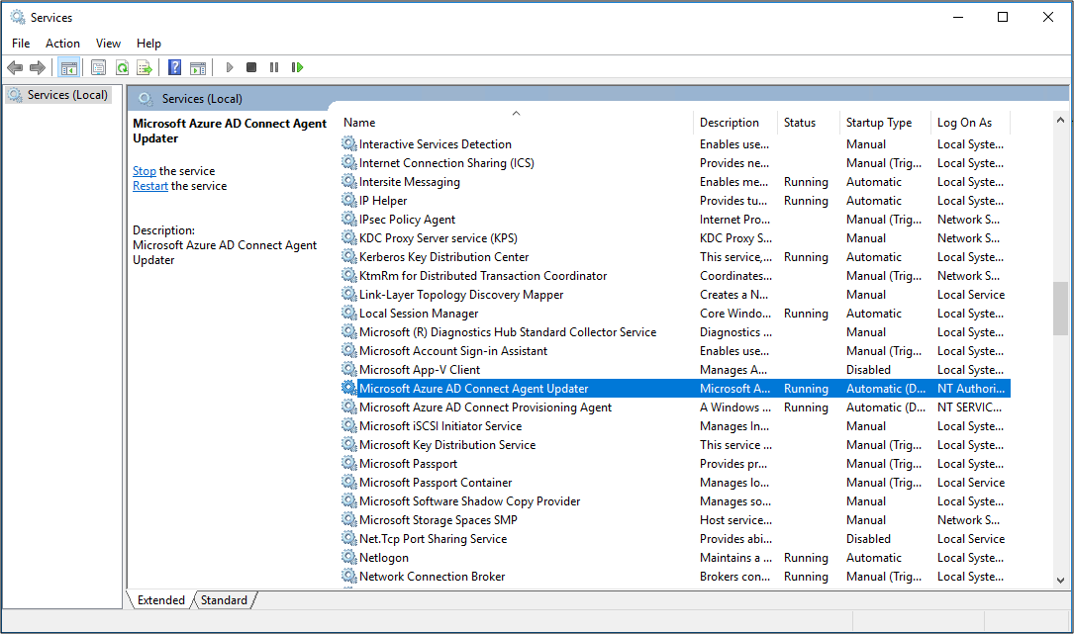

- Masuk ke server menggunakan akun administrator.

- Buka Layanan baik dengan menavigasi ke layanan atau dengan masuk ke Start/Run/Services.msc.

- Di bawah Layanan, pastikan Microsoft Entra Koneksi Agent Updater dan Microsoft Entra Koneksi Provisioning Agent ada dan statusnya Berjalan.

Memverifikasi versi agen provisi

Untuk memverifikasi bahwa versi agen yang berjalan, ikuti langkah-langkah berikut:

- Navigasi ke 'C:\Program Files\Microsoft Azure AD Koneksi Provisioning Agent'

- Klik kanan pada 'AAD Koneksi ProvisioningAgent.exe' dan pilih properti.

- Klik tab detail dan nomor versi akan ditampilkan di samping Versi produk.

Mengonfigurasi Sinkronisasi Microsoft Entra Cloud

Tip

Langkah-langkah dalam artikel ini mungkin sedikit berbeda berdasarkan portal tempat Anda memulai.

Gunakan langkah-langkah berikut untuk mengonfigurasi dan memulai provisi:

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Hibrid.

- Telusuri ke Manajemen>Hibrid Identitas>Sinkronisasi Microsoft Entra Koneksi> Cloud.

- Pilih Konfigurasi Baru

- Pada layar konfigurasi, masukkan email Pemberitahuan, pindahkan pemilih ke Aktifkan dan pilih Simpan.

- Status konfigurasi kini akan menjadi Sehat.

Memastikan bahwa pengguna telah dibuat dan sinkronisasi sedang terjadi

Sekarang Anda akan memverifikasi bahwa pengguna yang Anda miliki di direktori lokal yang berada dalam cakupan sinkronisasi telah disinkronkan dan sekarang ada di penyewa Microsoft Entra Anda. Operasi sinkronisasi mungkin memerlukan waktu beberapa jam untuk diselesaikan. Untuk memverifikasi pengguna disinkronkan, ikuti langkah-langkah berikut:

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Identitas Hibrid.

- Telusuri Ke Pengguna Identitas>.

- Verifikasi bahwa Anda melihat pengguna baru di penyewa kami

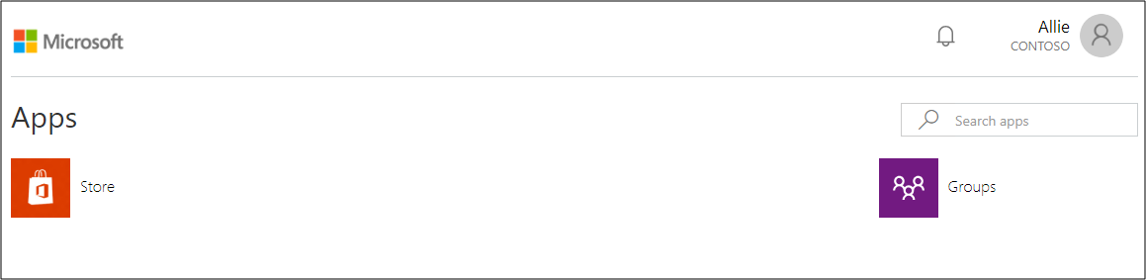

Menguji proses masuk dengan salah satu pengguna Anda

Telusur https://myapps.microsoft.com

Masuk dengan akun pengguna yang dibuat di penyewa Anda. Anda harus masuk menggunakan format berikut: (user@domain.onmicrosoft.com). Gunakan kata sandi yang sama dengan yang digunakan pengguna untuk masuk ke lokal.

Anda sekarang telah berhasil mengonfigurasi lingkungan identitas hibrid menggunakan Microsoft Entra Cloud Sync.

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk