Merespons peringatan

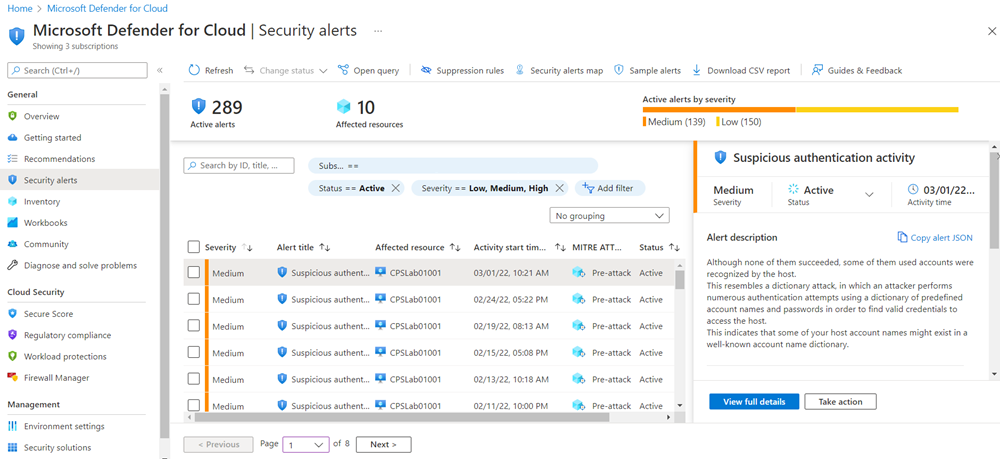

Setelah Anda memiliki satu set pemberitahuan, Anda dapat memilih pemberitahuan keamanan untuk mempelajari lebih lanjut tentang peristiwa yang memicunya. Kemudian Anda dapat melihat langkah apa, jika ada, yang perlu diambil untuk mengusir serangan. Peringatan keamanan dikelompokkan menurut jenis dan tanggal. Memilih pemberitahuan Keamanan akan membuka tampilan yang berisi daftar pemberitahuan, seperti yang digambarkan gambar berikut:

Dalam kasus ini, pemberitahuan yang dipicu merujuk pada aktivitas autentikasi yang mencurigakan. Setiap pemberitahuan memberikan informasi berikut:

- Kolom pertama: Tingkat keparahan pemberitahuan

- Kolom kedua: Jenis pemberitahuan

- Kolom ketiga: Sumber daya yang terpengaruh

- Kolom keempat: Waktu mulai aktivitas

- Kolom kelima: Niat rantai penyerangan dari pemberitahuan

- Kolom keenam: Status pemberitahuan

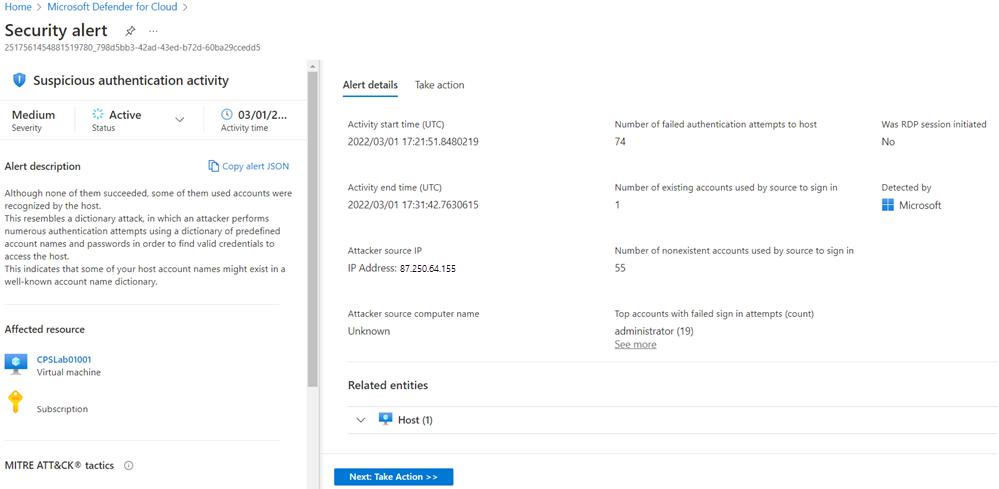

Teknisi keamanan meninjau informasi ini, memilih pemberitahuan, lalu memilih Lihat detail selengkapnya di panel pemberitahuan untuk mendapatkan informasi spesifik tentang:

- Apa yang terjadi? (Kemungkinan komputer yang disusupi terdeteksi)

- Kapan itu terjadi? (Selasa, 01 Maret 2022 10:31:00)

- Sumber daya apa yang diserang? (CPSLab01001)

- Di mana sumber daya berada? (Langganan Azure)

- Apa yang harus Anda lakukan tentang hal itu? (Ambil tindakan)

Merespons peringatan keamanan

Area Detail pemberitahuan memiliki detail selengkapnya tentang peristiwa ini. Detail ini menawarkan insight tentang apa yang memicu pemberitahuan keamanan, sumber daya target, alamat IP sumber, serta rekomendasi tentang cara meremediasi peristiwa tersebut. Dalam beberapa kasus, alamat IP sumber kosong (tidak tersedia), karena tidak semua log kejadian keamanan Windows menyertakan alamat IP.

Langkah-langkah remediasi yang disarankan oleh Pertahanan untuk Cloud bervariasi sesuai dengan peringatan keamanan. Dalam beberapa kasus, Anda mungkin harus menggunakan kemampuan Azure lainnya untuk menerapkan remediasi yang direkomendasikan. Pilih tab Ambil tindakan untuk melihat rekomendasi remediasi. Misalnya, remediasi untuk serangan ini adalah dengan menerapkan kata sandi yang kuat atau menggunakan akses just-in-time (JIT) pada sumber daya.

Dari tab ini, Anda dapat memulai penyelidikan untuk lebih memahami garis waktu serangan, bagaimana serangan tersebut terjadi, serta sistem mana yang berpotensi disusupi. Anda juga dapat melihat kredensial mana yang digunakan dan mendapatkan representasi grafis dari seluruh rantai serangan.

Mengaitkan semua peringatan keamanan

Serangan terhadap sumber daya berbasis cloud sering menghasilkan data berjumlah besar, dan memilih melalui setiap peringatan dapat menjadi proses yang rumit untuk mengidentifikasi akar penyebabnya. Defender untuk Cloud melacak masing-masing pemberitahuan keamanan, tetapi juga menggunakan big data dan teknologi pembelajaran mesin untuk menggabungkan pemberitahuan yang berbeda menjadi insiden.

Insiden adalah kumpulan peringatan individual yang terkait. Menggabungkan pemberitahuan terkait ke dalam insiden adalah kemampuan lanjutan Defender untuk Cloud dan memerlukan fitur keamanan yang ditingkatkan untuk Microsoft Defender untuk Cloud.

Dengan menyajikan peringatan terkait bersama-sama, teknisi keamanan dapat dengan cepat melihat "gambaran besar" apa yang terjadi dan memulai proses pemblokiran serangan.