Membuat info masuk Azure Key Vault

Halaman Kredensial di Power Automate memungkinkan Anda membuat, mengedit, dan berbagi kredensial masuk menggunakan Azure Key Vault dan menggunakannya dalam koneksi alur desktop.

Anda juga dapat membuat kredensial dengan CyberArk® (pratinjau).

Penting

- Saat ini, fitur ini tidak tersedia untuk Cloud Pemerintah AS.

Prasyarat

Info masuk menggunakan rahasia yang disimpan di Azure Key Vault. Untuk memungkinkan Anda membuat kredensial, administrator Anda perlu mengonfigurasi Azure Key Vault terlebih dahulu.

Singkatnya, admin perlu memastikan:

- Microsoft Power Platform penyedia sumber daya terdaftar di langganan Azure.

- Ada Azure Key Vault yang berisi rahasia yang akan digunakan dalam kredensial.

- Dataverse Perwakilan layanan memiliki izin untuk menggunakan rahasia.

- Pengguna yang membuat variabel lingkungan memiliki izin yang sesuai ke sumber daya Azure Key Vault.

- Lingkungan Power Automate dan langganan Azure harus berada di penyewa yang sama.

Untuk mengonfigurasi Azure Key Vault, ikuti langkah-langkah yang dijelaskan dalam Mengonfigurasi Azure Key Vault.

Buat kredensial

Untuk membuat kredensial Anda:

- Buka halaman Kredensial .

- Pilih lainnya di navigasi kiri, lalu pilih Temukan semua.

- Di bawah Data, pilihKredensial . Anda dapat menyematkan halaman di navigasi kiri agar lebih mudah diakses.

Di halaman kredensial, Anda sekarang dapat membuat kredensial pertama Anda.

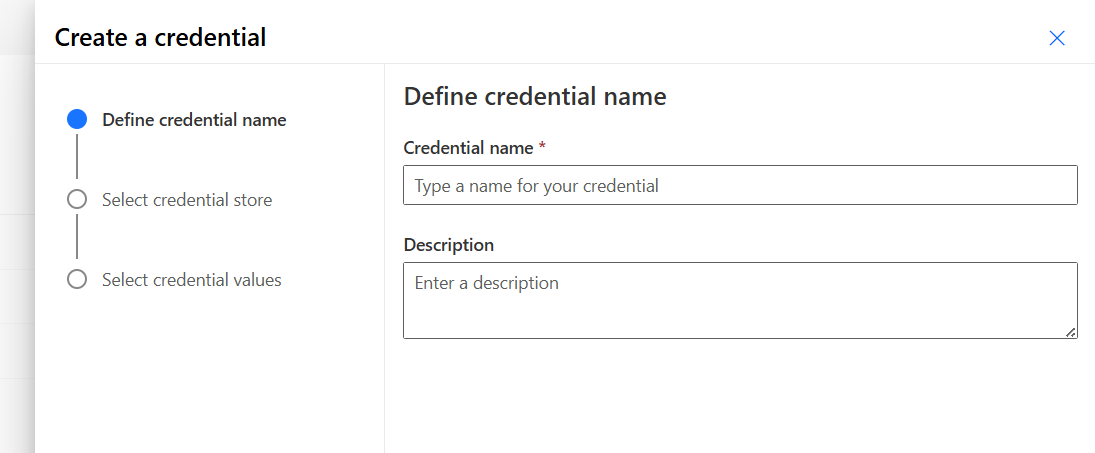

Untuk membuat kredensial, Anda harus memberikan informasi berikut:

- Nama kredensial: Masukkan nama untuk kredensial

- Deskripsi (opsional)

Setelah memilih berikutnya, Anda harus memilih Azure Key Vault sebagai penyimpanan kredensial.

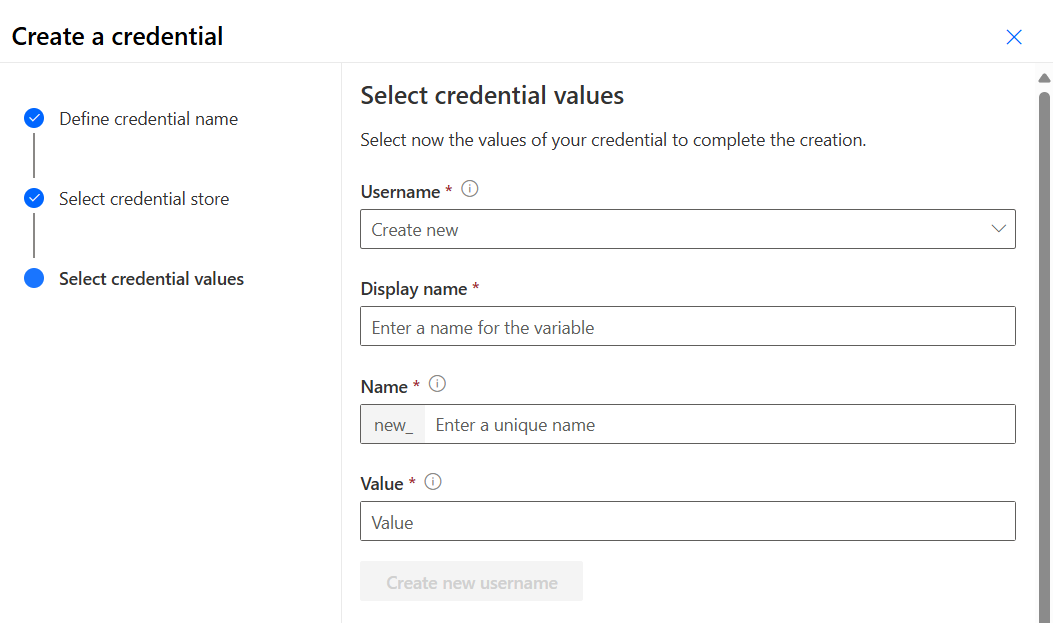

Di langkah terakhir panduan, Anda memilih nama pengguna dan kata sandi atau membuat yang baru:

-

Nama pengguna: Untuk memilih nama pengguna, Anda dapat menggunakan menu pilihan. Jika Anda tidak memiliki variabel lingkungan apa pun, pilih baru:

nama tampilan. Masukkan nama untuk variabel lingkungan.

Nama. Nama unik dibuat secara otomatis dari nama tampilan, tetapi Anda dapat mengubahnya.

Nilai. Isi nama pengguna. Untuk pengguna lokal, berikan nama pengguna. Untuk pengguna domain, berikan

<DOMAIN\username>atau<username@domain.com>.

Catatan

Nama pengguna kredensial adalah variabel lingkungan teks. Anda juga dapat membuat variabel teks dari halaman solusi dan memilihnya sebagai nama pengguna.

-

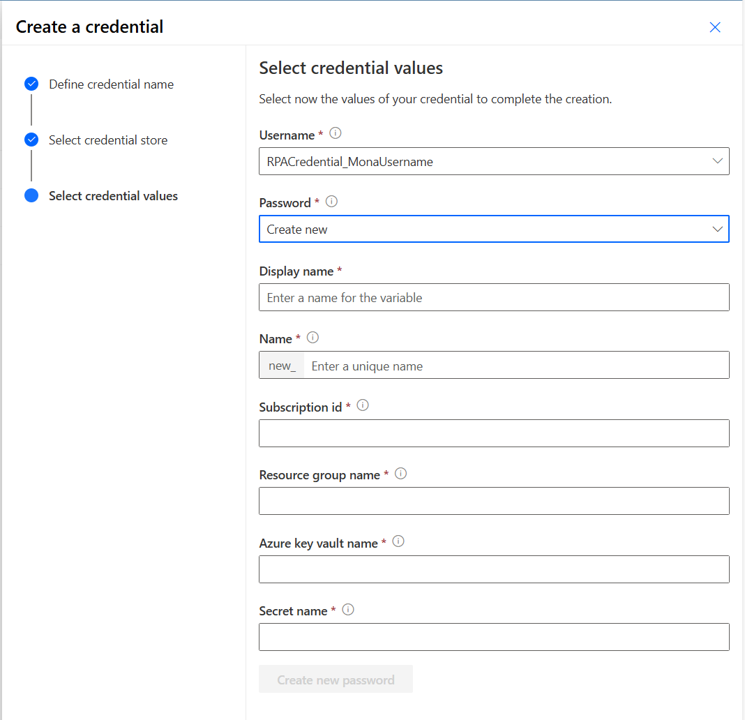

Kata sandi: Untuk memilih kata sandi, Anda dapat menggunakan menu tarik-turun. Jika Anda tidak memiliki variabel lingkungan rahasia, pilih baru:

- nama tampilan. Masukkan nama untuk variabel lingkungan.

- Nama. Nama unik dibuat secara otomatis dari nama tampilan, tetapi Anda dapat mengubahnya.

- ID langganan. ID langganan Azure yang terkait dengan brankas kunci.

- Nama grup sumber daya. Grup sumber daya Azure tempat key vault yang berisi rahasia tersebut berada.

- Nama brankas kunci Azure. Nama key vault yang berisi rahasia.

- Nama rahasia. Nama rahasia yang berada di Azure Key Vault.

Catatan

ID langganan, nama grup sumber daya, dan nama brankas kunci dapat ditemukan di halaman Gambaran Umum portal Microsoft Azure dari brankas kunci. Nama rahasia dapat ditemukan di halaman brankas kunci di portal Microsoft Azure dengan memilih Rahasia di bawah Pengaturan. Validasi akses pengguna untuk rahasia dilakukan di latar belakang. Jika pengguna tidak memiliki setidaknya izin baca, kesalahan validasi ini ditampilkan: "Variabel ini tidak disimpan dengan benar. Pengguna tidak berwenang untuk membaca rahasia dari 'jalur Azure Key Vault'." Kata sandi menggunakan variabel lingkungan rahasia. Anda juga dapat membuat variabel rahasia dari halaman solusi dan memilihnya sebagai kata sandi.

Membuat koneksi alur desktop menggunakan kredensial

Catatan: Kredensial hanya didukung di koneksi alur desktop untuk saat ini.

Anda sekarang dapat menggunakan kredensial Anda dalam koneksi alur desktop

Melihat di mana rahasia digunakan

Dari halaman Solusi, Anda dapat mengambil semua dependensi variabel lingkungan rahasia. Ini membantu Anda memahami di mana rahasia Azure Key Vault Anda digunakan sebelum mengeditnya.

- Pilih satu variabel lingkungan.

- Pilih opsi lanjutan dan pilih Tampilkan dependensi.

- Anda dapat melihat:

- Kredensial menggunakan variabel lingkungan ini.

- Koneksi menggunakan variabel lingkungan ini.

Berbagi kredensial

Anda dapat berbagi kredensial yang Anda miliki dengan pengguna lain di organisasi Anda dan memberikan izin khusus kepada pengguna tersebut untuk mengaksesnya.

- Masuk ke Power Automate, lalu buka Kredensial.

- Pilih kredensial Anda dari daftar kredensial.

- Pada bilah perintah, pilih Bagikan.

- Pilih Tambahkan orang, masukkan nama orang di organisasi Anda dengan siapa Anda ingin berbagi kredensial, lalu pilih peran yang ingin Anda berikan kepada pengguna ini:

- Pemilik bersama( dapat mengedit). Tingkat akses ini memberikan izin penuh untuk kredensial tersebut. Rekan pemilik dapat menggunakan kredensial, membagikannya dengan orang lain, mengedit detailnya, dan menghapusnya.

- Pengguna (hanya dapat melihat). Tingkat akses ini hanya memberikan izin untuk menggunakan kredensial. Tidak ada izin edit, bagikan, atau hapus yang dimungkinkan dengan akses ini.

- Pengguna (dapat melihat dan berbagi). Tingkat akses ini sama dengan opsi hanya dapat melihat, tetapi memberikan izin untuk berbagi.

- Pilih Simpan.

Catatan

Dengan membagikan kredensial Anda, semua variabel lingkungan yang digunakan dalam kredensial juga dibagikan. Menghapus izin pada kredensial tidak menghapus izin pada variabel lingkungan.

Menghapus kredensial

- Masuk ke Power Automate, lalu buka Kredensial.

- Dari daftar, pilih kredensial yang ingin Anda hapus, lalu pilih Hapus komputer di bilah perintah.

Catatan

Menghapus kredensial tidak menghapus variabel lingkungan terkait.

Mengekspor koneksi alur desktop menggunakan kredensial

Catatan

Anda harus terlebih dahulu membaca artikel tentang ALM untuk alur desktop.

Anda dapat mengekspor alur cloud dengan koneksi alur desktop menggunakan kredensial. Anda harus mengimpor solusi yang berisi kredensial dan variabel lingkungan terkait terlebih dahulu, lalu mengimpor solusi yang berisi alur cloud dan alur desktop.

Pembatasan

- Saat ini, fitur ini hanya tersedia untuk koneksi alur desktop.

- Membuat kredensial di desainer baru belum tersedia.

- Anda tidak dapat mengedit variabel lingkungan yang dipilih di kredensial yang ada. Jika Anda ingin mengubah nilai nama pengguna dan kata sandi, Anda perlu memperbarui variabel lingkungan atau rahasia Azure Key Vault.

- Pembaruan koneksi menggunakan kredensial tidak sinkron. Diperlukan waktu hingga satu menit agar koneksi alur desktop menggunakan kredensial baru setelah rahasia diperbarui.

Perbarui rahasia (rotasi kata sandi) - Tidak digunakan lagi

Catatan

Bagian ini sekarang tidak digunakan lagi. Semua koneksi yang menggunakan Kredensial sekarang mengambil rahasia selama eksekusi alur. Tidak perlu lagi membuat alur kustom ini untuk memperbarui koneksi. Koneksi menggunakan Kredensial yang dibuat sebelum April 2024 harus diperbarui untuk memanfaatkan pembaruan otomatis.

Prasyarat untuk memperbarui rahasia (rotasi kata sandi)

- Pastikan Event Grid terdaftar sebagai penyedia Sumber Daya di Azure. Pelajari selengkapnya tentang penyedia sumber daya.

- Pastikan pengguna yang menggunakan pemicu Event Grid memiliki Power Automate izin kontributor Event Grid. Pelajari lebih lanjut

Catatan

Bagian ini memerlukan izin khusus seperti admin sistem organisasi, jika tidak, hanya koneksi alur desktop Anda sendiri yang akan diperbarui.

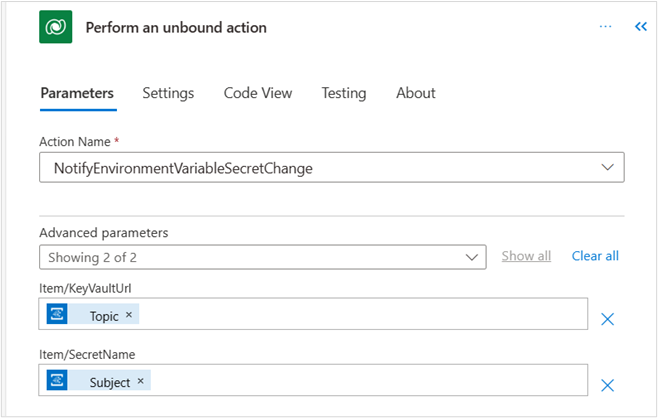

Membuat alur cloud menggunakan pemicu Event Grid

Saat mengedit rahasia di Azure Key Vault, Anda ingin memastikan bahwa info masuk dan koneksi yang menggunakan rahasia ini selalu diperbarui untuk menghindari kerusakan otomatisasi. Dalam Power Automate, Anda perlu membuat alur cloud yang memperbarui info masuk saat rahasia diubah di Azure Key Vault.

Alur cloud ini berisi satu pemicu dan satu tindakan:

- Pemicu: Saat peristiwa sumber daya terjadi (Event Grid)

- Jenis sumber daya: Microsoft.KeyVault.vaults

- Nama sumber daya: Berikan nama brankas kunci.

- Langganan: Berikan nama langganan.

- Jenis peristiwa: Microsoft.KeyVault.SecretNewVersionCreated

- Tindakan: Melakukan tindakan tidak terikat (Dataverse)

- Nama tindakan: NotifyEnvironmentVariableSecretChange

- KeyVaultUrl: topik

- Nama rahasia: Subjek

Jika Anda menggunakan satu Key Vault untuk semua rahasia, Anda hanya perlu satu alur cloud. Jika Anda memiliki beberapa Key Vault, Anda perlu menduplikasi alur cloud dan memperbarui nama sumber daya.

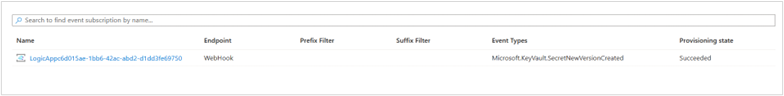

Untuk memastikan bahwa alur cloud Anda berfungsi dengan benar dengan Azure Key Vault:

- Buka Key Vault Anda.

- Pilih Acara.

- Di langganan Acara, periksa apakah Anda dapat melihat webhook LogicApps.

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk