Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Sebagai pengembang yang bertujuan untuk merancang dan mengimplementasikan aplikasi yang mengikuti prinsip panduan Zero Trust, Anda ingin meningkatkan keamanan aplikasi dengan hak istimewa paling sedikit. Sangat penting bahwa Anda mengurangi permukaan serangan aplikasi Anda dan efek pelanggaran keamanan.

Dalam artikel ini, Anda mempelajari mengapa aplikasi tidak boleh meminta lebih banyak izin daripada yang mereka butuhkan. Anda mempelajari istilah hak istimewa yang berlebihan. Anda menemukan rekomendasi dan praktik terbaik untuk membatasi hak istimewa dalam aplikasi Anda, mengelola akses, dan meningkatkan keamanan.

Apa itu hak istimewa berlebihan?

Hak istimewa berlebihan terjadi ketika aplikasi meminta atau menerima lebih banyak izin daripada yang dibutuhkan agar berfungsi dengan benar. Tingkatkan pemahaman Anda tentang kelebihan izin dengan contoh izin yang tidak digunakan dan dapat dikurangi di sisa artikel ini.

Izin yang tidak digunakan

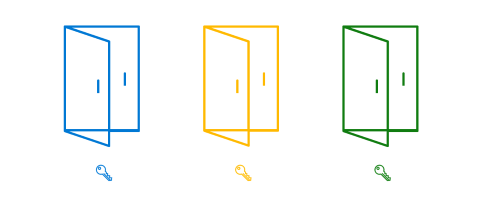

Untuk contoh kunci yang tidak digunakan ini, bayangkan bahwa ada tiga pintu terkunci (biru, kuning, dan hijau) seperti yang ditunjukkan pada diagram berikut.

Asetmu ada di belakang pintu. Anda memiliki tiga kunci (biru, kuning, dan hijau) yang memungkinkan Anda membuka pintu yang sesuai. Misalnya, kunci biru dapat membuka pintu biru. Ketika Anda hanya membutuhkan akses ke pintu kuning, Anda hanya membawa kunci kuning.

Untuk melindungi aset Anda dengan sebaik-baiknya, Anda hanya membawa kunci yang Anda butuhkan saat membutuhkannya dan menyimpan kunci yang tidak digunakan di lokasi yang aman.

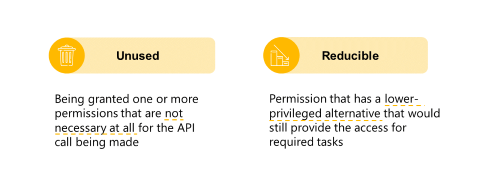

Izin yang dapat dikurangi

Contoh kunci yang dapat dididik ulang lebih rumit daripada contoh kunci yang tidak digunakan yang sekarang kita tambahkan dua kunci khusus seperti yang ditunjukkan dalam diagram berikut.

Kunci hitam pertama adalah kunci pass yang dapat membuka semua pintu. Kunci hitam kedua dapat membuka pintu kuning dan hijau. Ketika Anda hanya membutuhkan akses ke pintu kuning dan hijau, Anda hanya membawa kunci hitam kedua. Anda menyimpan kunci pass Anda di lokasi yang aman dengan kunci hijau redundan.

Dengan platform identitas Microsoft, kuncinya adalah izin akses. Sumber daya Anda dan Anda sebagai pemegang kunci adalah aplikasi. Jika Anda memahami risiko membawa kunci yang tidak perlu, Anda menyadari risiko aplikasi Anda memiliki izin yang tidak perlu.

Kesenjangan dan risiko izin

Bagaimana pintu dan kunci dapat membantu memahami bagaimana hak istimewa berlebihan terjadi? Mengapa aplikasi Anda mungkin memiliki izin yang tepat untuk melakukan tugas, tetapi masih memiliki hak istimewa yang berlebihan? Mari kita lihat celah izin yang dapat menyebabkan perbedaan dalam diagram berikut.

Diagram memperlihatkan Izin dan Waktu untuk Izin yang Diberikan dan Izin yang Digunakan.

Sumbu X mewakili Waktu dan sumbu Y mewakili Izin. Pada awal Waktu yang diukur, Anda meminta dan menerima izin untuk aplikasi Anda. Ketika bisnis tumbuh dan berubah dari waktu ke waktu, Anda menambahkan izin baru untuk mendukung kebutuhan Anda dan kemiringan Izin yang Diberikan meningkat. Izin yang Digunakan mungkin lebih rendah dari Izin yang Diberikan saat Anda lupa menghapus izin yang tidak perlu (misalnya, jika aplikasi tidak rusak) mengakibatkan Celah Izin.

Berikut adalah pengamatan menarik di platform identitas Microsoft.

- Kami memiliki lebih dari 4.000 API di Microsoft Graph.

- Lebih dari 200 izin Microsoft Graph tersedia di platform identitas Microsoft.

- Pengembang memiliki akses ke berbagai data dan dapat menerapkan granularitas ke izin yang diminta aplikasi mereka.

- Dalam penyelidikan kami, kami menemukan bahwa aplikasi sepenuhnya hanya menggunakan 10% izin untuk skenario mereka.

Pikirkan dengan cermat tentang izin yang diperlukan aplikasi Anda. Waspadai kesenjangan izin dan periksa izin aplikasi Anda secara teratur.

Keamanan terancam karena hak istimewa berlebihan

Mari kita menelaah lebih dalam risiko yang terjadi akibat kesenjangan izin dengan sebuah contoh. Skenario penyusupan ini terdiri dari dua peran: admin TI dan pengembang.

- Admin TI: Jeff adalah admin penyewa yang memastikan bahwa aplikasi di ID Microsoft Entra dapat dipercaya dan aman. Bagian dari tugas Jeff adalah memberikan persetujuan untuk izin yang diperlukan pengembang aplikasi.

- Pengembang: Kelly adalah pengembang aplikasi yang menggunakan platform identitas Microsoft dan memiliki aplikasi. Tugas Kelly adalah memastikan bahwa aplikasi memiliki izin yang tepat untuk melakukan tugas yang diperlukan.

Skenario kompromi keamanan hak istimewa umum berikut biasanya memiliki empat tahap.

- Pengembang mulai mengonfigurasi aplikasi dan menambahkan izin yang diperlukan.

- Admin TI meninjau izin yang diperlukan dan memberikan persetujuan.

- Aktor jahat mulai memecahkan kredensial pengguna dan berhasil meretas identitas pengguna.

- Jika pengguna memiliki beberapa aplikasi, mereka juga memiliki hak istimewa yang berlebihan. Pelaku jahat dapat dengan cepat menggunakan token izin yang diberikan untuk mengambil data sensitif.

Aplikasi yang memiliki hak istimewa berlebihan

Entitas memiliki hak istimewa yang berlebihan ketika meminta atau menerima lebih banyak izin daripada yang dibutuhkan. Definisi aplikasi dengan hak istimewa yang berlebihan di platform identitas Microsoft adalah aplikasi apa pun dengan izin yang tidak digunakan atau dapat dikurangi.

Mari kita gunakan Microsoft Graph sebagai bagian dari platform identitas Microsoft dalam contoh dunia nyata untuk lebih memahami izin yang tidak digunakan dan izin yang dapat dikurangi.

Izin yang tidak digunakan terjadi saat aplikasi Anda menerima izin yang tidak diperlukan untuk tugas yang diinginkan. Misalnya, Anda sedang membangun aplikasi kalender. Aplikasi kalender Anda meminta dan menerima Files.ReadWrite.All izin. Aplikasi Anda tidak terintegrasi dengan API file apa pun. Oleh karena itu, aplikasi Anda memiliki izin yang tidak digunakan Files.ReadWrite.All .

Izin yang dapat direduksi lebih sulit untuk ditemukan. Ini terjadi ketika aplikasi Anda menerima beberapa izin tetapi memiliki alternatif dengan tingkat hak istimewa yang lebih rendah yang dapat memberikan akses yang memadai untuk tugas yang diperlukan. Dalam contoh aplikasi kalender, aplikasi Anda meminta dan menerima Files.ReadWrite.All izin. Namun, hanya perlu membaca file dari OneDrive pengguna yang masuk dan tidak perlu membuat file baru atau memodifikasi file yang sudah ada. Dalam hal ini, aplikasi Anda hanya sebagian menggunakan Files.ReadWrite.All sehingga Anda perlu menurunkan ke Files.Read.All.

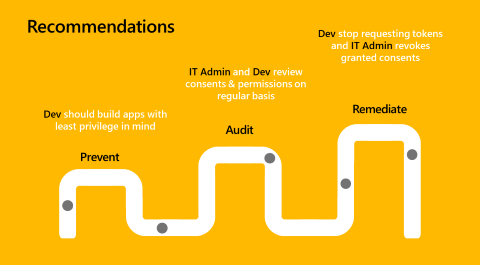

Rekomendasi untuk mengurangi skenario yang terlalu istimewa

Keamanan adalah perjalanan, bukan tujuan. Ada tiga fase berbeda dalam siklus hidup keamanan:

- Pencegahan

- Pengauditan

- Remediation

Diagram berikut mengilustrasikan rekomendasi untuk mengurangi skenario yang terlalu istimewa.

- Cegah: Saat Anda membuat aplikasi, pahami sepenuhnya izin yang diperlukan untuk panggilan API yang perlu dilakukan aplikasi Anda. Hanya minta apa yang diperlukan untuk mengaktifkan skenario Anda. Dokumentasi Microsoft Graph memiliki referensi yang jelas untuk izin hak istimewa terendah hingga izin tertinggi untuk semua titik akhir. Perhatikan skenario yang terlalu istimewa saat Anda menentukan izin mana yang Anda butuhkan.

- Audit: Anda dan admin TI harus secara teratur meninjau hak istimewa yang telah diberikan sebelumnya pada aplikasi yang ada.

- Remediasi: Jika Anda atau admin TI melihat aplikasi yang memiliki hak istimewa berlebih dalam ekosistem, hentikan permintaan token untuk izin tersebut. Admin TI harus mencabut persetujuan yang diberikan. Langkah ini biasanya memerlukan perubahan kode.

Praktik terbaik untuk mempertahankan izin hak istimewa paling sedikit

Dua insentif utama untuk mempertahankan izin hak istimewa terendah pada aplikasi Anda adalah yang mendorong adopsi aplikasi dan menghentikan penyebaran.

- Dorong adopsi dengan membangun aplikasi tepercaya untuk pelanggan yang menghindari permintaan izin yang berlebihan. Batasi izin aplikasi Anda hanya untuk apa yang diperlukan untuk menyelesaikan tugasnya. Praktik ini mengurangi potensi radius serangan ledakan dan meningkatkan adopsi pelanggan aplikasi Anda. Terapkan lebih banyak pengamatan saat meninjau izin yang diminta aplikasi dan memutuskan apakah akan memberikan izin aplikasi.

- Hentikan penyebaran dengan memastikan pelaku jahat tidak dapat menggunakan hak istimewa yang berlebihan untuk mendapatkan akses lebih lanjut. Saat Anda membuat aplikasi yang meminta izin yang tidak perlu, kecil kemungkinannya akan disetujui atau kemungkinan besar ditolak seluruhnya. Cara terbaik untuk mengontrol kerusakan adalah dengan mencegah pelaku jahat mendapatkan hak istimewa yang ditinggikan yang meningkatkan cakupan kompromi. Misalnya, jika aplikasi Anda hanya perlu

User.ReadBasic.Allmembaca informasi dasar pengguna, maka OneDrive, Outlook, Teams, dan data rahasia apa pun aman jika aplikasi disusupi.

Langkah berikutnya

- Memperoleh otorisasi untuk mengakses sumber daya membantu Anda memahami cara terbaik memastikan Zero Trust saat memperoleh izin akses sumber daya untuk aplikasi Anda.

- Membangun aplikasi dengan pendekatan Zero Trust untuk identitas memberikan gambaran umum izin dan praktik terbaik akses.

- Menyesuaikan token menjelaskan informasi yang dapat Anda terima di token Microsoft Entra. Ini menjelaskan cara menyesuaikan token untuk meningkatkan fleksibilitas dan kontrol sambil meningkatkan keamanan Zero Trust aplikasi dengan hak istimewa paling sedikit.

- Mengonfigurasi klaim grup dan peran aplikasi dalam token menunjukkan kepada Anda cara mengonfigurasi aplikasi dengan definisi peran aplikasi dan menetapkan grup keamanan ke peran aplikasi. Metode ini membantu meningkatkan fleksibilitas dan kontrol sekaligus meningkatkan keamanan Zero Trust aplikasi dengan hak istimewa paling sedikit.

- Mencapai kesiapan Zero Trust di aplikasi Anda: Merancang untuk Hak Istimewa Terkecil membantu Anda merancang aplikasi dengan prinsip akses dengan hak istimewa paling sedikit dengan platform identitas Microsoft.

- Meningkatkan keamanan aplikasi dengan prinsip hak istimewa paling sedikit membantu Anda mengurangi permukaan serangan aplikasi dan efek pelanggaran keamanan (radius ledakan) jika terjadi dalam aplikasi terintegrasi platform identitas Microsoft.

- Referensi izin Graph Explorer dan Microsoft Graph membantu Anda memilih panggilan Microsoft Graph API untuk mengaktifkan skenario aplikasi Anda dan menemukan izin yang sesuai dari yang paling tidak hingga paling istimewa.