Mengonfigurasi jaringan terenkripsi di SDN menggunakan VMM

Penting

Versi Virtual Machine Manager (VMM) ini telah mencapai akhir dukungan. Kami menyarankan Anda untuk meningkatkan ke VMM 2022.

Artikel ini menjelaskan cara mengenkripsi jaringan VM dalam jaringan yang ditentukan perangkat lunak (SDN) menggunakan System Center - Virtual Machine Manager (VMM).

Saat ini, lalu lintas jaringan dapat dienkripsi oleh OS tamu atau aplikasi menggunakan teknologi seperti IPSec dan TLS. Namun, teknologi ini sulit diterapkan karena kompleksitas dan tantangan yang melekat terkait interoperabilitas antar sistem karena sifat implementasinya.

Menggunakan fitur jaringan terenkripsi di VMM, enkripsi end-to-end dapat dengan mudah dikonfigurasi pada jaringan VM dengan menggunakan Network Controller (NC). Enkripsi ini mencegah lalu lintas antara dua VM pada jaringan VM yang sama dan subnet yang sama dibaca dan dimanipulasi.

VMM 1801 dan yang lebih baru mendukung fitur ini.

Kontrol enkripsi berada di tingkat subnet dan enkripsi dapat diaktifkan/dinonaktifkan untuk setiap subnet jaringan VM.

Fitur ini dikelola melalui SDN Network Controller (NC). Jika Anda belum memiliki infrastruktur Software Defined Network (SDN) dengan NC, untuk informasi selengkapnya, lihat menyebarkan SDN.

Catatan

Fitur ini saat ini memberikan perlindungan dari admin pihak ketiga dan jaringan dan tidak menawarkan perlindungan apa pun terhadap admin fabric. Perlindungan terhadap admin fabric ada di alur dan akan segera tersedia.

Sebelum memulai

Pastikan prasyarat berikut telah terpenuhi:

- Setidaknya dua host untuk VM penyewa untuk memvalidasi enkripsi.

- Jaringan VM berbasis HNV dengan enkripsi diaktifkan dan sertifikat, yang dapat dibuat dan didistribusikan oleh administrator fabric.

Catatan

Sertifikat, bersama dengan kunci privatnya, harus disimpan di penyimpanan sertifikat lokal semua host tempat VM (dari jaringan tersebut) berada.

Prosedur - mengonfigurasi jaringan terenkripsi

Gunakan langkah-langkah berikut:

Buat sertifikat lalu letakkan sertifikat di penyimpanan sertifikat lokal dari semua host tempat Anda berencana menempatkan VM penyewa untuk validasi ini.

Anda dapat membuat sertifikat yang ditandatangani sendiri atau mendapatkan sertifikat dari CA. Untuk informasi tentang cara membuat sertifikat yang ditandatangani sendiri dan menempatkannya di lokasi yang sesuai dari setiap host yang akan Anda gunakan, lihat Mengonfigurasi Enkripsi untuk Subnet Virtual.

Catatan

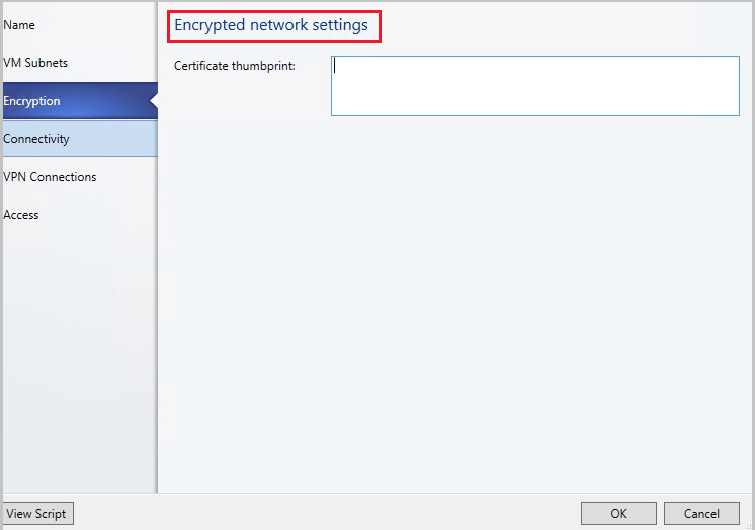

Catat "Thumbprint" sertifikat yang Anda buat. Dalam artikel di atas pada langkah 2, Anda tidak perlu melakukan tindakan yang dirinci dalam "Membuat Kredensial Sertifikat" dan "Mengonfigurasi Virtual Network untuk Enkripsi". Anda akan mengonfigurasi pengaturan tersebut menggunakan VMM dalam langkah-langkah berikut.

Siapkan jaringan penyedia HNV untuk konektivitas VM penyewa, yang akan dikelola oleh NC. Pelajari lebih lanjut.

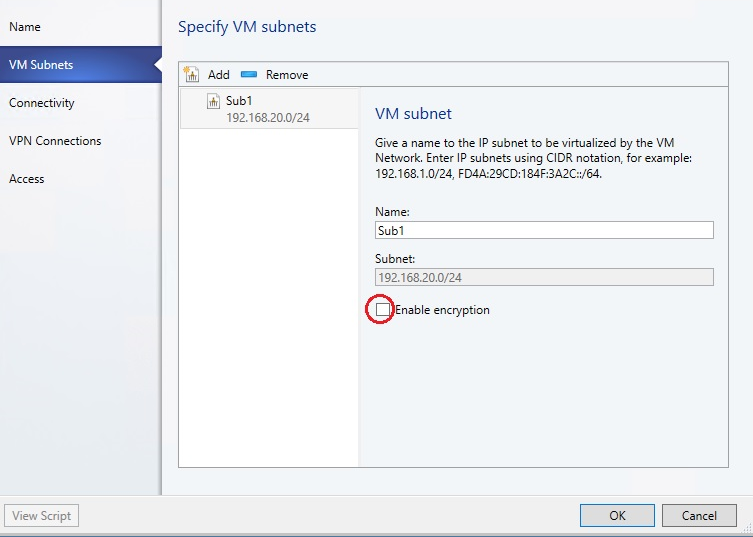

Membuat Jaringan VM penyewa dan subnet. Saat membuat subnet, pilih Aktifkan Enkripsi di bawah Subnet VM. Pelajari lebih lanjut.

Pada langkah berikutnya, tempelkan thumbprint sertifikat yang Anda buat.

Buat dua VM pada dua host fisik terpisah dan sambungkan ke subnet di atas. Pelajari lebih lanjut.

Lampirkan aplikasi sniffing paket apa pun pada dua antarmuka jaringan dari dua host tempat VM penyewa ditempatkan.

Kirim lalu lintas, ping, HTTP, atau paket lain di antara kedua host, dan periksa paket dalam aplikasi pengendusan paket. Paket tidak boleh memiliki teks biasa yang dapat dilihat seperti parameter permintaan HTTP.