Menerapkan dan menilai kebijakan keamanan

Tim teknik di Contoso memutuskan untuk melakukan uji coba Pusat Keamanan. Sebagai bagian dari uji coba, mereka memiliki sejumlah sumber daya VM yang ingin mereka lindungi. Dari bilah Gambaran UmumSecurity Center, anggota tim meninjau gambar keamanan keseluruhan. Tim melihat bahwa Skor Keamanan Keseluruhan hanya 38 persen. Mereka juga memperhatikan bahwa di bawah judul Kebersihan keamanan sumber daya, ada banyak rekomendasi. Mereka memutuskan untuk mencoba memperketat keamanan pada sumber daya mereka.

Mengaudit kepatuhan terhadap peraturan VM Anda

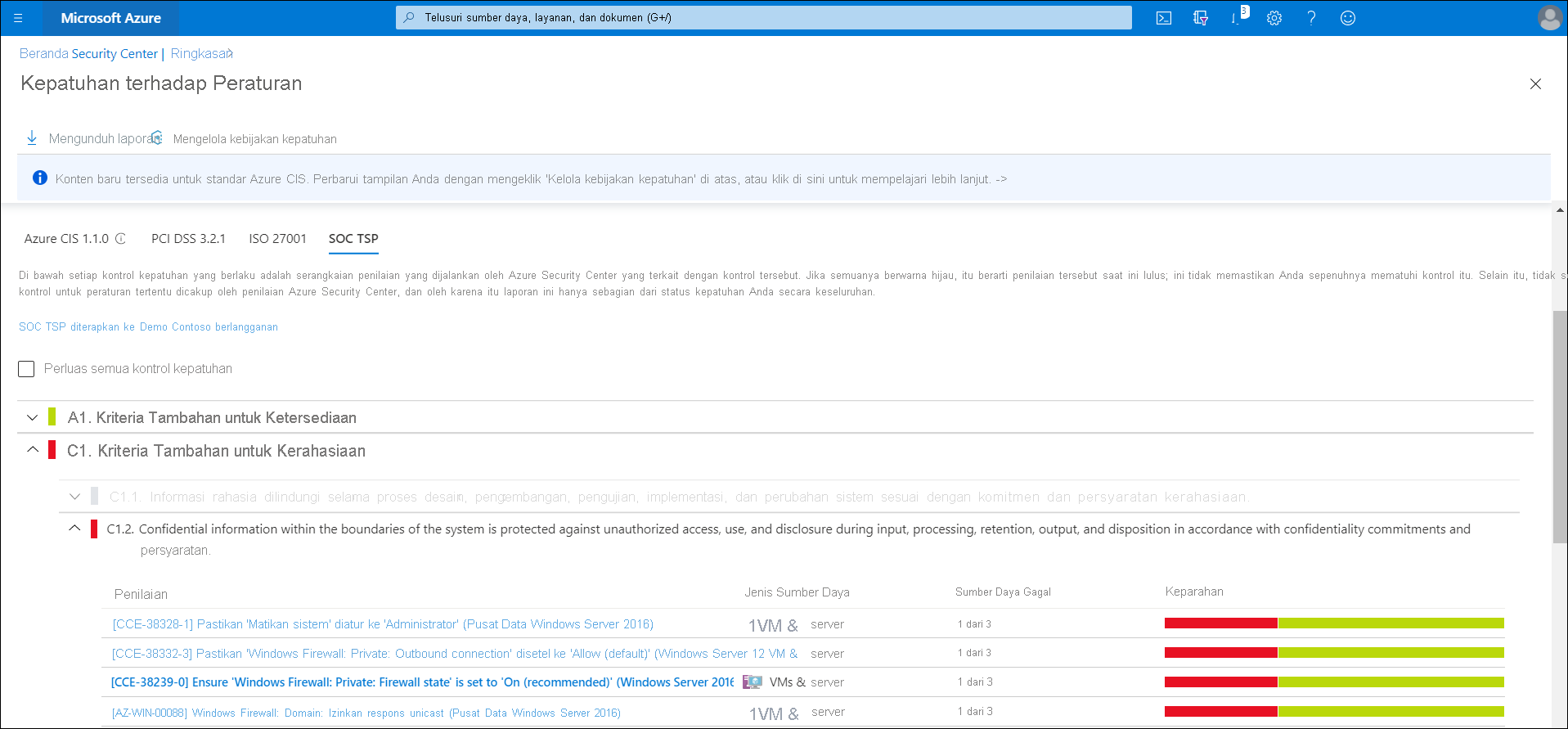

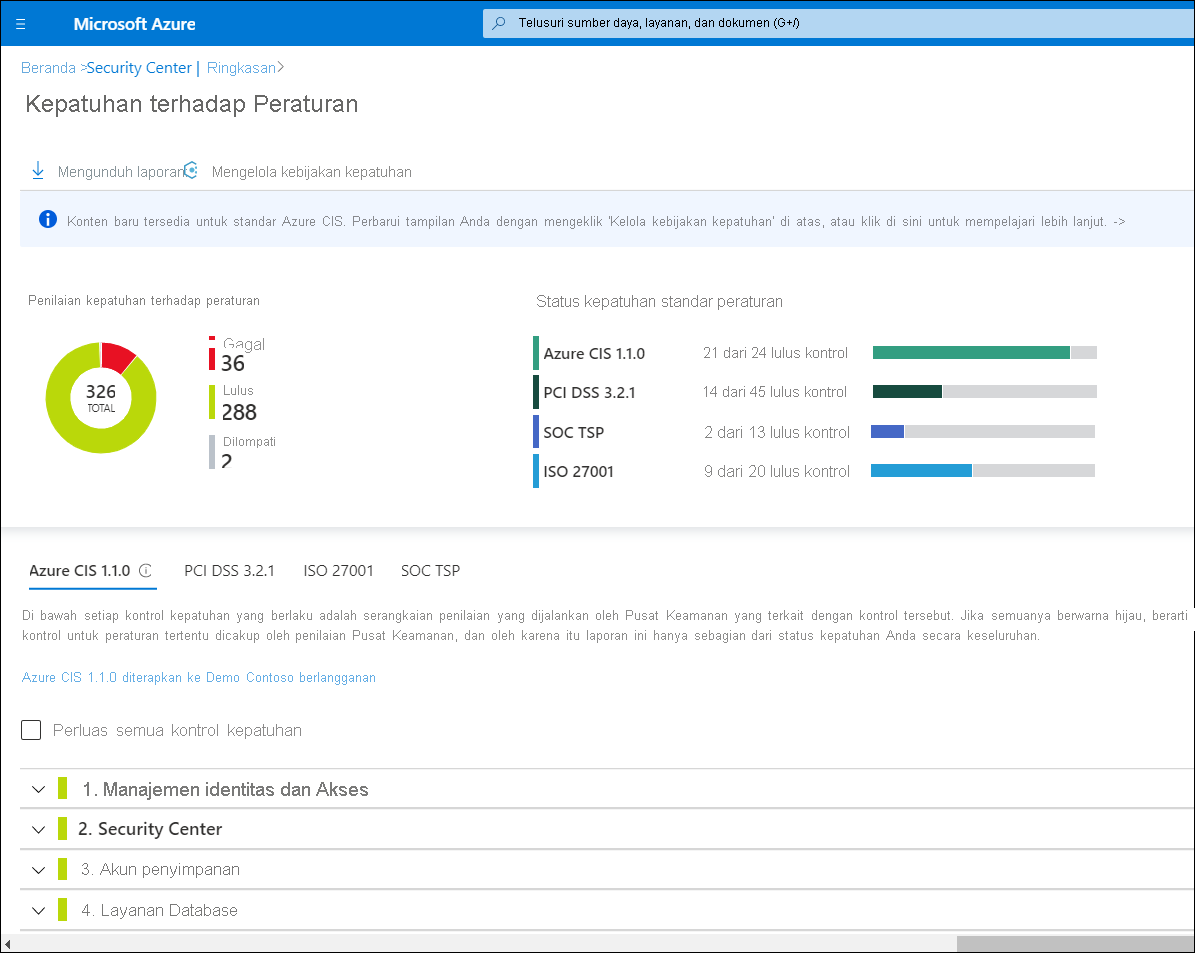

Tim dimulai dengan meninjau kepatuhan terhadap peraturan. Di bawah judul Kepatuhan terhadap peraturan, mereka meninjau pengukuran berikut: PCI DSS 3.2.1, ISO 27001, dan Azure CIS 1.1.0. Anggota tim memilih petak Kepatuhan peraturan dan informasi tambahan yang ditampilkan.

Tabel berikut ini menjelaskan standar kepatuhan yang dapat Anda ukur keamanannya.

| Standar kepatuhan | Deskripsi |

|---|---|

| PCI DSS 3.2.1 | Standar Keamanan Data Industri Kartu Pembayaran (PCI DSS) menangani masalah keamanan bagi organisasi yang mengelola pembayaran kartu kredit, dan dimaksudkan untuk mengurangi penipuan kartu. |

| ISO 27001 | Bagian dari standar Organisasi Standar Internasional (ISO) 27000, 27001 mendefinisikan sistem yang dapat membawa manajemen ke sistem TI. Agar bersertifikat telah memenuhi kriteria standar ini, organisasi harus tunduk pada audit. |

| Azure CIS 1.1.0 | Center for Internet Security (CIS) adalah organisasi yang terlibat dalam pengembangan praktik terbaik untuk mengamankan sistem TI. Standar Azure CIS 1.1.0 dirancang untuk membantu memastikan bahwa organisasi dapat mengamankan sumber daya mereka di cloud Azure. |

| SOC TSP | Kerangka kerja Kontrol Organisasi Layanan (SOC) adalah standar untuk kontrol yang berfokus pada menjaga kerahasiaan dan privasi informasi yang disimpan dan diproses di cloud. |

Untuk meninjau postur kepatuhan Relatif terhadap standar ini, gunakan prosedur berikut:

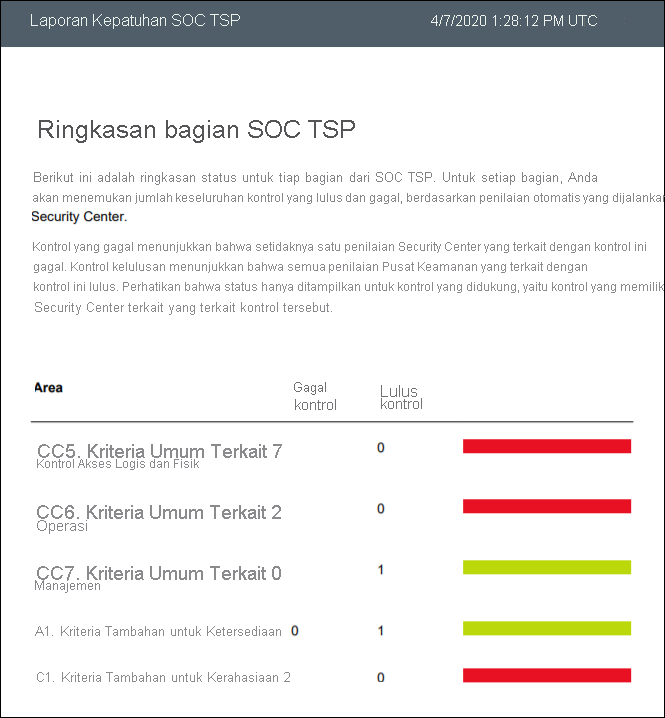

Di portal Microsoft Azure, di Security Center, pada panel Kepatuhan terhadap peraturan, pilih Unduh sekarang >.

Pada bilah Unduh laporan, di daftar Standar laporan, pilih standar kepatuhan. Misalnya, pilih SOC TSP lalu pilih Unduh.

Buka PDF yang diunduh dan tinjau kontennya.

Untuk meninjau detail remediasi kepatuhan, pada bilah Kepatuhan Terhadap Peraturan, gunakan prosedur berikut:

Pilih tab yang sesuai untuk standar yang relevan. Misalnya, pilih SOC TSP.

Untuk meninjau detail tambahan tentang rekomendasi, pilih dari daftar Penilaian, lalu pilih Tampilkan mesin yang terpengaruh.

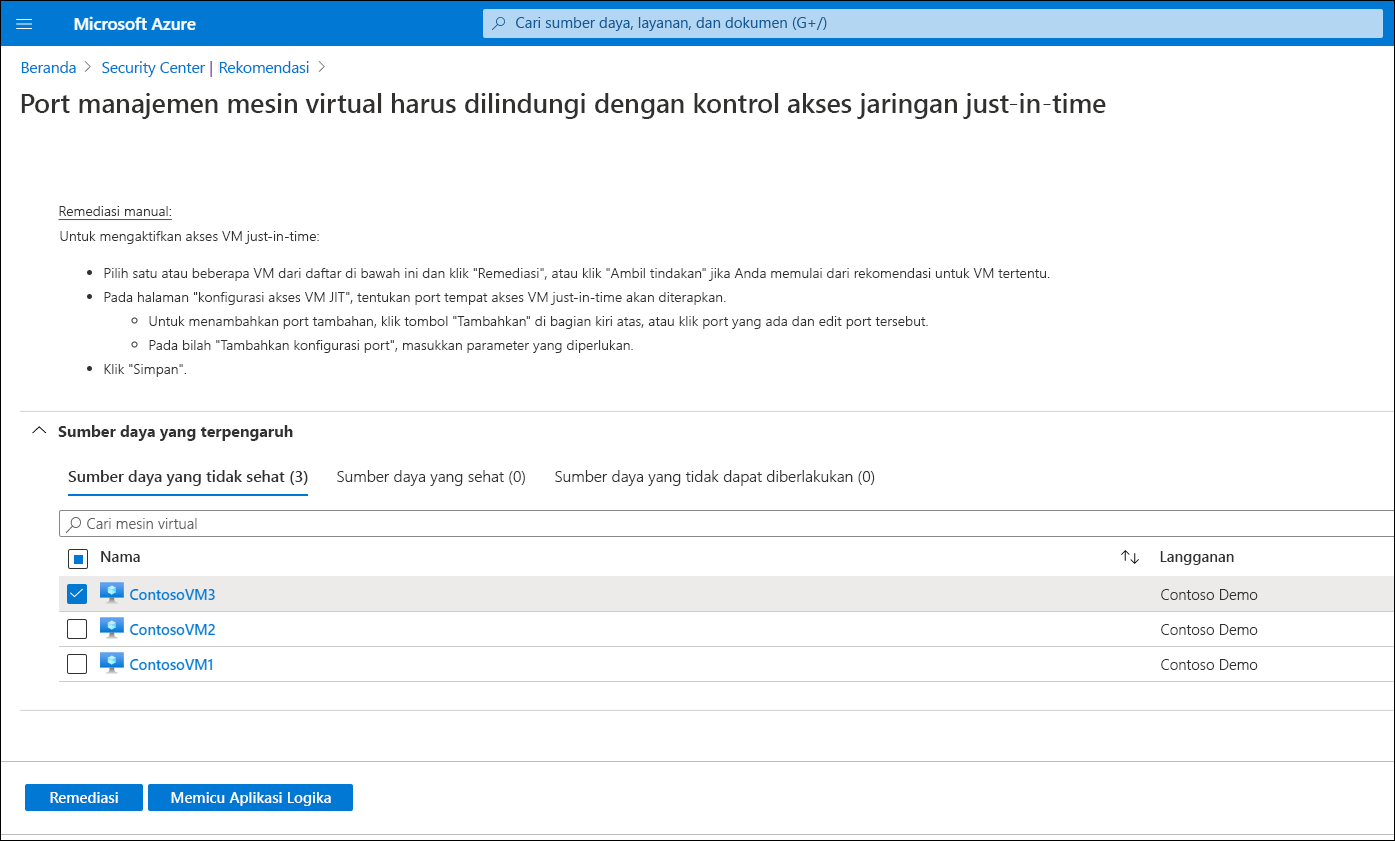

Memulihkan rekomendasi keamanan

Penting untuk melakukan lebih dari sekadar meninjau bagaimana organisasi Anda dibandingkan dengan standar keamanan dan kepatuhan. Anda juga harus berusaha memperketat keamanan Anda untuk mencoba dan memenuhi standar tersebut. Untuk mengakses dan menerapkan rekomendasi keamanan, di portal Microsoft Azure, di Security Center, pilih petak Skor Aman Keseluruhan. Gunakan prosedur berikut untuk menerapkan rekomendasi untuk langganan Anda:

Pada Dasbor Skor Aman, pilih langganan yang sesuai, lalu pilih Tampilkan rekomendasi.

Pada bilah Rekomendasi, Anda dapat mengunduh laporan CSV. Anda juga dapat memperluas detail untuk rekomendasi yang tercantum.

Pilih rekomendasi tertentu, lalu pada bilah rekomendasi (nama yang bervariasi berdasarkan judul rekomendasi), Anda dapat memperluas langkah-langkah Remediasi dan meninjau langkah-langkah manual yang diperlukan untuk mengatasi masalah keamanan. Anda kemudian dapat beralih ke sumber daya tersebut dan menerapkan langkah-langkah perbaikan.

Tip

Dalam beberapa keadaan, Anda dapat menerapkan perbaikan cepat dengan memilih Pemulihan pada rekomendasi tertentu. Ini menerapkan remediasi secara otomatis saat Anda memilih.

Anda juga dapat menerapkan aplikasi logika untuk memperbaiki sumber daya yang terdaftar. Untuk melakukan ini, pilih sumber daya yang terpengaruh, lalu pilih Trigger Logic App.

Pada bilah Pemicu Aplikasi Logika, setelah aplikasi logika dimuat, pilih aplikasi logika yang sesuai, lalu pilih Pemicu.

Jalankan penilaian kerentanan terhadap Windows Server Anda IaaS VM

Anda dapat menggunakan Security Center untuk melakukan penilaian kerentanan pada VM Anda. Pertama, bagaimanapun, Anda harus menginstal solusi penilaian kerentanan pada sumber daya yang diperlukan.

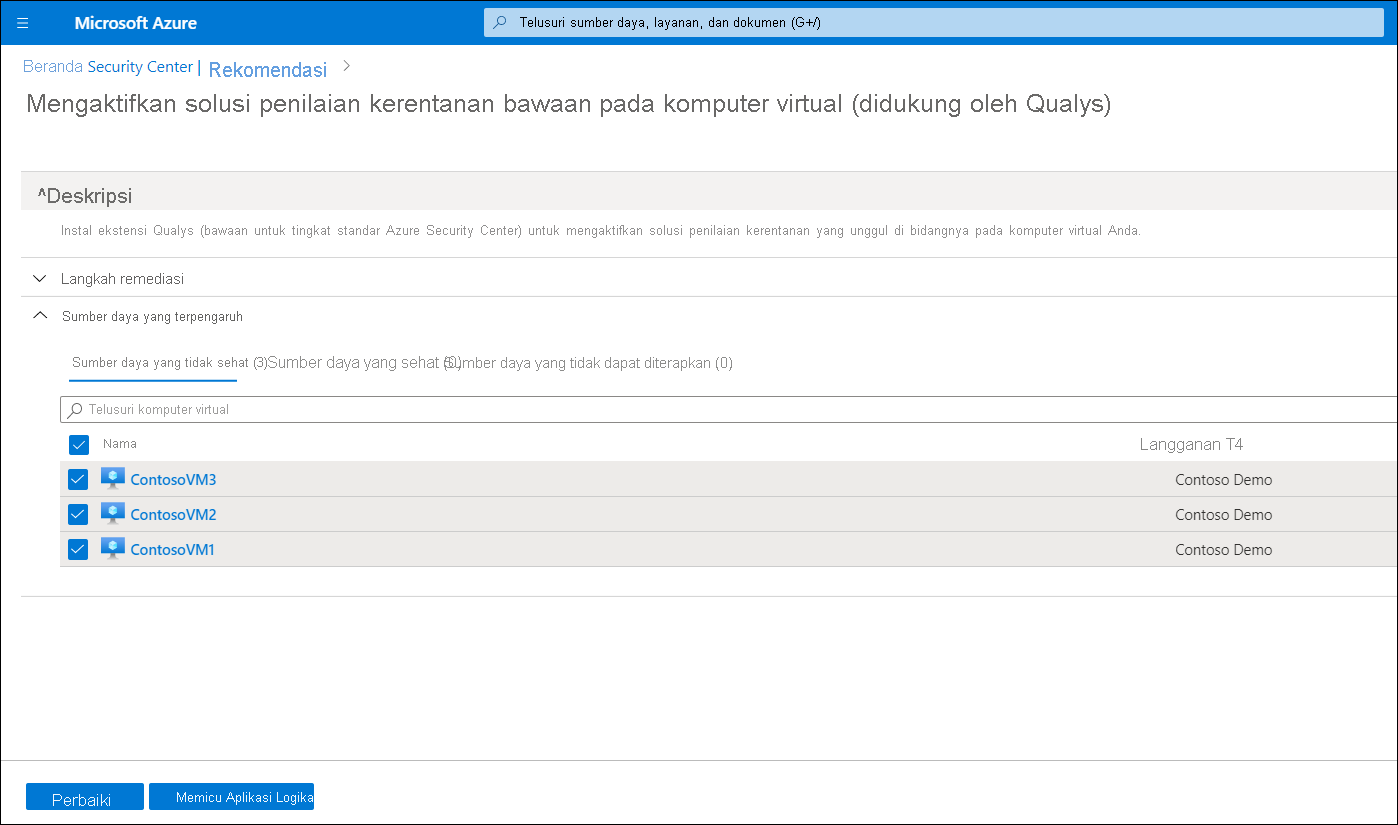

Instal solusi penilaian kerentanan

Azure menyediakan solusi penilaian kerentanan bawaan. Untuk mengaktifkan ini pada VM Anda, gunakan prosedur berikut:

Buka Security Center, lalu pilih Rekomendasi.

Pada bilah Rekomendasi, jika perlu, pilih langganan yang sesuai.

Dalam daftar Kontrol, perluas kerentanan Pemulihan, lalu pilih rekomendasi Aktifkan solusi penilaian kerentanan bawaan pada komputer virtual (didukung oleh Qualys).

Pilih semua VM yang ingin Anda terapkan penilaiannya, lalu pilih Pemulihan.

Pada bilah Pemulihan sumber daya, pilih Pemulihan dan sumber daya. Proses ini mungkin memakan waktu beberapa menit atau lebih lama tergantung pada jumlah sumber daya yang dipulihkan.

Tip

Selain pemindai kerentanan bawaan, Anda juga dapat menginstal pemindai pihak ketiga.

Lakukan penilaian kerentanan

Setelah Anda menginstal penilaian kerentanan, Anda dapat melakukan penilaian. Untuk memulai penilaian:

- Pada Aktifkan solusi penilaian kerentanan bawaan pada bilah komputer virtual (didukung oleh Qualys), refresh layar dan tunggu hingga semua sumber daya ditampilkan pada tab Sumber daya sehat, (Proses ini memerlukan waktu beberapa menit atau lebih lama.)

- Setelah tampilan sumber daya pada tab Sumber Daya sehat, verifikasi bahwa pemindaian dimulai secara otomatis.

Catatan

Pemindaian berjalan pada interval empat jam. Anda tidak bisa mengubah setelan ini.

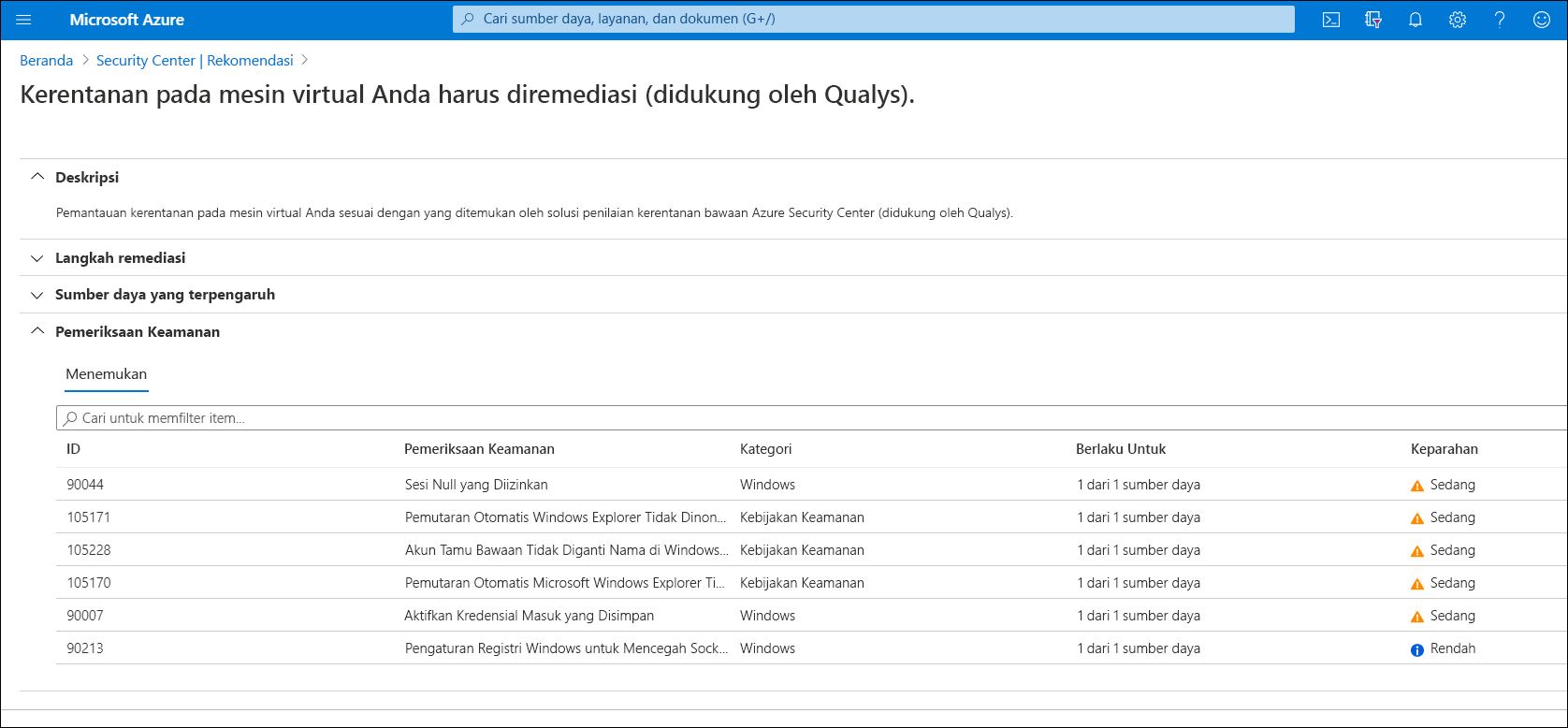

Setelah Security Center mengidentifikasi kerentanan, mereka disajikan sebagai rekomendasi. Untuk meninjau temuan dan memulihkan kerentanan yang diidentifikasi, gunakan prosedur berikut:

- Buka Azure Security Center dan masuk ke halaman Rekomendasi.

- Pilih Pemulihan kerentanan, dan kemudian pilih Kerentanan di komputer virtual Anda harus dipulihkan (didukung oleh Qualys).

Security Center menampilkan semua temuan untuk semua VM dalam langganan yang saat ini dipilih. Temuan ini tercantum dalam urutan keparahan. Untuk mempelajari selengkapnya tentang kerentanan tertentu, pilih kerentanan tersebut.

Tip

Untuk memfilter temuan dengan VM tertentu, buka bagian Sumber daya yang terpengaruh, lalu pilih VM. Atau, Anda dapat memilih VM dari kesehatan sumber daya, dan meninjau semua rekomendasi yang relevan untuk sumber daya tersebut.

Pembacaan tambahan

Anda dapat mempelajari selengkapnya dengan meninjau dokumen berikut ini: