Autentikasi pengguna

Dalam hal autentikasi pengguna, keamanan harus menjadi pertimbangan nomor satu yang diingat. Keamanan yang kuat sangat penting. Sepertinya setiap bulan, perusahaan melaporkan pelanggaran data. Info masuk dicuri karena proses keamanan yang tidak efisien, atau hanya karena kurangnya fitur keamanan terbaru dalam perusahaan. Menetapkan autentikasi pengguna yang aman dapat menjadi tugas yang sulit jika adopsi pengguna memerlukan langkah yang panjang dan membuat frustrasi untuk melakukan autentikasi.

GitHub Enterprise mendukung dua metode yang direkomendasikan untuk autentikasi pengguna yang aman:

- Akses Menyeluruh (SSO) SAML

- AutentikasiTwo-Factor(2FA)

Autentikasi SSO SAML

SAML(Security Assertion Markup Language) SSO mengintegrasikan GitHub dengan Penyedia Identitas (IdP) organisasi Anda, memungkinkan kontrol akses terpusat, dan meningkatkan kepatuhan. Saat diaktifkan, GitHub mengalihkan pengguna ke IdP untuk autentikasi sebelum memberikan akses ke sumber daya organisasi.

Mengaktifkan dan Menerapkan SSO SAML

Anda dapat mengonfigurasi SSO SAML di tingkat organisasi atau perusahaan , tergantung pada cakupan penerapan yang Anda butuhkan.

SSO SAML Tingkat Organisasi

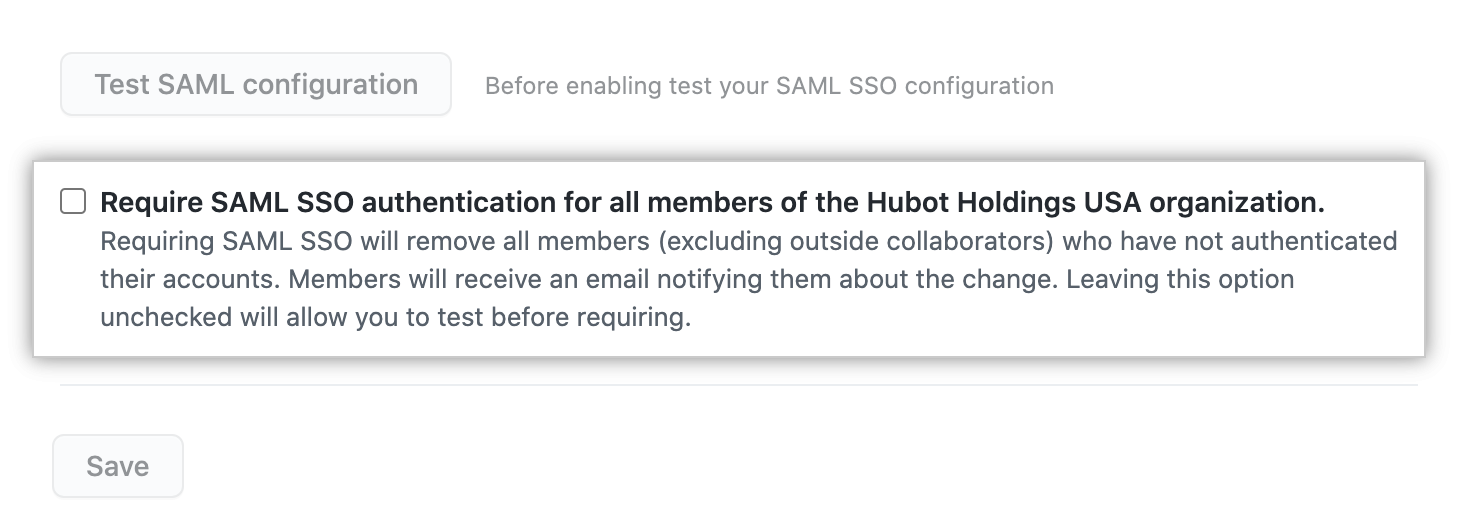

- Penyiapan: Di pengaturan organisasi Anda di bawah Keamanan, masukkan URL SSO SAML IdP dan sertifikat publik Anda. Uji dan simpan konfigurasi.

- Penegakan: Pilih Wajibkan autentikasi SSO SAML untuk menghapus anggota yang tidak patuh secara otomatis.

- Kasus Penggunaan: Ideal untuk peluncuran atau pengujian bertahis dengan dampak terbatas.

Nota

GitHub hanya menghapus anggota organisasi yang gagal mengautentikasi. Anggota perusahaan tetap ada sampai mereka selanjutnya mengakses sumber daya.

SSO SAML Enterprise-Level

- Penyiapan: Di pengaturan akun perusahaan Anda, aktifkan SSO SAML yang mirip dengan tingkat organisasi.

- Penerapan: Terapkan SSO di semua organisasi di perusahaan Anda.

- Manfaat: Memastikan kebijakan terpadu dan mengurangi risiko dari konfigurasi terfragmentasi.

- Catatan: GitHub tidak segera menghapus anggota perusahaan yang tidak patuh. Mereka diminta untuk mengautentikasi setelah akses.

Memilih Cakupan SSO yang Tepat

| Kriteria | Org-Level | Enterprise-Level |

|---|---|---|

| Ruang lingkup | Organisasi individual | Seluruh perusahaan |

| Penghapusan Pengguna | Segera setelah penegakan | Ditangguhkan hingga akses berikutnya |

| Konsistensi Kebijakan | Bervariasi menurut org | Terpadu di seluruh perusahaan |

| Kompleksitas Penyiapan | Turunkan | Lebih tinggi |

| Kasus Penggunaan | Uji coba/pengujian | Kepatuhan luas |

Langkah demi Langkah: Mengaktifkan dan Memberlakukan SSO SAML

| Ruang Lingkup | Langkah-langkah |

|---|---|

| Organisasi | 1. Navigasi ke Organisasi Anda → Pengaturan → Keamanan. 2. Aktifkan SAML dengan rincian IdP Anda. 3. Uji konfigurasi dan simpan. 4. Pilih Perlu SSO SAML, lalu hapus pengguna yang tidak patuh. |

| Perusahaan | 1. Buka perusahaan Anda → Pengaturan → Keamanan. 2. Aktifkan SAML dengan rincian IdP Anda. 3. Uji konfigurasi dan simpan. 4. Terapkan SSO di semua organisasi dan tinjau pengguna yang tidak patuh. |

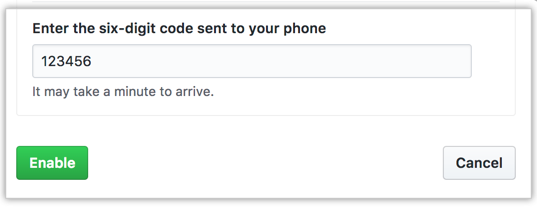

Autentikasi (2FA) Two-Factor

2FA menambahkan langkah verifikasi kedua di luar nama pengguna dan kata sandi. Anda dapat memerlukan 2FA untuk anggota organisasi, kolaborator luar, dan manajer penagihan.

Peringatan

Saat Anda memerlukan penggunaan autentikasi dua faktor untuk organisasi Anda, semua akun yang tidak menggunakan 2FA dihapus dari organisasi dan kehilangan akses ke repositorinya. Akun yang terpengaruh termasuk akun bot.

Untuk informasi selengkapnya tentang 2FA, lihat Mengamankan akun Anda dengan autentikasi dua faktor (2FA).

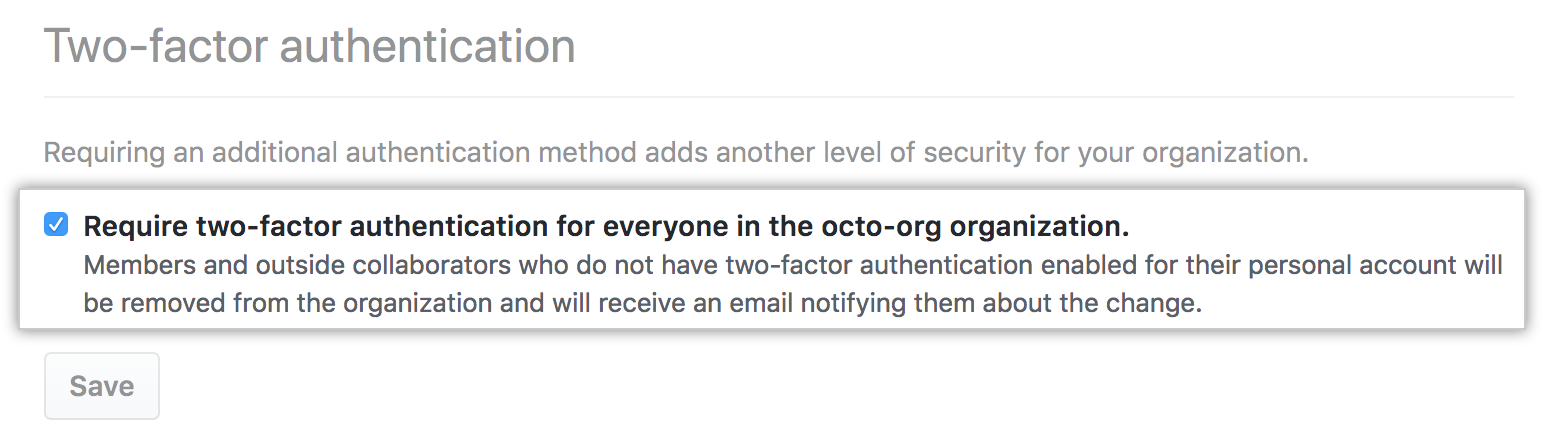

Menerapkan 2FA

- Navigasikan ke pengaturan Keamanan organisasi Anda.

- Aktifkan kotak centang berlabel Memerlukan autentikasi dua faktor.

- Komunikasikan persyaratan terlebih dahulu untuk mencegah hilangnya akses.

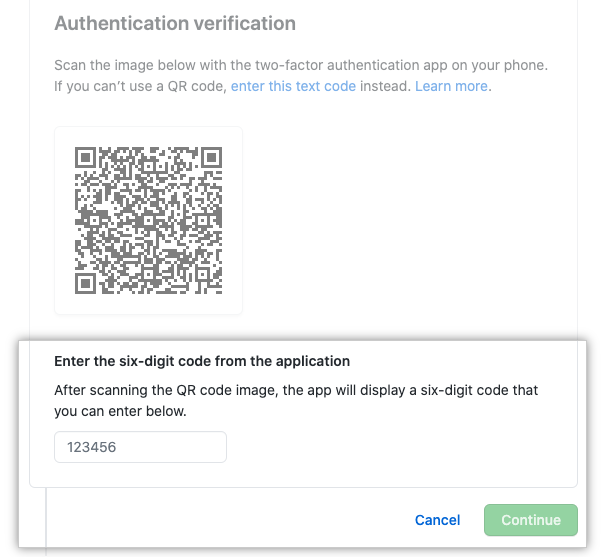

Metode 2FA di GitHub

| Metode | Deskripsi |

|---|---|

| Kunci Keamanan | Metode yang paling aman. Perangkat USB atau NFC fisik yang mencegah phishing. Memerlukan penyiapan sebelumnya dengan TOTP(Kata sandi satu kali berbasis waktu) atau SMS(Layanan Pesan Singkat). |

| Aplikasi TOTP | Direkomendasikan. Menghasilkan kata sandi satu kali berbasis waktu, mendukung pencadangan, dan berfungsi offline. |

| SMS | Paling tidak aman. Seharusnya hanya digunakan di mana TOTP tidak berfungsi. Dukungan SMS GitHub bervariasi menurut wilayah. |

Kata sandi satu kali berbasis waktu

Dukungan SMS GitHub

Nota

Kunci keamanan menyimpan kredensial secara lokal dan tidak pernah mengekspos rahasia. GitHub merekomendasikan kunci FIDO2/U2F.

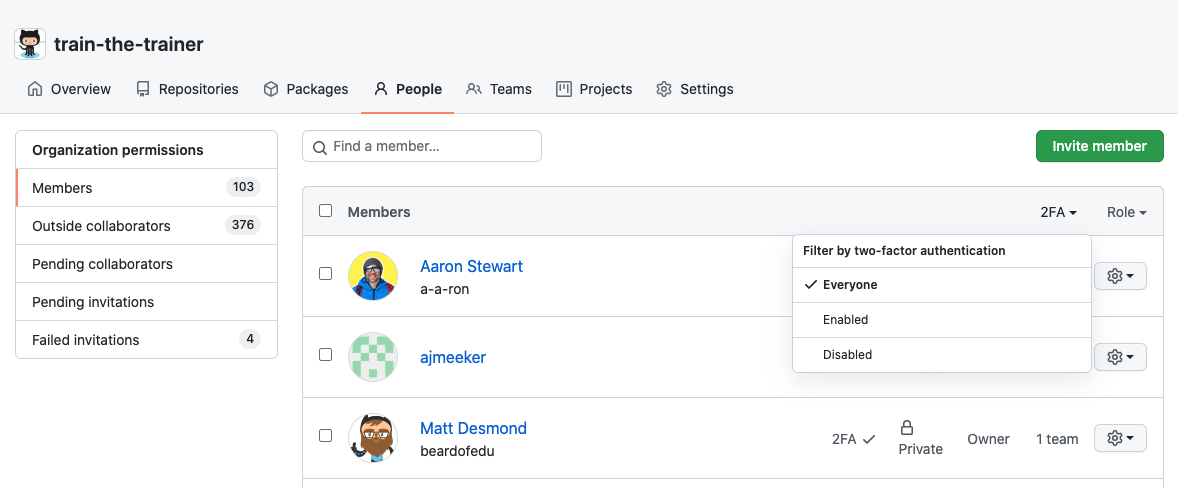

Mengaudit Kepatuhan 2FA

Untuk meninjau siapa yang telah mengaktifkan 2FA:

- Buka organisasi Anda → pilih tab org → People .

- Pilih filter 2FA .

Dari sini, Anda dapat mengidentifikasi pengguna yang tidak patuh dan menindaklanjuti di luar GitHub, biasanya melalui email.